Lo que se puede decir sobre esta amenaza

El ransomware conocido como COOT ransomware se clasifica como una amenaza grave, debido a la cantidad de daño que podría hacer a su sistema. Si usted nunca ha encontrado este tipo de software malicioso hasta ahora, usted está en una sorpresa. Sus datos pueden haber sido codificados utilizando potentes algoritmos de cifrado, impidiendo que abra archivos. La razón por la que este programa malicioso se considera una amenaza grave es porque ransomware archivos cifrados no siempre son descifrables. También se le ofrecerá comprar una herramienta de descifrado para una cierta cantidad de dinero, pero hay un par de razones por qué esta opción no se recomienda.

En primer lugar, es posible que solo esté gastando su dinero para nada porque los archivos no siempre se restauran después del pago. Nos sorprendería si los criminales no sólo tomar su dinero y sentir cualquier obligación de ayudarle. Además, mediante el pago que estaría apoyando los proyectos futuros (más ransomware y software malicioso) de estos criminales. El software malicioso de codificación de archivos ya está costando una fortuna a las empresas, ¿realmente quieres estar apoyando eso. La gente también se siente cada vez más atraída por el negocio porque cuanta más gente paga el rescate, más rentable se vuelve. Situaciones en las que podría terminar perdiendo sus archivos pueden suceder todo el tiempo por lo que la copia de seguridad sería una mejor compra. A continuación, puede proceder a la recuperación de datos después de terminar el COOT ransomware virus o las amenazas relacionadas. Si no se ha ejecutado en el cifrado de archivos de malware antes, es posible que no sepa cómo se las arregló para entrar en su dispositivo, por lo que debe leer atentamente el siguiente párrafo.

¿Cómo se propaga ransomware

Un software malicioso de codificación de archivos viaja comúnmente a través de archivos adjuntos de correo electrónico de spam, descargas maliciosas y kits de exploits. Debido a que los usuarios tienden a ser bastante negligentes cuando se trata de correos electrónicos y la descarga de archivos, a menudo no hay necesidad de aquellos que distribuyen ransomware para utilizar formas más sofisticadas. También se podrían utilizar formas más elaboradas, aunque no son tan populares. Los hackers escriben un correo electrónico algo convincente, mientras que pretender ser de alguna empresa de confianza u organización, añadir el archivo infectado al correo electrónico y enviarlo. Los problemas relacionados con el dinero son un tema común en esos correos electrónicos, ya que los usuarios los toman más en serio y son más propensos a participar. Los ciberdelincuentes también les gusta pretender ser de Amazon, y alertar a las víctimas potenciales de que ha habido alguna actividad sospechosa en su cuenta, lo que debería hacer que el usuario menos protegido y que sería más propenso a abrir el archivo adjunto. Para protegerse de esto, hay ciertas cosas que tiene que hacer al tratar con correos electrónicos. Compruebe si el remitente le resulta familiar antes de abrir el archivo adjunto al correo electrónico y, si no es conocido por usted, investigue quiénes son. No cometas el error de abrir el archivo adjunto sólo porque el remitente suena real, primero tendrás que comprobar si la dirección de correo electrónico coincide con el correo electrónico real del remitente. Los errores gramaticales también son una señal de que el correo electrónico puede no ser lo que piensas. Otra pista significativa podría ser que su nombre esté ausente, si, digamos que utiliza Amazon y que le enviaran un correo electrónico, no usarían saludos típicos como Dear Customer/Member/User, y en su lugar usarían el nombre con el que les ha dado. Los puntos débiles en su computadora el software obsoleto también se pueden utilizar para infectar. Esas vulnerabilidades son normalmente identificadas por los investigadores de seguridad, y cuando los creadores de software se dan cuenta de ellos, lanzan parches para solucionarlos de modo que los autores de software malicioso no pueden aprovecharlos para contaminar los dispositivos con malintencionados Programas. Como WannaCry ha demostrado, sin embargo, no todo el mundo es tan rápido para actualizar su software. Es crucial que instale esos parches porque si un punto débil es lo suficientemente grave, puntos débiles graves pueden ser utilizados por el malware por lo que es crucial que parchee todos sus programas. Si no desea que se le molesten con las actualizaciones, puede configurarlas para que se instalen automáticamente.

¿Cómo actúa?

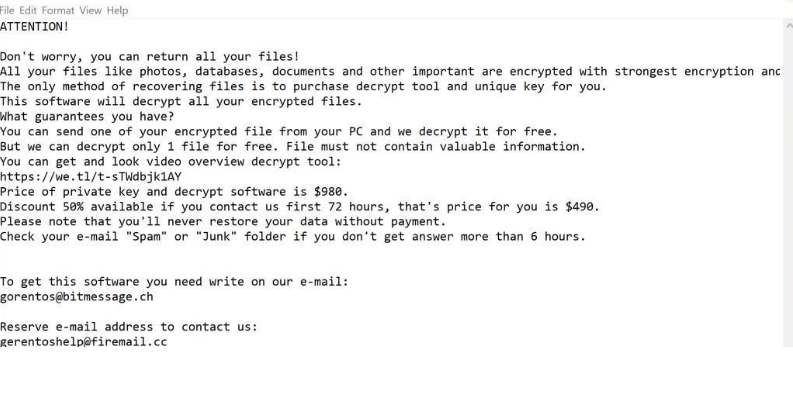

Un malware de cifrado de datos buscará ciertos tipos de archivos una vez que entre en el sistema, y cuando se identifiquen, se cifrarán. Si no has notado nada extraño hasta ahora, cuando no puedes acceder a los archivos, te darás cuenta de que algo está pasando. Los archivos que han sido cifrados tendrán una extensión de archivo, que ayuda a las personas a identificar qué software malicioso de codificación de datos que tienen. Desafortunadamente, es posible que no sea posible restaurar archivos si se utiliza un algoritmo de cifrado de gran alcance. Si todavía no está seguro acerca de lo que está pasando, la nota de rescate debe aclarar todo. Según los delincuentes cibernéticos, usted será capaz de restaurar los datos a través de su utilidad de descifrado, que obviamente no será de forma gratuita. Si la cantidad del rescate no se indica claramente, usted tendría que utilizar la dirección de correo electrónico dada para ponerse en contacto con los ladrones para ver la cantidad, que podría depender del valor de sus archivos. Por las razones que ya hemos discutido, pagar no es la opción que sugieren los especialistas en malware. Si usted está seguro de que desea pagar, debe ser un último recurso. Tal vez simplemente ha olvidado que ha hecho una copia de seguridad de sus archivos. Un descifrador libre también podría ser una opción. Los investigadores de seguridad a veces pueden desarrollar software de descifrado libre, si el malware de codificación de datos es crutable. Tenlo en cuenta antes de pensar en dar en las solicitudes. No tendría que preocuparse si alguna vez termina en esta situación de nuevo si invirtiera parte de esa suma en copia de seguridad. Si la copia de seguridad está disponible, puede recuperar datos después de eliminarlos COOT ransomware por completo. Si usted se familiariza con ransomware, usted debe ser capaz de proteger su dispositivo de la codificación de datos de malware. Manténgase para asegurar las fuentes de descarga, estar atento al abrir archivos adjuntos a los correos electrónicos, y asegúrese de mantener sus programas actualizados en todo momento.

Cómo eliminar COOT ransomware

Si el ransomware todavía está en el sistema, una herramienta de eliminación de malware debe utilizarse para deshacerse de él. Para corregir manualmente COOT ransomware no es un proceso simple y podría conducir a más daño a su dispositivo. Optar por utilizar una utilidad de eliminación de malware es una opción más inteligente. El software no sólo le ayudaría a hacer frente a la amenaza, pero podría detener los datos futuros que cifran el malware de entrar. Elija la herramienta de eliminación de malware que mejor se adapte a lo que necesita, y realizar un análisis completo del dispositivo una vez que lo instale. Lamentablemente, esas utilidades no ayudarán con el descifrado de archivos. Después de que el malware de codificación de datos se elimina por completo, es seguro utilizar el equipo de nuevo.

Offers

Descarga desinstaladorto scan for COOT ransomwareUse our recommended removal tool to scan for COOT ransomware. Trial version of provides detection of computer threats like COOT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar COOT ransomware usando el modo seguro con funciones de red.

Eliminar COOT ransomware de Windows 7/Windows Vista/Windows XP

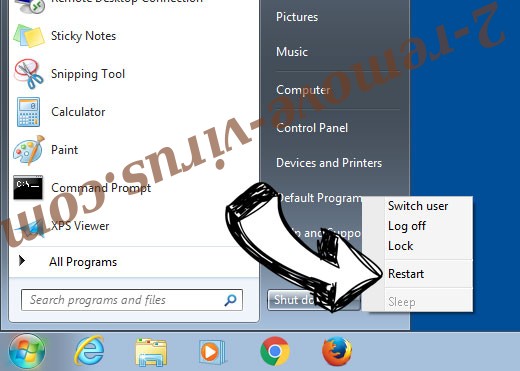

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

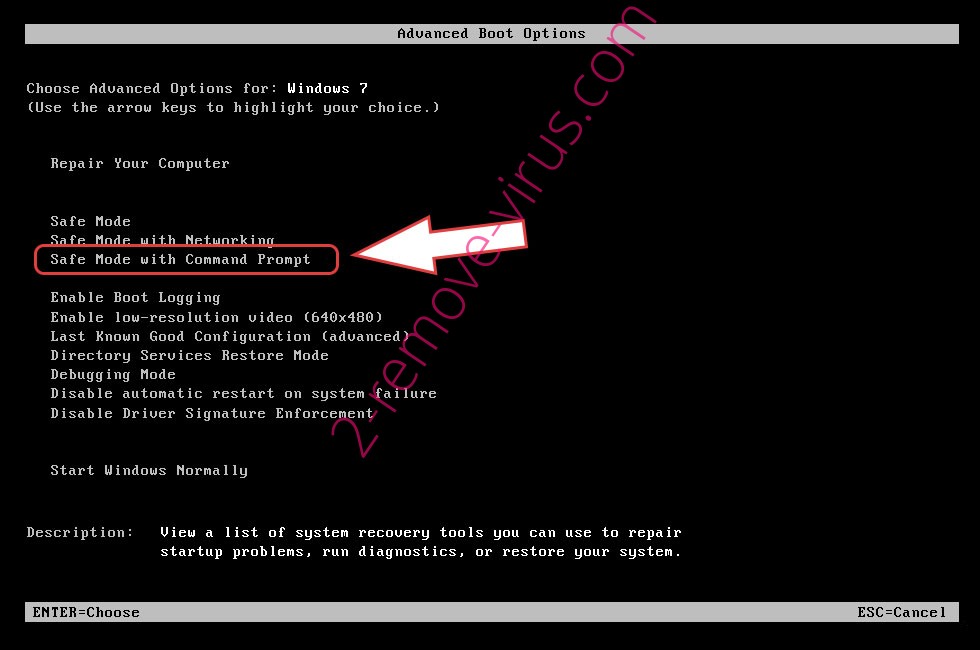

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar COOT ransomware

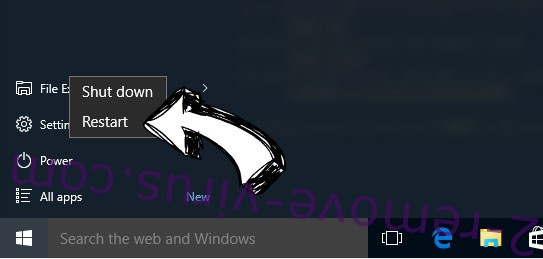

Eliminar COOT ransomware desde Windows 8/10

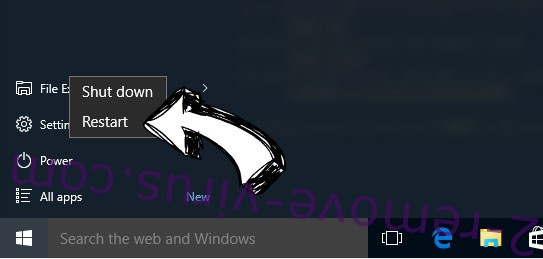

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

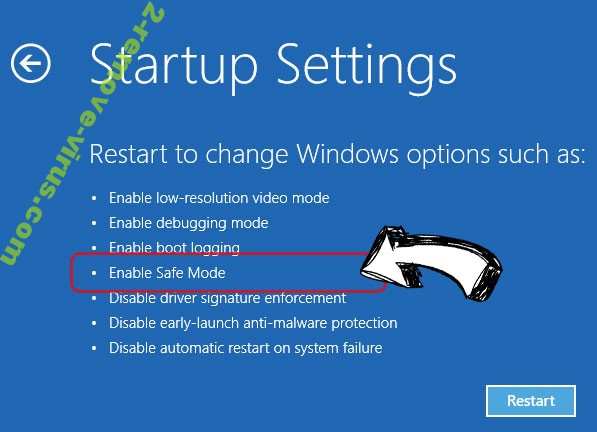

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar COOT ransomware

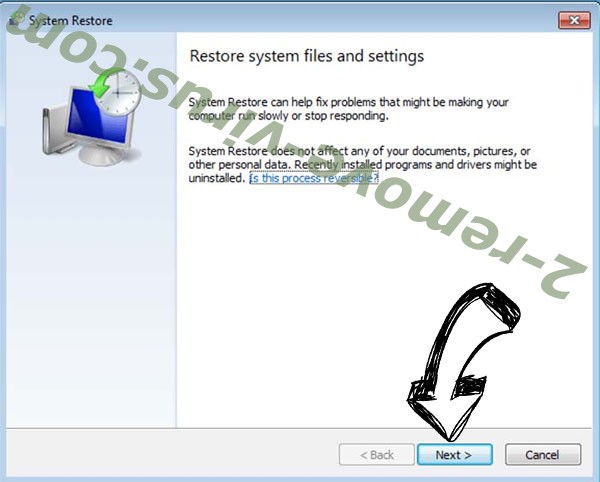

paso 2. Restaurar sus archivos con Restaurar sistema

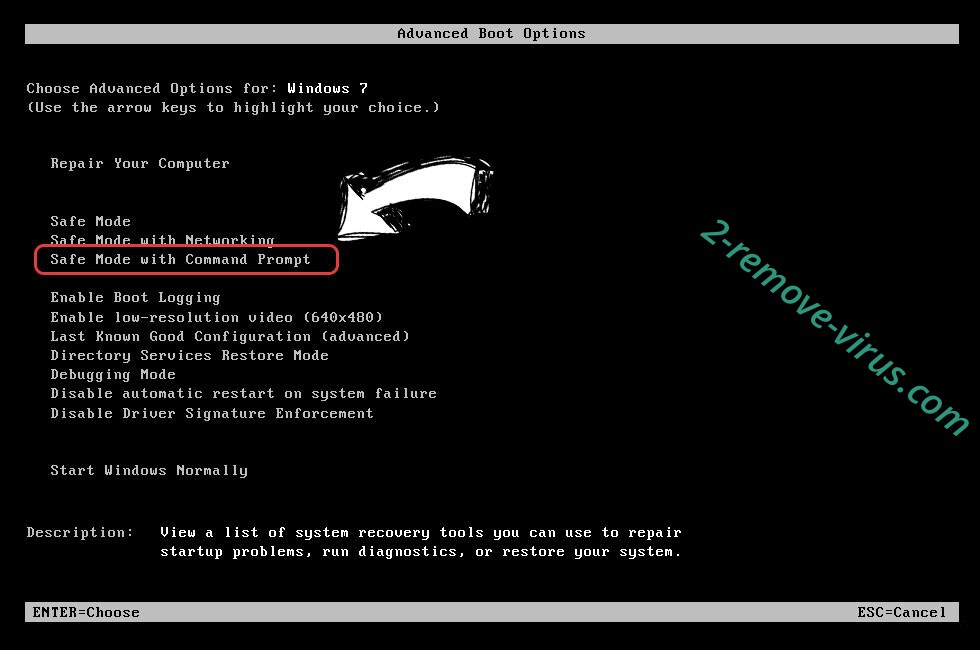

Eliminar COOT ransomware de Windows 7/Windows Vista/Windows XP

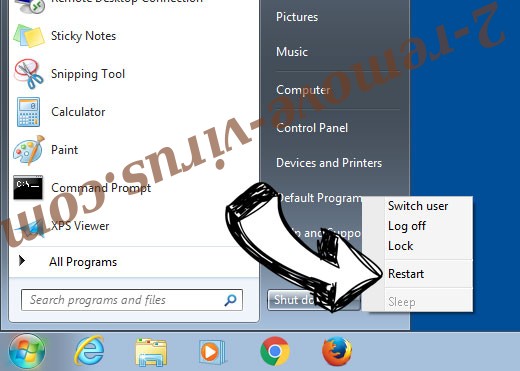

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

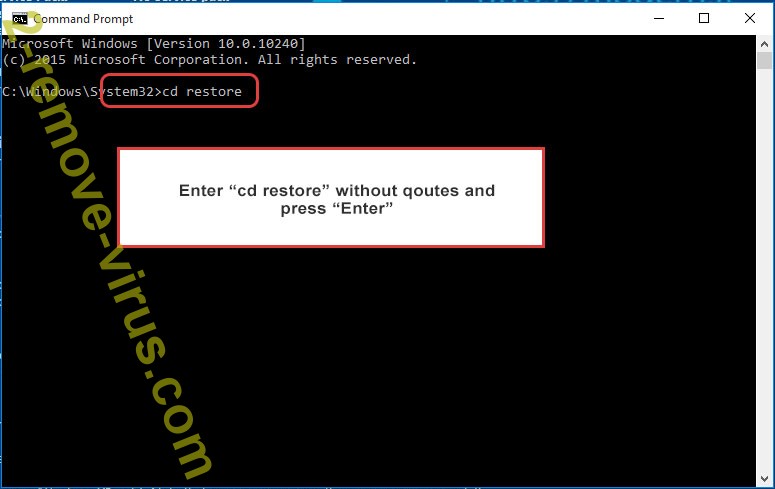

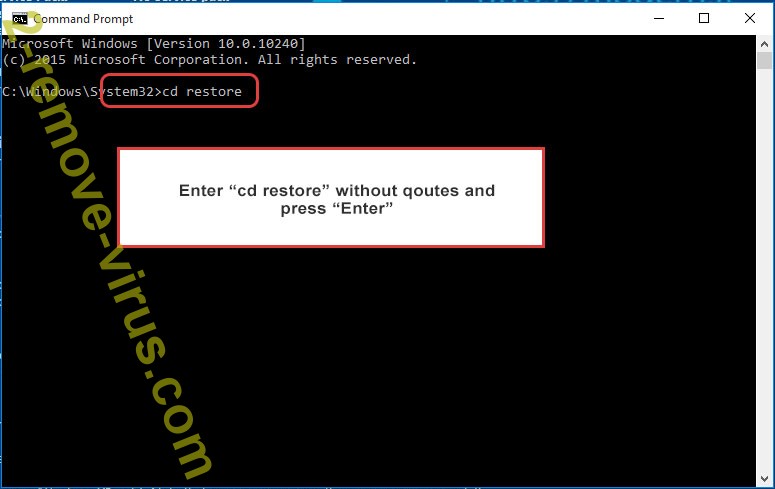

- Escriba cd restore y pulse Enter.

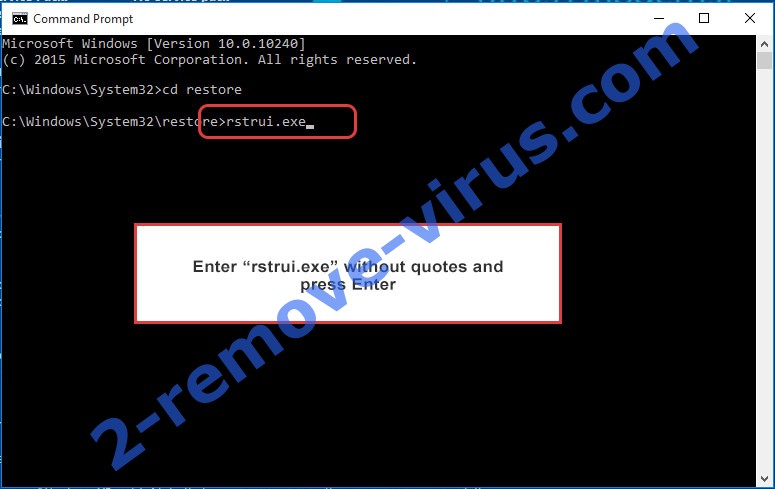

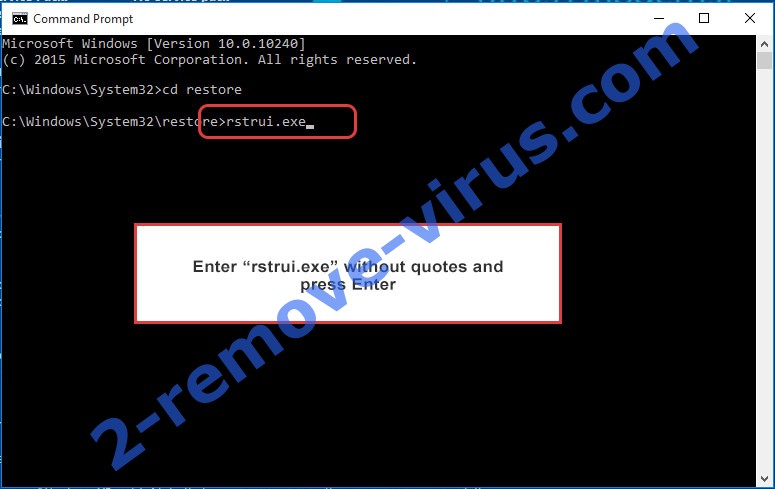

- Escriba rstrui.exe y presiona Enter.

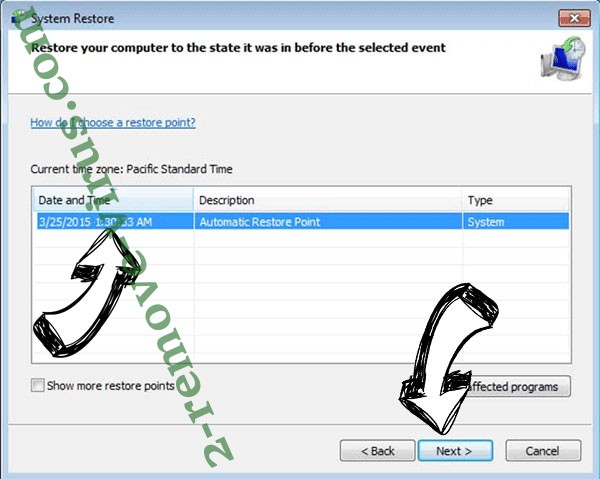

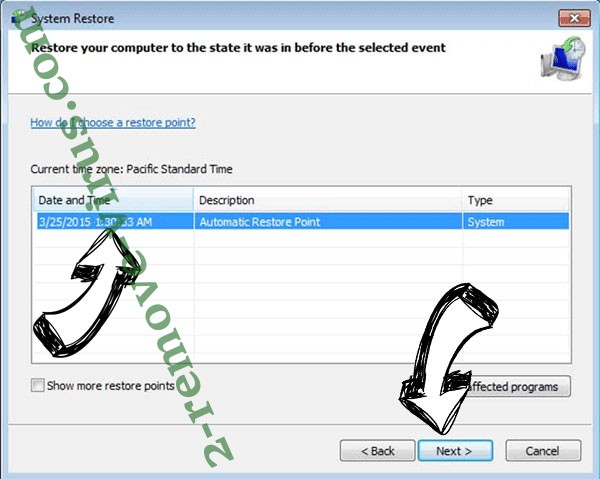

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

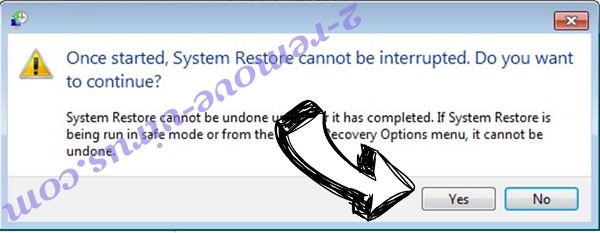

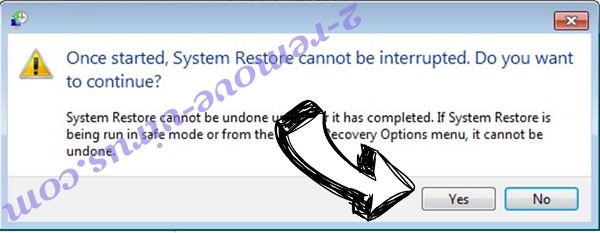

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar COOT ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

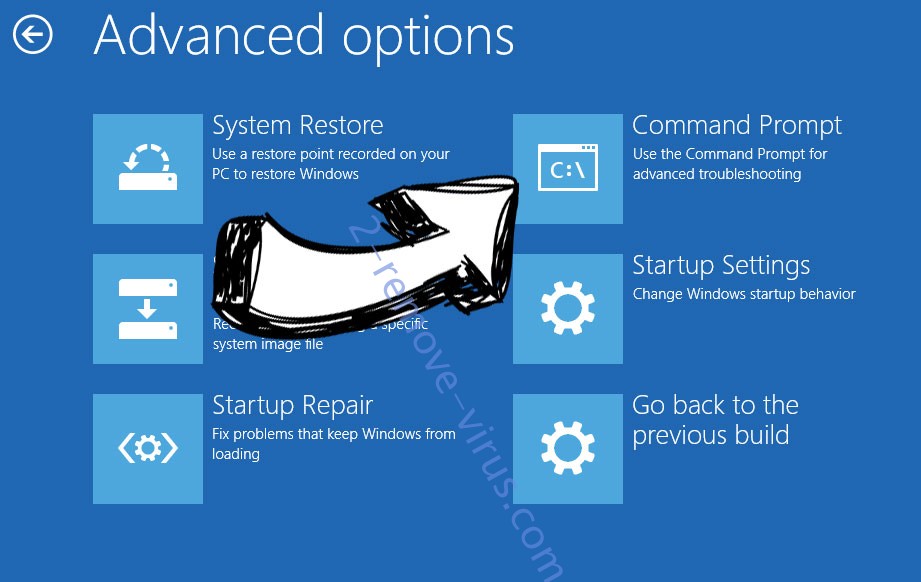

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.