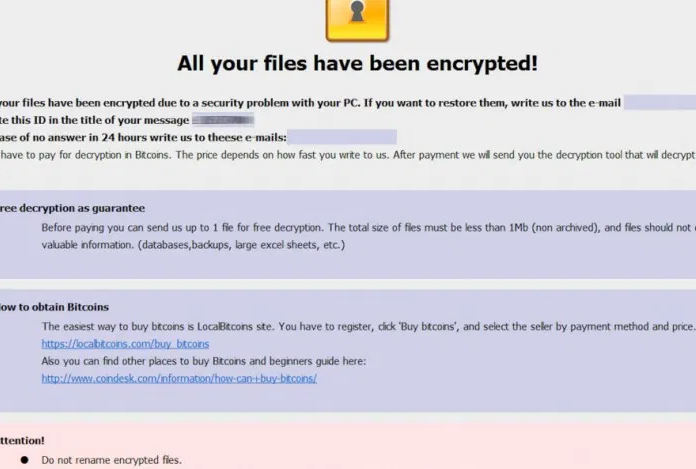

Expulsar renombra los archivos cifrados mediante la adición de ID de la víctima, cynthia-it@protonmail.com dirección de correo electrónico y añadiendo la extensión “.eject” a sus nombres de archivo. Por ejemplo, cambia el nombre de un archivo denominado “1.jpg” a “1.jpg.id[1E857D00-2833]. [cynthia-it@protonmail.com].eject”, “2.jpg” a “2.jpg.id[1E857D00-2833]. [cynthia-it@protonmail.com].eject”, y así sucesivamente. Tanto la ventana emergente (“info.hta”) como el archivo de texto “info.txt” contienen instrucciones sobre cómo ponerse en contacto con los desarrolladores de Eject y algunos y otros detalles.

El ransomware conocido como Eject ransomware se clasifica como una amenaza grave, debido al posible daño que podría causar. Ransomware no es algo de lo que cada persona ha oído hablar, y si es la primera vez que se encuentra con él, usted aprenderá de la manera difícil cómo cuánto daño puede hacer. Potentes algoritmos de cifrado son utilizados por ransomware para el cifrado de datos, y una vez que están bloqueados, su acceso a ellos se evitará. Debido a que el descifrado de archivos no siempre es posible, además del esfuerzo que se necesita para conseguir todo de nuevo a la normalidad, ransomware se cree que es uno de los malware más peligrosos que podría encontrar. Usted tiene la opción de pagar el rescate para obtener una utilidad de descifrado, pero no animamos a que. En primer lugar, usted puede terminar simplemente desperdiciando su dinero para nada porque los ladrones no siempre recuperan archivos después del pago. Tenga en cuenta que usted está tratando con ladrones que probablemente no se sentirá naído a restaurar sus archivos cuando tienen la opción de tomar su dinero. Las actividades futuras de los ciberdelincuentes también estarían respaldadas por ese dinero. Ransomware ya está costando mucho dinero a las empresas, ¿realmente quieres estar apoyando eso. Cuando la gente da en las demandas, el cifrado de archivos de malware gradualmente se vuelve más rentable, atrayendo así a más personas que son atraídas por dinero fácil. Invertir la cantidad que se le solicita en un respaldo confiable sería una decisión mucho mejor porque si alguna vez se encuentra con este tipo de situación de nuevo, la pérdida de archivos no le preocuparía, ya que sería recuperable de la copia de seguridad. A continuación, podría proceder a la recuperación de datos después de corregir Eject ransomware virus o infecciones similares. Si no está seguro acerca de cómo obtuvo la contaminación, los métodos más comunes se explicarán en el siguiente párrafo.

Métodos de distribución ransomware

La mayoría de las formas más frecuentes de propagación de malware de codificación de datos incluyen a través de correos electrónicos no deseados, explotar kits y descargas maliciosas. Una gran cantidad de ransomware dependen de los usuarios descuidadamente abrir archivos adjuntos de correo electrónico y no tienen que utilizar formas más elaboradas. Sin embargo, eso no significa que los esparcidores no usen formas más elaboradas. Todos los ladrones tienen que hacer es añadir un archivo infectado a un correo electrónico, escribir algún tipo de texto, y falso estado para ser de una empresa legítima / organización. Esos correos electrónicos comúnmente discuten dinero porque debido a la delicadeza del tema, los usuarios son más propensos a abrirlos. Y si alguien que finge ser Amazon fue a enviar un correo electrónico a un usuario sobre la actividad dudosa en su cuenta o una compra, el propietario de la cuenta puede entrar en pánico, volverse descuidado como resultado y terminar abriendo el archivo añadido. Cuando usted está tratando con correos electrónicos, hay ciertos signos a tener en cuenta si desea proteger su dispositivo. Compruebe si el remitente le resulta familiar antes de abrir el archivo agregado al correo electrónico y, si no es conocido por usted, compruébelos cuidadosamente. Incluso si conoce al remitente, no debe apresurarse, primero compruebe la dirección de correo electrónico para asegurarse de que coincide con la dirección que sabe que pertenece a esa persona / empresa. Los errores gramaticales también son una señal de que el correo electrónico podría no ser lo que piensas. Otra característica común es la falta de su nombre en el saludo, si alguien cuyo correo electrónico definitivamente debe abrir le enviarpor correo electrónico, definitivamente sabría su nombre y lo utilizaría en lugar de un saludo universal, como Cliente o Miembro. Las vulnerabilidades de software obsoletas también se pueden utilizar para contaminar. Un programa tiene vulnerabilidades que pueden ser explotadas por programas maliciosos de codificación de datos, pero son parcheados regularmente por los proveedores. Como ha demostrado WannaCry, sin embargo, no todo el mundo es tan rápido para actualizar su software. Situaciones en las que el malware utiliza vulnerabilidades para entrar es por qué es fundamental que actualice su software a menudo. Constantemente preocuparse por las actualizaciones puede ser molesto, por lo que puede configurarlos para instalar automáticamente.

¿Cómo se comporta?

Sus archivos serán codificados por ransomware tan pronto como infecta su ordenador. Sus archivos no serán accesibles, por lo que incluso si usted no ve lo que está pasando en el principio, usted sabrá que algo no está bien con el tiempo. Usted se dará cuenta de que una extensión de archivo se ha añadido a todos los archivos codificados, que podría ayudar a reconocer el ransomware. Sus datos podrían haber sido cifrados utilizando potentes algoritmos de cifrado, y existe la posibilidad de que podrían estar permanentemente bloqueados. Una notificación de rescate revelará lo que ha sucedido a sus archivos. El descifrador sugerido no vendrá libre, por supuesto. Si el precio de un descifrador no se especifica, tendría que ponerse en contacto con los delincuentes, normalmente a través de la dirección que proporcionan para ver cuánto y cómo pagar. Obviamente, no le sugerimos que pague, por las razones ya discutidas. Solo considere pagar cuando haya probado todas las demás opciones. Tal vez hayas olvidado que has hecho una copia de seguridad de tus archivos. O tal vez un descifrador libre se ha desarrollado. Si el malware de codificación de archivos es agrietable, un especialista en malware podría ser capaz de liberar un programa de descifrado de forma gratuita. Tome esa opción en consideración y sólo cuando usted está seguro de que un descifrador libre no es una opción, incluso debe pensar en cumplir con las demandas. Usar parte de ese dinero para comprar algún tipo de respaldo podría resultar ser mejor. Si usted había hecho copia de seguridad antes de que la infección sucedió, usted debe ser capaz de restaurara a partir de ahí después de desinstalar Eject ransomware el virus. Si usted se familiariza con los datos de cifrado de los métodos de distribución del programa malicioso, la prevención de una infección no debería ser un gran problema. Asegúrate de instalar la actualización cada vez que una actualización esté disponible, no abras archivos aleatorios adjuntos a correos electrónicos y solo descargues cosas de fuentes confiables.

Eject ransomware Retiro

un software de eliminación de malware será necesario si desea que el programa malicioso de cifrado de datos se haya ido por completo. Puede ser difícil corregir manualmente el Eject ransomware virus porque un error podría conducir a más daño. El uso de una herramienta anti-malware es una mejor opción. Este tipo de utilidades se crean con la intención de detectar o incluso detener este tipo de infecciones. Encuentre una herramienta confiable, y una vez que esté instalado, escanee su dispositivo para encontrar la infección. Por muy desafortunado que pueda ser, una utilidad anti-malware no es capaz de descifrar sus datos. Si el ransomware ha sido terminado por completo, restaurar sus archivos desde donde los mantiene almacenados, y si usted no lo tiene, empezar a usarlo.

Offers

Descarga desinstaladorto scan for Eject ransomwareUse our recommended removal tool to scan for Eject ransomware. Trial version of provides detection of computer threats like Eject ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar Eject ransomware usando el modo seguro con funciones de red.

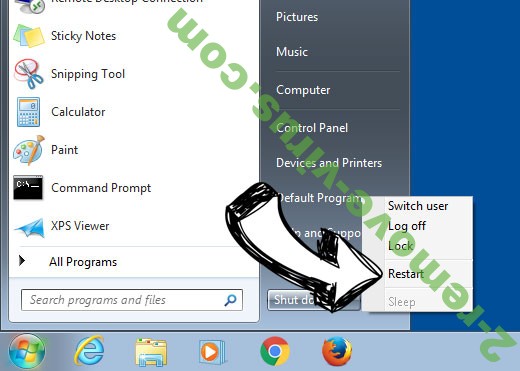

Eliminar Eject ransomware de Windows 7/Windows Vista/Windows XP

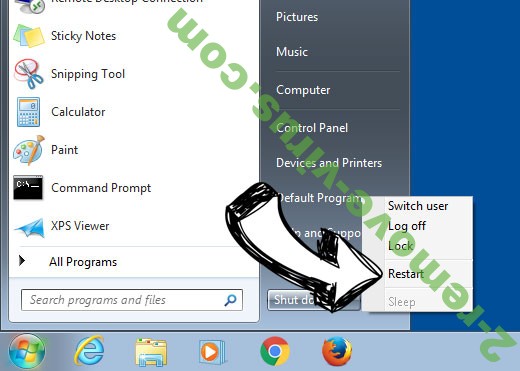

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

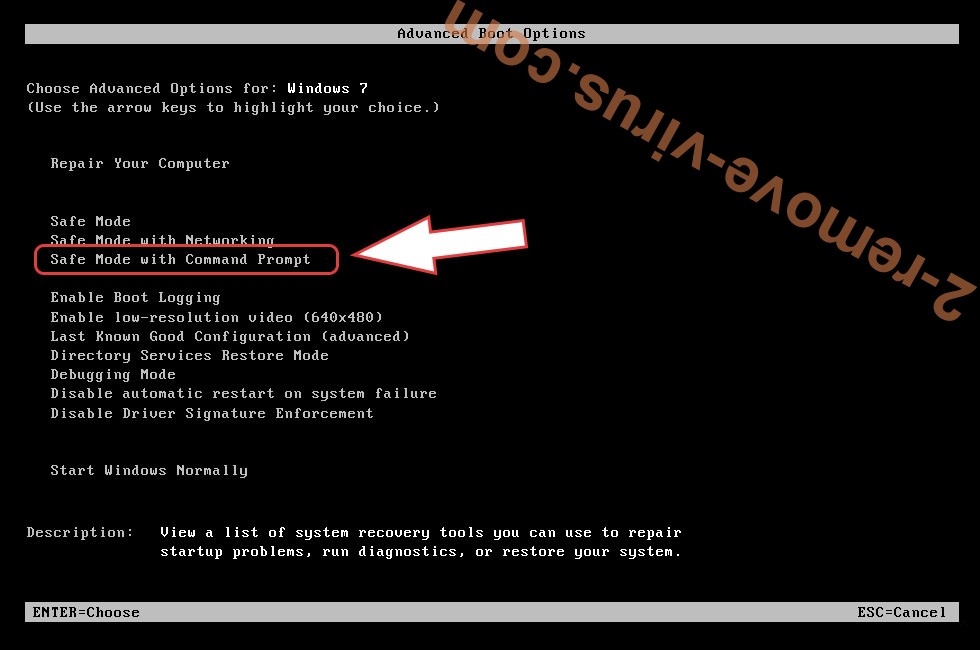

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar Eject ransomware

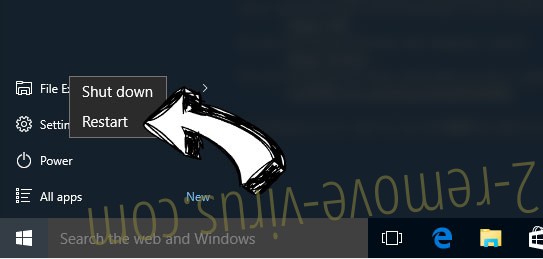

Eliminar Eject ransomware desde Windows 8/10

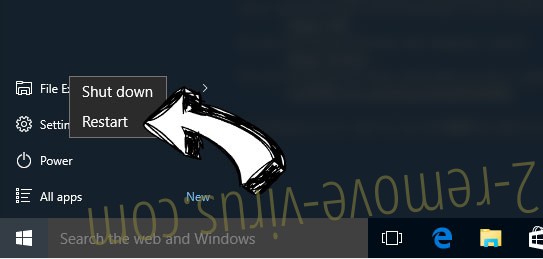

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

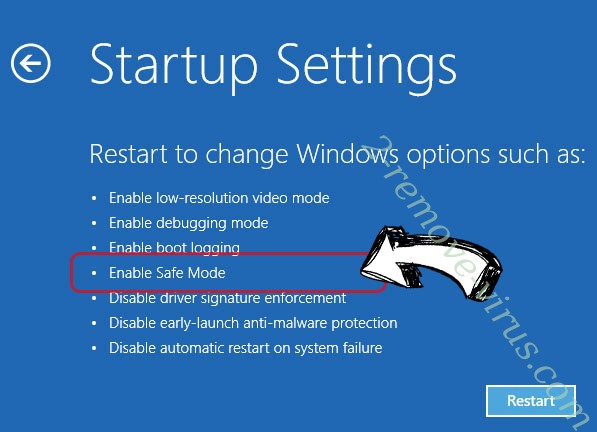

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar Eject ransomware

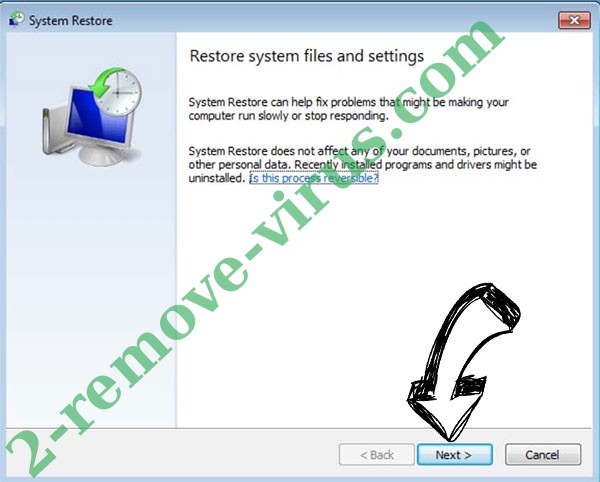

paso 2. Restaurar sus archivos con Restaurar sistema

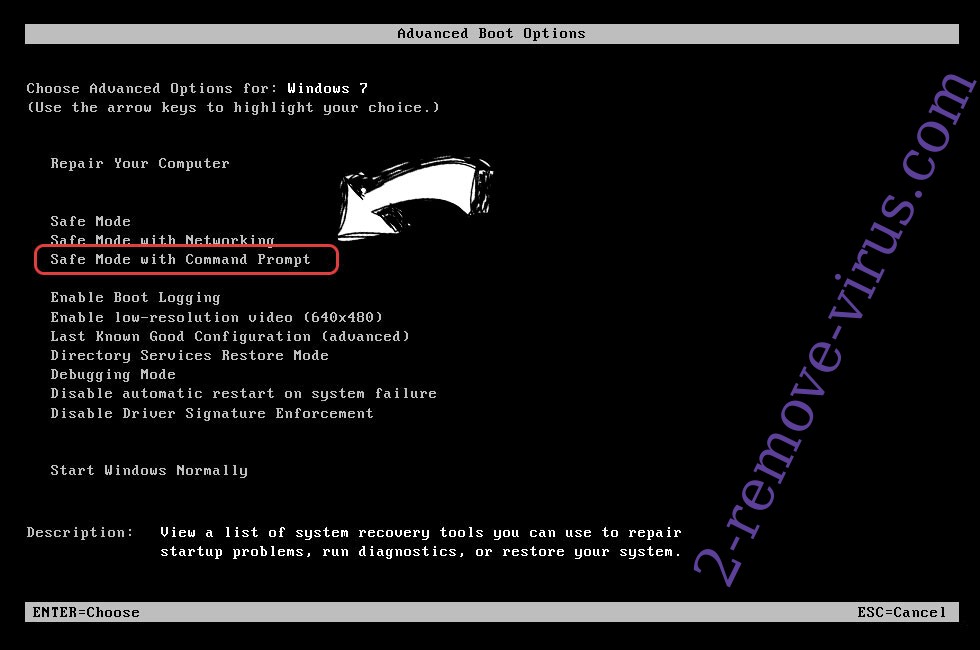

Eliminar Eject ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

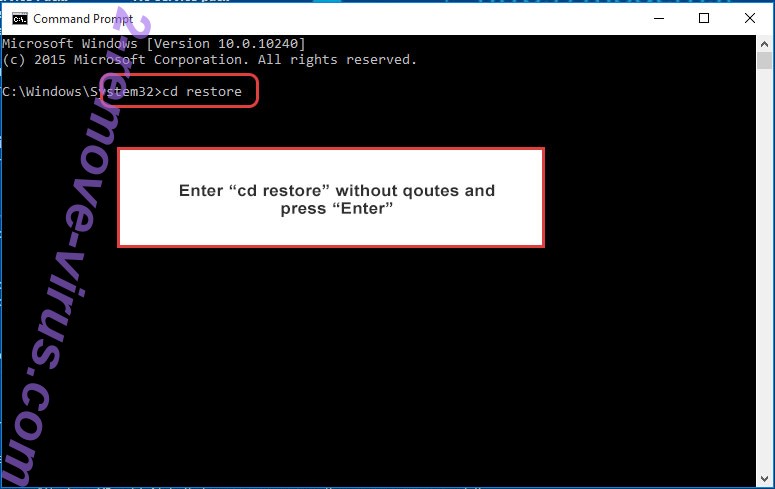

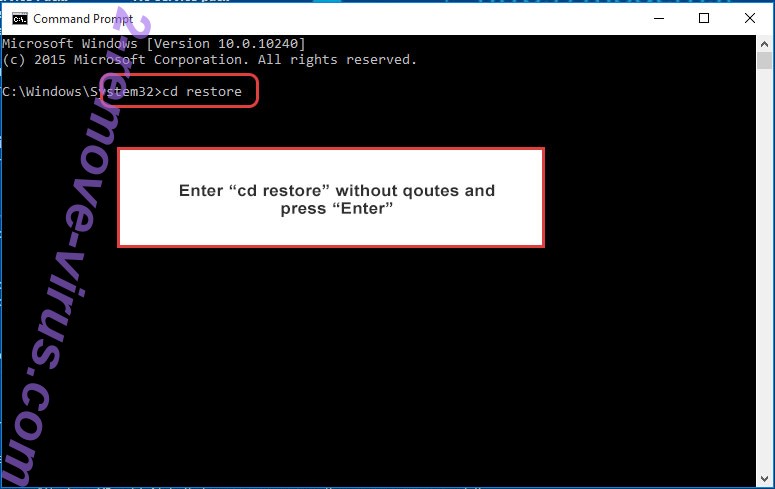

- Escriba cd restore y pulse Enter.

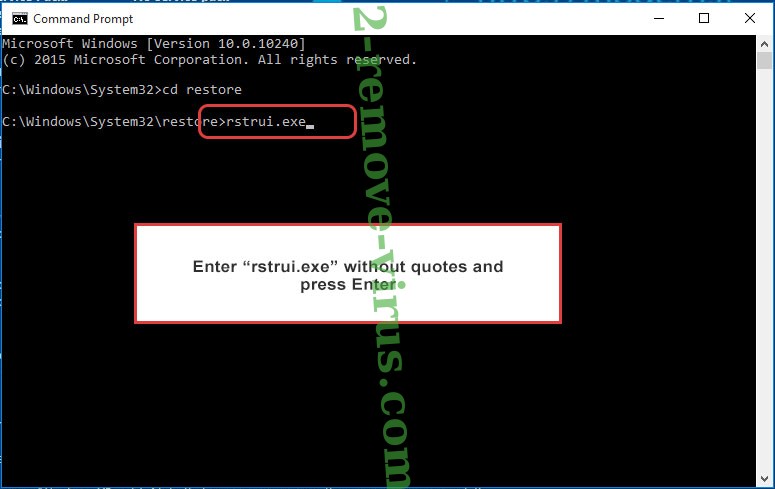

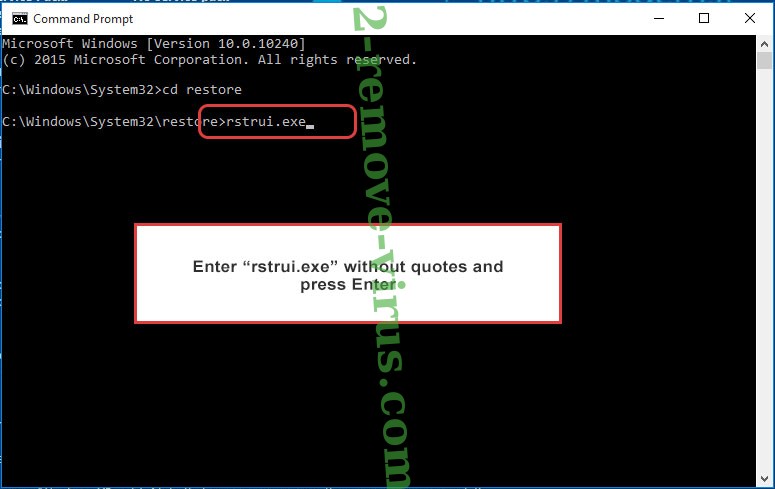

- Escriba rstrui.exe y presiona Enter.

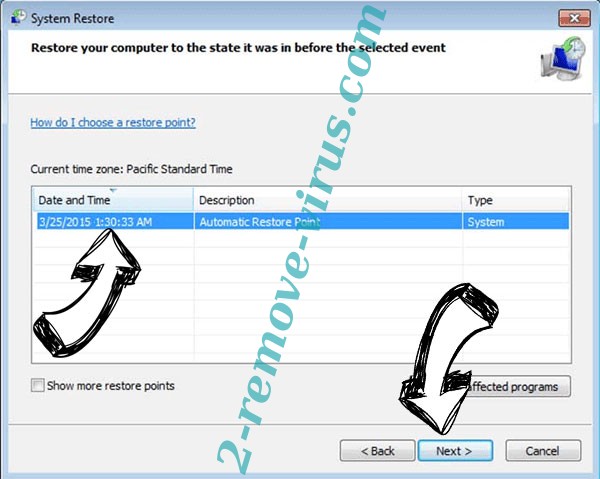

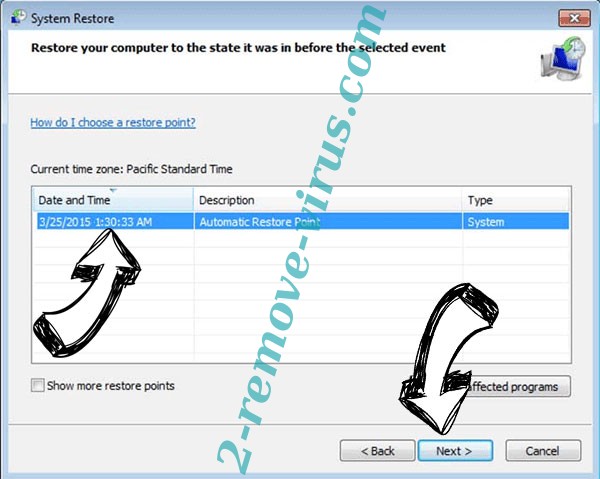

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

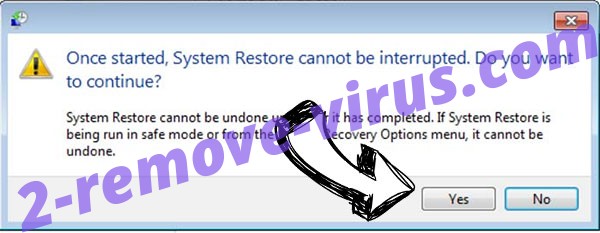

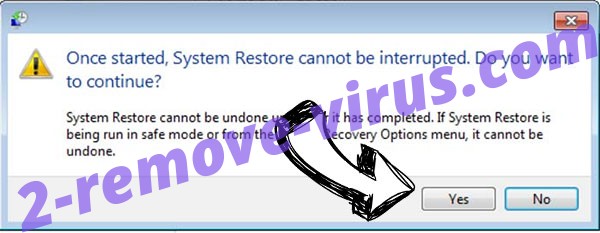

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar Eject ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

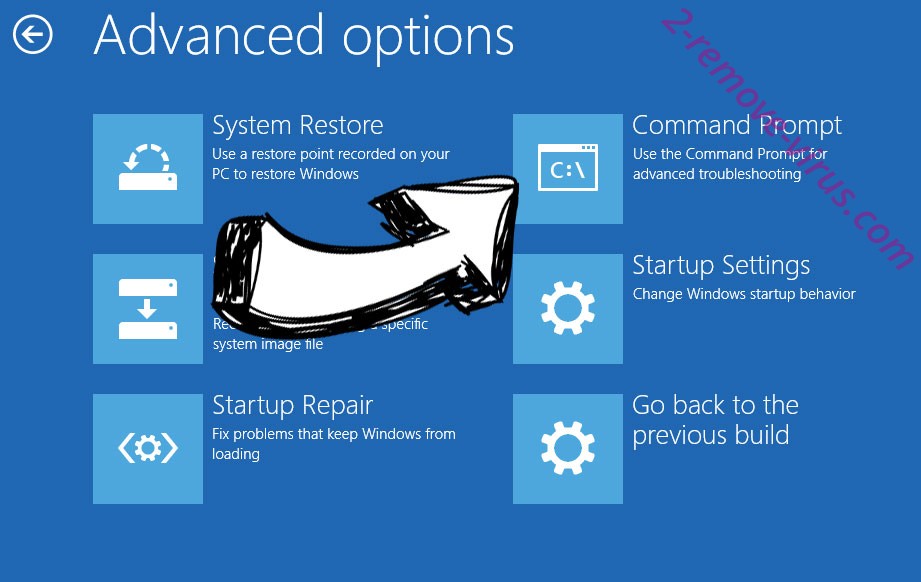

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.