¿Qué es LooCipher?

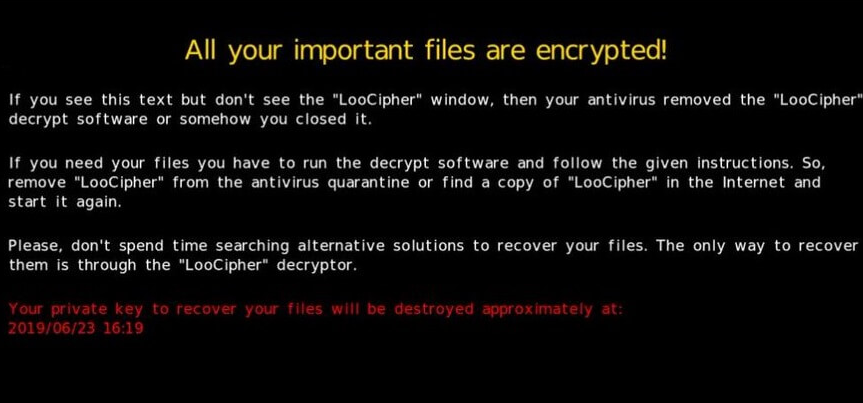

Una vez infiltrado, LOOCIPHER cifra la mayoría de los datos almacenados, por lo que es imposible de usar. Además, LOOCIPHER añade nombres de archivo con “. LOOCIPHER” extensión (por lo tanto, su nombre). Por ejemplo, el archivo denominado “sample.jpg” se renombraría a “sample.jpg.LOOCIPHER” y así sucesivamente. Además, LOOCIPHER crea un archivo de texto denominado “! INSTRUCTI0NS!. TXT” y coloca una copia en cada carpeta existente. Este programa cifra los datos y deniega el acceso a los datos. Para descifrarlo, las víctimas se ven obligadas a pagar por una clave de descifrado (pagar un rescate). LooCipher está diseñado para cambiar el fondo de pantalla de la víctima, para mostrar una ventana emergente y crear una nota de rescate, el archivo “@Please_Read_Me.txt”. También cambia el nombre de todos los archivos cifrados, añade “.lcphr” a sus nombres de archivo. Por ejemplo, cambia el nombre de “1.jpg” a “1.jpg.lcphr” y así sucesivamente.

Las víctimas son notificados de que todos sus archivos están cifrados con un algoritmo de cifrado fuerte y la única manera de descifrarlos es comprar una clave de descifrado única. Esta clave se almacena en un servidor remoto controlado por los desarrolladores de LooCipher, es decir, son los únicos que pueden acceder a ella. Con el fin de obtener esta clave víctimas tienen que enviar $330 valor de Bitcoin a la dirección de la cartera BTC proporcionada. Las víctimas se animan a hacer un pago en 5 días, después de que el descifrado será destruido (eliminado) y los archivos se bloquearán permanentemente. Una vez que se realiza el pago, el botón “DECRYPT” se activará y las víctimas serán capaces de descifrar sus archivos. El descifrado tiene que hacerse a través de la ventana emergente que LooCipher permite. Si no se abre, entonces las víctimas se supone que descargar la herramienta de descifrado utilizando el enlace proporcionado en el fondo de pantalla o en la nota de rescate (“@Please_Read_Me.txt”). Es muy probable que los desarrolladores de LooCipher son los únicos que pueden ayudar a sus víctimas a descifrar archivos. Típicamente, programas de tipo ransomware cifrar archivos con algoritmos de criptografía fuerte que son imposibles de ‘crack’. En pocas palabras, la mayoría de los cifrados se pueden descifrar sólo con las herramientas / claves adecuadas. Sin embargo, incluso si los delincuentes cibernéticos los tienen, la mayoría de ellos no envían esas herramientas / claves a sus víctimas. En otras palabras, las personas que confían en los delincuentes cibernéticos por lo general se convierten en víctimas de una estafa. Puesto que no hay ninguna herramienta gratuita que podría descifrar archivos cifrados por LooCipher, la única manera de recuperar archivos de forma gratuita / sin ponerse en contacto con los delincuentes cibernéticos es restaurarlos a partir de una copia de seguridad de datos.

Horon, Orion y [LOCKED] son sólo algunos ejemplos de otros programas de tipo ransomware. Típicamente, estos programas maliciosos se utilizan para bloquear el acceso a los archivos (cifrar datos) y obligar a las víctimas a pagar un rescate. Normalmente, las principales diferencias entre ellos son el algoritmo de criptografía (simétrico o asimétrico) que utilizan para cifrar los datos y el precio de una herramienta de descifrado o / y clave. Por desgracia, la mayoría de las veces los cifrados causados son ‘sin crujir’ y se pueden descifrar sólo con las herramientas adecuadas. Los descifrados sin estas herramientas son posibles sólo si ransomware no está completamente desarrollado (todavía está en un estado de desarrollo), tiene errores no fijos, defectos. Es por eso que recomendamos tener. una copia de seguridad de datos y almacenarla en unplugged storage device o remote server (como Cloud u otro servidor).

¿Cómo infecte ransomware mi ordenador?

Típicamente, los delincuentes cibernéticos proliferan ransomware (y otros programas maliciosos) a través de campañas de spam, herramientas de actualización de software falso, fuentes de descarga de software poco confiables, herramientas de ‘cracking’ de software y programas de tipo troyano. Para proliferar el software malicioso a través de campañas de spam, los delincuentes cibernéticos envían correos electrónicos que incluyen archivos adjuntos. Adjuntan archivos como documentos de Microsoft Office, documentos PDF, RAR, ZIP (u otros archivos de archivo), .exe u otros archivos ejecutables, archivos JavaScript y así sucesivamente. El objetivo principal es engañar a los destinatarios para que abran estos archivos adjuntos. Cuando se abre, infectan ordenadores con ransomware u otro malware. Otra forma de infectar un ordenador es a través de herramientas de actualización de software falsos. Por lo general, están diseñados para explotar errores, defectos de software obsoleto o para descargar e instalar programas maliciosos no deseados. Fuentes de descarga de software cuestionables tales como redes punto a punto (torrents, eMule y así sucesivamente), fuentes de descarga de software gratuito, sitios web de alojamiento de archivos gratuitos y otros canales similares se pueden utilizar para distribuir virus también. Los delincuentes cibernéticos cargan archivos infectados que se disfrazan de legítimo. Si los usuarios los descargan y los abren, instalan software malicioso por sí mismos. Cuando las personas utilizan la herramienta de “agrietamiento” de software, esperan activar el software con licencia de forma gratuita. Desafortunadamente, estas herramientas a menudo instalan malware en lugar de eludir la activación del software. Los troyanos son programas maliciosos que, si ya están instalados, propagan otras infecciones informáticas. En otras palabras, están diseñados para causar infecciones en cadena / abrir ‘puertas traseras’ para otros virus.

En primer lugar, no recomendamos abrir archivos o hacer clic en enlaces que se incluyen en los correos electrónicos recibidos de direcciones de correo electrónico desconocidas y sospechosas. Tenga en cuenta, estos correos electrónicos por lo general se disfrazan como importantes y oficiales. Además, todos los programas deben descargarse de sitios web oficiales y utilizar enlaces de descarga directa. El software debe actualizarse utilizando solo funciones o herramientas implementadas proporcionadas por desarrolladores oficiales. Si requiere ser activado, no debe hacerse con algunas herramientas de ‘cracking’. Estos programas pueden ser maliciosos (diseñados para instalar malware) y no es legal usarlos. Una cosa más importante es tener una suite de software antivirus o antispyware de buena reputación instalada y mantenerla habilitada en todo momento

Offers

Descarga desinstaladorto scan for LOOCIPHER (.LCPHR)Use our recommended removal tool to scan for LOOCIPHER (.LCPHR). Trial version of provides detection of computer threats like LOOCIPHER (.LCPHR) and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar LOOCIPHER (.LCPHR) usando el modo seguro con funciones de red.

Eliminar LOOCIPHER (.LCPHR) de Windows 7/Windows Vista/Windows XP

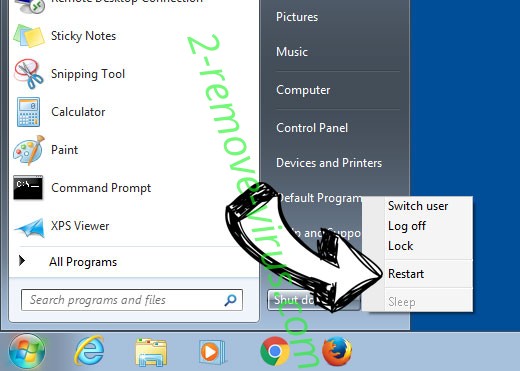

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

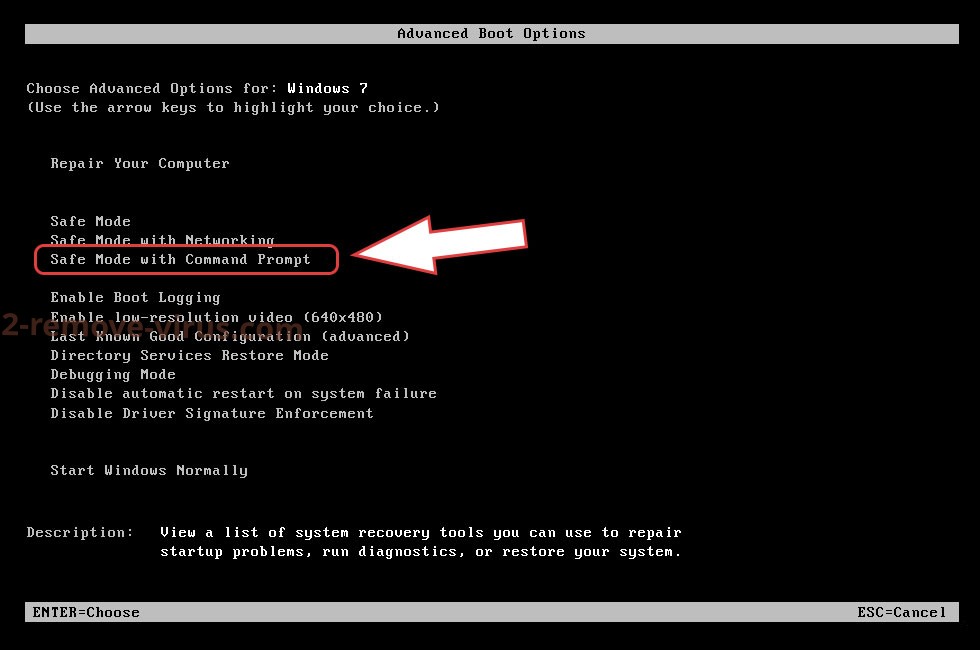

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar LOOCIPHER (.LCPHR)

Eliminar LOOCIPHER (.LCPHR) desde Windows 8/10

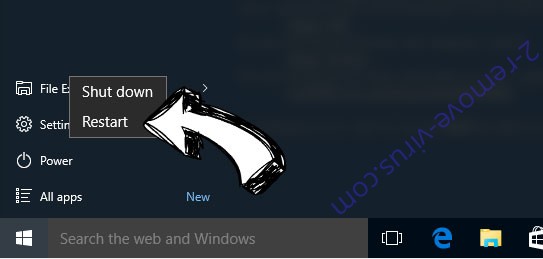

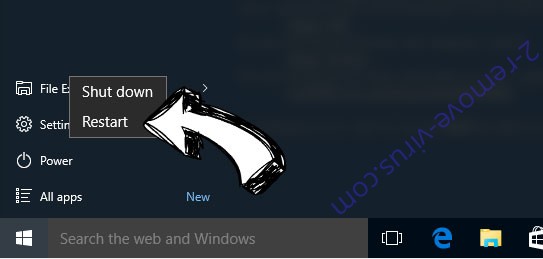

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

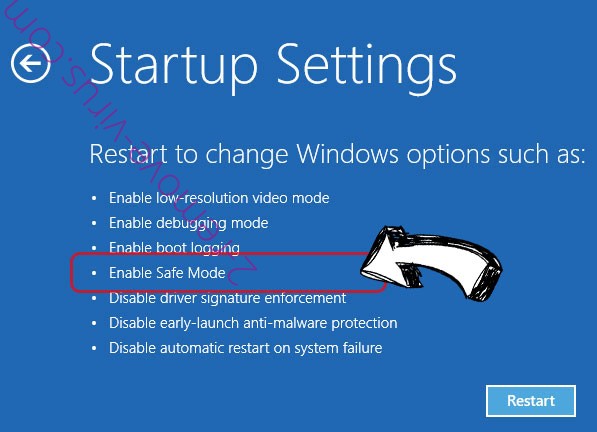

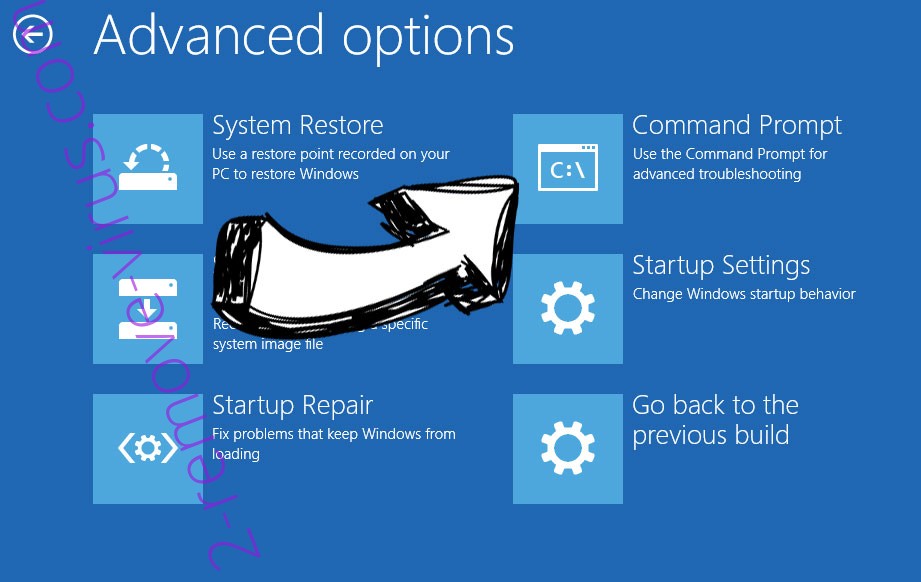

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar LOOCIPHER (.LCPHR)

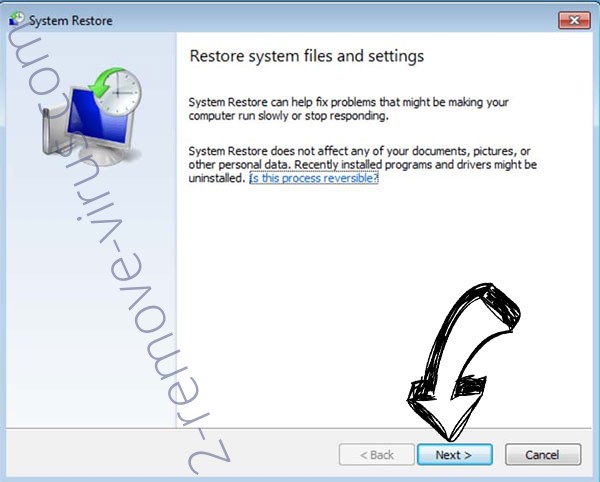

paso 2. Restaurar sus archivos con Restaurar sistema

Eliminar LOOCIPHER (.LCPHR) de Windows 7/Windows Vista/Windows XP

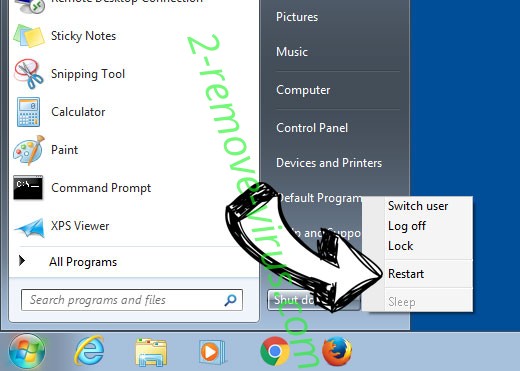

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

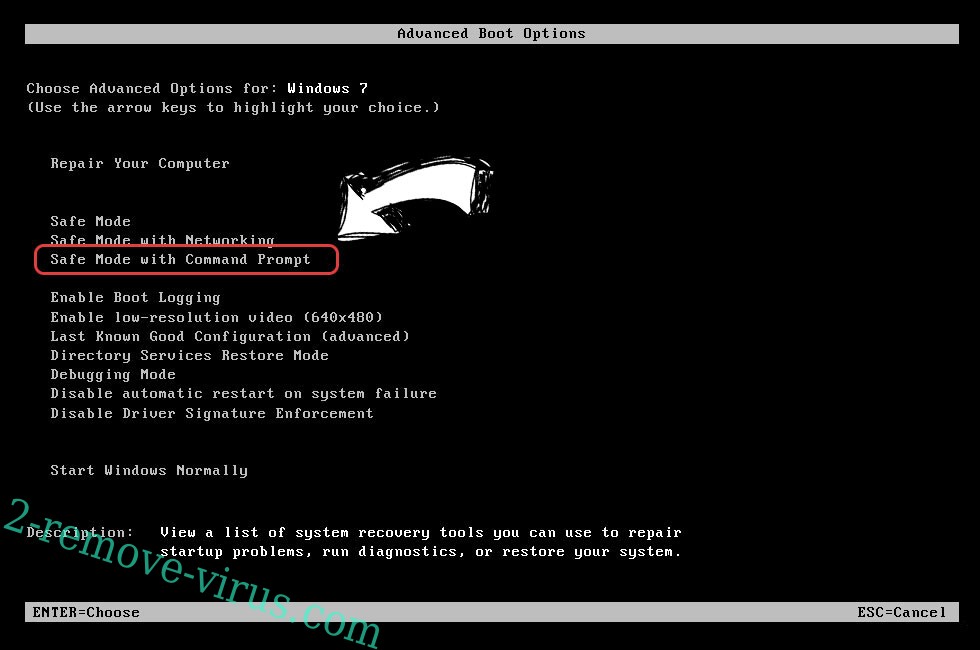

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

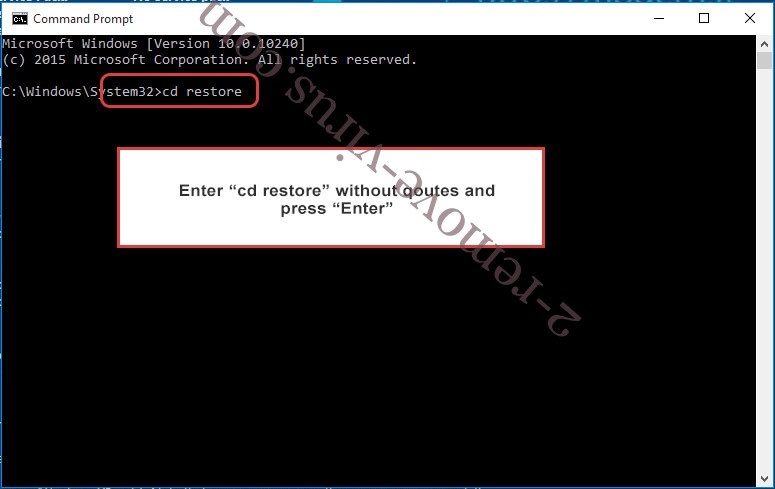

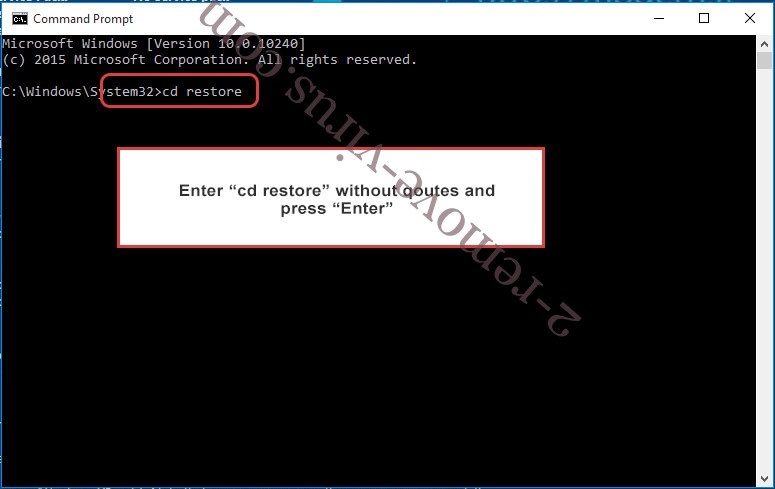

- Escriba cd restore y pulse Enter.

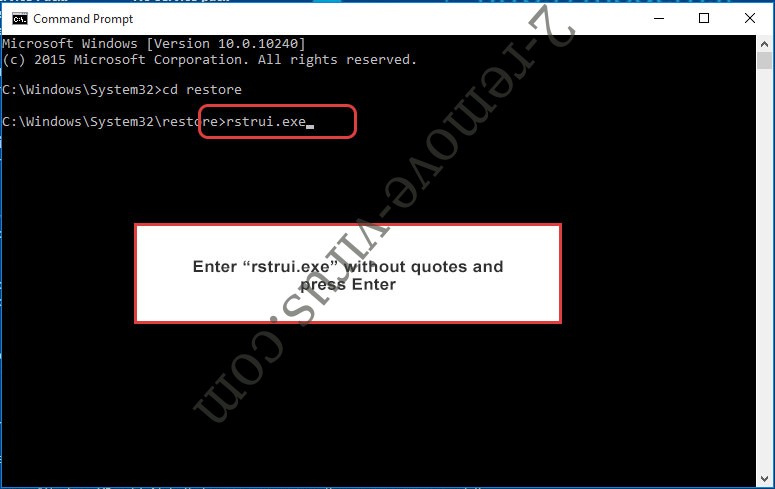

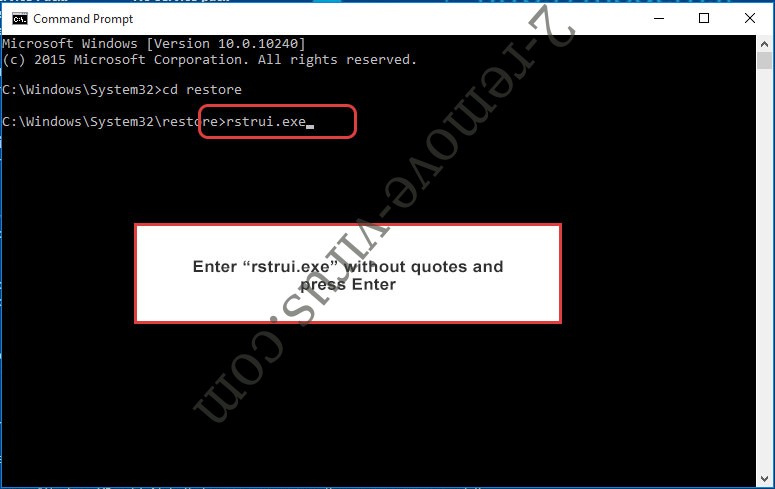

- Escriba rstrui.exe y presiona Enter.

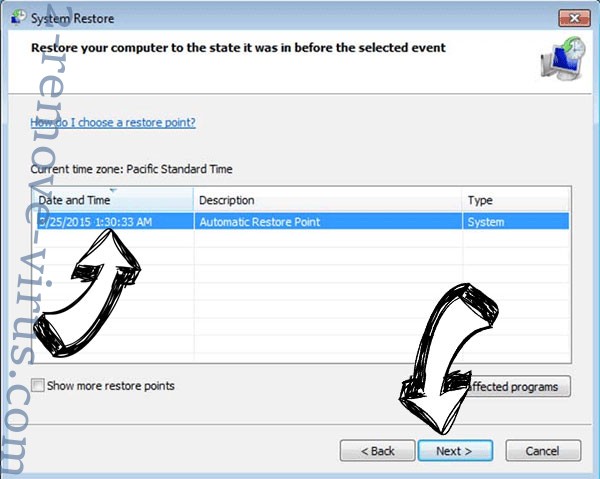

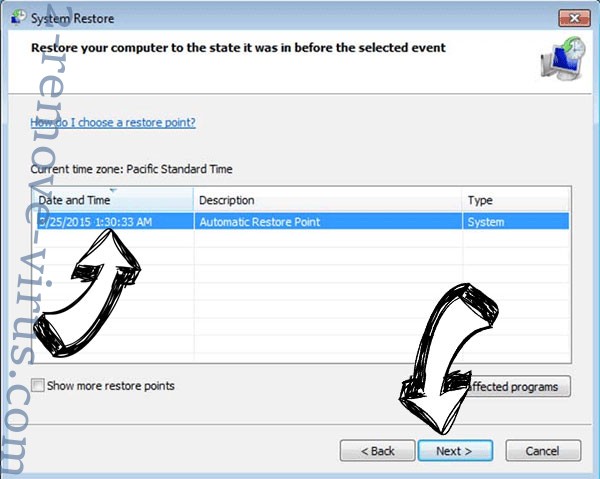

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

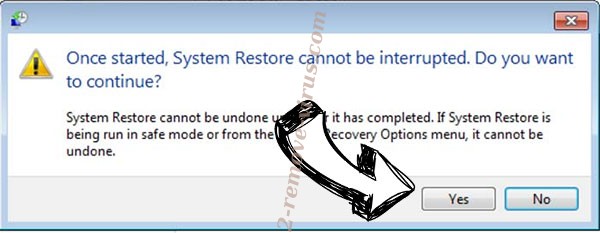

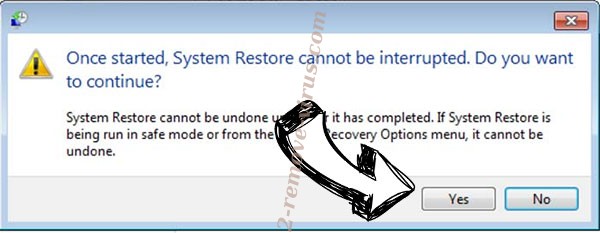

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar LOOCIPHER (.LCPHR) de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.