Acerca de T1000 Ransomware

El ransomware conocido como T1000 Ransomware se clasifica como una amenaza altamente dañina, debido al posible daño que puede causar. Posiblemente nunca te hayas topado con él antes, y puede ser particularmente impactante ver lo que hace. El programa malicioso de codificación de archivos puede usar algoritmos de cifrado fuertes para el proceso de cifrado, lo que le impide acceder a ellos por más tiempo.

Se cree que el programa malicioso de cifrado de datos es una de las infecciones más peligrosas que puede tener, ya que no siempre es probable descifrar datos. También se le ofrecerá comprar un descifrador por una cierta cantidad de dinero, pero esa no es una opción sugerida por un par de razones. Hay innumerables casos en los que pagar el rescate no conduce a la restauración de archivos. Tenga en cuenta que está anticipando que los delincuentes cibernéticos se sentirán obligados a ayudarlo en la recuperación de datos, cuando no tengan que hacerlo. Las actividades futuras de los ciberdelincuentes también se financiarían con ese dinero. ¿Realmente quieres ser un partidario de la actividad criminal que hace daño por valor de miles de millones de dólares? Cuando las víctimas ceden a las demandas, el malware de cifrado de archivos se vuelve cada vez más rentable, atrayendo así a más personas maliciosas a él. Las situaciones en las que podría terminar perdiendo sus archivos pueden ocurrir todo el tiempo, por lo que la copia de seguridad sería una mejor inversión. Si tenía una opción de copia de seguridad disponible, puede eliminar T1000 Ransomware y luego recuperar archivos sin preocuparse por perderlos. La información sobre los métodos de propagación más frecuentes se proporcionará en el siguiente párrafo, si no está seguro de cómo el ransomware logró infectar su dispositivo.

Cómo se T1000 Ransomware distribuye

Con frecuencia puede encontrarse con ransomware agregado a correos electrónicos como archivo adjunto o en sitios web de descarga cuestionables. Dado que estos métodos siguen siendo bastante populares, eso significa que los usuarios son bastante negligentes al usar el correo electrónico y descargar archivos. Sin embargo, algunos archivos que codifican software malicioso pueden distribuirse utilizando formas más elaboradas, que requieren más esfuerzo. Los hackers escriben un correo electrónico bastante creíble, mientras usan el nombre de una empresa u organización conocida, adjuntan el archivo infectado al correo electrónico y lo envían a las personas. Es más probable que las personas abran correos electrónicos relacionados con el dinero, por lo que ese tipo de temas se pueden encontrar comúnmente. A los delincuentes también les gusta fingir ser de Amazon y advertir a las posibles víctimas sobre alguna actividad extraña observada en su cuenta, lo que debería incitar inmediatamente a una persona a abrir el archivo adjunto. Debido a esto, debe tener cuidado al abrir correos electrónicos y buscar indicios de que podrían ser maliciosos. Si el remitente no le resulta familiar, tendrá que investigarlo antes de abrir cualquiera de sus archivos enviados. Y si está familiarizado con ellos, verifique la dirección de correo electrónico para asegurarse de que coincida con la dirección legítima de la persona / empresa. Los errores gramaticales también son bastante comunes. Otra pista notable podría ser que su nombre está ausente, si, digamos que usa Amazon y le enviaran un correo electrónico, no usarían saludos típicos como Estimado cliente / miembro / usuario, y en su lugar usarían el nombre que les ha dado. Las vulnerabilidades en un dispositivo también pueden ser utilizadas por el ransomware para entrar en su computadora. Esas vulnerabilidades normalmente son descubiertas por especialistas en malware, y cuando los desarrolladores de software se enteran de ellas, lanzan correcciones para solucionarlas para que las partes malévolas no puedan aprovecharse de ellas para distribuir sus programas maliciosos. Sin embargo, a juzgar por la distribución de WannaCry, obviamente no todos son tan rápidos para actualizar su software. Las situaciones en las que el software malicioso utiliza puntos débiles para entrar es la razón por la que es tan esencial que su software se actualice a menudo. Los parches se pueden instalar automáticamente, si no desea molestarse con ellos cada vez.

Cómo se T1000 Ransomware comporta

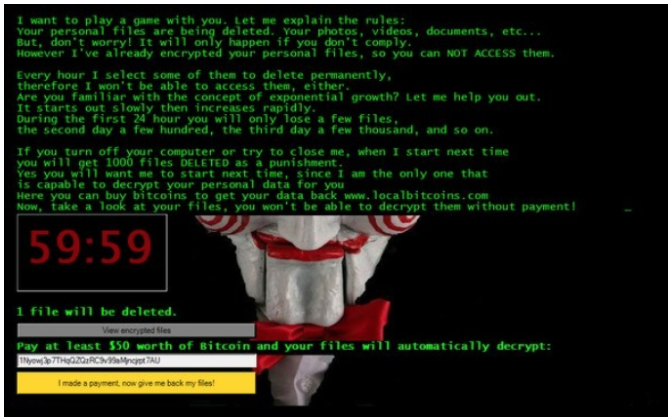

Cuando un programa malicioso de codificación de archivos contamina su sistema, buscará tipos de archivos específicos y los cifrará una vez que se hayan identificado. Si no has notado nada extraño hasta ahora, cuando no puedas acceder a los archivos, se hará evidente que algo está pasando. Todos los archivos codificados tendrán una extensión de archivo extraña, que comúnmente ayuda a los usuarios a identificar qué software malicioso de cifrado de datos tienen. Cabe mencionar que, puede ser imposible descifrar datos si se utilizaron algoritmos de cifrado fuertes. Una vez finalizado el proceso de cifrado, se colocará una nota de rescate en su dispositivo, que debe dejar en claro, hasta cierto punto, lo que ha sucedido y cómo debe proceder. Si cree en los ciberdelincuentes, podrá descifrar datos a través de su descifrador, que claramente no será gratis. Si el monto del rescate no se muestra claramente, tendría que usar la dirección de correo electrónico dada para ponerse en contacto con los piratas informáticos para ver la cantidad, lo que puede depender de cuánto valore sus datos. Por las razones que hemos discutido anteriormente, no alentamos a pagar el rescate. Considere a fondo todas las demás alternativas, incluso antes de considerar el cumplimiento de las solicitudes. También es muy probable que simplemente haya olvidado que ha realizado una copia de seguridad de sus archivos. También puede ser una posibilidad que pueda descubrir un programa de descifrado de forma gratuita. Si el ransomware es descifrable, alguien podría ser capaz de lanzar un software de descifrado de forma gratuita. Tenga en cuenta esa opción y solo cuando esté completamente seguro de que un descifrador gratuito no es una opción, incluso debería considerar cumplir con las demandas. No enfrentaría una posible pérdida de archivos si alguna vez termina en esta situación nuevamente si invirtiera parte de esa suma en algún tipo de opción de respaldo. Y si la copia de seguridad está disponible, la recuperación de archivos debe realizarse después de finalizar el T1000 Ransomware virus, si todavía está presente en su sistema. Si ahora está familiarizado con los métodos de propagación del malware de cifrado de archivos, debería poder evitar futuros ransomware. Apéguese a los sitios legítimos cuando se trata de descargas, tenga cuidado al tratar con archivos adjuntos de correo electrónico y asegúrese de mantener su software actualizado.

T1000 Ransomware eliminación

Si desea deshacerse por completo del ransomware, emplee ransomware. Si intenta reparar T1000 Ransomware el virus de manera manual, es posible que termine dañando aún más su computadora, por lo que no se recomienda. El uso de una herramienta antimalware es una opción más inteligente. La herramienta no solo es capaz de ayudarlo a lidiar con la infección, sino que también podría evitar que entren otras similares en el futuro. Una vez que haya instalado el software de eliminación de malware de su elección, simplemente ejecute un escaneo de su computadora y, si se identifica la amenaza, permita que se deshaga de ella. Sin embargo, la herramienta no es capaz de recuperar sus datos. Después de limpiar la infección, asegúrese de hacer una copia de seguridad rutinaria de todos sus archivos.

Offers

Descarga desinstaladorto scan for T1000 RansomwareUse our recommended removal tool to scan for T1000 Ransomware. Trial version of provides detection of computer threats like T1000 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar T1000 Ransomware usando el modo seguro con funciones de red.

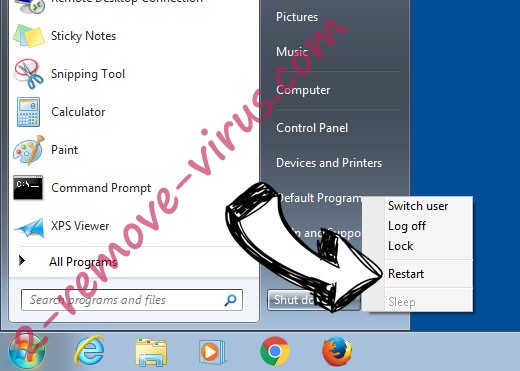

Eliminar T1000 Ransomware de Windows 7/Windows Vista/Windows XP

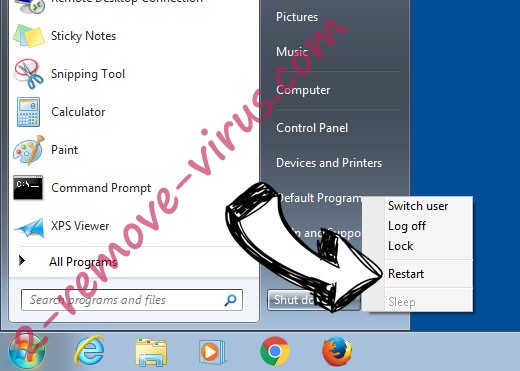

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

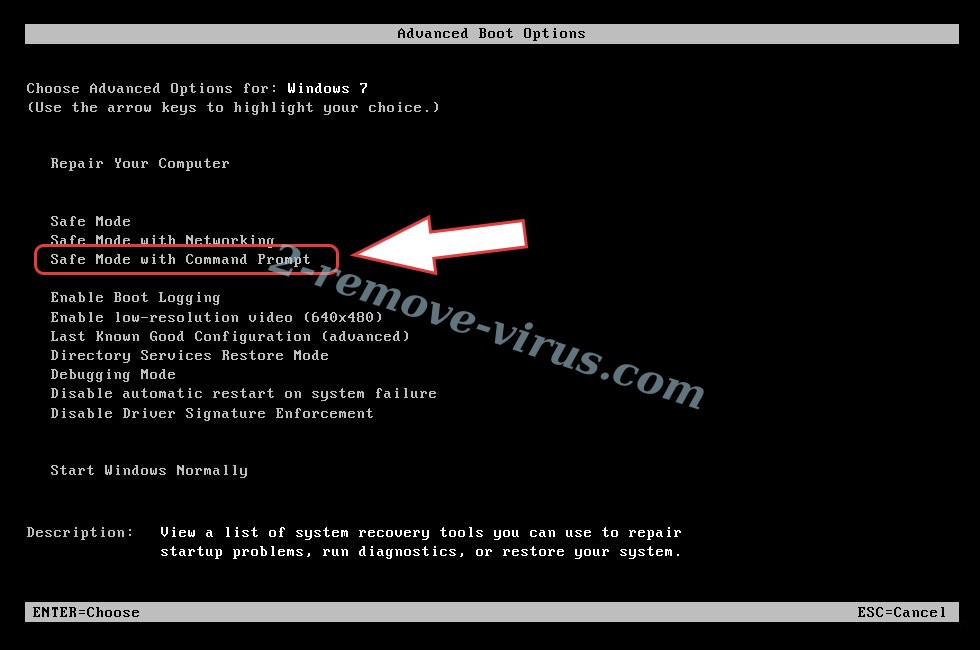

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar T1000 Ransomware

Eliminar T1000 Ransomware desde Windows 8/10

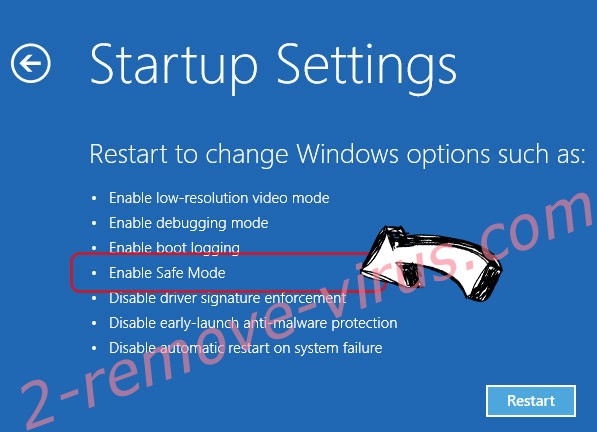

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar T1000 Ransomware

paso 2. Restaurar sus archivos con Restaurar sistema

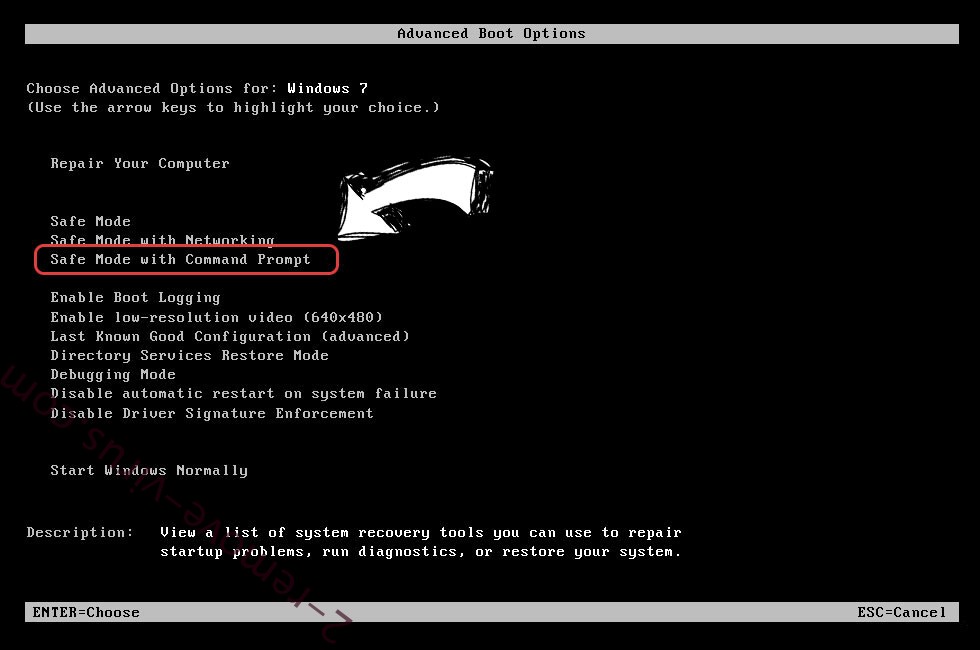

Eliminar T1000 Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

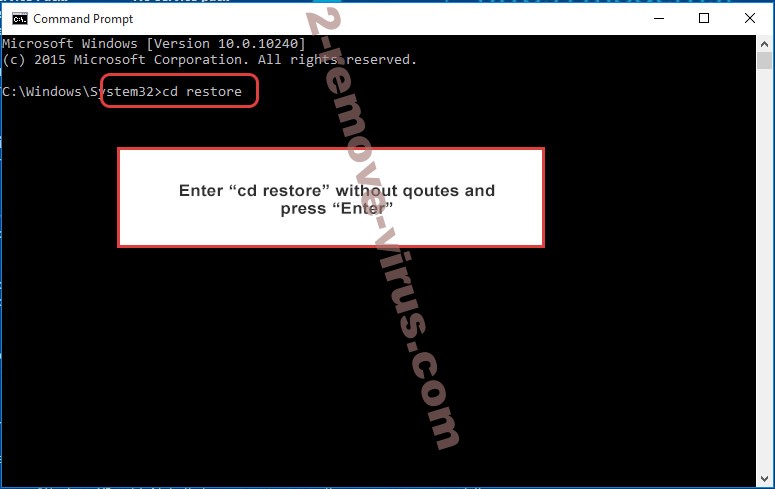

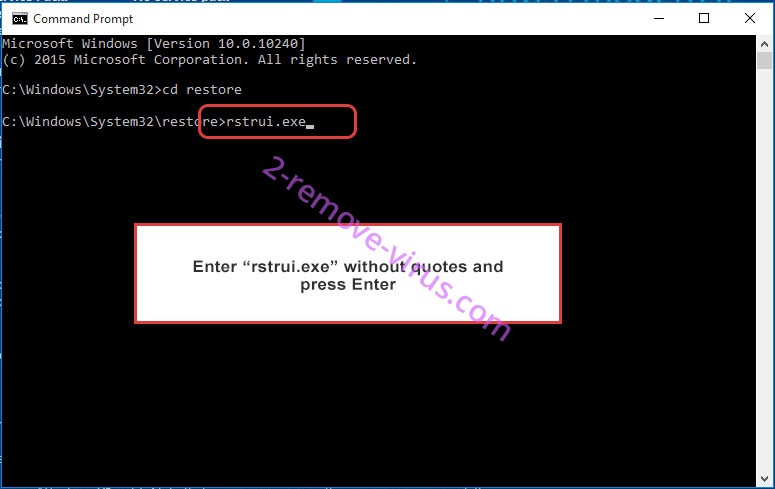

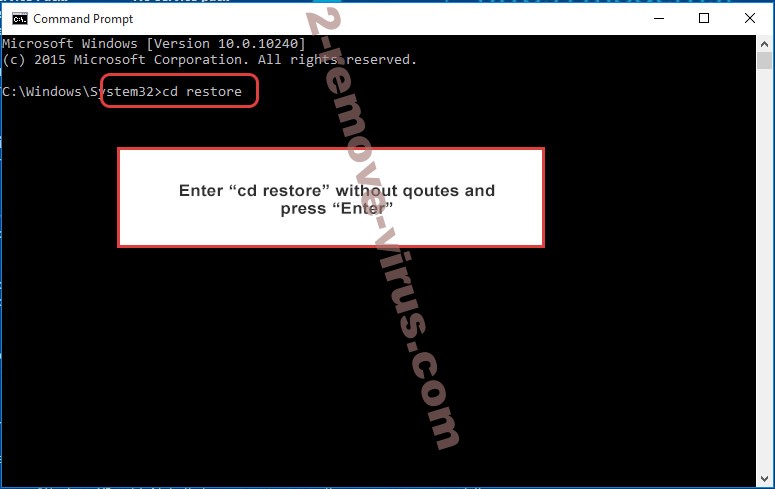

- Escriba cd restore y pulse Enter.

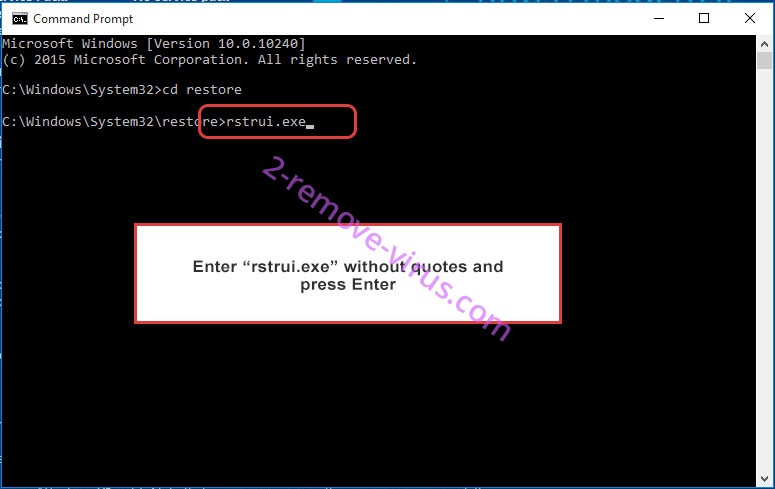

- Escriba rstrui.exe y presiona Enter.

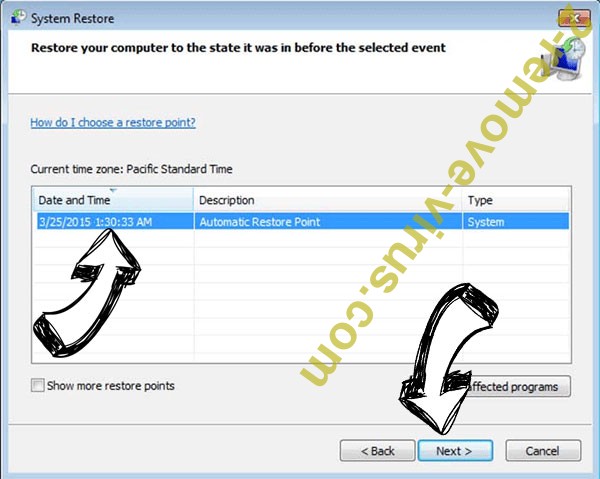

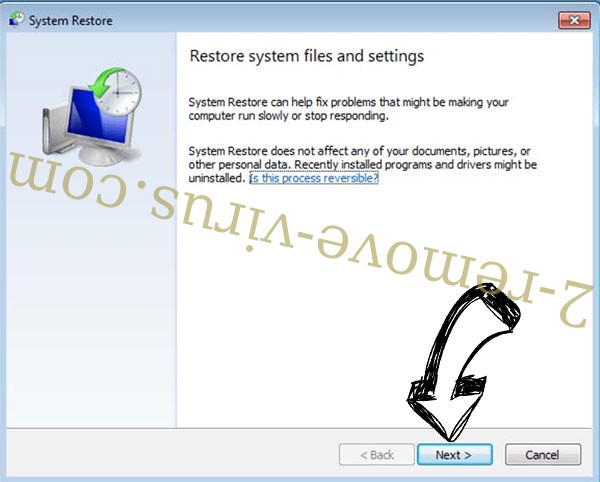

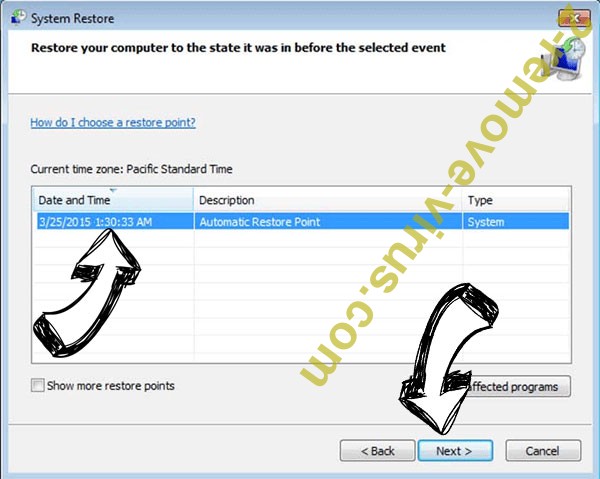

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

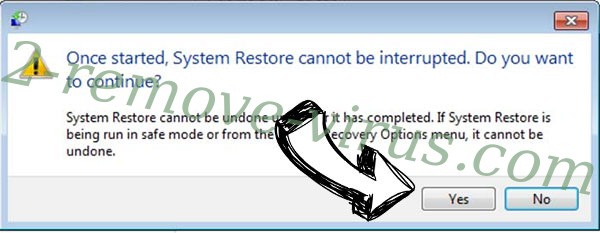

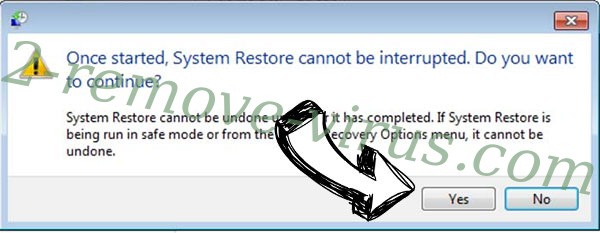

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar T1000 Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

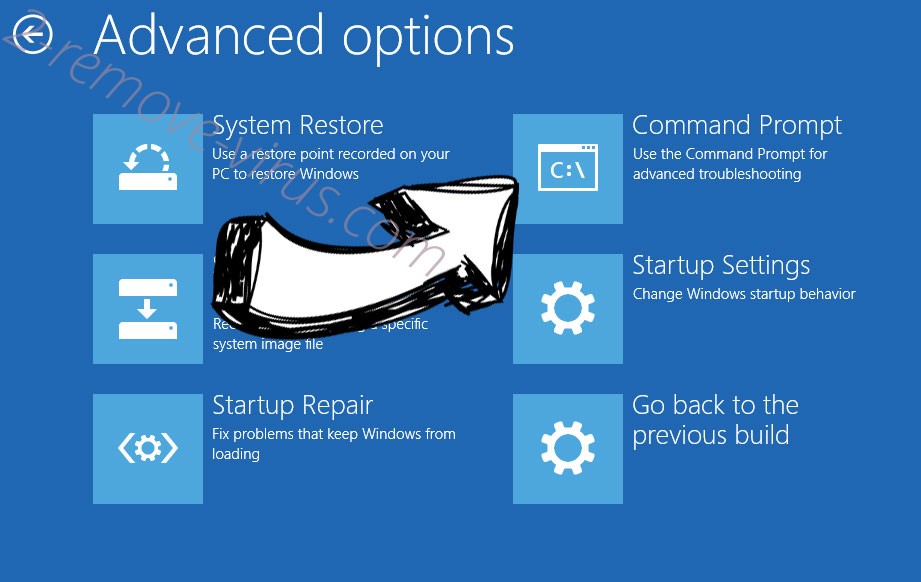

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.