¿Qué se puede decir sobre . Tcvp virus de archivo

Tcvp El ransomware es una amenaza muy grave, conocida como ransomware o malware de cifrado de archivos. Es posible que no necesariamente haya oído hablar de él o lo haya encontrado antes, y puede ser especialmente sorprendente ver lo que hace. Se utilizan potentes algoritmos de cifrado para cifrar sus archivos, y si cifra con éxito sus archivos, ya no podrá acceder a ellos. La razón por la que se cree que este malware es una amenaza grave es porque no siempre es posible descifrar archivos.

Existe la opción de pagar a los delincuentes de pago por un descifrador, pero eso no se recomienda. El descifrado de archivos, incluso si paga, no está garantizado, por lo que su dinero podría desperdiciarse. No olvide con quién está tratando, y no espere que los ciberdelincuentes se molesten en proporcionarle un descifrador cuando tengan la opción de simplemente tomar su dinero. Además, al pagar estarías apoyando los proyectos futuros (más ransomware y programas maliciosos) de estos delincuentes. ¿Realmente quieres ser un partidario de la actividad criminal? Las personas también se sienten cada vez más atraídas por toda la industria porque cuanta más gente cumpla con las solicitudes, más rentable se vuelve. Invertir el dinero que se le solicita en la copia de seguridad sería una decisión mucho mejor porque si alguna vez se encuentra con este tipo de situación nuevamente, la pérdida de archivos no sería un problema, ya que podría recuperarlos de la copia de seguridad. Si tenía una opción de copia de seguridad disponible, puede eliminar Tcvp el virus y luego restaurar los archivos sin estar ansioso por perderlos. Si no está seguro de cómo contrajo la infección, los métodos más frecuentes se explicarán en el párrafo siguiente.

Cómo evitar Tcvp la infección de ransomware

Los archivos adjuntos de correo electrónico, los kits de explotación y las descargas maliciosas son los métodos de distribución de ransomware más comunes. Dado que muchos usuarios no son cautelosos sobre cómo usan su correo electrónico o desde dónde descargan, los propagadores de malware de cifrado de archivos no tienen la necesidad de usar métodos más sofisticados. Sin embargo, eso no significa que los esparcidores no utilicen métodos más elaborados. Los hackers adjuntan un archivo infectado a un correo electrónico, escriben un texto semiplausible y pretenden ser de una empresa / organización creíble. Esos correos electrónicos generalmente hablan de dinero porque debido a la delicadeza del tema, las personas son más propensas a abrirlos. Muy a menudo verá nombres de grandes empresas como Amazon utilizados, por ejemplo, si Amazon envía por correo electrónico a alguien un recibo de una compra que el usuario no hizo, él / ella no esperaría para abrir el archivo adjunto. Debe estar atento a ciertas señales al abrir correos electrónicos si desea proteger su computadora. Vea si el remitente le es familiar antes de abrir el archivo adjunto que ha enviado, y si no lo reconoce, investigue quiénes son. No cometa el error de abrir el archivo adjunto solo porque el remitente suena real, primero debe verificar si la dirección de correo electrónico coincide. Busque errores gramaticales o de uso, que generalmente son bastante evidentes en ese tipo de correos electrónicos. Tome nota de cómo el remitente se dirige a usted, si es un remitente que sabe su nombre, siempre lo saludarán por su nombre, en lugar de un Cliente o Miembro universal. Puntos débiles en su dispositivo Los programas vulnerables también se pueden usar para infectar. Un programa tiene ciertas vulnerabilidades que pueden ser explotadas para que el malware ingrese a una computadora, pero son parcheadas por los proveedores tan pronto como se descubren. Sin embargo, por una razón u otra, no todos se apresuran a actualizar su software. Le sugerimos que actualice su software, siempre que haya un parche disponible. Las actualizaciones podrían instalarse automáticamente, si no desea molestarse con ellas cada vez.

¿Qué puedes hacer con tus archivos?

Cuando un programa malicioso de codificación de datos logra ingresar a su computadora, se dirigirá a tipos de archivos específicos y poco después de que se encuentren, se codificarán. Incluso si la infección no fue obvia desde el principio, seguramente sabrá que algo no está bien cuando no se puede acceder a sus archivos. Notará que los archivos cifrados ahora tienen una extensión de archivo, y eso probablemente lo ayudó a reconocer el ransomware. Sus archivos podrían haber sido codificados utilizando algoritmos de cifrado fuertes, y es probable que se bloqueen permanentemente. Una vez completado el proceso de cifrado, notará una notificación de rescate, que intentará aclarar qué sucedió con sus datos. Se le ofrecerá una herramienta de descifrado, a cambio de dinero obviamente, y los delincuentes alertarán para no implementar otros métodos porque puede conducir a datos cifrados permanentemente. Se debe mostrar un precio claro en la nota, pero si no lo es, tendría que ponerse en contacto con los delincuentes cibernéticos a través de su dirección de correo electrónico dada para averiguar cuánto tendría que pagar. Por las razones que ya hemos discutido, no sugerimos pagar el rescate. Pagar debe ser un último recurso. Tal vez has hecho una copia de seguridad pero simplemente te olvidaste de ello. Para algunos ransomware, los usuarios pueden incluso obtener descifradores gratuitos. Si el malware de codificación de datos es descifrable, alguien podría lanzar un programa de descifrado de forma gratuita. Tenga esto en cuenta antes de siquiera pensar en pagar a los delincuentes cibernéticos. Usar parte de ese dinero para comprar algún tipo de respaldo podría hacer más bien. Y si la copia de seguridad está disponible, puede recuperar archivos desde allí después de eliminar Tcvp el virus, si todavía habita en su sistema. En el futuro, asegúrese de evitar el malware de cifrado de datos y puede hacerlo al darse cuenta de cómo se propaga. Asegúrese de que su software se actualice cada vez que haya una actualización disponible, no abra archivos aleatorios adjuntos a correos electrónicos y solo confíe en fuentes seguras con sus descargas.

Tcvp eliminación de ransomware

Si desea deshacerse completamente del malware de cifrado de archivos, se requerirá un software de eliminación de malware para tener. Reparar Tcvp manualmente el virus no es un proceso simple y si no está atento, podría terminar causando más daño. Usar una herramienta de eliminación de malware sería mucho menos molesto. El software no solo es capaz de ayudarlo a lidiar con la amenaza, sino que también puede evitar que otras similares entren en el futuro. Así que investigue qué coincide con lo que necesita, instálelo, ejecute un escaneo de la computadora y autorice al programa a terminar el software malicioso de codificación de datos. Sin embargo, la utilidad no podrá restaurar archivos, así que no se sorprenda de que sus archivos permanezcan cifrados. Si está seguro de que su dispositivo está limpio, vaya a desbloquear Tcvp archivos de la copia de seguridad.

Offers

Descarga desinstaladorto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar Tcvp usando el modo seguro con funciones de red.

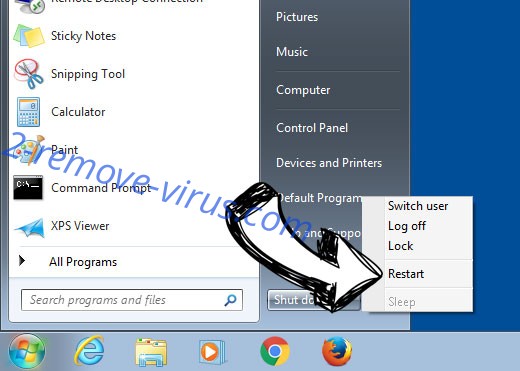

Eliminar Tcvp de Windows 7/Windows Vista/Windows XP

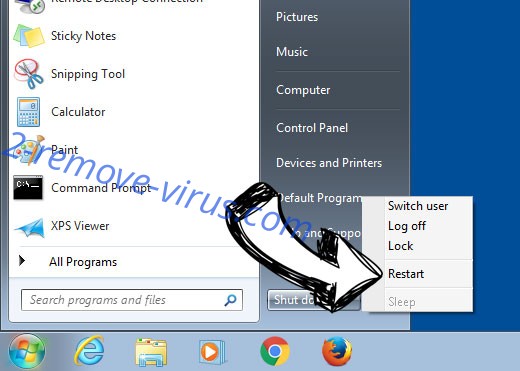

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

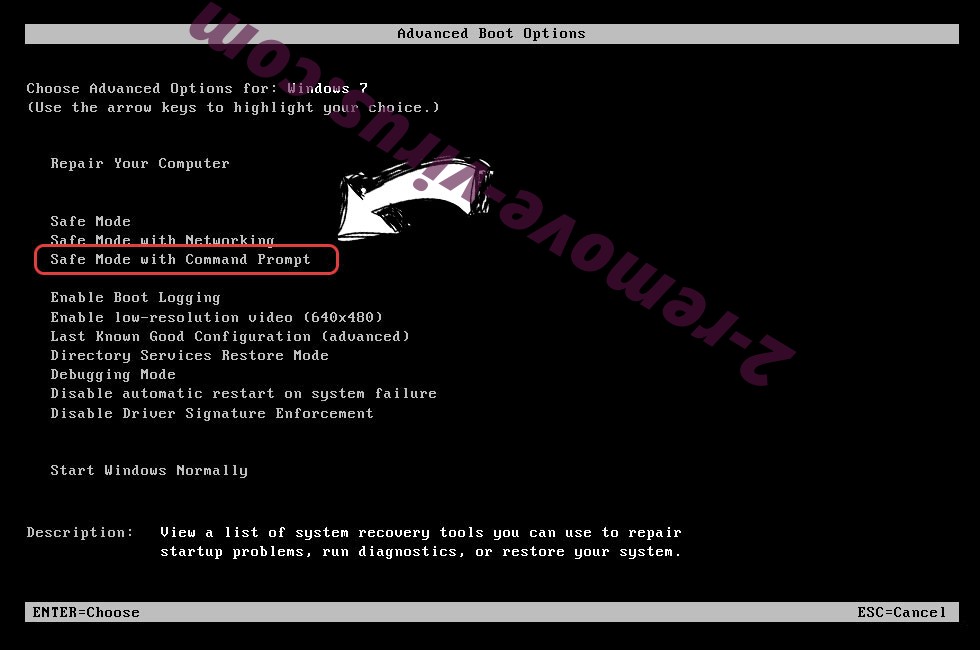

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar Tcvp

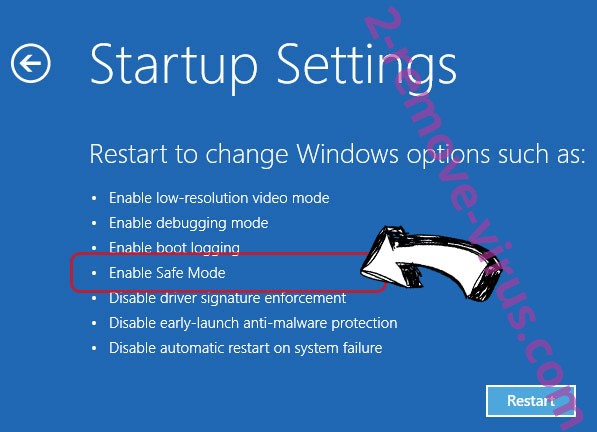

Eliminar Tcvp desde Windows 8/10

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar Tcvp

paso 2. Restaurar sus archivos con Restaurar sistema

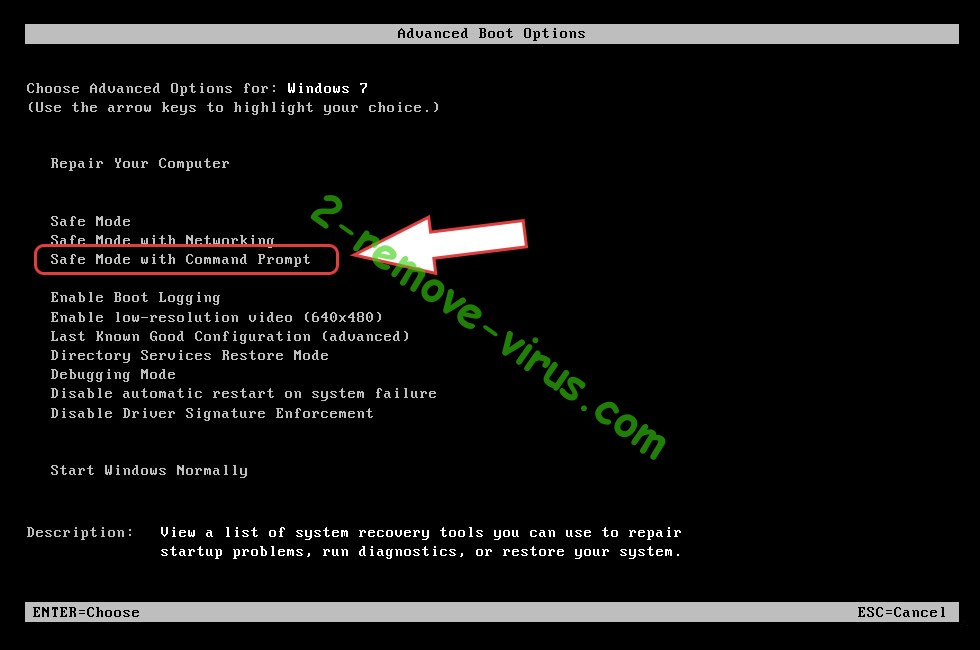

Eliminar Tcvp de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

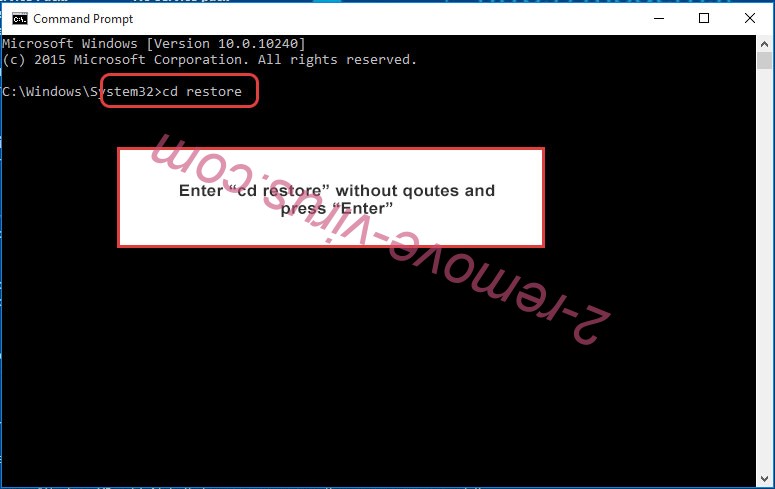

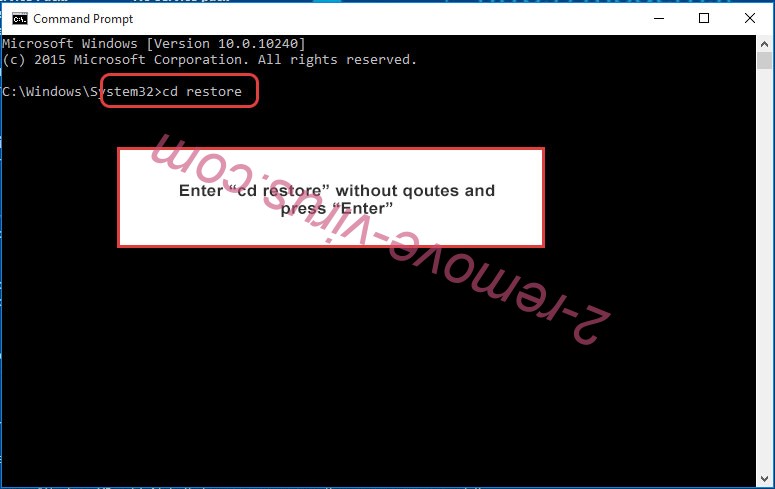

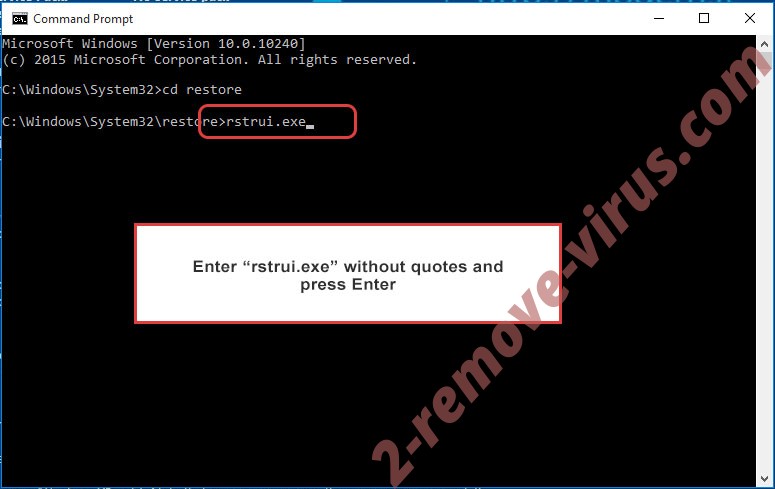

- Escriba cd restore y pulse Enter.

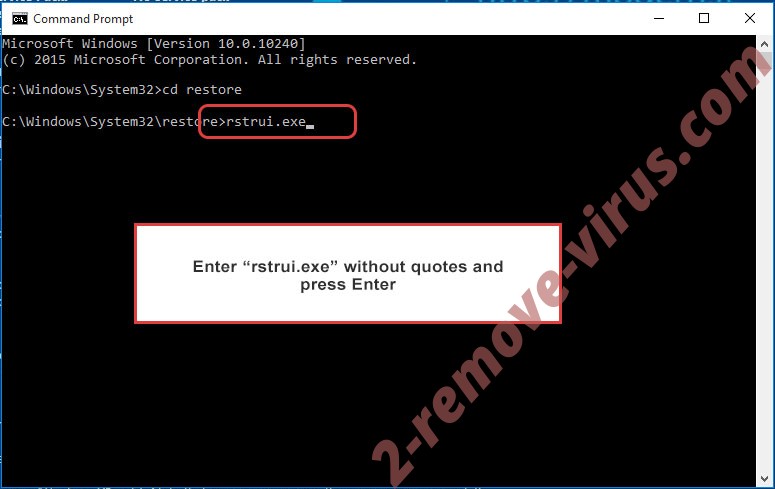

- Escriba rstrui.exe y presiona Enter.

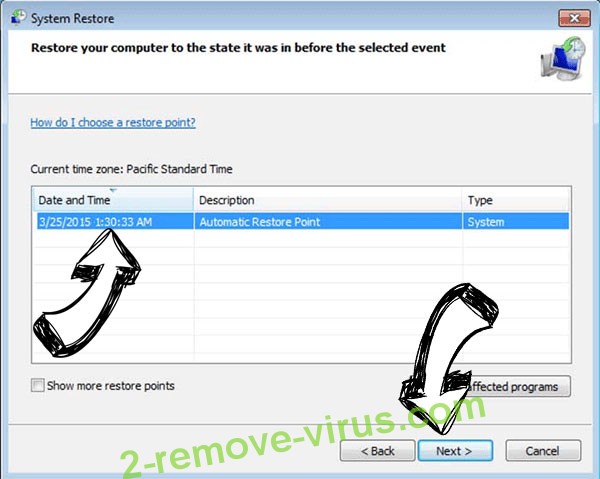

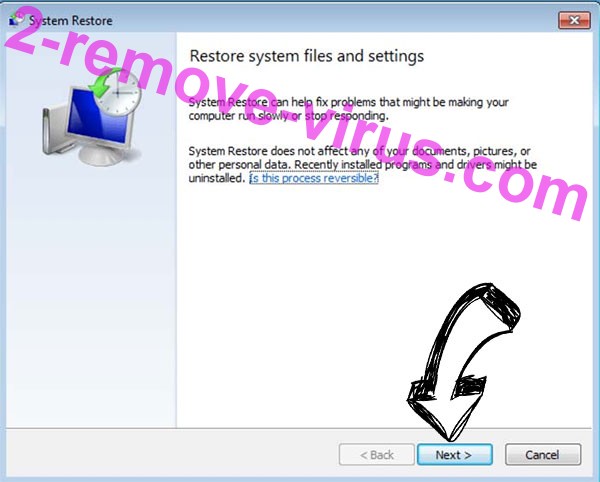

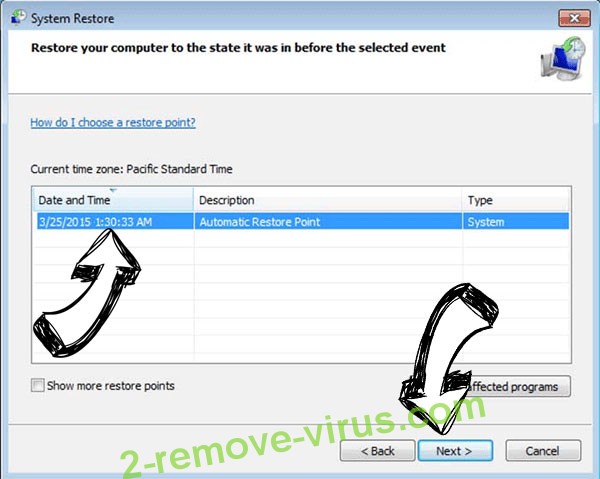

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

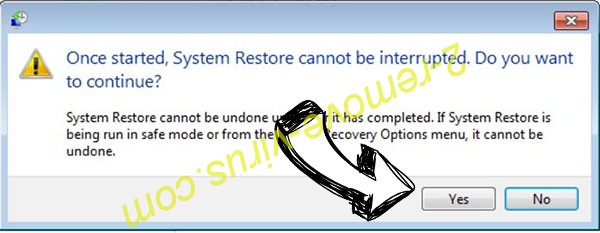

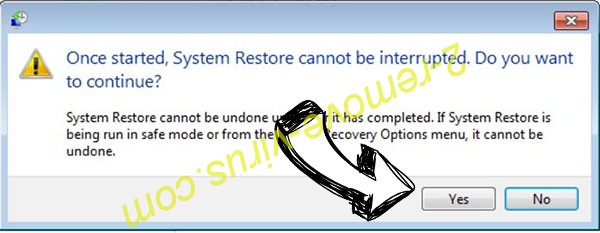

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar Tcvp de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

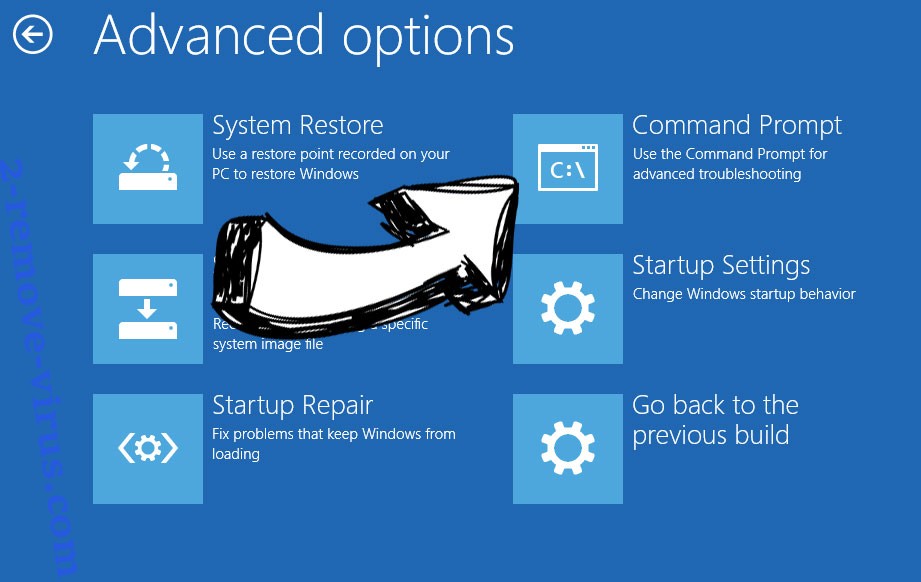

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.