Acerca del .U2K file Ransomware virus

.U2K file Ransomware ransomware se clasifica como software malicioso peligroso porque la infección puede tener consecuencias graves. Posiblemente nunca lo hayas encontrado antes, y puede ser especialmente sorprendente descubrir lo que hace. Se utilizan algoritmos de cifrado sólidos para cifrar, y si cifra con éxito sus archivos, ya no podrá acceder a ellos. Las víctimas no siempre pueden recuperar archivos, que es la razón por la que el ransomware es tan dañino.

Los delincuentes le ofrecerán un descifrador, pero no se sugiere comprarlo. Ceder a las solicitudes no siempre garantiza el descifrado de archivos, por lo que existe la posibilidad de que esté desperdiciando su dinero. No olvide que está tratando con delincuentes cibernéticos que probablemente no se molesten en enviarle un descifrador cuando tienen la opción de simplemente tomar su dinero. Ese dinero también financiaría futuros proyectos de software malicioso. ¿Realmente quieres ser un partidario de la actividad criminal? Los delincuentes también se dan cuenta de que pueden ganar dinero fácil, y cuando las víctimas pagan el rescate, hacen que la industria del ransomware sea atractiva para ese tipo de personas. Comprar una copia de seguridad con el dinero exigido sería una opción mucho mejor porque si alguna vez se le pone en este tipo de situación nuevamente, podría desbloquear .U2K file Ransomware los datos de la copia de seguridad y su pérdida no sería una posibilidad. A continuación, puede proceder a la recuperación de archivos después de eliminar .U2K file Ransomware virus o infecciones similares. Es posible que tampoco esté familiarizado con los métodos de distribución de ransomware, y explicaremos las formas más frecuentes en los párrafos siguientes.

¿Cómo se propaga el ransomware?

Los métodos de distribución de ransomware más típicos incluyen correos electrónicos no deseados, kits de explotación y descargas maliciosas. Dado que muchas personas no son cautelosas sobre cómo usan su correo electrónico o desde dónde descargan, los distribuidores de malware de cifrado de archivos no necesitan encontrar formas más elaboradas. Sin embargo, algunos software malicioso de cifrado de datos pueden utilizar formas mucho más elaboradas, que requieren más esfuerzo. Los delincuentes no necesitan hacer mucho, solo escribir un simple correo electrónico que parezca bastante auténtico, adjuntar el archivo infectado al correo electrónico y enviarlo a posibles víctimas, que podrían creer que el remitente es alguien legítimo. A menudo se encontrará con temas sobre dinero en esos correos electrónicos, porque es más probable que los usuarios caigan en ese tipo de temas. Si los delincuentes usaran un nombre de empresa conocido como Amazon, las personas podrían abrir el archivo adjunto sin pensar, ya que los delincuentes podrían decir que ha habido una actividad cuestionable en la cuenta o que se realizó una compra y se agrega el recibo. Para protegerse de esto, hay ciertas cosas que debe hacer cuando se trata de correos electrónicos. Si el remitente no es alguien con quien esté familiarizado, tendrá que investigarlo antes de abrir cualquiera de sus archivos adjuntos enviados. No se apresure a abrir el archivo adjunto solo porque el remitente parece legítimo, primero debe verificar si la dirección de correo electrónico coincide con el correo electrónico real del remitente. Los errores gramaticales también son una señal de que el correo electrónico podría no ser lo que piensas. Otra señal notable podría ser su nombre no utilizado en ninguna parte, si, digamos que usted es un usuario de Amazon y le enviaran un correo electrónico, no usarían saludos universales como Estimado cliente / miembro / usuario, y en su lugar usarían el nombre que les ha proporcionado. Los puntos débiles en su sistema Los programas obsoletos también podrían usarse como una vía hacia su computadora. Esas vulnerabilidades en los programas generalmente se corrigen rápidamente después de que se descubren para que no puedan ser utilizadas por malware. Sin embargo, a juzgar por la distribución de WannaCry, claramente no todos se apresuran a instalar esas actualizaciones. Es crucial que parchee con frecuencia sus programas porque si un punto débil es grave, el malware podría usarlo para ingresar. Estar constantemente preocupado por las actualizaciones puede ser molesto, por lo que puede configurarlas para que se instalen automáticamente.

¿Qué hace?

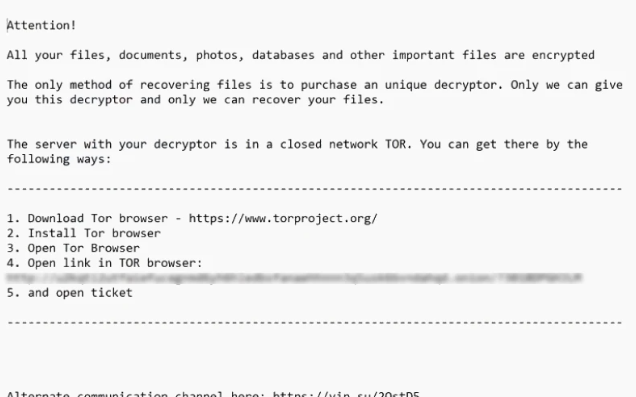

Un malware de cifrado de archivos solo se dirige a ciertos archivos, y cuando se encuentran, se cifrarán. Si inicialmente no se dio cuenta de que algo estaba pasando, definitivamente sabrá que algo está pasando cuando sus archivos están bloqueados. Verifique las extensiones adjuntas a los archivos cifrados, deben mostrar el nombre del ransomware. Algunos ransomware podrían usar potentes algoritmos de cifrado, lo que haría que descifrar datos sea muy difícil, si no imposible. Se colocará una notificación de rescate en su escritorio o en carpetas que tengan archivos bloqueados, que describirán lo que ha sucedido con sus archivos. Se le ofrecerá un programa de descifrado, por un precio obviamente, y los delincuentes cibernéticos alegarán que usar una forma diferente de recuperar datos podría dañarlos. Si la nota no muestra la cantidad que debe pagar, se le pedirá que les envíe un correo electrónico para establecer el precio, por lo que lo que pague depende de cuán valiosos sean sus archivos. Como ya hemos comentado, no recomendamos pagar por un programa de descifrado, por razones que ya hemos especificado. El pago debe considerarse cuando todas las demás opciones fallan. Trate de recordar si alguna vez ha hecho una copia de seguridad, tal vez algunos de sus datos estén realmente almacenados en algún lugar. En algunos casos, los descifradores pueden estar disponibles de forma gratuita. Deberíamos decir que a veces los investigadores de malware pueden desarrollar una utilidad de descifrado, lo que significa que puede recuperar archivos sin necesidad de pagos. Considere esa opción y solo cuando esté seguro de que no hay una utilidad de descifrado gratuita, incluso debería considerar pagar. Usar parte de ese dinero para comprar algún tipo de copia de seguridad puede resultar mejor. Si ha realizado una copia de seguridad de sus archivos más importantes, simplemente elimine el .U2K file Ransomware virus y luego recupere los archivos. Si se familiariza con el ransomware, prevenir una infección no debería ser difícil. Apéguese a las fuentes de descarga seguras, tenga cuidado al tratar con archivos agregados a correos electrónicos y mantenga su software actualizado.

Formas de reparar .U2K file Ransomware virus

Para deshacerse del malware de codificación de archivos si todavía está presente en la computadora, use un programa malicioso de codificación de datos. Puede ser bastante difícil reparar manualmente el .U2K file Ransomware virus porque puede terminar dañando accidentalmente su computadora. En su lugar, le sugerimos que utilice un software antimalware, un método que no pondría en peligro aún más su dispositivo. También puede evitar que entren futuros malware de cifrado de datos, además de ayudarlo a eliminar este. Encuentre una utilidad confiable y, una vez que esté instalada, escanee su dispositivo para identificar la amenaza. Sin embargo, la herramienta no es capaz de recuperar sus datos. Si el ransomware se ha eliminado por completo, recupere los archivos de la copia de seguridad y, si no lo tiene, comience a usarlo.

Offers

Descarga desinstaladorto scan for .U2K file RansomwareUse our recommended removal tool to scan for .U2K file Ransomware. Trial version of provides detection of computer threats like .U2K file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar .U2K file Ransomware usando el modo seguro con funciones de red.

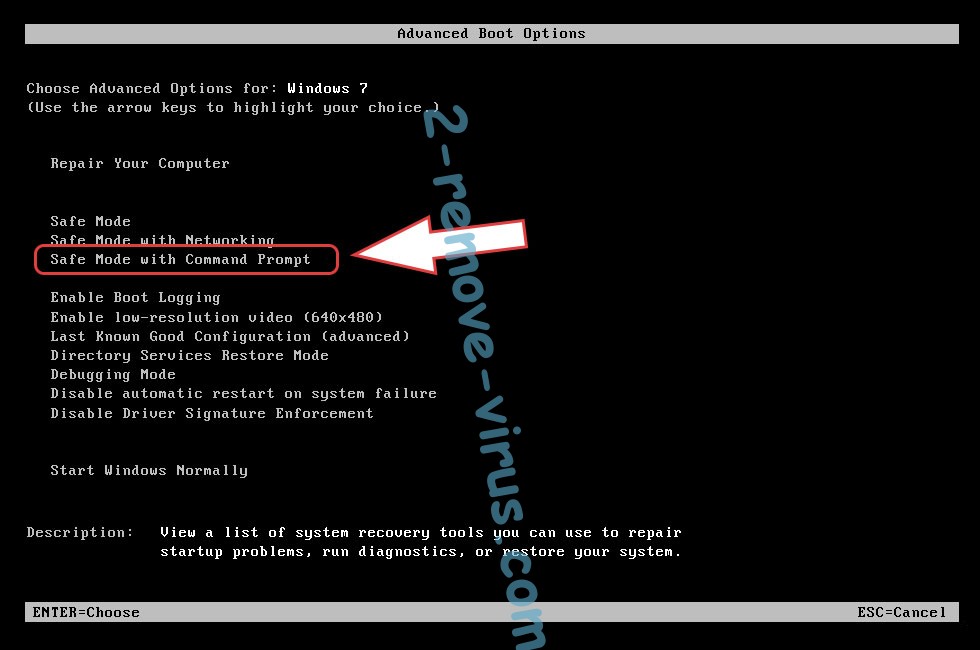

Eliminar .U2K file Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar .U2K file Ransomware

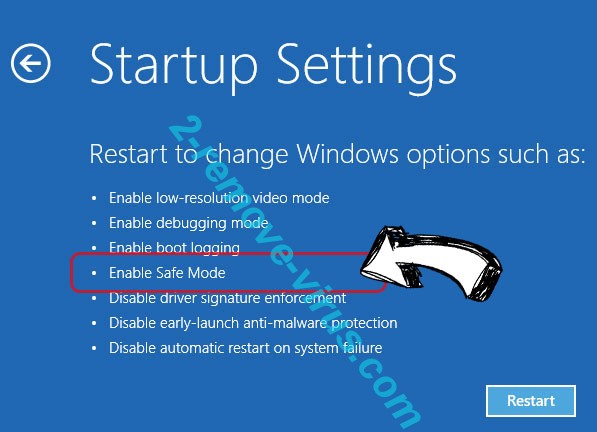

Eliminar .U2K file Ransomware desde Windows 8/10

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar .U2K file Ransomware

paso 2. Restaurar sus archivos con Restaurar sistema

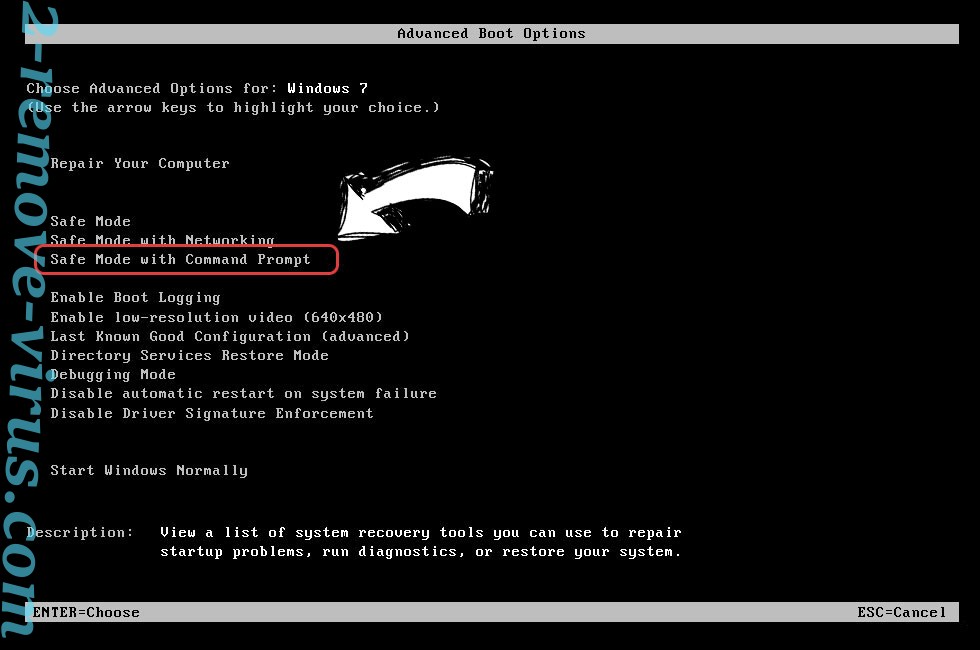

Eliminar .U2K file Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

- Escriba cd restore y pulse Enter.

- Escriba rstrui.exe y presiona Enter.

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

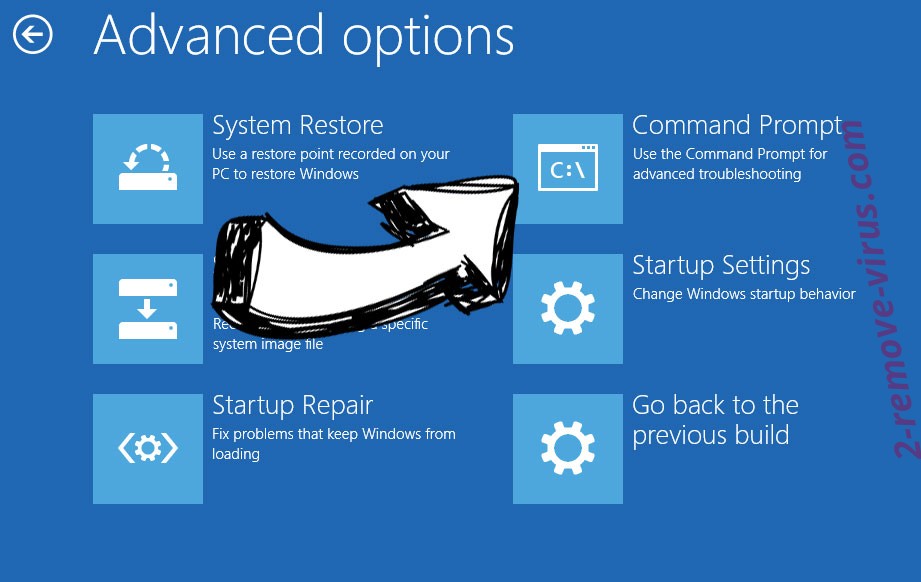

Eliminar .U2K file Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

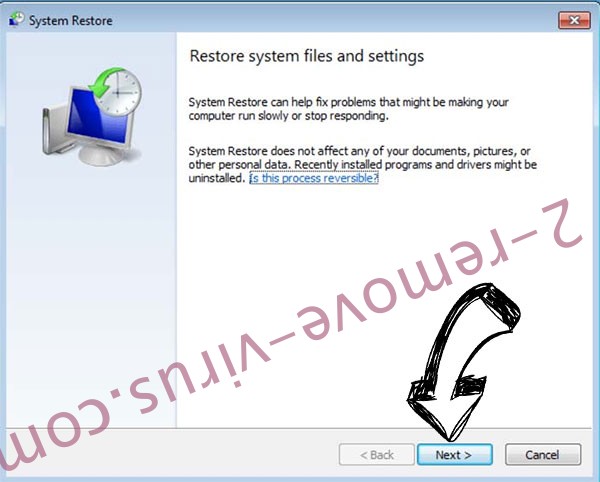

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.