¿Es este un virus grave U2K Ransomware ?

El ransomware conocido como U2K Ransomware se clasifica como una amenaza altamente dañina, debido al posible daño que podría causar. Si el ransomware era algo con lo que nunca te habías encontrado hasta ahora, es posible que te sorprendas. Se pueden utilizar algoritmos de cifrado fuertes para la codificación de archivos, lo que le impide acceder a los archivos. Esto hace que el ransomware sea una infección tan peligrosa, ya que puede llevarlo a perder permanentemente sus archivos.

Se le proporcionará la opción de recuperar archivos pagando el rescate, pero esa no es la opción sugerida. En primer lugar, es posible que esté desperdiciando su dinero por nada porque el pago no siempre conduce al descifrado de archivos. ¿Por qué las personas que bloquearon sus archivos en primer lugar lo ayudarían a recuperarlos cuando solo pueden tomar el dinero que les paga? Además, su dinero se destinaría a futuros ransomware y malware. ¿Realmente quieres ser un partidario de la actividad criminal que hace miles de millones en daños? La gente también se siente cada vez más atraída por la industria porque la cantidad de personas que pagan el rescate hacen que el ransomware sea un negocio muy rentable. Considere invertir ese dinero exigido en una copia de seguridad porque podría verse en una situación en la que se enfrenta a la pérdida de datos nuevamente. Simplemente puede proceder a eliminar U2K Ransomware sin preocupaciones. Explicaremos cómo se distribuye el ransomware y cómo evitarlo en el párrafo a continuación.

Cómo se U2K Ransomware distribuye

Un archivo que codifica software malicioso generalmente se propaga a través de archivos adjuntos de correo electrónico no deseado, descargas maliciosas y kits de exploits. Una gran cantidad de malware de codificación de archivos depende de que las personas abran apresuradamente los archivos adjuntos de correo electrónico y no tengan que usar formas más elaboradas. También es posible que se haya utilizado un método más elaborado para la infección, ya que algunos programas maliciosos de codificación de archivos los utilizan. Los delincuentes solo tienen que adjuntar un archivo infectado a un correo electrónico, escribir algún tipo de texto y fingir ser de una empresa / organización confiable. Los problemas relacionados con el dinero son un tema frecuente en esos correos electrónicos, ya que las personas tienden a interactuar con esos correos electrónicos. Comúnmente, los delincuentes fingen ser de Amazon, con el correo electrónico notificándole que se notó actividad inusual en su cuenta o se realizó algún tipo de compra. Cuando se trata de correos electrónicos, hay ciertas cosas a tener en cuenta si desea proteger su dispositivo. Compruebe si el remitente le resulta familiar antes de abrir el archivo adjunto que ha enviado, y si no lo reconoce, compruébelo cuidadosamente. Incluso si conoce al remitente, no se apresure, primero verifique la dirección de correo electrónico para asegurarse de que coincida con la dirección que sabe que pertenece a esa persona / empresa. Además, esté atento a los errores gramaticales, que generalmente tienden a ser bastante evidentes. Otra característica común es que su nombre no se usa en el saludo, si una empresa / remitente legítimo le enviara un correo electrónico, definitivamente usarían su nombre en lugar de un saludo general, refiriéndose a usted como Cliente o Miembro. Vulnerabilidades en su dispositivo Los programas vulnerables también podrían usarse para infectar. Esos puntos débiles en los programas con frecuencia se parchean rápidamente después de su descubrimiento para que el malware no pueda usarlos. Desafortunadamente, como se puede ver por la difusión del ransomware WannaCry, no todos instalan esas correcciones, por varias razones. Es muy esencial que instale esas actualizaciones porque si un punto débil es lo suficientemente grave, las vulnerabilidades lo suficientemente graves podrían ser fácilmente explotadas por software malicioso, por lo que es crucial que todos sus programas se actualicen. Las actualizaciones podrían instalarse automáticamente, si encuentra que esas alertas son molestas.

U2K Ransomware Cómo actúa

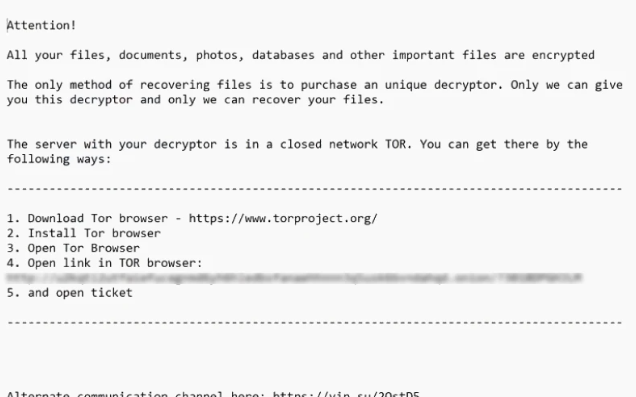

Tan pronto como el ransomware infecte su sistema, escaneará su computadora en busca de ciertos tipos de archivos y, una vez que los haya localizado, los bloqueará. Si por casualidad no te has dado cuenta hasta ahora, cuando no puedes abrir archivos, notarás que algo no está bien. Los archivos que han sido codificados tendrán una extensión de archivo agregada a ellos, que podría ayudar a reconocer el ransomware. En muchos casos, la decodificación de datos puede ser imposible porque los algoritmos de cifrado utilizados en el cifrado podrían ser indescifrables. Si aún no está seguro de lo que está pasando, la notificación de rescate le explicará todo. La herramienta de descifrado propuesta no será gratuita, por supuesto. Si no se especifica el monto del rescate, tendría que usar la dirección de correo electrónico dada para comunicarse con los delincuentes para ver el monto, lo que podría depender de cuánto valore sus archivos. Como ya hemos especificado, no recomendamos pagar por una utilidad de descifrado, por razones que ya hemos especificado. Cuando todas las demás opciones no ayudan, solo entonces debe considerar cumplir con las solicitudes. También es bastante probable que haya olvidado que ha hecho copias de sus archivos. También existe la probabilidad de que se haya desarrollado una herramienta de descifrado gratuita. Los investigadores de seguridad a veces pueden crear descifradores de forma gratuita, si son capaces de descifrar el ransomware. Considere eso antes de siquiera pensar en pagar a los ciberdelincuentes. Usar la suma solicitada para una copia de seguridad creíble podría ser una idea más sabia. Si la copia de seguridad se creó antes de que invadiera la infección, puede proceder a la recuperación de datos después de eliminar U2K Ransomware el virus. En el futuro, evite el ransomware y puede hacerlo familiarizándose con sus métodos de propagación. Apéguese a las páginas seguras cuando se trata de descargas, preste atención al tipo de archivos adjuntos de correo electrónico que abre y asegúrese de que el software esté actualizado.

U2K Ransomware eliminación

Si el ransomware aún permanece, se debe utilizar un software de eliminación de malware para terminarlo. Al intentar reparar manualmente el U2K Ransomware virus, puede causar más daños si no es cauteloso o experimentado cuando se trata de computadoras. Elegir usar un software anti-malware es una mejor opción. Este tipo de programas se desarrollan con la intención de detectar o incluso prevenir este tipo de infecciones. Encuentre qué herramienta de eliminación de malware es la más adecuada para usted, instálela y analice su computadora para identificar la amenaza. Deberíamos decir que una utilidad anti-malware está destinada a arreglar U2K Ransomware y no a ayudar a restaurar datos. Después de deshacerse del ransomware, asegúrese de obtener una copia de seguridad y hacer copias regularmente de todos los datos importantes.

Offers

Descarga desinstaladorto scan for U2K RansomwareUse our recommended removal tool to scan for U2K Ransomware. Trial version of provides detection of computer threats like U2K Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar U2K Ransomware usando el modo seguro con funciones de red.

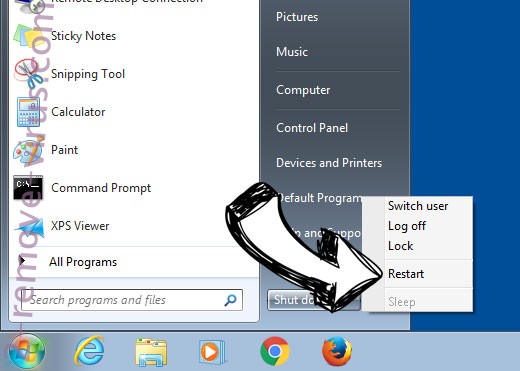

Eliminar U2K Ransomware de Windows 7/Windows Vista/Windows XP

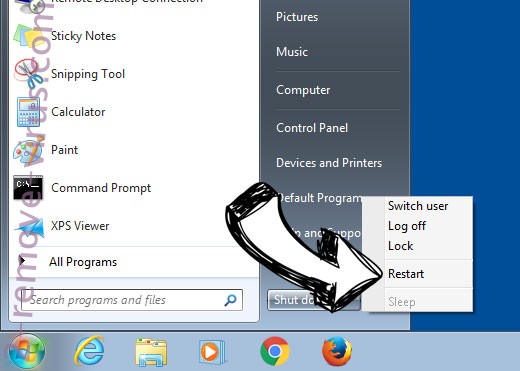

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

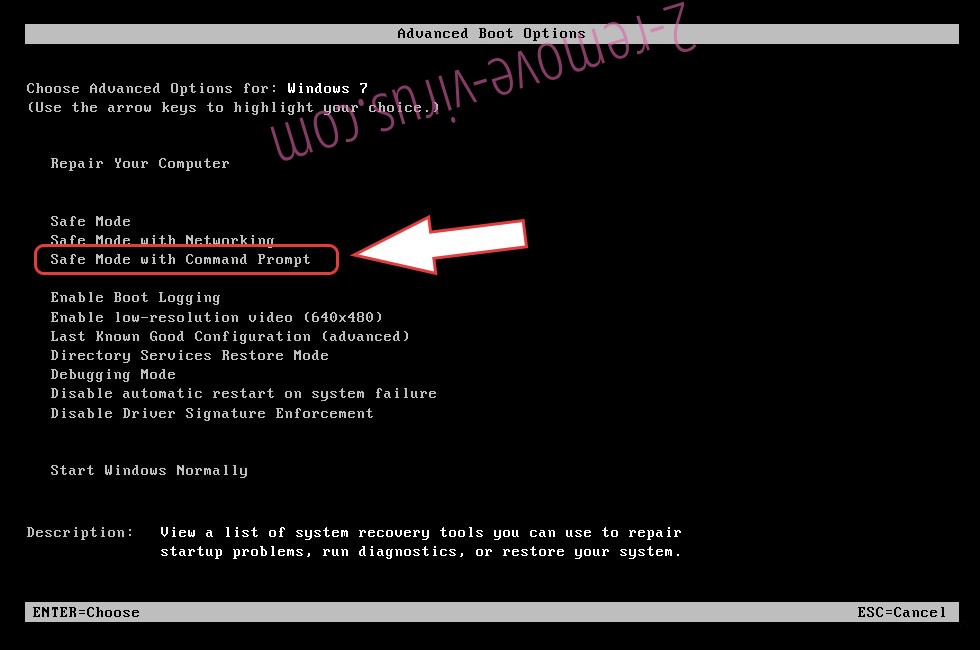

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar U2K Ransomware

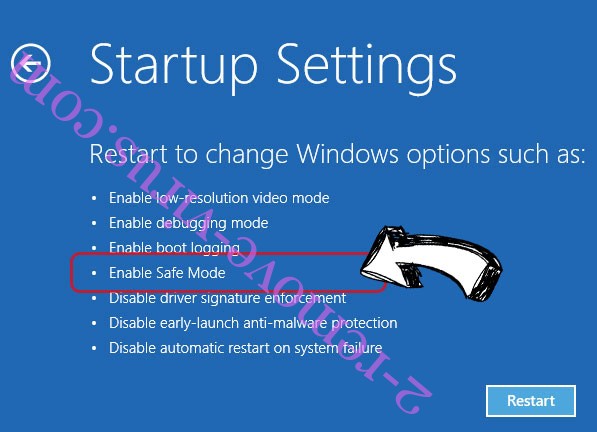

Eliminar U2K Ransomware desde Windows 8/10

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar U2K Ransomware

paso 2. Restaurar sus archivos con Restaurar sistema

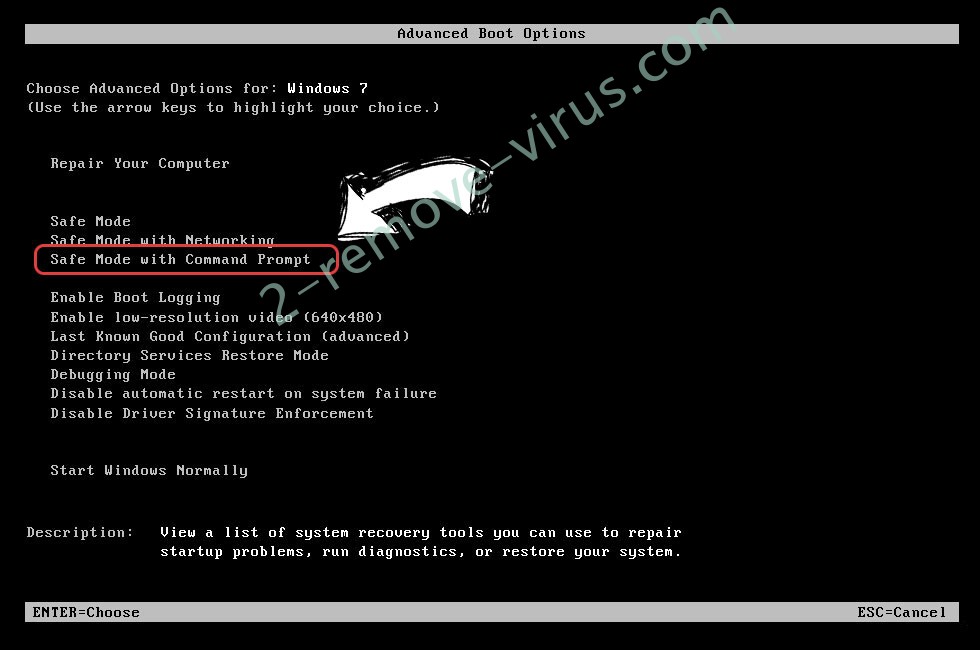

Eliminar U2K Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

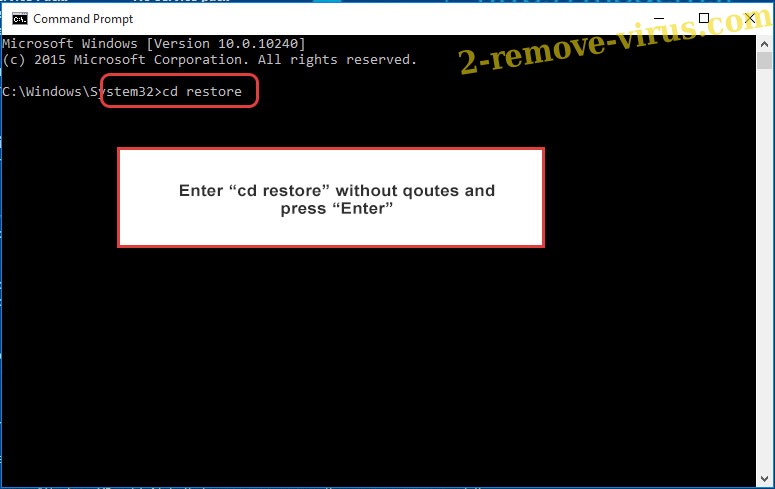

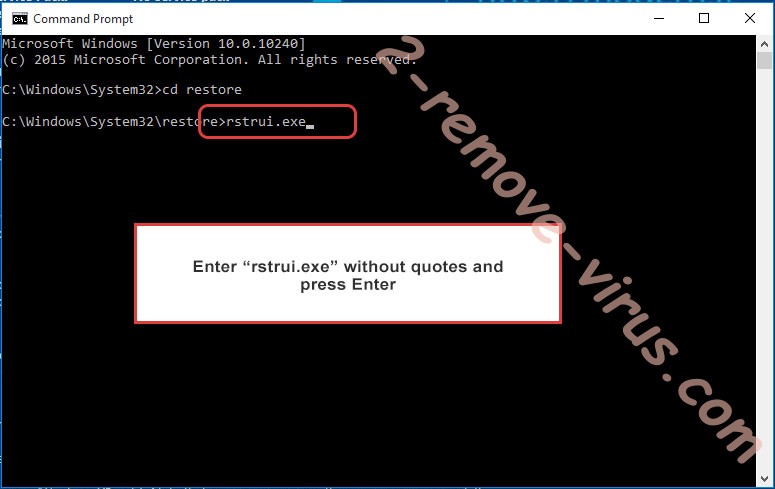

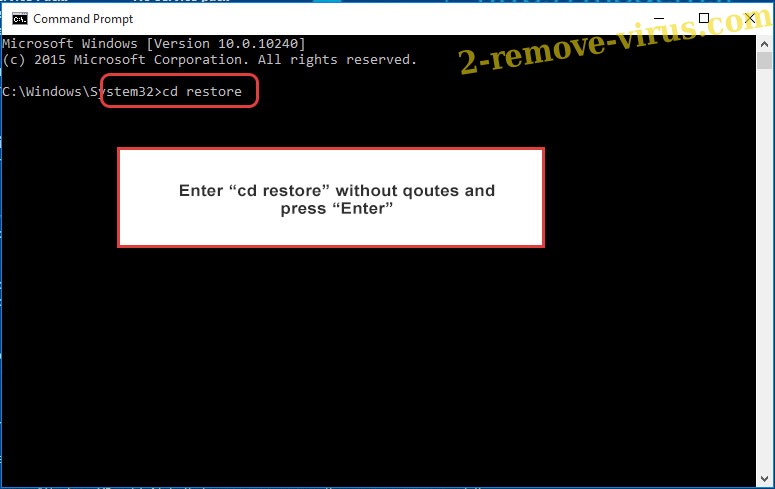

- Escriba cd restore y pulse Enter.

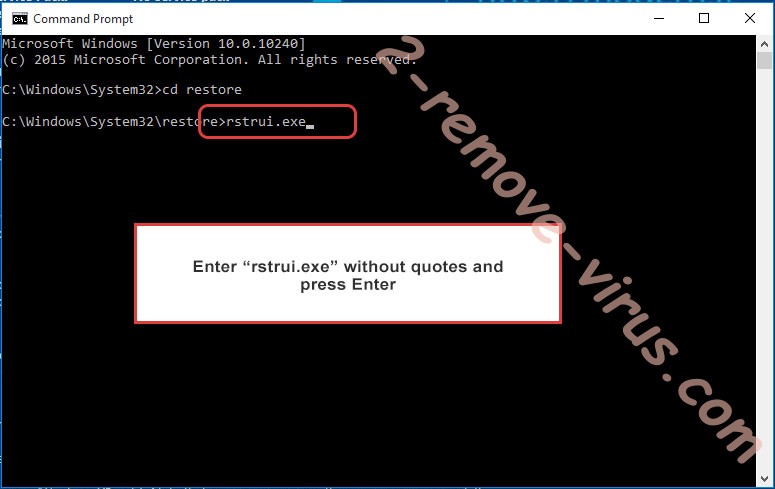

- Escriba rstrui.exe y presiona Enter.

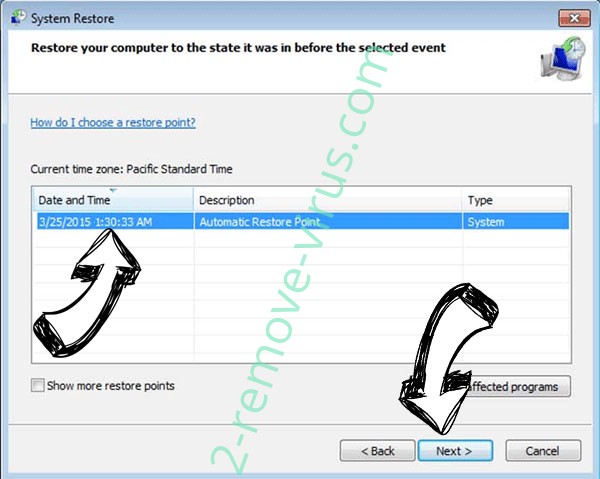

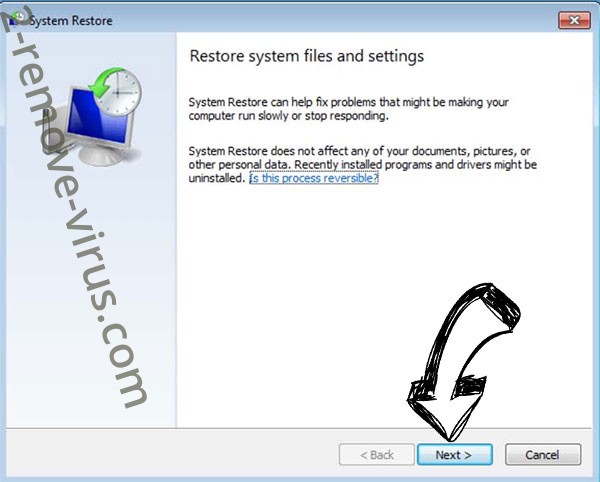

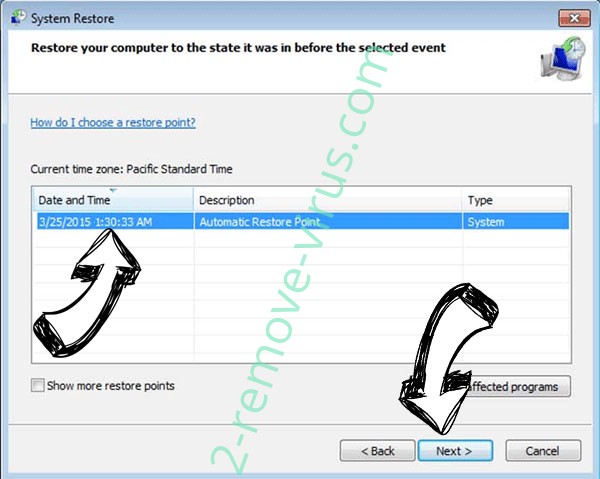

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

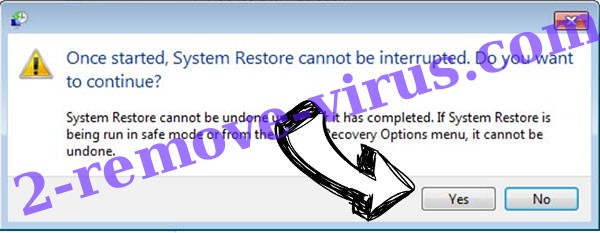

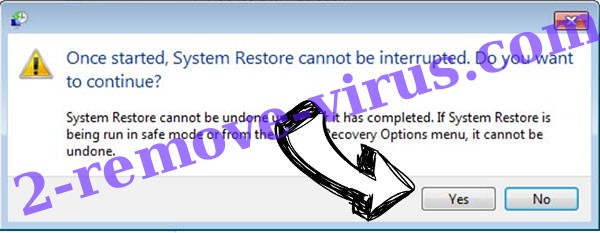

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar U2K Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

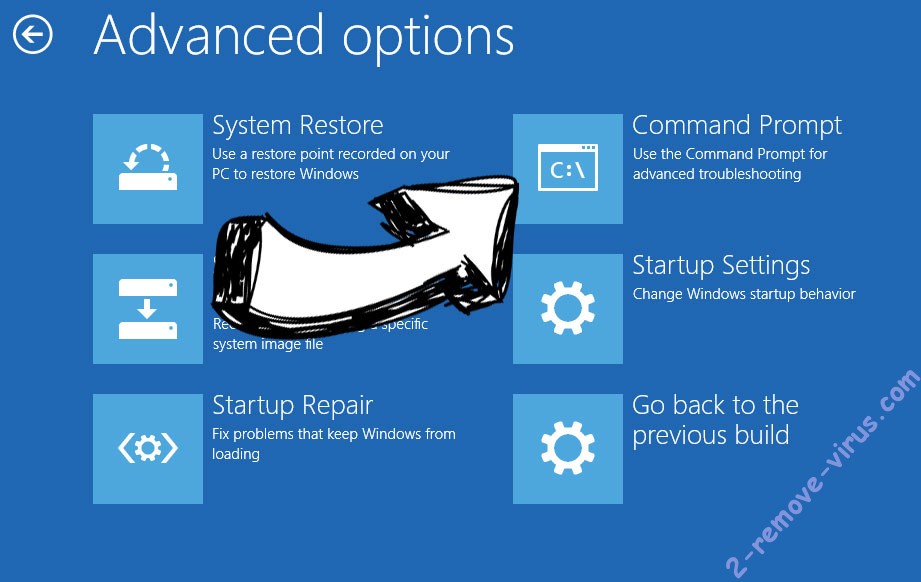

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.