Qué es Nmon.exe

Nmon.exe parece ser un archivo related to the Snake ejecutable, o también conocido como ransomware Ekans. El ransomware es una pieza particularmente peligrosa de malware que se dirige principalmente a los sistemas de control industrial (ICS), no máquinas individuales, pero redes enteras. Fabricante de Honda coches es al parecer la última víctima que se ve afectada por el ransomware serpiente. Según los informes, ha causado graves interrupciones en las actividades regulares de la empresa.

Como la mayoría de ransomware, Malware serpiente parece utilizar los métodos habituales de infiltración, tales como correos electrónicos no deseados. Una vez que está en, termina procesos específicos en una máquina y elimina instantáneas de volumen con el fin de evitar que las víctimas de la recuperación de archivos. A continuación, se inicia el cifrado de archivos, después de lo cual los archivos se vuelven inaccesibles. El ransomware deja caer una nota de rescate, pero no especifica la cantidad que las víctimas necesitan pagar para recuperar archivos, sólo que es necesario ponerse en contacto con los ladrones detrás del ransomware.

Pagar el ransomware es muy desalentado por los especialistas en seguridad y la aplicación de la ley porque no hay garantías de que los archivos serán descifrados. No es raro que los ladrones se despeguen con el dinero. Y teniendo en cuenta que Ekans se dirige a grandes empresas, la suma del rescate es probable que sea sustancial.

Para eliminar Nmon.exe y la serpiente ransomware, el uso de software anti-malware será necesario.

¿Cómo se propaga el ransomware?

Según la compañía de software Acronis, Snake ransomware entra a través de la configuración RDP insegura. Se distribuye principalmente a través de archivos adjuntos de correo electrónico de spam, pero también se puede propagar a través de botnets, explotar paquetes, anuncios maliciosos, infecciones web, actualizaciones falsas, e instaladores infectados.

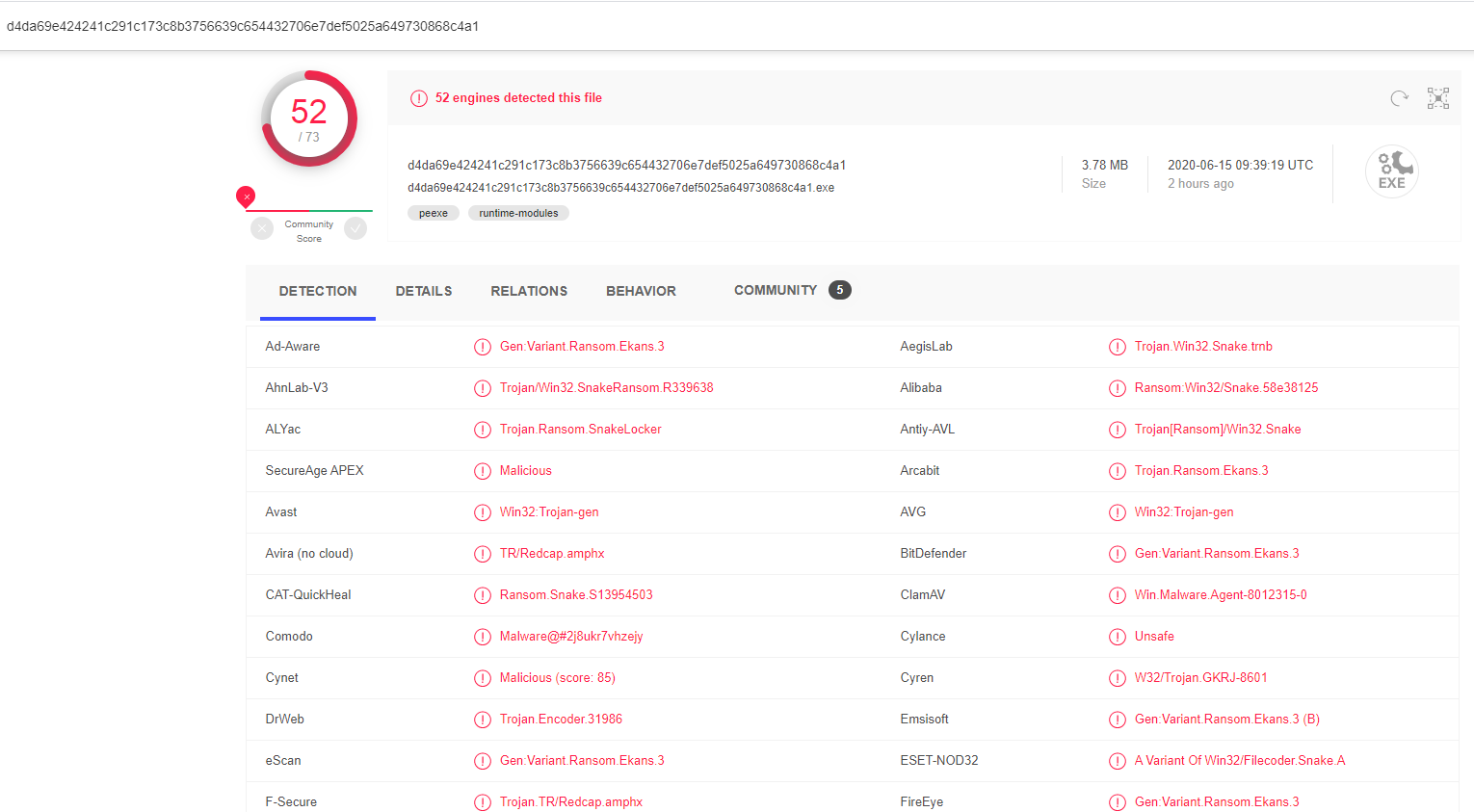

Correo electrónico de spam con archivos adjuntos son uno de los principales métodos de distribución ransomware. Los archivos maliciosos vienen adjuntos a correos electrónicos no deseados que se hacen para parecerse a algún tipo de correspondencia oficial de una empresa, banco, agencia gubernamental, etc. Los correos electrónicos tratan de convencer a las víctimas potenciales para abrir el archivo adjunto alegando que es algún tipo de documento importante. Cuando el archivo se descarga y se abre, el malware se puede ejecutar. En muchos casos, los correos electrónicos tienen ciertos signos que apuntan a que no es lo que parece ser a primera vista. El spam se envía a menudo desde direcciones de correo electrónico cuestionables, los correos electrónicos tienen errores gramaticales y ortográficos, direccionan al receptor con saludos genéricos “Usuario/Cliente/Miembro”, etc. Sin duda es posible diferenciar los correos electrónicos legítimos de los que llevan malware. Por último, todos los archivos adjuntos que vienen con correos electrónicos no solicitados deben ser escaneados con software anti-malware o un servicio como VirusTotal.

Tener software anti-malware confiable instalado en el sistema hará un largo camino hacia la protección contra el malware. Muchas de estas herramientas de seguridad detectan ransomware tan pronto como entra y son capaces de evitar el cifrado de archivos.

¿Qué hace el ransomware?

Cuando se ejecuta el ransomware, se eliminará inmediatamente Instantáneas de volumen y detener los procesos relacionados con los sistemas SCADA, máquinas virtuales, sistemas de control industrial, herramientas de gestión remota, y software de gestión de red. Instantáneas de volumen permitiría a las víctimas para recuperar archivos sin pagar el rescate, por lo tanto, la mayoría ransomware eliminarlos.

El ransomware a continuación, comienza a cifrar archivos, omitiendo los ubicados en ciertas carpetas, tales como: Archivos de programa. Todos los archivos cifrados tendrán una cadena de cinco caracteres de caso superior y amante al azar añadido. Una vez que el proceso de cifrado se ha completado, se deja caer una nota de rescate “Fix-Your-Files.txt”. La nota de rescate explica que la red corporativa ha sido violado y archivos cifrados. La nota aclaró además que la única manera segura de recuperar archivos sería mediante la compra de la herramienta de descifrado. La nota también explica que las víctimas pueden enviar ladrones de hasta tres archivos cifrados sin importancia como seguro que los archivos realmente pueden ser descifrados. La suma solicitada para el descifrador no se especifica en la nota, y probablemente se dejará claro si las víctimas se ponen en contacto con ellos por correo electrónico (bapcocrypt@ctemplar.com).

Las víctimas siempre se aconsejan contra el pago del rescate porque no hay garantías de que un descifrador será enviado. Y viendo que Snake ransomware se dirige a las empresas en lugar de los usuarios individuales, la suma de rescate solicitada probablemente será al menos un par de cientos de miles de dólares, si no más. Pagar también puede conducir a un ataque repetido, como los delincuentes cibernéticos detrás de este ransomware tendrá en cuenta que está dispuesto a pagar.

Nmon.exe Retiro

Nmon.exe indica la presencia de serpiente ransomware, que sólo debe ser eliminado con software anti-malware. Si la copia de seguridad está disponible, sólo se debe acceder una vez que todos los rastros del ransomware se han eliminado.

Offers

Descarga desinstaladorto scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.