¿Qué es .CHERNOLOCKER file virus virus

.CHERNOLOCKER file virus es un archivo cifrado de malware, pero la categorización usted probablemente ha oído hablar antes de que se ransomware. Puede que no necesariamente han oído hablar o llegar a través de ella antes, y podría ser particularmente chocante ver lo que hace. Una vez que los archivos son encriptados usando un potente algoritmo de cifrado, usted no será capaz de abrir, ya que va a ser bloqueado. Datos de cifrado de programa malicioso que está destinada a ser uno de los más malware dañino como el descifrado de los datos no es siempre probable.

Usted tendrá la opción de recuperar los archivos si usted paga el rescate, pero que no es una opción que se sugiere para un par de razones. Ceder a las peticiones no siempre garantiza la restauración de archivos, así que hay una posibilidad de que usted podría estar perdiendo su dinero. Piense acerca de lo que está allí para detener a los criminales cibernéticos de sólo tomar su dinero. Además, mediante el pago que sería la financiación de los proyectos (más de codificación de archivos de malware y programa malintencionado) de estos delincuentes. ¿Usted realmente quiere apoyar algo que hace muchos millones de dólares en daños. Las personas son atraídas por el dinero fácil, y la más víctimas cumplir con las exigencias, el más atractivo de ransomware se convierte a esa clase de personas. La compra de copia de seguridad con ese dinero podría ser mejor, porque si alguna vez se pone en este tipo de situación, de nuevo, la pérdida de archivos no se preocupe usted, ya que se pueden restaurar a partir de copia de seguridad. Si usted tenía copia de seguridad disponible, puede simplemente borrar .CHERNOLOCKER file virus virus y, a continuación, restaurar los datos sin estar ansioso acerca de la pérdida de ellos. Si usted no está seguro acerca de cómo se obtuvo la infección, que vamos a explicar las más frecuentes métodos de propagación en el párrafo siguiente.

Ransomware distribución maneras

Más bien formas básicas son utilizados para la distribución de ransomware, tales como el spam de correo electrónico y descargas maliciosas. Un buen montón de datos cifrado de malware dependen de usuario propia negligencia a la hora de abrir archivos adjuntos de correo electrónico y formas más sofisticadas no son necesarias. Que no se diga más sofisticados métodos no se utilizan en absoluto, sin embargo. Los ladrones no tienen que hacer mucho, sólo tiene que escribir un correo electrónico genérico que parece bastante creíble, agregue el archivo contaminado para el correo electrónico y enviarlo a futuras víctimas, que podrían creer que el remitente es alguien creíble. El dinero de los problemas relacionados con un tema común en los correos electrónicos como las personas tienden a relacionarse con los correos electrónicos. Los delincuentes también se suele pretender ser de Amazon, y decirle a las víctimas potenciales acerca de una extraña actividad en su cuenta, la cual debe pedir inmediatamente un usuario para que abra el archivo adjunto. Hay un par de cosas que usted debe tener en cuenta a la hora de la apertura de los archivos a mensajes de correo electrónico si desea mantener su dispositivo seguro. Comprobar si el remitente es familiar para usted antes de abrir el archivo agregado a la de correo electrónico, y si no lo reconocen, investigar quiénes son. No se apresure a abrir el archivo adjunto sólo porque el remitente parece familiar, en primer lugar, para comprobar si la dirección de correo electrónico de los partidos. Evidente gramática errores son también un signo. Otro notable signo podría ser su nombre no se utiliza en cualquier lugar, si, digamos que eres una atención al cliente de Amazon y ellos fueron a un correo electrónico, que no uso típico saludos como Estimado Cliente/Consumidor/Usuario, y en su lugar se inserte el nombre que le has dado con ellos. También es posible que el ransomware para uso sin modificar el software en su ordenador para entrar. Los puntos débiles son generalmente encontrados por los investigadores de malware, y cuando los desarrolladores de software a ser consciente de ellos, la liberación de parches de reparación, de modo que el software malicioso que los desarrolladores pueden tomar ventaja de ellos para distribuir su malware. Por desgracia, como se ha demostrado en el WannaCry ransomware, no todas las personas de instalar las actualizaciones, por una razón u otra. Es crucial que usted con frecuencia de actualización de sus programas, porque si un punto débil es lo suficientemente grave, puede ser utilizado por el malware. Los parches pueden instalar de forma automática, si no quieres que te molestes con ellos todo el tiempo.

¿Qué hacer

Ransomware va a escanear para determinados tipos de archivo una vez que entra en el dispositivo, y que será codificado rápidamente después de que se hayan identificado. Si por casualidad usted no he notado nada extraño hasta ahora, cuando eres incapaz de abrir los archivos, se hará evidente que algo no está bien. Revise los archivos de extraño extensiones añaden, se debe mostrar el nombre de la ransomware. Sus datos pueden haber sido cifrada mediante algoritmos de cifrado fuertes, y hay una posibilidad de que podría ser permanentemente cifrados. Después de que el proceso de cifrado es terminado, una nota de rescate aparecerá, la cual debe explicar, en cierta medida, lo que sucedió a sus datos. Un descifrador será ofrecido a usted, a un precio obviamente, y los delincuentes cibernéticos alegan que el uso de otras opciones de recuperación de archivos pueden dañarlos. La nota debe especificar el precio de un descifrador pero si ese no es el caso, usted tendrá que correo electrónico los delincuentes cibernéticos a través de su dirección proporcionada. Evidentemente, pagar el rescate no es sugerido. Pruebe cada una de las otras probable opción, incluso antes de considerar la compra de lo que ofrecen. Es posible que simplemente se han olvidado de que usted copia de seguridad de sus archivos. Para algunos de codificación de archivos de malware, la gente podría incluso conseguir gratis decryptors. Un libre decryptors podría estar disponible, si el ransomware se decryptable. Toma esa opción en consideración y sólo cuando esté seguro de que no hay libre decryptor, debería siquiera considerar la posibilidad de cumplir con las exigencias. Mucho más sabio de la inversión sería de copia de seguridad. Y si la copia de seguridad está disponible, el archivo de la restauración debe ser llevado a cabo después de borrar .CHERNOLOCKER file virus virus, si es que todavía está presente en su dispositivo. Ahora que cómo lo dañino que es el cifrado de datos de malware puede ser, hacer su mejor esfuerzo para evitarlo. Asegurarse de que su software se actualiza cada vez que hay una actualización disponible, que no se abra al azar archivos adjuntos de correo electrónico, y sólo confiar en fuentes seguras con sus descargas.

.CHERNOLOCKER file virus de eliminación

Si la codificación de archivos de malware en su dispositivo, Un programa anti-malware debe ser utilizado para deshacerse de él. Si usted no tiene experiencia con los ordenadores, no intencional de daño puede ser causado a su computadora cuando intenta arreglar .CHERNOLOCKER file virus con la mano. Elegir el uso de un anti-malware de utilidad es una inteligente decisión. Estos tipos de herramientas se desarrolló con la intención de detectar o incluso detener este tipo de infecciones. Una vez que el software de eliminación de malware de su elección ha sido instalado, simplemente ejecutar un análisis de su equipo y si la amenaza se identifica, lo autorizo para deshacerse de él. Debe ser mencionado que un anti-malware utilidad está pensada para eliminar esta amenaza y no para ayudar a recuperar los datos. Cuando su ordenador está limpio, comienzan habitualmente copia de seguridad de sus archivos.

Offers

Descarga desinstaladorto scan for .CHERNOLOCKER file virusUse our recommended removal tool to scan for .CHERNOLOCKER file virus. Trial version of provides detection of computer threats like .CHERNOLOCKER file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar .CHERNOLOCKER file virus usando el modo seguro con funciones de red.

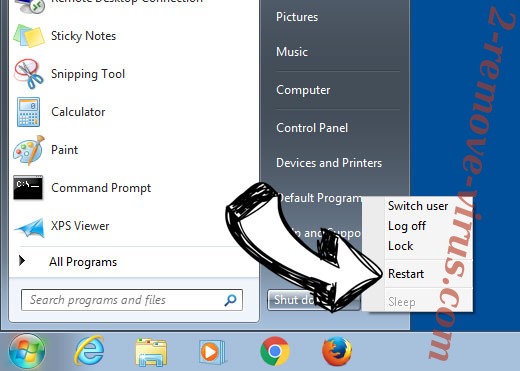

Eliminar .CHERNOLOCKER file virus de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar .CHERNOLOCKER file virus

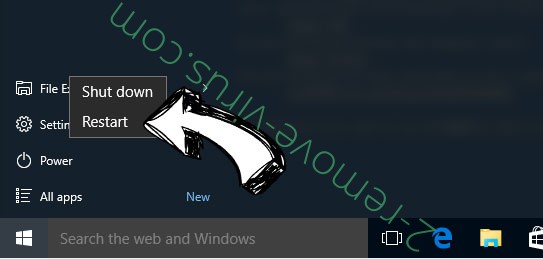

Eliminar .CHERNOLOCKER file virus desde Windows 8/10

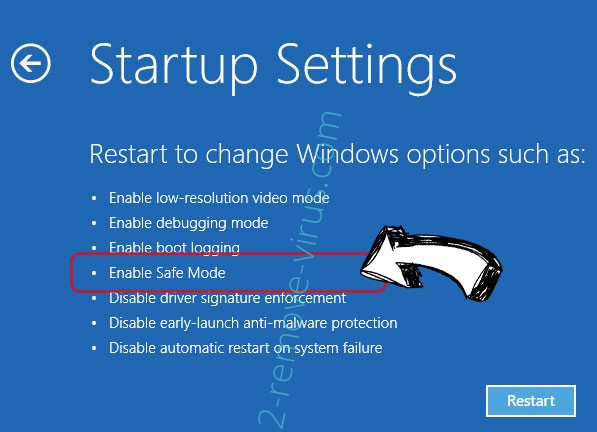

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar .CHERNOLOCKER file virus

paso 2. Restaurar sus archivos con Restaurar sistema

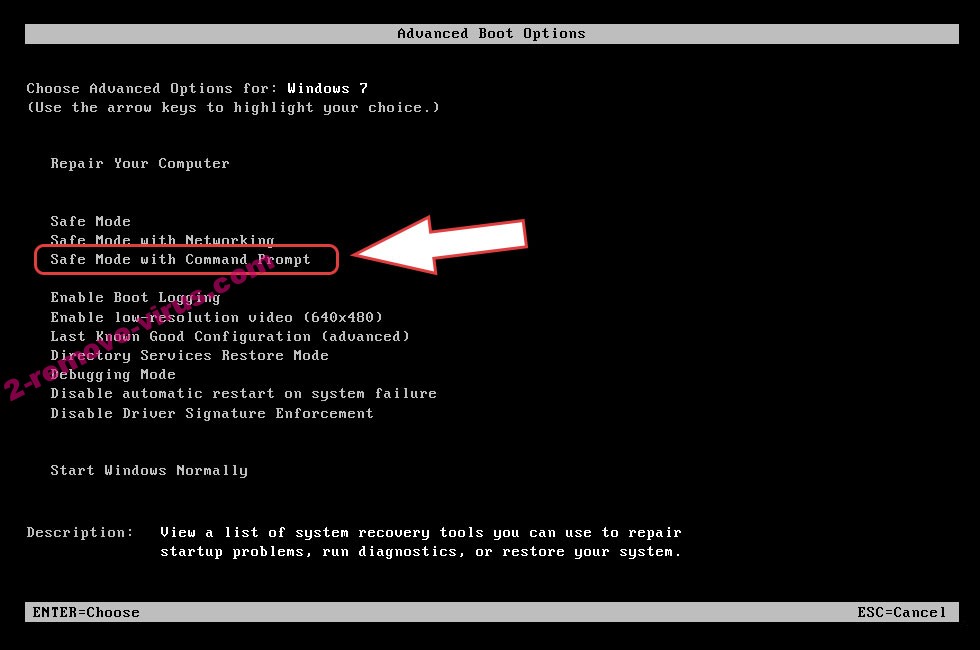

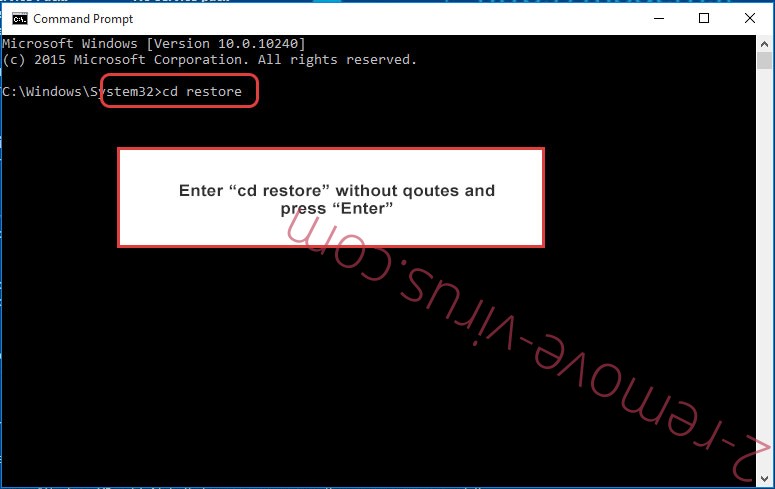

Eliminar .CHERNOLOCKER file virus de Windows 7/Windows Vista/Windows XP

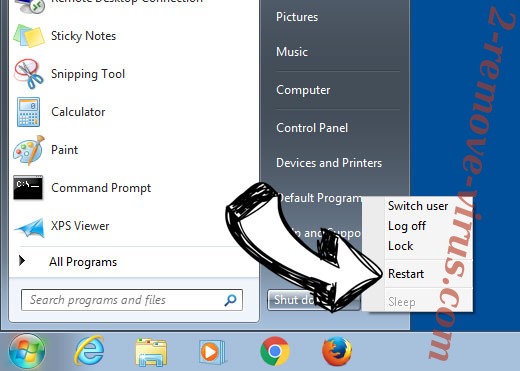

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

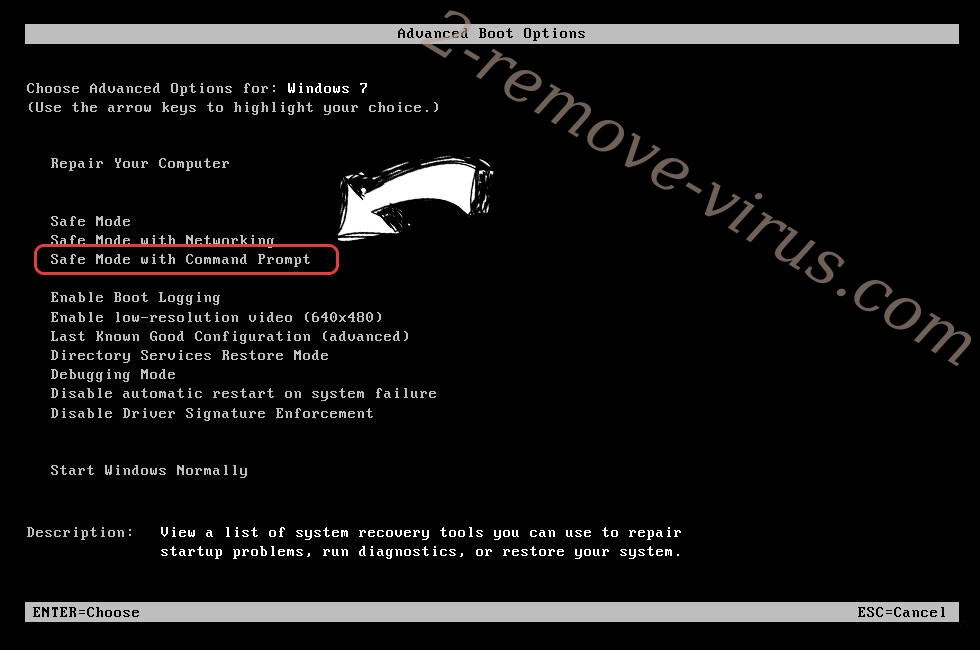

- Elija el símbolo del sistema de la lista.

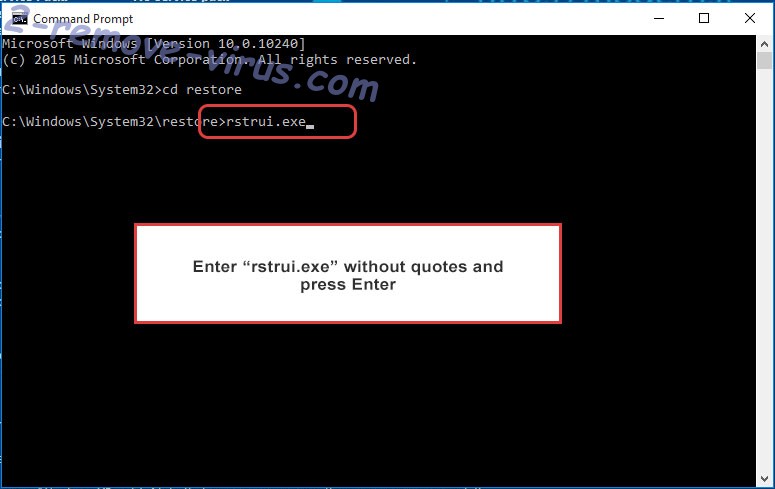

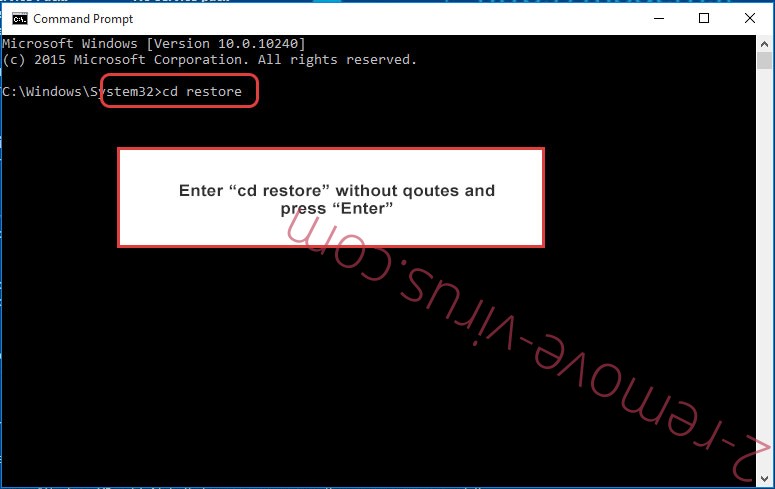

- Escriba cd restore y pulse Enter.

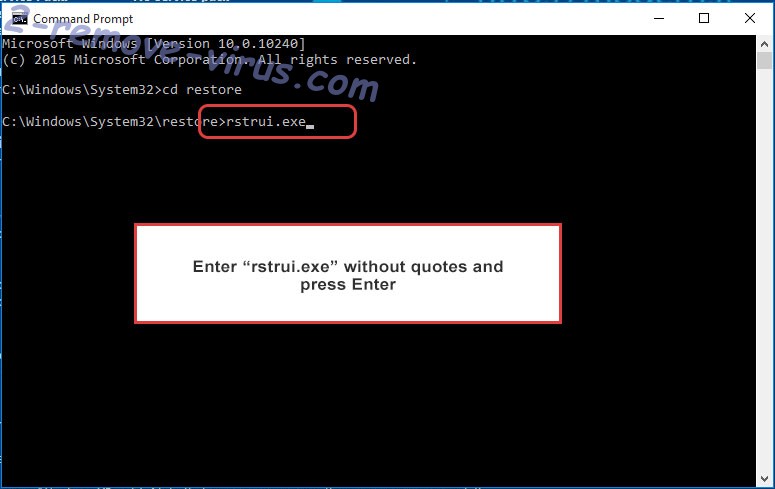

- Escriba rstrui.exe y presiona Enter.

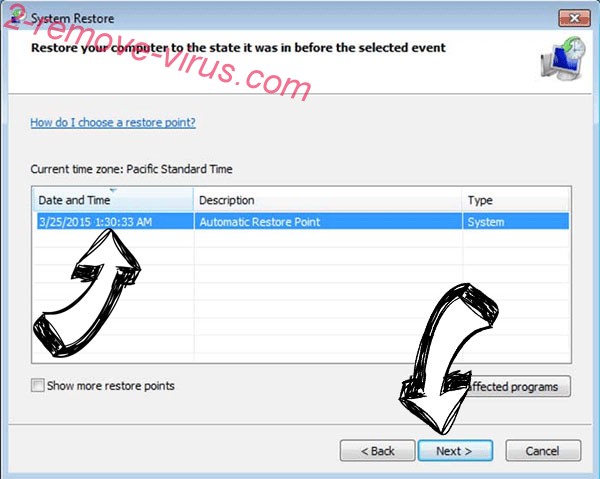

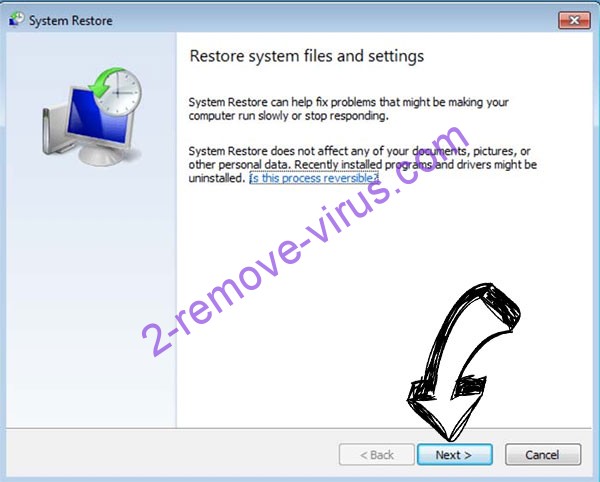

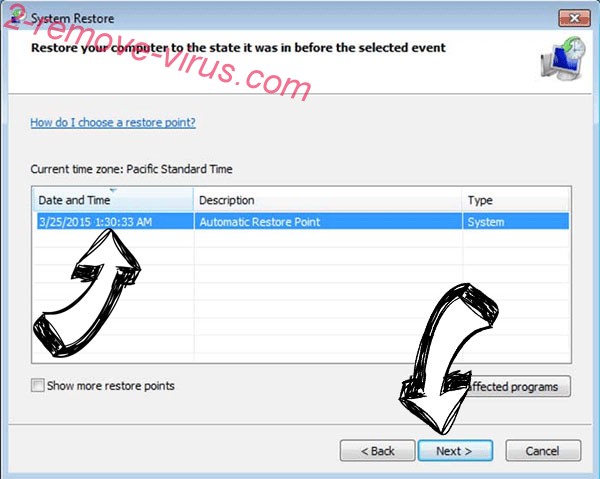

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

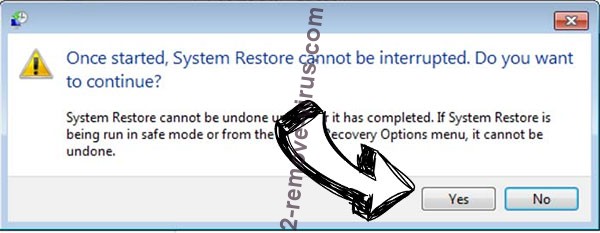

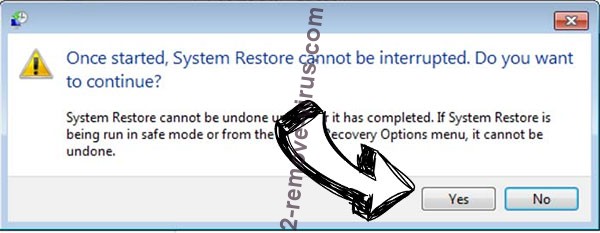

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar .CHERNOLOCKER file virus de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

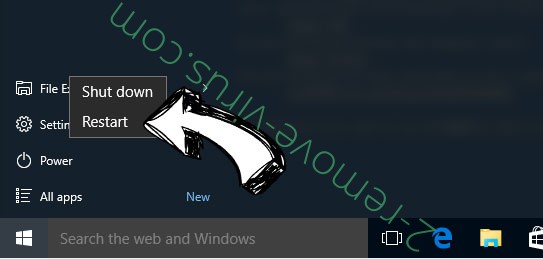

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

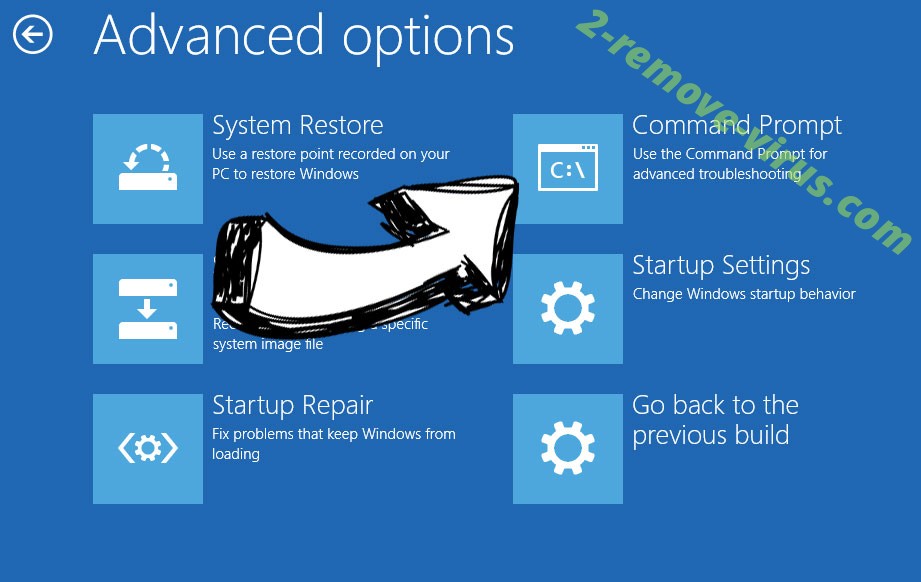

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.