¿Qué es .com ransomware virus

El ransomware conocido como .com ransomware se clasifica como una infección grave, debido a que el posible daño que podría causar. Si ransomware era desconocido hasta ahora, usted puede estar en shock. Datos de cifrado de software malicioso utiliza potentes algoritmos de cifrado para cifrar los datos, y una vez bloqueado, el acceso a ellos será impedido. La razón de este software malicioso se clasifican como de alto nivel es porque no siempre es posible restaurar los archivos. Se le dará la opción de pagar el rescate de un descifrador pero que no es exactamente la opción que nos sugieren. Ceder a las peticiones no necesariamente asegurarse de que sus datos serán recuperados, así que hay una posibilidad de que usted podría estar perdiendo su dinero. Tenga en cuenta que usted está esperando que los ciber criminales que se siente obligado a ayudar en la recuperación de los datos, cuando se puede simplemente tomar su dinero. Que el dinero también la financiación de las actividades futuras de estos delincuentes. ¿Realmente quieres ser un partidario de la actividad criminal que hace daños por valor de miles de millones de dólares. Los delincuentes también se dan cuenta de que pueden ganar dinero fácil, y la más víctimas cumplir con las peticiones, el más atractivo de datos cifrado de malware se vuelve a los tipos de personas. Situaciones en las que podría perder sus archivos son bastante típico para una mejor compra podría ser de copia de seguridad. Si había una opción de copia de seguridad disponibles, sólo podía quitar .com ransomware virus y, a continuación, restaurar los datos sin estar preocupado por la pérdida de ellos. Usted puede encontrar información sobre cómo proteger su equipo de una infección en el párrafo siguiente, en caso de que usted no está seguro acerca de cómo el ransomware logrado infectar su sistema.

Ceder a las peticiones no necesariamente asegurarse de que sus datos serán recuperados, así que hay una posibilidad de que usted podría estar perdiendo su dinero. Tenga en cuenta que usted está esperando que los ciber criminales que se siente obligado a ayudar en la recuperación de los datos, cuando se puede simplemente tomar su dinero. Que el dinero también la financiación de las actividades futuras de estos delincuentes. ¿Realmente quieres ser un partidario de la actividad criminal que hace daños por valor de miles de millones de dólares. Los delincuentes también se dan cuenta de que pueden ganar dinero fácil, y la más víctimas cumplir con las peticiones, el más atractivo de datos cifrado de malware se vuelve a los tipos de personas. Situaciones en las que podría perder sus archivos son bastante típico para una mejor compra podría ser de copia de seguridad. Si había una opción de copia de seguridad disponibles, sólo podía quitar .com ransomware virus y, a continuación, restaurar los datos sin estar preocupado por la pérdida de ellos. Usted puede encontrar información sobre cómo proteger su equipo de una infección en el párrafo siguiente, en caso de que usted no está seguro acerca de cómo el ransomware logrado infectar su sistema.

¿Cómo ransomware propagación

Archivos adjuntos de correo electrónico, kits de explotación y descargas maliciosas son los métodos de distribución que usted necesita ser cauteloso acerca de la mayoría. Un gran número de datos cifrado de malware confiar en la gente termina de abrir archivos adjuntos de correo electrónico y más sofisticados métodos no son necesarias. Métodos más elaborados, se puede utilizar también, aunque no con la frecuencia. Todos los delincuentes necesita hacer es utilizar un famoso nombre de la empresa, escribir un convincente de correo electrónico, adjuntar el archivo infectado para el correo electrónico y enviarlo a futuras víctimas. Debido a que el tema de la delicadeza, los usuarios están más dispuestos a abrir correos electrónicos de mencionar el dinero, por lo tanto, los tipos de temas que se pueden a menudo ser encontrado. Si los hackers utilizan el nombre de una empresa como Amazon, la gente más baja de su defensa y puede abrir el archivo adjunto sin pensar como delincuentes cibernéticos podría decir de cualquier actividad sospechosa, se observó en la cuenta o de la compra fue hecha y la recepción está conectado. Hay un par de cosas que usted debe tener en cuenta a la hora de abrir archivos adjuntos a mensajes de correo electrónico si desea mantener su equipo protegido. A ver si sabes el remitente antes de abrir el archivo agregado a la de correo electrónico, y si no son conocidos, hay que buscar en ellos cuidadosamente. Usted todavía tendrá que investigar la dirección de correo electrónico, incluso si el remitente es familiar para usted. Gramática errores son también un signo de que el correo electrónico puede no ser lo que usted piensa. Otra característica común es que su nombre no se utiliza en el saludo, si una compañía legítima/remitente fueron a un correo electrónico, que sin duda volvería a su nombre en lugar de un universal saludo, tales como el Cliente o Miembro. También es posible que el ransomware para uso no se actualiza el software de su sistema para entrar. Esas vulnerabilidades son normalmente identificado por los investigadores de malware, y cuando los proveedores de averiguar acerca de ellos, se liberan las actualizaciones de forma que los autores de programas maliciosos no pueden explotar a contaminar los dispositivos con programas maliciosos. Por desgracia, como puede ser visto por el extendido de WannaCry ransomware, no todas las personas de instalar las actualizaciones, por varias razones. Es muy esencial que usted instale las actualizaciones ya que si la vulnerabilidad es grave, malware, que puede utilizar para ponerse en. Las actualizaciones también pueden ser autorizados a instalar automáticamente.

¿Qué se puede hacer acerca de sus datos

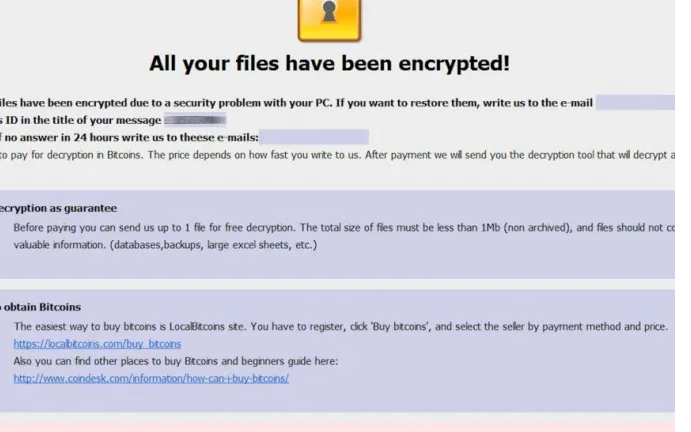

Si la codificación de los datos, el programa malicioso infecta el equipo, que va a escanear su dispositivo para tipos de archivo específicos y una vez que se ha encontrado, se bloqueará ellos. Si por casualidad usted no ha notado nada extraño hasta ahora, cuando eres incapaz de abrir los archivos, se hará evidente que algo ha sucedido. Te darás cuenta de que todos los archivos afectados han inusual extensiones añadidas a ellos, y que probablemente ayudó a identificar el ransomware. Si el cifrado de datos de malware implementado un potente algoritmo de cifrado, es posible que sea descifrado de archivo potencialmente imposible. Una nota de rescate serán colocados en las carpetas que contienen sus datos o aparecerá en su escritorio, y se debe explicar que sus archivos han sido cifrados y cómo se podría recuperar. Lo que le ofrecemos es el uso de sus decryptor, que no serán gratuitos. La nota debe explicar claramente lo mucho que el descifrado de los costos del programa, pero si ese no es el caso, te ofrece una forma de contacto con los hackers para establecer un precio. Por las razones que ya se ha especificado, el pago de los delincuentes no es una opción recomendada. Cuando usted ha intentado todas las demás opciones, sólo entonces deberías pensar en pagar. Quizás haya olvidado de que lo haya hecho una copia de seguridad de sus archivos. O tal vez un libre descifrado el software está disponible. Si el archivo de codificación de software malintencionado es decryptable, un malware especialista puede ser capaz de liberar un programa para desbloquear .com ransomware archivos de forma gratuita. Antes de decidirse a pagar, la búsqueda de un software de descifrado. Mediante la que solicita dinero para una copia de seguridad fiable podría hacer más bien. Y si la copia de seguridad está disponible, usted puede restaurar archivos a partir de ahí después de corregir .com ransomware virus, si es que todavía habita en su sistema. Si ya estás familiarizado con ransomware, evitando este tipo de infección no debe ser gran cosa. Básicamente usted necesita para mantener su software actualizado, descargue sólo de seguro/a de fuentes legítimas y dejar al azar la apertura de los archivos adjuntos de los correos electrónicos.

.com ransomware de eliminación

Si el archivo de codificación de software malicioso está todavía en el sistema, un software de eliminación de malware será necesario para deshacerse de él. Puede ser muy difícil de corregir manualmente .com ransomware virus, ya que un error puede conducir a un daño mayor. Un anti-malware utilidad sería la opción más recomendada en este caso. Este software es útil para tener en el sistema, ya que no sólo asegurarse de deshacerse de esta infección, pero también poner fin a la similar que intento conseguir en. Elegir e instalar un programa de confianza, escanear su ordenador para identificar la infección. Sin embargo, la herramienta no será capaz de restaurar los datos, por lo que no esperan que sus datos a ser restaurada después de la amenaza se ha ido. Cuando el dispositivo está libre de infección, comenzar de forma rutinaria la copia de seguridad de sus datos.

Offers

Descarga desinstaladorto scan for .com ransomwareUse our recommended removal tool to scan for .com ransomware. Trial version of provides detection of computer threats like .com ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar .com ransomware usando el modo seguro con funciones de red.

Eliminar .com ransomware de Windows 7/Windows Vista/Windows XP

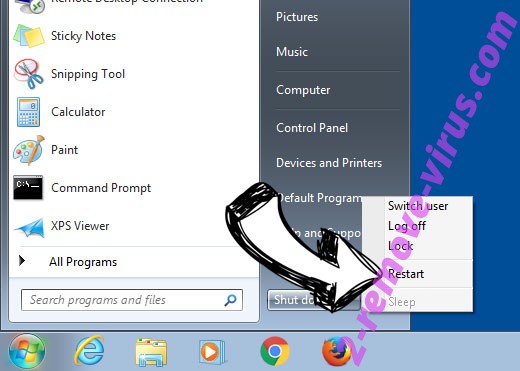

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

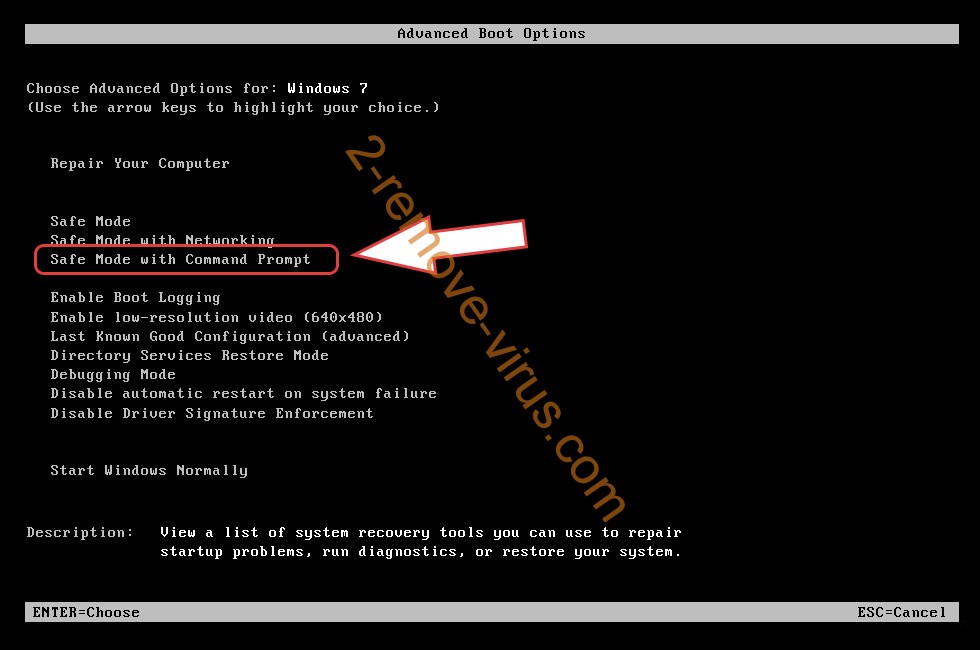

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar .com ransomware

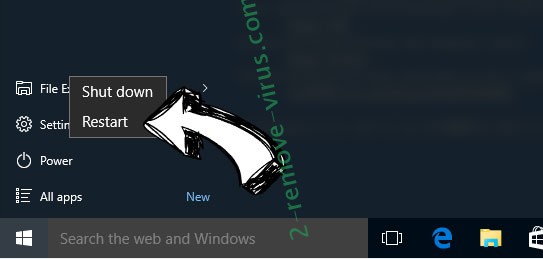

Eliminar .com ransomware desde Windows 8/10

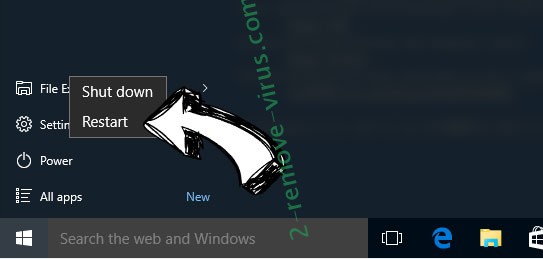

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

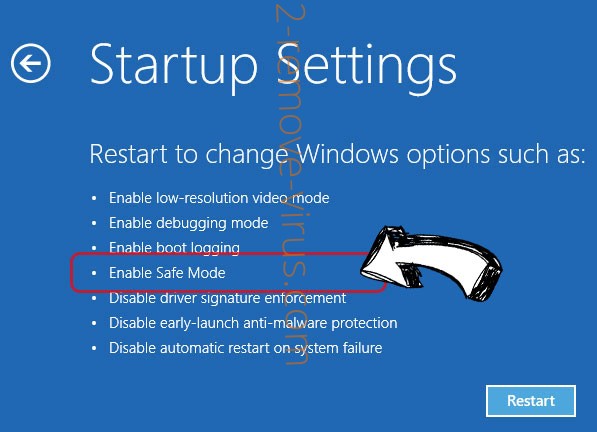

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar .com ransomware

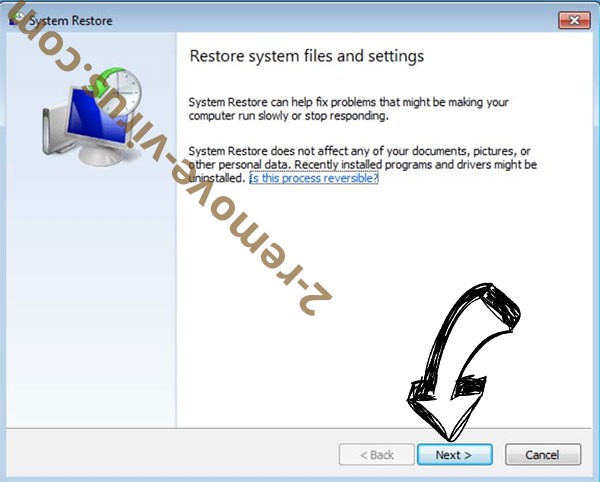

paso 2. Restaurar sus archivos con Restaurar sistema

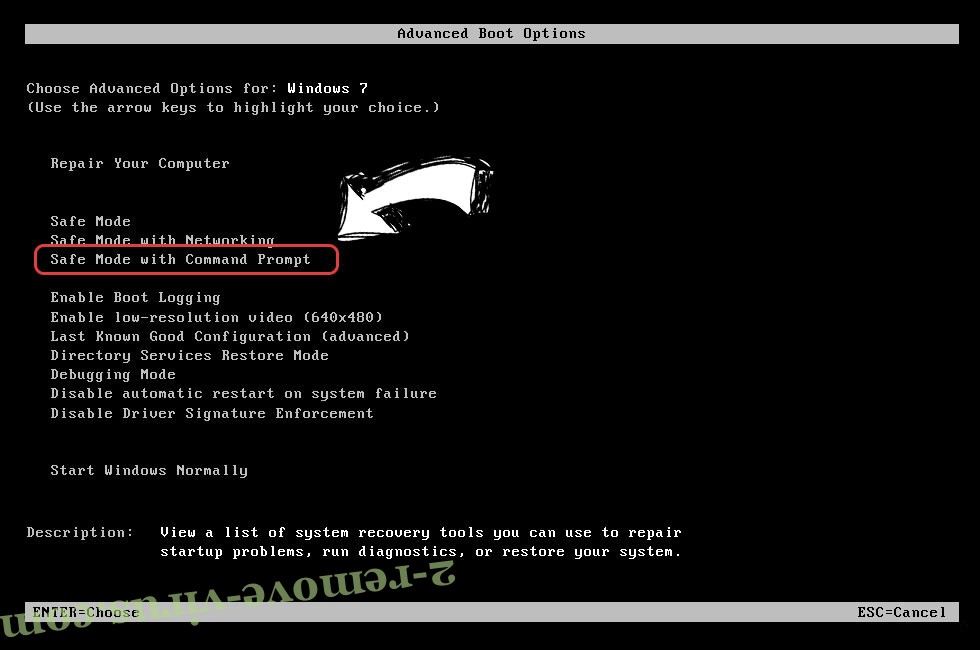

Eliminar .com ransomware de Windows 7/Windows Vista/Windows XP

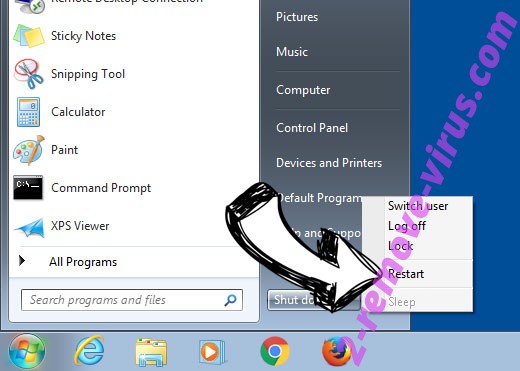

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

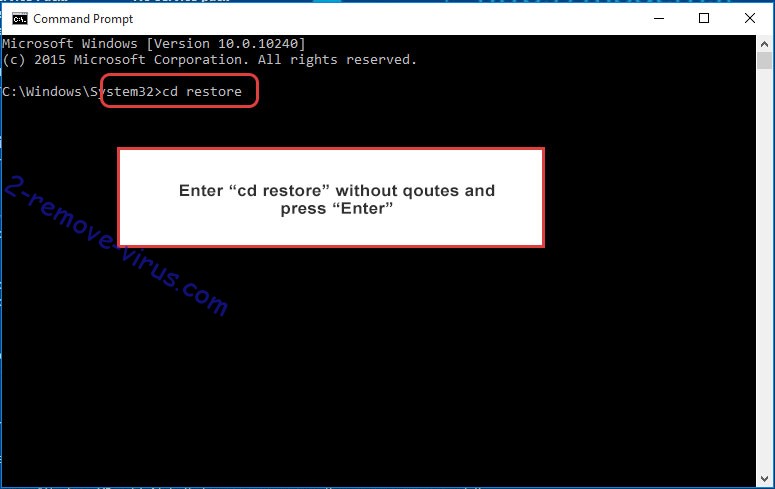

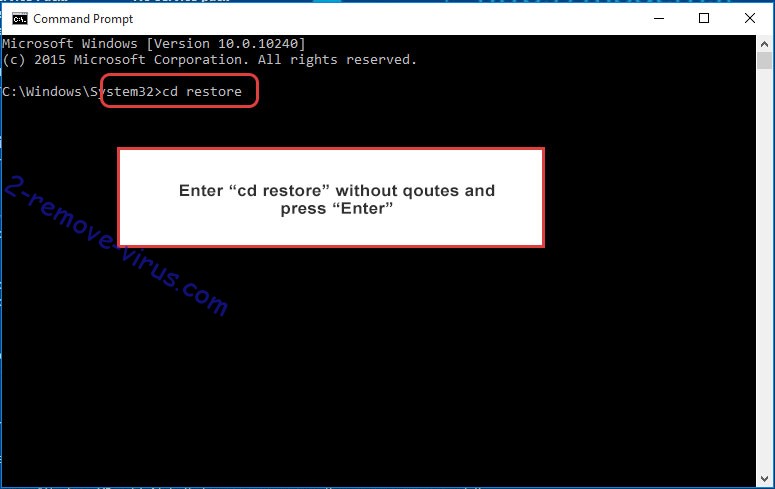

- Escriba cd restore y pulse Enter.

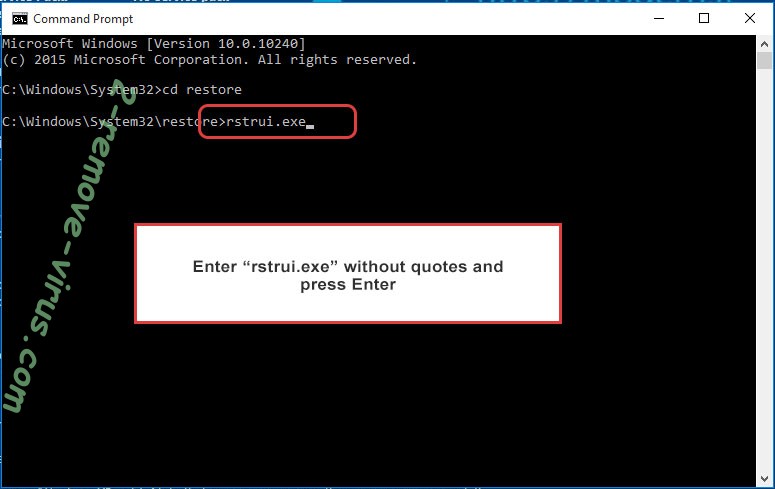

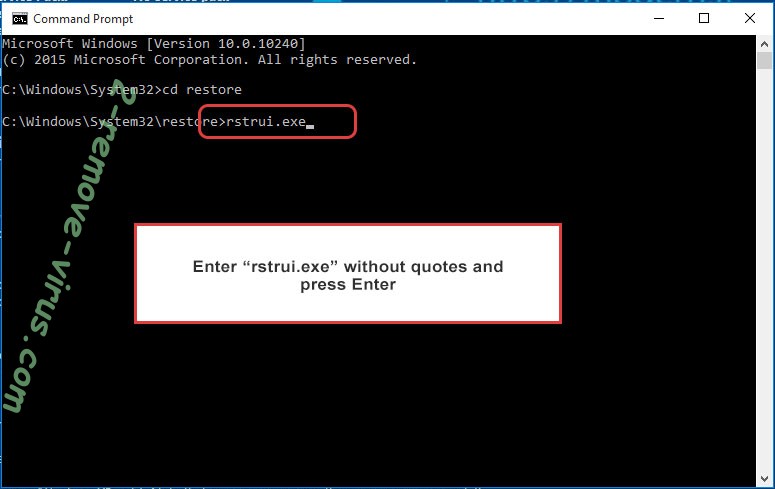

- Escriba rstrui.exe y presiona Enter.

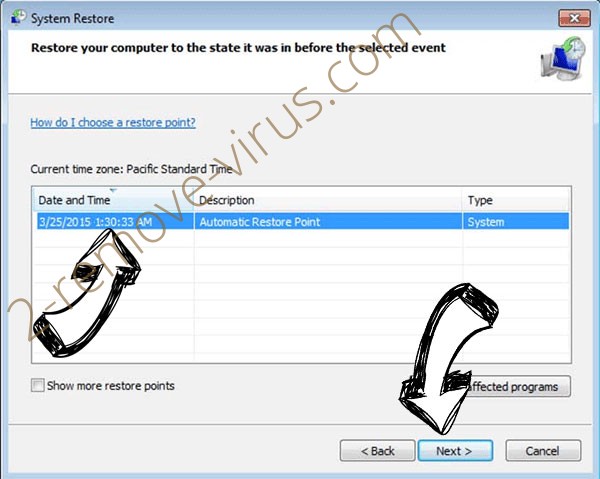

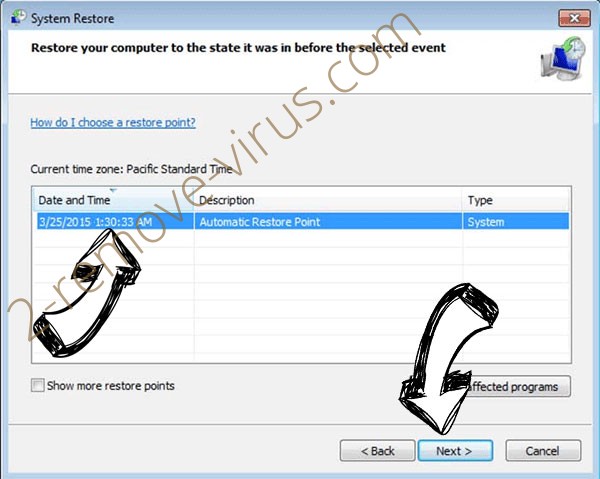

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

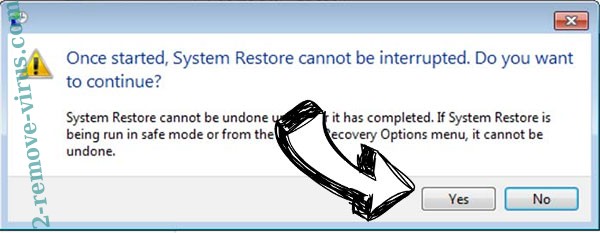

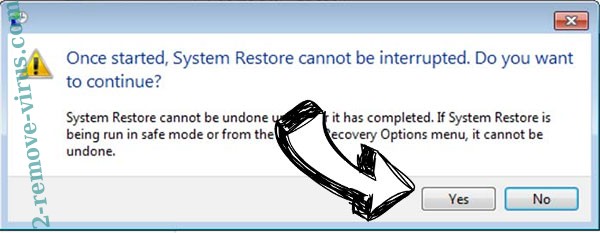

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar .com ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

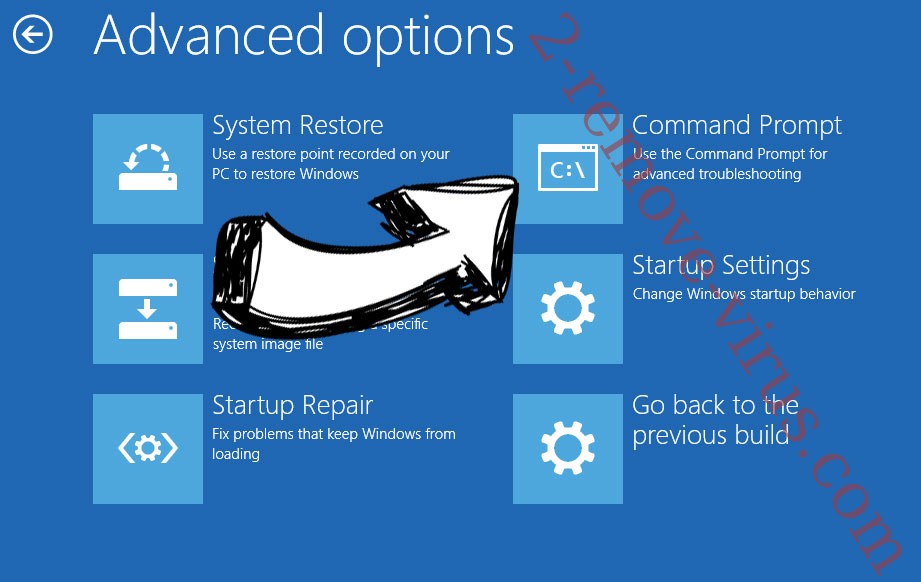

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.