Mikä on NPPH ransomware ja miten se toimii?

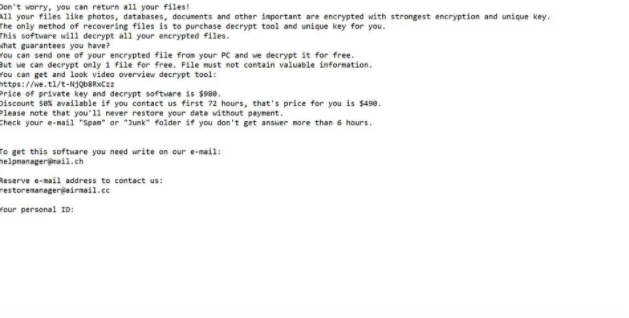

NPPH ransomware uskotaan olevan erittäin vakava haittaohjelmien infektio, luokitellaan ransomware, joka voisi tehdä vakavaa haittaa tietokoneellesi. Olet luultavasti koskaan törmännyt siihen ennen, ja se voi olla erityisen järkyttävää selvittää, mitä se tekee. Tietoja ei voi käyttää, jos kiristysohjelma on lukinnut ne, joihin käytetään tehokkaita salausalgoritmeja. Tämän uskotaan olevan erittäin vaarallinen infektio, koska tiedostoja ei aina voi purkaa. Sinulla on mahdollisuus maksaa lunnaita, mutta monet haittaohjelmat asiantuntijat eivät ehdota sitä.

Ensinnäkin, saatat vain tuhlaa rahaa, koska maksu ei aina johda tietojen salauksen purkamiseen. Älä odota verkkorikollisten ei vain ottaa rahaa ja tuntea mitään velvollisuutta auttaa sinua. Lisäksi nämä rahat menevät tukemaan niiden tulevaa toimintaa, kuten enemmän ransomware. Tietojen koodaushaitta maksaa jo miljoonia dollareita tappioina yrityksille vuonna 2017, ja se on vain arvio. Ihmiset ymmärtävät myös, että he voivat tehdä helppoa rahaa, ja kun uhrit maksavat lunnaat, he tekevät ransomware teollisuuden houkutteleva tällaisia ihmisiä. Investointi, että rahaa luotettava varmuuskopio olisi paljon parempi päätös, koska jos olet koskaan laittaa tällaisessa tilanteessa uudelleen, voit vain palauttaa tiedostoja varmuuskopio ja niiden menetys ei olisi mahdollista. Tämän jälkeen voit siirtyä tiedostojen palauttamiseen poistamisen NPPH ransomware tai vastaavien tartuntojen jälkeen. Jos mietit, miten uhka onnistui pääsemään laitteeseesi, yleisimmät menetelmät selitetään alla olevassa kappaleessa.

Miten NPPH ransomware jaettu

Yleisimmät haittaohjelmien jakelutapoja salaavat tiedostot ovat roskapostin, hyväksikäytön pakettien ja haitallisten latausten kautta. Se on usein ei tarpeen keksiä enemmän kehittää menetelmiä, koska monet käyttäjät eivät ole varovaisia, kun he käyttävät sähköposteja ja ladata tiedostoja. On todennäköistä, että infektiossa käytettiin yksityiskohtaisempaa menetelmää, koska jotkin tiedostojen koodausohjelmat käyttävät niitä. Hakkerit eivät tarvitse tehdä paljon, vain kirjoittaa yleinen sähköposti, joka näyttää varsin aito, liittää tartunnan tiedoston sähköpostiin ja lähettää sen satoja ihmisiä, jotka voivat ajatella lähettäjä on joku oikeutettu. Tulet yleensä törmännyt aiheita rahaa näissä sähköposteissa, koska käyttäjät ovat alttiimpia kuuluvat tällaisia aiheita. Se on hieman usein, että näet suuria nimiä, kuten Amazon käytetty, esimerkiksi, jos Amazon sähköpostitse joku kuitti ostaa, että käyttäjä ei tee, hän ei epäröi avaamista tiedosto liitteenä. Tämän vuoksi sinun on oltava varovainen sähköpostiviestien avaamisessa ja varottava merkkejä siitä, että ne voivat olla haitallisia. Jos lähettäjä ei ole joku, jonka tunnet, sinun on tarkasteltava niitä ennen kuin avaat heidän lähettämänsä liitteet. Vaikka tuntisit lähettäjän, sinun ei pitäisi kiirehtiä, tutki ensin sähköpostiosoitetta varmistaaksesi, että se on laillinen. Kielioppivirheet ovat myös melko yleisiä. Käytetty tervehdys voi myös olla vihje, koska todelliset yritykset, joiden sähköpostiosoite sinun pitäisi avata käyttäisi nimeäsi, eikä yleisiä tervehdyksiä, kuten Hyvä asiakas / jäsen. Haavoittuvuus tietokoneen haavoittuvuus Haavoittuvuus ohjelmisto voi myös käyttää tartuttaa. Ohjelmisto on tiettyjä haavoittuvuuksia, joita voidaan käyttää haittaohjelmia päästä järjestelmään, mutta ohjelmistojen luojat laastari niitä heti, kun ne on löydetty. Kuitenkin päätellen määrä laitteita tartunnan WannaCry, selvästikään kaikki eivät ole, että nopea asentaa nämä päivitykset niiden ohjelmisto. Tilanteet, joissa haittaohjelmat käyttävät haavoittuvuuksia päästäkseen sisään, on siksi, että on tärkeää, että ohjelmistosi päivitetään usein. Päivitykset voidaan myös sallia asentaa automaattisesti.