Mikä on Tisc file virus

Kiristyshaittaohjelma, joka tunnetaan nimellä Tisc ransomware, luokitellaan vakavaksi infektioksi, koska se voi aiheuttaa vahinkoa. Tiedostojen koodauksen haittaohjelma ei ole jotain, johon kaikki ovat törmänneet aiemmin, ja jos olet juuri kohdannut sen nyt, opit vaikealla tavalla, kuinka paljon haittaa siitä voi olla. Ransomware käyttää tehokkaita salausalgoritmeja tiedostojen salaukseen, ja kun se on suoritettu prosessin suorittamiseksi, et voi enää käyttää niitä. Syy tämän haitallisen ohjelman uskotaan olevan vakava uhka, koska kiristyshaittaohjelmien lukittuja tiedostoja ei aina ole mahdollista purkaa.

Verkkohuijarit tarjoavat sinulle salauksen, sinun tarvitsee vain maksaa tietty määrä rahaa, mutta tätä vaihtoehtoa ei suositella muutamasta syystä. On paljon tapauksia, joissa tiedostoja ei purettu edes palkan jälkeen. Älä unohda, että olet tekemisissä rikollisten kanssa, jotka eivät tunne velvollisuudekseen lähettää sinulle salauksen purkaa, kun he voivat valita vain rahojen ottamisen. Lisäksi lunnasrahoilla rahoiteltaisiin tulevia kiristyshaittaohjelma- ja haittaohjelmahankkeita. Haluaisitko todella tukea jotain, joka aiheuttaa miljoonien dollarien vahingot. Roistot ovat kiinnostuneita helposta rahasta, ja kun uhrit maksavat lunnaat, he tekevät ransomware-teollisuudesta houkuttelevan tämäntyyppisille ihmisille. Rahan sijoittaminen varmuuskopiointiin olisi paljon viisaampi päätös, koska jos sinut joskus laitetaan tämän tyyppiseen tilanteeseen uudelleen, sinun ei tarvitse huolehtia tietojen menetyksestä, koska ne olisivat palautettavissa varmuuskopiosta. Jos sinulla oli varmuuskopio ennen saastumista, poista Tisc ransomware ja palauta tiedot sieltä. Ja jos et ole varma siitä, miten onnistuit hankkimaan haitalliseksi suunnitellun tiedoston, sen jakelutapoja käsitellään tarkemmin alla olevan kappaleen raportissa.

Kiristyshaittaohjelmien levitysmenetelmät

Sähköpostiliitteet, hyödyntämispakkaukset ja haitalliset lataukset ovat jakelutapoja, joita sinun on varottava eniten. Koska näitä menetelmiä käytetään edelleen, se tarkoittaa, että ihmiset ovat jonkin verran huolimattomia, kun he käyttävät sähköpostia ja lataavat tiedostoja. On todennäköistä, että tartuntaan käytettiin kehittyneempää menetelmää, koska jotkut kiristyshaittaohjelmat käyttävät niitä. Rikollisten ei tarvitse nähdä paljon vaivaa, kirjoita vain yleinen sähköposti, joka näyttää melko vakuuttavalta, lisää tartunnan saanut tiedosto sähköpostiin ja lähetä se sadoille ihmisille, jotka saattavat ajatella lähettäjän olevan joku laillinen. Näissä sähköposteissa törmää usein rahaan liittyviin aiheisiin, koska tämäntyyppiset arkaluontoiset aiheet ovat niitä, joita käyttäjät ovat taipuvaisempia lankeamaan. Verkkorikolliset myös yleensä teeskentelevät olevansa Amazonista ja varoittavat mahdollisia uhreja epätavallisesta toiminnasta tilillään, minkä pitäisi tehdä käyttäjästä vähemmän vartioitu ja he todennäköisesti avaavat liitteen. Tämän vuoksi sinun pitäisi olla varovainen sähköpostien avaamisessa ja varo merkkejä siitä, että ne saattavat olla haitallisia. On erittäin tärkeää varmistaa, että lähettäjään voi luottaa, ennen kuin avaat hänen lähettämänsä liitteen. Vaikka tunnet lähettäjän, sinun ei pitäisi kiirehtiä, tarkista ensin sähköpostiosoite varmistaaksesi, että se vastaa osoitetta, jonka tiedät kuuluvan henkilölle / yritykselle. Näissä haitallisissa sähköposteissa on myös usein kielioppivirheitä, jotka ovat yleensä melko ilmeisiä. Toinen suuri vihje voi olla nimesi poissaolo, jos sanotaan, että olet Amazon-käyttäjä ja he lähettävät sinulle sähköpostia, he eivät käyttäisi yleisiä tervehdyksiä, kuten Hyvä asiakas / Jäsen / Käyttäjä, ja käyttäisivät sen sijaan nimeä, jonka olet antanut heille. Kiristyshaittaohjelmat voivat myös käyttää tietokoneiden haavoittuvuuksia päästäkseen sisään. Ohjelmistoissa on tiettyjä haavoittuvuuksia, joita voidaan hyödyntää haittaohjelmien pääsyssä järjestelmään, mutta toimittajat korjaavat ne heti, kun ne löydetään. WannaCryn jakelusta päätellen kaikki eivät kuitenkaan kiirehdi asentamaan näitä päivityksiä. Tilanteissa, joissa haittaohjelmat käyttävät heikkoja kohtia päästäkseen sisään, on tärkeää, että päivität ohjelmistosi usein. Korjaustiedostot voidaan asentaa automaattisesti, jos pidät näitä hälytyksiä ärsyttävinä.

Mitä se tekee

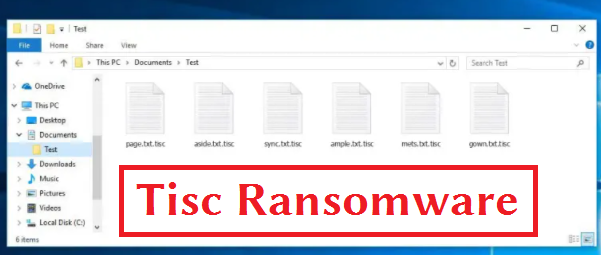

Ransomware alkaa etsiä tiettyjä tiedostotyyppejä, kun se pääsee järjestelmään, ja kun ne löytyvät, ne salataan. Vaikka infektio ei ollut ilmeinen alusta alkaen, tiedät varmasti, että jokin ei ole oikein, kun et voi avata tiedostojasi. Huomaat, että kaikkiin tiedostoihin, joita asia koskee, on lisätty epätavallisia laajennuksia, ja se auttaa ihmisiä tunnistamaan, millaista tietoja haittaohjelmia se on. Tietojen koodaamiseen on voitu käyttää vahvoja salausalgoritmeja, mikä voi tarkoittaa, että tiedostot salataan pysyvästi. Jos et vieläkään ole varma, mitä tapahtuu, kaikki tehdään selväksi lunnasilmoituksessa. He ehdottavat sinulle, että käyttäisit heidän salauksen poistoapuohjelmaansa, joka ei tule ilmaiseksi. Lunnassumma pitäisi täsmentää viestissä, mutta aina silloin silloinen uhreja pyydetään lähettämään heille sähköposti hinnan määräämiseksi, se voi vaihdella noin kymmenistä dollareista pariin sataan. Jo mainituista syistä roistojen maksaminen ei ole ehdotettu valinta. Harkitse huolellisesti kaikkia muita vaihtoehtoja, ennen kuin edes harkitset niiden tarjoamista. On mahdollista, että olet juuri unohtanut, että olet kopioinut tiedostosi. Tai jos olet onnekas, joku on saattanut julkaista ilmaisen salauksen poisto-ohjelmiston. Jotkut haittaohjelma-asiantuntijat pystyvät murtamaan haittaohjelmia salaavat tiedot, joten he saattavat kehittää ilmaisen työkalun. Ennen kuin teet maksun, katso tätä vaihtoehtoa. Vaadittavan summan käyttö uskottavaan varmuuskopioon voisi olla viisaampi ajatus. Ja jos varmuuskopiointi on vaihtoehto, tiedostojen palauttaminen on suoritettava sen jälkeen, kun olet poistanut Tisc ransomware -viruksen, jos se asuu edelleen järjestelmässäsi. Jos haluat suojata laitteesi kiristyshaittaohjelmilta tulevaisuudessa, tutustu todennäköisiin jakelumenetelmiin. Pysy laillisissa latauslähteissä, kiinnitä huomiota siihen, millaisia sähköpostiliitteitä avaat, ja varmista, että pidät ohjelmasi ajan tasalla.

Tisc ransomwaren poistaminen

Jos haittaohjelmia salaava tiedosto pysyy järjestelmässäsi, haittaohjelmien poisto-ohjelma on välttämätön, jotta siitä päästään eroon. Tisc ransomware -viruksen manuaalinen korjaaminen ei ole yksinkertainen prosessi, ja se voi aiheuttaa lisää vaurioita laitteellesi. Haittaohjelmien torjuntatyökalu olisi tässä tapauksessa turvallisempi vaihtoehto. Työkalu ei vain auttaisi sinua huolehtimaan uhasta, vaan se voi estää tulevia tietoja koodaavia haittaohjelmia pääsemästä sisään. Valitse luotettava ohjelma, ja kun se on asennettu, skannaa laite löytääksesi tartunnan. Valitettavasti nämä ohjelmat eivät auta tietojen salauksen poistamiseen. Kun tietokone on puhdistettu, sinun pitäisi pystyä palaamaan normaaliin tietokoneen käyttöön.

Offers

Imuroi poistotyökaluto scan for Tisc file virusUse our recommended removal tool to scan for Tisc file virus. Trial version of provides detection of computer threats like Tisc file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft tarkistustiedot WiperSoft on turvallisuus työkalu, joka tarjoaa reaaliaikaisen suojauksen mahdollisilta uhilta. Nykyään monet käyttäjät ovat yleensä ladata ilmainen ohjelmisto Intern ...

Lataa|Lisää

On MacKeeper virus?MacKeeper ei ole virus eikä se huijaus. Vaikka on olemassa erilaisia mielipiteitä ohjelmasta Internetissä, monet ihmiset, jotka vihaavat niin tunnetusti ohjelma ole koskaan käyt ...

Lataa|Lisää

Vaikka MalwareBytes haittaohjelmien tekijät ole tämän liiketoiminnan pitkän aikaa, ne muodostavat sen niiden innostunut lähestymistapa. Kuinka tällaiset sivustot kuten CNET osoittaa, että täm� ...

Lataa|Lisää

Quick Menu

askel 1 Poista Tisc file virus käyttäen Vikasietotila ja verkko.

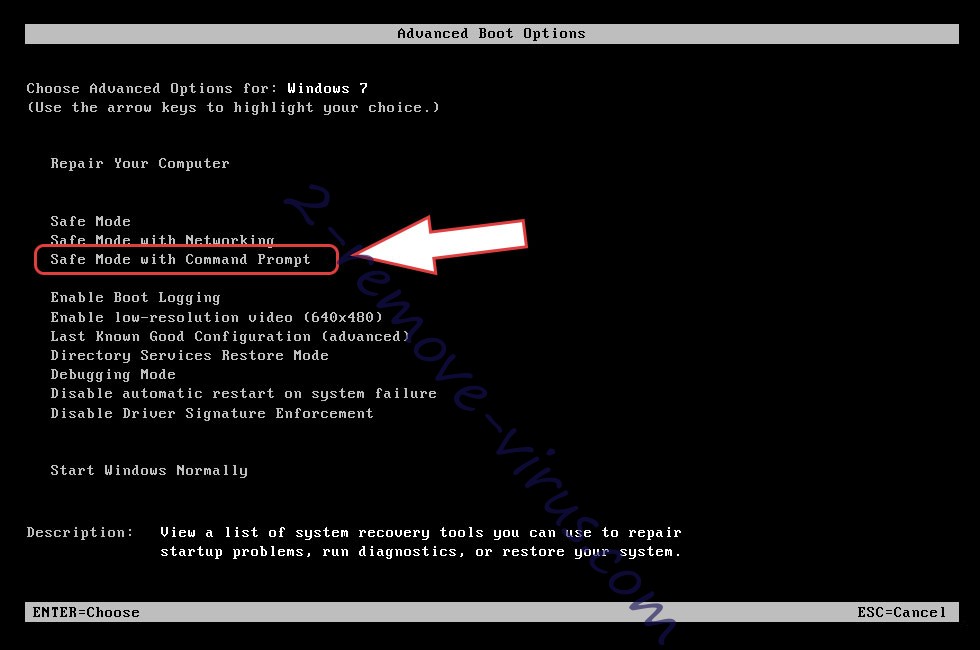

Poistetaanko Tisc file virus Windows 7/Windows Vista/Windows XP

- Napsauta Käynnistä-painiketta ja valitse Sammuta.

- Valitse Käynnistä ja valitse OK.

- Aloita napauttamalla F8, kun tietokoneesi käynnistyy lastaus.

- Valitse Käynnistyksen lisäasetukset Vikasietotila ja verkko.

- Avaa selain ja lataa anti-malware-apuohjelma.

- Poista Tisc file virus-apuohjelman avulla

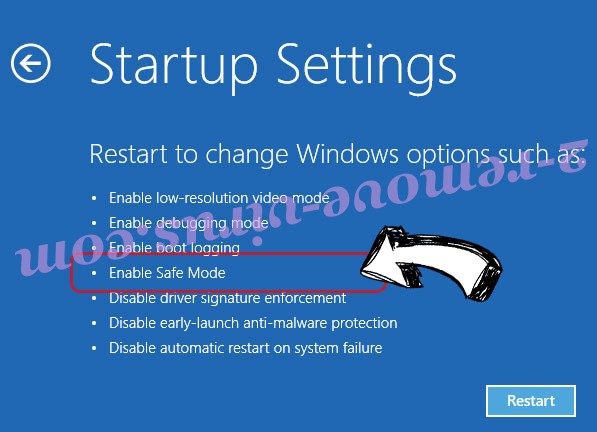

Poista Tisc file virus Windowsista Windows 8/10

- Windows-kirjautumisnäyttöön painamalla virtapainiketta.

- Napauta ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä.

- Mennä Troubleshoot → Advanced options → Start Settings.

- Valitse Ota käyttöön vikasietotilassa tai Vikasietotila ja verkko Käynnistys-asetukset.

- Valitse Käynnistä uudelleen.

- Avaa selain ja Lataa haittaohjelmien poistoaine.

- Ohjelmistolla voi poistaa Tisc file virus

askel 2 Palauttaa kohteleva elimistö palauttaa tiedostojen

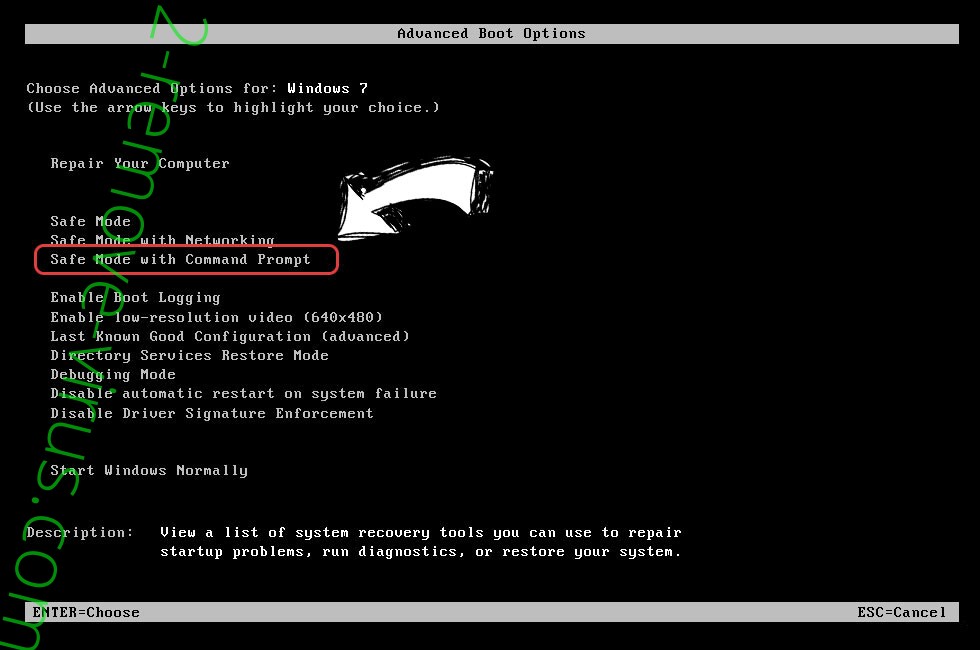

Tisc file virus poistaminen Windows 7/Windows Vista/Windows XP

- Valitse Käynnistä ja valitse Sammuta.

- Valitse Käynnistä uudelleen ja OK

- Kun PC alkaa lastaus, paina F8 toistuvasti Avaa käynnistyksen Lisäasetukset

- Valitse Komentorivi luettelosta.

- Kirjoita cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter.

- Valitse Seuraava uudessa ikkunassa ja valitse palautuspisteen ennen infektion.

- Valitse Seuraava uudelleen ja valitse Kyllä aloittaa järjestelmän palauttaminen.

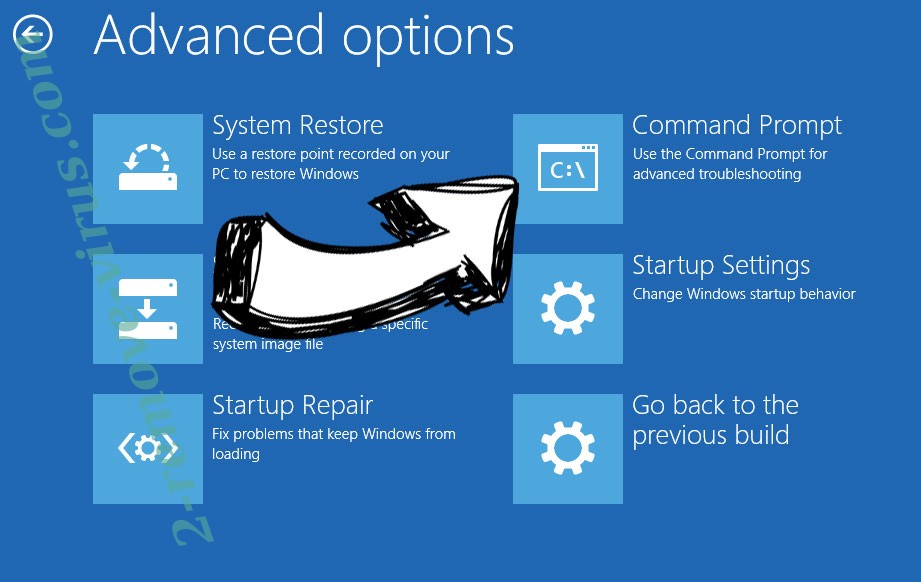

Poista Tisc file virus Windowsista Windows 8/10

- Napsauta virta-painiketta Akkuna johdonmukaisuus irtoseinä.

- Paina ja pidä VAIHTONÄPPÄINTÄ painettuna ja valitse Käynnistä uudelleen.

- Valitse vianmääritys ja siirry Lisäasetukset.

- Valitse Komentorivi ja valitse Käynnistä uudelleen.

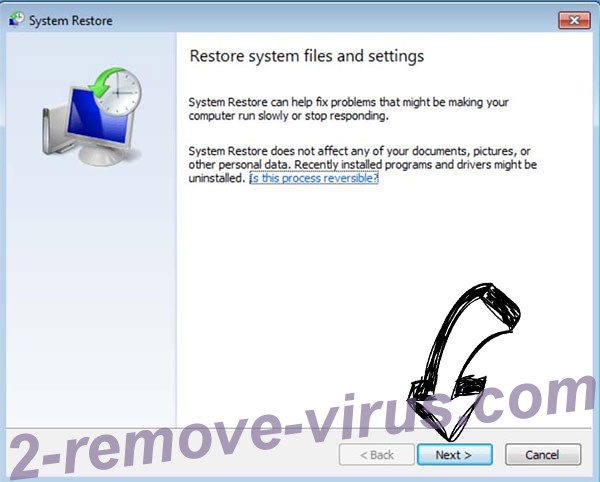

- Kotona herruus kuiskata syöttää cd restore ja paina Enter.

- Kirjoittamalla rstrui.exe ja paina Enter uudestaan.

- Napsauta järjestelmän palauttaminen-ikkunassa Seuraava.

- Valitse palautuspisteen ennen infektion.

- Valitse Seuraava ja valitse sitten Kyllä järjestelmän palauttamiseen.