Κακόβουλες εφαρμογές που δημιουργήθηκε ειδικά για το Android τηλέφωνα έχουν εξαπλώνεται για λίγο τώρα. Μερικά από αυτά μπορεί να κλειδώσετε τη συσκευή και να παρουσιάσει το χρήστη του με μια πλαστή ειδοποίηση που ισχυρίζονται ότι προέρχονται από μια εγκατάσταση κυβέρνηση. Άλλοι καταφέρνουν να περιορίσει την πρόσβαση όχι μόνο στο τηλέφωνο, αλλά και να κρυπτογραφήσετε τα αρχεία που είναι αποθηκευμένα σε αυτό. Μια νέα απειλή για ανδροειδών συσκευές που μπορεί να αποκτήσει δικαιώματα διαχειριστή συσκευής σιωπηλά και να ανταπεργία χρήστες αλλάζοντας τους PIN κλειδώματος οθόνης θα συζητηθεί σε αυτό το άρθρο.

Η εφαρμογή ransomware, που συχνά αναφέρεται ως Android/Lockerpin.A, εξαπλώνεται χρησιμοποιώντας κόλπα κοινωνική μηχανική. Ότι έχει μεταμφιέσει ως εφαρμογή για την προβολή των βίντεο που ονομάζεται πορνό Droid. Η εφαρμογή δεν μπορεί να μεταφορτωθεί από το Google παιχνίδι κατάστημα, το οποίο σημαίνει ότι ο μόνος τρόπος για να το αποκτήσουν μέσω πηγές τρίτων. Το κακόβουλο app μολύνει κυρίως συσκευές εντόπισαν στις ΗΠΑ, ωστόσο, άλλες χώρες μπορεί να επηρεαστεί επίσης.

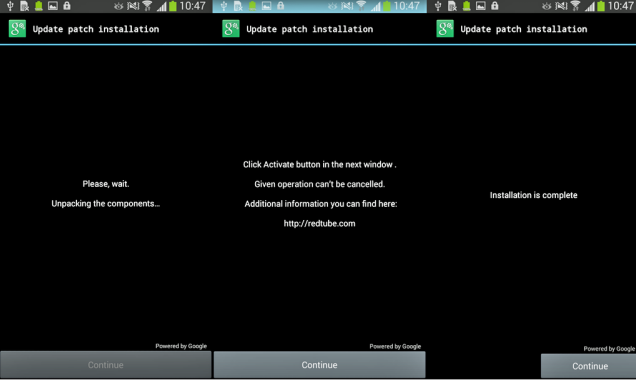

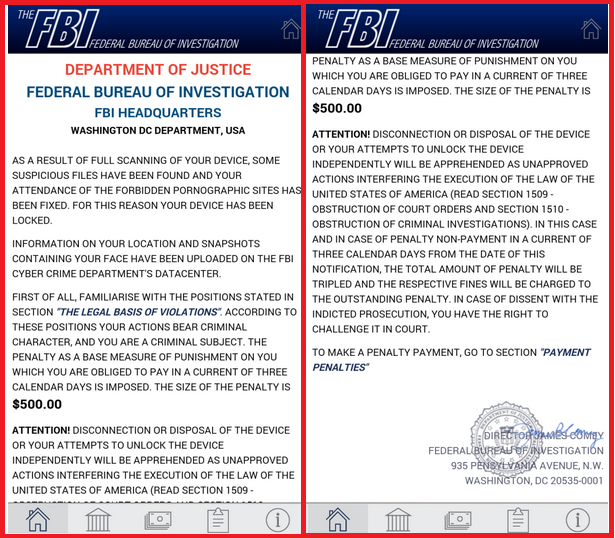

Μόλις το κακόβουλο λογισμικό που παίρνει εγκατεστημένο, αποκτά δικαιώματα διαχειριστή συσκευής με την υπέρθεση το παράθυρο ενεργοποίησης με ένα ψεύτικο παράθυρο «Ενημέρωση εγκατάσταση της ενημέρωσης κώδικα». Εάν ο χρήστης συμφωνεί με αυτήν την εγκατάσταση, την απειλή αποκτά δικαιώματα διαχειριστή σιωπηλά. Δεν έχει πολύ καιρό μετά από αυτό, ένα ψεύτικο σήμα που υποτίθεται ότι προέρχεται από το FBI ισχυρίζεται ότι ο χρήστης έχει να πληρώσει $500 για προβολή απαγορεύεται πορνογραφικού περιεχομένου. Μετά το ψεύτικο γνωστοποίηση is εξέθεσα, το κακόβουλο λογισμικό κλειδώνει την οθόνη και να επαναφέρει το PIN κλειδώματος οθόνης. Ο χρήστης μπορεί να πρόσβαση δεν είναι πλέον η συσκευή δεν χρειάζεται δικαιώματα root ή εργοστάσιο επαναφορά της, το οποίο θα έχει ως αποτέλεσμα την απώλεια όλων των δεδομένων που αποθηκεύονται στο ανδροειδές.

Μια άλλη πτυχή της αυτή η μόλυνση που πρέπει να αναφερθεί είναι η χρήση της τακτικής επιθετική αυτοάμυνας που ποτέ δεν έχουν χρησιμοποιηθεί σε προηγούμενες Android malware. Εάν ο χρήστης προσπαθήσει να απενεργοποιήσετε τη συσκευή διαχειριστή δικαιωμάτων για το ransomware, θα επανενεργοποιήσει τα προνόμια, χρησιμοποιώντας τα ήδη εγγεγραμμένα call-back λειτουργία ή δείχνοντας ένα ψεύτικο παράθυρο, το οποίο ισχυρίζεται ότι απαγορεύεται η λειτουργία. Εκτός από αυτό, η κακόβουλη εφαρμογή μπορεί ακόμη και να επιχειρήσει να σκοτώσει τις διαδικασίες κατά των ιών για να αποκλείσει τον χρήστη από την απεγκατάσταση.

Μια άλλη πτυχή της αυτή η μόλυνση που πρέπει να αναφερθεί είναι η χρήση της τακτικής επιθετική αυτοάμυνας που ποτέ δεν έχουν χρησιμοποιηθεί σε προηγούμενες Android malware. Εάν ο χρήστης προσπαθήσει να απενεργοποιήσετε τη συσκευή διαχειριστή δικαιωμάτων για το ransomware, θα επανενεργοποιήσει τα προνόμια, χρησιμοποιώντας τα ήδη εγγεγραμμένα call-back λειτουργία ή δείχνοντας ένα ψεύτικο παράθυρο, το οποίο ισχυρίζεται ότι απαγορεύεται η λειτουργία. Εκτός από αυτό, η κακόβουλη εφαρμογή μπορεί ακόμη και να επιχειρήσει να σκοτώσει τις διαδικασίες κατά των ιών για να αποκλείσει τον χρήστη από την απεγκατάσταση.

Ξεκλείδωμα της συσκευής χωρίς επαναφορά των εργοστασιακών ρυθμίσεων είναι δυνατή μόνο αν έχει τις ρίζες της ή αν έχει μια λύση οι γιατροί του κόσμου που να επαναφέρετε το PIN. Αν η συσκευή έχει τις ρίζες του, ο χρήστης μπορεί να συνδεθεί με αυτό από Android Debug Bridge και διαγράψτε το αρχείο στο οποίο αποθηκεύεται το PIN. Ωστόσο, USB πρέπει να είναι ενεργοποιημένος ο εντοπισμός σφαλμάτων εκ των προτέρων για να γίνει αυτό εφικτό. Το ακόλουθο σύνολο εντολών μπορεί να χρησιμοποιηθεί για να ξεκλειδώσετε το τηλέφωνο:

- > κέλυφος db

- > su

- > rm /data/system/password.key

Μόλις ο χρήστης τρέχει αυτές τις εντολές, η οθόνη κλειδαριών κωδικού πρόσβασης αφαιρείται και είναι δυνατή η πρόσβαση στη συσκευή.

Εν κατακλείδι, θα θέλαμε να συμβουλεύει ότι είστε ιδιαίτερα προσεκτικοί με το λογισμικό που μπορείτε να κατεβάσετε επάνω σε σας Android, καθώς και τις άλλες συσκευές. Μην χρησιμοποιείτε πηγές τρίτων εκτός εάν είστε βέβαιοι ότι μπορεί να εμπιστευθεί. Κακόβουλα προγράμματα όλο και περισσότερες και πιο εξελιγμένα, πράγμα που σημαίνει ότι είναι εξαιρετικά σημαντικό να έχουν ισχυρό αντι-malware εργαλεία που είναι ικανή να σας προστατεύσει ακόμα και από το νεότερο και πιο επικίνδυνες απειλές.