Νέο έτος μας φέρνει ένα νέο είδος ransomware που ονομάζεται Ransom32 . Αυτό δεν θα ήταν ότι αξιοσημείωτο, αν δεν είναι για ένα πράγμα: Ransom32 είναι το πρώτο του είδους του, επειδή βασίζεται σε Javascript. Το κακόβουλο πρόγραμμα χρησιμοποιεί την πλατφόρμα NW.js, γεγονός που το καθιστά ένα cross-OS ransomware. Μέχρι στιγμής έχει στοχεύσει μόνο τα λειτουργικά συστήματα των Windows, ωστόσο, που μπορεί εύκολα να αλλάξει, όπως το πλαίσιο NW.js επιτρέπει να γραφτεί για Mac OS X και Linux. Αυτό το πλαίσιο είναι επίσης υπεύθυνο για τη χορήγηση του ransomware με περισσότερο έλεγχο του συστήματος που επηρεάζεται και επιτρέποντας JavaScript να λειτουργεί σχεδόν με τον ίδιο τρόπο όπως αυτές οι γλώσσες προγραμματισμού όπως C ++ και Δελφοί.

Ένα άλλο πρόβλημα με την κακόβουλη εφαρμογή είναι ότι πωλείται ως υπηρεσία. Ransom32 μπορείτε να κατεβάσετε από μια υπόγεια ιστοσελίδα TOR από οποιονδήποτε έχει μια διεύθυνση Bitcoin. Ο λεγόμενος αγοραστής δεν χρειάζεται να πληρώσει τίποτα για το εκτελέσιμο, αλλά οι προγραμματιστές του ransomware λαμβάνουν μια περικοπή 25% όλων των πληρωμών λύτρων που αποστέλλονται στη διεύθυνση Bitcoin του αγοραστή. Μόλις ένας χρήστης υπογράψει επάνω για το κακόβουλο λογισμικό, παρουσιάζεται με μια κονσόλα θυγατρικών, η οποία δείχνει τα στατιστικά στοιχεία της εκστρατείας διανομής, συμπεριλαμβανομένων εγκαθιστά, Lockscreens, Πληρωμένα, και καταβάλλεται BTC. Η κονσόλα περιέχει επίσης ένα τμήμα διαμόρφωσης ρυθμίσεων, όπου ο συνεργάτης μπορεί να ορίσει το ποσό των Bitcoins που θα ζητηθεί από τους χρήστες του υπολογιστή, επιλέξτε αν ή όχι ο μολυσμένος υπολογιστής θα πρέπει να κλειδωθεί, και ούτω καθεξής. Μόλις η θυγατρική λήψεις την προσαρμοσμένη έκδοση του παρασίτου, μπορεί να ξεκινήσει τη διανομή του.

Η διαδικασία κρυπτογράφησης ξεκινά αμέσως μετά την απειλή διεισδύει στο σύστημα του υπολογιστή. Το κακόβουλο αρχείο εισέρχεται στο σύστημα με τη μορφή ενός αρχείου RAR 22 MB που αυτο-εξάγει και προσθέτει πολλά αρχεία στο φάκελο C:UsersUserAppDataRoaming Chrome Browser. Δημιουργεί επίσης μια συντόμευση στο φάκελο εκκίνησης που ονομάζεται Chrome Υπηρεσία, η οποία επιτρέπει στο ransomware να ξεκινήσει αυτόματα κάθε φορά που ο χρήστης ενεργοποιεί τον υπολογιστή. Η ίδια η συντόμευση συνδέεται με ένα chrome αρχείο .exe, το οποίο είναι στην πραγματικότητα ένα πακέτο NW.js που περιέχει κώδικα Javascript που κρυπτογραφεί τα αρχεία που είναι αποθηκευμένα στον υπολογιστή. Οι τύποι αρχείων που μπορούν να επηρεαστούν από την κρυπτογράφηση περιλαμβάνουν .jpg, .docx, .pdf, .xls, .pptx, .mp4, .avi, .3gp, .asf, .mpeg, .wma, .dat και πολλά άλλα.

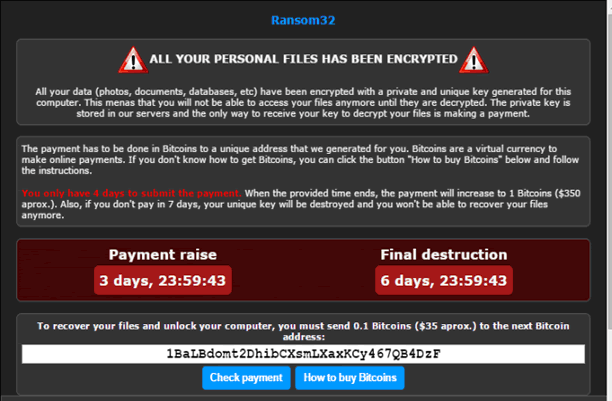

Μόλις το κακόβουλο λογισμικό γίνεται με την κρυπτογράφηση, εμφανίζει ένα μήνυμα στην επιφάνεια εργασίας. Αυτό το μήνυμα ενημερώνει το χρήστη ότι τα δεδομένα του έχουν κρυπτογραφηθεί και ότι για να τα πάρει πίσω, πρέπει να αγοράσει ένα ιδιωτικό κλειδί αποκρυπτογράφησης. Ο χρήστης έχει προθεσμία 4 ημερών πριν από την αύξηση του ποσού της πληρωμής και μια προθεσμία 7 ημερών πριν από την καταστροφή του κλειδιού. Η προεπιλεγμένη γλώσσα του μηνύματος είναι τα αγγλικά, ωστόσο, μπορεί να παρουσιαστεί και στα ισπανικά. Η οθόνη προσφέρει επίσης τη δυνατότητα αποκρυπτογράφησης ενός αρχείου δωρεάν για να αποδείξει ότι τα αρχεία μπορούν πραγματικά να ανακτηθούν.

Δυστυχώς, αυτή τη στιγμή δεν υπάρχουν πιθανές επιλογές για να αποκρυπτογραφήσει τα αρχεία με οποιοδήποτε εναλλακτικό τρόπο, εκτός από την επαναφορά τους από backup. Αυτός είναι ο λόγος για τον οποίο είναι τόσο σημαντικό να έχετε αντίγραφα ασφαλείας των πιο σχετικών δεδομένων σας. Σας προτρέπουμε επίσης να είστε πιο προσεκτικοί σε απευθείας σύνδεση, ειδικά κατά τη λήψη αρχείων στον υπολογιστή σας, και να έχουν ένα ισχυρό εργαλείο πρόληψης και αφαίρεσης κακόβουλου λογισμικού εγκατασταθεί και να ενημερωθεί ανά πάσα στιγμή.