Apa yang dimaksud dengan Nmon.exe

Nmon.exe tampaknya menjadi file executable related to the Snake , atau dikenal sebagai Ekans ransomware. Ransomware adalah bagian yang sangat berbahaya dari malware yang terutama menargetkan sistem kontrol industri (ICS), bukan mesin individu tetapi seluruh jaringan. Produsen mobil Honda dilaporkan korban terbaru yang akan terpengaruh oleh ular ransomware. Dilaporkan telah menyebabkan gangguan serius dalam kegiatan rutin perusahaan.

Seperti kebanyakan ransomware, malware ular tampaknya menggunakan metode yang biasa infiltrasi, seperti email spam. Setelah masuk, akan menghentikan proses tertentu pada mesin dan menghapus volume Shadow copy untuk mencegah korban dari memulihkan file. Kemudian mulai file enkripsi, setelah file yang menjadi tidak dapat diakses. Ransomware menjatuhkan catatan tebusan tetapi tidak menentukan jumlah korban perlu membayar untuk memulihkan file, hanya saja perlu menghubungi penjahat di balik ransomware.

Membayar ransomware sangat dianjurkan oleh spesialis keamanan dan penegakan hukum karena tidak ada jaminan bahwa file akan didekripsi. Ini tidak biasa bagi penjahat untuk hanya lepas landas dengan uang. Dan mengingat bahwa Ekans menargetkan perusahaan besar, jumlah tebusan kemungkinan besar.

Untuk menghapus Nmon.exe dan ular ransomware, menggunakan perangkat lunak anti-malware akan diperlukan.

Bagaimana cara penyebaran ransomware?

Menurut perusahaan perangkat lunak Acronis, Snake ransomware masuk melalui konfigurasi RDP tidak aman. Ini terutama didistribusikan melalui lampiran email spam, tetapi juga dapat menyebar melalui botnets, mengeksploitasi paket, iklan berbahaya, infeksi web, update palsu, dan installer terinfeksi.

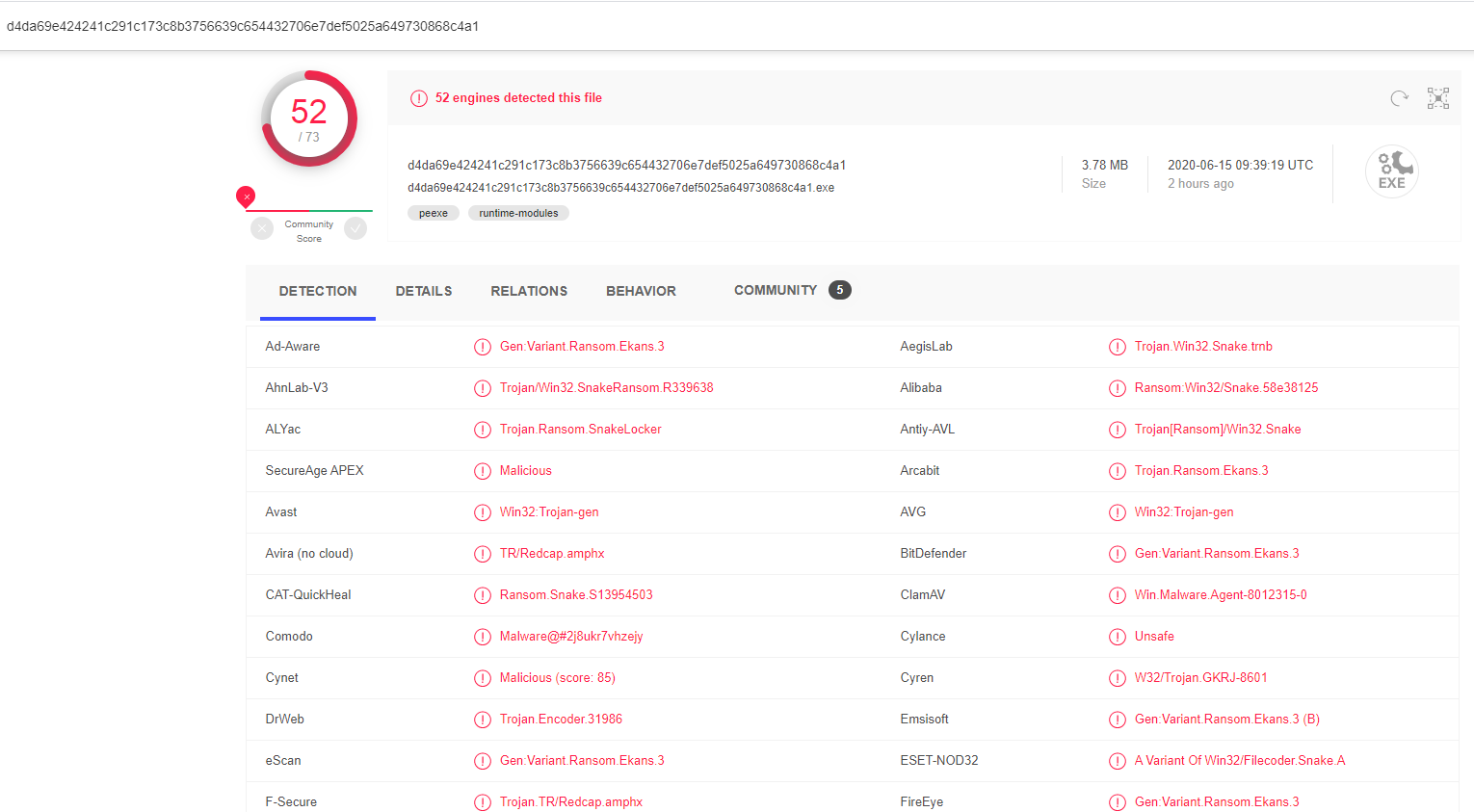

Email spam dengan attachment adalah salah satu metode distribusi ransomware utama. File berbahaya datang dilampirkan ke email spam yang dibuat agar terlihat seperti beberapa jenis korespondensi resmi dari perusahaan, Bank, instansi pemerintah, dll. Email mencoba untuk meyakinkan korban potensial untuk membuka file terlampir dengan mengklaim itu semacam dokumen penting. Ketika file didownload dan dibuka, malware dapat mengeksekusi. Dalam banyak kasus, email memiliki tanda tertentu yang mengarah ke itu tidak menjadi apa yang tampak pada pandangan pertama. Spam sering dikirim dari alamat email yang dipertanyakan, email memiliki kesalahan tata bahasa dan ejaan, alamat penerima dengan umum “pengguna/pelanggan/anggota” Salam, dll. Ini pasti mungkin untuk membedakan email yang sah dari mereka yang membawa malware. Akhirnya, semua lampiran file yang datang dengan email yang tidak diminta harus dipindai dengan perangkat lunak anti-malware atau layanan seperti VirusTotal.

Memiliki perangkat lunak anti-malware handal diinstal pada sistem akan pergi jauh ke arah melindungi terhadap malware. Banyak alat keamanan ini mendeteksi ransomware segera setelah masuk dan mampu mencegah enkripsi file.

Apa yang dilakukan ransomware?

Ketika ransomware dieksekusi, itu akan segera menghapus Shadow volume copy dan menghentikan proses yang berkaitan dengan sistem SCADA, mesin virtual, sistem kontrol industri, alat manajemen jarak jauh, dan perangkat lunak manajemen jaringan. Salinan volume Shadow akan memungkinkan korban untuk memulihkan file tanpa membayar tebusan, sehingga sebagian besar ransomware menghapusnya.

Ransomware kemudian mulai mengenkripsi file, melewatkan yang terletak di folder tertentu, seperti: Program Files. Semua file yang dienkripsi akan memiliki huruf besar acak dan kekasih lima karakter string ditambahkan. Setelah proses enkripsi selesai, itu menjatuhkan tebusan catatan “Fix-Your-Files. txt”. Catatan tebusan menjelaskan bahwa jaringan korporat telah dilanggar dan dienkripsi file. Catatan lebih menjelaskan bahwa satu-satunya cara pasti untuk memulihkan file akan dengan membeli alat dekripsi. Catatan juga menjelaskan bahwa korban dapat mengirim penjahat hingga tiga file terenkripsi yang tidak penting sebagai asuransi bahwa file benar-benar dapat didekripsi. Jumlah yang diminta untuk dirancang tidak ditentukan dalam catatan, dan kemungkinan akan dibuat jelas jika korban menghubungi mereka melalui email (bapcocrypt@ctemplar.com).

Korban selalu disarankan untuk tidak membayar uang tebusan karena tidak ada jaminan bahwa seorang dirancang akan dikirim. Dan melihat bahwa ular ransomware target perusahaan bukan pengguna individu, uang tebusan diminta kemungkinan akan setidaknya dua ratus ribu dolar, jika tidak lebih. Membayar juga dapat menyebabkan serangan berulang, sebagai penjahat Cyber di balik ransomware ini akan perlu diingat siapa yang bersedia membayar.

Nmon.exe Penghapusan

Nmon.exe menunjukkan kehadiran Snake ransomware, yang hanya boleh dihilangkan dengan perangkat lunak anti-malware. Jika cadangan tersedia, itu hanya dapat diakses setelah semua jejak ransomware telah dihapus.

Offers

Men-download pemindahan alatto scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Review rincian WiperSoft adalah alat keamanan yang menyediakan keamanan yang real-time dari potensi ancaman. Saat ini, banyak pengguna cenderung untuk perangkat lunak bebas download dari In ...

Men-download|lebih

Itu MacKeeper virus?MacKeeper tidak virus, tidak adalah sebuah penipuan. Meskipun ada berbagai pendapat tentang program di Internet, banyak orang yang begitu terkenal membenci program belum pernah dig ...

Men-download|lebih

Sementara pencipta MalwareBytes anti-malware telah tidak dalam bisnis ini untuk waktu yang lama, mereka membuat untuk itu dengan pendekatan mereka antusias. Statistik dari situs-situs seperti seperti ...

Men-download|lebih

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.