Apa yang dapat dikatakan tentang infeksi ini

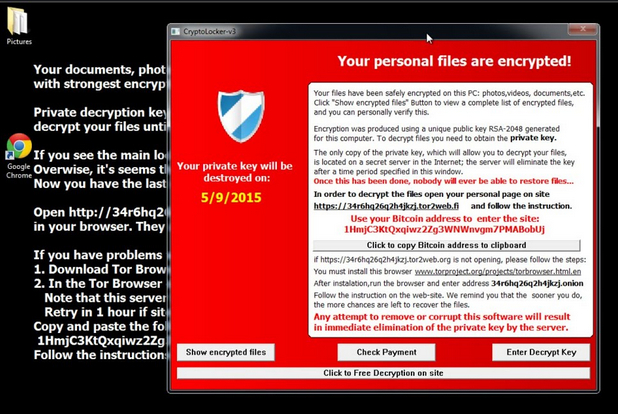

Ransomware yang dikenal CryptoLocker-v3 ransomware sebagai diklasifikasikan sebagai infeksi parah, karena kemungkinan kerusakan yang mungkin ditimbulkannya. Anda mungkin belum tentu pernah mendengar atau menghadapinya sebelumnya, dan untuk mencari tahu apa yang dilakukannya mungkin sangat mengejutkan. Algoritma enkripsi yang kuat dapat digunakan untuk enkripsi file, mencegah Anda membuka file. Karena korban ransomware menghadapi kehilangan data permanen, ancaman semacam ini sangat berbahaya untuk dihadapi. Anda juga akan ditawarkan untuk membeli dekripsi untuk sejumlah uang, tetapi itu bukan pilihan yang disarankan karena beberapa alasan.

Memberikan tuntutan tidak secara otomatis menghasilkan dekripsi file, jadi berharap bahwa Anda mungkin hanya menghabiskan uang Anda untuk apa-apa. Mengapa orang bertanggung jawab atas enkripsi file Anda membantu Anda memulihkannya ketika tidak ada yang menghentikan mereka hanya mengambil uang Anda. Selain itu, uang yang Anda berikan akan pergi ke pembiayaan lebih banyak ransomware dan malware di masa depan. Data encoding program jahat sudah biaya jutaan untuk bisnis, apakah Anda benar-benar ingin mendukung itu. Orang-orang juga menjadi semakin tertarik pada bisnis karena jumlah orang yang memberikan ke dalam permintaan membuat ransomware menjadi bisnis yang sangat menguntungkan. Menginvestasikan uang yang diminta dari Anda ke dalam cadangan mungkin menjadi pilihan yang lebih baik karena kehilangan data tidak akan menjadi kemungkinan lagi. Jika pencadangan dilakukan sebelum pengkodean data perangkat lunak berbahaya mencemari sistem Anda, Anda hanya dapat mengakhiri CryptoLocker-v3 ransomware virus dan melanjutkan ke pemulihan file. Dan jika Anda bingung tentang bagaimana ransomware berhasil mencemari komputer Anda, metode distribusinya akan dibahas lebih lanjut pada artikel di paragraf di bawah ini.

Metode penyebaran ransomware

Umumnya, ransomware menyebar melalui email spam, mengeksploitasi kit, dan unduhan berbahaya. Karena metode ini masih digunakan, itu berarti bahwa orang cukup lalai ketika menggunakan email dan mengunduh file. Namun, bukan berarti bahwa distributor tidak menggunakan metode yang lebih canggih sama sekali. Peretas tidak perlu berbuat banyak, cukup tulis email sederhana bahwa pengguna yang kurang berhati-hati mungkin jatuh cinta, lampirkan file yang terkontaminasi ke email dan kirimkan ke ratusan orang, yang mungkin percaya pengirim adalah seseorang yang kredibel. Masalah terkait uang adalah topik umum dalam email tersebut karena orang cenderung terlibat dengan email tersebut. Dan jika seseorang yang berpura-pura menjadi Amazon adalah mengirim email kepada pengguna tentang aktivitas yang dipertanyakan di akun mereka atau pembelian, pemilik akun mungkin panik, berubah terburu-buru sebagai hasilnya dan akhirnya membuka file yang ditambahkan. Karena itu, Anda harus berhati-hati tentang membuka email, dan mencari tanda-tanda bahwa mereka mungkin berbahaya. Sebelum membuka file lampiran, lihat ke pengirim email. Jika pengirim ternyata seseorang yang Anda kenal, jangan terburu-buru membuka file, pertama-tama periksa alamat email. Email berbahaya itu juga sering penuh dengan kesalahan tata bahasa. Tanda lain yang cukup jelas adalah kurangnya nama Anda dalam salam, jika seseorang yang emailnya harus Anda buka adalah mengirim email kepada Anda, mereka pasti akan tahu nama Anda dan menggunakannya alih-alih salam umum, seperti Pelanggan atau Anggota. Dimungkinkan juga untuk pengkodean file program berbahaya untuk menggunakan titik lemah di komputer untuk menginfeksi. Kerentanan dalam perangkat lunak biasanya ditemukan dan pembuat perangkat lunak merilis pembaruan sehingga pihak jahat tidak dapat mengeksploitasi mereka untuk menyebarkan program berbahaya mereka. Seperti yang telah dibuktikan oleh WannaCry, bagaimanapun, tidak semua orang secepat itu menginstal pembaruan tersebut untuk perangkat lunak mereka. Situasi di mana perangkat lunak berbahaya menggunakan titik lemah untuk masuk adalah mengapa penting bahwa program Anda sering diperbarui. Pembaruan dapat diinstal secara otomatis, jika Anda tidak ingin repot-repot dengannya setiap saat.

Apa yang dilakukannya

Ketika ransomware menginfeksi sistem Anda, Anda akan segera menemukan file Anda dikodekan. Anda mungkin tidak melihat awalnya tetapi ketika file Anda tidak bisa seperti biasa, akan menjadi jelas bahwa ada sesuatu yang terjadi. Periksa file Anda untuk ekstensi aneh yang ditambahkan, mereka harus menampilkan nama program berbahaya pengkodean data. Harus disebutkan bahwa, pemulihan file mungkin tidak mungkin jika ransomware menggunakan algoritma enkripsi yang kuat. Jika Anda masih tidak yakin apa yang terjadi, catatan tebusan harus membersihkan semuanya. Dekripsi yang ditawarkan tidak akan datang gratis, jelas. Jumlah tebusan harus dinyatakan dengan jelas dalam catatan, tetapi sesering mungkin, korban diminta untuk mengirimi mereka email untuk menetapkan harga, mungkin berkisar dari beberapa puluh dolar hingga beberapa ratus. Seperti yang telah kami sebutkan, membayar dekripsi bukanlah ide yang paling bijaksana, karena alasan yang telah kami bahas. Bahkan sebelum Anda mempertimbangkan untuk membayar, lihatlah alternatif lain terlebih dahulu. Mungkin Anda telah menyimpan data Anda di suatu tempat tetapi hanya dilupakan. Dalam beberapa kasus, pengguna bahkan dapat menemukan dekripsi gratis. Jika spesialis malware dapat mendekripsi ransomware, ia dapat melepaskan dekripsi gratis. Ingatlah hal ini sebelum membayar uang yang diminta bahkan terlintas di benak Anda. Investasi yang lebih bijaksana akan menjadi cadangan. Jika cadangan dibuat sebelum infeksi, Anda dapat melanjutkan ke pemulihan file setelah Anda menghapus CryptoLocker-v3 ransomware virus. Di masa depan, cobalah untuk memastikan Anda menghindari ransomware dan Anda dapat melakukannya dengan membiasakan diri cara penyebarannya. Anda terutama harus memperbarui perangkat lunak Anda, hanya mengunduh dari sumber yang aman / sah dan berhenti membuka file secara acak yang dilampirkan ke email.

Metode untuk menghapus CryptoLocker-v3 ransomware

Ini akan menjadi ide yang lebih baik untuk memperoleh program anti-malware karena perlu untuk menyingkirkan ransomware jika masih tetap. Mungkin cukup sulit untuk memperbaiki virus secara CryptoLocker-v3 ransomware manual karena kesalahan dapat menyebabkan kerusakan tambahan. Sehingga dapat mencegah menyebabkan lebih banyak kerusakan, pergi dengan metode otomatis, alias program penghapusan malware. Program ini tidak hanya mampu membantu Anda menjaga ancaman, tetapi juga dapat menghentikan yang serupa untuk masuk di masa depan. Jadi pilih alat, instal, jalankan pemindaian komputer dan izinkan utilitas untuk menghilangkan ransomware. Sayangnya, program-program itu tidak akan membantu dekripsi file. Setelah Anda mengakhiri ransomware, pastikan Anda secara rutin membuat cadangan untuk semua data yang tidak ingin Anda hilangkan.

Offers

Men-download pemindahan alatto scan for CryptoLocker-v3 ransomwareUse our recommended removal tool to scan for CryptoLocker-v3 ransomware. Trial version of provides detection of computer threats like CryptoLocker-v3 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Review rincian WiperSoft adalah alat keamanan yang menyediakan keamanan yang real-time dari potensi ancaman. Saat ini, banyak pengguna cenderung untuk perangkat lunak bebas download dari In ...

Men-download|lebih

Itu MacKeeper virus?MacKeeper tidak virus, tidak adalah sebuah penipuan. Meskipun ada berbagai pendapat tentang program di Internet, banyak orang yang begitu terkenal membenci program belum pernah dig ...

Men-download|lebih

Sementara pencipta MalwareBytes anti-malware telah tidak dalam bisnis ini untuk waktu yang lama, mereka membuat untuk itu dengan pendekatan mereka antusias. Statistik dari situs-situs seperti seperti ...

Men-download|lebih

Quick Menu

langkah 1. Menghapus CryptoLocker-v3 ransomware menggunakan Mode aman dengan jaringan.

Membuang CryptoLocker-v3 ransomware dari Windows 7/Windows Vista/Windows XP

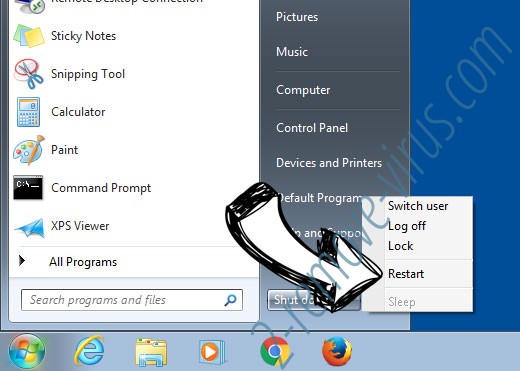

- Klik mulai, lalu pilih Shutdown.

- Pilih Restart dan klik OK.

- Mulai menekan F8 ketika PC Anda mulai loading.

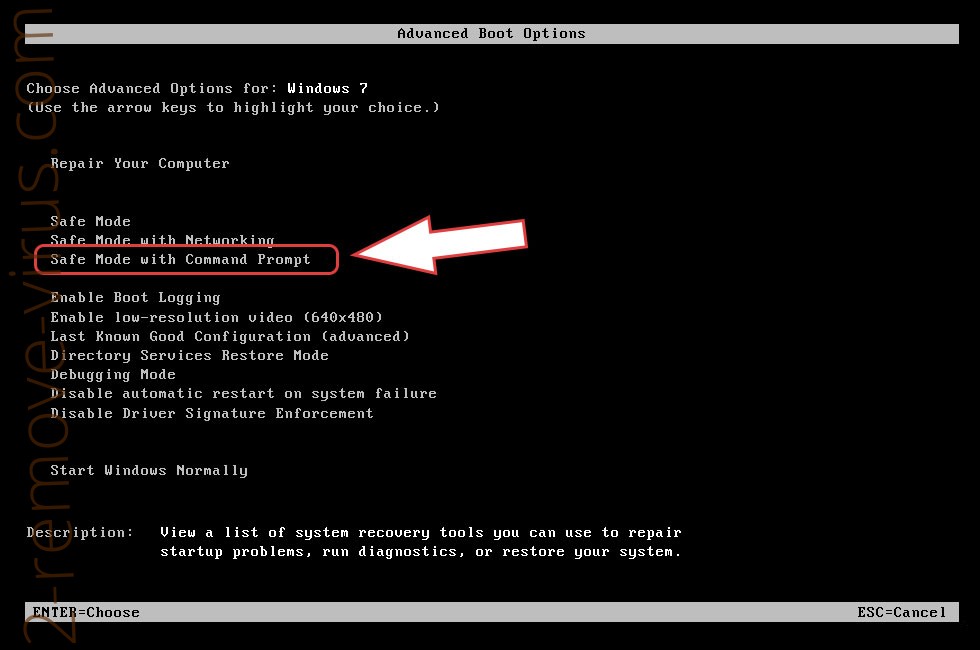

- Di bawah opsi Boot lanjut, memilih Mode aman dengan jaringan.

- Buka browser Anda dan men-download anti-malware utilitas.

- Menggunakan utilitas untuk membuang CryptoLocker-v3 ransomware

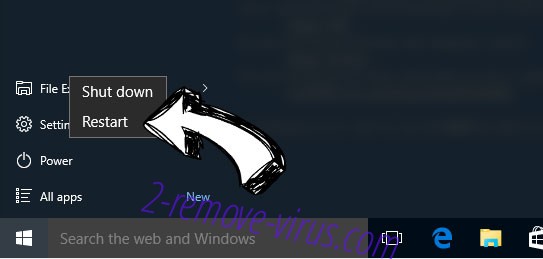

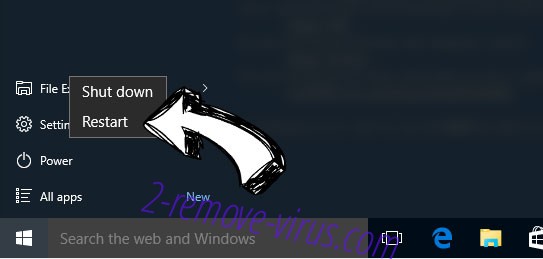

Membuang CryptoLocker-v3 ransomware dari Windows 8/Windows 10

- Pada jendela layar login, tekan tombol daya.

- Tekan dan tahan Shift dan pilih Restart.

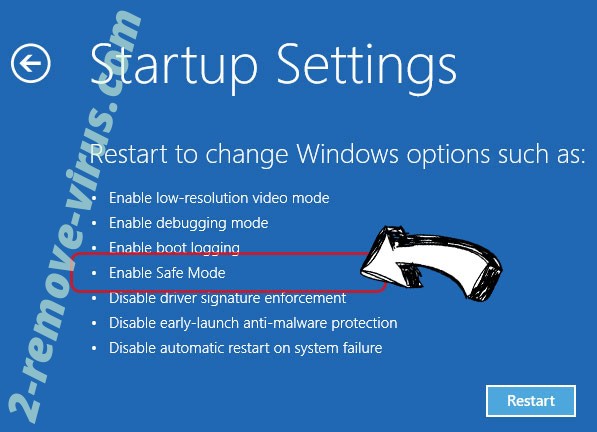

- Pergi ke Troubleshoot → Advanced options → Start Settings.

- Pilih Aktifkan Mode aman atau Mode aman dengan jaringan di bawah pengaturan Startup.

- Klik Restart.

- Buka browser web Anda dan download malware remover.

- Menggunakan perangkat lunak untuk menghapus CryptoLocker-v3 ransomware

langkah 2. Memulihkan file Anda menggunakan System Restore

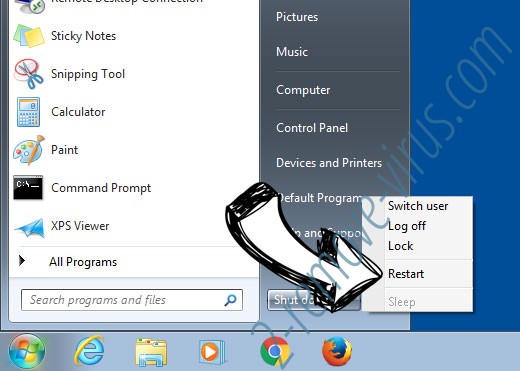

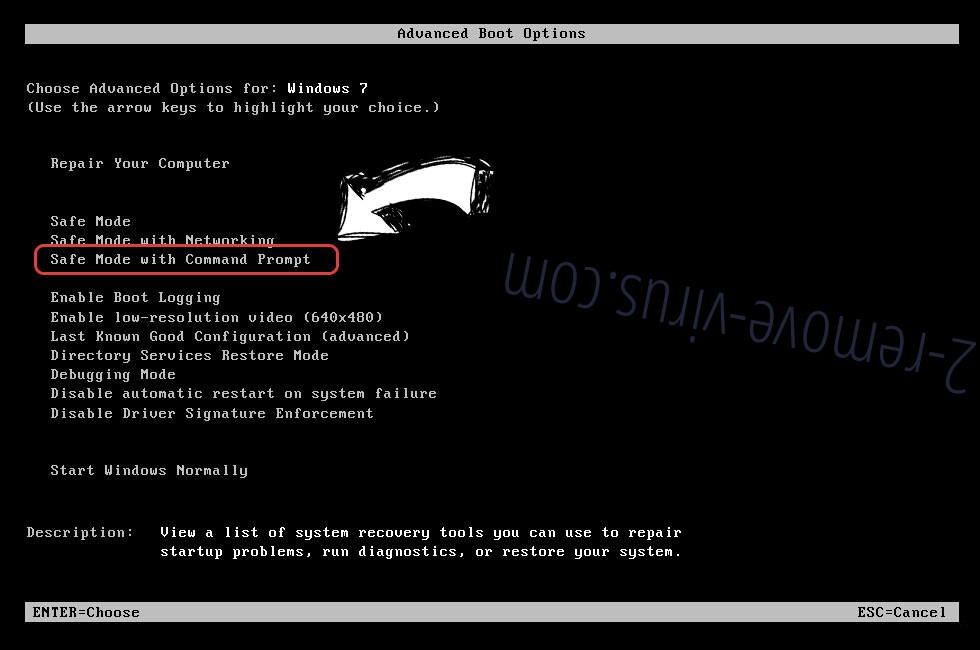

Menghapus CryptoLocker-v3 ransomware dari Windows 7/Windows Vista/Windows XP

- Klik Start dan pilih Shutdown.

- Pilih Restart dan OK

- Ketika PC Anda mulai loading, tekan F8 berulang kali untuk membuka opsi Boot lanjut

- Pilih Prompt Perintah dari daftar.

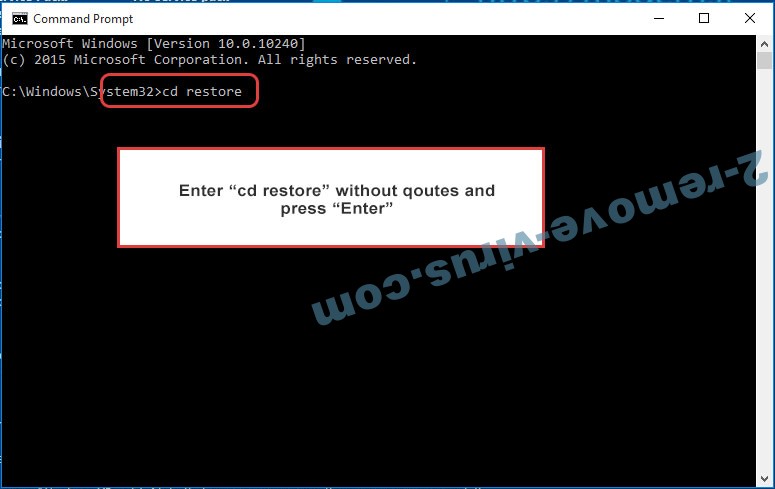

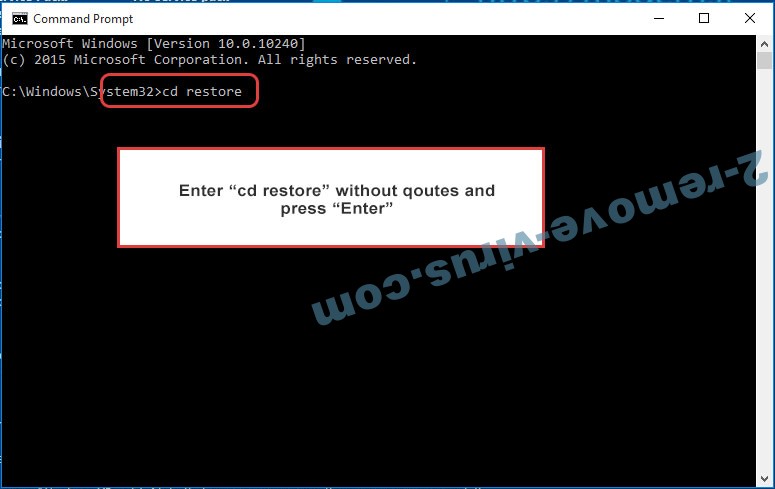

- Ketik cd restore dan tekan Enter.

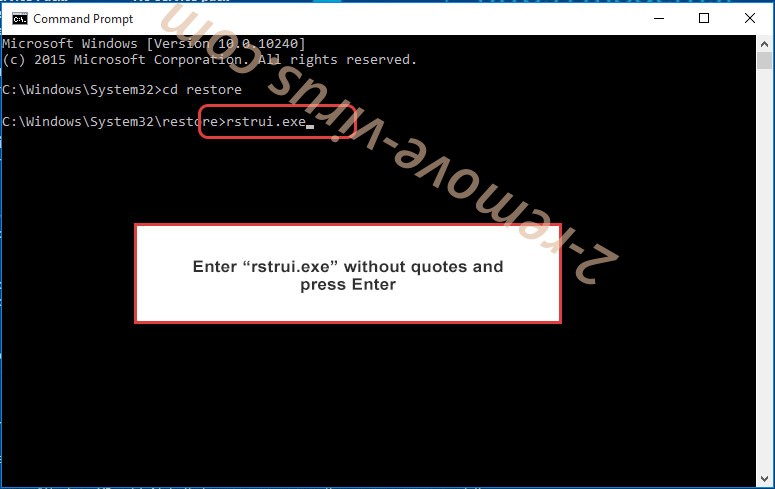

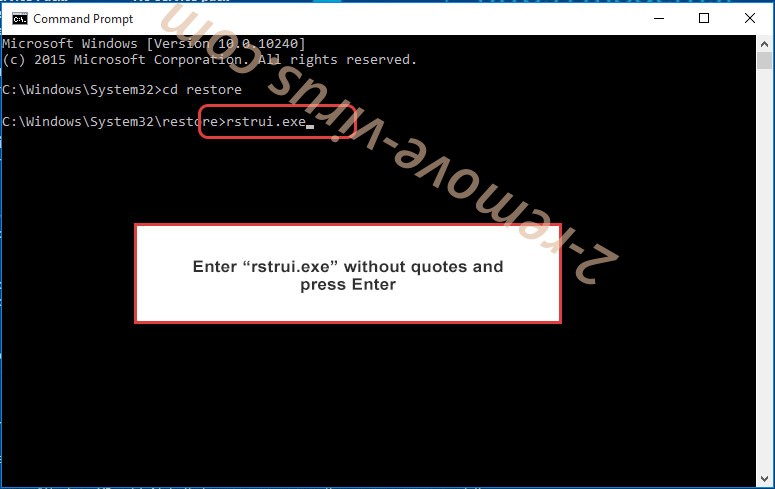

- Ketik rstrui.exe dan tekan Enter.

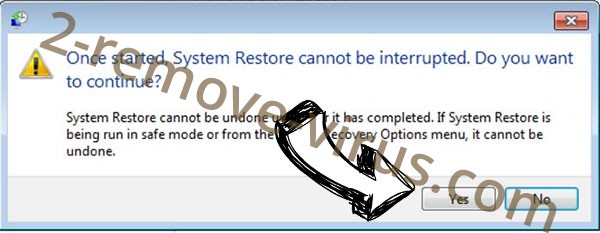

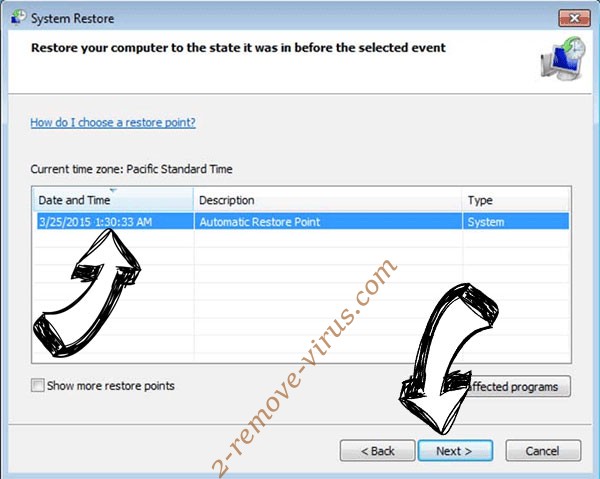

- Klik berikutnya di jendela baru dan pilih titik pemulihan sebelum infeksi.

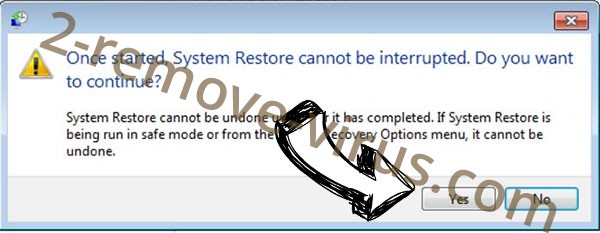

- Klik berikutnya lagi dan klik Ya untuk mulai mengembalikan sistem.

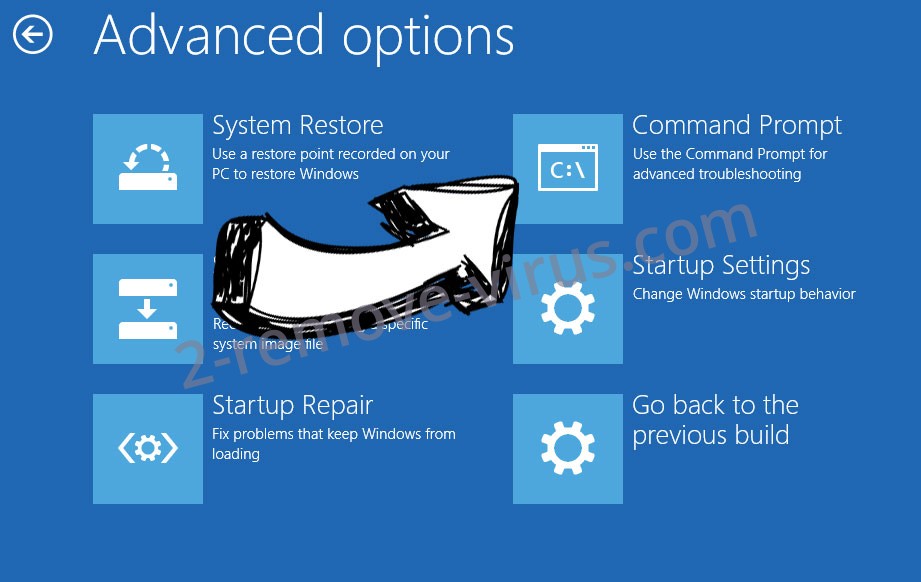

Menghapus CryptoLocker-v3 ransomware dari Windows 8/Windows 10

- Klik tombol Power pada layar login Windows.

- Tekan dan tahan Shift dan klik Restart.

- Memilih mengatasi masalah dan pergi ke Opsi lanjutan.

- Pilih Prompt Perintah, lalu klik Restart.

- Di Command Prompt, masukkan cd restore dan tekan Enter.

- Ketik rstrui.exe dan tekan Enter lagi.

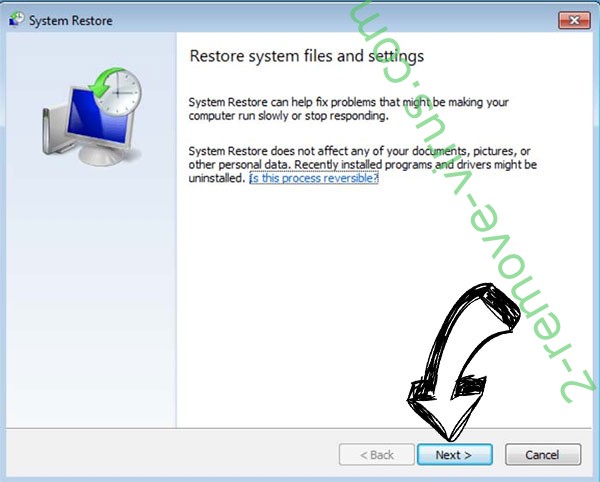

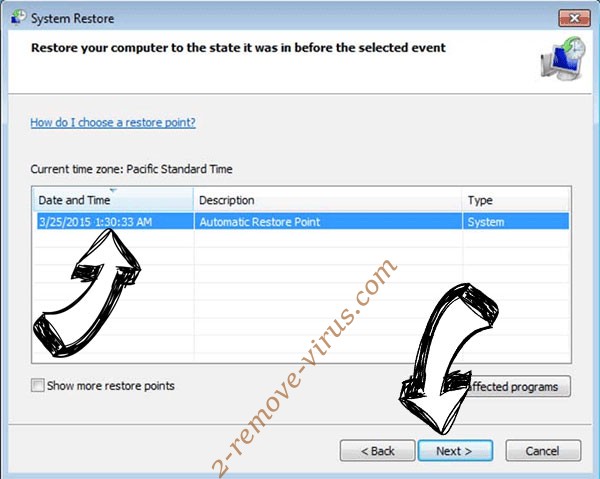

- Klik berikutnya di jendela pemulihan sistem baru.

- Pilih titik pemulihan sebelum infeksi.

- Klik Next dan kemudian klik Ya untuk memulihkan sistem Anda.