Apa itu TeslaRVNG1.5

TeslaRVNG1.5 diyakini sebagai infeksi perangkat lunak berbahaya yang sangat parah, dikategorikan sebagai ransomware, yang dapat merusak perangkat Anda dengan cara yang parah. Kemungkinan Anda belum pernah menemukan ransomware sebelumnya, dalam hal ini, Anda mungkin sangat terkejut. Perangkat lunak berbahaya mengenkripsi data menggunakan algoritme enkripsi yang kuat untuk mengenkripsi file, dan setelah terkunci, akses Anda ke perangkat lunak tersebut akan dicegah. Inilah sebabnya mengapa ransomware dianggap sebagai malware yang sangat berbahaya, mengingat infeksi dapat menyebabkan file Anda dikunci secara permanen.

Penjahat akan memberi Anda opsi untuk mendekripsi file dengan membayar tebusan, tetapi opsi itu tidak didorong karena beberapa alasan. Pertama, Anda mungkin berakhir hanya membuang-buang uang Anda karena pembayaran tidak selalu menyebabkan dekripsi data. Ingatlah dengan siapa Anda berurusan dengan, dan jangan berharap penjahat cyber repot-repot membantu Anda dengan file Anda ketika mereka memiliki pilihan untuk hanya mengambil uang Anda. Pertimbangkan juga bahwa uang itu akan masuk ke kegiatan kriminal di masa depan. File mengenkripsi malware sudah menelan biaya jutaan dolar untuk bisnis, apakah Anda benar-benar ingin mendukung itu. Ketika orang memberikan tuntutan, malware pengkodean file menjadi semakin menguntungkan, sehingga menarik lebih banyak orang yang memiliki keinginan untuk mendapatkan uang mudah. Pertimbangkan untuk membeli cadangan dengan uang itu sebagai gantinya karena Anda mungkin dimasukkan ke dalam situasi di mana Anda menghadapi kerugian file lagi. Jika Anda memiliki cadangan yang tersedia, Anda bisa TeslaRVNG1.5 menghapusnya dan kemudian memulihkan data tanpa khawatir kehilangannya. Dan jika Anda bingung tentang bagaimana Anda berhasil mendapatkan ransomware, metode distribusinya akan dijelaskan lebih lanjut pada artikel pada paragraf di bawah ini.

TeslaRVNG1.5 Metode penyebaran ransomware

Malware enkripsi data umumnya didistribusikan melalui lampiran email spam, unduhan berbahaya, dan kit eksploitasi. Cukup banyak ransomware mengandalkan kecerobohan pengguna saat membuka lampiran email dan cara yang lebih canggih tidak diperlukan. Namun demikian, beberapa ransomware mungkin disebarkan menggunakan cara yang lebih canggih, yang membutuhkan lebih banyak waktu dan usaha. Penjahat cyber tidak perlu berbuat banyak, cukup tulis email sederhana yang pengguna kurang hati-hati mungkin jatuh cinta, lampirkan file yang terkontaminasi ke email dan kirimkan ke korban di masa depan, yang mungkin berpikir pengirim adalah seseorang yang dapat dipercaya. Karena sensitivitas topik, pengguna lebih rentan membuka email yang berbicara tentang uang, sehingga jenis topik tersebut mungkin sering ditemui. Penjahat suka berpura-pura berasal dari Amazon dan memberi tahu Anda bahwa ada aktivitas aneh di akun Anda atau pembelian dilakukan. Anda harus mencari tanda-tanda tertentu saat membuka email jika Anda menginginkan komputer bebas infeksi. Lihat apakah Anda mengetahui pengirim sebelum membuka file yang dilampirkan ke email, dan jika mereka tidak diketahui oleh Anda, selidiki siapa mereka. Bahkan jika Anda tahu pengirim, jangan terburu-buru, pertama-tama selidiki alamat email untuk memastikan itu nyata. Kesalahan tata bahasa juga cukup umum. Petunjuk penting lainnya bisa menjadi nama Anda yang tidak digunakan di mana saja, jika, katakanlah Anda adalah pelanggan Amazon dan mereka mengirimi Anda email, mereka tidak akan menggunakan salam khas seperti Dear Customer / Member / User, dan sebaliknya akan memasukkan nama yang telah Anda berikan kepada mereka. Dimungkinkan juga bagi malware pengkodean data untuk menggunakan titik lemah di perangkat untuk menginfeksi. Semua perangkat lunak memiliki titik lemah tetapi ketika mereka ditemukan, mereka biasanya ditambal oleh perangkat lunak membuat sehingga malware tidak dapat memanfaatkannya untuk menginfeksi. Namun, karena satu dan lain alasan, tidak semua orang menginstal pembaruan tersebut. Sangat penting bagi Anda untuk menginstal patch tersebut karena jika titik lemah cukup parah, titik lemah yang cukup serius dapat dengan mudah digunakan oleh malware sehingga sangat penting bahwa semua program Anda diperbarui. Terus-menerus merasa terganggu tentang pembaruan mungkin menjadi merepotkan, sehingga Anda dapat mengaturnya untuk diinstal secara otomatis.

Apa yang TeslaRVNG1.5 dilakukan

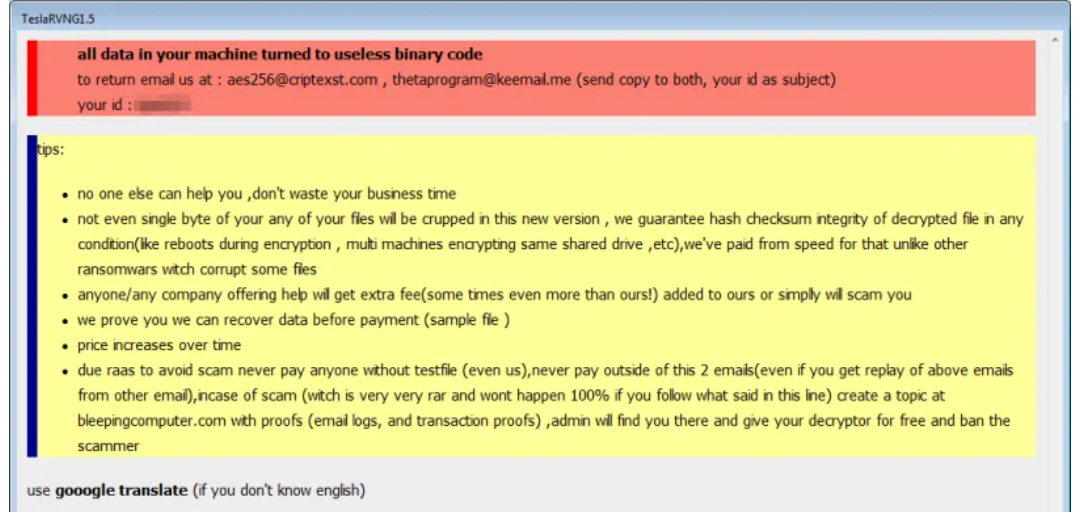

File Anda akan dienkripsi oleh ransomware segera setelah masuk ke perangkat Anda. Bahkan jika situasinya tidak jelas sejak awal, Anda pasti akan tahu ada sesuatu yang salah ketika file Anda tidak dapat diakses. File yang telah dienkripsi akan memiliki ekstensi file aneh, yang biasanya membantu orang dalam mengenali ransomware mana yang mereka hadapi. Algoritma enkripsi yang kuat mungkin telah digunakan untuk menyandikan data Anda, dan ada kemungkinan bahwa mereka dapat dienkripsi secara permanen. Pemberitahuan tebusan akan ditempatkan di folder yang berisi data Anda atau akan muncul di desktop Anda, dan itu akan menjelaskan bagaimana Anda dapat memulihkan data. Anda akan ditawarkan dekripsi, dengan harga jelas, dan penjahat akan waspada untuk tidak menerapkan metode lain karena dapat menyebabkan data yang rusak secara permanen. Jumlah tebusan biasanya ditentukan dalam catatan, tetapi sesediakan mungkin, penjahat meminta korban untuk mengirimi mereka email untuk menetapkan harga, jadi apa yang Anda bayar tergantung pada seberapa banyak Anda menghargai data Anda. Untuk alasan yang sudah ditentukan, membayar penjahat cyber bukanlah pilihan yang disarankan. Ketika Anda telah mencoba semua alternatif lain, hanya dengan begitu Anda bahkan harus mempertimbangkan membayar. Mungkin Anda baru saja lupa bahwa Anda telah membuat salinan file Anda. Untuk beberapa malware enkripsi file, pengguna bahkan bisa mendapatkan dekripsi gratis. Jika ransomware dapat dipecahkan, seseorang mungkin dapat melepaskan dekripsi secara gratis. Pertimbangkan opsi itu dan hanya ketika Anda yakin perangkat lunak dekripsi gratis bukanlah pilihan, jika Anda bahkan mempertimbangkan untuk mematuhi tuntutan. Akan lebih bijaksana untuk membeli cadangan dengan beberapa uang itu. Jika cadangan tersedia, cukup hapus TeslaRVNG1.5 virus lalu buka kunci TeslaRVNG1.5 file. Cobalah untuk menghindari enkripsi data perangkat lunak berbahaya di masa depan dan salah satu cara untuk melakukan itu adalah menjadi akrab dengan berarti mungkin masuk ke sistem Anda. Tetap berpegang pada halaman web yang aman ketika datang ke unduhan, berhati-hatilah dengan lampiran email yang Anda buka, dan pastikan program diperbarui.

TeslaRVNG1.5 Penghapusan

Jika Anda ingin sepenuhnya menyingkirkan ransomware, gunakan ransomware. Jika Anda tidak berpengalaman dengan komputer, Anda bisa berakhir tanpa sengaja merusak perangkat Anda saat mencoba memperbaiki virus secara TeslaRVNG1.5 manual. Jika Anda memilih untuk menggunakan perangkat lunak penghapusan malware, itu akan menjadi pilihan yang jauh lebih baik. Perangkat lunak ini tidak hanya mampu membantu Anda menangani infeksi, tetapi dapat menghentikan malware enkripsi file di masa depan. Jadi pilih program, instal, pindai sistem Anda dan pastikan untuk menghilangkan ransomware, jika ditemukan. Namun, utilitas tidak akan dapat mendekripsi data, jadi jangan heran bahwa file Anda tetap dienkripsi. Setelah komputer Anda dibersihkan, penggunaan komputer normal harus dipulihkan.

Offers

Men-download pemindahan alatto scan for TeslaRVNG1.5Use our recommended removal tool to scan for TeslaRVNG1.5. Trial version of provides detection of computer threats like TeslaRVNG1.5 and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Review rincian WiperSoft adalah alat keamanan yang menyediakan keamanan yang real-time dari potensi ancaman. Saat ini, banyak pengguna cenderung untuk perangkat lunak bebas download dari In ...

Men-download|lebih

Itu MacKeeper virus?MacKeeper tidak virus, tidak adalah sebuah penipuan. Meskipun ada berbagai pendapat tentang program di Internet, banyak orang yang begitu terkenal membenci program belum pernah dig ...

Men-download|lebih

Sementara pencipta MalwareBytes anti-malware telah tidak dalam bisnis ini untuk waktu yang lama, mereka membuat untuk itu dengan pendekatan mereka antusias. Statistik dari situs-situs seperti seperti ...

Men-download|lebih

Quick Menu

langkah 1. Menghapus TeslaRVNG1.5 menggunakan Mode aman dengan jaringan.

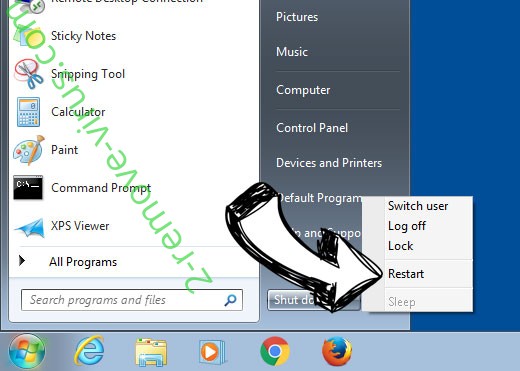

Membuang TeslaRVNG1.5 dari Windows 7/Windows Vista/Windows XP

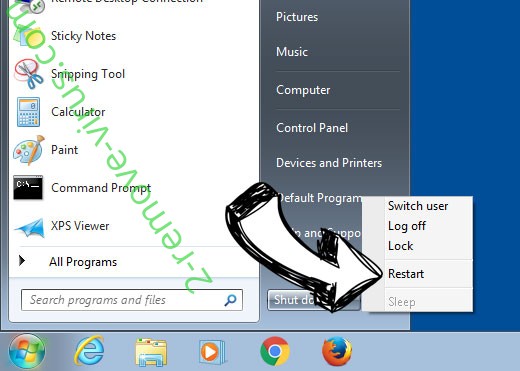

- Klik mulai, lalu pilih Shutdown.

- Pilih Restart dan klik OK.

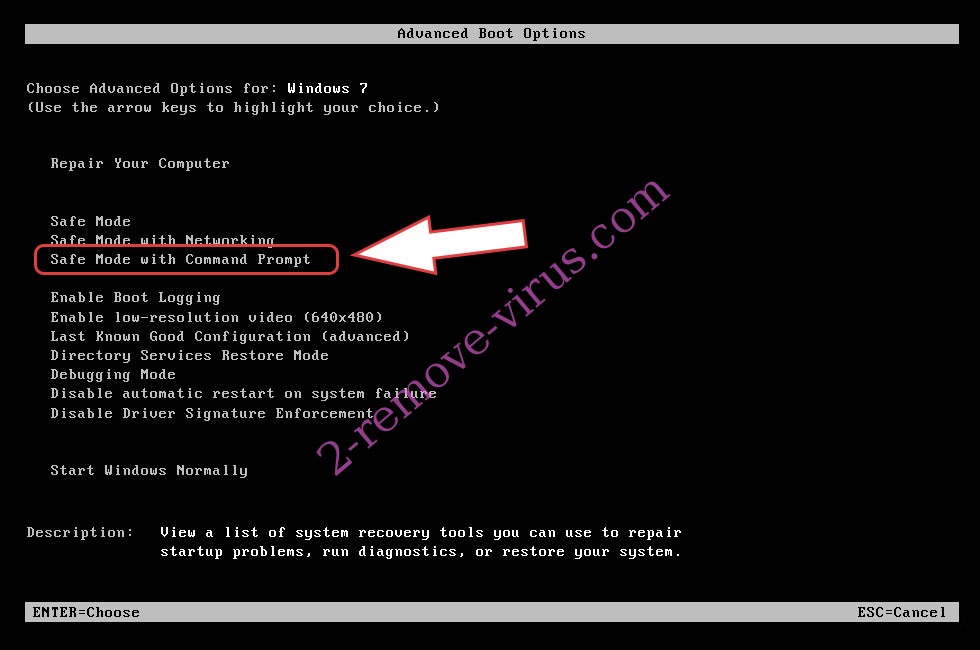

- Mulai menekan F8 ketika PC Anda mulai loading.

- Di bawah opsi Boot lanjut, memilih Mode aman dengan jaringan.

- Buka browser Anda dan men-download anti-malware utilitas.

- Menggunakan utilitas untuk membuang TeslaRVNG1.5

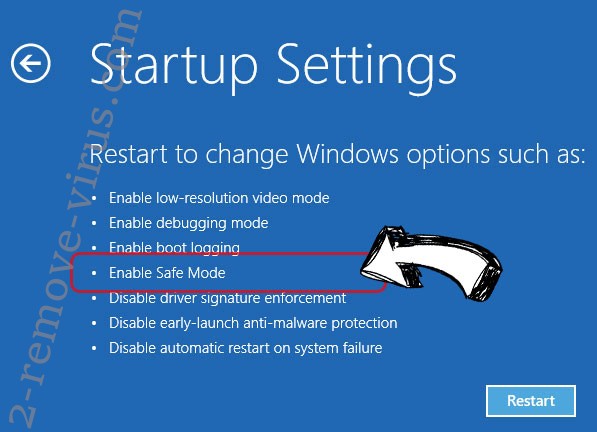

Membuang TeslaRVNG1.5 dari Windows 8/Windows 10

- Pada jendela layar login, tekan tombol daya.

- Tekan dan tahan Shift dan pilih Restart.

- Pergi ke Troubleshoot → Advanced options → Start Settings.

- Pilih Aktifkan Mode aman atau Mode aman dengan jaringan di bawah pengaturan Startup.

- Klik Restart.

- Buka browser web Anda dan download malware remover.

- Menggunakan perangkat lunak untuk menghapus TeslaRVNG1.5

langkah 2. Memulihkan file Anda menggunakan System Restore

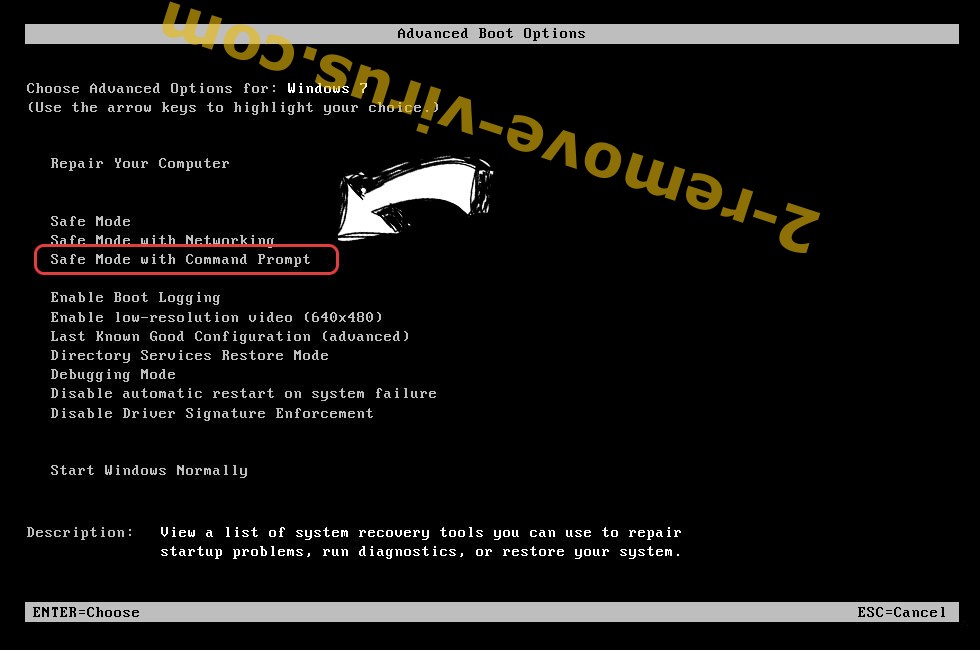

Menghapus TeslaRVNG1.5 dari Windows 7/Windows Vista/Windows XP

- Klik Start dan pilih Shutdown.

- Pilih Restart dan OK

- Ketika PC Anda mulai loading, tekan F8 berulang kali untuk membuka opsi Boot lanjut

- Pilih Prompt Perintah dari daftar.

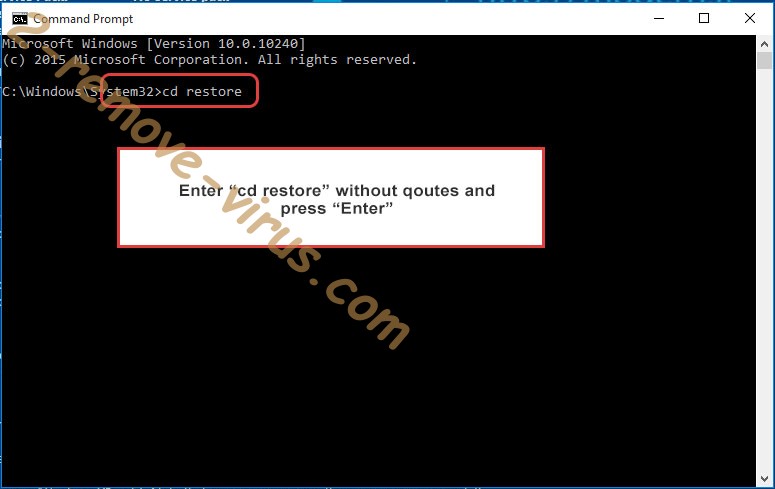

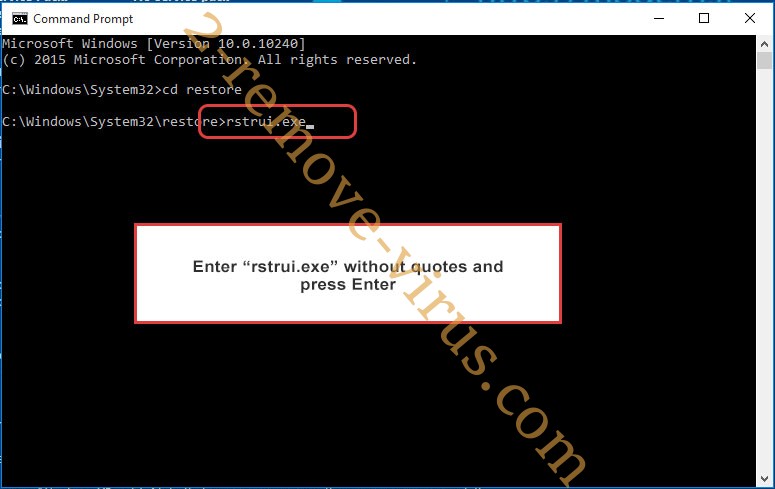

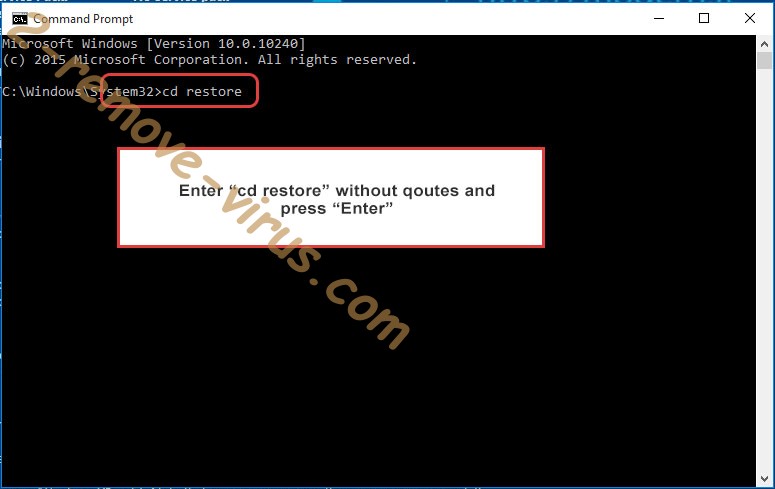

- Ketik cd restore dan tekan Enter.

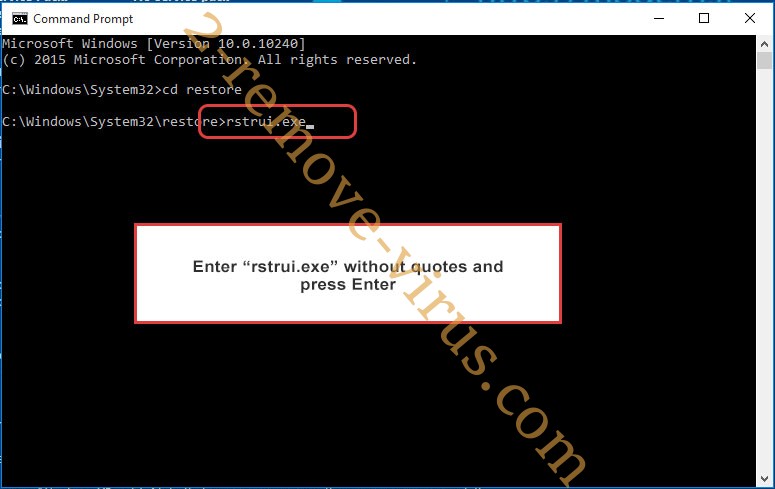

- Ketik rstrui.exe dan tekan Enter.

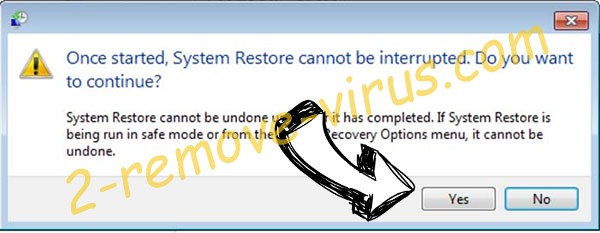

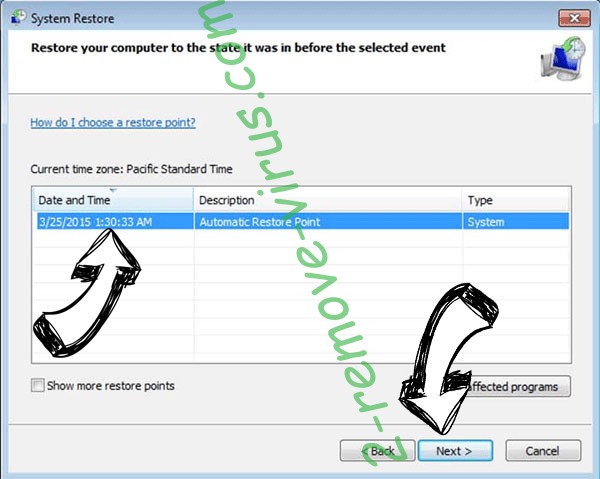

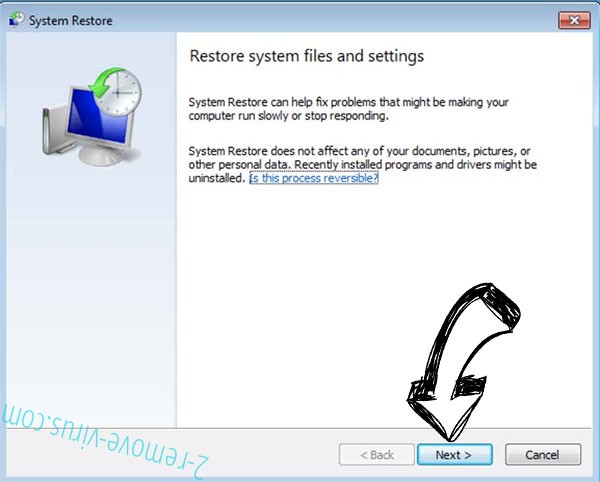

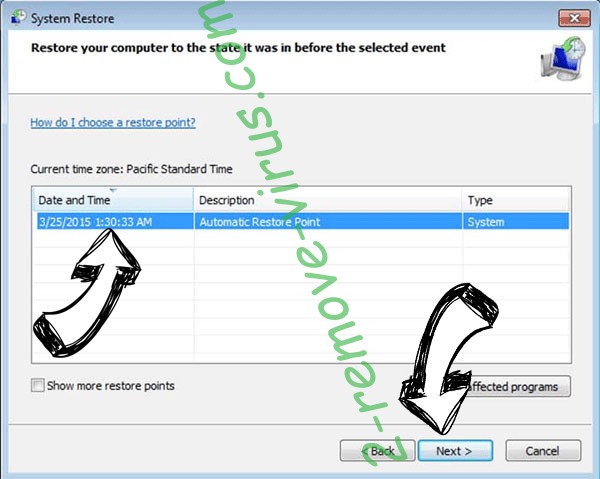

- Klik berikutnya di jendela baru dan pilih titik pemulihan sebelum infeksi.

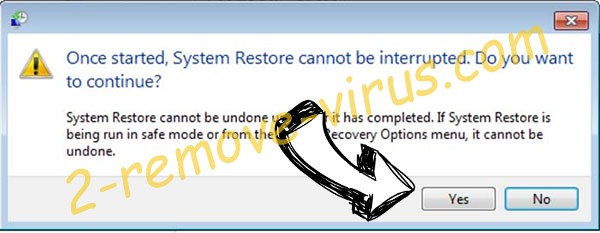

- Klik berikutnya lagi dan klik Ya untuk mulai mengembalikan sistem.

Menghapus TeslaRVNG1.5 dari Windows 8/Windows 10

- Klik tombol Power pada layar login Windows.

- Tekan dan tahan Shift dan klik Restart.

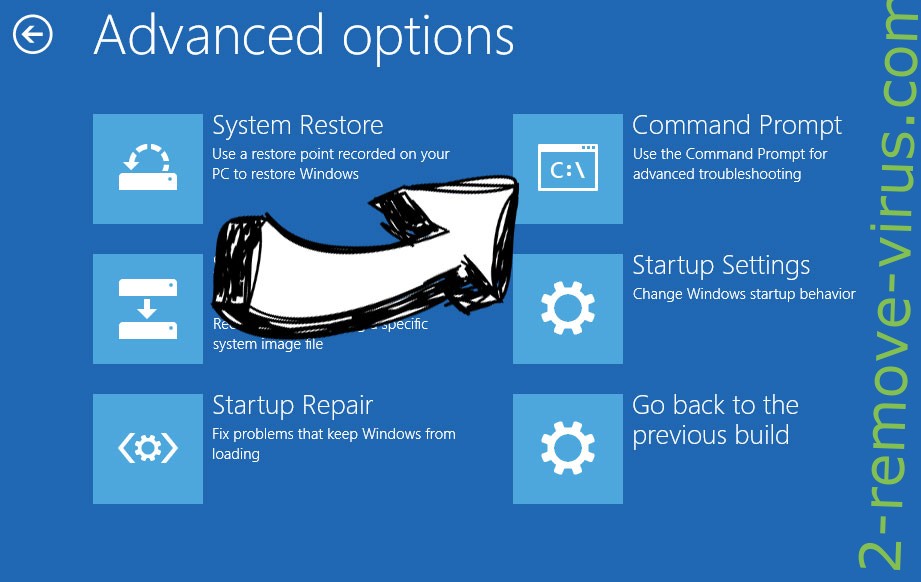

- Memilih mengatasi masalah dan pergi ke Opsi lanjutan.

- Pilih Prompt Perintah, lalu klik Restart.

- Di Command Prompt, masukkan cd restore dan tekan Enter.

- Ketik rstrui.exe dan tekan Enter lagi.

- Klik berikutnya di jendela pemulihan sistem baru.

- Pilih titik pemulihan sebelum infeksi.

- Klik Next dan kemudian klik Ya untuk memulihkan sistem Anda.