S.O.V.A. banking trojan è un’infezione da malware altamente sofisticata che prende di mira i dispositivi Android. È considerata un’infezione molto pericolosa a causa della sua vasta gamma di funzionalità, tra cui il furto di credenziali e informazioni bancarie, oltre a impedire agli utenti di rimuoverle. Si rivolge a più di 200 app mobili, tra cui app bancarie e portafogli crittografici.

Il trojan bancario SOVA è solitamente mascherato da app legittime al fine di indurre gli utenti a installarlo. Gli utenti possono essere indirizzati a queste app false / dannose tramite campagne di smishing. Quando gli utenti scaricano e installano l’app Android falsa, invia un elenco di tutte le app installate al server di comando e controllo (C2) gestito dagli attori malintenzionati. Quando l’attore della minaccia ha acquisito l’elenco delle applicazioni di destinazione, un elenco di indirizzi per ogni applicazione di destinazione viene inviato al trojan tramite C2. Queste informazioni vengono memorizzate in un file XML.

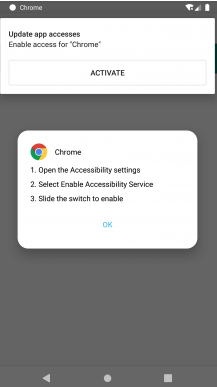

Quando gli utenti scaricano l’app dannosa, verrà mostrata loro una finestra che chiede loro di consentire l’autorizzazione accessibilità dell’app. La concessione di questa autorizzazione consente al malware di avviare le sue attività dannose. S.O.V.A. banking trojan può eseguire una varietà di azioni dannose, tra cui la registrazione di sequenze di tasti, il furto di cookie, l’intercettazione di cookie di autenticazione a più fattori, l’acquisizione di schermate e la registrazione di video, l’esecuzione di determinate azioni (clic sullo schermo, scorrimenti, ecc.), L’aggiunta di sovrapposizioni false alle app e l’imitazione di applicazioni bancarie / di pagamento.

Al fine di rubare le credenziali di accesso e le informazioni sulla carta di pagamento, il trojan mostrerà pagine false. Ad esempio, quando gli utenti tentano di accedere al proprio conto bancario tramite un’app, potrebbe essere visualizzata una finestra di sovrapposizione che sembra identica alla finestra legittima. Se gli utenti digitano le loro informazioni, verrebbero inviate agli attori malintenzionati che gestiscono il trojan. Queste credenziali rubate sono spesso vendute su vari forum di hacker per altri criminali informatici o possono essere utilizzate dagli stessi operatori di malware per rubare i fondi degli utenti.

Si ritiene inoltre che una versione aggiornata del trojan crittograferà anche tutti i dati su un dispositivo Android, essenzialmente prendendoli in ostaggio. Il ransomware che prende di mira i dispositivi Android non è molto comune, quindi è una funzionalità piuttosto insolita.

S.O.V.A. banking trojan può anche proteggersi dagli utenti che tentano di rimuoverlo. Quando gli utenti tentano di disinstallare l’app, il trojan intercetta questa azione e reindirizza gli utenti alla schermata iniziale che visualizza un messaggio che dice “L’app è protetta”. Questo può rendere S.O.V.A. banking trojan la rimozione piuttosto complicata. Inoltre, potrebbe essere difficile per gli utenti regolari persino notare il trojan perché potrebbe non mostrare alcun segno apparente di presenza. Il comportamento furtivo può consentire al trojan di rimanere installato per molto più tempo.

Il trojan prende di mira oltre 200 app, tra cui app bancarie e di portafoglio crittografico. Si rivolge a paesi specifici, tra cui Australia, Brasile, Cina, India, Filippine, Regno Unito, Russia, Spagna e Italia.

Come viene S.O.V.A. banking trojan distribuito?

Sembra che S.O.V.A. banking trojan sia distribuito principalmente tramite attacchi di smishing (o phishing via SMS). Agli utenti vengono inviati collegamenti con messaggi che affermano di dover scaricare un’app o un aggiornamento. L’SMS può essere mascherato per sembrare come se fosse stato inviato da una banca, un’agenzia governativa, ecc. Non è difficile falsificare i numeri di telefono in modo che possano sembrare abbastanza legittimi. Tuttavia, i messaggi stessi sono solitamente pieni di errori grammaticali / ortografici, che li danno via immediatamente.

Quando gli utenti fanno clic sui collegamenti in questi messaggi, vengono indirizzati a siti che richiedono loro di scaricare un’app. Vale la pena ricordare che gli SMS legittimi provenienti da banche o qualsiasi altra società / agenzia legittima non conterranno mai collegamenti. Se gli utenti ricevono un messaggio presumibilmente dalla loro banca e chiede agli utenti di fare clic sul link per sbloccare il proprio conto bancario, si tratta di un messaggio dannoso. Gli utenti non dovrebbero mai fare clic su collegamenti sconosciuti, specialmente nei messaggi SMS.

Si nasconde anche in app false che vengono fatte apparire come legittime (ad esempio Google Chrome ). Questo è un metodo di distribuzione comune perché molti utenti non sono attenti quando scaricano app sui loro smartphone. Gli utenti possono imbattersi in queste app false promosse su app store o forum di terze parti discutibili. In genere non è consigliabile scaricare app da fonti non ufficiali perché potrebbe portare a un’infezione da malware. Questi siti sono spesso mal gestiti e hanno misure di sicurezza inadeguate. A causa di questa scarsa moderazione, gli attori malintenzionati possono facilmente caricare app ingannevoli con malware al loro interno.

I download dannosi sono uno dei motivi per cui gli utenti dovrebbero attenersi agli app store ufficiali come il Google Play Store. Google investe un sacco di soldi per rendere sicuro il suo app store, quindi le possibilità di scaricare un’app dannosa sono molto più scarse quando si utilizza il Play Store. Tuttavia, anche quando si utilizzano negozi ufficiali, gli utenti devono fare attenzione. Anche se il Play Store è significativamente più sicuro di qualsiasi app store di terze parti, non è ancora perfetto. Gli attori malintenzionati utilizzano vari metodi per aggirare le misure di sicurezza di Google e talvolta hanno successo. Gli utenti dovrebbero sempre leggere le recensioni, controllare le autorizzazioni, ricercare gli sviluppatori, ecc. Le autorizzazioni in particolare sono qualcosa che gli utenti dovrebbero controllare attentamente. Gli utenti dovrebbero considerare il motivo per cui le app richiedono le autorizzazioni che fanno e se ne hanno effettivamente bisogno. Ad esempio, se un’app di gioco mobile richiede l’autorizzazione per accedere al microfono / videocamera, ciò dovrebbe sollevare alcune domande. Se un’app sembra sospetta in qualche modo, gli utenti dovrebbero evitare di scaricarla, anche se si trova su uno store legittimo come Google Play.

S.O.V.A. banking trojan allontanamento

È un’infezione S.O.V.A. banking trojan molto sofisticata e la sua rimozione può essere molto complicata. Le app antivirus Android rilevano il trojan, quindi si consiglia di provarlo per gli utenti i cui dispositivi sono infetti. Tuttavia, se il trojan tenta persistentemente di impedirne la rimozione, potrebbe essere necessario un ripristino completo delle impostazioni di fabbrica per rimuovere S.O.V.A. banking trojan . Ciò eliminerebbe tutti i dati sul dispositivo, incluso il trojan.

Per gli utenti sui cui dispositivi S.O.V.A. banking trojan è stato confermato, si consiglia vivamente di modificare tutte le password utilizzando un dispositivo privo di malware. Inoltre, se qualsiasi tipo di informazione bancaria è stata compromessa, gli utenti devono contattare la propria banca per proteggere i propri conti.