La truffa ” Account Policy Review, Password Expiration Date ” è un’email di phishing che combina due accuse dal suono amministrativo per spingere il destinatario ad agire. Il messaggio indica che l’account è in fase di revisione della politica e che la password si avvicina alla data di scadenza. Suggerisce che il mancato aggiornamento delle credenziali comporterà accessi limitati o sospensioni temporanee. Queste affermazioni sono inventate e non vengono emesse da un fornitore legittimo.

L’email è strutturata per sembrare procedurale piuttosto che urgente. Può fare riferimento a controlli interni di conformità, standard di sicurezza aggiornati o requisiti sul ciclo di vita delle password. Invece di accusare il destinatario di illecito, presenta la situazione come una manutenzione di routine. Questo tono fa sembrare la richiesta ragionevole. Un pulsante o un link incorporato viene presentato come il passaggio necessario per confermare i dettagli dell’account e rinnovare la password.

Selezionando il link si apre una pagina web che sembra una schermata di accesso account. La pagina può includere elementi di branding e un breve avviso sulla scadenza della password. Tuttavia, il dominio visualizzato nel browser non corrisponde al sito ufficiale del servizio impersonato. La pagina non fornisce accesso alle impostazioni reali dell’account. Contiene solo un modulo che richiede le credenziali di accesso.

Il modulo richiede un nome utente o un indirizzo email e una password. In alcuni casi, può anche chiedere all’utente di inserire una nuova password, creando l’illusione che il processo di scadenza sia legittimo. Qualsiasi informazione inserita nel modulo viene trasmessa direttamente ai truffatori. Il sito non aggiorna le impostazioni della password e non si collega al servizio vero e proprio.

Una volta ottenute le credenziali, gli attaccanti possono tentare di accedere all’account reale. Se ha successo, possono cambiare nuovamente la password, aggiornare i dati di recupero e bloccare l’accesso all’utente legittimo. A seconda del tipo di conto target, questo può esporre comunicazioni personali, registri finanziari, documenti memorizzati o dati aziendali.

La combinazione tra revisione della polizza e scadenza della password è deliberata. Gli aggiornamenti delle password sono pratiche di sicurezza comuni, quindi l’affermazione sembra plausibile. Abbinando questo a un linguaggio amministrativo sulla conformità, l’email riduce i sospetti e incoraggia la collaborazione.

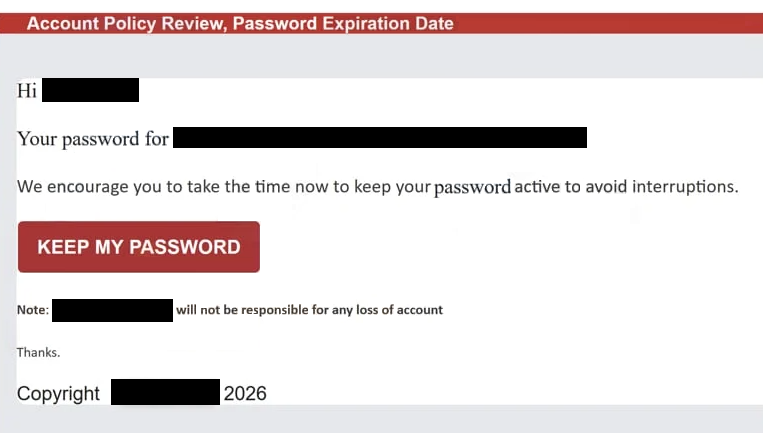

L’email completa di phishing Account Policy Review, Password Expiration Date “” è riportata di seguito:

Subject: Update Password for – ADMIN

Account Policy Review, Password Expiration Date

Hi -,

Your password for –

We encourage you to take the time now to keep your password active to avoid interruptions.

Keep my password

Note: – will not be responsible for any loss of account

Thanks.

Copyright – 2026

Come riconoscere le email di phishing

Questa truffa può essere identificata osservando attentamente i dettagli tecnici e il contesto della richiesta. L’indirizzo del mittente è spesso il primo segnale di allarme. Sebbene il nome visualizzato possa assomigliare a un servizio o a un team di supporto noto, l’indirizzo email completo di solito appartiene a un dominio non correlato. Gli avvisi legittimi di scadenza della password vengono inviati dai domini ufficiali del servizio.

Un altro indicatore è la mancanza di riferimenti specifici ai conti. L’email di solito evita di menzionare il nome dell’utente, l’ID account o l’attività recente. Le notifiche autentiche di scadenza della password spesso indirizzano gli utenti a cambiare credenziali tramite la dashboard dell’account consolidato piuttosto che tramite un link incorporato.

Il collegamento stesso rivela ulteriori segni di frode. Una volta ispezionato, l’URL di destinazione non corrisponde al sito ufficiale del servizio di cui si fa caso. Il dominio può contenere parole extra, estensioni insolite o sottili variazioni ortografiche. I fornitori autentici richiedono che gli aggiornamenti delle password vengano effettuati all’interno del loro ambiente sicuro, non tramite pagine web esterne raggiunti tramite email non richieste.

Anche il design della pagina linkata è limitato. Si concentra immediatamente sull’inserimento delle credenziali e non fornisce una navigazione completa dell’account né l’accesso alle impostazioni prima dell’autenticazione. I servizi legittimi permettono agli utenti di accedere tramite il loro sito ufficiale e poi gestire i cambiamenti delle password nella sezione sicurezza dell’account.

Il tono del messaggio enfatizza la conformità e la continuità piuttosto che una minaccia esplicita. Suggerisce che l’accesso sarà limitato se la password non viene aggiornata prima della data di scadenza indicata. Questa pressione viene utilizzata per incoraggiare un’azione rapida senza verifica.

Esaminando il dominio del mittente, rivedendo la destinazione del link e riconoscendo che i cambi di password devono essere effettuati solo all’interno delle dashboard ufficiali degli account, i destinatari possono identificare la truffa ” Account Policy Review, Password Expiration Date ” ed evitare di esporre informazioni di accesso sensibili.