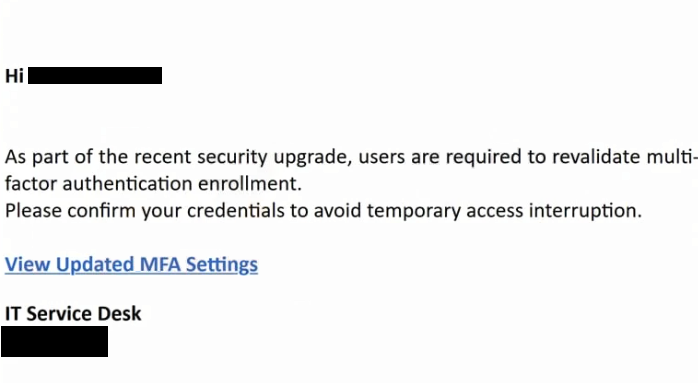

La truffa ” MFA Revalidation Required ” è un’email di phishing che sostiene che il destinatario debba rivalidare le impostazioni di autenticazione multifattore per mantenere l’accesso a un account. Il messaggio presenta questa richiesta come parte di un aggiornamento di sicurezza di routine. Dichiara che il metodo di autenticazione esistente è scaduto, ha fallito un controllo di conformità o richiede conferma. Questa affermazione è falsa e non viene inviata da un fornitore di servizi legittimo.

L’email suggerisce che, a meno che l’utente non completi il processo di rivalidazione, l’accesso all’account sarà limitato o temporaneamente sospeso. La formulazione si concentra sulla protezione dell’account e sull’assicurazione di un servizio ininterrotto. È incluso un pulsante o un link, solitamente etichettato con frasi come “Rivalida ora”, “Conferma MFA” o “Conto Sicuro”. L’email implica che questo passaggio è necessario per prevenire problemi di accesso.

Cliccando sul link non si apre il sito ufficiale del servizio menzionato nell’email. Invece, indirizza il destinatario a una pagina web contraffatta costruita per assomigliare a una schermata standard di login o autenticazione. La pagina può mostrare un logo familiare e un breve avviso sulla verifica dell’autenticazione. Successivamente richiede le credenziali di accesso, come un indirizzo email e una password.

In alcuni casi, la pagina falsa richiede anche ulteriori informazioni di sicurezza. Questo può includere codici di autenticazione monouso, codici di verifica da un’app autenticatrice o codici di backup. La pagina afferma che queste informazioni sono necessarie per completare la riconvalida MFA. In realtà, il sito è progettato solo per raccogliere dettagli sensibili degli account.

Quando il destinatario inserisce credenziali o codici di autenticazione, le informazioni vengono trasmesse ai truffatori. La pagina non verifica né aggiorna alcuna impostazione di autenticazione. Non si collega al sistema di account legittimo. Dopo l’invio, il sito può mostrare un messaggio di conferma generico o reindirizzare alla vera pagina di accesso per far apparire l’interazione legittima. A quel punto, gli attaccanti hanno già i dati raccolti.

Le informazioni di mira nella truffa MFA Revalidation Required includono credenziali di accesso e codici di autenticazione. Con entrambe le informazioni, gli aggressori possono tentare di accedere all’account reale. L’autenticazione multifattore è pensata per proteggere gli account richiedendo più di una semplice password. Tuttavia, se gli utenti forniscono sia la password che i codici di verifica attivi ai truffatori, questa protezione può essere bypassata.

Una volta che gli attaccanti ottengono l’accesso, possono cambiare le password dell’account, aggiornare le informazioni di recupero e modificare le impostazioni di sicurezza per impedire all’utente legittimo di riprendere il controllo. A seconda del tipo di conto target, questo può portare all’esposizione di dati personali, informazioni finanziarie, documenti archiviati o comunicazioni aziendali.

L’affermazione che il MFA debba essere riconvalidato è inventata. I fornitori di servizi legittimi gestiscono le impostazioni di autenticazione all’interno delle dashboard ufficiali degli account. Non richiedono agli utenti di inviare credenziali di accesso e codici di autenticazione tramite link email non richiesti.

Come riconoscere l’email di phishing MFA Revalidation Required “”

La truffa ” MFA Revalidation Required ” può essere identificata esaminando diversi dettagli nell’email. L’indirizzo del mittente è un indicatore chiave. Sebbene il nome visualizzato possa sembrare appartenere a un’azienda affidabile, l’indirizzo email completo spesso utilizza un dominio non associato al servizio legittimo. Le notifiche di sicurezza autentiche vengono inviate da domini aziendali verificati.

Il contenuto delle email di solito manca di referenze specifiche degli account. Potrebbe non includere il nome dell’utente, il numero parziale del conto o altre informazioni identificative. Le notifiche reali legate all’autenticazione di solito fanno riferimento all’account in modo da confermare la relazione di servizio senza rivelare dati sensibili.

Il link nell’email è un altro forte segnale d’allarme. Una volta ispezionata, la destinazione non corrisponde al sito ufficiale del servizio impersonato. Il dominio può contenere parole extra, desinenze insolite o leggere variazioni del vero nome del marchio. I fornitori legittimi istruiscono gli utenti ad accedere tramite il loro sito web o applicazione conosciuti piuttosto che tramite link sconosciuti.

La richiesta di codici di autenticazione è particolarmente sospetta. I codici di autenticazione multifattore sono destinati a essere inseriti solo sulla piattaforma ufficiale durante una sessione di login sicura. Nessuna azienda legittima chiede agli utenti di fornire codici monouso tramite link email o pagine esterne.

Il tono dell’email spesso crea urgenza, affermando che l’accesso sarà interrotto se la rivalidazione non viene completata rapidamente. Questa pressione è pensata per incoraggiare un’azione immediata senza un’attenta ispezione. I fornitori reali permettono agli utenti di gestire le impostazioni di autenticazione direttamente all’interno della sezione sicurezza del proprio account e non si affidano a pagine di verifica esterne.

Controllando l’indirizzo del mittente, esaminando la destinazione del link e riconoscendo che i codici di autenticazione non dovrebbero mai essere condivisi tramite link email, i destinatari possono identificare la truffa ” MFA Revalidation Required ” ed evitare di esporre informazioni sensibili dell’account.