L’email “Account abnormal login reminder” è un tentativo di phishing che sostiene che un tentativo sospetto di accesso è stato rilevato sull’account del destinatario e lo esorta a verificare la propria identità. Presenta la situazione come un allarme di sicurezza, suggerendo che sia necessario intervenire immediatamente per prevenire accessi non autorizzati. Questa email non è collegata a alcuna attività reale dell’account ed è utilizzata per indirizzare i destinatari verso una pagina di accesso fraudolenta.

Il contenuto dell’email è volutamente vago. Può menzionare un dispositivo o una posizione sconosciuta, ma non fornisce dettagli che possano essere verificati. Non c’è nessun timestamp, nessun nome del dispositivo e nessuna traccia del presunto tentativo di accesso. Questa mancanza di informazioni è una parte chiave della truffa, poiché impedisce al destinatario di confermare se l’allarme sia legittimo.

È incluso un link per “rivedere l’attività” o “mettere in sicurezza l’account”. Cliccandoci si accede a una pagina che imita una schermata di accesso standard. Il design è semplice e ricorda un servizio familiare, ma non offre accesso a nessuna funzionalità dell’account. Non c’è modo di visualizzare la cronologia di accesso o confermare l’avviso senza inserire le credenziali.

La pagina è progettata con un unico scopo. Raccoglie i dati di accesso inseriti dall’utente. Una volta inviati un indirizzo email e una password, le informazioni vengono inviate direttamente ai truffatori. La pagina può poi ricaricarsi, mostrare un breve messaggio di conferma o reindirizzare a un sito web legittimo per far apparire il processo normale.

L’avviso in sé non si basa su dati reali del sistema. Si tratta di un avviso generico che può applicarsi a qualsiasi utente. Queste email vengono inviate a molti destinatari contemporaneamente, facendo affidamento sulla possibilità che alcuni rispondano senza verificare la fonte.

Se gli attaccanti ottengono credenziali di accesso valide, possono tentare di accedere all’account reale. Questo può esporre dati memorizzati, cronologia delle comunicazioni e impostazioni dell’account. Nel caso degli account email, l’accesso può anche consentire il reset della password per altri servizi collegati allo stesso indirizzo. Questo può estendere l’impatto oltre un singolo account.

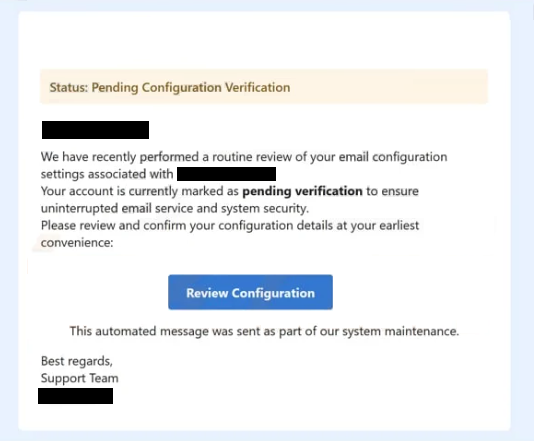

L’email completa di phishing Pending Configuration Verification “” è riportata di seguito:

Subject: Action Needed: Verify Your Email Service Settings

–

Status: Pending Configuration Verification

–

We have recently performed a routine review of your email configuration settings associated with -.

Your account is currently marked as pending verification to ensure uninterrupted email service and system security.

Please review and confirm your configuration details at your earliest convenience:

Review Configuration

This automated message was sent as part of our system maintenance.Best regards,

Support Team

–

Come riconoscere email di phishing come “Promemoria di accesso anomalo dell’account”

Le email di phishing che utilizzano avvisi come “Promemoria di accesso anomalo dell’account” seguono schemi che possono essere identificati con un’attenta analisi. Uno dei segnali più evidenti è la mancanza di informazioni specifiche. L’email afferma che si è verificato un evento di sicurezza, ma non fornisce dettagli sufficienti perché il destinatario possa confermarlo. Gli avvisi legittimi di solito includono dati chiari come l’ora di accesso, il tipo di dispositivo o la posizione.

Il link incluso nell’email è un altro indicatore importante. Invece di indirizzare gli utenti ad accedere tramite il sito ufficiale, l’email fornisce un link diretto a una pagina di accesso. Questa pagina è ospitata su un dominio che non appartiene al servizio reale, anche se appare simile. Controllare l’indirizzo del sito web prima di inserire qualsiasi informazione può rivelare questa differenza.

L’indirizzo del mittente dovrebbe essere esaminato attentamente. Sebbene il nome visualizzato possa sembrare rappresentare un team di sicurezza o supporto, l’indirizzo email effettivo spesso proviene da un dominio non correlato al servizio di cui si fa riferimento. Questa discrepanza è un forte segnale che l’email non è autentica.

Un altro segno è la mancanza di personalizzazione. Le email di phishing sono solitamente scritte in modo generico per poter essere inviate a molti destinatari. Non includono il nome del destinatario, i dettagli dell’account o altre informazioni identificative che confermerebbero la legittimità dell’email.

La formulazione dell’email è pensata per stimolare un’azione rapida. Anche senza un linguaggio forte o drammatico, la menzione di un tentativo di login sospetto crea preoccupazione. Questo incoraggia i destinatari a seguire il link senza prendersi il tempo per verificare il messaggio.

I servizi legittimi non richiedono agli utenti di confermare l’attività dell’account tramite link esterni tramite email non richieste. Accedere agli account tramite siti ufficiali piuttosto che tramite link forniti nelle email è un modo affidabile per evitare queste minacce.

Riconoscere questi schemi rende più facile identificare le email di phishing prima di interagire con esse. Le email che combinano avvisi vaghi, link sconosciuti e dettagli incoerenti del mittente dovrebbero essere trattate con cautela.