Si tratta di un’infezione grave

Cyclone Ransomware ransomware è pericoloso programma dannoso come se il computer viene contaminato con esso, si potrebbe essere di fronte a gravi problemi. Se ransomware era qualcosa che non avete mai sentito parlare fino ad ora, si può essere in per uno shock. Una volta che i file vengono crittografati utilizzando un potente algoritmo di crittografia, saranno bloccati, il che significa che non sarà in grado di accedervi. Questo è pensato per essere un’infezione molto dannosa perché ransomware file bloccati non sono sempre decifrabili.

C’è la possibilità di pagare buste paga per un programma di utilità di decrittazione, ma non lo consigliamo. E ‘possibile che non otterrete i file sbloccati anche dopo aver pagato in modo che il vostro denaro potrebbe solo essere sprecato. Perché le persone responsabili della crittografia dei tuoi dati potrebbero aiutarti a ripristinarli quando non c’è nulla che impedisca loro di prendere solo i tuoi soldi. Inoltre, il denaro fornito andrebbe verso il finanziamento più futuro dati codifica malware e malware. Vorresti davvero sostenere un’industria che già fa danni a miliardi di dollari per le imprese. E più persone danno loro i soldi, i dati più redditizi crittografia malware ottiene, e che attira molte persone al settore. Situazioni in cui si potrebbe finire per perdere i dati può verificarsi tutto il tempo in modo backup sarebbe un investimento migliore. Si potrebbe quindi semplicemente terminare Cyclone Ransomware virus e ripristinare i file. Se non si sapeva quale file crittografando software dannoso è, si potrebbe non sapere come è riuscito a entrare nel computer, nel qual caso si dovrebbe leggere vigile il seguente paragrafo.

Come viene distribuito ransomware

Un dato che crittografa la contaminazione del programma dannoso potrebbe verificarsi abbastanza facilmente, spesso utilizzando metodi di base come allegare file infetti alle e-mail, utilizzando exploit kit e l’hosting di file infetti su piattaforme di download discutibili. Visto che questi metodi sono ancora utilizzati, ciò significa che gli utenti sono un po ‘distratto quando si utilizza la posta elettronica e il download di file. Ciò non significa che gli spalmatori non usino affatto modi più sofisticati. Cyber criminali non devono fare molto, basta scrivere una semplice e-mail che le persone meno caute possono cadere per, allegare il file infetto per l’e-mail e inviarlo a centinaia di utenti, che potrebbero credere che il mittente è qualcuno affidabile. Problemi legati al denaro sono un argomento comune in quelle e-mail dal momento che le persone li prendono più sul serio e sono più propensi a impegnarsi in. Molto spesso vedrete grandi nomi come Amazon utilizzato, per esempio, se Amazon ha inviato una e-mail con una ricevuta per un acquisto che l’utente non ricorda di fare, lui / lei avrebbe aperto il file allegato immediatamente. Quindi, per proteggerti da questo, ci sono alcune cose che dovresti fare quando hai a che fare con le email. Prima di aprire il file allegato, esaminare il mittente dell’e-mail. Se il mittente si rivela essere qualcuno che conosci, non abbiate fretta di aprire il file, prima controllare accuratamente l’indirizzo e-mail. Ovvi o molti errori grammaticali sono anche un segno. Un altro indizio significativo potrebbe essere il tuo nome non utilizzato da nessuna parte, se, lascia dire che sei un cliente Amazon e se dovessero inviarti un’email, non userebbero saluti generali come Caro Cliente/Membro/Utente, e invece userebbero il nome con cui hai dato loro. Le vulnerabilità software obsolete possono essere utilizzate anche per contaminare. Le vulnerabilità nel software sono regolarmente identificati e creatori di software rilasciare correzioni per ripararli in modo che gli sviluppatori di malware non possono trarre vantaggio da loro di dispositivi corrotti con malware. Tuttavia, a giudicare dalla quantità di dispositivi infettati da WannaCry, evidentemente non tutti si precipitano a installare quelle patch. Situazioni in cui il software dannoso utilizza punti deboli per entrare è il motivo per cui è importante che i programmi vengono aggiornati di frequente. Se non si desidera essere disturbati con gli aggiornamenti, possono essere impostati per l’installazione automatica.

Cosa puoi fare per i tuoi file

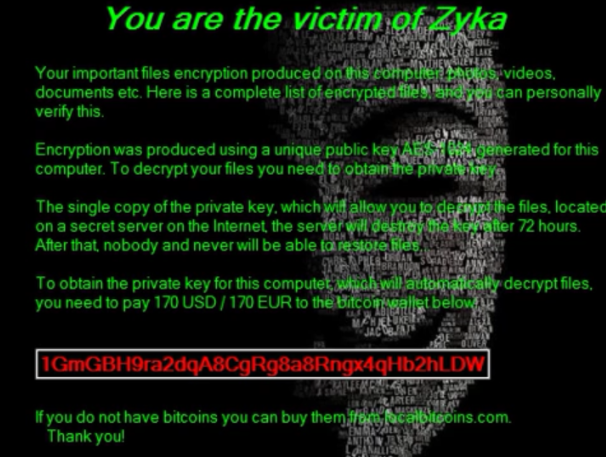

Ransomware si rivolge solo alcuni file, e quando si trovano, sono bloccati quasi in una sola volta. All’inizio, potrebbe essere fonte di confusione su ciò che sta succedendo, ma quando non si riesce ad aprire i file, dovrebbe diventare chiaro. Si noterà che i file codificati ora hanno un’estensione di file, e che probabilmente ti ha aiutato a riconoscere i dati che crittografano il malware. Va detto che, la decrittazione dei file potrebbe non essere possibile se la codifica dei dati programma dannoso utilizzato un algoritmo di crittografia forte. Nella richiesta di riscatto, truffatori spiegheranno che hanno crittografato i dati, e vi propongono un modo per ripristinarli. Vi verrà offerto un programma di decrittazione, per un prezzo, ovviamente, e gli hacker avviseranno di non utilizzare altri metodi perché potrebbe danneggiarli. La nota dovrebbe chiaramente visualizzare il prezzo per il decryptor, ma se questo non è il caso, vi darà un modo per contattare i criminali informatici per impostare un prezzo. Per motivi già specificati, pagare gli hacker non è un’opzione consigliata. L’indatata delle richieste deve essere presa in considerazione quando tutte le altre alternative non aiutano. Cerca di ricordare se hai mai fatto il backup, i file potrebbero essere memorizzati da qualche parte. E ‘anche possibile un decryptor gratuito è stato rilasciato. Ci sono alcuni specialisti di malware che sono in grado di decifrare il ransomware, quindi potrebbero rilasciare un programma gratuito. Tienilo a mente prima di pagare il denaro richiesto anche attraversa la tua mente. Sarebbe meglio acquistare rinforzi con un po’ di quei soldi. Se il backup è stato fatto prima che l’infezione ha avuto luogo, si potrebbe procedere al recupero dei file dopo aver risolto Cyclone Ransomware il virus. Se si familiarizza con la codifica dei file software dannoso è distribuito, si dovrebbe essere in grado di evitare la futura codifica dei file software dannoso. Stick per proteggere le fonti di download, fare attenzione quando si aprono allegati di posta elettronica, e mantenere i programmi aggiornati.

Come eliminare Cyclone Ransomware

Se il malware di codifica dei file rimane sul vostro sistema, Un programma di utilità di rimozione malware dovrebbe essere utilizzato per sbarazzarsi di esso. Per risolvere manualmente Cyclone Ransomware virus non è un processo semplice e potrebbe portare a ulteriori danni al sistema. Pertanto, è necessario utilizzare il metodo automatico. Potrebbe anche aiutare a fermare questo tipo di minacce in futuro, oltre ad aiutare a voi a rimuovere questo. Ricerca quale strumento anti-malware sarebbe meglio soddisfare quello che ti serve, scaricarlo, e consentire di eseguire la scansione del dispositivo per la minaccia una volta che si installa. Purtroppo, tali utilità non aiuterà con la decrittazione dei dati. Se i dati di crittografia malware è completamente andato, recuperare i dati dal backup, e se non lo avete, iniziare a usarlo.

Offers

Scarica lo strumento di rimozioneto scan for Cyclone RansomwareUse our recommended removal tool to scan for Cyclone Ransomware. Trial version of provides detection of computer threats like Cyclone Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare Cyclone Ransomware utilizzando la modalità provvisoria con rete.

Rimuovere Cyclone Ransomware da Windows 7/Windows Vista/Windows XP

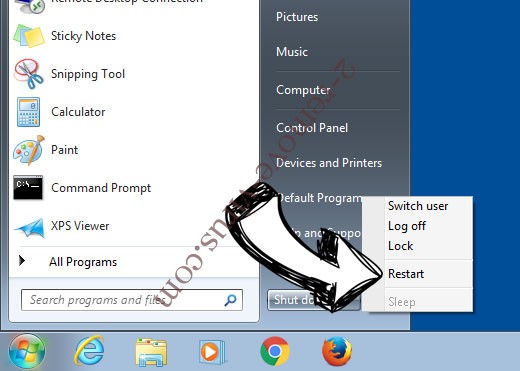

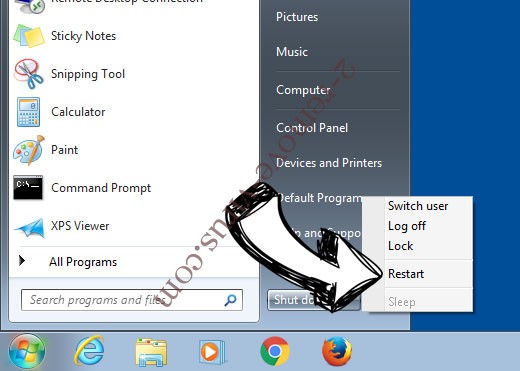

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

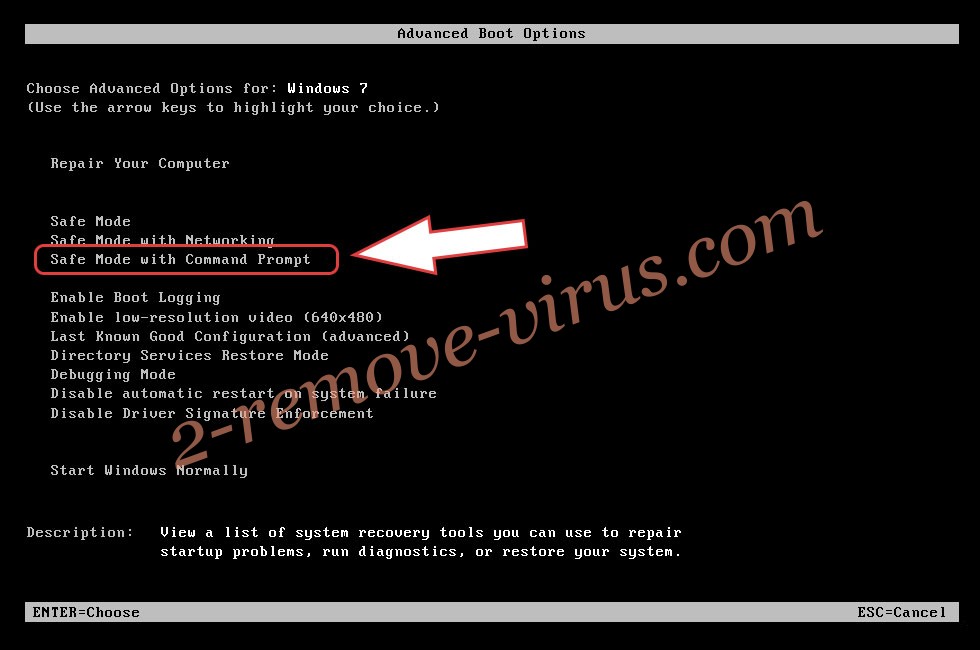

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere Cyclone Ransomware

Rimuovere Cyclone Ransomware da Windows 8 e Windows 10

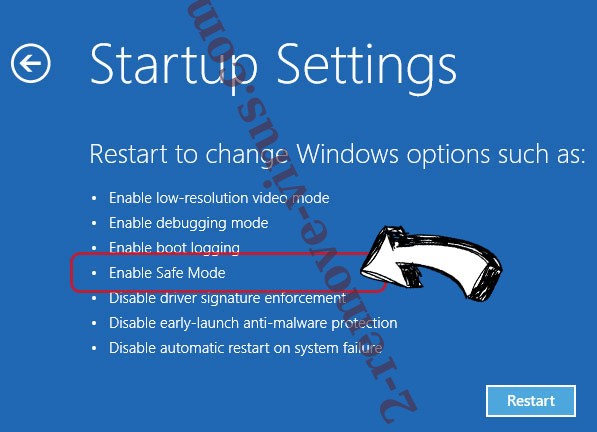

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare Cyclone Ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

Eliminare Cyclone Ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

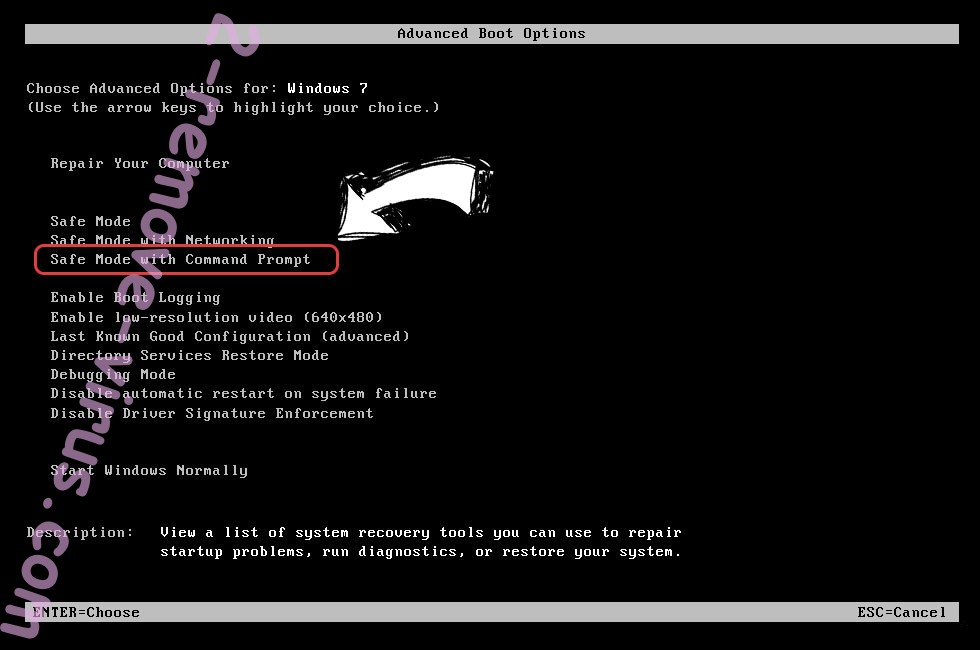

- Scegliere prompt dei comandi dall'elenco.

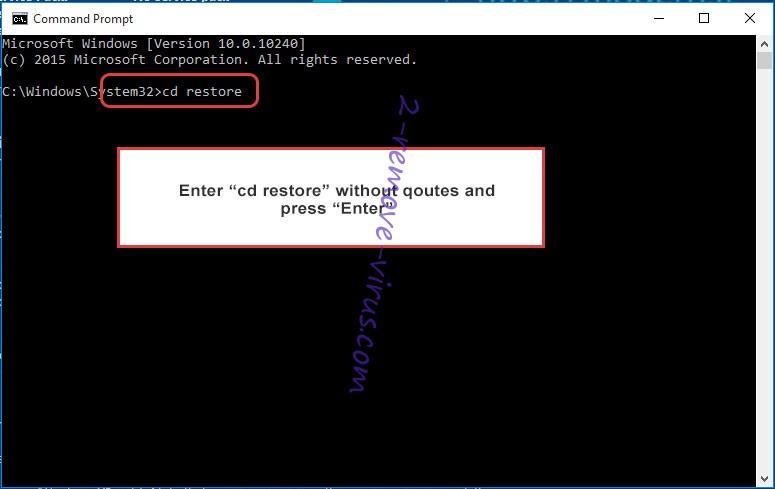

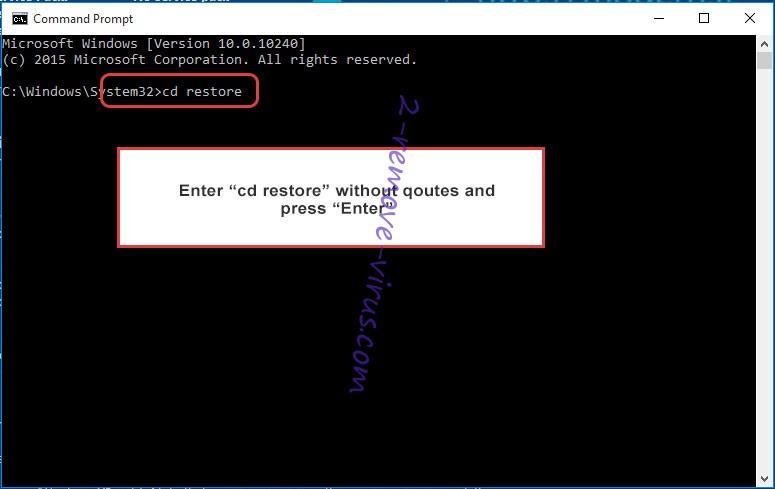

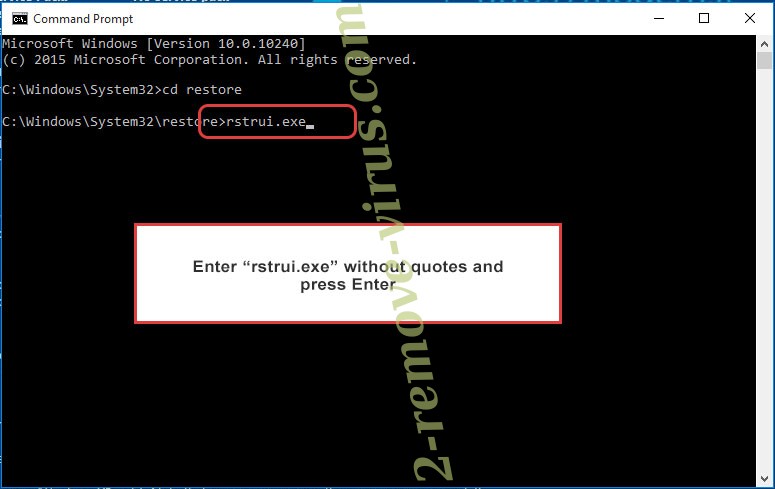

- Digitare cd restore e toccare INVIO.

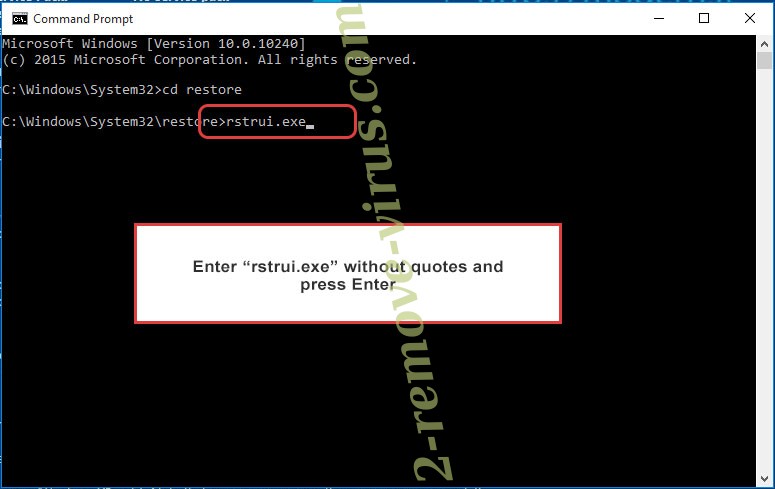

- Digitare rstrui.exe e premere INVIO.

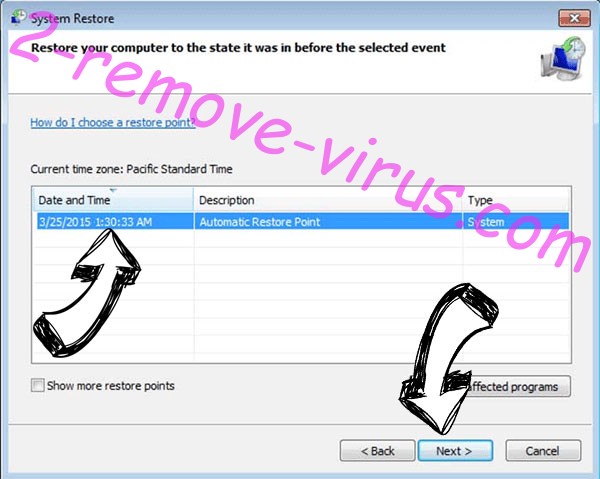

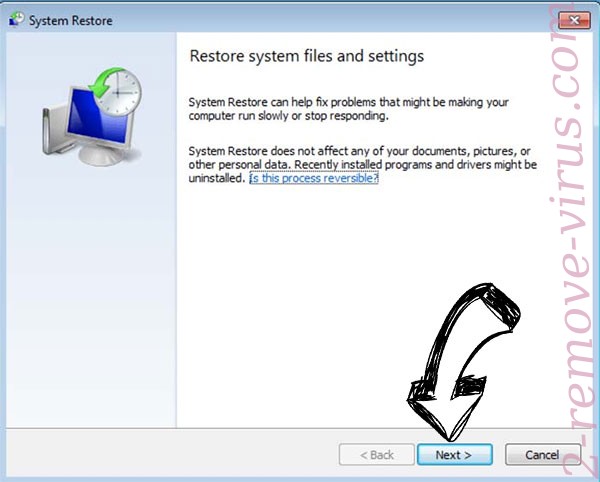

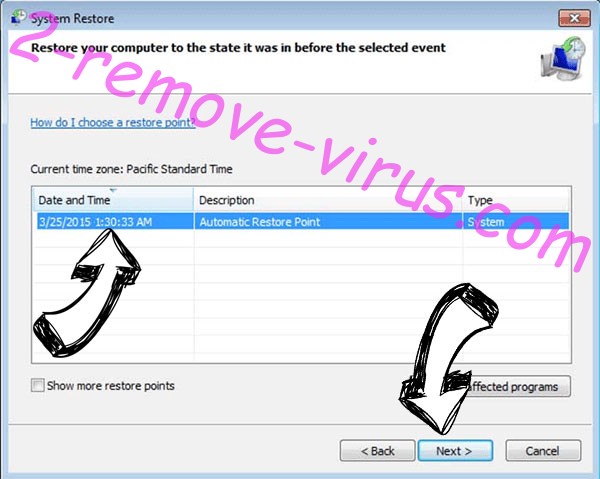

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

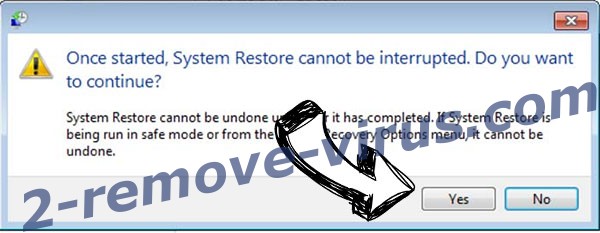

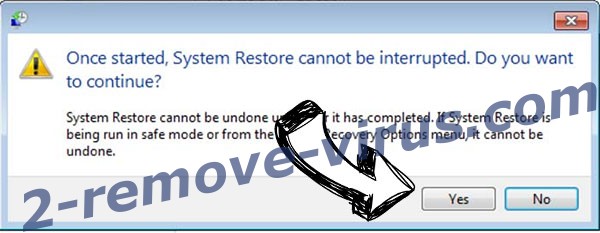

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare Cyclone Ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

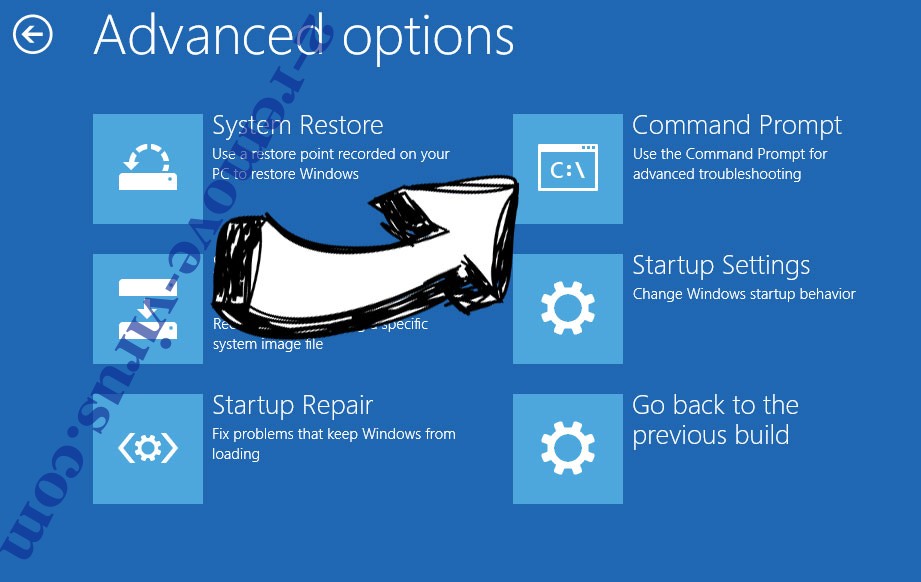

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.