Dkey ransomware is bestand-versleutelende malware die behoort tot de Dharma ransomware familie. Het doel van deze infectie is om de bestanden van gebruikers te versleutelen en een decryptor te verkopen aan slachtoffers die geen back-ups hebben. Gecodeerde bestanden kunnen worden herkend door een extensie die eraan is toegevoegd. De extensie bevat de unieke ID’s van gebruikers en een e-mailadres van een contactpersoon en eindigt op .dkey. Helaas, zodra bestanden zijn gecodeerd, zullen ze niet kunnen worden geopend, tenzij gebruikers eerst een decryptor op hen gebruiken. Maar het verkrijgen van de decryptor zal niet eenvoudig zijn omdat alleen de malware-operators het hebben.

Dkey ransomware richt zich op alle persoonlijke bestanden, inclusief foto’s, video’s, afbeeldingen, documenten, enz. Versleutelde bestanden zijn direct herkenbaar vanwege de extensie die eraan wordt toegevoegd. De extensie bevat de toegewezen ID’s van gebruikers en een e-mailadres van een contactpersoon, evenals .dkey. Image.jpg zou bijvoorbeeld image.jpg.unique ID.[Daniel22key@aol.com].dkey worden.

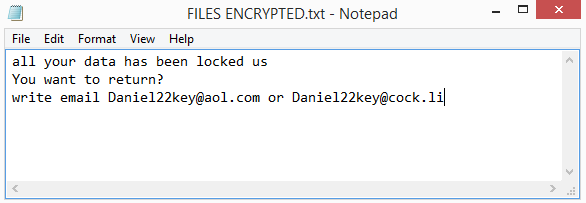

Wanneer bestanden volledig versleuteld zijn, toont de ransomware een pop-up losgeldbriefje, evenals het laten vallen van een BESTANDEN VERSLEUTELD.txt tekstnotitie. Beide notities bevatten zeer weinig informatie en verzoeken slachtoffers een e-mail te sturen naar Daniel22key@aol.com met hun toegewezen ID. De malware-operators zouden vermoedelijk instructies terugsturen, evenals de prijs voor de decryptor. Hoewel het niet in de notitie wordt genoemd, is het waarschijnlijk veilig om aan te nemen dat de decryptor ongeveer $ 1000 zou kosten, omdat dat de gebruikelijke prijs is. Wat het ook mag zijn, het wordt niet aanbevolen om te betalen omdat het geen decryptor garandeert. Gebruikers moeten er rekening mee houden dat ze te maken hebben met cybercriminelen en dat ze niet opereren als legitieme bedrijven. Er is niets dat hen ervan weerhoudt om gewoon het geld van gebruikers te nemen en niets terug te sturen. Dit is in het verleden helaas veel slachtoffers overkomen. Bovendien is het vermeldenswaard dat het losgeld van gebruikers naar toekomstige criminele activiteiten zou gaan. En de reden dat ransomware nog steeds zo’n groot ding is, is dat slachtoffers het losgeld blijven betalen. Zolang ze dat blijven doen, zal ransomware blijven gedijen.

Voor gebruikers die geen back-up hebben, zijn de opties voor bestandsherstel zeer beperkt. De enige optie is om te wachten tot een gratis Dkey ransomware decryptor wordt vrijgegeven. Het is momenteel niet beschikbaar, maar het is niet onmogelijk dat het in de toekomst zou worden uitgebracht. Gebruikers wordt dus aangeraden om een back-up van hun bestanden te maken en af en toe te controleren op een Dkey ransomware decryptor.

Ransomware distributiemethoden

De meeste malware wordt via dezelfde methoden verspreid. Die methoden omvatten e-mailbijlagen, torrents, downloads van onveilige bronnen, enz. Gebruikers met een slecht surfgedrag hebben veel meer kans om hun computers te infecteren met malware. Het ontwikkelen van betere gewoonten kan een lange weg gaan naar het voorkomen van malware-infecties.

E-mailbijlagen zijn een veel voorkomende malware-distributiemethode. Kwaadwillende actoren kopen e-mailadressen van hackerforums, voegen schadelijke bestanden toe aan e-mails en verzenden ze. Wanneer gebruikers de bijlagen openen, infecteren ze hun computers. Het is een vrij low-effort methode, daarom is het vrij populair onder kwaadwillende actoren. Gelukkig voor gebruikers zijn dergelijke e-mails meestal vrij voor de hand liggend. Allereerst zitten ze vol grammatica/spelfouten. Afzenders beweren meestal van legitieme bedrijven te zijn, dus de fouten lijken erg misplaatst. Legitieme e-mails van bedrijven zullen zelden fouten bevatten omdat ze er erg onprofessioneel uitzien.

Kwaadaardige e-mails worden meestal verzonden vanaf willekeurig uitziende e-mailadressen, wat een andere weggever is. Gebruikers moeten altijd eerst het e-mailadres controleren voordat ze communiceren met een e-mail waarin hen wordt gevraagd op een link te klikken of een bijlage te openen. Als het er volledig willekeurig uitziet, is het waarschijnlijk een kwaadaardige e-mail. Maar zelfs als het er legitiem uitziet, is het nog steeds aan te raden om het te onderzoeken om te zien of het toebehoort aan wie de afzender beweert te zijn.

Hoe een e-mailadres gebruikers er ook veel over kunnen vertellen. Bij het e-mailen van klanten zullen legitieme bedrijven gebruikers meestal bij naam aanspreken. Het is een veelgebruikte tactiek die door bedrijven wordt gebruikt om een e-mail persoonlijker te laten lijken. Maar omdat cybercriminelen meestal niet over persoonlijke gegevens van gebruikers beschikken, worden ze gedwongen om generieke woorden zoals “Gebruiker”, “Lid”, “Klant”, enz. Te gebruiken wanneer ze gebruikers aanspreken.

Sommige kwaadaardige e-mails kunnen veel geavanceerder zijn, vooral als cybercriminelen zich richten op iemand specifiek en informatie over hen hebben. Zo’n e-mail zou de juiste grammatica hebben en geen spelfouten, gebruikers bij naam aanspreken en stukjes informatie bevatten die het geheel veel geloofwaardiger zouden laten lijken. Om te voorkomen dat u schadelijke bestanden opent, wordt het ten zeerste aanbevolen om alle e-mailbijlagen te scannen met antivirussoftware of VirusTotal voordat u ze opent.

Gebruikers kunnen hun computers ook infecteren met allerlei soorten malware door te downloaden van onveilige bronnen. Malware ligt op de loer op elke hoek van het internet, daarom mogen downloads alleen worden gedaan van officiële / geverifieerde bronnen.

Ten slotte wordt malware vaak verspreid via torrents. Kwaadwillenden uploaden torrents met malware erin naar slecht gemodereerde torrent-websites. Het zijn meestal torrents voor entertainmentcontent waar malware in zit. Meer specifiek torrents voor films, tv-series en videogames. Niet alleen is torrenting auteursrechtelijk beschermde inhoud in wezen stelen, maar het is ook gevaarlijk voor de computer.

Dkey ransomware verwijdering

Ransomware wordt beschouwd als een van de meer ernstige malware-infecties. Tenzij gebruikers precies weten wat ze moeten doen, is het geen goed idee om handmatig te proberen te verwijderen Dkey ransomware . Het kan leiden tot nog meer schade aan de computer. Aangezien het een geavanceerde malware-infectie is, moet het verwijderen ervan worden overgelaten aan een professionele tool.

Als gebruikers een back-up hebben, kunnen ze beginnen met het herstellen van bestanden zodra de antivirussoftware volledig Dkey ransomware van de computer wordt verwijderd. Als de ransomware nog steeds aanwezig was wanneer gebruikers verbinding maken met hun back-up, zouden de back-upbestanden ook gecodeerd worden.

Als er geen back-up is, kunnen gebruikers niets anders doen dan wachten tot een gratis Dkey ransomware decryptor wordt vrijgegeven. Wanneer, en zelfs of, dat zal gebeuren, is niet zeker. Als het wordt vrijgegeven, zullen gebruikers het vinden op NoMoreRansom .

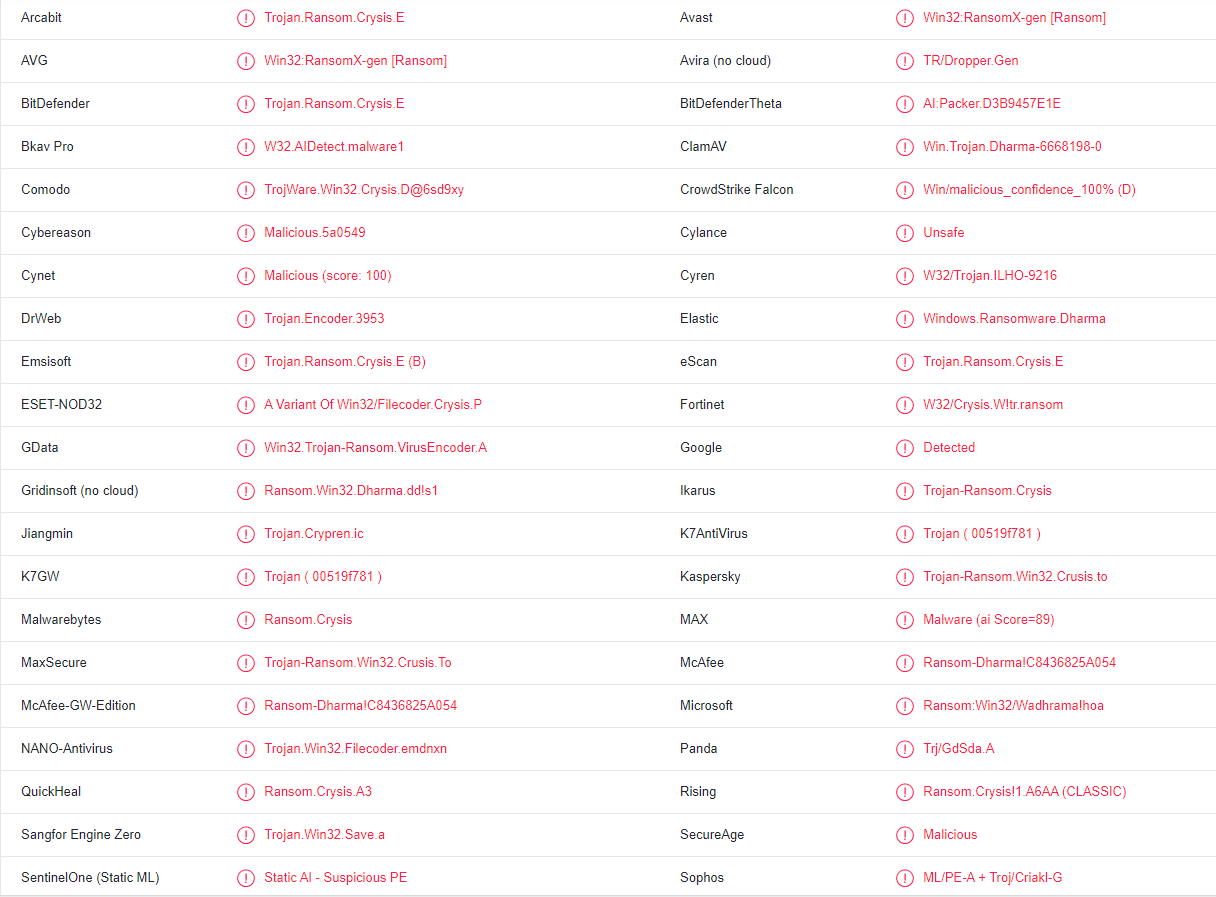

Dkey ransomware wordt gedetecteerd als:

- Win32:RansomX-gen [Ransom] door AVG/Avast

- Trojan.Ransom.Crysis.E door Bitdefender

- Trojan.Ransom.Crysis.E (B) door Emsisoft

- Een variant van Win32/Filecoder.Crysis.P door ESET

- Ransom.Crysis door Malwarebytes

- Ransom.Win32.CRYSIS.SM door TrendMicro

- Ransom:Win32/Wadhrama!hoa door Microsoft

- Losgeld-Dharma! C8436825A054 van McAfee

- Trojan-Ransom.Win32.Crusis.to door Kaspersky

Quick Menu

stap 1. Verwijderen van Dkey ransomware vanuit de veilige modus met netwerkmogelijkheden.

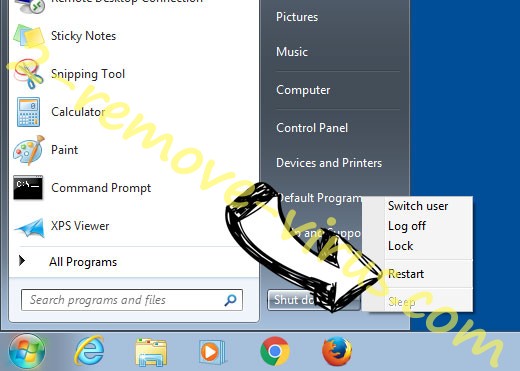

Dkey ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

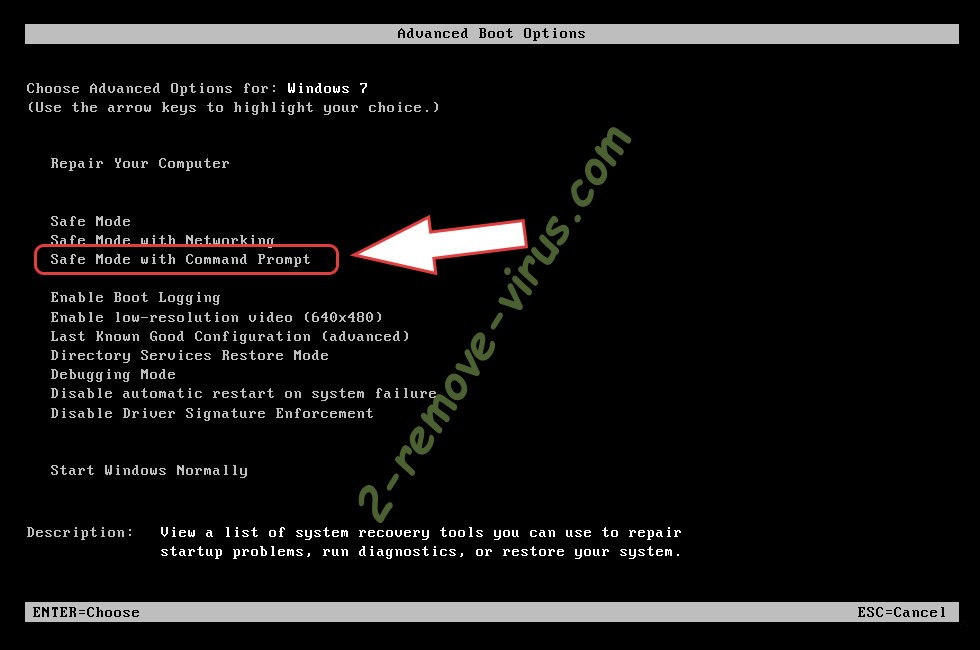

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Dkey ransomware

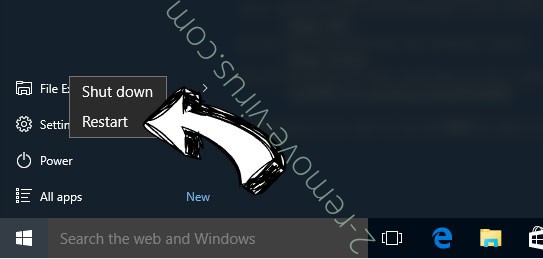

Dkey ransomware verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

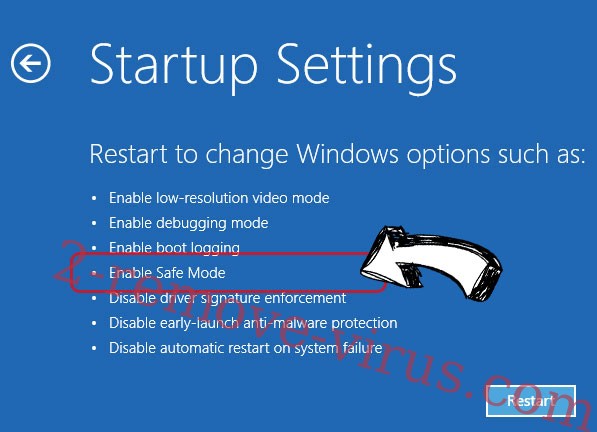

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Dkey ransomware

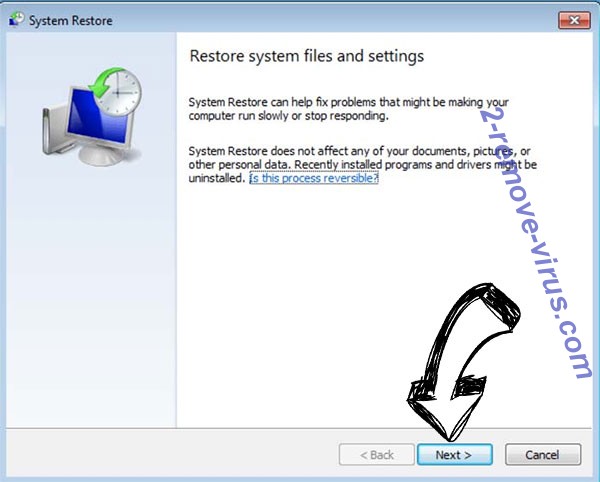

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

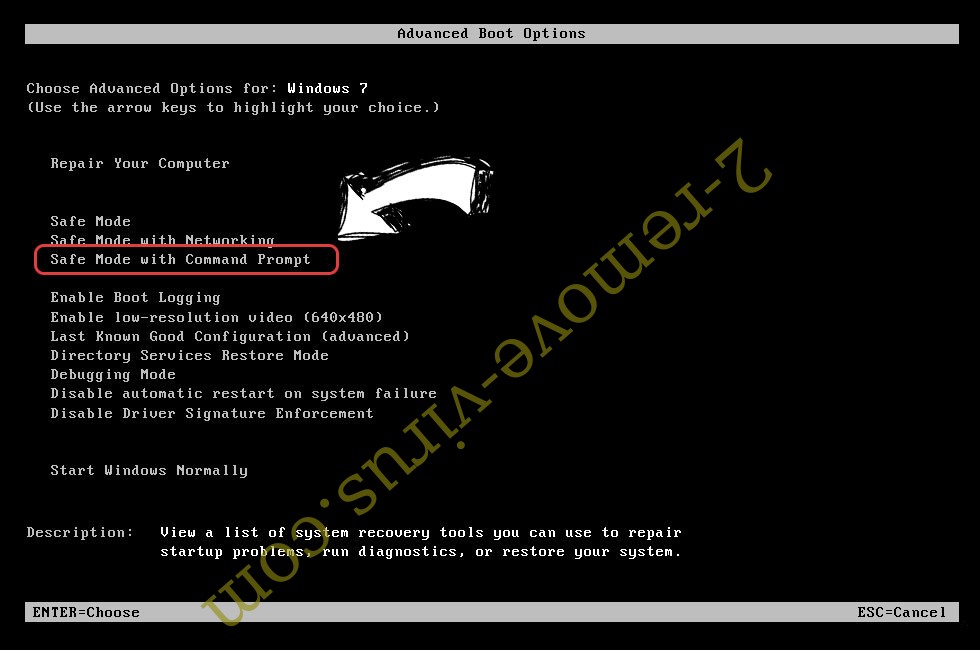

Dkey ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

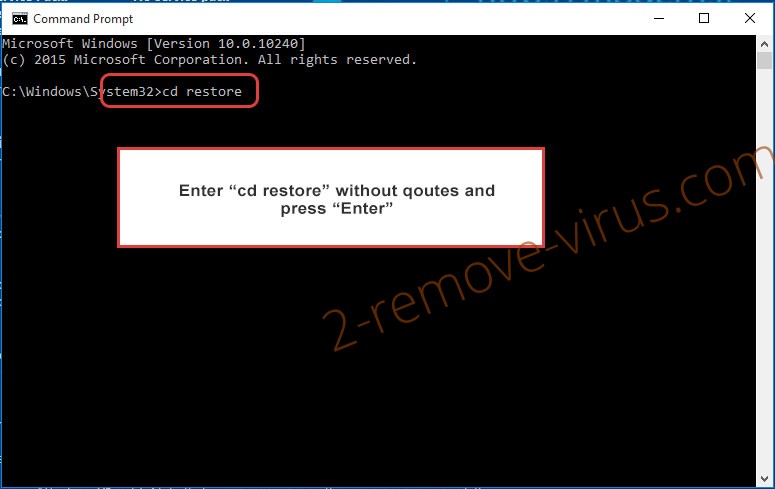

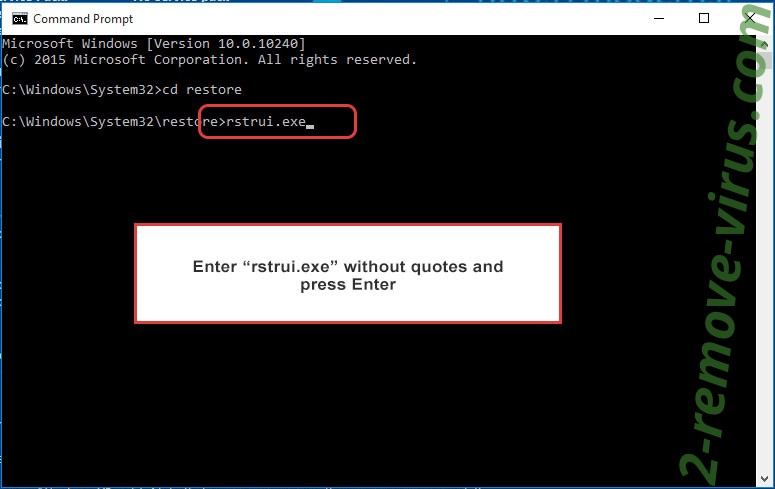

- Typ in het cd restore en tik op Enter.

- Type in rstrui.exe en druk op Enter.

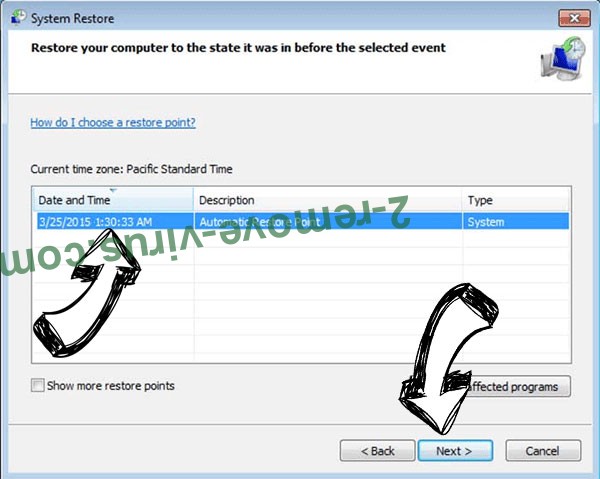

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

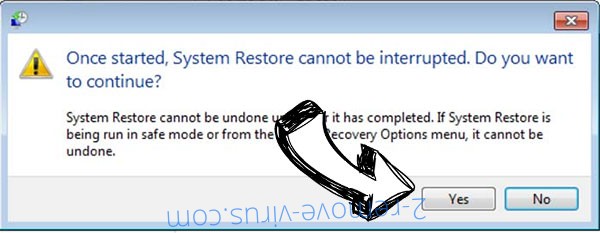

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

Dkey ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

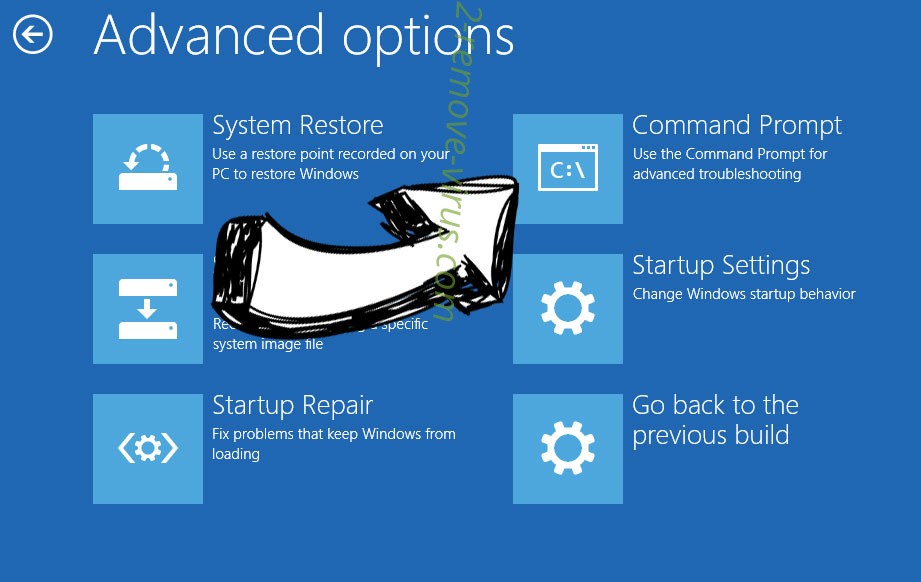

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.

Offers

Removal Tool downloadento scan for Dkey ransomwareUse our recommended removal tool to scan for Dkey ransomware. Trial version of provides detection of computer threats like Dkey ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer