Kcbu ransomware is een van de meest recente Djvu / STOP ransomware varianten. Het voegt .kcbu extensie aan alle gecodeerde bestanden, zodat u in staat zal zijn om de ransomware vrij snel te identificeren. Deze ransomware zal zich voornamelijk richten op uw persoonlijke bestanden, ze versleutelen en in wezen gijzelen. Zodra bestanden zijn gecodeerd, kunt u ze niet openen tenzij u de decryptor krijgt. Helaas zijn de enige mensen die momenteel een decryptor hebben de malware-operators, dus het zal een uitdaging zijn om het te krijgen. Cybercriminelen proberen u de decryptor te verkopen voor $ 980. Het betalen van het losgeld brengt echter risico’s met zich mee en heeft zijn eigen problemen.

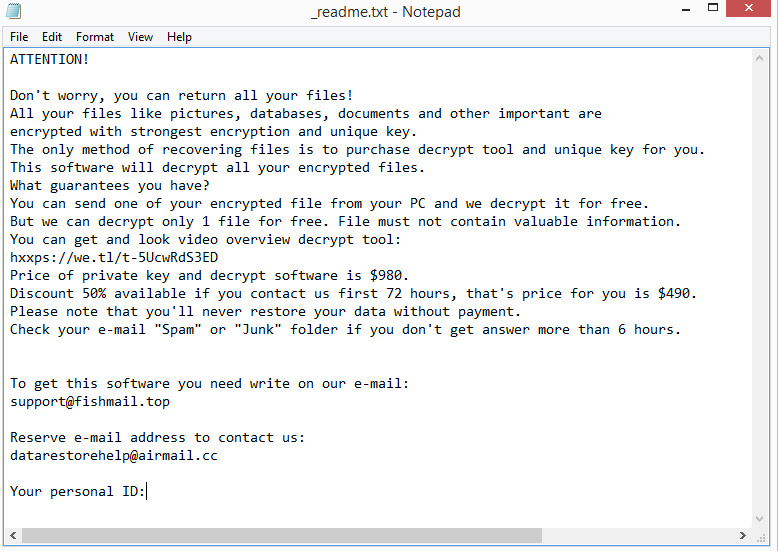

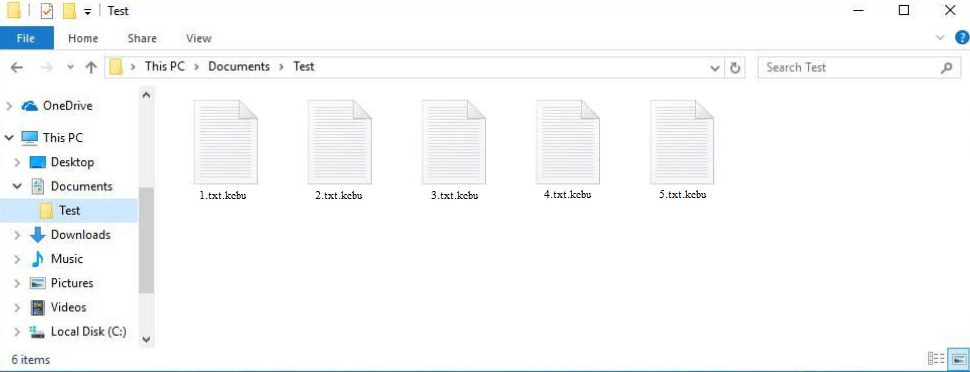

Foto’s, video’s, documenten en andere persoonlijke bestanden zijn de belangrijkste doelen van Kcbu ransomware . Terwijl het uw bestanden versleutelt, zal de ransomware een nep Windows-updatevenster weergeven. U zult weten welke bestanden zijn gecodeerd door de .kcbu extensie toegevoegd aan gecodeerde bestanden. Image.jpg zou bijvoorbeeld image.jpg.kcbu worden als het versleuteld was. U kunt geen bestanden met deze extensie openen. De ransomware zal een _readme.txt losgeldbrief laten vallen met instructies over hoe de decryptor te verkrijgen in elke map die gecodeerde bestanden bevat.

Volgens de losgeldbrief kost de decryptor voor de Kcbu ransomware kosten $ 980. De losgeldbrief legt uit dat slachtoffers die binnen de eerste 72 uur contact opnemen met cybercriminelen recht hebben op een korting van 50%. Dat is echter niet per se waar. De notitie zegt ook dat slachtoffers één bestand gratis kunnen decoderen als het geen gevoelige gegevens bevat. Helaas is er geen garantie dat zelfs als u het losgeld betaalt, u een korting of een decryptor ontvangt omdat u te maken heeft met cybercriminelen. Zelfs als slachtoffers betalen, is het onwaarschijnlijk dat malware-operators zich verplicht voelen om de decryptor aan hen te geven. Het is ook vermeldenswaard dat het geld waarschijnlijk zou worden gebruikt voor toekomstige criminele activiteiten.

Omdat er nu geen gratis Kcbu ransomware decryptor is, kunnen slachtoffers van de ransomware hun bestanden niet herstellen zonder het gevraagde losgeld te betalen. De Djvu/STOP-familie van ransomware gebruikt online sleutels voor bestandsversleuteling. Dit betekent dat elk slachtoffer een unieke sleutel heeft. Zonder uw specifieke sleutel zou een decryptor uw gegevens niet kunnen decoderen. Tenzij die sleutels worden vrijgegeven, is het onwaarschijnlijk dat een gratis Kcbu ransomware decryptor beschikbaar wordt gesteld. Het is echter niet onmogelijk. Als een decryptor ooit wordt vrijgegeven, zou deze worden gepost op NoMoreRansom , een legitieme ransomware decryptor bron.

Er zijn veel valse of zelfs kwaadaardige decryptors online, daarom moet u heel voorzichtig zijn bij het zoeken naar een gratis Kcbu ransomware decryptor. Als u de verkeerde downloadt, kunt u een andere malware-infectie krijgen. Als u geen gratis decryptor kunt vinden op NoMoreRansom of een andere betrouwbare website, is deze waarschijnlijk niet beschikbaar. Dubieuze forums die u tegenkomt bij het zoeken naar een decryptor zullen zeker geen legitieme decryptor hebben.

Zodra het is verwijderd, kunt u beginnen met het Kcbu ransomware herstellen van bestanden als u een back-up van uw bestanden hebt. Tenzij u er vrij zeker van bent dat u handmatig kunt verwijderen Kcbu ransomware , raden we u af om het te proberen. Het proces kan erg ingewikkeld zijn en een fout kan meer problemen veroorzaken. Het gebruik van antivirussoftware om te verwijderen Kcbu ransomware is aanzienlijk veiliger, om nog maar te zwijgen van gemakkelijker.

Hoe komt ransomware computers binnen?

Een malware-infectie heeft aanzienlijk meer kans op gebruikers die illegale entertainmentcontent downloaden, ongevraagde e-mailbijlagen openen, op willekeurige links klikken en ander twijfelachtig surfgedrag vertonen. Het ontwikkelen van betere surfgewoonten is uw tijd en moeite waard als u malware in de toekomst wilt vermijden.

Cybercriminelen gebruiken vaak e-mailbijlagen om malware te verspreiden. Voor deze kwaadaardige campagnes kopen cybercriminelen de gelekte e-mailadressen van gebruikers van hackerforums. Dus als uw e-mailadres is gelekt, ontvangt u waarschijnlijk van tijd tot tijd kwaadaardige e-mails. Wanneer gebruikers de schadelijke bestanden openen, wordt malware geïnitieerd en krijgt het toestemming om zijn kwaadaardige bewerkingen uit te voeren.

Omdat kwaadaardige e-mails over het algemeen vrij generiek zijn, zou u ze vrij gemakkelijk moeten kunnen herkennen als u weet waar u op moet letten. Grammatica- en spelfouten zijn de meest voor de hand liggende tekenen van een kwaadaardige e-mail. Kwaadwillende afzenders doen zich vaak voor als afkomstig van legitieme bedrijven waarvan mensen de diensten gebruiken, maar de grammaticafouten maken ze onmiddellijk duidelijk. Bij het omgaan met klanten vermijden legitieme bedrijven spel- en grammaticafouten omdat ze er erg onprofessioneel uitzien.

Wanneer algemene woorden zoals “Gebruiker”, “Lid” of “Klant” worden gebruikt om u aan te spreken in plaats van uw naam, is dit vaak een ander teken van een kwaadaardig e-mailadres. Bedrijven voegen automatisch de namen van hun klanten toe aan e-mails om ze zich persoonlijker te laten voelen. Omdat kwaadwillenden echter vaak geen toegang hebben tot persoonlijke informatie, gebruiken ze generieke woorden.

Houd er rekening mee dat sommige kwaadaardige e-mailcampagnes veel geavanceerder kunnen zijn. De e-mails kunnen uiterst overtuigend lijken als ze zich richten op iemand in het bijzonder en kwaadwillende actoren toegang hebben tot de persoonlijke informatie van het doelwit. Een geavanceerde kwaadaardige e-mail zou de naam van het doelwit bevatten, vrij zijn van grammatica- en spelfouten en zelfs enkele specifieke details toevoegen om de e-mail meer geloofwaardigheid te geven. Omdat een geavanceerde malware-e-mail moeilijk te identificeren zou zijn, wordt het ten zeerste aanbevolen om alle ongevraagde e-mailbijlagen te scannen met antivirussoftware of VirusTotal voordat u ze opent.

En ten slotte wordt malware vaak verspreid via torrents. Het gebrek aan goede moderatie op torrent-websites maakt het gemakkelijk voor kwaadwillenden om torrents te plaatsen die malware bevatten. Bij het downloaden van auteursrechtelijk beschermde inhoud via torrents neemt uw kans op malware-infecties dramatisch toe. Entertainment-gerelateerde torrents, met name die voor videogames, tv-series en films, bevatten vaak malware.

Kcbu ransomware verwijdering

Het wordt niet aanbevolen om handmatig te proberen te verwijderen Kcbu ransomware , tenzij u volledig vertrouwen hebt in uw vaardigheden en precies weet wat u moet doen. Een fout maken kan onbedoeld uw computer nog meer schade toebrengen. U kunt veel beter antivirussoftware gebruiken om te verwijderen Kcbu ransomware , omdat het een veel veiligere optie is.

U kunt veilig toegang krijgen tot uw back-up en beginnen met het herstellen van uw bestanden zodra de ransomware volledig van de computer is verwijderd. Als u geen back-up hebt, maakt u een back-up van de gecodeerde bestanden en controleert u af en toe NoMoreRansom voor een decryptor.

Quick Menu

stap 1. Verwijderen van Kcbu ransomware vanuit de veilige modus met netwerkmogelijkheden.

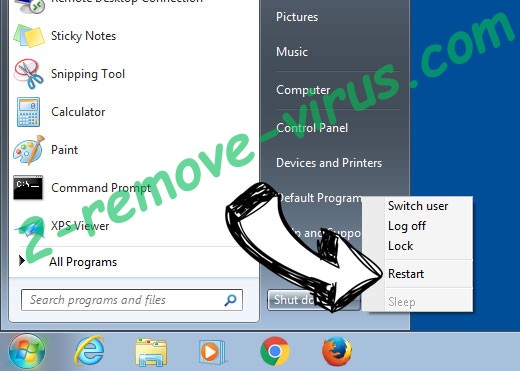

Kcbu ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

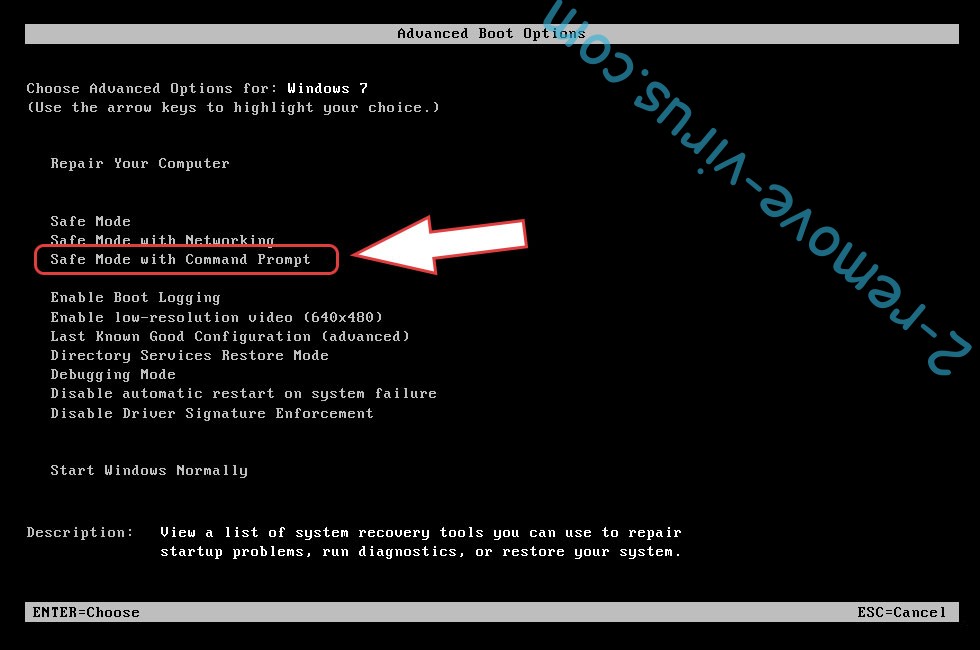

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Kcbu ransomware

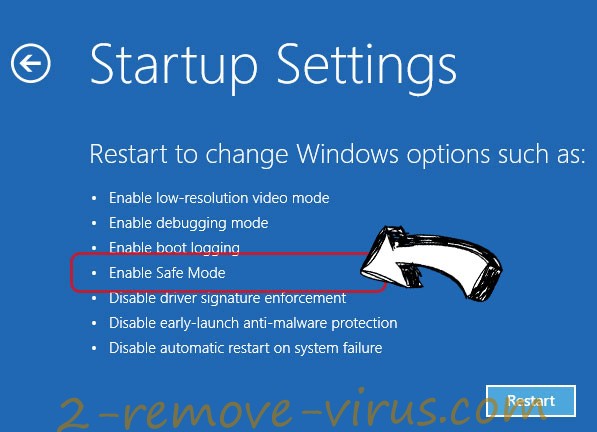

Kcbu ransomware verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Kcbu ransomware

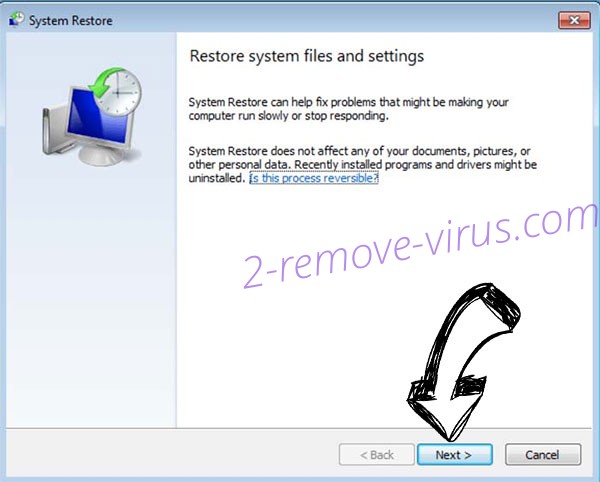

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

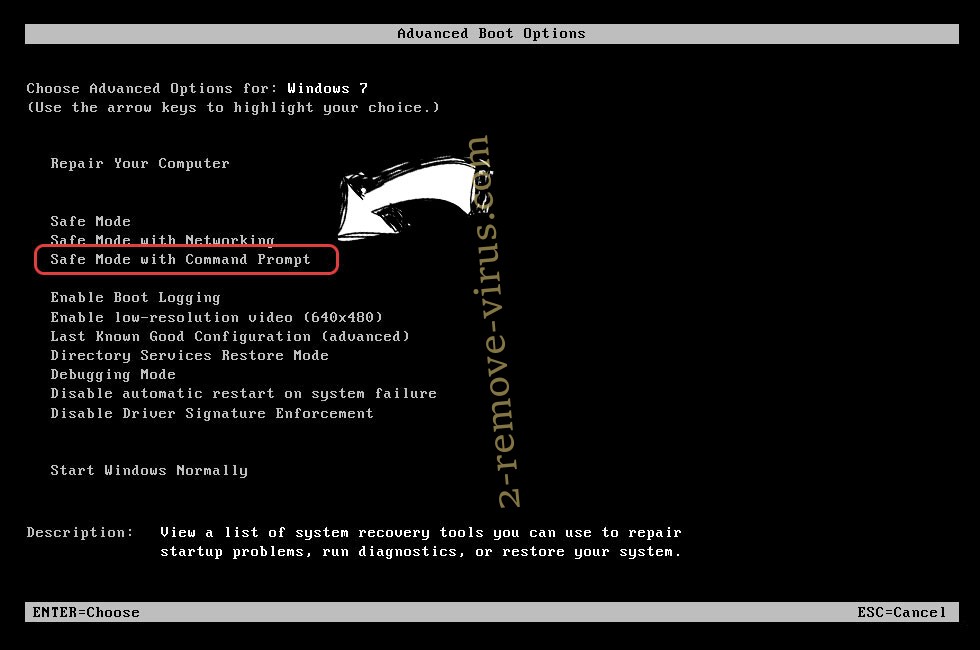

Kcbu ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

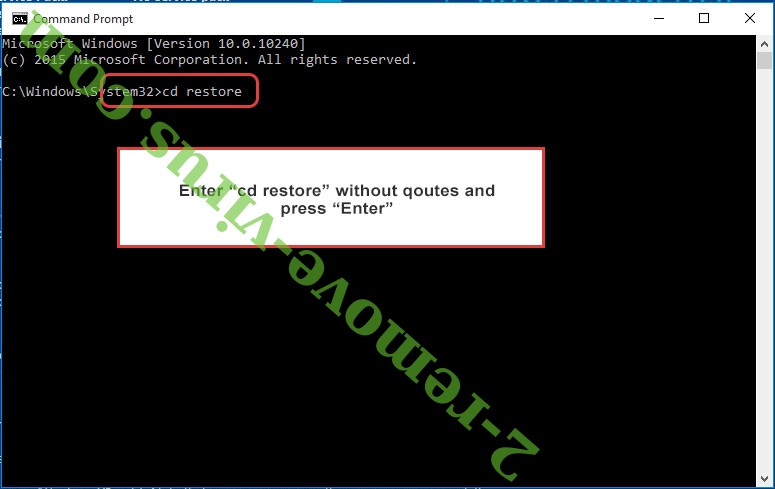

- Typ in het cd restore en tik op Enter.

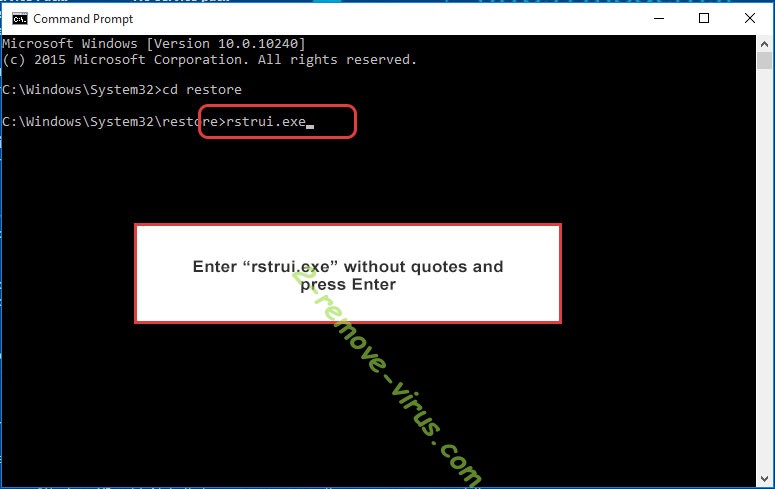

- Type in rstrui.exe en druk op Enter.

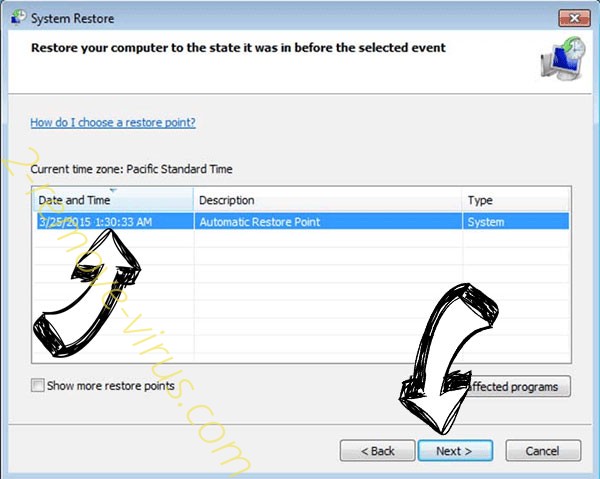

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

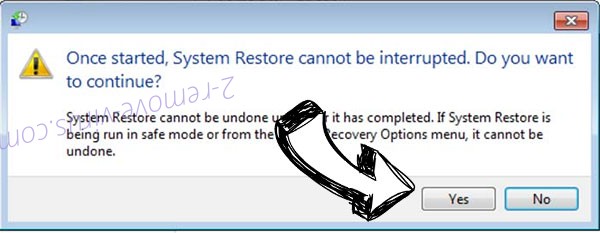

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

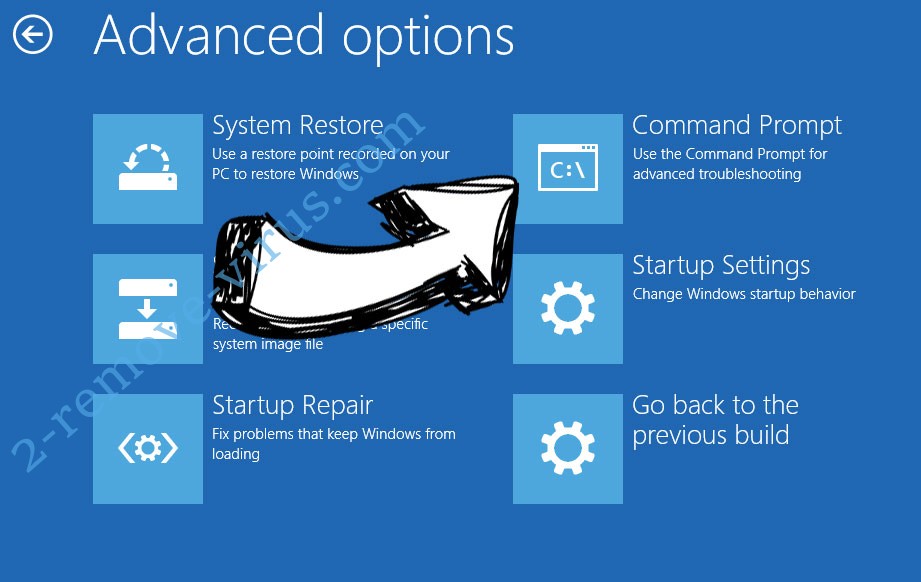

Kcbu ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.

Offers

Removal Tool downloadento scan for Kcbu ransomwareUse our recommended removal tool to scan for Kcbu ransomware. Trial version of provides detection of computer threats like Kcbu ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer