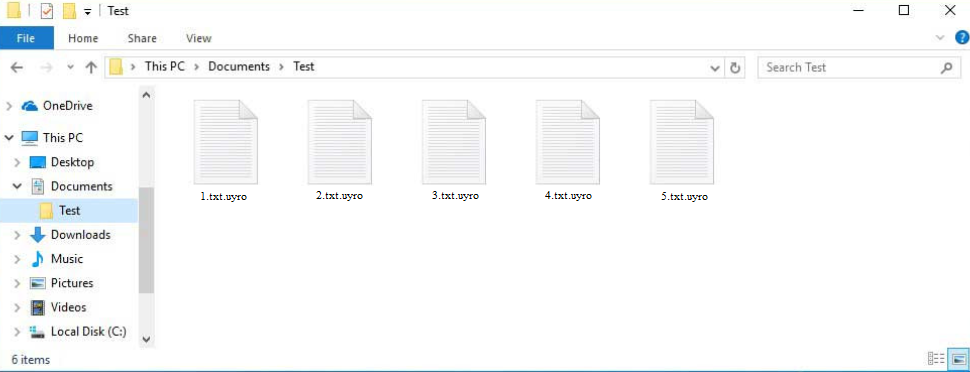

Een van de meest recente Djvu / STOP ransomware varianten is de Uyro ransomware . De versie kan worden geïdentificeerd door de .uyro extensie toegevoegd aan gecodeerde bestanden. Al uw persoonlijke bestanden worden versleuteld door deze ransomware, waarbij de malware uw bestanden effectief gijzelt. U zou eerst een specifieke decryptor moeten hebben om de gecodeerde bestanden te kunnen openen. Het verkrijgen van een decryptor zal echter moeilijk zijn omdat alleen malware-operators deze momenteel hebben. Het wordt u aangeboden voor $ 980. Maar het betalen van het losgeld is behoorlijk riskant en komt met zijn eigen problemen.

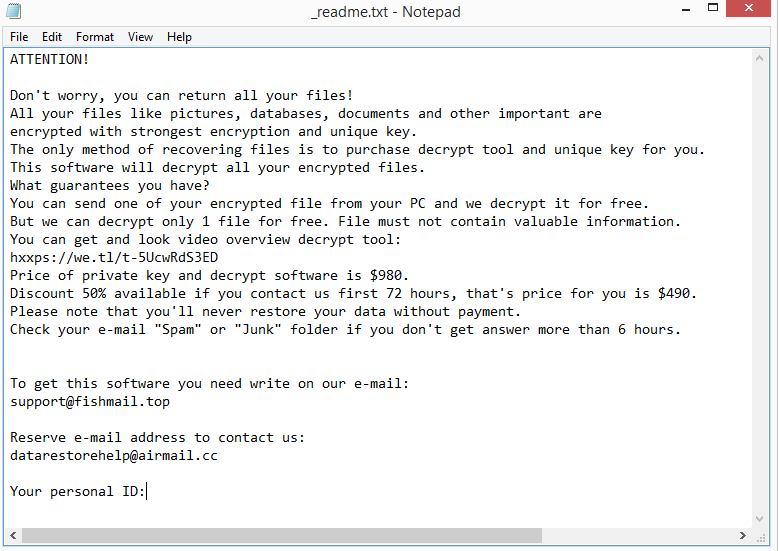

De Uyro ransomware richt zich voornamelijk op persoonlijke bestanden, zoals foto’s, video’s en documenten. Weten welke bestanden zijn gecodeerd, zal niet moeilijk zijn vanwege de .uyro extensie die is toegevoegd. Als voorbeeld, tekst.txt zou worden geconverteerd naar tekst.txt.uyro indien gecodeerd. Zonder eerst een decryptor op hen te gebruiken, zijn bestanden met deze extensie niet te openen. Elke map met gecodeerde bestanden heeft een _readme.txt losgeldbrief die door de ransomware is gedropt en het legt uit hoe u de decryptor kunt krijgen.

De decryptor voor de Uyro ransomware kost $ 980, volgens de losgeldbrief. De losgeldbrief gaat verder met te zeggen dat slachtoffers naar verluidt recht hebben op een korting van 50% als ze binnen de eerste 72 uur contact opnemen met cybercriminelen. Dat is echter niet noodzakelijk waar. De notitie stelt verder dat als een bestand geen gevoelige informatie bevat, slachtoffers één bestand gratis kunnen decoderen.

Helaas, aangezien u te maken heeft met cybercriminelen, is er geen garantie dat zelfs als u het losgeld betaalt, u een korting of een decryptor krijgt. Het is onwaarschijnlijk dat malware-operators zich gedwongen voelen om de decryptor naar slachtoffers te sturen, zelfs als ze betalen. Daarnaast zou het geld dat van slachtoffers wordt ingezameld, worden gebruikt om andere criminele activiteiten te financieren.

Uyro ransomware slachtoffers zonder back-ups kunnen hun bestanden niet herstellen zonder het losgeld te betalen, omdat er momenteel geen gratis Uyro ransomware decryptor is. Malwareversies van de Djvu/STOP-familie gebruiken online sleutels voor bestandsversleuteling. Dit betekent dat elk slachtoffer een unieke sleutel heeft. Een decryptor zou uw gegevens niet kunnen decoderen zonder uw unieke sleutel. Daarom wordt een gratis Uyro ransomware decryptor mogelijk niet vrijgegeven, tenzij die sleutels eerst openbaar worden gemaakt. We moeten echter opmerken dat het niet onmogelijk is om dit te laten gebeuren. Als er ooit een gratis Uyro ransomware decryptor wordt vrijgegeven, NoMoreRansom zal deze dan hebben.

U moet uiterst voorzichtig zijn bij het zoeken naar een gratis Uyro ransomware decryptor, omdat er tal van valse of zelfs kwaadaardige decryptors beschikbaar zijn. Een andere malware-infectie kan optreden als u de verkeerde downloadt. Er is waarschijnlijk geen gratis decryptor beschikbaar als je deze niet kunt vinden op NoMoreRansom of een andere betrouwbare site. Het zal zeker niet beschikbaar zijn op een van de dubieuze forums die u tegenkomt tijdens het zoeken.

Als u een back-up van uw gegevens hebt, kunt u beginnen met het herstellen van bestanden zodra u Uyro ransomware . We raden u af om handmatig te verwijderen Uyro ransomware , tenzij u er volledig zeker van bent dat u dit kunt doen. Het proces kan extreem ingewikkeld zijn en een fout kan tot extra problemen leiden. Antivirussoftware is aanzienlijk eenvoudiger en veiliger in gebruik.

Hoe komt ransomware computers binnen?

Als u een slecht surfgedrag heeft, is een malware-infectie veel waarschijnlijker, vooral als u torrents gebruikt om illegaal auteursrechtelijk beschermde entertainmentinhoud te downloaden, ongevraagde e-mailbijlagen te openen, op willekeurige links te klikken, enz. Als u malware-infecties in de toekomst wilt voorkomen, is het uw tijd en moeite waard om betere surfgewoonten te ontwikkelen.

E-mailbijlagen zijn een veelgebruikte methode die door cybercriminelen wordt gebruikt om malware te leveren. Ze kopen honderden gelekte e-mailadressen van hackerwebsites en forums om te gebruiken in hun kwaadaardige e-mailcampagnes. E-mails met kwaadaardige bijlagen zouden worden verzonden naar gebruikers van wie de e-mailadressen van deze forums zijn verkregen. Malware wordt geïnitieerd en krijgt de autorisatie om zijn kwaadaardige acties uit te voeren wanneer gebruikers de schadelijke bestanden openen.

Omdat kwaadaardige e-mails meestal vrij generiek zijn, als u weet waar u op moet letten, moet u ze vrij snel kunnen identificeren. De meest voor de hand liggende indicatoren van een kwaadaardige e-mail zijn grammatica- en spelfouten. Kwaadwillende afzenders doen zich vaak voor als vertegenwoordigers van legitieme bedrijven waarvan gebruikers de services gebruiken, maar grammatica- / spelfouten onthullen de e-mail onmiddellijk voor wat deze is. Legitieme bedrijven proberen spel- en grammaticafouten te vermijden bij het communiceren met klanten omdat ze erg onprofessioneel overkomen.

Een ander waarschuwingssignaal is wanneer u e-mails ontvangt die naar u verwijzen als “Gebruiker”, “Lid” of “Klant” wanneer uw naam moet worden gebruikt. Om e-mails persoonlijker te maken, voegen bedrijven automatisch de namen van hun klanten in e-mails in. Maar omdat kwaadwillenden meestal geen toegang hebben tot gevoelige informatie, gebruiken ze generieke taal.

Het is belangrijk om in gedachten te houden dat sommige kwaadaardige e-mailcampagnes aanzienlijk geavanceerder kunnen zijn. Wanneer ze toegang hebben tot iemands persoonlijke informatie en zich specifiek op hen richten, kan de e-mail er zeer overtuigend uitzien. Een geavanceerde kwaadaardige e-mail zou geen grammatica- of spelfouten bevatten, zou de naam van de ontvanger gebruiken en zou zelfs specifieke informatie bevatten die de e-mail meer geloofwaardigheid zou geven. Het wordt ten zeerste aanbevolen om alle ongevraagde e-mailbijlagen te scannen met antivirussoftware of VirusTotal voordat u ze opent, omdat een geavanceerde malware-e-mail moeilijk te detecteren zou zijn.

En ten slotte worden torrents vaak gebruikt om malware te verspreiden. Omdat torrent-websites vaak niet genoeg moderatie hebben, is het eenvoudig voor kwaadwillenden om torrents in te dienen die malware bevatten. Het gebruik van torrents om auteursrechtelijk beschermde inhoud te downloaden, verhoogt uw kansen om malware-infecties tegen te komen dramatisch. Malware wordt vaak aangetroffen in entertainmentgerelateerde torrents, vooral die voor videogames, tv-programma’s en films.

Uyro ransomware verwijdering

Handmatige Uyro ransomware verwijdering wordt niet aanbevolen, tenzij u volledig vertrouwen hebt in uw capaciteiten. Het maken van een fout kan onbedoeld leiden tot verdere schade aan uw computer. Het is niet alleen sneller, maar ook veiliger om te verwijderen Uyro ransomware met antivirussoftware. Zodra de ransomware volledig van de computer is verwijderd, kunt u veilig toegang krijgen tot uw back-up en beginnen met het herstellen van uw bestanden.

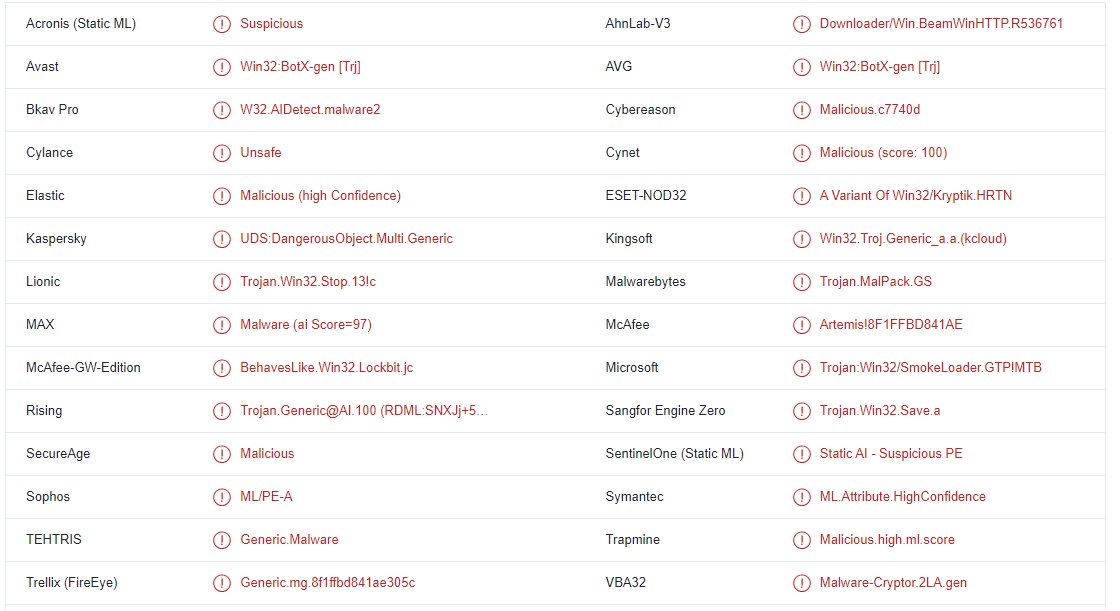

Uyro ransomware wordt gedetecteerd als:

- Win32:BotX-gen [Trj] door Avast/AVG

- UDS:DangerousObject.Multi.Generic door Kaspersky

- Een variant van Win32/Kryptik.HRTN door ESET

- Trojan.MalPack.GS door Malwarebytes

- Artemis!8F1FFBD841AE van McAfee

- Trojan:Win32/SmokeLoader.GTP! MTB van Microsoft

Quick Menu

stap 1. Verwijderen van Uyro ransomware vanuit de veilige modus met netwerkmogelijkheden.

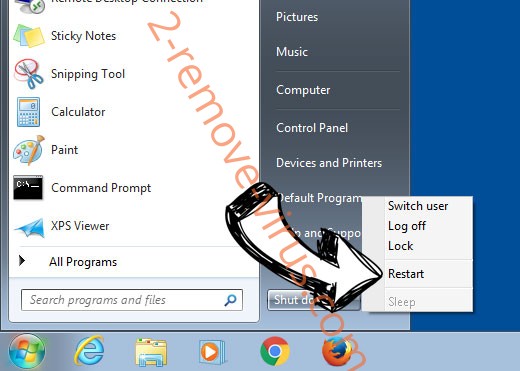

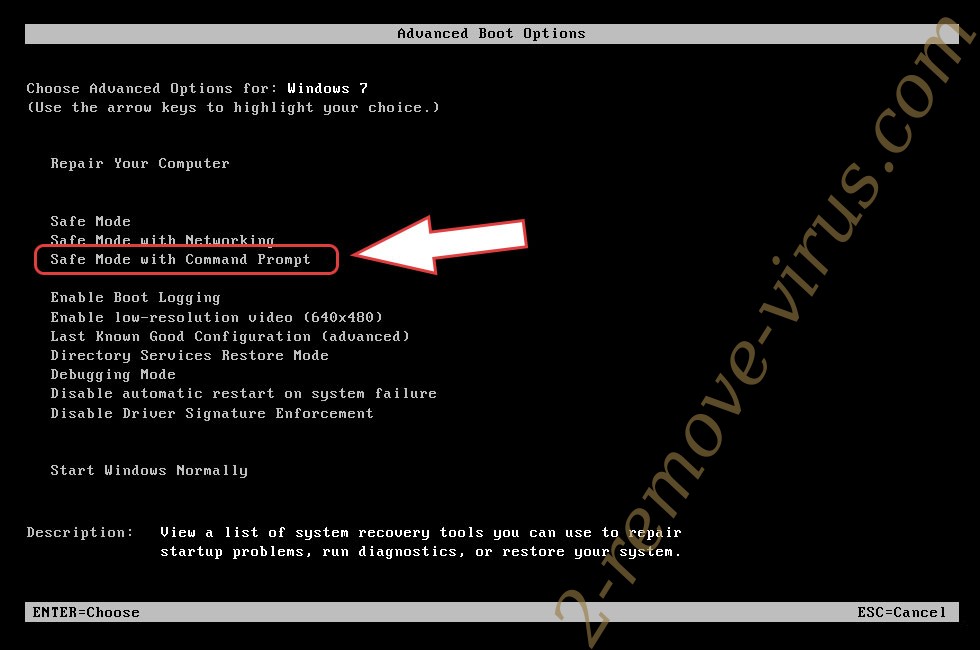

Uyro ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de Uyro ransomware

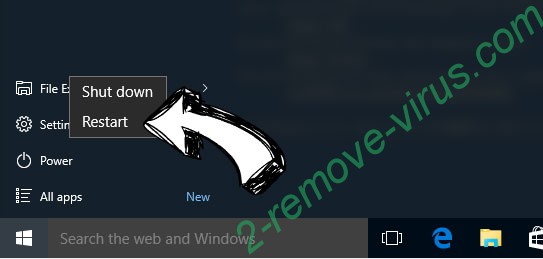

Uyro ransomware verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

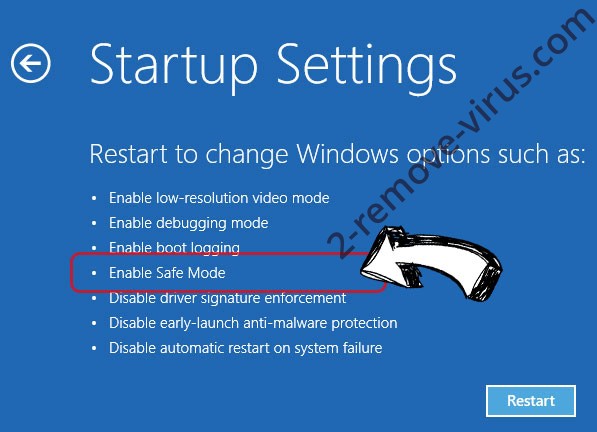

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de Uyro ransomware

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

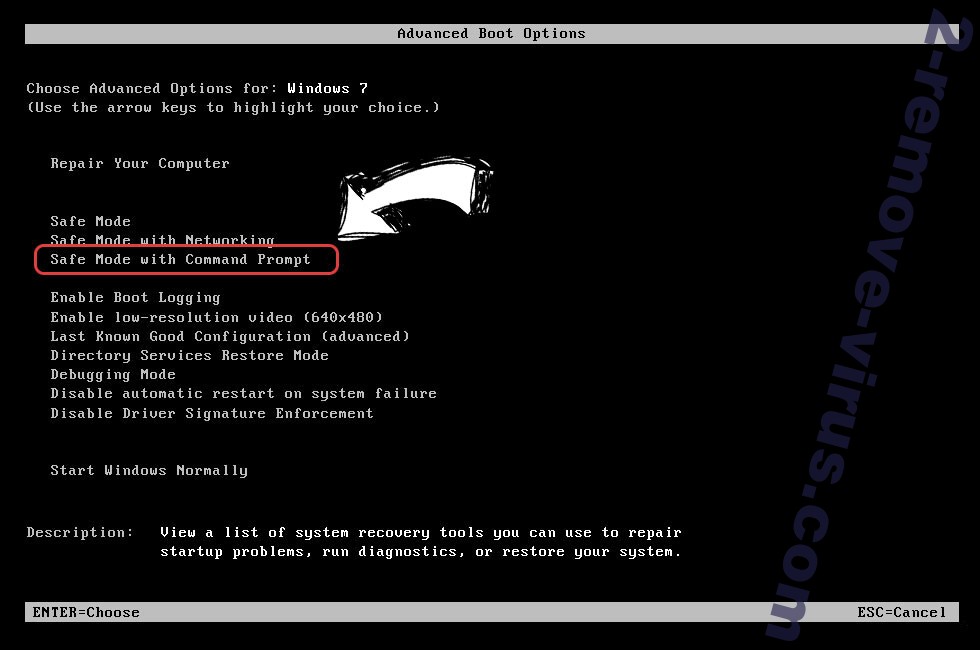

Uyro ransomware verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

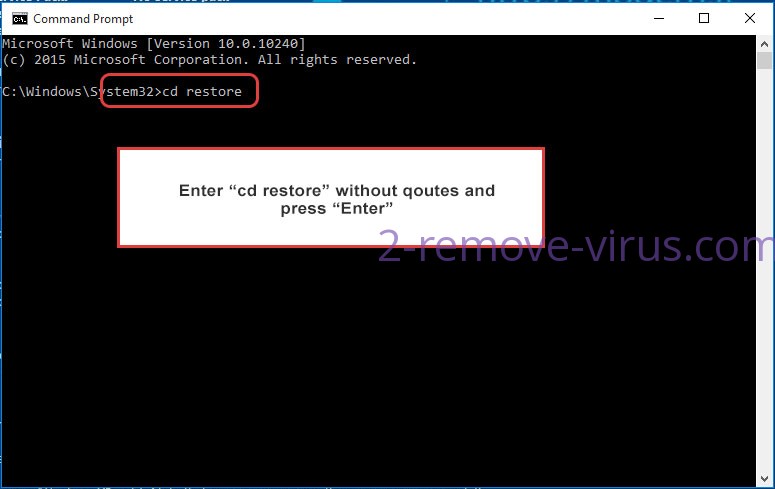

- Typ in het cd restore en tik op Enter.

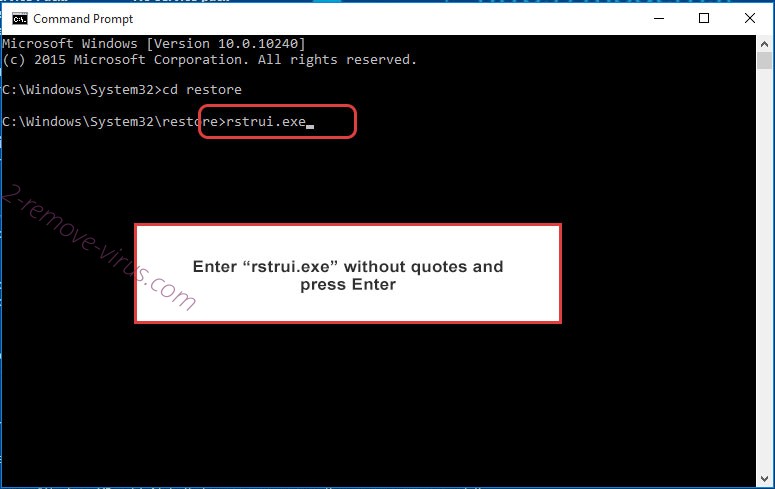

- Type in rstrui.exe en druk op Enter.

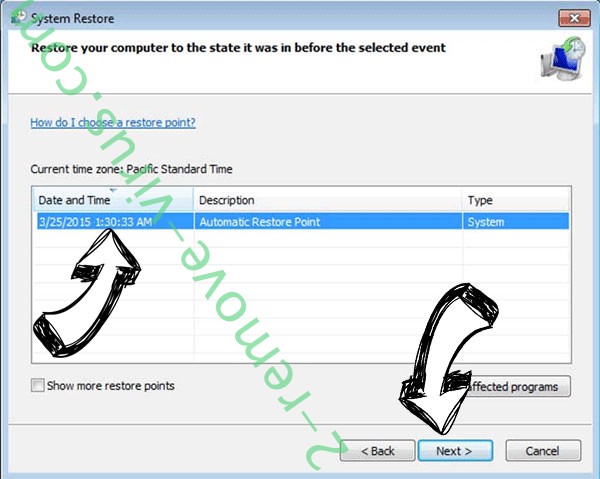

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

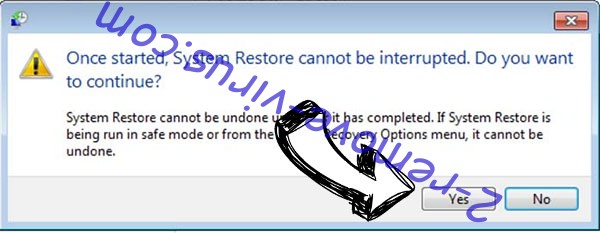

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

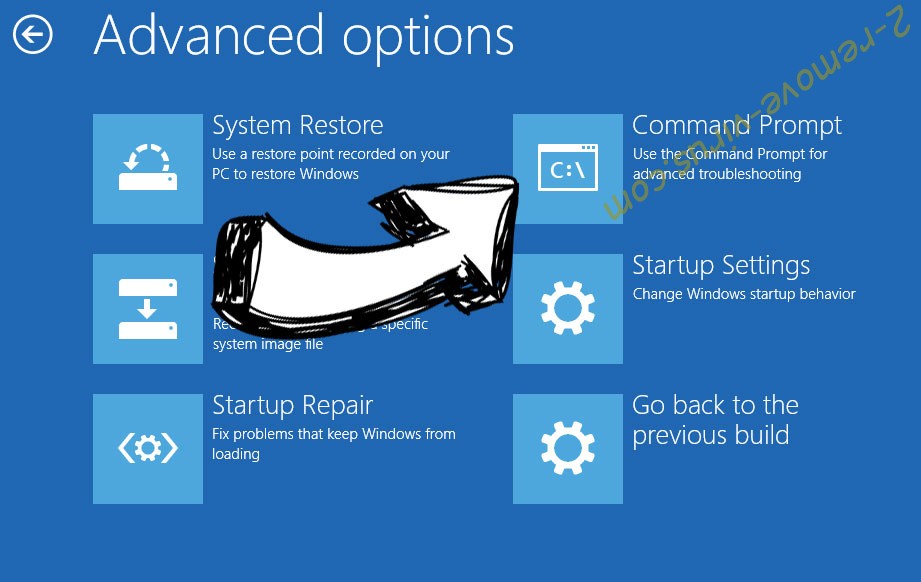

Uyro ransomware verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

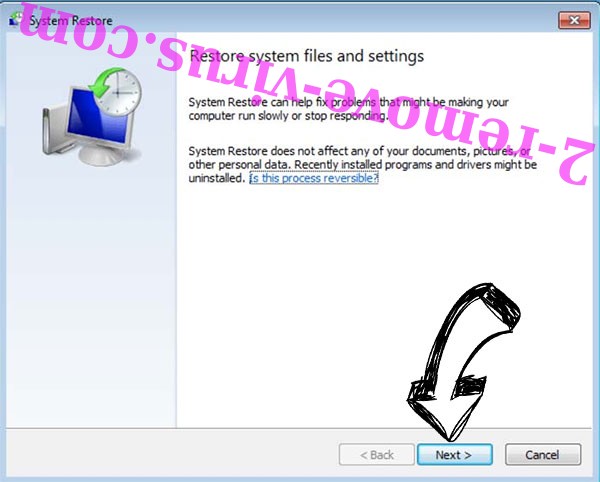

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.

Offers

Removal Tool downloadento scan for Uyro ransomwareUse our recommended removal tool to scan for Uyro ransomware. Trial version of provides detection of computer threats like Uyro ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer