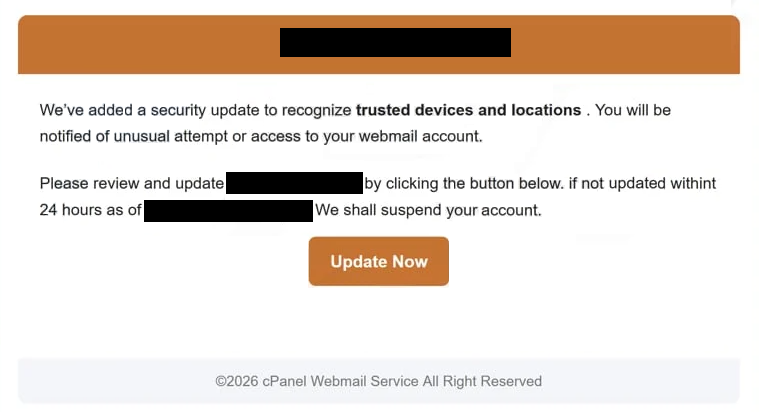

De ” Security Update To Recognize Trusted Devices And Locations ” e-mail is een phishing-oplichterij die probeert ontvangers te misleiden om hun e-mailgegevens op te geven. Het bericht wordt gepresenteerd als een beveiligingsgerelateerde melding waarin wordt beweerd dat de e-mailprovider nieuwe beschermingen heeft geïntroduceerd die zijn ontworpen om vertrouwde apparaten en goedgekeurde inloglocaties te identificeren. Hoewel de waarschuwing op het eerste gezicht legitiem lijkt, is deze frauduleus en bedoeld om gevoelige informatie te stelen van gebruikers die ermee in aanraking komen.

De scam beweert doorgaans dat gebruikers een verificatieproces moeten doorlopen om hun mailbox zonder onderbrekingen te kunnen blijven openen. De ” Security Update To Recognize Trusted Devices And Locations ” e-mail waarschuwt vaak dat accounts die niet op tijd worden bijgewerkt, inlogbeperkingen, mislukte authenticatiepogingen of beperkte toegang vanaf onbekende locaties kunnen ondervinden. Door het verzoek te presenteren als een beveiligingsverbetering in plaats van een duidelijke dreiging, lijkt de phishingmail geloofwaardiger en minder agressief dan veel traditionele oplichters.

Om de vermeende update te voltooien, wordt ontvangers geïnstrueerd om op een link of knop te klikken die in de e-mail is opgenomen. In plaats van te leiden naar de beveiligingspagina van een legitieme provider, leidt de link gebruikers echter door naar een vervalst inlogportaal dat is ontworpen om een echte webmailinterface na te bootsen. Deze phishingpagina’s zijn vaak opzettelijk generiek zodat ze gebruikers van verschillende e-mailproviders met hetzelfde sjabloon kunnen targeten. Zodra de inloggegevens zijn ingevoerd, wordt de informatie onmiddellijk door de aanvallers vastgelegd.

De ” Security Update To Recognize Trusted Devices And Locations ” oplichting is sterk afhankelijk van vertrouwen in bekende beveiligingsterminologie. Meldingen over accountbescherming, apparaatherkenning en preventie van verdachte inloggegevens zijn veelvoorkomende functies van legitieme aanbieders, waardoor de phishing-e-mail aannemelijk lijkt. Aanvallers maken misbruik van deze vertrouwdheid om argwaan te verminderen en gebruikers aan te moedigen te gehoorzamen zonder het bericht zorgvuldig te inspecteren.

Een gecompromitteerd e-mailaccount kan ernstige beveiligingsrisico’s veroorzaken. Aanvallers die toegang krijgen, kunnen opgeslagen correspondentie inzien, zoeken naar gevoelige informatie of het account gebruiken om extra phishing-e-mails te verspreiden. Omdat e-mailaccounts vaak gekoppeld zijn aan wachtwoordherstelsystemen voor andere diensten, kan toegang tot één mailbox mogelijk meerdere online accounts blootstellen. Dit kan leiden tot identiteitsdiefstal, financiële fraude of ongeautoriseerde toegang tot extra platforms.

Een andere factor die de ” Security Update To Recognize Trusted Devices And Locations ” scam effectief maakt, is de brede targetingstrategie. De e-mail vermijdt meestal het direct noemen van een specifieke provider, waardoor hetzelfde phishingtemplate naar gebruikers van verschillende diensten kan worden gestuurd. Zelfs ontvangers die geen beveiligingsproblemen hebben ervaren, kunnen toch reageren omdat de e-mail routinematige accountbeschermingsmaatregelen lijkt te bevatten.

Hoe je phishing-e-mails herkent

Het herkennen van phishing-e-mails zoals de ” Security Update To Recognize Trusted Devices And Locations ” scam vereist dat je let op veelvoorkomende waarschuwingssignalen die vaak voorkomen in frauduleuze accountmeldingen. Hoewel deze e-mails bedoeld zijn om legitieme beveiligingswaarschuwingen na te bootsen, bevatten ze meestal inconsistenties die hun ware doel onthullen.

Een belangrijk waarschuwingssignaal is urgentie. Phishing-e-mails suggereren vaak dat er onmiddellijk actie nodig is om de toegang tot het account te behouden of beveiligingsproblemen te voorkomen. In dat geval kan het bericht waarschuwen dat er inlogproblemen of beperkingen kunnen optreden als de update niet snel wordt afgerond. Deze druk is opzettelijk en bedoeld om snelle reacties aan te moedigen in plaats van zorgvuldige verificatie.

Het e-mailadres van de afzender moet ook zorgvuldig worden gecontroleerd. Frauduleuze e-mails imiteren vaak officiële support- of beveiligingsadressen, maar bevatten subtiele verschillen zoals ongebruikelijke domeinen, extra tekens of spelfouten. Zelfs als de weergavenaam legitiem lijkt, kan het daadwerkelijke adres aantonen dat het bericht niet afkomstig is van een echte provider.

Links die in phishing-e-mails zijn opgenomen, zijn een andere belangrijke indicator. Hoewel de zichtbare tekst betrouwbaar lijkt, onthult het met de muis over de link vaak een verdachte of niet-gerelateerde bestemming. Deze links leiden vaak tot nep-inlogpagina’s die speciaal zijn gemaakt om gebruikersnamen en wachtwoorden vast te leggen. Legitieme aanbieders moedigen gebruikers doorgaans aan om beveiligingsinstellingen direct via hun officiële websites te raadplegen in plaats van via ongevraagde links in willekeurige e-mails.

De bewoording en opmaak die in phishing-e-mails worden gebruikt, kunnen ook aanwijzingen geven. Sommige berichten bevatten grammaticale fouten, onhandige zinsstructuur of inconsistente opmaak. Andere lijken misschien gepolijst, maar vertrouwen nog steeds sterk op generieke formuleringen en vage verwijzingen naar accountbeveiliging. Een gebrek aan personalisatie komt ook vaak voor omdat phishingcampagnes doorgaans in grote hoeveelheden aan meerdere ontvangers tegelijk worden verspreid.

Verzoeken om inloggegevens of verificatie via ingebedde links zouden altijd argwaan moeten wekken. Legitieme providers vragen gebruikers niet om wachtwoorden te bevestigen of de toegang tot accounts te herstellen via externe inlogpagina’s die ongevraagd worden gestuurd. E-mails waarin gebruikers worden opgeroepen om “apparaten te verifiëren”, “locaties goed te keuren” of “beveiligingsupdates af te ronden” via klikknoppen, worden vaak geassocieerd met phishingactiviteiten.

Onverwachte hechtingen kunnen ook extra risico’s met zich meebrengen. Sommige phishing-e-mails bevatten bestanden die zijn vermomd als beveiligingsrapporten of verificatiedocumenten. Het openen van deze bestanden kan apparaten blootstellen aan malware als de bijlagen kwaadaardige scripts of uitvoerbare inhoud bevatten.

Een veiligere aanpak is om te vermijden dat je direct met verdachte e-mails omgaat. In plaats van op links in het bericht te klikken, moeten gebruikers handmatig de officiële website van hun e-mailprovider bezoeken en daar de beveiligingsinstellingen van hun account bekijken. Als er geen bijbehorende melding in het account verschijnt, is de e-mail waarschijnlijk frauduleus.