Wat is TeslaRVNG1.5

TeslaRVNG1.5 wordt verondersteld om een zeer ernstige kwaadaardige software-infectie, gecategoriseerd als ransomware, die uw apparaat kan beschadigen op een ernstige manier. Het is waarschijnlijk dat je nog nooit tegengekomen ransomware voor, in welk geval, u vooral verbaasd. Gegevens versleutelen kwaadaardige software maakt gebruik van sterke encryptie-algoritmen om bestanden te versleutelen, en zodra ze zijn vergrendeld, zal uw toegang tot hen worden voorkomen. Dit is de reden waarom ransomware wordt beschouwd als een zeer gevaarlijke malware, zien als infectie kan leiden tot uw bestanden permanent worden vergrendeld.

Criminelen geven u de mogelijkheid om bestanden te decoderen door het betalen van het losgeld, maar die optie wordt niet aangemoedigd om een paar redenen. Ten eerste, je zou kunnen eindigen gewoon verspillen van uw geld, omdat de betaling niet altijd leiden tot data decryptie. Houd in gedachten met wie je te maken hebt met, en verwacht niet dat cybercriminelen de moeite om u te helpen met uw bestanden wanneer ze de mogelijkheid van gewoon het nemen van uw geld. Ook van mening dat het geld zal gaan in de toekomst criminele activiteiten. File encrypting malware kost al miljoenen dollars aan bedrijven, wil je echt dat te ondersteunen. Wanneer mensen geven in de eisen, bestand codering malware wordt meer en meer winstgevend, waardoor het aantrekken van meer mensen die een verlangen om gemakkelijk geld te verdienen. Overweeg het kopen van back-up met dat geld in plaats daarvan, omdat je zou kunnen worden gebracht in een situatie waarin je geconfronteerd met verlies van bestanden weer. Als u back-up beschikbaar had, kon u gewoon gegevens verwijderen TeslaRVNG1.5 en herstellen zonder u zorgen te maken over het verliezen ervan. En in het geval u in de war bent over hoe je erin geslaagd om de ransomware te krijgen, de distributie methoden zullen verder worden uitgelegd in het artikel in de paragraaf hieronder.

TeslaRVNG1.5 Ransomware verspreid methoden

Een gegevens versleutelen malware wordt vaak distributie via spam e-mailbijlagen, schadelijke downloads en exploit kits. Heel wat ransomware vertrouwen op onzorgvuldigheid van de gebruiker bij het openen van e-mailbijlagen en meer geavanceerde manieren zijn niet nodig. Niettemin, sommige ransomware kan worden verspreid met behulp van meer geavanceerde manieren, die meer tijd en moeite vereisen. Cyber oplichters hoeven niet veel te doen, schrijf gewoon een eenvoudige e-mail die minder voorzichtige gebruikers kunnen vallen voor, hechten het besmette bestand aan de e-mail en stuur het naar toekomstige slachtoffers, die kunnen denken dat de afzender is iemand betrouwbaar. Vanwege de gevoeligheid van het onderwerp, gebruikers zijn meer geneigd om het openen van e-mails praten over geld, dus dit soort onderwerpen kunnen vaak worden aangetroffen. Criminelen doen graag alsof ze van Amazon zijn en informeren u dat er vreemde activiteit in uw account of een aankoop werd gedaan. Je moet uitkijken voor bepaalde tekenen bij het openen van e-mails als je wilt een infectie-vrije computer. Kijk of u de afzender kent voordat u het bestand opent dat aan de e-mail is gekoppeld en of deze niet bij u bekend is, onderzoekt wie het zijn. Zelfs als u de afzender kent, haast u zich niet, onderzoekt eerst het e-mailadres om ervoor te zorgen dat het echt is. Grammaticafouten komen ook vrij vaak voor. Een andere belangrijke aanwijzing zou uw naam niet overal gebruikt kunnen zijn, als, laten we zeggen dat je een Amazon-klant bent en ze je een e-mail zouden sturen, zouden ze geen typische groeten gebruiken zoals Beste Klant / Lid / Gebruiker, en in plaats daarvan zou de naam die u hen hebt gegeven met invoegen. Het is ook mogelijk voor gegevens codering malware om zwakke plekken te gebruiken in apparaten te infecteren. Alle software hebben zwakke plekken, maar wanneer ze worden ontdekt, ze zijn normaal gepatcht door software maakt, zodat malware niet kan profiteren van het te infecteren. Toch, om een of andere reden, niet iedereen installeert deze updates. Het is zeer essentieel dat u deze patches te installeren, want als een zwakke plek is ernstig genoeg, Ernstig genoeg zwakke plekken kunnen gemakkelijk worden gebruikt door malware, dus het is essentieel dat al uw programma’s worden bijgewerkt. Voortdurend wordt lastig over updates kan lastig worden, dus je kon ze instellen om automatisch te installeren.

Wat TeslaRVNG1.5 doet

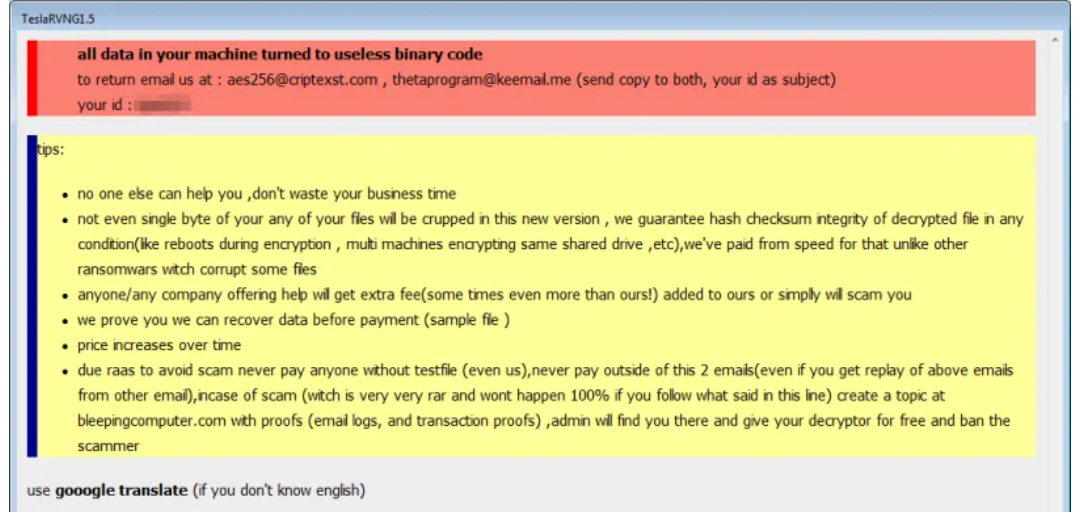

Uw bestanden zullen worden versleuteld door ransomware kort nadat het krijgt in uw apparaat. Zelfs als de situatie was niet duidelijk vanaf het begin, zult u zeker weten dat er iets mis is wanneer uw bestanden niet kunnen worden geopend. Bestanden die zijn versleuteld zal een vreemde bestandsextensie, die meestal mensen helpen bij het herkennen van welke ransomware ze te maken hebben met. Krachtige versleutelingsalgoritmen kunnen zijn gebruikt om uw gegevens te coderen, en er is een mogelijkheid dat ze permanent kunnen worden versleuteld. Een losgeld melding zal worden geplaatst in de mappen met uw gegevens of het zal verschijnen in uw bureaublad, en het moet uitleggen hoe u gegevens herstellen. U zal worden aangeboden een decryptor, voor een prijs uiteraard, en criminelen zullen waarschuwen om geen andere methoden te implementeren, omdat het kan leiden tot permanent beschadigde gegevens. Ransom bedragen worden meestal gespecificeerd in de nota, maar zo nu en dan, criminelen vragen slachtoffers om hen een e-mail om de prijs in te stellen, dus wat je betaalt hangt af van hoeveel je waarde hecht aan uw gegevens. Om reeds gespecificeerde redenen, het betalen van de cybercriminelen is niet de voorgestelde keuze. Als je hebt geprobeerd alle andere alternatieven, alleen dan moet je zelfs overwegen te betalen. Misschien ben je vergeten dat je kopieën van je bestanden hebt gemaakt. Voor sommige bestanden versleutelen malware, gebruikers kunnen zelfs gratis decryptors. Als de ransomware is crackable, iemand kan in staat zijn om een decryptor gratis vrij te geven. Neem die optie in overweging en alleen als je zeker weet dat een gratis decryptie software is geen optie, moet je zelfs overwegen te voldoen aan de eisen. Het zou verstandiger zijn om back-up te kopen met een deel van dat geld. Als er een back-up beschikbaar is, wist u het TeslaRVNG1.5 virus en ontgrendelt u TeslaRVNG1.5 bestanden. Probeer te voorkomen dat gegevens versleutelen kwaadaardige software in de toekomst en een van de manieren om dat te doen is om vertrouwd te raken met middelen die het zou kunnen krijgen in uw systeem. Blijf bij veilige webpagina’s als het gaat om downloads, wees voorzichtig met e-mailbijlagen die u opent en zorg ervoor dat programma’s worden bijgewerkt.

TeslaRVNG1.5 Verwijdering

Als u volledig wilt ontdoen van de ransomware, gebruik ransomware. Als u geen ervaring hebt met computers, u uw apparaat onbedoeld beschadigen wanneer u probeert het virus handmatig op te TeslaRVNG1.5 lossen. Als u ervoor kiest om een malware verwijdering software te gebruiken, zou het een veel betere keuze. De software is niet alleen in staat om u te helpen omgaan met de infectie, maar het kan stoppen met toekomstige bestand versleutelen malware van het invoeren. Dus selecteer een programma, installeer het, scan uw systeem en zorg ervoor dat de ransomware te elimineren, als het gevonden. Het hulpprogramma zal echter niet in staat zijn om gegevens te decoderen, dus wees niet verbaasd dat uw bestanden versleuteld blijven. Zodra uw computer is schoongemaakt, moet het normale computergebruik worden hersteld.

Offers

Removal Tool downloadento scan for TeslaRVNG1.5Use our recommended removal tool to scan for TeslaRVNG1.5. Trial version of provides detection of computer threats like TeslaRVNG1.5 and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Beoordeling WiperSoft is een veiligheidshulpmiddel dat real-time beveiliging van potentiële bedreigingen biedt. Tegenwoordig veel gebruikers geneigd om de vrije software van de download va ...

Downloaden|meer

Is MacKeeper een virus?MacKeeper is niet een virus, noch is het een oplichterij. Hoewel er verschillende meningen over het programma op het Internet, een lot van de mensen die zo berucht haten het pro ...

Downloaden|meer

Terwijl de makers van MalwareBytes anti-malware niet in deze business voor lange tijd zijn, make-up ze voor het met hun enthousiaste aanpak. Statistiek van dergelijke websites zoals CNET toont dat dez ...

Downloaden|meer

Quick Menu

stap 1. Verwijderen van TeslaRVNG1.5 vanuit de veilige modus met netwerkmogelijkheden.

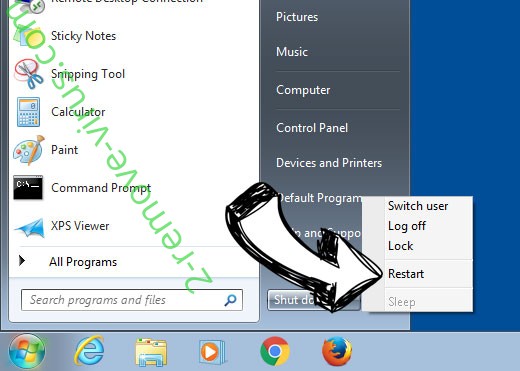

TeslaRVNG1.5 verwijderen uit Windows 7/Windows Vista/Windows XP

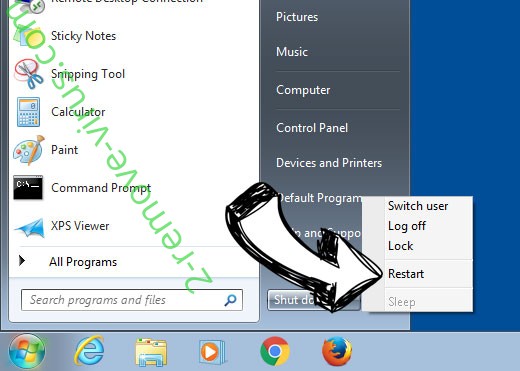

- Klik op Start en selecteer Afsluiten.

- Kies opnieuw opstarten en klik op OK.

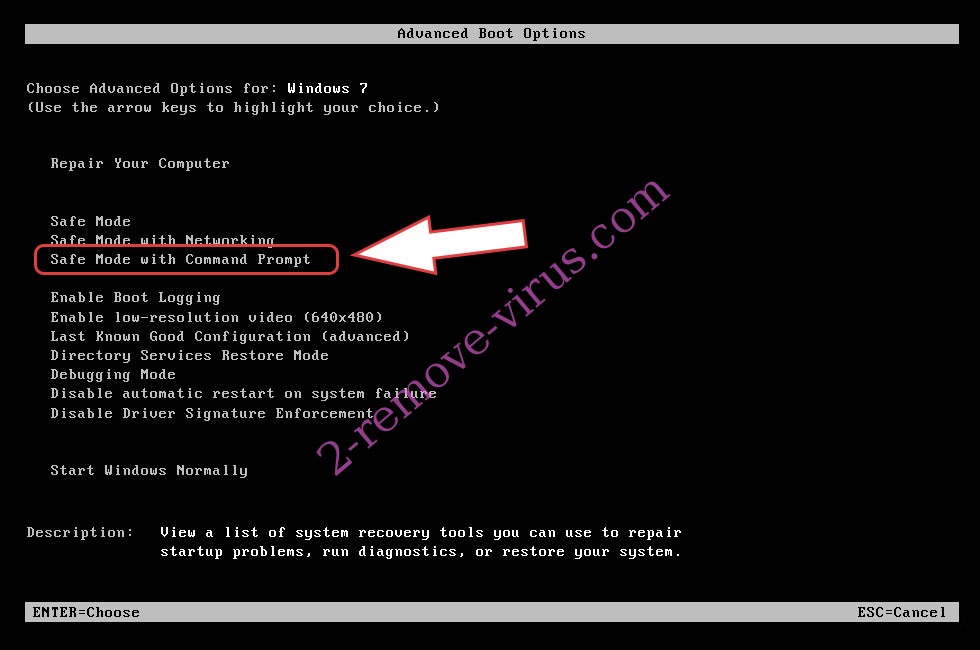

- Start onttrekkend F8 wanneer uw PC begint laden.

- Kies onder Advanced Boot Options, veilige modus met netwerkmogelijkheden.

- Open uw browser en downloaden naar de anti-malware utility.

- Gebruik het hulpprogramma voor het verwijderen van de TeslaRVNG1.5

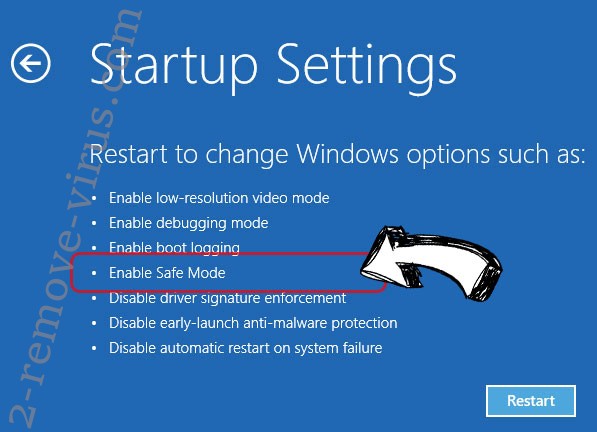

TeslaRVNG1.5 verwijderen uit Windows 8/Windows 10

- Op het login-scherm van Windows, drukt u op de knoop van de macht.

- Tik en houd SHIFT ingedrukt en selecteer Nieuw begin.

- Ga naar Troubleshoot → Advanced options → Start Settings.

- Kies inschakelen veilige modus of veilige modus met netwerkmogelijkheden onder de opstartinstellingen.

- Klik op opnieuw.

- Open uw webbrowser en de malware remover downloaden.

- De software gebruiken voor het verwijderen van de TeslaRVNG1.5

stap 2. Herstellen van uw bestanden met behulp van Systeemherstel

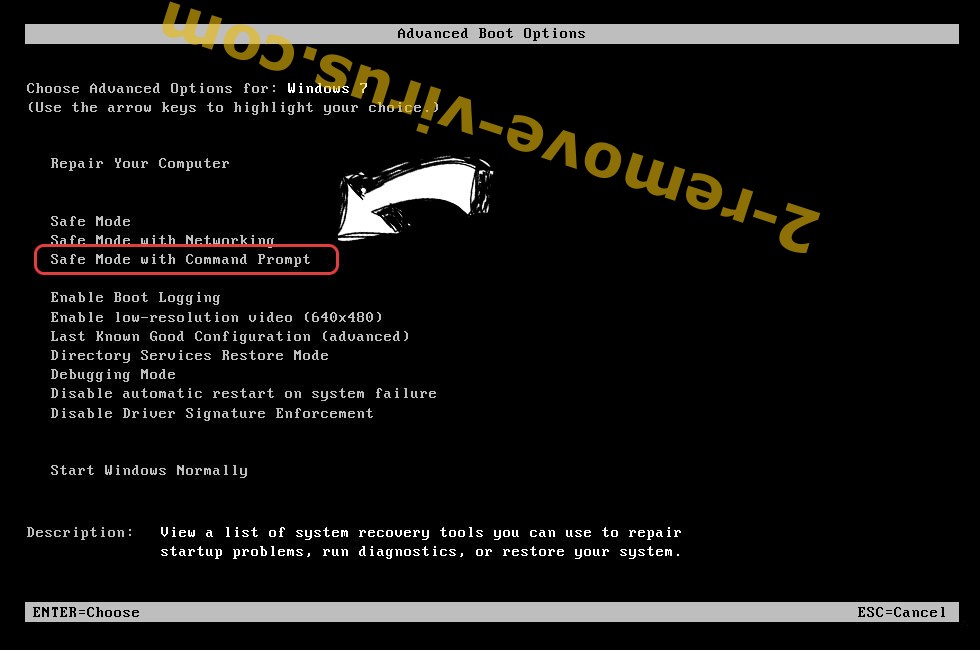

TeslaRVNG1.5 verwijderen uit Windows 7/Windows Vista/Windows XP

- Klik op Start en kies afsluiten.

- Selecteer opnieuw opstarten en op OK

- Wanneer uw PC begint te laden, drukt u herhaaldelijk op F8 om geavanceerde opstartopties

- Kies de MS-DOS-Prompt in de lijst.

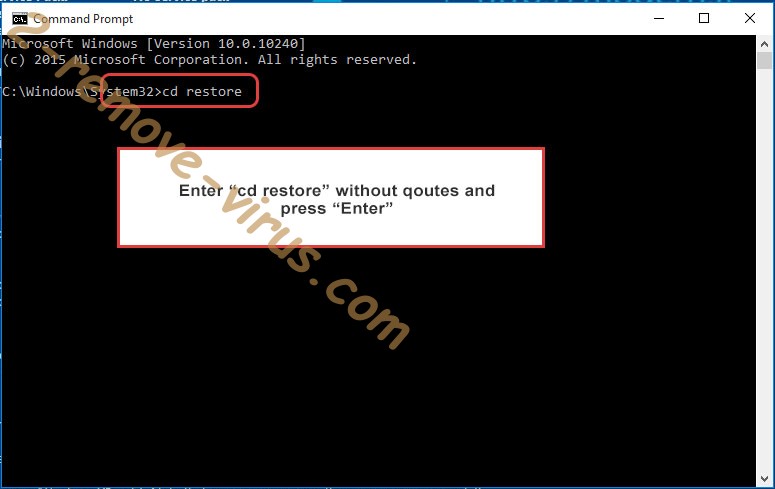

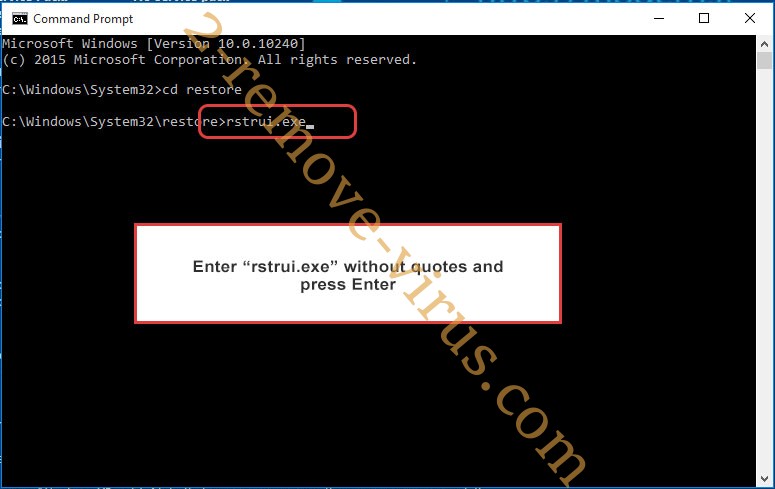

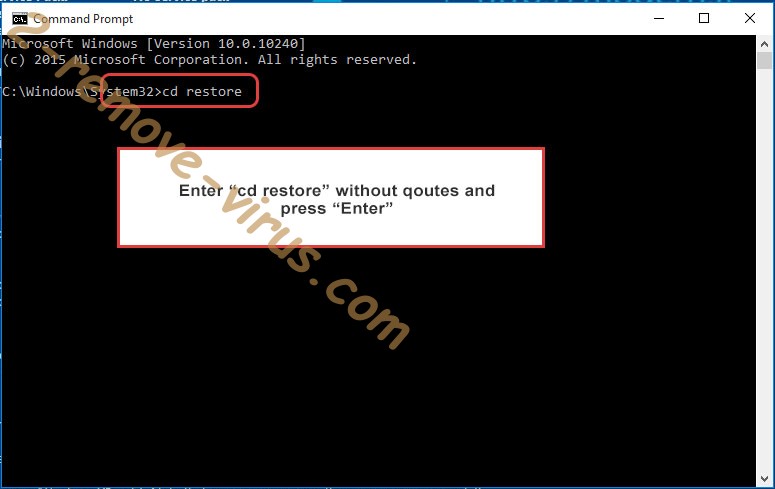

- Typ in het cd restore en tik op Enter.

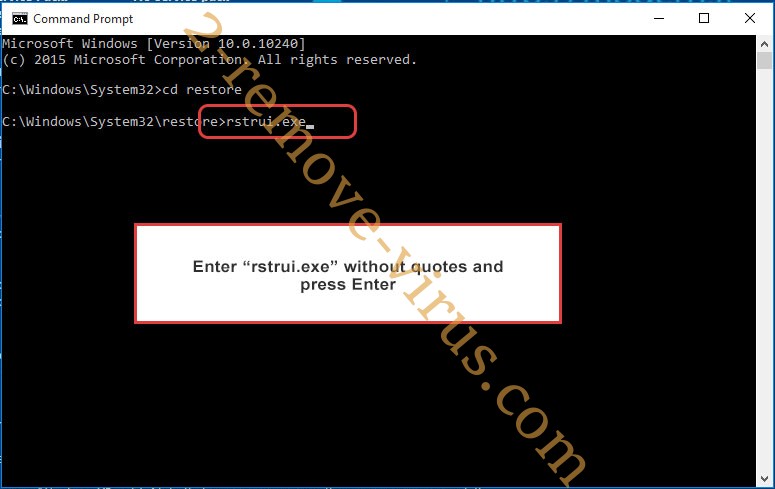

- Type in rstrui.exe en druk op Enter.

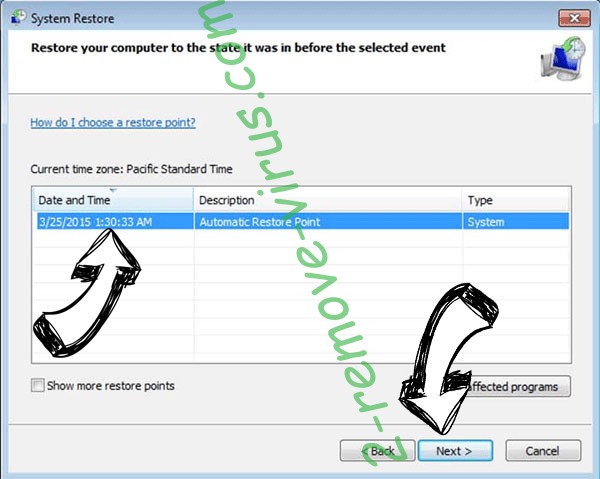

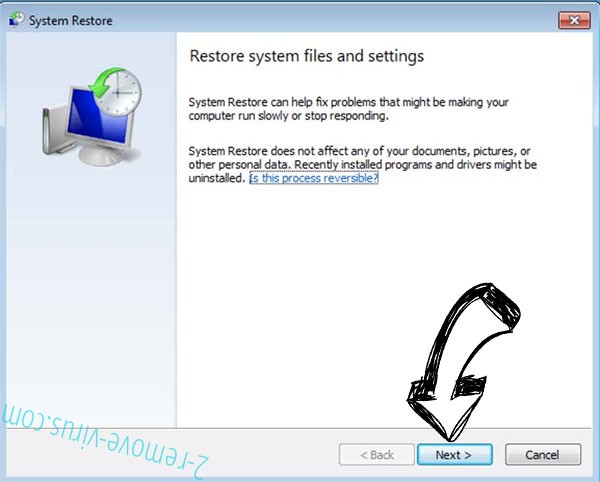

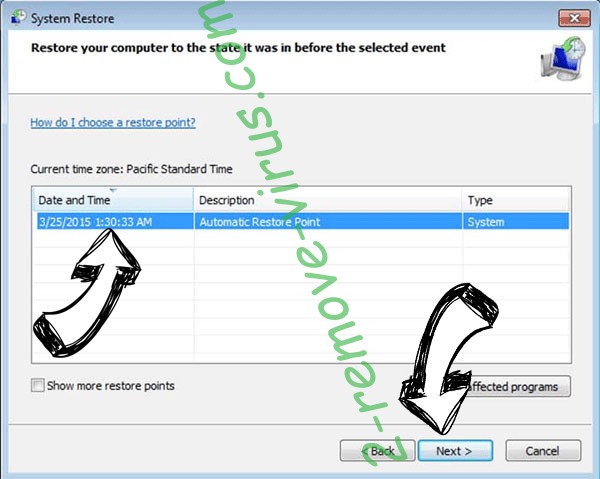

- Klik op volgende in het nieuwe venster en selecteer het herstelpunt vóór de infectie.

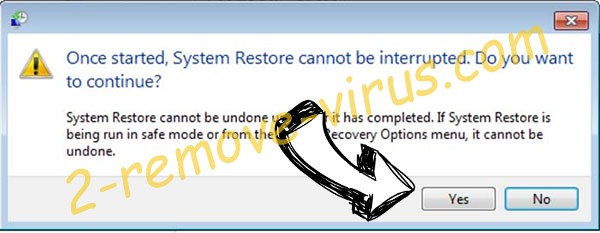

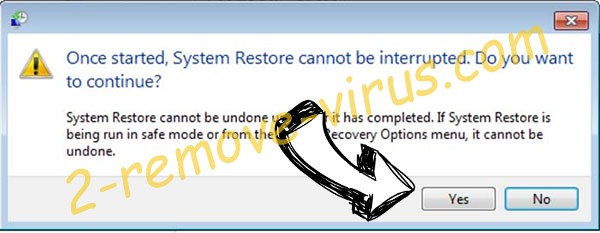

- Klik opnieuw op volgende en klik op Ja om te beginnen de systematiek weergeven.

TeslaRVNG1.5 verwijderen uit Windows 8/Windows 10

- Klik op de Power-knop op de Windows login-scherm.

- Druk op en houd SHIFT ingedrukt en klik op opnieuw opstarten.

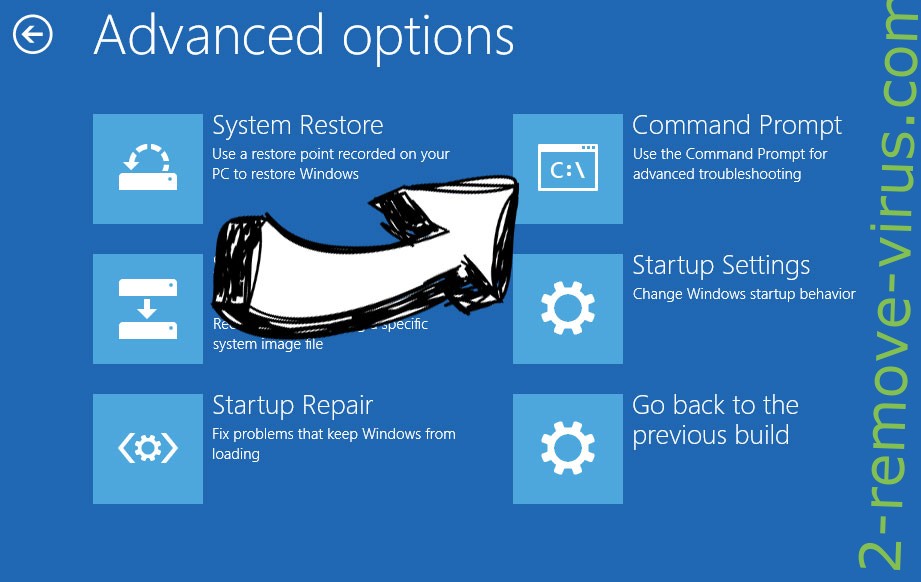

- Kies problemen oplossen en ga naar geavanceerde opties.

- Selecteer opdrachtprompt en klik op opnieuw opstarten.

- Ter troepenleiding Prompt, ingang cd restore en tik op Enter.

- Typ in rstrui.exe en tik nogmaals op Enter.

- Klik op volgende in het nieuwe venster met systeem herstellen.

- Kies het herstelpunt vóór de infectie.

- Klik op volgende en klik vervolgens op Ja om te herstellen van uw systeem.