Cyberkriminalitet kommer i en rekke former, en av de vanligste er Ransomware , en type malware-infeksjon som krypterer filer og krever penger i retur for å dekryptere dem. , i løpet av Ransomware de siste fem årene, har blitt en betydelig plage for alle, inkludert individuelle brukere, selskaper og organisasjoner, offentlige etater og til og med helseinstitusjoner.

De estimerte kostnadene for Ransomware angrep har overskredet $ 20 milliarder bare i 2020, mer enn dobbelt så mye som i 2018. Kostnaden for skader kommer bare til å øke i løpet av de kommende årene, med flere og flere selskaper og organisasjoner som blir offer. Og med Ransomware -as-a-service (Raas) blir allment tilgjengelig for alle som ønsker å vende seg til denne spesielle typen cyberkriminalitet, Ransomware ble en enda større trussel. Cyberkriminelle kan nå bare leie ut Ransomware og kjøpe tilgang til systemer for å starte på, samtidig som de legger ned minimal innsats og krever lite Ransomware dyktighet.

Mens vanlige brukere fortsatt står i fare for å bli ofre for Ransomware angrep, er det bedrifter og organisasjoner som har størst risiko. Vanlige brukere er vanligvis ofre for svært generiske, ofte lett unngåelige Ransomware angrep, men organisasjoner er målrettet av svært spesifikke og sofistikerte Ransomware stammer. Innsatsen er også mye høyere for sistnevnte, da Ransomware kravene ofte overstiger millioner av dollar.

Bedrifter og organisasjoner står også overfor et annet problem, Ransomware gjenger krypterer nå ikke bare filer og forårsaker betydelige forstyrrelser i hverdagens operasjoner, men stjeler også data og truer med å frigjøre dem offentlig hvis løsepenger ikke betales. Mange Ransomware har gjort godt ut av dette løftet og har faktisk offentliggjort potensielt sensitive data stjålet fra selskaper som tok beslutningen om ikke å betale.

For individuelle brukere betyr å unngå Ransomware å utvikle bedre surfevaner og ikke engasjere seg i ulovlige aktiviteter på Internett. For bedrifter og organisasjoner er det imidlertid mye mer komplisert.

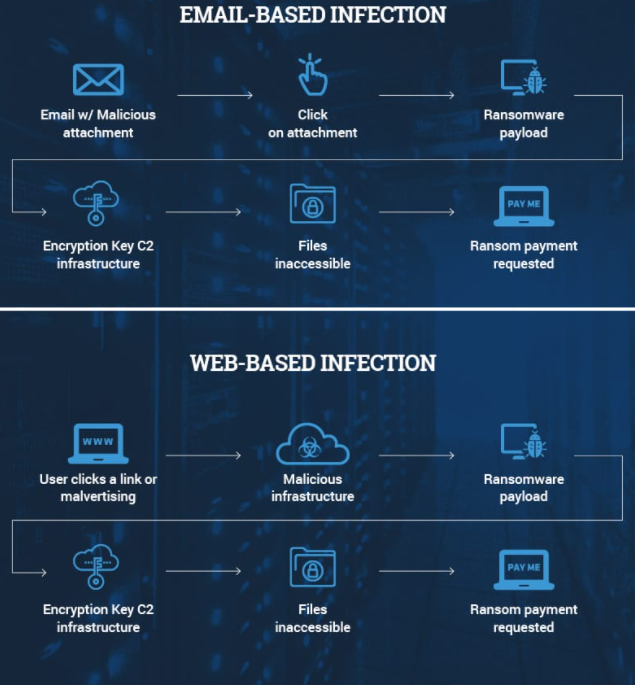

Nedenfor finner du metodene Ransomware som oftest brukes til å infisere systemer, som gjelder for både individuelle brukere og større mål.

Piratkopiering av opphavsrettsbeskyttet innhold

Det er ingen hemmelighet at du kan få omtrent alle slags betalte filmer, TV-serier, spill, programvare, etc., gratis ved piratkopiering. Om du bør gjøre det eller ikke er et annet spørsmål, men faktum er at det er mulig. Og fordi mange velger dette alternativet for å få favorittinnholdet sitt, skaper det den perfekte muligheten for ondsinnede skuespillere til å distribuere skadelig programvare. For ikke å nevne det faktum at kilder som har piratkopiert innhold ofte er svært dårlig regulert, noe som gjør at cyberkrevere enkelt kan distribuere skadelig programvare.

I de fleste tilfeller plukker brukere opp Ransomware via torrenter for underholdningsinnhold og når de laster ned programvaresprekker. Du kan ikke stole på nettsteder som Pirate Bay eller programvare crack-fora for å gi deg trygt innhold når hele poenget med disse plattformene er å gi tilgang til stjålet innhold. Spesielt de fleste torrent-nettsteder er notorisk dårlig regulert, noe som gjør at ondsinnede parter enkelt kan laste opp skadelig innhold til plattformene.

Torrenter for populært innhold oftere enn ikke har skjult skadelig programvare i dem. For eksempel, da den populære TV-serien Game of Thrones ble sendt, var torrenter for episoder ofte skadelig programvare. Det samme kan sies om enhver etterlengtet / populær film, TV-serie og videospill.

I tillegg til torrenter som inneholder skadelig programvare, kan torrent-nettsteder selv ofte klassifiseres som ondsinnede. Nettstedene viser forskjellige svindel, inkludert falske virusvarsler, ber om å laste ned potensielt farlige programmer, og «du har vunnet en premie» svindel. Videre kan mange torrent-nettsteder være mer sårbare for utnyttelse av ondsinnede parter, noe som kan tillate dem å starte drive-by-nedlastinger.

Den enkleste måten å unngå å plukke opp Ransomware og andre typer malwareinfeksjoner fra piratkopieringsnettsteder er å ikke torrent. Imidlertid, hvis du ikke er opptatt av det faktum at du egentlig stjeler innhold, har du i det minste antivirusprogramvare installert for når du uunngåelig ender opp med å laste ned skadelig programvare.

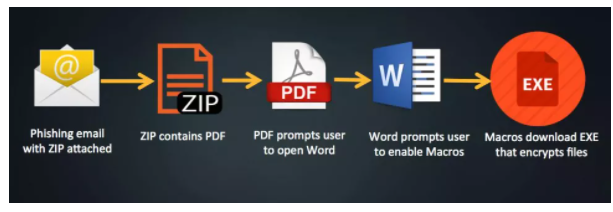

E-postvedlegg

Malspam og vedleggene deres er en av de vanligste måtene skadelig programvare, Ransomware spesielt, distribueres. Dette gjelder både vanlige brukere og bedriftsnettverk. Ulike sosialtekniske taktikker brukes til å lure brukere til å åpne e-postvedlegg, noe som vil starte skadelig programvare. De ondsinnede vedleggene kommer i forskjellige formater, inkludert Word, Excel, PDF og ZIP.

Malspam-kampanjer spenner fra veldig grunnleggende til ganske sofistikerte, hvorav sistnevnte vanligvis har spesifikke mål, for eksempel selskaper eller offentlige institusjoner. De generiske malspam-kampanjene er veldig lett gjenkjennelige, så lenge brukerne ikke haster med å åpne uoppfordrede e-postvedlegg. Imidlertid kan de sofistikerte være ekstremt vanskelig å oppdage, dømme fra de mange selskapene og institusjonene som har blitt offer.

Hvordan unngå å bli smittet:

- inspisere avsenderens e-postadresse;

Avsenderens e-postadresse bør være det første du sjekker når du mottar en uoppfordret e-post med et vedlegg fordi det ofte er en stor gave. Med mindre de har spesifikke mål, Ransomware sendes e-post ofte fra svært generiske e-postadresser som består av tilfeldige kombinasjoner av tall og bokstaver. Selv om e-postadressen ser legitim ut, må du imidlertid alltid sjekke om den faktisk tilhører den avsenderen hevder å være.

- se etter grammatikk- og stavefeil i uoppfordrede e-postmeldinger;

Enten det er forsettlig eller ikke, inneholder malspam, phishing og andre ondsinnede e-poster ofte veldig åpenbare grammatikk- og stavefeil. Hvis du mottar en e-post (spesielt hvis det er den generiske automatiske) fra et selskap hvis tjenester du bruker, vil e-posten ikke ha grammatikk / stavefeil, da de blir sett på som uprofesjonelle. Hvis du for eksempel mottar en e-post med feil fra noen som hevder å være banken din, bør du vurdere det som et stort rødt flagg.

- legg merke til hvordan e-postadressen adresserer deg;

Du har sannsynligvis lagt merke til at når et selskap hvis tjeneste du bruker sender deg en e-post, adresserer den deg etter navn. Hvis du for eksempel bruker strømmetjenesten Netflix, vil de adressere deg med navnet på hovedbrukerprofilen til Netflix. Hvis du for eksempel har en bankkonto med Barclays, vil offisiell korrespondanse adressere deg etter etternavnet ditt. Aldri vil generiske ord som «Bruker», «Medlem», «Kunde», etc., noen gang bli brukt til å adressere deg i legitime e-poster av tjenester du bruker. Hvis en e-post som bruker generiske ord til adresse, ber deg om å åpne et vedlegg fordi det er et viktig dokument, bør du være veldig forsiktig.

- skanne e-postvedlegg med antivirusprogramvare eller VirusTotal;

Det anbefales på det sterkeste å skanne alle e-postvedlegg med antivirusprogramvare eller VirusTotal før du åpner dem. Du kan laste opp e-postvedlegget til VirusTotal, og det vil vise deg om noen av titalls antivirusprogrammer oppdager filen som skadelig.

- ikke klikk på ukjente lenker.

I noen tilfeller inneholder e-postmeldinger koblinger i stedet for e-postvedlegg. Å klikke på en ondsinnet lenke vil ta deg til et nettsted der skadelig programvare som Ransomware kan gjemme seg.

Ondsinnet annonsering

Ondsinnet reklame, eller malvertisering kort sagt, er også en taktikk som brukes av Ransomware distributører for å spre skadelig programvare. Måten malvertisering fungerer på er ondsinnede aktører setter inn ondsinnet kode i annonser og bruker deretter legitime annonseringsnettverk for å vise disse annonsene til brukerne. Hvis brukere samhandler med den ondsinnede annonsen, blir de omdirigert til en ondsinnet server som er vert for et utnyttelsessett, som deretter kan kjøres. Utnyttelsessett er skadelig programvare som ser etter sikkerhetsproblemer på den infiserte enheten. Ved å utnytte et sikkerhetsproblem kan utnyttelsessettet i hovedsak tillate Ransomware at du går inn på en datamaskin.

Ondsinnede annonser finnes på helt legitime nettsteder, selv om de vanligvis raskt oppdages og fjernes. Dessverre betyr dette at det ikke alltid er trygt å samhandle med annonser selv på legitime nettsteder.

Hvordan unngå å bli smittet:

- regelmessig installere oppdateringer;

For å forhindre at skadelig programvare utnytter sikkerhetsproblemer, må du sørge for å installere oppdateringer regelmessig. Når utviklere blir oppmerksomme på et sikkerhetsproblem som kan utnyttes, gir de ut en oppdatering for å oppdatere det. Alt du trenger å gjøre er å installere den. Du kan aktivere automatiske oppdateringer i mange tilfeller, og vi anbefaler på det sterkeste å gjøre det.

- har antivirusprogramvare og adblocker installert;

Å ha antivirusprogramvare installert er et must for å forhindre malware-infeksjoner, inkludert de som sprer seg via ondsinnet annonsering. Et pålitelig antivirusprogram vil forhindre infeksjoner som Ransomware å komme inn eller gjøre skade. Det er også lurt å installere en adblocker-utvidelse, da den vil blokkere annonser og forhindre popup-vinduer.

- unngå å samhandle med annonser på nettsteder med høy risiko.

Når du surfer på nettsteder med høy risiko, er det lurt å ikke klikke på noen annonser, da det er stor sjanse for at de vil være usikre. Nettsteder som har piratkopiert innhold, gratis streamingsider og pornografisider er blant de mest risikoutsatte, så det bør utvises ekstra forsiktighet når du besøker dem. Å ha adblocker installert i det minste anbefales.

Drive-by-nedlastinger

På samme måte som malvertisering, innebærer drive-by-nedlastinger ondsinnede aktører som injiserer ondsinnet kode på nettsteder og deretter bruker utnyttelsessett for å infisere datamaskiner. Legitime nettsteder kan noen ganger bli kompromittert og resultere i drive-by-nedlastinger, men det er ikke spesielt vanlig, da det i hovedsak innebærer å hacke nettstedene, og det er ikke alltid så lett når det er tilstrekkelige beskyttelsestiltak.

Disse nedlastingene kan oppstå uten at brukere noterer noe galt, det er vanligvis nok å bare besøke nettstedet for at nedlastingen skal starte. Dette kan føre til alle slags infeksjoner, inkludert Ransomware .

Hvordan unngå å bli smittet:

- har antivirusprogramvare installert.

Å ha antivirusprogramvare installert er et must for å forhindre malware-infeksjoner, inkludert de som sprer seg via ondsinnet annonsering. Et pålitelig antivirusprogram vil forhindre infeksjoner som Ransomware å komme inn eller gjøre skade.

Remote Desktop Protocol (RDP)

Remote Desktop Protocol, eller RDP kort sagt, er et verktøy som lar brukere koble til en annen datamaskin eller server ved hjelp av en nettverkstilkobling. Ikke overraskende så cyberkriminelle en mulighet til å distribuere Ransomware via RDP. Det er for tiden en av de mest brukte infiltrasjonsmetodene av Ransomware , spesielt når det gjelder å infisere organisasjoner i stedet for individuelle brukere. De beryktede Dharma- og GandCrab-familiene Ransomware er kjent for å utnytte Remote Desktop Protocol til å infisere datamaskiner.

Den største faren er å la en RDP-port være åpen for Internett, da den i hovedsak lar hvem som helst koble til den eksterne serveren. Hvis en angriper kan koble seg til den, vil han/hun ha tilgang til -serveren og kan utføre en rekke handlinger, for eksempel installere Ransomware . Cyberkriminelle er i stand til å skanne Internett etter åpne RDP-porter, som de deretter prøver å logge på ved enten å gjette legitimasjonen eller bruke stjålne. Når angriperen er i systemet, fortsetter han/hun med å deaktivere sikkerhetssystemer for å gjøre nettverket sårbart, og deretter levere nyttelasten aka installere Ransomware .

Hvordan unngå å bli smittet:

- bruke et VPN;

Det anbefales på det sterkeste å bruke en VPN for å gjøre tilgang til eksterne nettverk trygt.

- ha sterke passord og aktivere flerfaktorautentisering;

De fleste vellykkede RDP-angrep oppstår på grunn av svak påloggingsinformasjon. Å lage et langt, tilfeldig og viktigst, unikt passord vil forhindre angripere i å kunne utføre angrep via RDP. Fordi det alltid er mulig å kompromittere passord, anbefales det imidlertid å aktivere flerfaktorautentisering for å gjøre det vanskeligere for uautoriserte parter å logge på.

- Bruk en brannmur til å begrense hvem som har tilgang.

Du kan bruke en brannmur til å begrense hvilke IP-adresser eller hvilket område av IP-adresser som har tilgang til RDP.