Hva er Ransomware ?

Hvis du er heldig nok til ikke å ha møtt Ransomware , vet du at det er en type skadelig programvare som krypterer filer og i hovedsak tar dem for gissel ved å kreve betaling for dekrypteringen. Den krypterer alle personlige filer, som deretter blir uåpnelige med mindre de kjøres gjennom et spesielt dekrypterprogram. Imidlertid er de eneste menneskene med en dekrypter ofte cyberkriminelle som driver Ransomware . Hvis brukere nekter å betale løsepenger, er det ikke uvanlig at filer forblir tapt for godt. Med mindre ofrene har forsterkninger.

I løpet av de siste fem årene Ransomware har blitt en av de største cybersikkerhetstruslene, ikke bare for individuelle brukere, men også for bedrifter og organisasjoner. Hvert år Ransomware forårsaker milliarder av dollar i skader, og summen øker betydelig. Bare i 2020 Ransomware forårsaket skadene på 20 milliarder dollar. På bare to år ble skader forårsaket av Ransomware doblet.

Gjennom årene har målene skiftet fra enkeltbrukere til små bedrifter og bedrifter, samt offentlige anlegg. Selv helsesektoren blir målrettet. I motsetning til individuelle brukere kan større mål betale hundretusenvis av dollar i løsepenger, og det er derfor de er et så favorisert mål for cyberkriminelle, Ransomware spesielt gjenger.

Hvis du vil gjøre deg kjent med Ransomware , hvordan det sprer seg, hvordan det fungerer og hvordan du beskytter deg selv, fortsett å lese som vi vil forklare mer detaljert.

Hvordan Ransomware fungerer

- Infeksjon

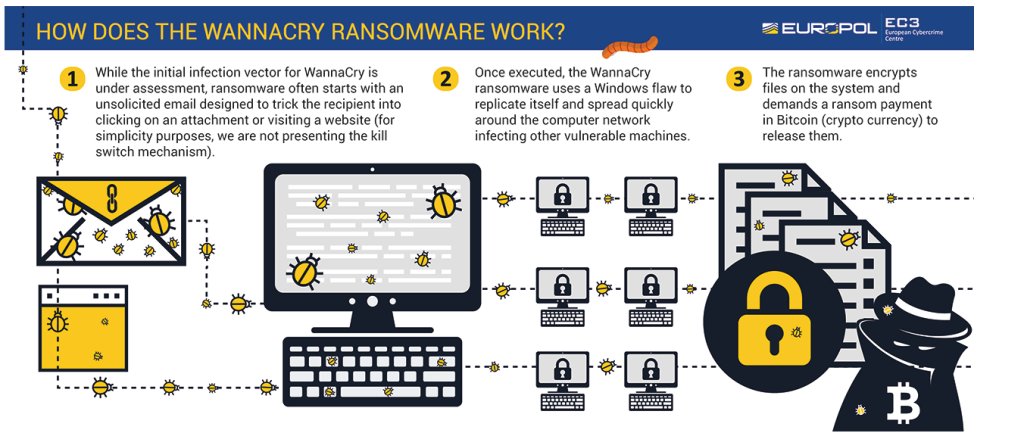

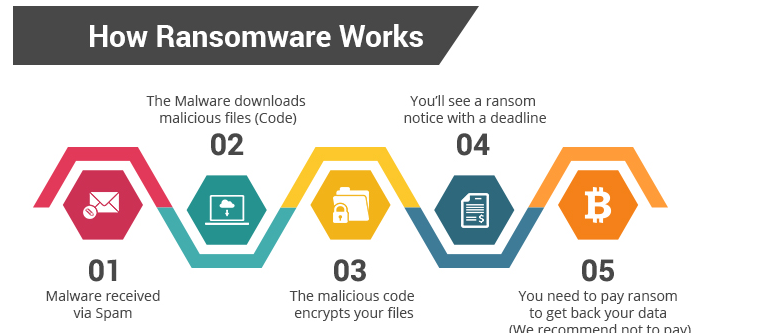

Det første trinnet i et Ransomware angrep er å komme inn i målsystemet. Når det gjelder individuelle brukere, Ransomware kommer de vanligvis inn når brukere åpner ondsinnede filer, som de får fra malspam-e-poster, torrent-nettsteder, etc. Når den ondsinnede filen er åpnet, Ransomware begynner krypteringsprosessen.

For å infisere større mål som selskaper og offentlige etater, bruker cyberkriminelle forskjellige taktikker, for eksempel misbruk av Remote Desktop Protocol, som i hovedsak lar dem komme inn i målsystemet og starte Ransomware på det selv.

- Filkryptering

Når brukere starter Ransomware , begynner den å kryptere filer. Alle Ransomware retter seg hovedsakelig mot personlige filer, inkludert bilder, dokumenter og videoer. Listen over målrettede filtyper er vanligvis veldig omfattende, men det avhenger av Ransomware hvilke filer den er rettet mot. Men totalt sett vil de fleste personlige filer bli kryptert.

Filer vil bli uåpnelige så snart de er kryptert. Ofrene kan bestemme hvilke filer som er kryptert av utvidelsen som er lagt til krypterte filer. Ulike Ransomware legger til forskjellige utvidelser, som vanligvis er hvordan ofre kan bestemme hvilken de har å gjøre med hvis navnet ikke er nevnt i løsepenger.

- Løsepengene

Når filene er ferdig kryptert, Ransomware vil slippe et krav om løsepenger. Vanligvis Ransomware bruker familier de samme sedlene om og om igjen, og krever samme sum. For eksempel bruker den beryktede Ransomware Djvu-familien alltid det samme identiske løsepenger notatet hver gang. Notatene forklarer vanligvis at filer er kryptert og tilbyr en dekrypter til en pris. Løsepengesummen er forskjellig, avhengig av hvilken som Ransomware er ansvarlig.

For individuelle brukere varierer løsepengersummen vanligvis fra $ 100 til $ 2000. For bedrifter og organisasjoner kan imidlertid den etterspurte summen være i hundretusener, eller til og med millioner av dollar.

Saken med å betale løsepenger er at det ikke alltid garanterer fildekryptering. Mens cyberkriminelle lover å gi en fungerende dekrypter, gjør de ikke alltid godt av disse løftene, og velger i stedet å bare ta pengene og ikke sende noe i bytte. Selv politimyndigheter oppfordrer ofrene til ikke å betale løsepenger. Men til slutt, om brukere betaler løsepenger er alle ofrenes beslutning.

- utpressing

Dette er en relativt ny praksis og brukes vanligvis mot større mål, for eksempel selskaper eller organisasjoner. Mange selskaper som blir ofre for Ransomware angrep har sikkerhetskopier og vil kunne gjenopprette data og vanlige operasjoner ganske raskt, noe som betyr at det ikke ville være nødvendig å betale løsepenger. For å prøve å tvinge mål for å betale løsepenger, har imidlertid cyberkriminelle i hovedsak begynt å utpresse dem ved å true med å offentliggjøre data de har stjålet. Hvor effektiv denne nye taktikken kan være, er vanskelig å si fordi ikke alle ofre rapporterer angrepene. Og flertallet av de som gjør det, betaler ikke løsepenger.

Ransomware gjenger gjør imidlertid godt av sitt løfte om å frigjøre dataene. Et eksempel er Ransomware angrepet mot CD Projekt, utvikler av populære videospill Witcher 3 og Cyberpunk 2077. Selskapet ble målrettet av en Ransomware gjeng som stjal kildekodene for nevnte spill. Den forespurte løsepengesummen er ikke avslørt, men CD Projekt nektet å betale den. Flere sikkerhetsanalytikere rapporterte senere at kildekoden ble auksjonert på det mørke nettet for en pris som starter med $ 1 million. Koden ble senere delt på sosiale medier, og CD Projekt begynte å bruke DMCA-fjerningsvarsler for å fjerne den.

De vanligste Ransomware distribusjonsmetodene

- E-postvedlegg

Malspam-kampanjer er veldig effektive når det gjelder å infisere brukere, spesielt individuelle. Ondsinnede skuespillere kjøper tusenvis av e-postadresser fra hackerfora og lanserer ondsinnede spam-kampanjer ved hjelp av dem. Det er ikke uvanlig at de ondsinnede e-postene ser ut som de er offisiell korrespondanse fra et selskap eller offentlig byrå. E-postene har vanligvis en liten mengde tekst som sier at det er veldig viktig å åpne den vedlagte filen. Hvis brukere åpner de vedlagte filene, tillater de i hovedsak Ransomware å starte.

- Torrenter og andre piratkopieringsplattformer

Fora og torrent-nettsteder er ofte dårlig regulert, noe som gjør at ondsinnede skuespillere kan laste opp ondsinnet innhold uten mye problemer. Dette er spesielt vanlig på torrent-nettsteder og fora som har programvaresprekker. Brukere ville ved et uhell laste ned Ransomware og annen skadelig programvare, og trodde torrenten ville inneholde en film, TV-serie, videospill eller programvare.

- Utnyttelsessett

Det er ganske vanlig at Ransomware gjenger bruker utnyttelsessett for å komme inn i brukernes systemer. Utnyttelsessett er verktøy som i hovedsak ser etter sårbarheter på et system som de kan bruke til å levere en utnyttelse og nedlasting Ransomware og annen skadelig programvare. Utnyttelsessett kan oppstå i ondsinnet annonsering (malvertisering) og kompromitterte / ondsinnede nettsteder. Måten dette fungerer på er at brukere blir lurt til å besøke et ondsinnet eller kompromittert nettsted som har et utnyttelsessett, som deretter ser etter sårbarheter i programvare som er installert på enheten. Deretter kan du dra nytte av dette sikkerhetsproblemet for å slippe en ondsinnet nyttelast, også kalt skadelig programvare.

- Remote Desktop Protocol (RDP)

RDP (Remote Desktop Protocol) er et verktøy som gjør det mulig for brukere å koble til en annen datamaskin/server ved hjelp av en nettverkstilkobling. På grunn av måten det fungerer på, skapte det en mulighet for cyberkriminelle til å bruke den til å distribuere sine Ransomware . Det har blitt en av de mest brukte malware infiltrasjonsmetodene, spesielt når du målretter mot store selskaper og organisasjoner. Ransomware Dharma-familien er et eksempel på en malware-familie som bruker denne metoden.

Når en RDP-port er åpen på Internett, kan hvem som helst prøve å koble til den. Og cyberkriminelle har verktøy som skanner etter disse åpne portene. Hvis de finner en, prøver de å koble til den ved hjelp av enten stjålet påloggingsinformasjon eller ved å gjette dem. Hvis passordet er svakt, kan det være utrolig enkelt å gjette. Når en angriper logger seg på, kan han eller hun få tilgang til serveren/datamaskinen og gjøre hva som helst på den, inkludert å starte Ransomware .

Måter å beskytte deg mot Ransomware / tap av data

Sikkerhetskopiere viktige filer regelmessig

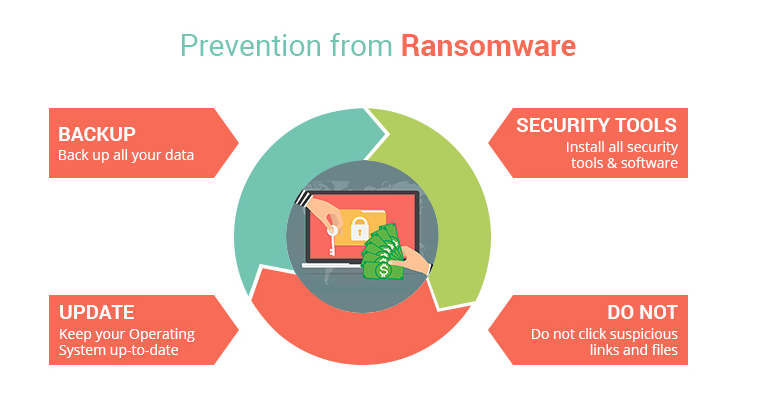

Den beste måten å forhindre alvorlige konsekvenser av en Ransomware infeksjon er å regelmessig sikkerhetskopiere filer, i det minste de du ikke vil miste. Det er forskjellige måter å sikkerhetskopiere filer på, og alle brukere vil kunne finne den mest praktiske metoden for dem.

Ha antivirusprogramvare installert

Det vil ikke komme som noen overraskelse at pålitelig antivirusprogramvare med Ransomware beskyttelse er den første forsvarslinjen når det gjelder skadelig programvare. For å tilpasse seg den økende trusselen om Ransomware , tilbyr mange antivirusprogrammer nå en slags beskyttelse mot Ransomware . Hvis du har antivirusprogramvare installert, må du sjekke om den har en slik funksjon. Hvis du ikke har et sikkerhetsprogram, men planlegger å få et, undersøker du de som gir best beskyttelse mot Ransomware .

Installere oppdateringer regelmessig

Vi har allerede nevnt at skadelig programvare kan bruke sårbarheter på enheten din for å komme inn. Når sikkerhetsproblemer identifiseres, spesielt hvis de er alvorlige, vil en oppdatering bli utgitt for å oppdatere den. Hvis du ikke installerer disse oppdateringene, blir systemet sårbart. Det anbefales å aktivere automatiske oppdateringer.

WannaCry Ransomware er et flott eksempel som viser viktigheten av å installere oppdateringer regelmessig. Utnyttet Ransomware et kjent EternalBlue-sikkerhetsproblem, som ble oppdatert av Microsoft 2 måneder før angrepet i en rekke oppdateringer for alle Windows-versjoner som ble støttet på den tiden, fra og med Windows Vista. Mer enn 300 000 datamaskiner som enten ikke hadde oppdateringen installert eller kjørte versjoner av Windows som ikke støttes (f.eks. Windows XP), ble infisert over hele verden. WannaCry Ransomware krevde løsepenger på $ 300 – $ 600 for å bli betalt i Bitcoin. Flertallet av ofrene var selskaper og organisasjoner som ikke hadde tilstrekkelig sikkerhetspraksis.

Utvikle gode surfevaner

For vanlige brukere betyr å unngå Ransomware ofte å utvikle bedre surfevaner. Det betyr hovedsakelig ikke å åpne uoppfordrede e-postvedlegg, ikke klikke på annonser når du surfer på nettsteder med høy risiko, og unngå piratkopiering (spesielt via torrenter).

- E-postvedlegg

Alle e-postvedlegg bør skannes med antivirusprogramvare eller VirusTotal før de åpnes. Skanning med VirusTotal kan til og med være bedre, da det vil vise om noen av antivirusprogrammene som er partner med den, oppdager filen som potensielt skadelig. Generelt bør du unngå å åpne e-postvedlegg som kommer fra ukjente avsendere.

Ondsinnede e-poster som bærer skadelig programvare er vanligvis ganske generiske, noe som betyr at du bør kunne identifisere dem så lenge du vet hva du skal se etter. Avsenderens e-postadresse er ofte en stor gave, for eksempel. Hvis avsenderen har en tilfeldig e-postadresse som består av tilfeldige bokstaver og tall, eller den bare generelt ikke ser profesjonell ut, bør du være veldig forsiktig med å åpne e-postvedlegget.

Et annet lett å legge merke til tegn på en potensielt ondsinnet e-post er de måten du blir adressert i e-posten. Hvis for eksempel et selskap med tjenester du bruker, sender deg en e-post (spesielt hvis den er generisk), blir du adressert med navnet ditt. For eksempel, hvis banken din skulle sende deg offisiell korrespondanse, vil de alltid adressere deg etter en eller annen form for navnet ditt, vanligvis etternavnet ditt. Å sette inn navnet gjøres automatisk, så det er ingen sjanse for at du blir adressert av noe så generisk som «Kunde», «Medlem», «Bruker», etc. Så hvis du noen gang mottar en e-post som hevder at du må åpne vedlegget raskt, men du er adressert ved hjelp av generiske termer, ta ekstra forholdsregler hvis du bestemmer deg for å åpne den vedlagte filen.

Andre tegn på en ondsinnet e-post inkluderer grammatikk- og stavefeil, og vanskelig frasering som bare virker av.

- Piratkopiering

Hvis du er noen som foretrekker å få betalt innhold gratis via piratkopiering, er du på økt bane for å plukke opp en Ransomware infeksjon. Ikke bry deg om de moralske problemene med å stjele noens harde arbeid, piratkopiering er sterkt motløs på grunn av hvor enkelt det er å møte skadelig programvare. Dette er spesielt tilfelle med torrenter. Mange torrentplattformer er veldig dårlig regulert, hvorav cyberkriminelle drar full nytte av ved å laste opp skadelig programvare forkledd som torrenter. Malware er spesielt vanlig i torrenter for populære filmer, TV-serier, videospill og programvare. Når svært populære show som Game of Thrones luft, de fleste episode torrents (spesielt nye episoder) vil inneholde malware.