Malware forsker xXToffeeXx har snublet over en ny ransomware som spres ved hacking eksternt skrivebord-tjenester. Ransomware, kalt RSAUtil, er for tiden undecryptable som betyr at det er ingen måte å dekryptere filer gratis. Til tross for dette, betale løsepenger anbefales ikke.

Som er typisk for ransomware, når den krypterer filer, vil det kreve at du betaler. Hacking eksternt skrivebord-tjenester er ikke vanlig for ransomware og mer grunnleggende metoder, for eksempel spam e-post eller falske oppdateringer, brukes vanligvis. Når det gjelder RSAUtil plasseres det en pakke med filer på datamaskinen som kjører ransomware. Det er en rekke filer som finnes i pakken.

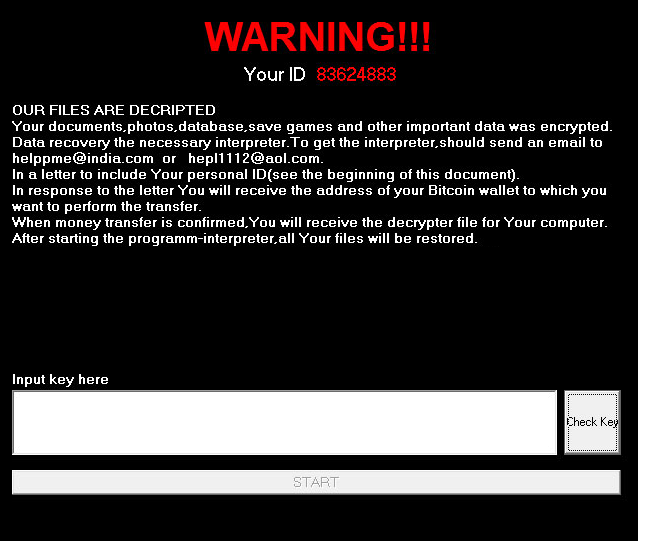

CMD-fil vil sørge for å fjerne alle hendelseslogger som fjerner alle spor av infeksjon mønstre. To filer, DontSleep_x64.exe og DontSleep_x64.ini, vil at datamaskinen skal sove slik kryptering ikke er avbrutt. Det plasseres i alle mapper har kryptert filer løsepenge notat er i filen How_return_files.txt. Bilde.jpg er bildet som vil bli angitt som skrivebordet. Den inneholder en melding om at alle filene er krypterte og innebærer at du bør sende utvikleren.

config.cfg er filen som er ansvarlig for kryptering. Den kontrollerer om datamaskinen allerede er kryptert, angir IDen, e-post, løsepenge notat, filtyper krypterte filer og offentlig krypteringsn├╕kkel, som brukes til å kryptere filer. NE SPAT.bat filen vil konfigurere mange eksterne skrivebordet Tjenestealternativer. Denne filen i hovedsak sikrer at tilkoblingen til det eksterne skrivebordet ikke er tapt. For å innlede ransomware, har hackeren å kjøre filen svchosts.exe. Det vil søke etter filer og filkryptering. Malware forskerne oppmerksom på at RSAUtil ender opp kjørbare filene krypteres fordi den har ingen liste over filtyper.

Når hele lanseringen og kryptering prosessen er fullført, offeret skjermen låses og en melding vises. Det viser offerets ID og forklare at filene er kryptert. To e-postadresser, helppme@india.com og hepl1112@aol.com, får og ofrene blir bedt om å bruke dem til å kontakte hackere. Beløpet offeret må betale er nevnt ikke i meldingen, og det antas at det ville bli gitt via e-post.

Det anbefales aldri å etterkomme løsepenger kravene og betale ønsket beløp fordi du fortsatt håndtere cyber kriminelle. Det er mange tilfeller når brukerne betalt og fortsatt ikke får en metode for å dekryptere filene. Det anbefales vanligvis at ofrene investere penger i å få pålitelig sikkerhetskopiering slik at hvis en lignende situasjon skjedde igjen, ikke ville det være behov å bekymre filkryptering. Og malware forskere kunne utvikle en decryptor i fremtiden slik at filene ikke kan gå tapt etter alle.