Sobre ransomware

O ransomware conhecido como .ROGER file ransomware é classificado como uma infecção grave, devido à quantidade de danos que pode fazer ao seu sistema. Você você possivelmente nunca correu para ele antes, e para descobrir o que ele faz pode ser uma experiência especialmente desagradável. Uma vez que os arquivos são criptografados usando um algoritmo de criptografia poderoso, você não será capaz de abri-los como eles serão bloqueados. Ransomware é classificado como uma ameaça altamente prejudicial como dados de decodificação nem sempre é possível. Uma ferramenta de decodificação será oferecida a você por criminosos, mas o cumprimento dos pedidos pode não ser a melhor opção.  Antes de qualquer outra coisa, pagar não garantirá a decodificação de dados. Considere o que está impedindo os criminosos de apenas tomar o seu dinheiro. Considere também que o dinheiro será usado para futuros projetos de malware. Ransomware já faz bilhões de dólares em danos, você realmente quer apoiar isso. As pessoas são atraídas por dinheiro fácil, e quando as pessoas pagam o resgate, eles fazem a indústria ransomware atraente para esses tipos de pessoas. Você pode acabar neste tipo de situação novamente, de modo a investir o dinheiro exigido em backup seria mais sábio porque a perda de dados não seria uma possibilidade. Se você tiver backup antes de seu sistema ficar contaminado, elimine .ROGER file ransomware e recupere dados de lá. Se você não tem certeza sobre como você tem a contaminação, as formas mais freqüentes que se espalha será explicado no parágrafo seguinte.

Antes de qualquer outra coisa, pagar não garantirá a decodificação de dados. Considere o que está impedindo os criminosos de apenas tomar o seu dinheiro. Considere também que o dinheiro será usado para futuros projetos de malware. Ransomware já faz bilhões de dólares em danos, você realmente quer apoiar isso. As pessoas são atraídas por dinheiro fácil, e quando as pessoas pagam o resgate, eles fazem a indústria ransomware atraente para esses tipos de pessoas. Você pode acabar neste tipo de situação novamente, de modo a investir o dinheiro exigido em backup seria mais sábio porque a perda de dados não seria uma possibilidade. Se você tiver backup antes de seu sistema ficar contaminado, elimine .ROGER file ransomware e recupere dados de lá. Se você não tem certeza sobre como você tem a contaminação, as formas mais freqüentes que se espalha será explicado no parágrafo seguinte.

Como evitar uma infecção ransomware

Você geralmente pode se deparar com o arquivo codificando software malicioso adicionado a e-mails como anexo ou em página de download questionável. Como as pessoas tendem a ser bastante descuidadas quando abrem e-mails e baixam arquivos, geralmente não há necessidade de dados criptografando distribuidores de software maliciosos para usar maneiras mais sofisticadas. Métodos mais elaborados podem ser usados também, embora não com tanta freqüência. Hackers não precisam fazer muito, basta escrever um e-mail simples que parece um pouco convincente, anexar o arquivo infectado para o e-mail e enviá-lo para centenas de pessoas, que podem pensar que o remetente é alguém legítimo. Você geralmente encontrará tópicos sobre dinheiro nesses e-mails, já que esses tipos de tópicos delicados são o que as pessoas estão mais propensas a cair. Os criminosos cibernéticos também fingem ser frequentemente da Amazon, e contam às vítimas potenciais sobre alguma atividade estranha em sua conta, o que tornaria o usuário menos guardado e eles estariam mais inclinados a abrir o anexo. Esteja atento a certas coisas antes de abrir arquivos anexados a e-mails. Veja se o remetente é conhecido por você antes de abrir o anexo que eles enviaram, e se eles não são familiares para você, investigar quem eles são. Não se apresse a abrir o arquivo anexado só porque o remetente soa real, primeiro você terá que verificar se o endereço de e-mail corresponde. Esses e-mails maliciosos também contêm freqüentemente erros gramaticais, que tendem a ser bastante gritante. Outra característica comum é o seu nome não utilizado na saudação, se uma empresa real / remetente foram para enviá-lo, eles definitivamente usar o seu nome em vez de uma saudação geral, como cliente ou membro. Também é possível que o arquivo criptografe software malicioso use pontos fracos em dispositivos para infectar. O software tem vulnerabilidades que podem ser usadas para infectar um dispositivo, mas são regularmente corrigidas por fornecedores. Infelizmente, como pode ser visto pela ampla ransomware WannaCry, nem todas as pessoas instalam correções, por várias razões. É muito essencial que você remendar regularmente seu software, porque se uma vulnerabilidade é grave o suficiente, malware pode usá-lo para entrar. Constantemente ter que instalar atualizações pode ficar incômodo, para que eles possam ser configurados para instalar automaticamente.

O que você pode fazer sobre seus dados

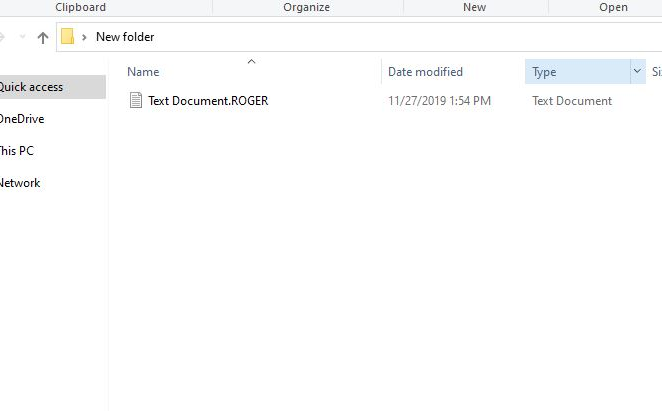

Seus dados serão codificados por ransomware logo após entrar em seu computador. Mesmo que a infecção não era óbvia desde o início, você certamente vai saber que algo não está certo quando você não pode abrir seus arquivos. Todos os arquivos afetados terão uma estranha extensão de arquivo, o que pode ajudar as pessoas a descobrir os dados que criptografam o nome do programa malicioso. Deve-se dizer que, decodificação de arquivos pode ser impossível se o ransomware usou um algoritmo de criptografia poderoso. Depois que o processo de criptografia for concluído, uma notificação de resgate aparecerá, o que deve deixar claro, em certa medida, o que aconteceu e como você deve proceder. O que os cibercriminosos irão incentivá-lo a fazer é usar o software de decodificação pago e avisar que pode danificar os seus ficheiros se utilizar outro método. Se o valor do resgate não for especificado, você terá que usar o endereço de e-mail dado para entrar em contato com os criminosos cibernéticos para ver o valor, o que pode depender de quão importante são seus arquivos. Pelas razões que mencionamos acima, não encorajamos o pagamento do resgate. Antes mesmo de considerar pagar, tente todas as outras opções em primeiro lugar. Talvez não se lembre de ter criado cópias. Ou, se a sorte está do seu lado, um decodificador livre pode estar disponível. Especialistas em malware às vezes são capazes de criar decodificadores gratuitamente, se eles podem quebrar o ransomware. Leve essa opção em conta e somente quando você tem certeza de que não há decodificador livre, você deve mesmo considerar o cumprimento das demandas. Comprar backup com essa soma pode ser mais benéfico. Se você tivesse feito backup antes da infecção aconteceu, você deve ser capaz de recuperá-los de lá depois de eliminar .ROGER file ransomware o vírus. Tente se familiarizar com a forma como ransomware se espalha para que você faça o seu melhor para evitá-lo. Você tem que atualizar sempre seu software, apenas baixar de fontes seguras / legítimas e parar de abrir aleatoriamente arquivos adicionados a e-mails.

Métodos para encerrar .ROGER file ransomware

um programa anti-malware será necessário se você quiser que o ransomware seja totalmente encerrado. Corrigir manualmente o .ROGER file ransomware vírus não é um processo simples e pode levar a mais danos ao seu computador. Usando uma ferramenta de remoção de malware seria muito menos problemático. Estes tipos de utilidades são criados com a intenção de detectar ou mesmo de parar estes tipos de infecções. Encontre qual programa antimalware se adapte melhor ao que você precisa, instalá-lo e digitalizar seu dispositivo para localizar a ameaça. Não espere que o utilitário de remoção de malware para ajudá-lo na restauração de dados, porque não será capaz de fazer isso. Se o ransomware foi eliminado inteiramente, restaurar arquivos de backup, e se você não tê-lo, começar a usá-lo.

Offers

Baixar ferramenta de remoçãoto scan for .ROGER file ransomwareUse our recommended removal tool to scan for .ROGER file ransomware. Trial version of provides detection of computer threats like .ROGER file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .ROGER file ransomware usando o modo seguro com rede.

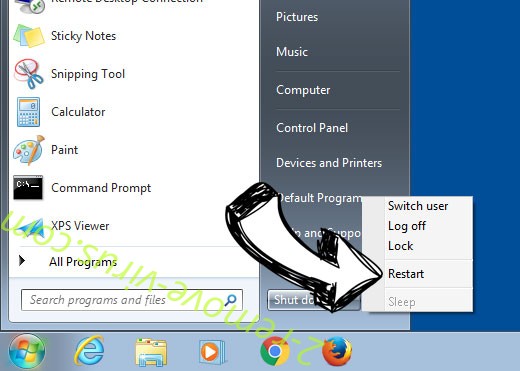

Remova o .ROGER file ransomware do Windows 7/Windows Vista/Windows XP

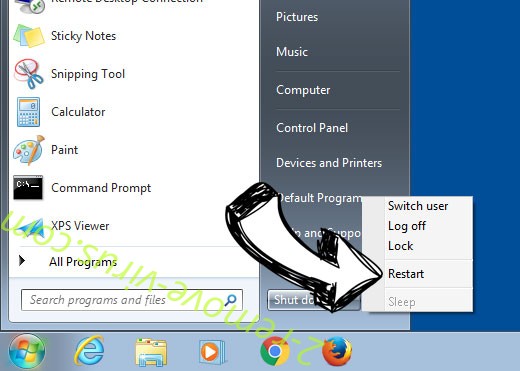

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

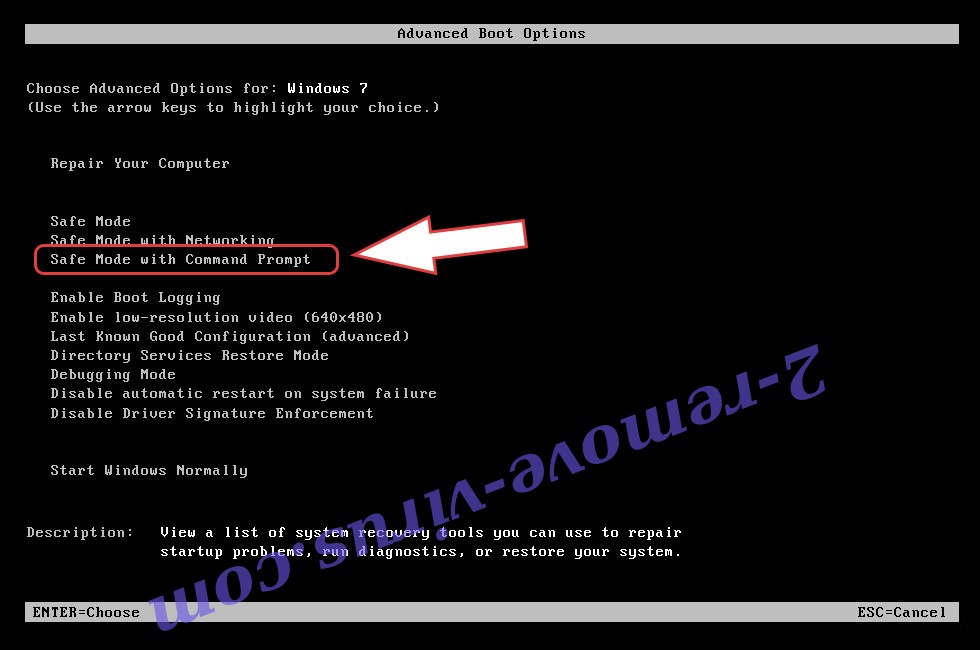

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .ROGER file ransomware

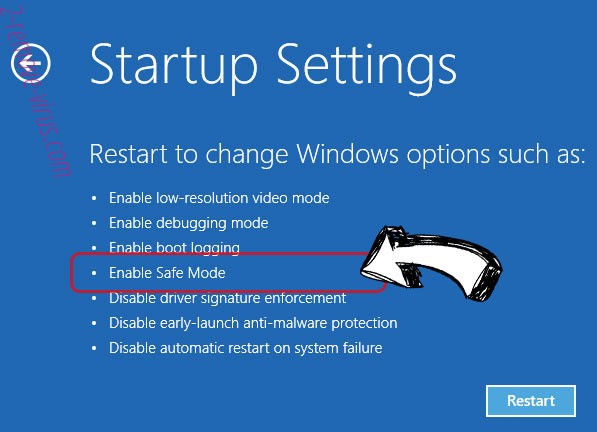

Remova o .ROGER file ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .ROGER file ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

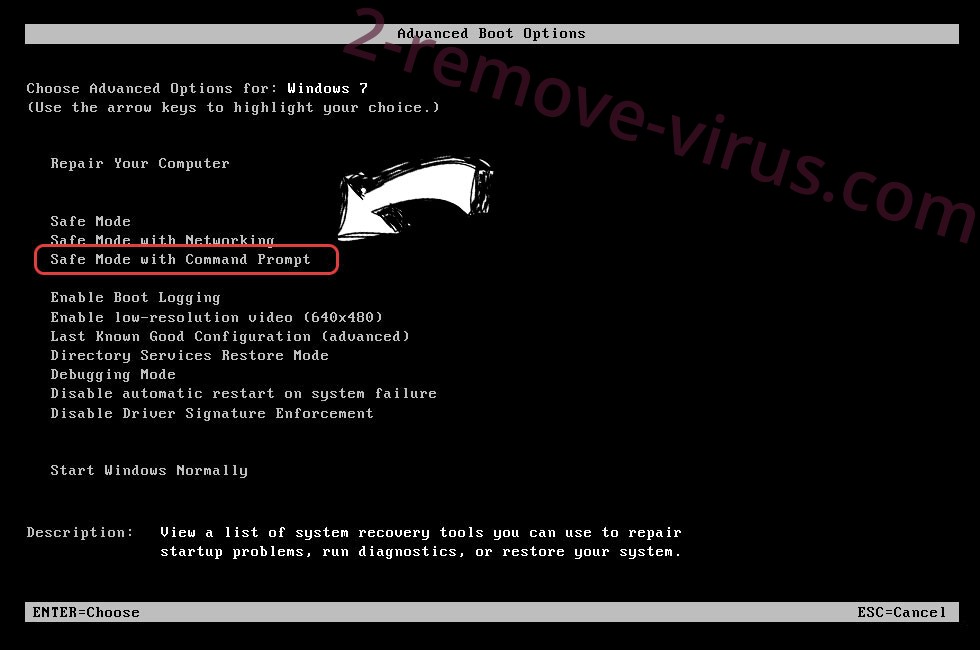

Excluir .ROGER file ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

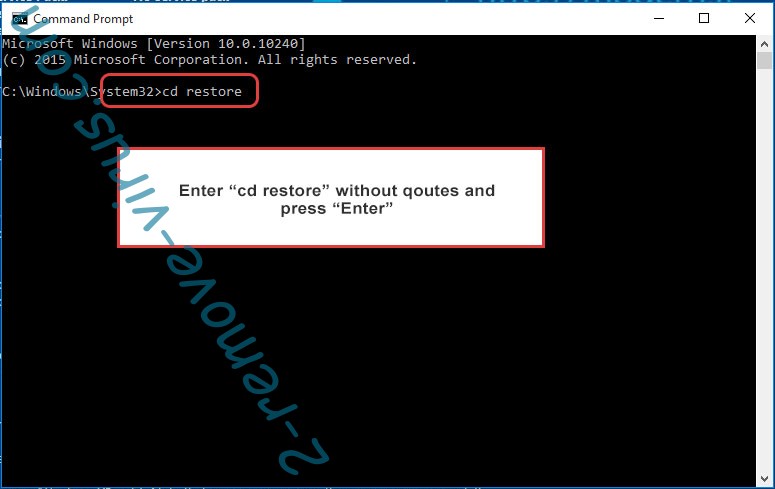

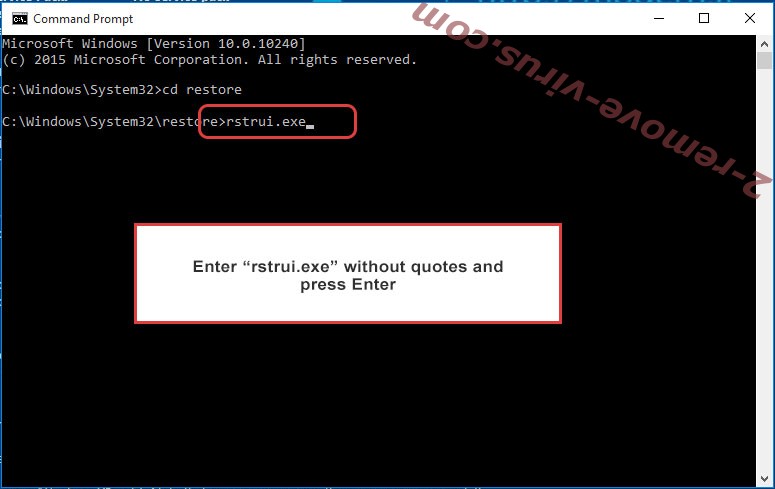

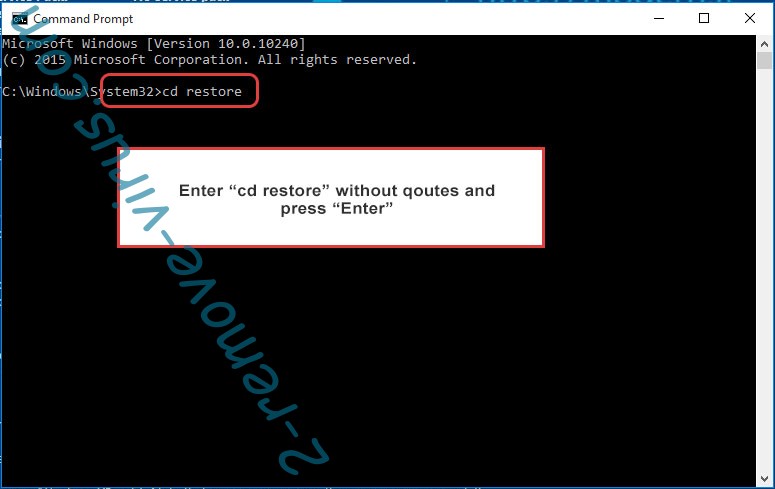

- Digite cd restore e toque em Enter.

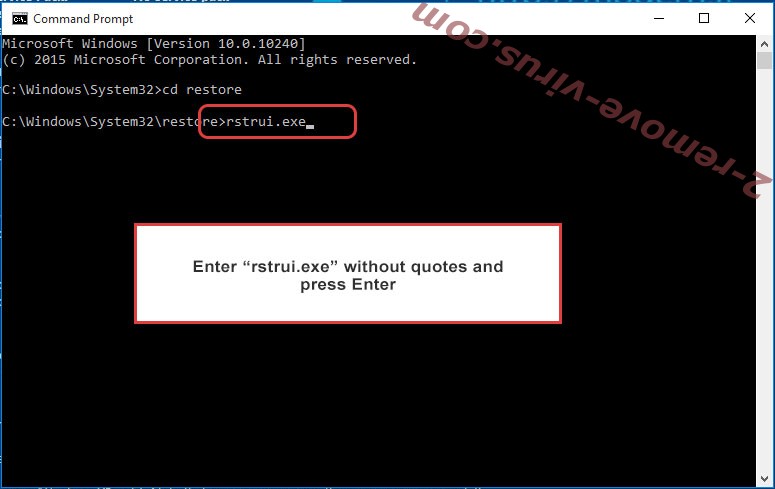

- Digite rstrui.exe e pressione Enter.

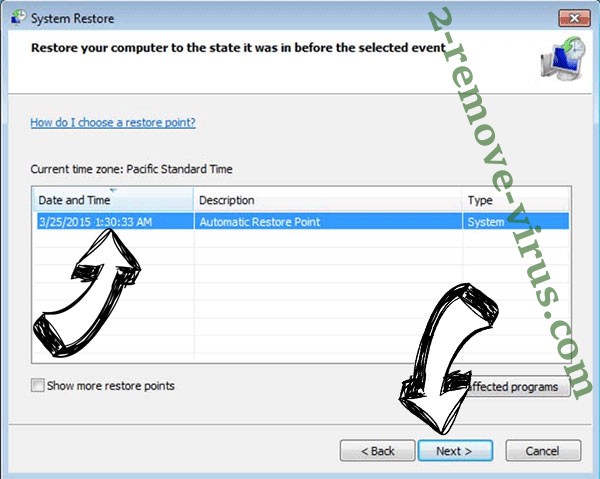

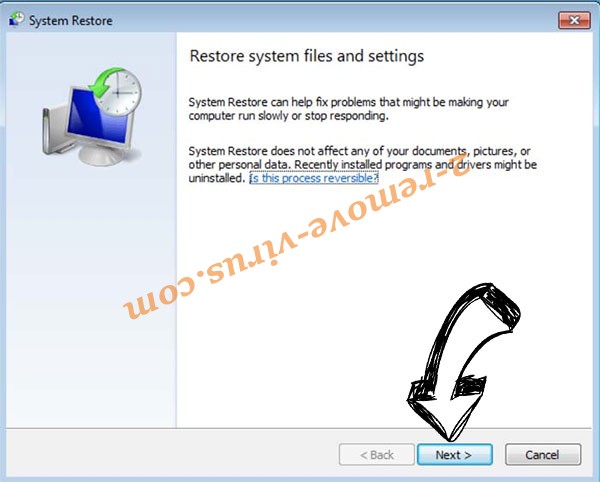

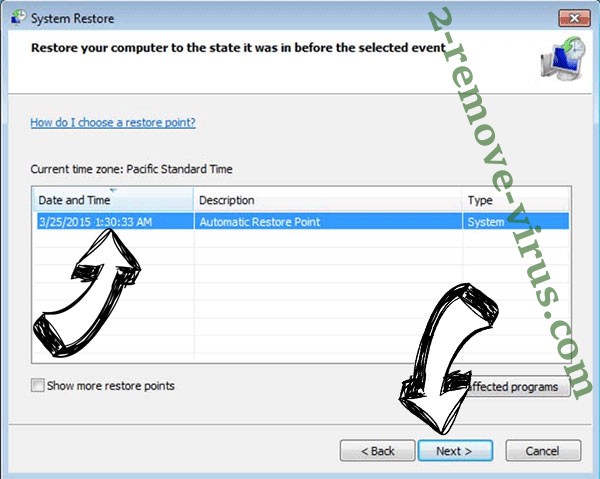

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

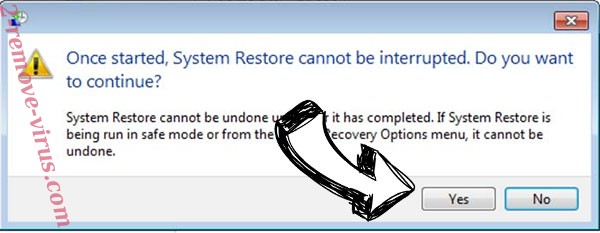

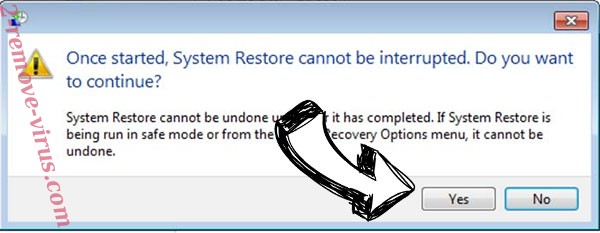

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir .ROGER file ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

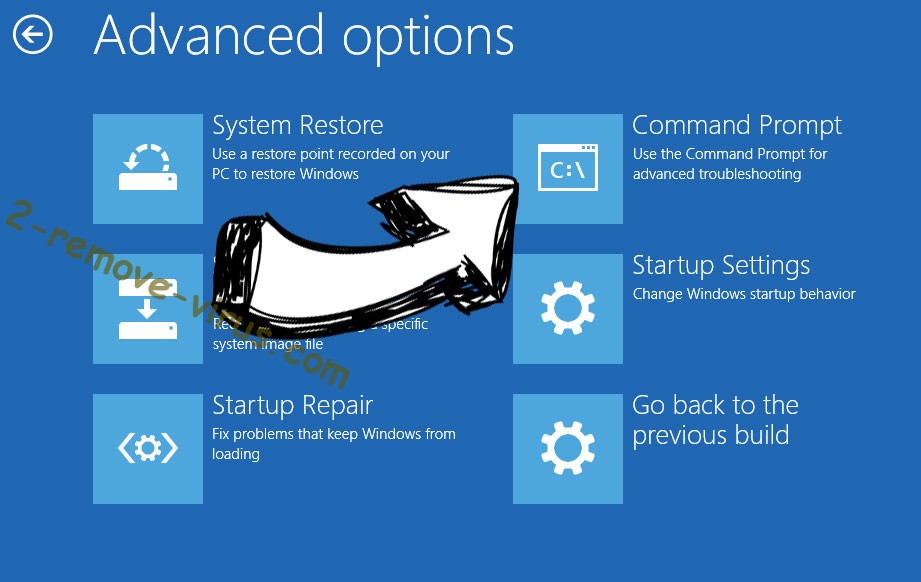

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.