Slik låser du opp [LOCKED] ransomware

[LOCKED] ransomware ble oppdaget av Michael Gillespie. Dette ondsinnede programmet er utviklet for å blokkere tilgang til filer som er lagret på en datamaskin, ved å kryptere dem. For å dekryptere dem, må ofrene kjøpe en dekryptering verktøy. Som de fleste programmer av denne typen, gir [LOCKED] nytt navn til alle krypterte filer. Den adderinger «[låst]» hyssing å deres filnavn. For eksempel endrer det «1. jpg» til «1. jpg [LOCKED]» og så videre. Instruksjoner opp på hvor å låse opp fil-størrelse kan grunnlegge inne en tekst arkiv benevnt «låse opp instruksjoner. txt». ![[LOCKED] ransomware](https://www.2-remove-virus.com/wp-content/uploads/2019/06/LOCKED-ransomware.png)

«UNLOCK instruksjoner. txt» er en løsepenge notat som er oversatt i ulike språk. Ifølge notatet, bør det ikke ignoreres bare i tilfeller der [LOCKED] ransomware kunne ikke åpnet et program som skal brukes for en dekryptering. Hvis det ikke fungerer, så ofrene bør prøve å starte datamaskiner eller/og deaktivere installert anti-virus suiter. Hvis programmet er fremdeles i ustand, så de burde åpen det forsynt website benytter en Tor kikker. Dette webområdet inneholder informasjon om hvordan du laster ned og starter en ny kopi av et dekryptering verktøy og hvordan du foretar en betaling. Det er uttalt at prisen på en dekryptering er 0,00480337 i Bitcoins, som er ca $38,99 på dette aktuelle tidspunktet. Betalingen må gjøres ved hjelp av kryptovaluta, ved å overføre penger til den oppgitte adressen (Bitcoin lommebok). Ofre kan sende «support spørsmål» til [låst] ‘ s utviklere, men det er nevnt at det vil øke prisen på en dekryptering nøkkel av 50%. Når betalingen er gjort, at nøkkelen skal vises på dette nettstedet. Denne nøkkelen skal dekryptere filer ved å skrive den inn i nevnte dekryptering programmet. Men vi anbefaler ikke å stole på og betale disse Cyber kriminelle. Vanligvis gir ransomware utviklere ikke gi sine ofre med lovet dekryptering verktøy og/eller nøkler, selv etter betalingen. Det beste alternativet i slike situasjoner er å gjenopprette filer ved hjelp av sikkerhetskopiering av data. Dessverre, de fleste ganger ransomware-type programmer kryptere filer med sterke kryptografi algoritmer. Bare sa, det er en utelukket å nedgang kodet fil-størrelse uten retten dekryptering verktøyet eller nøkkel det bare detalj ransomware ‘ utviklerne ha.

Det er et stort antall ulike ransomware-type programmer, noen eksempler er Vesad, akterdekk og Armageddon. Som regel er disse programmene er utformet kryptere data (låse filer) og for å holde dem kryptert til en løsepenger er betalt (dekryptering verktøyet eller/og nøkkelen er kjøpt). De vanligste forskjellene er kostnadene ved dekryptering og kryptografi algoritmen som ble brukt til å låse data. Mesteparten av tiden ofrene er tvunget til å kontakte ransomware utviklere fordi de er de eneste som har verktøy som kan dekryptere krypterte data. Noen ganger ransomware-type programmer kan være «sprakk», men bare hvis de er fortsatt i en utvikling stat-er ikke fullt utviklet, har noen feil, bugs og så videre. Av disse grunnene anbefaler vi å ha datasikkerhetskopi ert og lagre disse sikkerhetskopiene i unplugged lagringsenheter eller eksterne servere.

Hvordan fikk ransomware infisere datamaskinen min?

I de fleste tilfeller folk som utvikler ransomware eller annen malware spre disse programmene gjennom spam-kampanjer, upålitelige programvare laste ned kilder, uoffisiell programvareoppdatering verktøy, trojanere og programvareaktivering (‘ cracking ‘) verktøy. For å spre malware gjennom spam-kampanjer de sender e-post som inneholder vedlegg. Bare sa, deres hovedavdeling målet er å knep folk i dataoverfører og åpning dem tilknytninger. Hvis den åpnes, laster de ned og installerer skadelige programmer. Noen eksempler på filer som kan forårsake at er Microsoft Office-dokumenter, PDF-dokumenter, arkivfiler som RAR, kjørbare filer (som. exe) og JavaScript. Videre, ondsinnet planer kan proliferated igjennom likemann-å-likemann nettverk som torrents, etterligne, gratis vare dataoverføre websites, ledig arkiv fiendtlig websites og annet lignende dataoverføre kilder.

Cyber kriminelle laste opp ondsinnede filer (som kjørbare) som er forkledd som ufarlig. Ved å laste ned og åpne dem intetanende brukere forårsake datamaskin infeksjoner av seg selv. Fake/uoffisielle updaters infisere systemer ved å utnytte bugs, mangler av utdatert programvare eller ved å laste ned (og installere) skadelig programvare i stedet for oppdateringer, fikser og så videre. En annen måte å spre malware er gjennom trojanere. Dette er ondsinnede programmer som, hvis installert, forårsake kjede infeksjoner. Bare sa, planer av denne type ofte er beregnet på dataoverføre og installere høy-risk viruser. Ganske ofte ulike uoffisielle programvare aktiverings verktøy (som også er kjent som «cracking» verktøy) brukes til å distribuere ondsinnede programmer også. De bare laste ned/installere malware stedet for å aktivere eller annen lisensiert programvare gratis.

Hvordan beskytte deg mot ransomware infeksjoner?

Vi anbefaler å være forsiktig med vedlegg (eller Web linker) som er presentert i irrelevante e-poster som mottas fra ukjente, mistenkelige adresser. Vi anbefaler at du ikke åpner disse vedleggene uten å være sikker på at det er trygt. Videre, det pengeskap vei å dataoverføre planer og fil-størrelse er å bruk funksjonær og pålitelig Websites for det. Vi råde å annullere benytter forskjellige tredjepart programvare overførte, installert og annet verktøy det vi allerede omtalte over. Oppdater installerte programmer med verktøy eller funksjoner som tilbys av offisielle utviklere. Ikke Aktiver dem med «cracking» verktøy, de er ikke lovlig og ofte brukt til å distribuere malware. Enda en måte å beskytte operativsystemer er å ha en hederlig anti-virus eller anti-spyware programvare installert, for å holde den aktivert og å kjøre system skanninger regelmessig.

Offers

Last ned verktøyet for fjerningto scan for [LOCKED] ransomwareUse our recommended removal tool to scan for [LOCKED] ransomware. Trial version of provides detection of computer threats like [LOCKED] ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

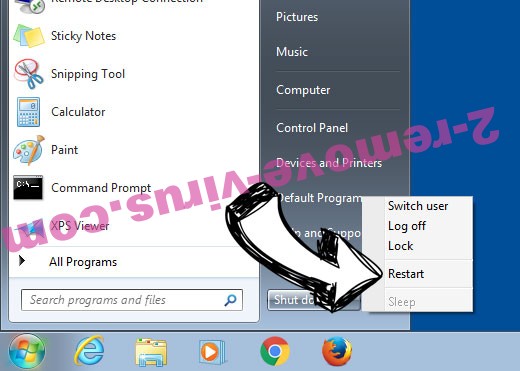

trinn 1. Slette [LOCKED] ransomware ved hjelp av sikkermodus med nettverk.

Fjern [LOCKED] ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

![Remove [LOCKED] ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [LOCKED] ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-167-boot-options.jpg)

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne [LOCKED] ransomware

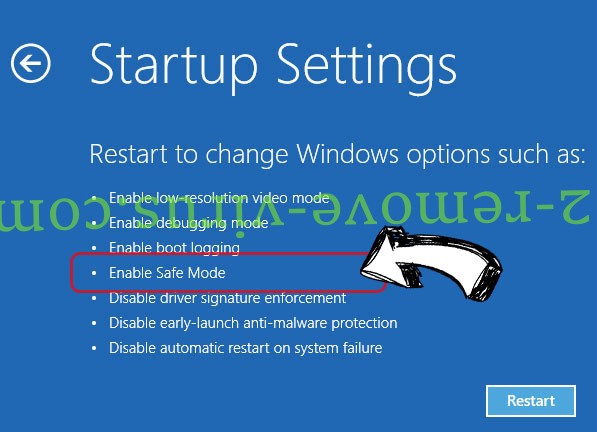

Fjern [LOCKED] ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette [LOCKED] ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

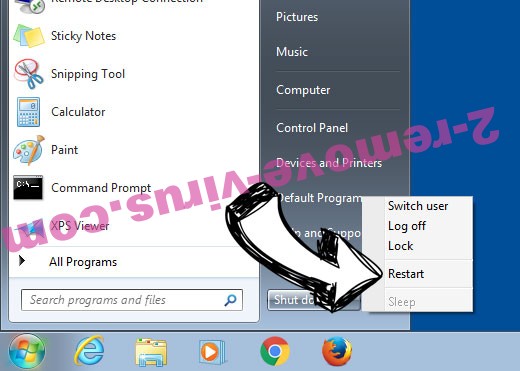

Slette [LOCKED] ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

- Skriv inn cd restore, og trykk Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Skriv inn rstrui.exe og trykk Enter.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)

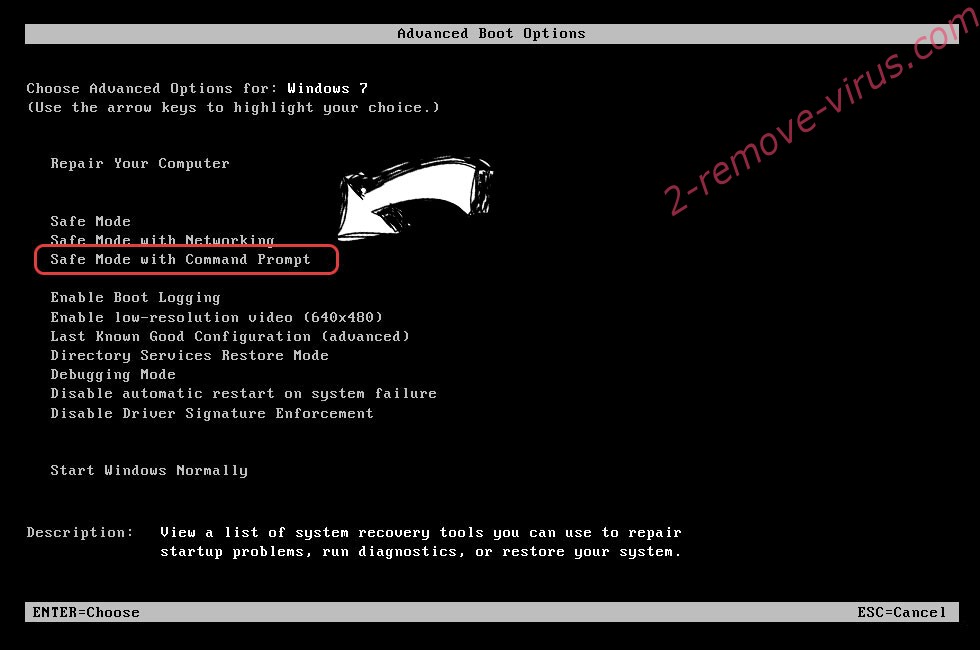

Slette [LOCKED] ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

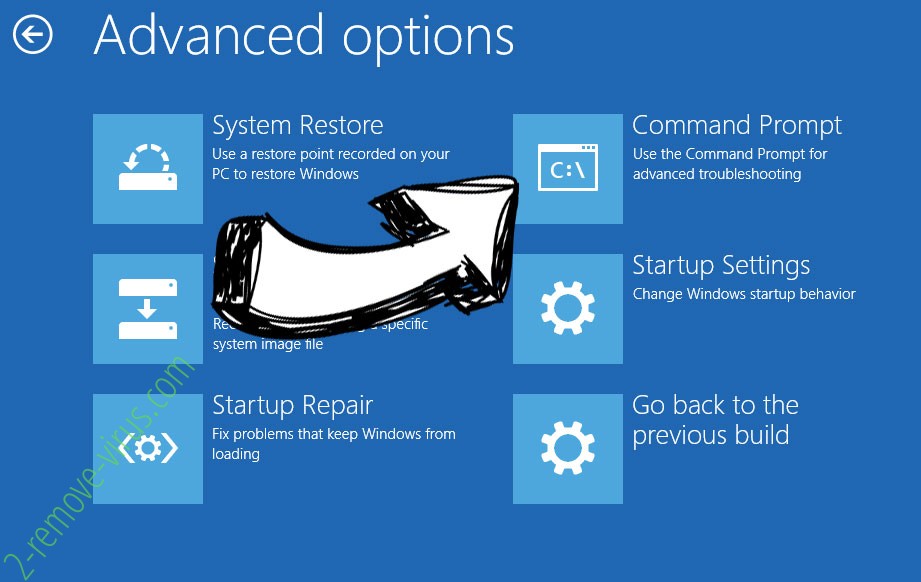

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Skriv inn rstrui.exe og trykk Enter igjen.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- Klikk Neste i vinduet over nye Systemgjenoppretting.

![Get rid of [LOCKED] ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [LOCKED] ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-restore-init.jpg)

- Gjenopprettingspunktet før infeksjonen.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Klikk Neste og deretter Ja for å gjenopprette systemet.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)