Acerca de CSP ransomware virus

CSP ransomware es considerada como una infección peligrosa, generalmente conocido como ransomware o archivo cifrado de malware. Mientras que el ransomware ha sido ampliamente cubierto tema, que puede haber perdido, así que usted puede no saber el daño que podía hacer. Cuando los archivos son encriptados usando un potente algoritmo de cifrado, usted será incapaz de abrirlos como que va a ser bloqueado. Archivo cifrado de software malintencionado es tan dañino como el archivo descifrado no es necesariamente posible en todos los casos. Los delincuentes le dará la opción para descifrar los archivos, si usted paga el rescate, pero esa opción no recomendada para un par de razones.

Hay numerosos casos donde pagar el rescate no significa archivo descifrado. No hay nada que lo impida ladrones de sólo tomar su dinero, y que no da un descifrador. Además, el dinero iría también en apoyo de sus actividades futuras, lo que sin duda la participación de más de ransomware o algún otro tipo de programa malicioso. Ya es de suponerse que el ransomware cuesta $5 mil millones en pérdidas para diferentes empresas en el 2017, y eso es una estimación aproximada. La gente también se dan cuenta de que pueden ganar dinero fácil, y la más víctimas cumplir con las exigencias, el más atractivo de archivos el cifrado de software malicioso convierte a los tipos de personas. Usted puede terminar para arriba en este tipo de situación de nuevo, así, la inversión de la pedida de dinero en la copia de seguridad sería mejor porque usted no tendrá que preocuparse de perder sus datos. Usted podría simplemente quitar CSP ransomware virus y restaurar los datos. Si usted está confundido acerca de cómo la infección se las arregló para entrar en el equipo, vamos a discutir la más frecuente de propagación y métodos en el siguiente párrafo.

¿Cómo ransomware propagación

Una codificación de los datos, el malware podría entrar en su sistema muy fácilmente, con frecuencia utilizando métodos tales como la fijación de los archivos infectados a los correos electrónicos, el uso de kits de explotación y de alojamiento de archivos contaminados sospechosas de descarga de las plataformas. A menudo no hay necesidad de llegar a formas más sofisticadas, ya que muchos de los usuarios son bastante negligente cuando el uso de correos electrónicos y descargar algo. Sin embargo, algunos de codificación de archivos de programas maliciosos hacer uso de métodos sofisticados. Los delincuentes no tienen que poner mucho esfuerzo, acaba de escribir un simple mensaje de correo electrónico que se ve bastante convincente, agregue el archivo contaminado para el correo electrónico y enviarlo a cientos de personas, que podrían pensar que el remitente es alguien de confianza. El dinero de las cuestiones relacionadas con un tema frecuente en los correos electrónicos, porque las personas los toman más en serio y son más propensos a involucrarse en. Si los delincuentes cibernéticos utilizan el nombre de una empresa como Amazon, los usuarios pueden abrir el archivo adjunto sin pensar como delincuentes sólo podría decir que ha habido actividad sospechosa en la cuenta o de la compra fue hecha y la recepción está conectado. Cuando usted está tratando con los correos electrónicos, hay ciertos signos que mirar hacia fuera para si desea proteger su sistema. Es muy importante que usted investigar si está familiarizado con el remitente antes de proceder a abrir el archivo adjunto. Y si usted sabe de ellos, verifique la dirección de correo electrónico para asegurarse de que coincide con el de la persona/empresa dirección real. Los correos electrónicos maliciosos también son a menudo lleno de errores de gramática. Usted debe también comprobar cómo se encuentran, si se trata de un remitente con quien usted ha tenido un negocio antes, siempre te saludan por tu nombre, en lugar de un universal Cliente o Miembro. La codificación de los datos de malware también se puede obtener mediante el uso de revisados los puntos débiles encontrados en los programas de ordenador. El Software tiene puntos débiles que podrían ser explotados por la codificación de los datos, software malicioso, pero a menudo son revisados por los vendedores. Por desgracia, como puede ser visto por el extendido de WannaCry ransomware, no todo el mundo instala los parches, por varias razones. Debido a que una gran cantidad de software malicioso que hace uso de esas vulnerabilidades es crítico que usted actualización periódica de sus programas. Las actualizaciones pueden instalar de forma automática, si usted encuentra los alertas molestas.

¿Qué hacer

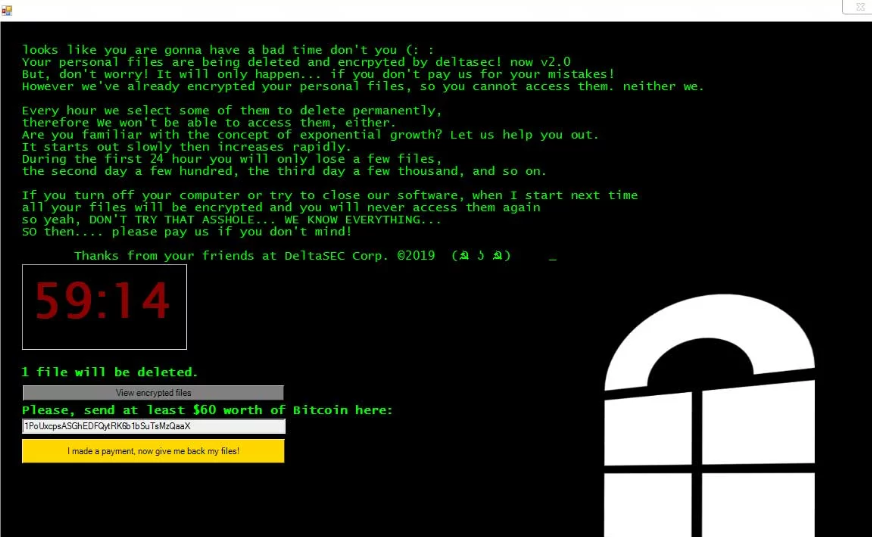

Sus datos serán cifrados tan pronto como el ransomware infecta su computadora. Usted no será capaz de abrir sus archivos, por lo que incluso si usted no se da cuenta de lo que está pasando en el principio, usted sabrá con el tiempo. Los archivos que se han codificado se tiene un extraño extensión de archivo, que puede ayudar a los usuarios averiguar el ransomware nombre. En muchos de los casos, de descifrado de datos puede no ser posible debido a que los algoritmos de cifrado utilizados en el cifrado podrían no ser recuperables. Usted será capaz de encontrar una nota de rescate que va a explicar lo que ha ocurrido y cómo se debe proceder para recuperar sus archivos. Se le propuso un descifrado de utilidad a cambio de un pago. Si el precio de una herramienta de descifrado no se especifica, tendrías que contactar a los hackers a través de correo electrónico. Evidentemente, pagar el rescate no es recomendable. Sólo considerar la posibilidad de pagar cuando todo lo demás no es correcta. Tal vez usted ha hecho copia de seguridad, pero simplemente se había olvidado de él. O tal vez hay un descifrador. Debemos mencionar que cada ahora y, a continuación, los investigadores de malware son capaces de romper la codificación de archivos de programa malicioso, que significa que usted podría descifrar los datos de forma gratuita. Considerar esa opción y sólo cuando usted esté completamente seguro de que una libre decryptor no está disponible, debe de siquiera pensar en cumplir con las demandas. Sería más inteligente de comprar la copia de seguridad con parte de ese dinero. Si has hecho copia de seguridad antes de que la infección invadido, usted puede proceder a la recuperación de archivos después de eliminar CSP ransomware virus. Si usted ya está familiarizado con ransomware, evitando este tipo de infección no debe ser gran cosa. Al menos, dejar de abrir archivos adjuntos de correo electrónico de la izquierda y la derecha, mantener su software actualizado, y sólo la descarga de fuentes que saber para estar seguro.

CSP ransomware de eliminación

Para terminar la codificación de archivos de malware si todavía presentes en el dispositivo, un software de eliminación de malware será necesario tener. Puede ser muy difícil de corregir manualmente CSP ransomware virus, ya que puede acabar accidentalmente un daño a su equipo. Un programa de eliminación de malware sería una opción más segura en este caso. También puede dejar el futuro de codificación de datos de malware de entrada, además de ayudar a deshacerse de este. Elegir el software anti-malware que mejor se adapte a lo que necesitas, y ejecutar un completo análisis del equipo una vez que lo instale. La herramienta no es capaz de recuperar sus archivos, sin embargo. Si estás seguro de que tu dispositivo es limpiar, ir de desbloqueo CSP ransomware archivos de copia de seguridad.

Offers

Descarga desinstaladorto scan for CSP ransomwareUse our recommended removal tool to scan for CSP ransomware. Trial version of provides detection of computer threats like CSP ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

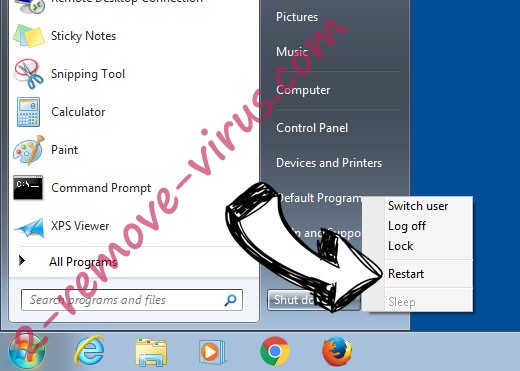

paso 1. Eliminar CSP ransomware usando el modo seguro con funciones de red.

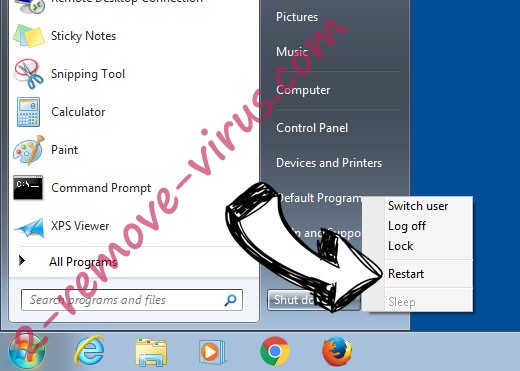

Eliminar CSP ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar CSP ransomware

Eliminar CSP ransomware desde Windows 8/10

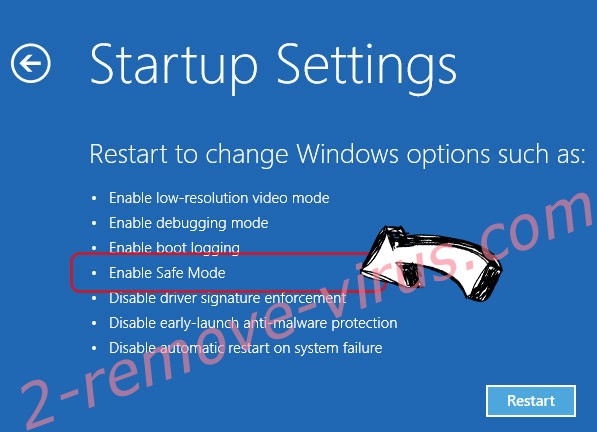

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar CSP ransomware

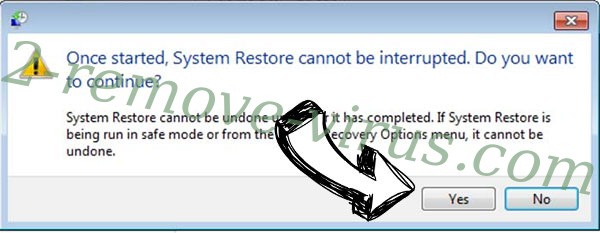

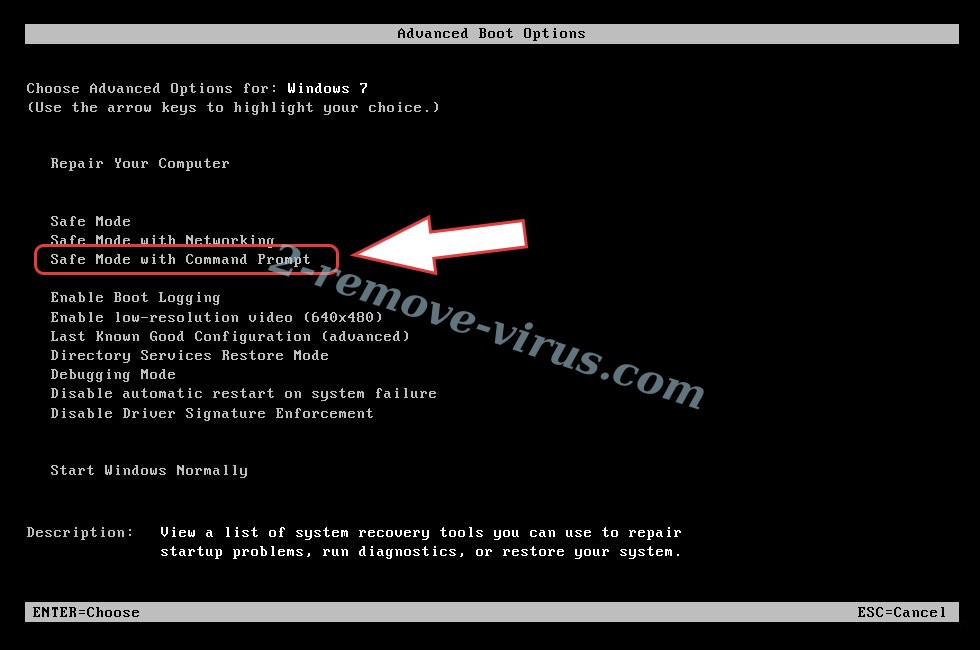

paso 2. Restaurar sus archivos con Restaurar sistema

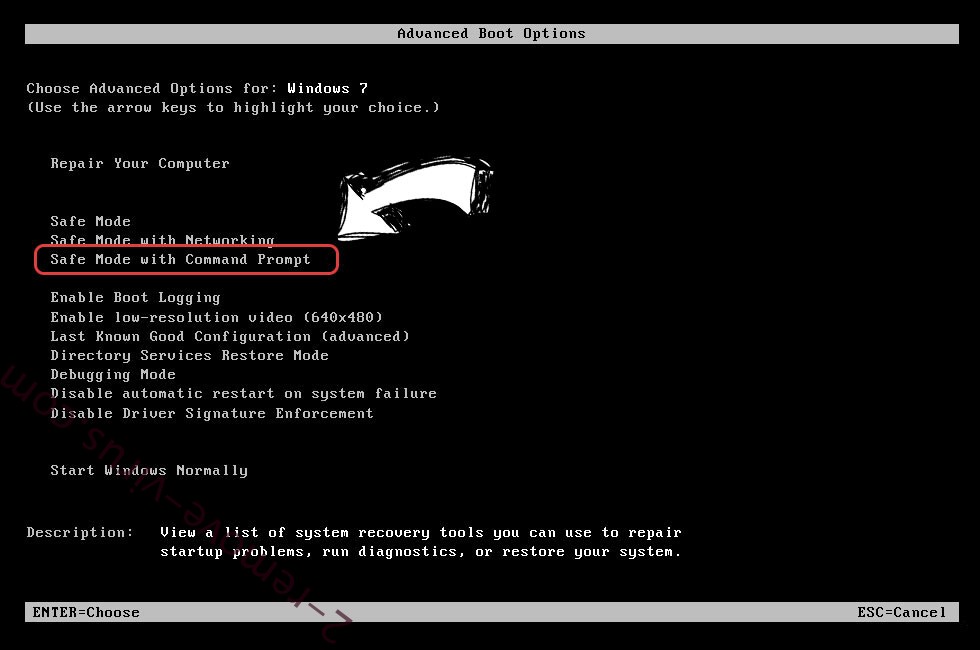

Eliminar CSP ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

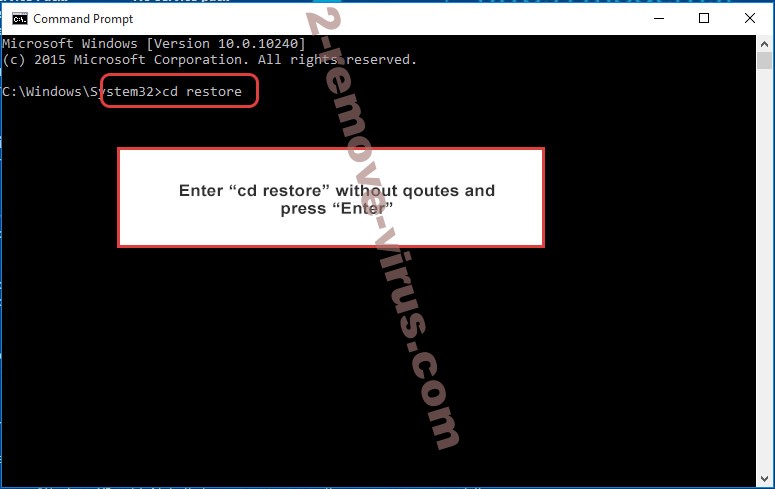

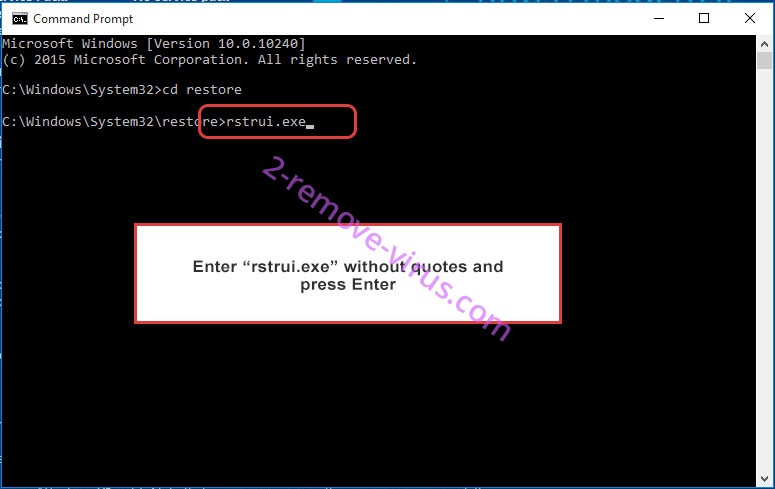

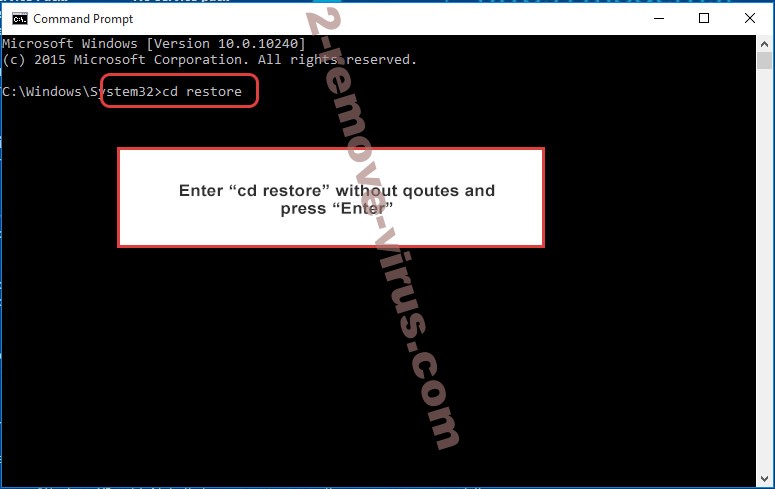

- Escriba cd restore y pulse Enter.

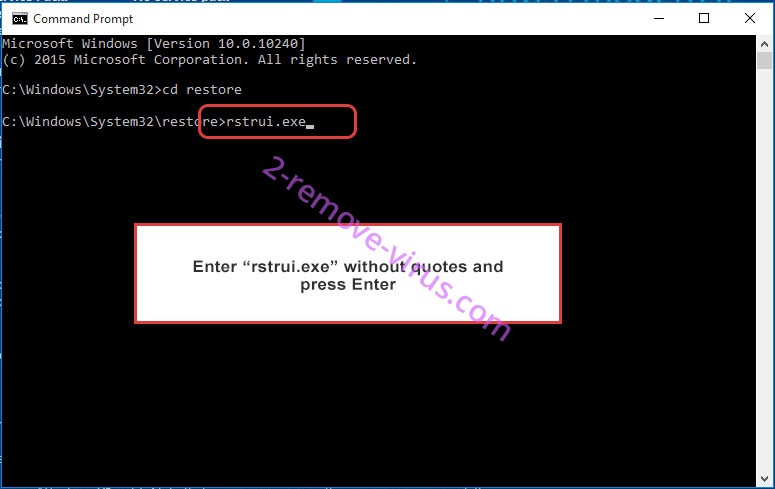

- Escriba rstrui.exe y presiona Enter.

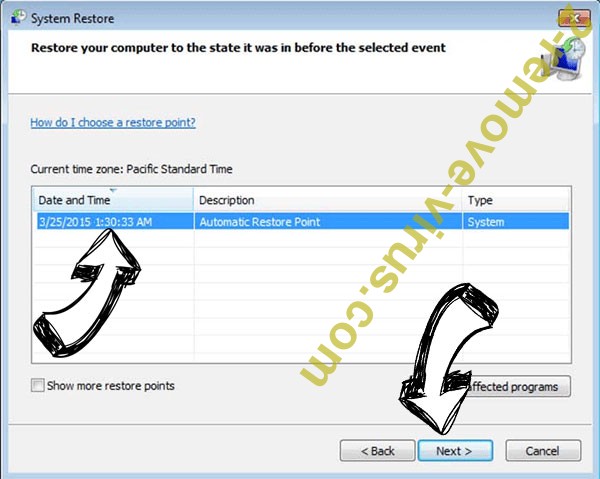

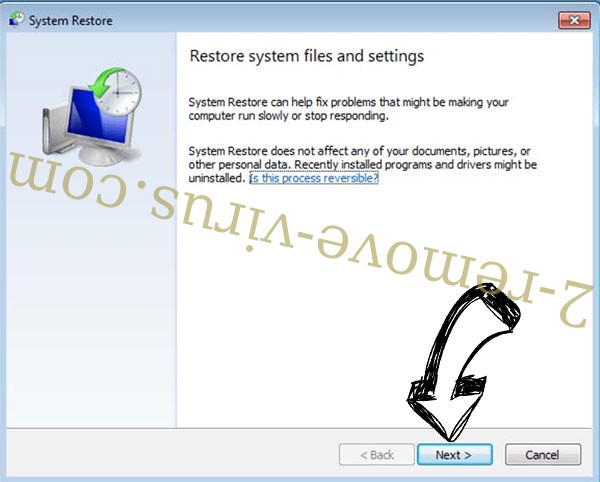

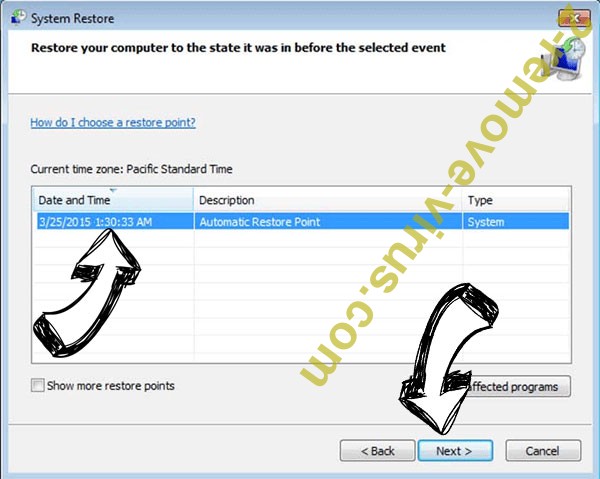

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

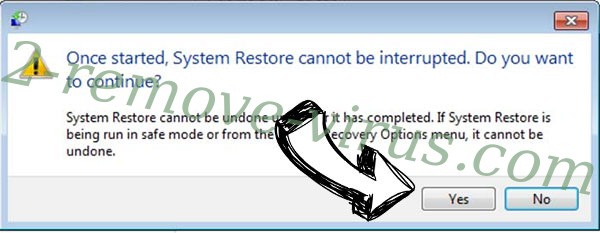

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar CSP ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

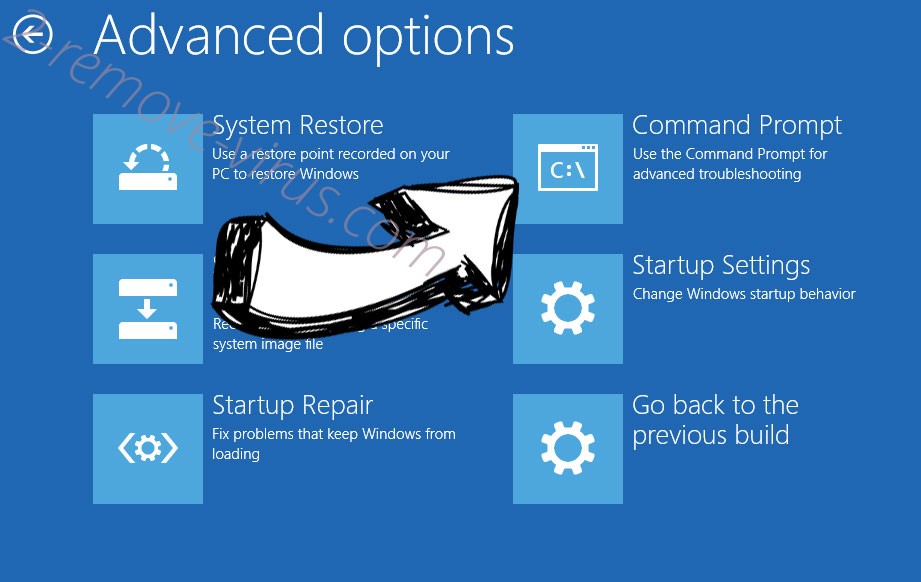

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.