¿Es esta una infección grave

Cyclone Ransomware ransomware es un programa malicioso peligroso como si su ordenador se contamina con él, usted podría estar enfrentando problemas graves. Si ransomware era algo que nunca ha oído hablar de hasta ahora, usted puede estar en un choque. Una vez que los archivos se cifran utilizando un potente algoritmo de cifrado, se bloquearán, lo que significa que no será capaz de acceder a ellos. Esto se cree que es una infección muy dañina porque ransomware archivos bloqueados no siempre son descifrables.

Existe la opción de pagar ladrones de pago para una utilidad de descifrado, pero no recomendamos que. Es posible que usted no conseguirá sus archivos desbloqueados incluso después de pagar por lo que su dinero podría ser desperdiciado. ¿Por qué las personas responsables de cifrar sus datos le ayudan a restaurarlos cuando no hay nada que les impida simplemente tomar su dinero. Además, el dinero que usted proporciona se destinaría a financiar más datos futuros codificando malware y malware. ¿Realmente desea apoyar a una industria que ya hace miles de millones de dólares en daños a las empresas. Y cuanta más gente les dé dinero, más rentables será el malware de cifrado de datos, y eso atrae a muchas personas a la industria. Situaciones en las que podría terminar perdiendo sus datos pueden ocurrir todo el tiempo por lo que la copia de seguridad sería una mejor inversión. A continuación, simplemente podría terminar Cyclone Ransomware el virus y restaurar archivos. Si usted no sabía qué archivo de cifrado de software malicioso es, es posible que no sepa cómo se las arregló para entrar en su ordenador, en cuyo caso debe leer atentamente el siguiente párrafo.

¿Cómo se distribuye ransomware

Un cifrado de datos de contaminación de programas maliciosos podría ocurrir con bastante facilidad, con frecuencia utilizando métodos básicos como adjuntar archivos infectados a correos electrónicos, el uso de exploitkits y el alojamiento de archivos infectados en plataformas de descarga cuestionables. Viendo como estos métodos todavía se utilizan, eso significa que los usuarios son un poco descuidados al usar el correo electrónico y la descarga de archivos. Sin embargo, eso no significa que los esparcidores no usen formas más sofisticadas. Los ciberdelincuentes no tienen que hacer mucho, sólo tiene que escribir un correo electrónico simple que la gente menos cautelosa puede caer en, adjuntar el archivo infectado al correo electrónico y enviarlo a cientos de usuarios, que podrían creer que el remitente es alguien de confianza. Los problemas relacionados con el dinero son un tema común en esos correos electrónicos, ya que las personas los toman más en serio y son más propensos a participar. Con bastante frecuencia verá grandes nombres como Amazon utilizado, por ejemplo, si Amazon envió un correo electrónico con un recibo para una compra que el usuario no recuerda haber hecho, abriría el archivo adjunto inmediatamente. Para protegerse de esto, hay ciertas cosas que debe hacer al tratar con correos electrónicos. Antes de abrir el archivo adjunto, busque en el remitente del correo electrónico. Si el remitente resulta ser alguien que conoces, no te apresures a abrir el archivo, primero comprueba minuciosamente la dirección de correo electrónico. Los errores obvios y muchos gramaticales también son una señal. Otra pista significativa podría ser su nombre no utilizado en ningún lugar, si, digamos que usted es un cliente de Amazon y que iban a enviarle un correo electrónico, no utilizarían saludos generales como Dear Customer/Member/User, y en su lugar usarían el nombre que les ha dado. Las vulnerabilidades de software obsoletas también se pueden utilizar para contaminar. Las vulnerabilidades en el software se identifican regularmente y los creadores de software lanzan correcciones para repararlas para que los desarrolladores de malware no puedan aprovecharlos para corromper los dispositivos con malware. Sin embargo, a juzgar por la cantidad de dispositivos infectados por WannaCry, evidentemente no todo el mundo se apresura a instalar esos parches. Situaciones en las que el software malicioso utiliza puntos débiles para entrar es por qué es importante que sus programas se actualicen con frecuencia. Si no desea que se le molesten con las actualizaciones, se pueden configurar para que se instalen automáticamente.

¿Qué puede hacer con sus archivos?

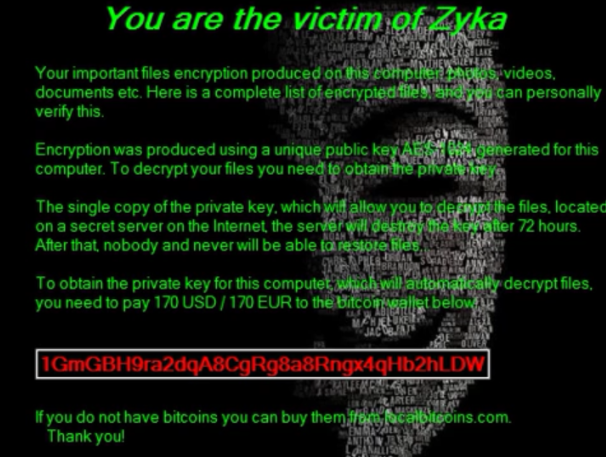

Ransomware sólo se dirige a ciertos archivos, y cuando se encuentran, se bloquean casi a la vez. Al principio, puede ser confuso en cuanto a lo que está pasando, pero cuando no puede abrir sus archivos, debe quedar claro. Usted notará que los archivos codificados ahora tienen una extensión de archivo, y que probablemente le ayudó a reconocer los datos de cifrado de malware. Debe decirse que, descifrado de archivos podría no ser posible si el programa malicioso de codificación de datos utiliza un algoritmo de cifrado fuerte. En la nota de rescate, los ladrones explicarán que han cifrado sus datos, y le propone una manera de restaurarlos. Se le ofrecerá un programa de descifrado, por un precio obviamente, y los piratas informáticos alertarán para no utilizar otros métodos porque podría dañarlos. La nota debe mostrar claramente el precio para el descifrador, pero si ese no es el caso, que le dará una manera de ponerse en contacto con los delincuentes cibernéticos para establecer un precio. Por razones ya especificadas, pagar a los hackers no es una opción recomendada. La entrega en las solicitudes debe ser considerada cuando todas las demás alternativas no ayudan. Trate de recordar si alguna vez ha hecho copia de seguridad, sus archivos pueden ser almacenados en algún lugar. También es posible que un descifrador libre ha sido liberado. Hay algunos especialistas en malware que son capaces de descifrar el ransomware, por lo tanto, podrían liberar un programa gratuito. Tenga esto en cuenta antes de pagar el dinero exigido incluso se cruza en su mente. Sería una mejor idea comprar refuerzos con algo de ese dinero. Si se hizo una copia de seguridad antes de que la infección tuvo lugar, usted puede proceder a la recuperación de archivos después de corregir Cyclone Ransomware el virus. Si se familiariza con la codificación de archivos software malicioso se distribuye, usted debe ser capaz de evitar la futura codificación de archivos de software malicioso. Manténgase para proteger las fuentes de descarga, tenga cuidado al abrir archivos adjuntos de correo electrónico y mantenga sus programas actualizados.

Cómo eliminar Cyclone Ransomware

Si el malware de codificación de archivos permanece en su sistema, Una utilidad de eliminación de malware debe utilizarse para deshacerse de él. Para corregir manualmente Cyclone Ransomware el virus no es un proceso simple y podría conducir a más daño a su sistema. Por lo tanto, debe utilizar el método automático. También podría ayudar a detener este tipo de amenazas en el futuro, además de ayudarle a eliminar este. Investiga qué herramienta antimalware se adaptaría mejor a lo que necesita, descargarlo y permitir que escanee su dispositivo en busca de la amenaza una vez que lo instale. Lamentablemente, esas utilidades no ayudarán con el descifrado de datos. Si los datos de cifrado de malware se ha ido por completo, recuperar datos de copia de seguridad, y si no lo tiene, empezar a usarlo.

Offers

Descarga desinstaladorto scan for Cyclone RansomwareUse our recommended removal tool to scan for Cyclone Ransomware. Trial version of provides detection of computer threats like Cyclone Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar Cyclone Ransomware usando el modo seguro con funciones de red.

Eliminar Cyclone Ransomware de Windows 7/Windows Vista/Windows XP

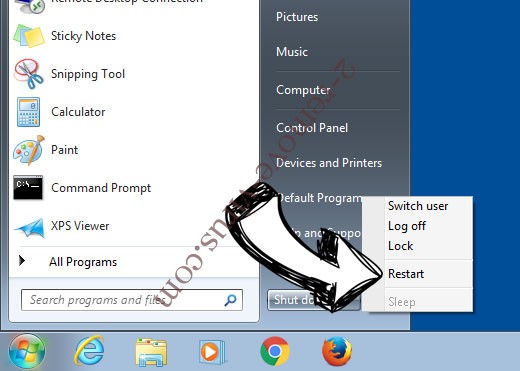

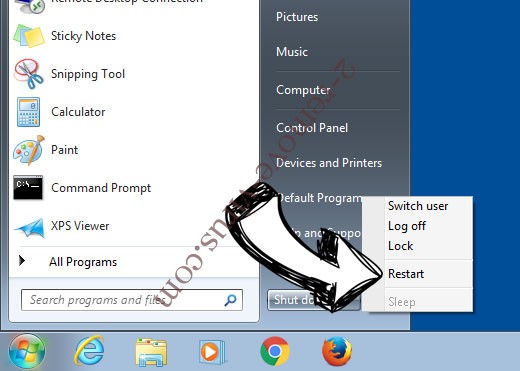

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

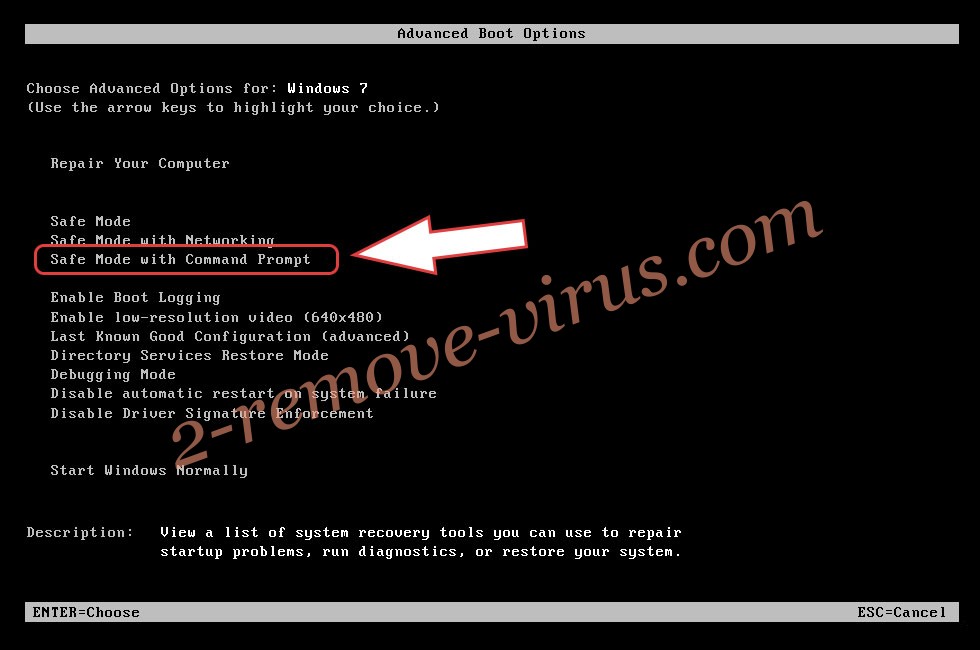

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar Cyclone Ransomware

Eliminar Cyclone Ransomware desde Windows 8/10

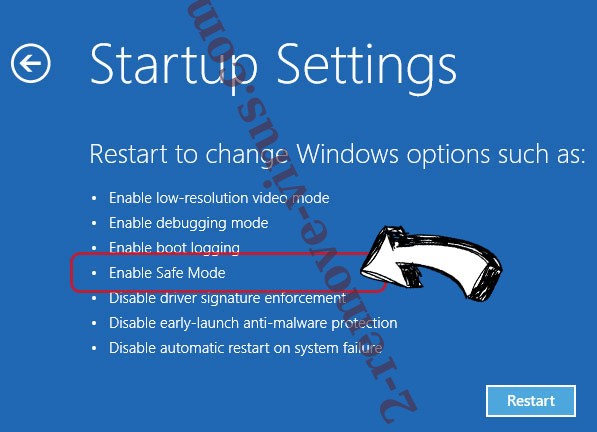

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar Cyclone Ransomware

paso 2. Restaurar sus archivos con Restaurar sistema

Eliminar Cyclone Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

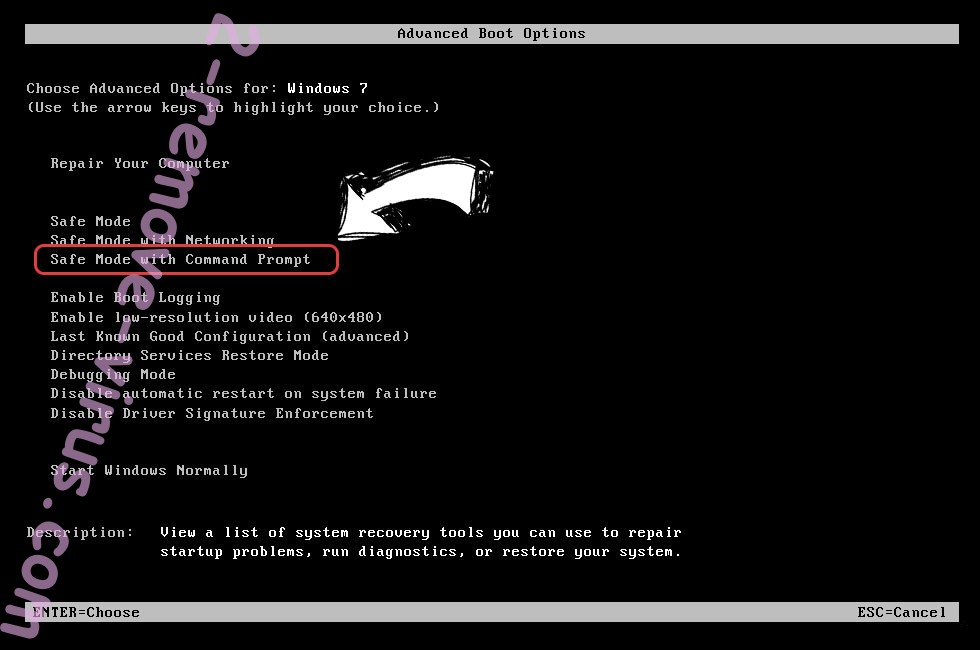

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

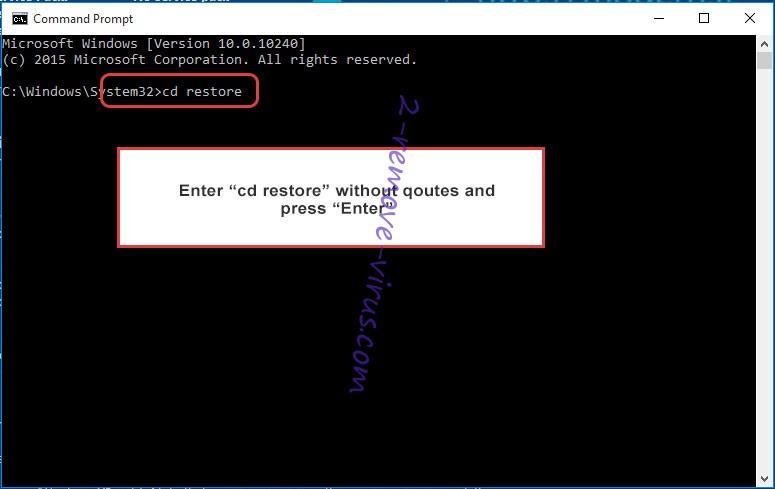

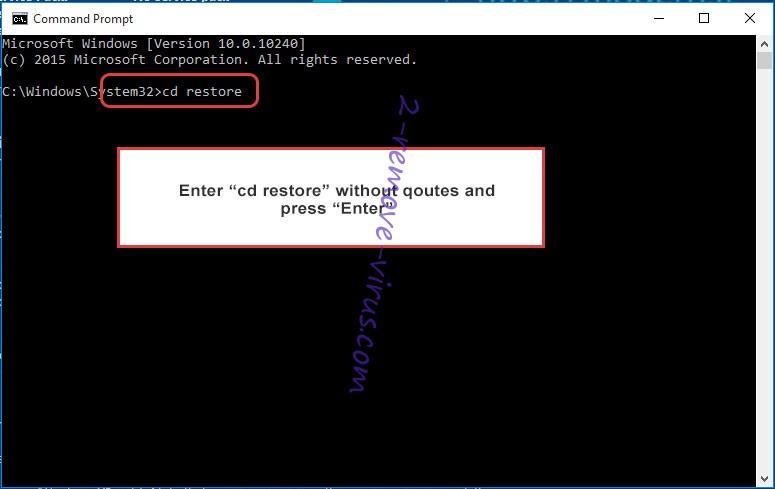

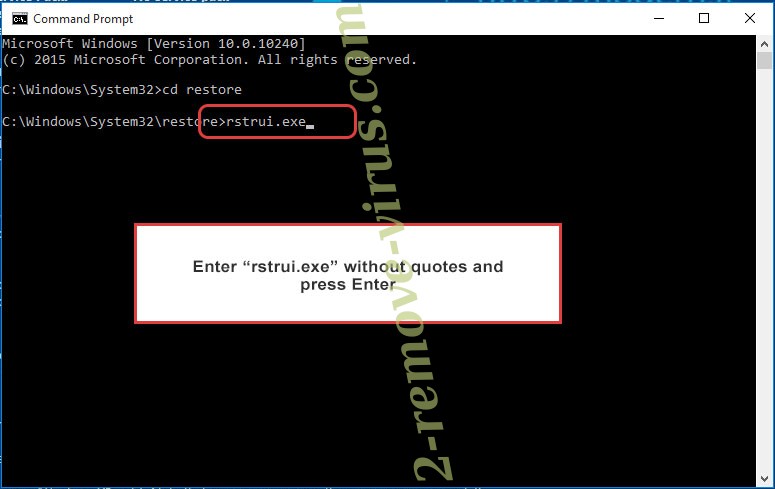

- Escriba cd restore y pulse Enter.

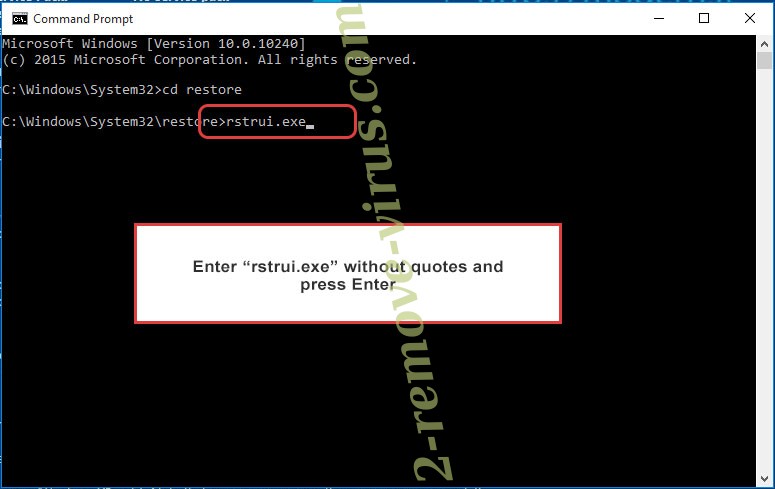

- Escriba rstrui.exe y presiona Enter.

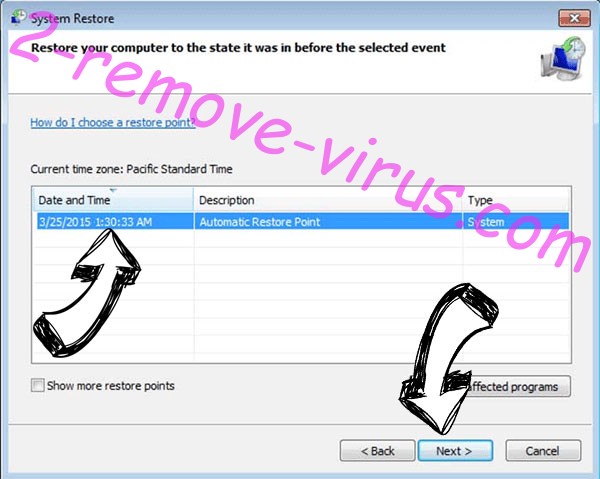

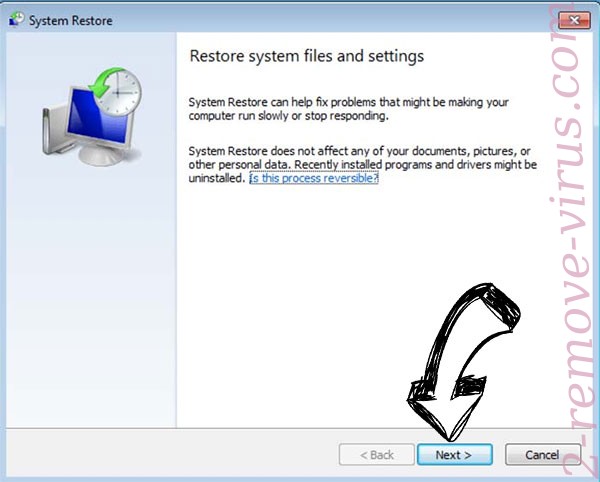

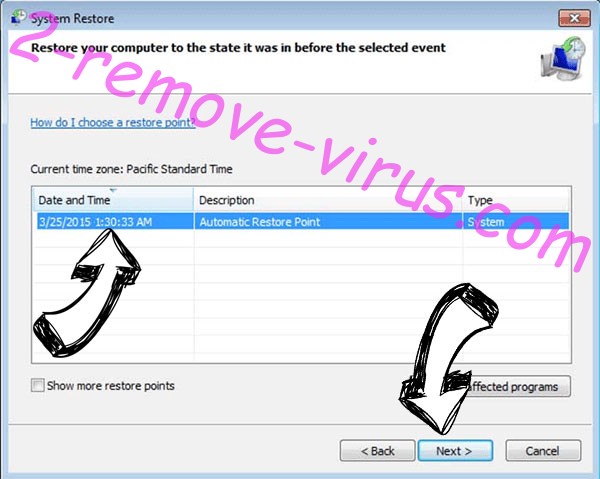

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

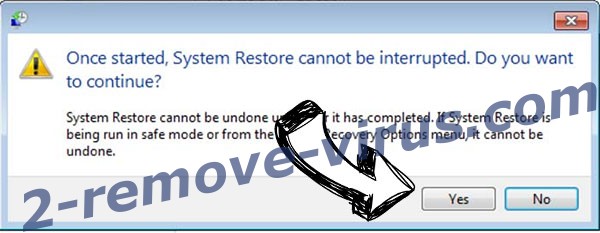

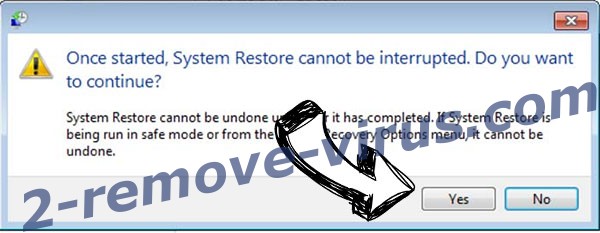

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar Cyclone Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

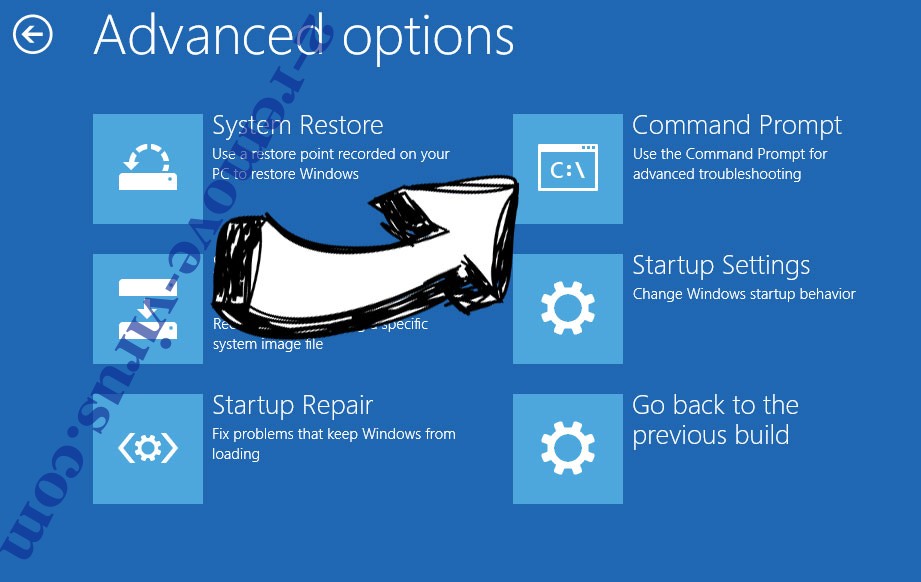

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.