Acerca de ransomware

El ransomware conocido como [Hceem Ransomware se clasifica como una grave amenaza, debido a que el posible daño que podría hacer a su dispositivo. Puede que no necesariamente han escuchado o lo tuvieron en cuenta antes, y podría ser especialmente impactante para averiguar lo que hace. Usted no será capaz de acceder a tus archivos en caso de que haya sido codificado por la codificación de archivos de malware, que generalmente se utiliza potentes algoritmos de cifrado.

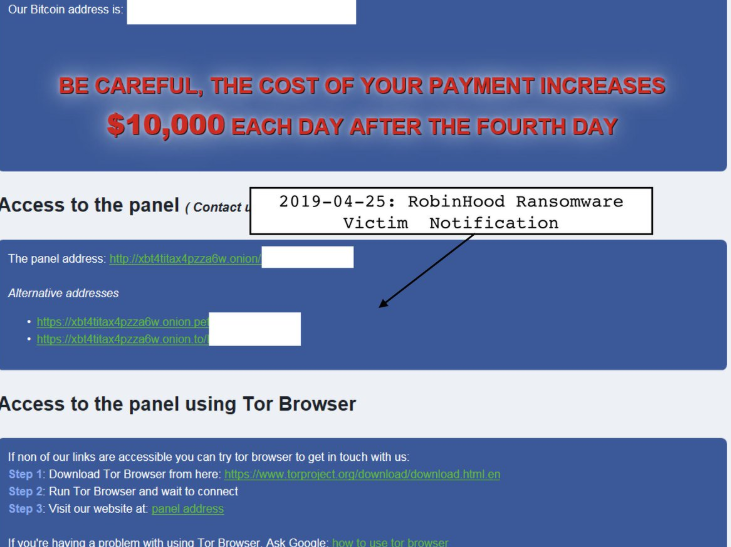

Porque ransomware víctimas se enfrentan a la pérdida permanente de datos, es clasificado como una amenaza altamente dañino. Usted tiene la opción de pagar el rescate para obtener un descifrador, pero Que no se anima. Primero de todos, usted podría ser simplemente gastando su dinero porque el pago no siempre se traduce en el descifrado de datos. ¿Qué es la prevención de los criminales de sólo tomar su dinero, sin darle una forma para descifrar los archivos. Por otra parte, mediante el pago que sería la financiación de los criminales cibernéticos’ proyectos de futuro. Codificación de archivos de malware ya lo hice miles de millones en daños a varias empresas en el 2017, y que no es más que una estimación. El pueblo más paga, más rentable resulta, por lo tanto, cada vez más personas se sienten atraídas a él. Considere la compra de copia de seguridad con que dinero en lugar de ello, porque podría terminar en una situación en la que la pérdida de archivos es una posibilidad de nuevo. Simplemente puede proceder a resolver [Hceem Ransomware virus sin problemas. Usted puede encontrar información sobre las más frecuentes formas de distribución en el siguiente párrafo, en el caso de que usted no está seguro acerca de cómo el archivo cifrado de software malicioso incluso se metió en su sistema.

¿Cómo adquirir el ransomware

Con frecuencia puede encontrar archivo cifrado de malware adjunto a mensajes de correo electrónico como un archivo adjunto o en dudoso página de descarga. Viendo como estos métodos son todavía bastante popular, significa que la gente está un poco negligente al utilizar el correo electrónico y la descarga de archivos. Sin embargo, hay ransomware que utiliza sofisticados métodos. Los Hackers no tienen que hacer mucho, sólo tiene que escribir un correo electrónico genérico que aparece algo convincente, adjuntar el archivo infectado para el correo electrónico y enviarlo a futuras víctimas, quienes pueden pensar que el remitente es alguien legítimo. Te vienen con frecuencia a través de los temas sobre el dinero en los correos electrónicos, como los tipos de delicados temas son lo que las personas son más propensos a caer. Es bastante frecuente que se va a ver grandes nombres de la compañía como Amazon usa, por ejemplo, si Amazon envió un correo electrónico con el recibo de compra que el usuario no hizo, él/ella no iba a esperar a que abra el archivo adjunto. Debido a esto, usted tiene que tener cuidado acerca de la apertura de correos electrónicos, y mirar hacia fuera en busca de signos que pueden ser maliciosos. Es muy importante que usted compruebe quién es el remitente antes de proceder a abrir el archivo adjunto. Y si usted sabe de ellos, verifique la dirección de correo electrónico para asegurarse de que coincide con el de la persona/empresa dirección legítima. Buscar gramaticales o errores de uso, que por lo general son bastante evidentes en los tipos de mensajes de correo electrónico. Usted debe también comprobar cómo las direcciones de remitente, si se trata de un remitente que conozca su nombre, siempre te saludan por tu nombre, en lugar de un típico Cliente o Miembro. Ciertos ransomware también puede utilizar los puntos débiles de los dispositivos para infectar. Todo el software tiene vulnerabilidades, pero cuando se encuentra, con frecuencia están fijados por el software de los creadores para que el malware no se puede utilizar para entrar en un sistema. Como ha sido demostrado por WannaCry, sin embargo, no todo el mundo se apresura a instalar las actualizaciones. Es muy esencial que usted frecuentemente revisión de su software ya que si la vulnerabilidad es lo suficientemente grave, todo tipo de software malintencionado podría usarlo. Si usted no desea ser interrumpido con las actualizaciones, puede configurarlos para que se instalen automáticamente.

¿Qué hacer

Sus datos serán cifrados tan pronto como la codificación de archivos de malware infecta su sistema. Si por casualidad usted no ha notado nada extraño hasta ahora, cuando usted está puede acceder a los archivos, te darás cuenta de que algo no está bien. También verás un extraño extensión conectada a todos los archivos afectados, que pueden ayudar a reconocer los datos de cifrado de malware. En muchos casos, los datos de la restauración no puede ser posible debido a que los algoritmos de cifrado utilizados en el cifrado puede ser muy difícil, si no imposible de descifrar. En una nota, los delincuentes cibernéticos para explicar lo que ha sucedido a sus archivos, y proponer una forma de descifrar. Un programa de decodificación se propone, a cambio de dinero, obviamente, y los delincuentes se alerta a no aplicar otros métodos, debido a que podría llevar a un daño permanente de datos. La nota debe explicar claramente lo mucho que el descifrado de los costos del programa, pero si ese no es el caso, se le dará una forma de contacto con los criminales para establecer un precio. Como usted ya sabe, no lo animamos a pagar. Fondo considerar todas sus opciones a través de, incluso antes de considerar ceder a las demandas. Tal vez usted se ha olvidado de que usted ha hecho copia de seguridad de tus datos. También es posible un libre decryptor ha puesto a disposición. Si un investigador de malware puede romper el ransomware, él/ella puede liberar gratis decryptors. Antes de tomar una decisión de pagar, busque un descifrado de utilidad. Invertir parte de ese dinero para la compra de algún tipo de copia de seguridad podría hacer más bien. Si la copia de seguridad fue creado antes de que la infección invadido, puede restaurar los archivos después de eliminar [Hceem Ransomware virus. Trate de familiarizarse con cómo ransomware se transmite para que usted haga su mejor esfuerzo para evitarlo. Sobre todo siempre tiene que actualizar sus programas, sólo descarga de seguro/a de fuentes legítimas y dejar al azar la apertura de archivos adjuntos de correo electrónico.

[Hceem Ransomware de eliminación

un programa anti-malware será un programa requerido para tener si usted quiere deshacerse completamente de la ransomware en el caso de que todavía habitan en su dispositivo. Si no tienen experiencia con las computadoras, usted podría terminar sin querer hacerle daño a su dispositivo cuando tratando de arreglar [Hceem Ransomware con la mano. Utilizando una herramienta de eliminación de malware sería mucho menos problemático. La herramienta no sólo te ayudará a lidiar con la infección, pero se puede dejar el futuro de ransomware de entrar. Para seleccionar una herramienta, instalarlo, escanear su dispositivo y asegúrese de deshacerse de la codificación de los datos, software malicioso. Lamentablemente, estos programas no ayudará a recuperar los datos. Una vez que el dispositivo ha sido limpiado, normal uso de la computadora debe ser restaurado.

Offers

Descarga desinstaladorto scan for Hceem RansomwareUse our recommended removal tool to scan for Hceem Ransomware. Trial version of provides detection of computer threats like Hceem Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar Hceem Ransomware usando el modo seguro con funciones de red.

Eliminar Hceem Ransomware de Windows 7/Windows Vista/Windows XP

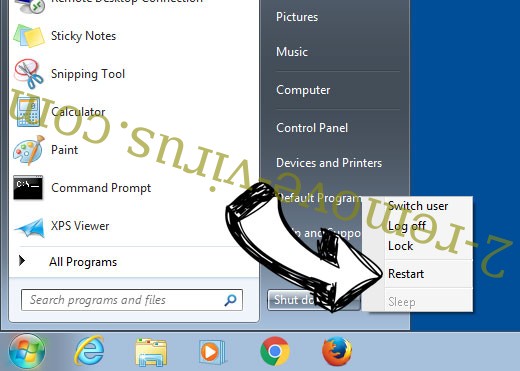

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

- Iniciar tapping F8 cuando tu PC empieza a cargar.

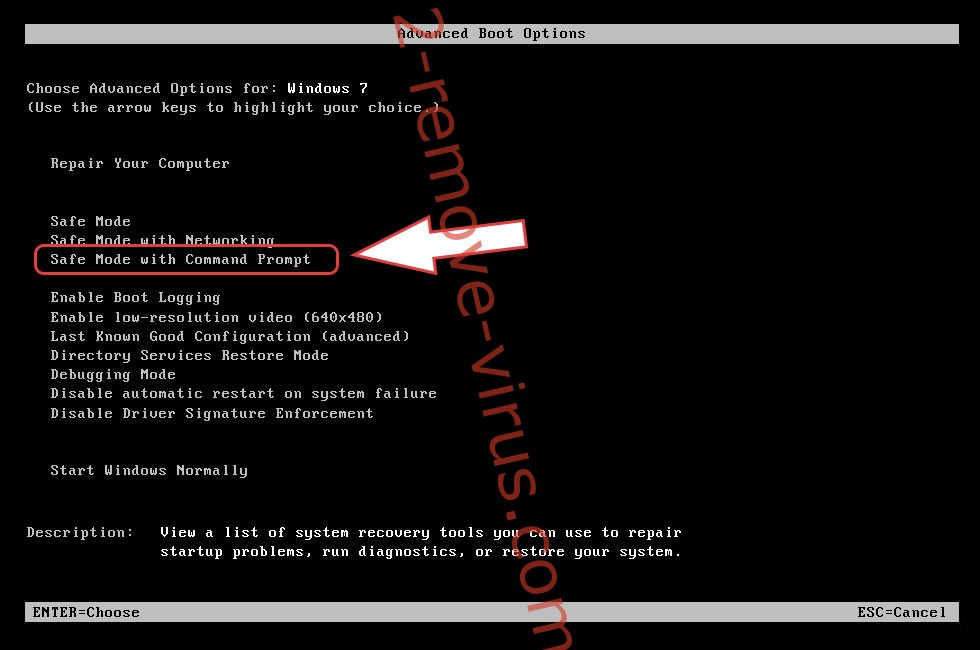

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar Hceem Ransomware

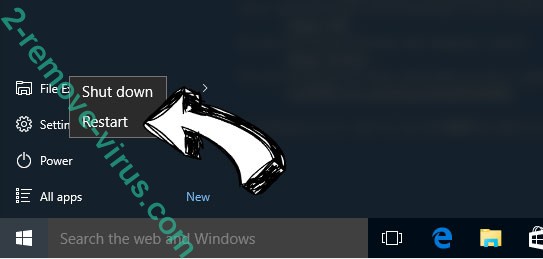

Eliminar Hceem Ransomware desde Windows 8/10

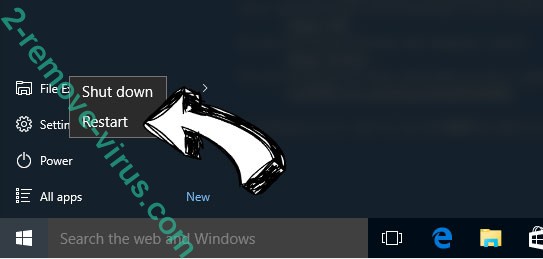

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

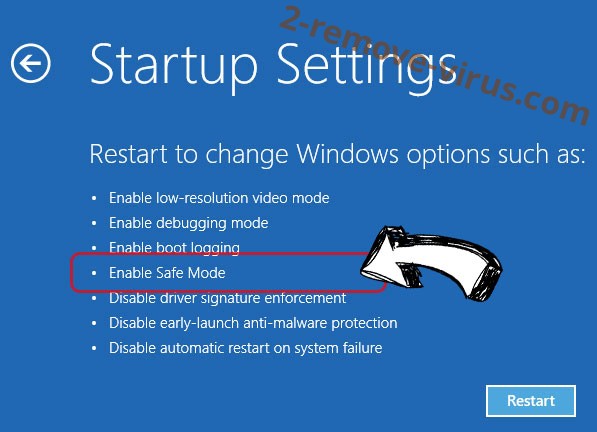

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar Hceem Ransomware

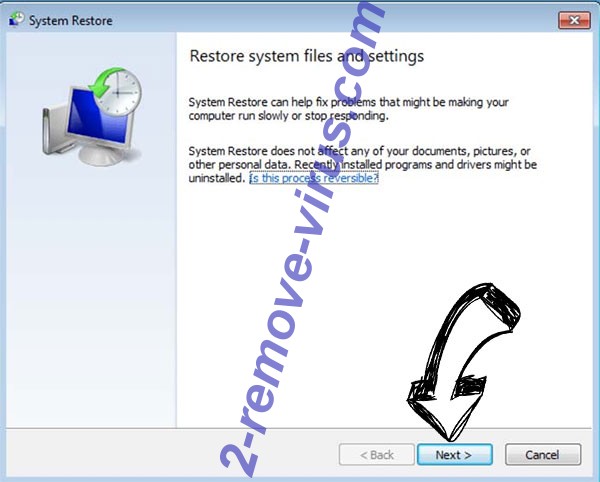

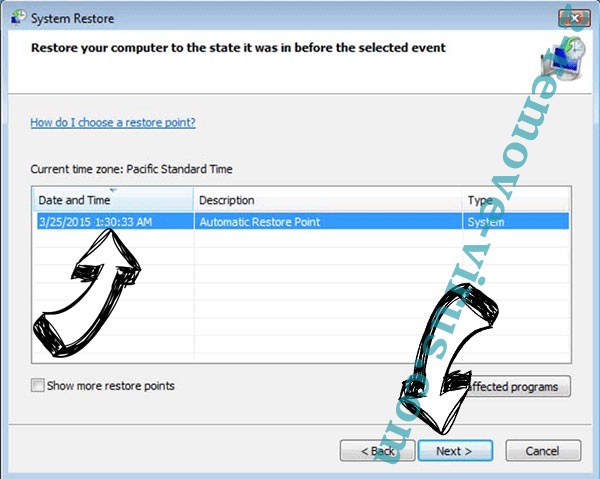

paso 2. Restaurar sus archivos con Restaurar sistema

Eliminar Hceem Ransomware de Windows 7/Windows Vista/Windows XP

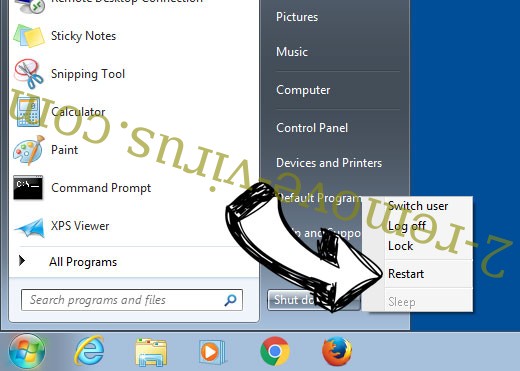

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

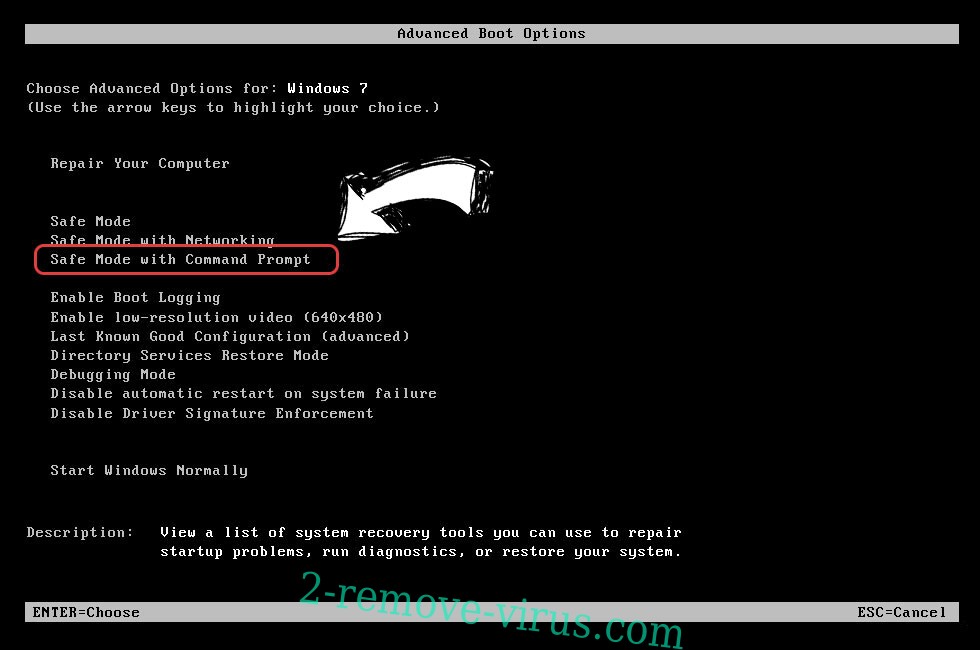

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

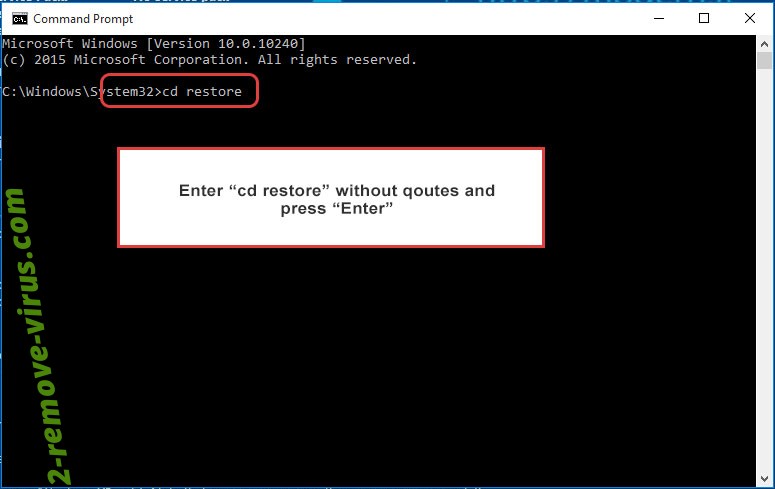

- Escriba cd restore y pulse Enter.

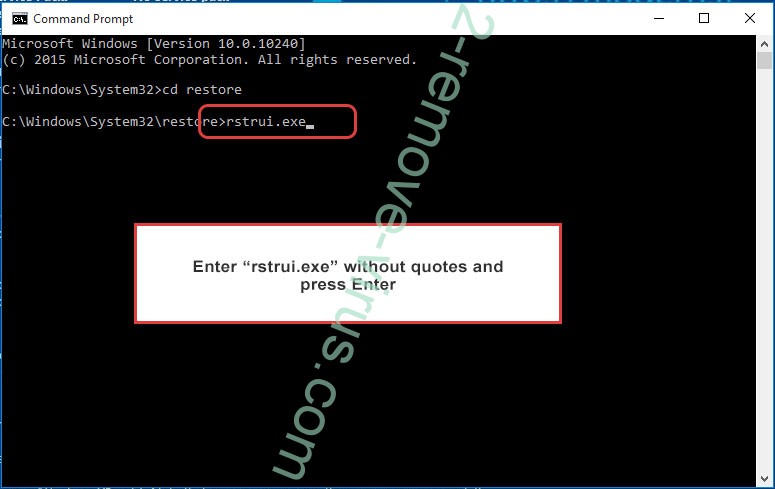

- Escriba rstrui.exe y presiona Enter.

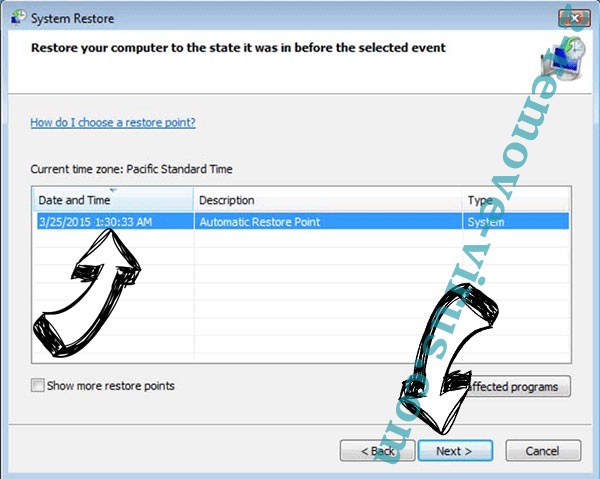

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

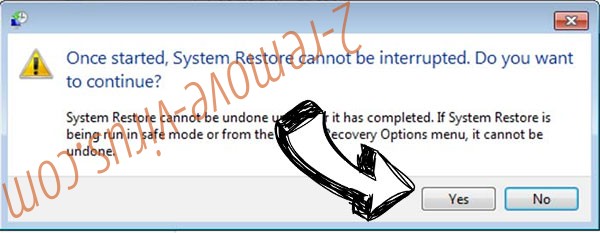

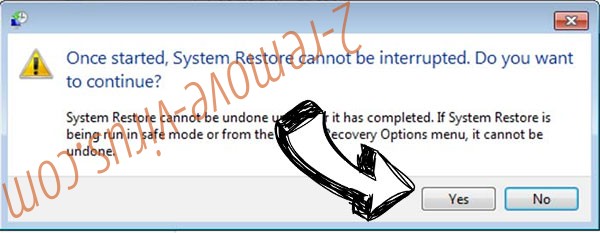

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar Hceem Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

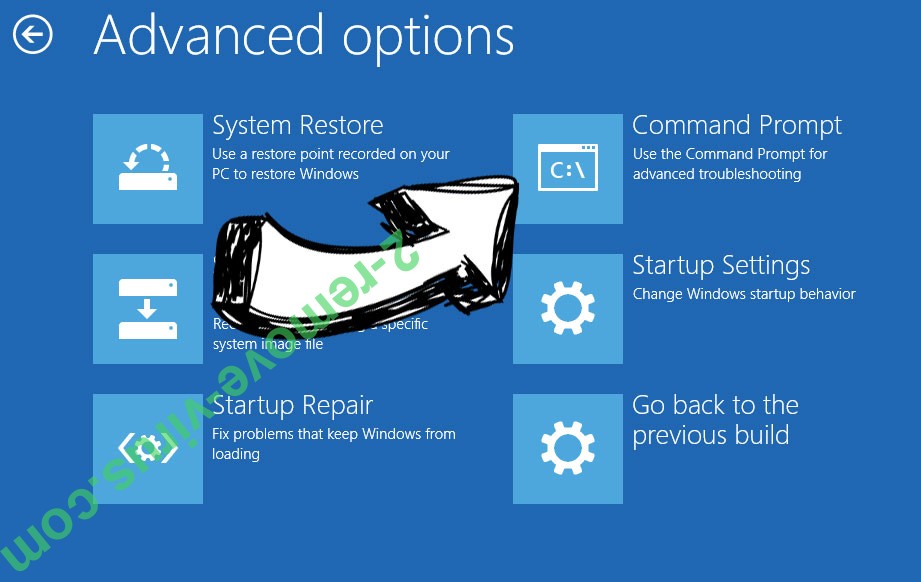

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

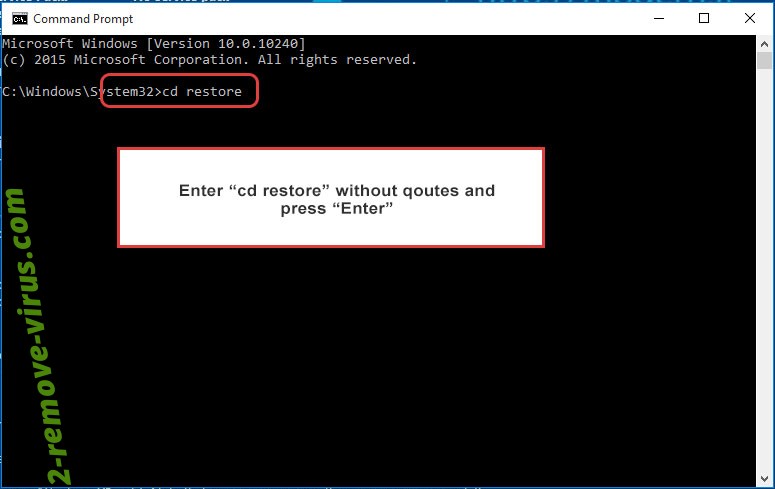

- En el símbolo del sistema, entrada cd restore y pulse Enter.

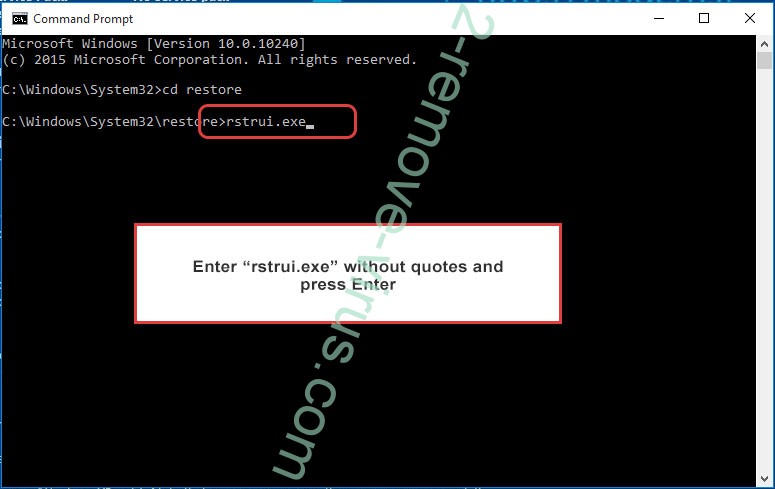

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.