Σχετικά με τον [1024back@tuta.io].R2D2 ransomware ιό

[1024back@tuta.io].R2D2 ransomware θεωρείται ότι είναι μια πολύ σοβαρή λοίμωξη Malware, που ταξινομούνται ως λύτρα, η οποία θα μπορούσε να κάνει σοβαρή βλάβη στη συσκευή σας. Δεδομένα κωδικοποίησης κακόβουλο λογισμικό δεν είναι κάτι που ο καθένας έχει έτρεξε στο παρελθόν, και αν είναι η πρώτη φορά που το αντιμετωπίζετε, θα μάθετε το δύσκολο τρόπο πώς πόσο κακό μπορεί να κάνει. Οι ισχυροί αλγόριθμοι κρυπτογράφησης χρησιμοποιούνται από τα λύτρα για την κρυπτογράφηση δεδομένων και μόλις κλειδωθούν, δεν θα μπορείτε να τα ανοίξετε. Τα θύματα δεν είναι πάντα σε θέση να αποκρυπτογραφήσει τα αρχεία, η οποία είναι ο λόγος για τον οποίο το κακόβουλο λογισμικό κωδικοποίησης δεδομένων θεωρείται ότι είναι μια τέτοια υψηλού επιπέδου μόλυνση.

Cyber απατεώνες θα σας δώσει μια επιλογή για να αποκρυπτογραφήσει τα αρχεία μέσω χρησιμότητα αποκρυπτογράφησης τους, θα πρέπει ακριβώς να καταβάλει τα λύτρα, αλλά υπάρχουν μερικοί λόγοι για τους οποίους δεν είναι η συνιστώμενη επιλογή. Πριν από οτιδήποτε άλλο, πληρώνοντας δεν θα εξασφαλίσει την αποκρυπτογράφηση αρχείων. Γιατί οι άνθρωποι που κωδικοποίησαν τα αρχεία σας την πρώτη θέση να σας βοηθήσει να τα επαναφέρετε όταν θα μπορούσαν να λάβουν μόνο τα χρήματα. Επιπλέον, τα χρήματα που δίνετε θα πάει προς τη χρηματοδότηση πιο μελλοντική κωδικοποίηση δεδομένων κακόβουλο λογισμικό και malware. Θέλετε πραγματικά να υποστηρίξει μια βιομηχανία που κάνει ήδη εκατομμύρια αξίας των ζημιών στις επιχειρήσεις. Οι άνθρωποι είναι, επίσης, όλο και περισσότερο έλκονται από την επιχείρηση, διότι το ποσό των ανθρώπων που δίνουν στα αιτήματα κάνουν τα δεδομένα κωδικοποίησης κακόβουλο πρόγραμμα μια πολύ κερδοφόρα επιχείρηση. Μπορείτε να καταλήξετε σε αυτό το είδος της κατάστασης και πάλι, έτσι επενδύοντας τα απαιτημένα χρήματα στο στήριγμα θα ήταν σοφότερο επειδή δεν θα έπρεπε να ανησυχήσετε για τα αρχεία σας. Θα μπορούσατε τότε απλά να εξαλείψει [1024back@tuta.io].R2D2 ransomware τον ιό και να ανακτήσει τα δεδομένα. Τα δεδομένα κωδικοποίησης μέθοδοι διανομής malware μπορεί να μην είναι εξοικειωμένοι με εσάς, και θα συζητήσουμε τις πιο συχνές τρόπους στις παρακάτω παραγράφους.

Μέθοδοι διανομής λύτρων

Τα συνημμένα ηλεκτρονικού ταχυδρομείου, εκμεταλλεύονται τις εξαρτήσεις και οι κακόβουλες λήψεις είναι οι μέθοδοι διάδοσης που πρέπει να είστε προσεκτικοί περίπου. Είναι συχνά δεν είναι απαραίτητο να καταλήξει σε πιο εξελιγμένους τρόπους, όπως πολλοί άνθρωποι δεν είναι προσεκτικοί όταν χρησιμοποιούν μηνύματα ηλεκτρονικού ταχυδρομείου και να κατεβάσετε αρχεία. Πιο εξελιγμένοι τρόποι μπορούν να χρησιμοποιηθούν επίσης, αν και δεν είναι τόσο δημοφιλής. Όλα Cyber απατεώνες πρέπει να κάνουμε είναι να επισυνάψετε ένα κακόβουλο αρχείο σε ένα email, να γράψει κάποιο είδος κειμένου, και ψευδώς κατάσταση να είναι από μια νόμιμη εταιρεία/οργάνωση. Λόγω της λεπτότητα θέμα, οι άνθρωποι είναι πιο επιρρεπείς στο άνοιγμα emails που παραπέμπουν τα χρήματα, έτσι ώστε αυτά τα είδη των θεμάτων που μπορούν συνήθως να συναντώνται. Συχνά, οι χάκερ προσποιούνται ότι είναι από το Amazon, με το email σας ενημερώνει ότι η παράξενη δραστηριότητα παρατηρήθηκε στο λογαριασμό σας ή μια αγορά έγινε. Υπάρχουν μερικά πράγματα που θα έπρεπε να ληφθούν υπόψη κατά το άνοιγμα συνημμένα ηλεκτρονικού ταχυδρομείου, αν θέλετε να κρατήσετε το σύστημά σας ασφαλή. Ελέγξτε τον αποστολέα για να δείτε αν είναι κάποιος που γνωρίζετε. Ο έλεγχος της διεύθυνσης ηλεκτρονικού ταχυδρομείου του αποστολέα εξακολουθεί να είναι απαραίτητος, ακόμα και αν είστε εξοικειωμένοι με τον αποστολέα. Επίσης, να είναι στο βλέμμα έξω για γραμματικά λάθη, τα οποία μπορεί να είναι αρκετά προφανής. Ο τρόπος που χαιρετίστηκε θα μπορούσε επίσης να είναι μια ένδειξη, email νόμιμη εταιρεία είναι αρκετά σημαντικό να ανοίξει θα χρησιμοποιήσει το όνομά σας στο χαιρετισμό, αντί για ένα γενικό πελάτη ή μέλος. Τα θέματα ευπάθειας προγράμματος που δεν έχουν επιδιορθωθεί μπορούν επίσης να χρησιμοποιηθούν για λοίμωξη. Αυτά τα αδύνατα σημεία σε προγράμματα συνήθως καθορίζεται γρήγορα μετά την ανακάλυψή τους, έτσι ώστε malware δεν μπορεί να τα χρησιμοποιήσει. Δυστυχώς, όπως μπορεί να θεωρηθεί από τη διαδεδομένη της WannaCry λύτρα, δεν είναι ο καθένας εγκαθιστά τα μπαλώματα, για έναν ή τον άλλο λόγο. Είναι ιδιαίτερα κρίσιμο ότι εγκαθιστάτε εκείνα τα μπαλώματα επειδή εάν ένα αδύνατο σημείο είναι αρκετά σοβαρό, τα σοβαρά αδύνατα σημεία θα μπορούσαν να χρησιμοποιηθούν από το κακόβουλο λογισμικό έτσι σιγουρεύεται ότι όλα τα προγράμματά σας επιδιορθωμένος. Συνεχώς ενοχλούνται από τις ενημερώσεις μπορεί να πάρει ενοχλητικό, έτσι θα μπορούσατε να τα ρυθμίσετε για να εγκαταστήσετε αυτόματα.

Τι μπορείτε να κάνετε για τα αρχεία σας

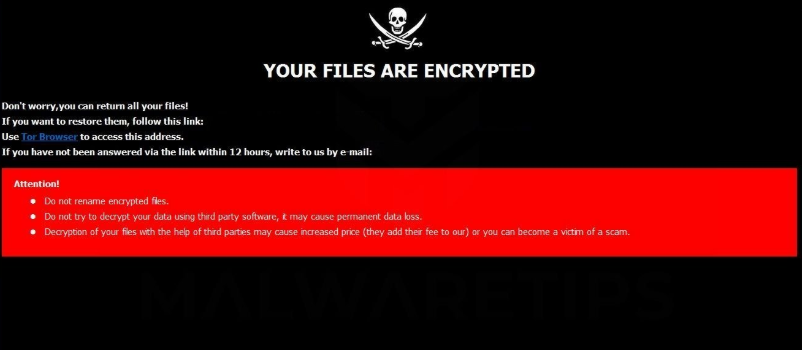

Ένα κακόβουλο λογισμικό κρυπτογράφησης αρχείων θα σαρώσει για συγκεκριμένους τύπους αρχείων μόλις εγκατασταθεί, και όταν βρεθούν, θα είναι κρυπτογραφημένα. Τα αρχεία σας δεν θα είναι προσιτά, έτσι ακόμα κι αν δεν βλέπετε τι πηγαίνει στην αρχή, θα ξέρετε τελικά. Όλα τα κρυπτογραφημένα αρχεία θα έχουν μια παράξενη επέκταση αρχείου, η οποία συνήθως βοηθά τους ανθρώπους να αναγνωρίζουν ποια λύτρα που ασχολούνται με. Οι ισχυροί αλγόριθμοι κρυπτογράφησης θα μπορούσαν να έχουν χρησιμοποιηθεί για την κωδικοποίηση των αρχείων σας και υπάρχει η πιθανότητα να κωδικοποιηθούν χωρίς την πιθανότητα επαναφοράς τους. Αν δεν είστε ακόμα σίγουροι για το τι συμβαίνει, η ειδοποίηση για τα λύτρα θα περιγράψει τα πάντα. Τι απατεώνες θα σας προτείνω να κάνετε είναι να χρησιμοποιήσετε τους καταβάλλεται αποκρυπτογράφησης, και να προειδοποιήσει ότι θα μπορούσε να βλάψει τα αρχεία σας, εάν μια άλλη μέθοδος που χρησιμοποιήθηκε. Αν το ποσό των λύτρων δεν έχει καθοριστεί, θα πρέπει να χρησιμοποιήσετε τη συγκεκριμένη διεύθυνση ηλεκτρονικού ταχυδρομείου για να επικοινωνήσετε με τους χάκερ για να δείτε το ποσό, το οποίο μπορεί να εξαρτηθεί από το πόσο σημαντικά είναι τα αρχεία σας. Όπως ήδη γνωρίζετε, δεν προτείνουμε να συμμορφώνεστε με τις απαιτήσεις. Εάν είστε βέβαιοι ότι θέλετε να πληρώσετε, θα πρέπει να είναι μια έσχατη λύση. Ίσως έχετε απλά ξεχάσει ότι έχετε δημιουργήσει αντίγραφα ασφαλείας των αρχείων σας. Ή ίσως ένα δωρεάν αποκρυπτογράφησης είναι διαθέσιμη. Θα πρέπει να πούμε ότι σε ορισμένες περιπτώσεις, οι ειδικοί malware είναι σε θέση να ραγίσει ένα αρχείο κρυπτογράφησης κακόβουλο λογισμικό, το οποίο σημαίνει ότι θα μπορούσατε να πάρετε ένα εργαλείο αποκρυπτογράφησης που δεν απαιτούνται πληρωμές. Πριν αποφασίσεις να πληρώσεις, Σκέψου αυτή την επιλογή. Χρησιμοποιώντας τα απαιτημένα χρήματα για ένα αξιόπιστο στήριγμα μπορεί να κάνει περισσότερο καλό. Εάν είχατε κάνει backup πριν από λοίμωξη συνέβη, θα έπρεπε να είναι σε θέση να τα επαναφέρετε από εκεί μετά την απεγκατάσταση του [1024back@tuta.io].R2D2 ransomware ιού. Αν θέλετε να προστατεύσετε τη συσκευή σας από τα λύτρα στο μέλλον, να συνειδητοποιήσουμε πιθανούς τρόπους εξάπλωσης. Πρέπει ουσιαστικά να ενημερώσετε πάντα το λογισμικό σας, μόνο να κατεβάσετε από ασφαλείς/νόμιμες πηγές και να σταματήσει τυχαία τα αρχεία που συνδέονται με τα μηνύματα ηλεκτρονικού ταχυδρομείου.

[1024back@tuta.io].R2D2 ransomware Αφαίρεση

Για να απαλλαγούμε από το αρχείο κωδικοποίησης κακόβουλο λογισμικό, αν εξακολουθεί να υπάρχει στη συσκευή, ένα anti-malware χρησιμότητα θα πρέπει να έχουν. Για να διορθώσετε το χέρι [1024back@tuta.io].R2D2 ransomware ιός δεν είναι μια απλή διαδικασία και αν δεν είστε σε εγρήγορση, μπορεί να καταλήξετε φέρνοντας για περισσότερη ζημιά. Ένα λογισμικό αφαίρεσης malware θα ήταν μια πιο ασφαλής επιλογή σε αυτή την κατάσταση. Μια χρησιμότητα αφαίρεσης malware γίνεται για να φροντίσει αυτές τις λοιμώξεις, θα μπορούσε ακόμη και να σταματήσει μια λοίμωξη. Έτσι, επιλέξτε ένα εργαλείο, να το εγκαταστήσετε, να σαρώσει τη συσκευή και αν η απειλή βρίσκεται, να απαλλαγούμε από αυτό. Λάβετε υπόψη ότι ένα πρόγραμμα κατάργησης malware δεν είναι σε θέση να βοηθήσει στην ανάκτηση αρχείων. Εάν είστε βέβαιοι ότι ο υπολογιστής σας είναι καθαρός, επαναφέρετε δεδομένα από το αντίγραφο ασφαλείας, εάν το έχετε.

Offers

Κατεβάστε εργαλείο αφαίρεσηςto scan for [1024back@tuta.io].R2D2 ransomwareUse our recommended removal tool to scan for [1024back@tuta.io].R2D2 ransomware. Trial version of provides detection of computer threats like [1024back@tuta.io].R2D2 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft αναθεώρηση λεπτομέρειες WiperSoft είναι ένα εργαλείο ασφάλεια που παρέχει σε πραγματικό χρόνο ασφάλεια απ� ...

Κατεβάσετε|περισσότερα

Είναι MacKeeper ένας ιός;MacKeeper δεν είναι ένας ιός, ούτε είναι μια απάτη. Ενώ υπάρχουν διάφορες απόψεις σχετικά με τ� ...

Κατεβάσετε|περισσότερα

Ενώ οι δημιουργοί του MalwareBytes anti-malware δεν έχουν σε αυτήν την επιχείρηση για μεγάλο χρονικό διάστημα, συνθέτουν ...

Κατεβάσετε|περισσότερα

Quick Menu

βήμα 1. Διαγραφή [1024back@tuta.io].R2D2 ransomware χρησιμοποιώντας την ασφαλή λειτουργία με τη δικτύωση.

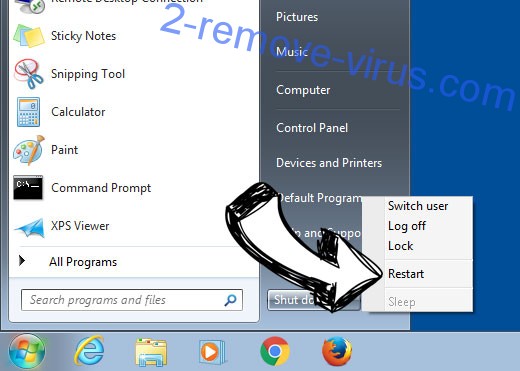

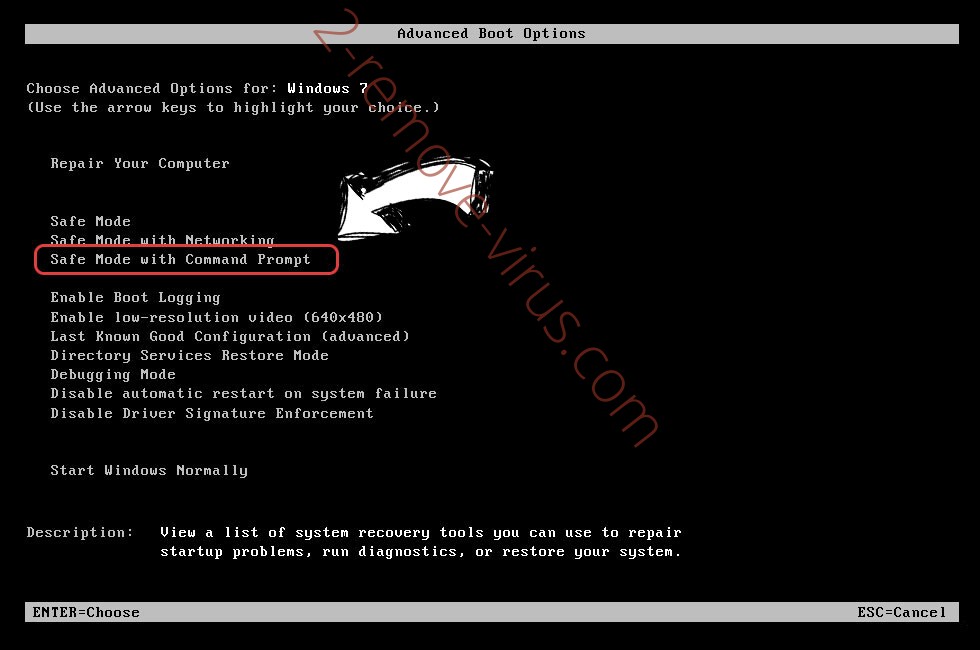

Καταργήστε το [1024back@tuta.io].R2D2 ransomware από Windows 7/Windows Vista/Windows XP

- Κάντε κλικ στο Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και κάντε κλικ στο κουμπί Ok.

- Ξεκινήστε πατώντας το πλήκτρο F8 όταν το PC σας ξεκινά τη φόρτωση.

- Στην περιοχή επιλογές εκκίνησης για προχωρημένους, επιλέξτε Ασφαλής λειτουργία με δικτύωση.

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [1024back@tuta.io].R2D2 ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-33-boot-options.jpg)

- Ανοίξτε το πρόγραμμα περιήγησης και να κατεβάσετε το βοηθητικό πρόγραμμα anti-malware.

- Χρησιμοποιήστε το βοηθητικό πρόγραμμα για να καταργήσετε το [1024back@tuta.io].R2D2 ransomware

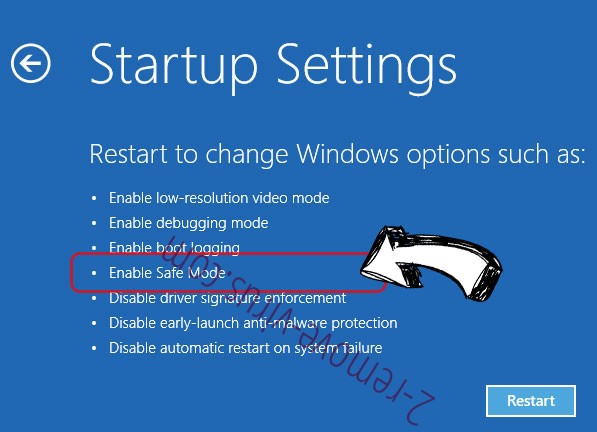

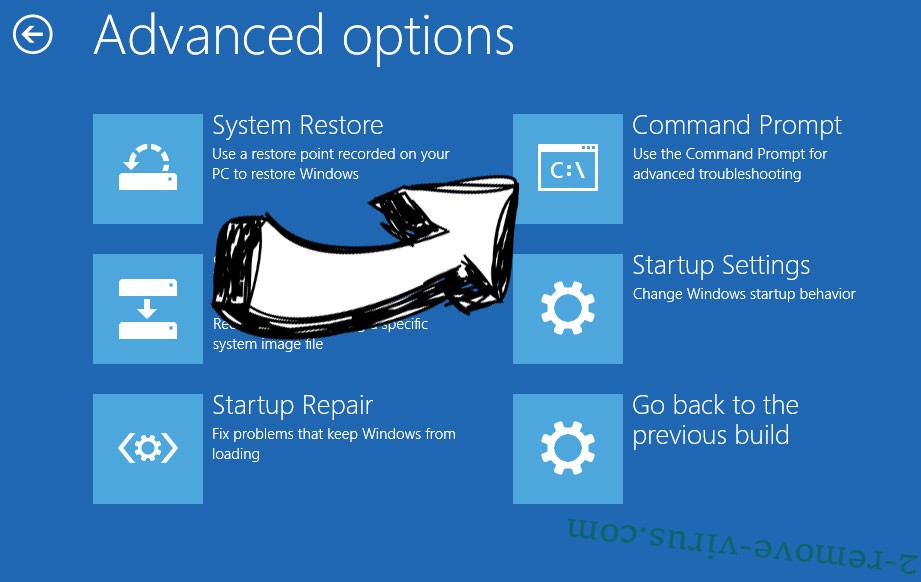

Καταργήστε το [1024back@tuta.io].R2D2 ransomware από Windows 8/Windows 10

- Στην οθόνη σύνδεσης των Windows, πιέστε το κουμπί τροφοδοσίας.

- Πατήστε και κρατήστε πατημένο το Shift και επιλέξτε επανεκκίνηση.

- Πήγαινε στο Troubleshoot → Advanced options → Start Settings.

- Επιλέξτε ασφαλή λειτουργία ή ασφαλή λειτουργία με τη δικτύωση στο πλαίσιο ρυθμίσεις εκκίνησης.

- Κάντε κλικ στο κουμπί επανεκκίνηση.

- Ανοίξτε το πρόγραμμα περιήγησης web και να κατεβάσετε της αφαίρεσης κακόβουλου λογισμικού.

- Χρησιμοποιήστε το λογισμικό για να διαγράψετε [1024back@tuta.io].R2D2 ransomware

βήμα 2. Επαναφέρετε τα αρχεία σας χρησιμοποιώντας την επαναφορά συστήματος

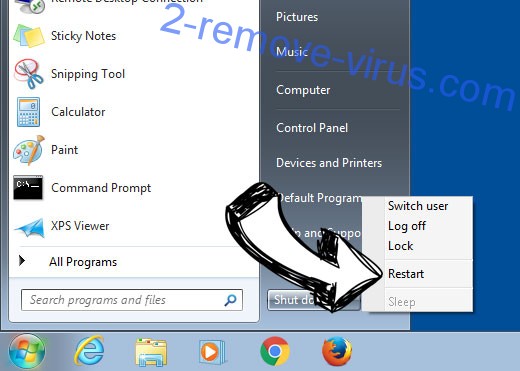

Διαγραφή [1024back@tuta.io].R2D2 ransomware από τα Windows 7/Windows Vista/Windows XP

- Κάντε κλικ στο κουμπί Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και ΟΚ

- Όταν το PC σας ξεκινά τη φόρτωση, πατήστε επανειλημμένα το πλήκτρο F8 για να ανοίξετε το επιλογές εκκίνησης για προχωρημένους

- Επιλέξτε γραμμή εντολών από τη λίστα.

- Πληκτρολογήστε cd restore και πατήστε Enter.

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- Πληκτρολογήστε rstrui.exe και πιέστε το πλήκτρο Enter.

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- Κάντε κλικ στο κουμπί Επόμενο στο νέο παράθυρο και επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- Κάντε κλικΕπόμενοκαι πάλι, και κάντε κλικ στο κουμπί Ναι για να ξεκινήσετε τη διαδικασία επαναφοράς συστήματος.

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)

Διαγραφή [1024back@tuta.io].R2D2 ransomware από τα Windows 8/Windows 10

- Πατήστε το κουμπί τροφοδοσίας στην οθόνη σύνδεσης των Windows.

- Πιέστε και κρατήστε πατημένο το Shift και κάντε κλικ στο κουμπί επανεκκίνηση.

- Επιλέξτε Αντιμετώπιση προβλημάτων και πηγαίνετε στο επιλογές για προχωρημένους.

- Επιλέξτε γραμμή εντολών και κάντε κλικ στο κουμπί επανεκκίνηση.

- Στη γραμμή εντολών, είσοδος cd restore και πατήστε Enter.

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [1024back@tuta.io].R2D2 ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-33-command-prompt-restore.jpg)

- Πληκτρολογήστε rstrui.exe και πατήστε ξανά Enter.

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [1024back@tuta.io].R2D2 ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-33-command-prompt-restore-init.jpg)

- Κάντε κλικ στο κουμπί επόμενη στο παράθυρο νέο σύστημα επαναφέρω.

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [1024back@tuta.io].R2D2 ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-restore-init.jpg)

- Επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

![[1024back@tuta.io].R2D2 ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-33-restore-point.jpg)

- Κάντε κλικ στο κουμπίΕπόμενο, και στη συνέχεια κάντε κλικ στο κουμπί Ναι για να επαναφέρετε το σύστημά σας.

![[1024back@tuta.io].R2D2 ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[1024back@tuta.io].R2D2 ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-33-removal-restore-message.jpg)