Τι μπορεί να ειπωθεί για αυτή τη μόλυνση

CU ransomware είναι μια πραγματικά επικίνδυνη απειλή, επίσης γνωστή ως λύτρα ή αρχείο-κρυπτογράφηση malware. Ενώ τα λύτρα έχουν συζητήσει ευρέως, να το έχετε χάσει, κατά συνέπεια δεν μπορείτε να ξέρετε τη ζημία που μπορεί να κάνει. Το κακόβουλο λογισμικό κωδικοποίησης δεδομένων χρησιμοποιεί ισχυρούς αλγόριθμους κρυπτογράφησης για την κρυπτογράφηση αρχείων και μόλις ολοκληρωθεί η διαδικασία, δεν θα μπορείτε να τα ανοίξετε. Αυτό είναι που κάνει τα λύτρα μια ιδιαίτερα σοβαρή μόλυνση για να έχει στον υπολογιστή σας δεδομένου ότι να σημάνει ότι χάνετε μόνιμα την πρόσβαση στα στοιχεία σας.

Οι εγκληματίες θα σας δώσει ένα εργαλείο αποκρυπτογράφησης, αλλά η συμμόρφωση με τις απαιτήσεις μπορεί να μην είναι η μεγαλύτερη ιδέα. Πληρώνοντας δεν εγγυάται πάντα την αποκατάσταση αρχείων, έτσι υπάρχει μια πιθανότητα ότι ίσως απλά να σπαταλάτε τα χρήματά σας. Δεν υπάρχει τίποτα που αποτρέπει τους απατεώνες Cyber από ακριβώς να πάρει τα χρήματά σας, χωρίς δόσιμο σας ενός αποκρυπτογράφησης. Επιπλέον, ότι τα χρήματα λύτρα θα χρηματοδοτήσει μελλοντικά δεδομένα κωδικοποίησης malware και κακόβουλα προγράμματα λογισμικού. Αρχείο κωδικοποίησης κακόβουλο λογισμικό ήδη έκανε δισεκατομμύρια αξίας των ζημιών σε διάφορες επιχειρήσεις το 2017, και αυτό είναι μια εκτίμηση μόνο. Οι άνθρωποι έλκονται από το εύκολο χρήμα, και τα περισσότερα θύματα συμμορφώνονται με τις απαιτήσεις, το πιο ελκυστικό αρχείο κρυπτογράφησης κακόβουλο λογισμικό γίνεται σε αυτά τα είδη των ανθρώπων. Θα μπορούσατε να καταλήξετε σε αυτό το είδος της κατάστασης και πάλι, έτσι επενδύοντας τα χρήματα που ζητήθηκαν σε backup θα ήταν καλύτερα επειδή η απώλεια αρχείων δεν θα ήταν μια δυνατότητα. Θα μπορούσατε στη συνέχεια να επαναφέρετε τα αρχεία από αντίγραφο ασφαλείας μετά τη διαγραφή του CU ransomware ιού ή παρόμοιες λοιμώξεις. Εάν είστε συγκεχυμένοι σχετικά με το πώς η λοίμωξη κατάφερε να μπει στον υπολογιστή σας, θα εξηγήσουμε τις πιο κοινές μεθόδους διανομής στην ακόλουθη παράγραφο.

Πώς εξαπλώνονται τα λύτρα

Ένα κακόβουλο λογισμικό κωδικοποίησης αρχείων μπορεί να μολύνει αρκετά εύκολα, συχνά χρησιμοποιώντας τέτοιες μεθόδους όπως επισυνάπτοντας malware-που μαστίζεται από τα αρχεία στα ηλεκτρονικά ταχυδρομεία, χρησιμοποιώντας εκμεταλλεύονται τα πακέτα και που φιλοξενούν τα μολυσμένα αρχεία στις αμφισβητήσιμες πλατφόρμες λήψης. Επειδή οι άνθρωποι τείνουν να είναι μάλλον αμελής όταν ασχολούνται με τα ηλεκτρονικά ταχυδρομεία και το κατέβασμα αρχείων, είναι συχνά δεν είναι απαραίτητο για εκείνους που διαδίδουν malware κρυπτογράφηση αρχείων να χρησιμοποιούν πιο περίτεχνα τρόπους. Αυτό δεν σημαίνει ότι οι διαστολέας δεν χρησιμοποιούν πιο εξελιγμένα τρόπους σε όλα, όμως. Οι χάκερ πρέπει ακριβώς να προσθέσουν ένα κακόβουλο αρχείο σε ένα ηλεκτρονικό ταχυδρομείο, να γράψουν ένα ημι-πιθανό κείμενο, και να προσποιούνται ότι είναι από μια πραγματική επιχείρηση/έναν οργανισμό. Συχνά, τα ηλεκτρονικά ταχυδρομεία θα μιλήσουν για τα χρήματα ή τα σχετικά θέματα, τα οποία οι χρήστες είναι πιθανότερο να πάρουν σοβαρά. Αν Cyber απατεώνες χρησιμοποίησε το όνομα μιας εταιρείας, όπως η Amazon, οι άνθρωποι μπορούν να ανοίξουν την κατάσχεση χωρίς να σκεφτόμαστε αν hackers απλά να πω ύποπτη δραστηριότητα παρατηρήθηκε στο λογαριασμό ή μια αγορά έγινε και η παραλαβή επισυνάπτεται. Πρέπει να κοιτάξετε έξω για ορισμένα σημεία όταν ασχολείται με τα ηλεκτρονικά ταχυδρομεία, αν θέλετε μια καθαρή συσκευή. Αυτό που είναι ουσιαστικό είναι να διερευνήσει ποιος είναι ο αποστολέας πριν από το άνοιγμα του συνημμένου. Ακόμη και αν γνωρίζετε τον αποστολέα, δεν θα πρέπει να βιαστούμε, ελέγξτε πρώτα τη διεύθυνση ηλεκτρονικού ταχυδρομείου για να βεβαιωθείτε ότι ταιριάζει με τη διεύθυνση που γνωρίζετε ότι ανήκουν σε αυτό το πρόσωπο/εταιρεία. Γραμματικά λάθη είναι επίσης πολύ συχνές. Μια άλλη σημαντική ένδειξη θα μπορούσε να είναι το όνομά σας είναι απούσα, αν, ας πούμε ότι χρησιμοποιείτε το Amazon και ήταν να σας στείλουμε ένα email, δεν θα χρησιμοποιούν καθολική χαιρετισμούς όπως Αγαπητέ πελάτη/μέλους/χρήστη, και αντ “ αυτού θα εισάγετε το όνομα που τους παρέχονται με. Unpatch ευπάθειες λογισμικού θα μπορούσε επίσης να χρησιμοποιηθεί από ένα κακόβουλο λογισμικό κωδικοποίησης αρχείων για να μπει στον υπολογιστή σας. Όλο το λογισμικό έχει τα αδύνατα σημεία αλλά όταν ανακαλύπτονται, συχνά patched από το λογισμικό κάνει έτσι ώστε malware δεν μπορεί να το χρησιμοποιήσει για να εισαγάγει ένα σύστημα. Δυστυχώς, όπως μπορεί να θεωρηθεί από τη διαδεδομένη της WannaCry λύτρα, δεν είναι ο καθένας εγκαθιστά αυτές τις διορθώσεις, για έναν ή τον άλλο λόγο. Είναι σημαντικό να εγκαταστήσετε αυτές τις ενημερωμένες εκδόσεις κώδικα, επειδή αν μια ευπάθεια είναι σοβαρή, μπορεί να χρησιμοποιηθεί από όλα τα είδη του κακόβουλου λογισμικού. Ενημερώσεις μπορεί να ρυθμιστεί για να εγκαταστήσετε αυτόματα, αν βρείτε αυτές τις κοινοποιήσεις ενοχλητικό.

Πώς συμπεριφέρεται

Τα δεδομένα σας θα κρυπτογραφηθούν μόλις τα λύτρα μπουν στον υπολογιστή σας. Ακόμη και αν η λοίμωξη δεν ήταν εμφανής αρχικά, σίγουρα θα ξέρετε κάτι δεν είναι σωστό όταν τα αρχεία δεν ανοίγουν όπως θα έπρεπε. Όλα τα κρυπτογραφημένα αρχεία θα έχουν μια επέκταση αρχείου, η οποία μπορεί να βοηθήσει στον εντοπισμό των σωστών λύτρα. Δυστυχώς, ενδέχεται να μην είναι δυνατή η αποκωδικοποίηση δεδομένων, εάν εφαρμόστηκε ένας ισχυρός αλγόριθμος κρυπτογράφησης. Θα βρείτε μια ειδοποίηση λύτρων που θα σας ενημερώσει ότι τα αρχεία σας έχουν κρυπτογραφηθεί και πώς πρέπει να προχωρήσετε. Αυτό που θα σας προσφέρουν είναι να χρησιμοποιήσετε το λογισμικό αποκρυπτογράφησης τους, το οποίο δεν θα έρθει για δωρεάν. Το σημείωμα θα πρέπει να δείξει την τιμή για έναν αποκρυπτογράφησης, αλλά αν αυτό δεν συμβαίνει, θα πρέπει να e-mail χάκερ μέσω της παρεχόμενης διεύθυνσή τους. Προφανώς, η συμμόρφωση με τις απαιτήσεις δεν προτείνεται. Αν είστε αποφασισμένοι να πληρώσετε, θα πρέπει να είναι μια έσχατη λύση. Ίσως απλά δεν θυμάμαι τη δημιουργία αντιγράφων. Ή, αν η τύχη είναι με το μέρος σας, κάποιος ερευνητής θα μπορούσε να έχει δημοσιεύσει δωρεάν αποκρυπτογράφησης. Ένας ελεύθερος αποκρυπτογραφήσεις μπορεί να είναι διαθέσιμος, εάν κάποιος ήταν σε θέση να ραγίσει τα λύτρα. Πάρτε αυτό υπόψη πριν από την πληρωμή των λύτρων διασχίζει ακόμη και το μυαλό σας. Δεν θα αντιμετωπίσει πιθανή απώλεια αρχείων, αν ο υπολογιστής σας είχε μολυνθεί και πάλι ή συνετρίβη αν επενδύσει κάποια από αυτά τα χρήματα σε backup. Αν είχατε κάνει backup πριν από τη μόλυνση, απλά να διαγράψει CU ransomware και στη συνέχεια να ξεκλειδώσετε τα CU ransomware αρχεία. Προσπαθήστε να εξοικειωθείτε με τον τρόπο που διανέμονται τα λύτρα ώστε να μπορείτε να τα αποφύγετε στο μέλλον. Θα πρέπει ουσιαστικά να ενημερώσετε το λογισμικό σας κάθε φορά που μια ενημερωμένη έκδοση γίνεται διαθέσιμη, μόνο λήψη από ασφαλείς/νόμιμες πηγές και δεν είναι τυχαία ανοικτά αρχεία που συνδέονται με τα μηνύματα ηλεκτρονικού ταχυδρομείου.

Μέθοδοι για να διαγράψετε τον CU ransomware ιό

Χρησιμοποιούν ένα εργαλείο anti-malware για να πάρετε το αρχείο κρυπτογράφησης κακόβουλο πρόγραμμα από τον υπολογιστή σας, αν είναι ακόμα στον υπολογιστή σας. Εάν έχετε λίγη γνώση με τους υπολογιστές, τυχαία βλάβη μπορεί να προκληθεί στη συσκευή σας όταν προσπαθείτε να διορθώσετε τον CU ransomware ιό με το χέρι. Πηγαίνοντας με την αυτόματη επιλογή θα ήταν μια εξυπνότερη επιλογή. Ένα λογισμικό anti-malware γίνεται με σκοπό τη φροντίδα αυτών των λοιμώξεων, θα μπορούσε να αποτρέψει ακόμη και μια λοίμωξη από την είσοδο στην πρώτη θέση. Βρείτε ποιο malware πρόγραμμα αφαίρεσης είναι πιο κατάλληλο για σας, να το εγκαταστήσετε και να σαρώσετε τον υπολογιστή σας για να εντοπίσετε τη λοίμωξη. Δυστυχώς, αυτά τα προγράμματα δεν θα βοηθήσει με την αποκρυπτογράφηση των δεδομένων. Εάν είστε βέβαιοι ότι η συσκευή σας είναι καθαρή, πηγαίνετε Ξεκλειδώστε τα CU ransomware αρχεία από το στήριγμα.

Offers

Κατεβάστε εργαλείο αφαίρεσηςto scan for CU ransomwareUse our recommended removal tool to scan for CU ransomware. Trial version of provides detection of computer threats like CU ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft αναθεώρηση λεπτομέρειες WiperSoft είναι ένα εργαλείο ασφάλεια που παρέχει σε πραγματικό χρόνο ασφάλεια απ� ...

Κατεβάσετε|περισσότερα

Είναι MacKeeper ένας ιός;MacKeeper δεν είναι ένας ιός, ούτε είναι μια απάτη. Ενώ υπάρχουν διάφορες απόψεις σχετικά με τ� ...

Κατεβάσετε|περισσότερα

Ενώ οι δημιουργοί του MalwareBytes anti-malware δεν έχουν σε αυτήν την επιχείρηση για μεγάλο χρονικό διάστημα, συνθέτουν ...

Κατεβάσετε|περισσότερα

Quick Menu

βήμα 1. Διαγραφή CU ransomware χρησιμοποιώντας την ασφαλή λειτουργία με τη δικτύωση.

Καταργήστε το CU ransomware από Windows 7/Windows Vista/Windows XP

- Κάντε κλικ στο Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και κάντε κλικ στο κουμπί Ok.

- Ξεκινήστε πατώντας το πλήκτρο F8 όταν το PC σας ξεκινά τη φόρτωση.

- Στην περιοχή επιλογές εκκίνησης για προχωρημένους, επιλέξτε Ασφαλής λειτουργία με δικτύωση.

- Ανοίξτε το πρόγραμμα περιήγησης και να κατεβάσετε το βοηθητικό πρόγραμμα anti-malware.

- Χρησιμοποιήστε το βοηθητικό πρόγραμμα για να καταργήσετε το CU ransomware

Καταργήστε το CU ransomware από Windows 8/Windows 10

- Στην οθόνη σύνδεσης των Windows, πιέστε το κουμπί τροφοδοσίας.

- Πατήστε και κρατήστε πατημένο το Shift και επιλέξτε επανεκκίνηση.

- Πήγαινε στο Troubleshoot → Advanced options → Start Settings.

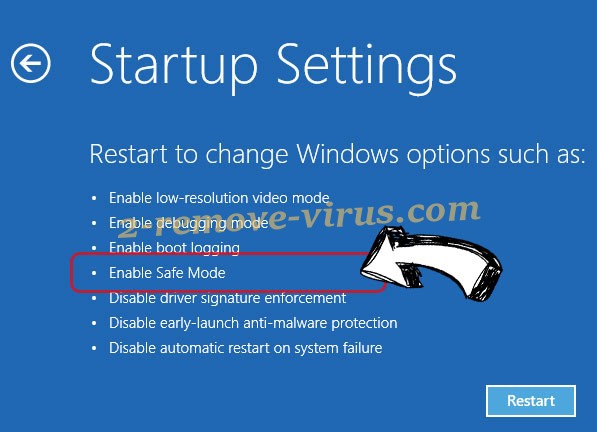

- Επιλέξτε ασφαλή λειτουργία ή ασφαλή λειτουργία με τη δικτύωση στο πλαίσιο ρυθμίσεις εκκίνησης.

- Κάντε κλικ στο κουμπί επανεκκίνηση.

- Ανοίξτε το πρόγραμμα περιήγησης web και να κατεβάσετε της αφαίρεσης κακόβουλου λογισμικού.

- Χρησιμοποιήστε το λογισμικό για να διαγράψετε CU ransomware

βήμα 2. Επαναφέρετε τα αρχεία σας χρησιμοποιώντας την επαναφορά συστήματος

Διαγραφή CU ransomware από τα Windows 7/Windows Vista/Windows XP

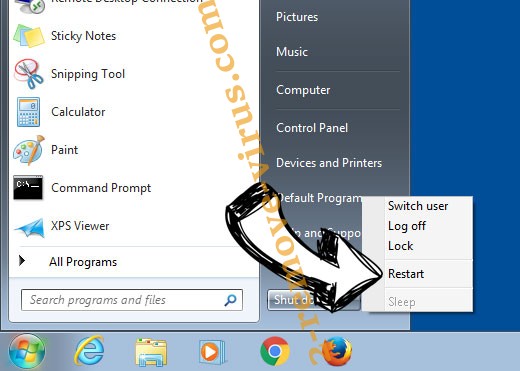

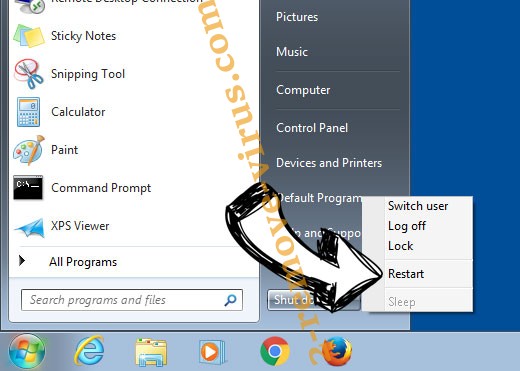

- Κάντε κλικ στο κουμπί Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και ΟΚ

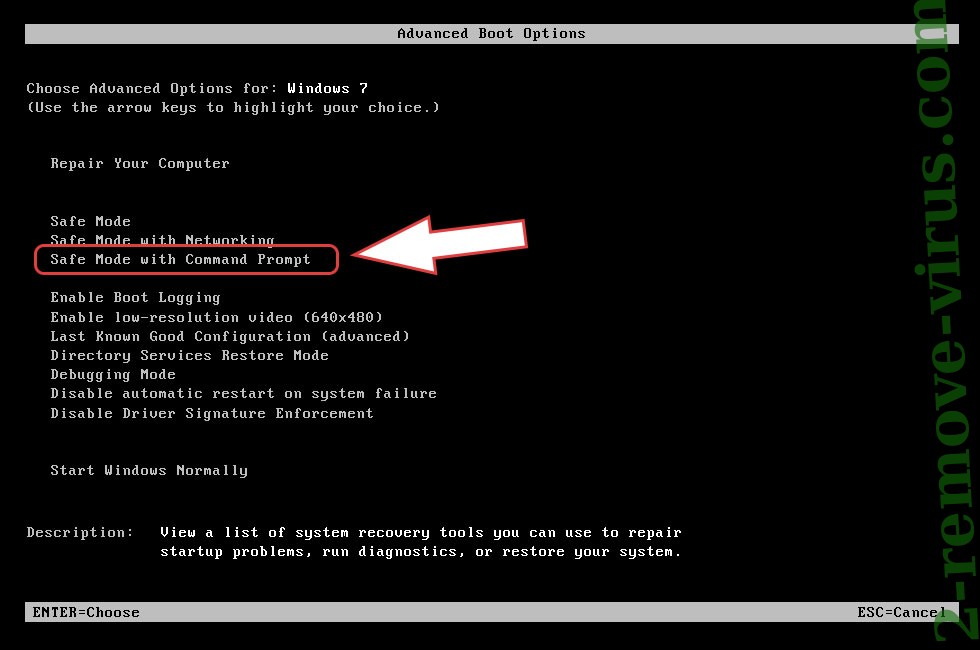

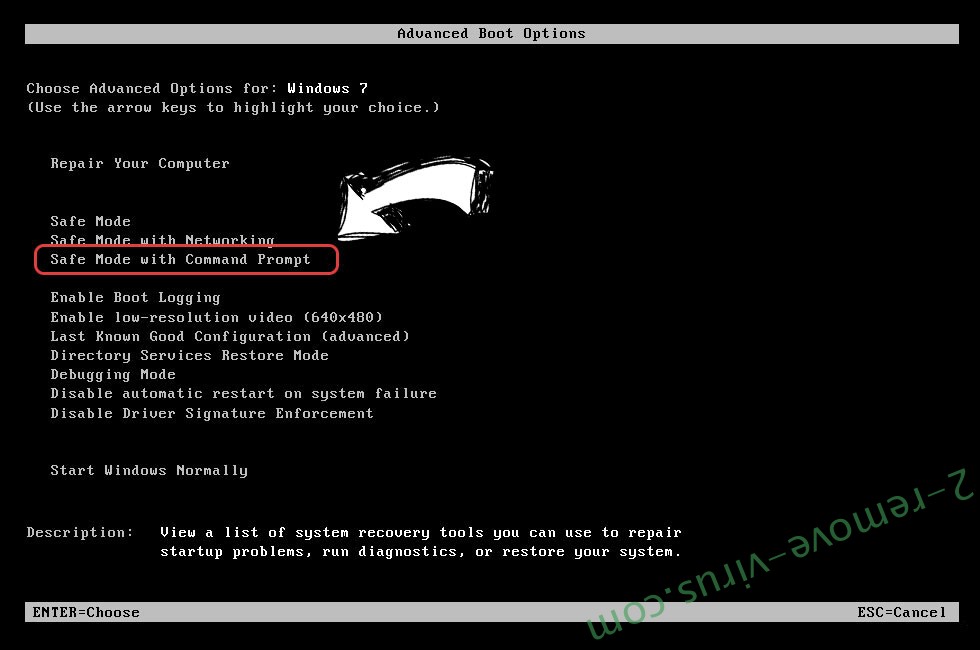

- Όταν το PC σας ξεκινά τη φόρτωση, πατήστε επανειλημμένα το πλήκτρο F8 για να ανοίξετε το επιλογές εκκίνησης για προχωρημένους

- Επιλέξτε γραμμή εντολών από τη λίστα.

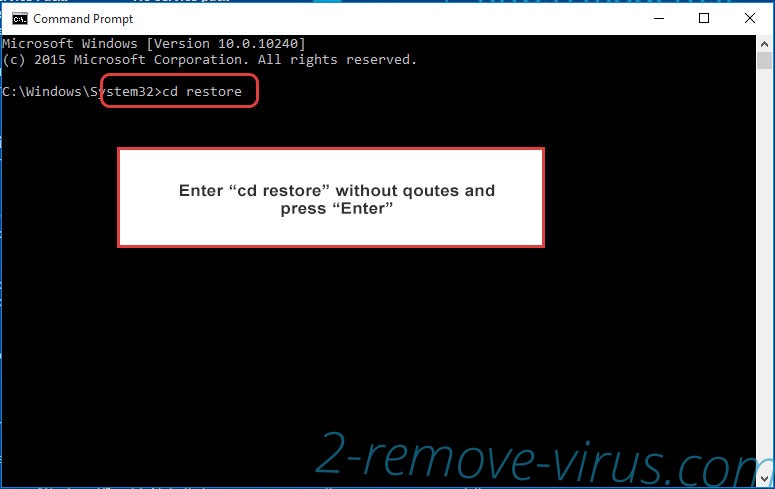

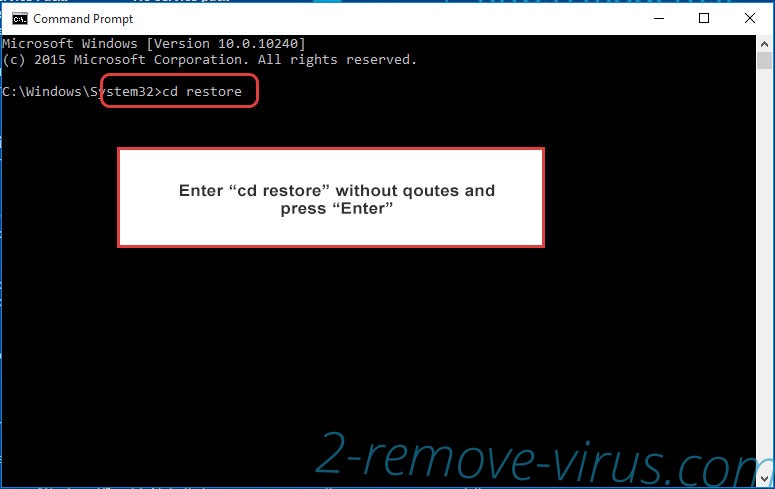

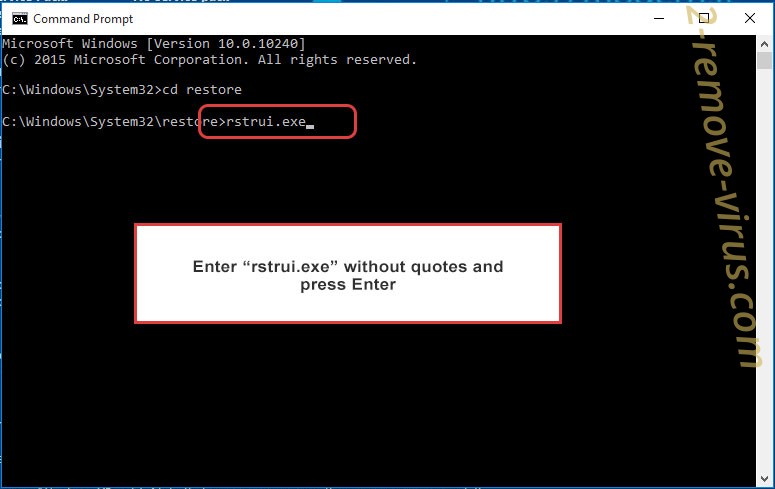

- Πληκτρολογήστε cd restore και πατήστε Enter.

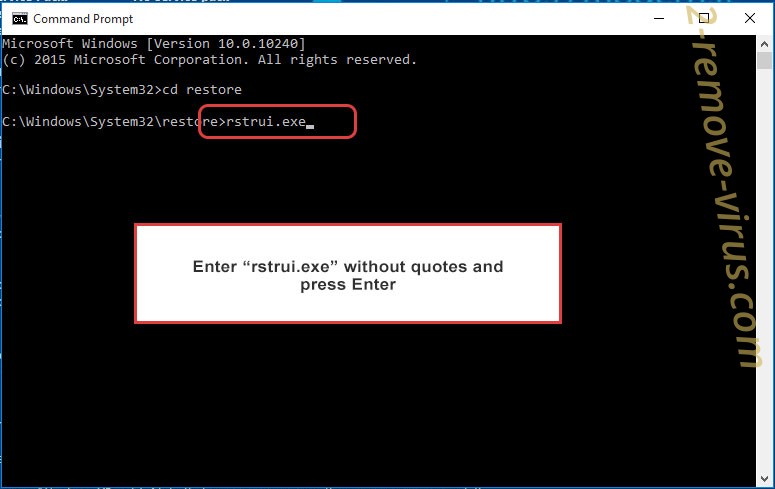

- Πληκτρολογήστε rstrui.exe και πιέστε το πλήκτρο Enter.

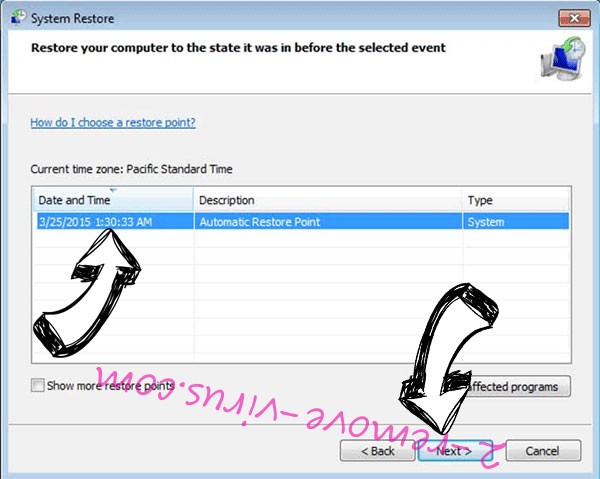

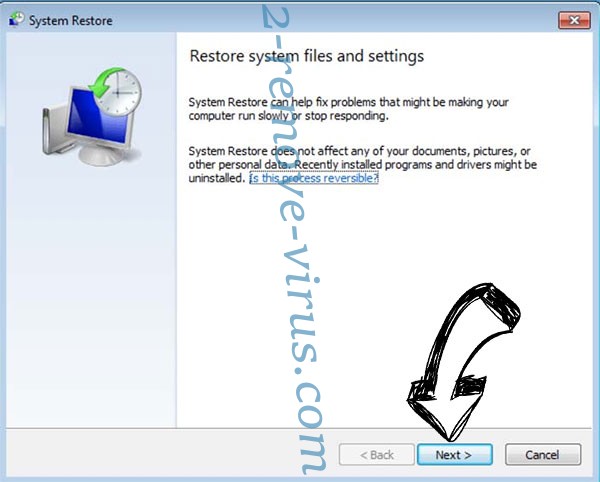

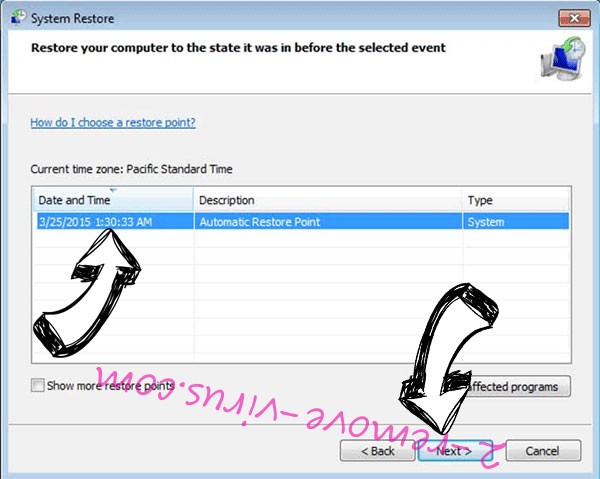

- Κάντε κλικ στο κουμπί Επόμενο στο νέο παράθυρο και επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

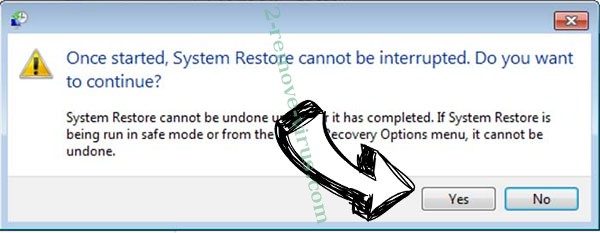

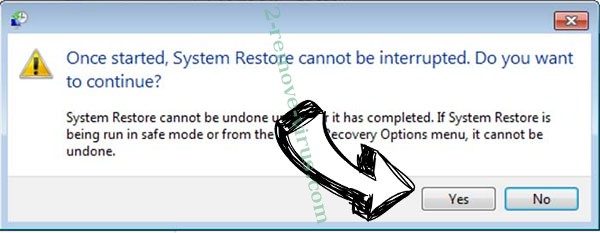

- Κάντε κλικΕπόμενοκαι πάλι, και κάντε κλικ στο κουμπί Ναι για να ξεκινήσετε τη διαδικασία επαναφοράς συστήματος.

Διαγραφή CU ransomware από τα Windows 8/Windows 10

- Πατήστε το κουμπί τροφοδοσίας στην οθόνη σύνδεσης των Windows.

- Πιέστε και κρατήστε πατημένο το Shift και κάντε κλικ στο κουμπί επανεκκίνηση.

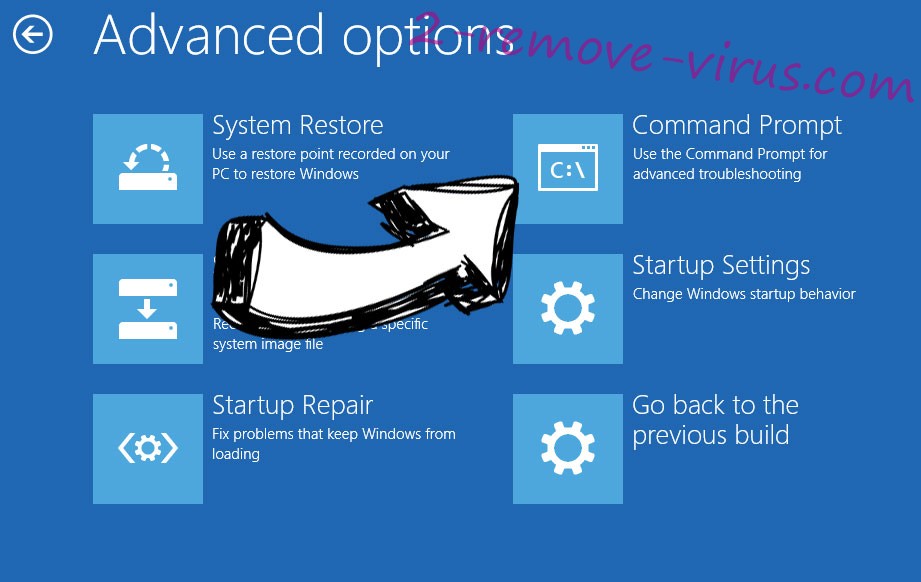

- Επιλέξτε Αντιμετώπιση προβλημάτων και πηγαίνετε στο επιλογές για προχωρημένους.

- Επιλέξτε γραμμή εντολών και κάντε κλικ στο κουμπί επανεκκίνηση.

- Στη γραμμή εντολών, είσοδος cd restore και πατήστε Enter.

- Πληκτρολογήστε rstrui.exe και πατήστε ξανά Enter.

- Κάντε κλικ στο κουμπί επόμενη στο παράθυρο νέο σύστημα επαναφέρω.

- Επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

- Κάντε κλικ στο κουμπίΕπόμενο, και στη συνέχεια κάντε κλικ στο κουμπί Ναι για να επαναφέρετε το σύστημά σας.