Τι μπορεί να ειπωθεί για αυτή την απειλή

Stun ransomwareείναι μια λοίμωξη από κακόβουλο λογισμικό υψηλού επιπέδου, κατηγοριοποιημένη ως λυτρισμικό. Αν το λυτρισμικό ήταν κάτι που δεν έχεις συναντήσει μέχρι τώρα, θα σε σοκάρει. Οι ισχυροί αλγόριθμοι κρυπτογράφησης χρησιμοποιούνται για την κρυπτογράφηση των δεδομένων σας και, αν τα δικά σας είναι πράγματι κλειδωμένα, δεν θα μπορείτε να έχετε πρόσβαση σε αυτά πλέον. Επειδή το λυτρισμικό μπορεί να σημαίνει μόνιμη απώλεια αρχείων, έχει χαρακτηριστεί ως μια εξαιρετικά επικίνδυνη λοίμωξη.

Θα σας δοθεί η επιλογή να πληρώσετε τα λύτρα για ένα εργαλείο αποκρυπτογράφησης, αλλά πολλοί ερευνητές malware δεν συνιστούμε να το κάνετε αυτό. Πρώτα απ “ όλα, μπορεί να ξοδεύετε τα χρήματά σας για το τίποτα, επειδή τα αρχεία δεν ανακτώνται πάντα μετά την πληρωμή. Γιατί οι άνθρωποι που κρυπτογραφούνται τα δεδομένα σας την πρώτη θέση σας βοηθούν να τα επαναφέρετε όταν δεν υπάρχει τίποτα για να τους σταματήσει από το να παίρνουν τα χρήματά σας. Επίσης, θεωρήστε ότι τα χρήματα θα χρησιμοποιηθούν για προγράμματα κακόβουλης λειτουργίας στο μέλλον. Θέλεις πραγματικά να υποστηρίξεις το είδος της εγκληματικής δραστηριότητας. Οι άνθρωποι συνειδητοποιούν επίσης ότι μπορούν να κάνουν εύκολα χρήματα, και τα περισσότερα θύματα δίνουν στις απαιτήσεις, η πιο ελκυστική κωδικοποίηση δεδομένων κακόβουλου λογισμικού γίνεται σε αυτούς τους τύπους των ανθρώπων. Εξετάστε το ενδεχόμενο να επενδύσετε αυτά τα χρήματα σε backup αντί επειδή μπορεί να τεθεί σε μια κατάσταση όπου μπορείτε να αντιμετωπίσετε απώλεια δεδομένων και πάλι. Αν είχατε μια επιλογή αντιγράφων ασφαλείας διαθέσιμη, θα μπορούσατε απλά να διαγράψετε Stun ransomware και, στη συνέχεια, να επαναφέρετε αρχεία χωρίς να ανησυχείτε για την απώλεια τους. Και σε περίπτωση που δεν είστε βέβαιοι για τον τρόπο με τον οποίο τα δεδομένα κρυπτογράφησης κακόβουλου λογισμικού κατάφεραν να μολύνουν το σύστημά σας, οι μέθοδοι διανομής του θα συζητηθούν στην παρακάτω παράγραφο της ακόλουθης παραγράφου.

Μέθοδοι διανομής Λυτρισμικού

Οι συχνότερες μέθοδοι εξάπλωσης του λυτρισμικού περιλαμβάνουν μέσω ανεπιθύμητων μηνυμάτων ηλεκτρονικού ταχυδρομείου, κιτ εκμετάλλευσης και κακόβουλων λήψεων. Δεδομένου ότι υπάρχουν πολλοί χρήστες που δεν είναι προσεκτικοί σχετικά με τον τρόπο με τον οποίο χρησιμοποιούν το email τους ή από το σημείο λήψης τους, τα δεδομένα που κρυπτογραφεί την τεχνολογία κακόβουλου λογισμικού δεν χρειάζεται να έρθουν με πιο εκλεπτυσμένους τρόπους. Μπορεί να χρησιμοποιηθούν και πιο εξελιγμένοι τρόποι, αν και δεν είναι τόσο δημοφιλής. Απατεώνες δεν χρειάζεται να κάνουν πολλά, απλά να γράψετε ένα γενικό μήνυμα ηλεκτρονικού ταχυδρομείου που φαίνεται αρκετά αξιόπιστο, προσθέστε το μολυσμένο αρχείο στο μήνυμα ηλεκτρονικού ταχυδρομείου και να το στείλετε σε εκατοντάδες χρήστες, οι οποίοι μπορεί να πιστεύουν ότι ο αποστολέας είναι κάποιος αξιόπιστος. Γενικά, τα μηνύματα ηλεκτρονικού ταχυδρομείου θα συζητήσουν χρήματα ή παρόμοια θέματα, τα οποία οι χρήστες είναι πιθανότερο να λάβουν σοβαρά υπόψη τους. Οι χάκερ συχνά προσποιούνται ότι είναι από το Amazon, και προειδοποιούν πιθανά θύματα για κάποια ασυνήθιστη δραστηριότητα που παρατηρείται στο λογαριασμό τους, η οποία θα ενθαρρύνει αμέσως ένα άτομο να ανοίξει το συνημμένο. Γι “ αυτό, θα πρέπει να είστε προσεκτικοί σχετικά με το άνοιγμα μηνυμάτων ηλεκτρονικού ταχυδρομείου, και να προσέχετε για ενδείξεις ότι θα μπορούσαν να είναι κακόβουλες. Ελέγξτε τον αποστολέα για να δείτε αν είναι κάποιος με τον οποίο είστε εξοικειωμένοι. Μην βιάζεστε να ανοίξετε το συνημμένο αρχείο μόνο και μόνο επειδή ο αποστολέας σας φαίνεται οικείος, πρώτα θα πρέπει να ελέγξετε ξανά αν η διεύθυνση ηλεκτρονικού ταχυδρομείου ταιριάζει με το πραγματικό email του αποστολέα. Τα λάθη γραμματικής είναι επίσης ένα σημάδι ότι το μήνυμα ηλεκτρονικού ταχυδρομείου μπορεί να μην είναι αυτό που νομίζετε. Ο τρόπος που σας χαιρετά μπορεί επίσης να είναι ένα στοιχείο, ένα νόμιμο email της εταιρείας αρκετά σημαντικό για να ανοίξει θα περιλαμβάνει το όνομά σας στο χαιρετισμό, αντί για έναν γενικό πελάτη ή μέλος. Θέματα ευπάθειας στον υπολογιστή σας το ευάλωτο λογισμικό μπορεί επίσης να χρησιμοποιηθεί για να μολύνει. Όλα τα προγράμματα έχουν θέματα ευπάθειας, αλλά συνήθως, οι προμηθευτές την αποενημερώνονται όταν λαμβάνουν γνώση τους, έτσι ώστε κακόβουλο λογισμικό δεν μπορεί να επωφεληθεί από αυτό για να μολύνει. Ακόμα, για έναν ή τον άλλο λόγο, δεν εγκαθιστούν όλοι αυτές τις ενημερώσεις. Προτείνεται να εγκαταστήσετε μια ενημερωμένη έκδοση κώδικα όποτε αυτή είναι διαθέσιμη. Μπορείτε επίσης να επιλέξετε την αυτόματη εγκατάσταση ενημερώσεων κώδικα.

Πώς συμπεριφέρεται

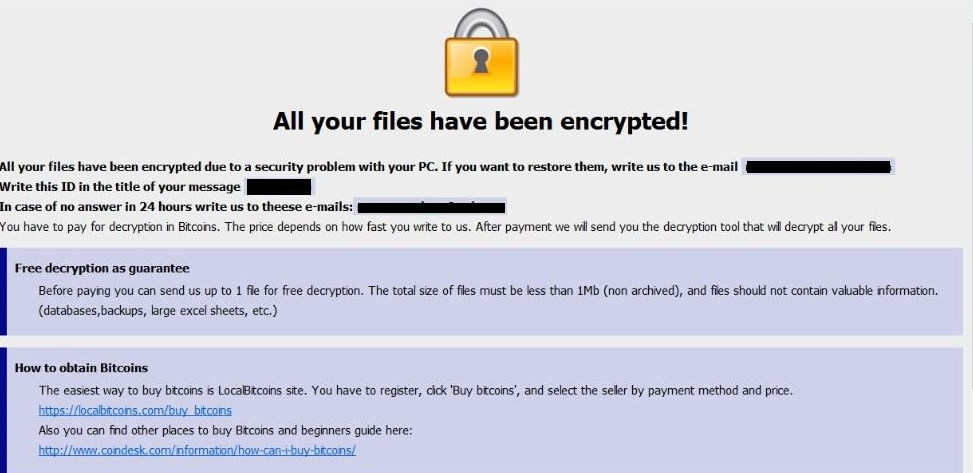

Εάν το αρχείο που κρυπτογραφεί κακόβουλο πρόγραμμα μολύνει τον υπολογιστή σας, θα αναζητήσετε συγκεκριμένους τύπους αρχείων και μόλις τους εντοπίσει, θα τους κλειδώσει. Αν κατά τύχη δεν έχετε παρατηρήσει τίποτα περίεργο μέχρι τώρα, όταν δεν είστε σε θέση να ανοίξετε αρχεία, θα παρατηρήσετε ότι κάτι έχει συμβεί. Θα δείτε ότι μια επέκταση αρχείου έχει προσαρτηθεί σε όλα τα κρυπτογραφημένα αρχεία, τα οποία μπορούν να βοηθήσουν στον εντοπισμό του δεξιού λυτρισμικού. Πρέπει να ειπωθεί ότι, η αποκρυπτογράφηση αρχείων μπορεί να είναι αδύνατη αν το λυτρισμικό χρησιμοποιούσε έναν ισχυρό αλγόριθμο κρυπτογράφησης. Σε ένα σημείωμα, οι απατεώνες θα σας πουν τι συνέβη στα δεδομένα σας και θα σας προτείνουν έναν τρόπο να τα αποκαταστήσετε. Ένα βοηθητικό πρόγραμμα αποκρυπτογράφησης θα σας προταθεί, σε αντάλλαγμα για τα χρήματα προφανώς, και οι εγκληματίες θα κερδίσουν ότι χρησιμοποιώντας άλλες επιλογές ανάκτησης δεδομένων μπορεί να τους βλάψει. Η σημείωση θα πρέπει να εξηγήσει καθαρά πόσο κοστίζει το λογισμικό αποκρυπτογράφησης, αλλά αν δεν το κάνει, θα σας δοθεί μια διεύθυνση ηλεκτρονικού ταχυδρομείου για να επικοινωνήσετε με τους χάκερ για να ορίσετε μια τιμή. Όπως ήδη γνωρίζετε, η πληρωμή δεν είναι η επιλογή που θα επιλέξουμε. Το να πληρώνεις πρέπει να είναι η τελευταία σου πορεία δράσης. Ίσως μόλις Ξεχάσατε ότι έχετε κάνει αντίγραφα των αρχείων σας. Μπορεί επίσης να είναι πιθανό να μπορείτε να βρείτε ένα δωρεάν αποκρυπτογραφητής. Οι ειδικοί στο λογισμικό κακόβουλης λειτουργίας μπορούν κάθε τώρα και στη συνέχεια να αναπτύξουν λογισμικό αποκρυπτογράφησης δωρεάν, αν μπορούν να σπάσουν το κακόβουλο πρόγραμμα κρυπτογράφησης δεδομένων. Πριν αποφασίσετε να πληρώσετε, αναζητήστε ένα βοηθητικό πρόγραμμα αποκρυπτογράφησης. Δεν θα πρέπει να ανησυχείτε αν ο υπολογιστής σας είχε μολυνθεί και πάλι ή συνετρίβη αν επένδυσες μερικά από αυτά τα χρήματα σε κάποιου είδους επιλογή αντιγράφων ασφαλείας. Εάν είναι διαθέσιμη η δημιουργία αντιγράφων ασφαλείας, απλά αφαιρέστε Stun ransomware τον ιό και, στη συνέχεια, Ξεκλειδώστε Stun ransomware αρχεία. Στο μέλλον, αποφύγετε την κρυπτογράφηση αρχείων κακόβουλου λογισμικού όσο το δυνατόν περισσότερο, εξοικειώνοντας τον εαυτό σας με τις μεθόδους διανομής του. Τουλάχιστον, σταματήστε να ανοίγετε τα συνημμένα email αριστερά και δεξιά, διατηρήστε το λογισμικό σας ενημερωμένο και κατεβάστε μόνο από πηγές που γνωρίζετε ότι είναι αληθινές.

Τρόποι εξάλειψης του Stun ransomware ιού

Εάν το λογισμικό κρυπτογράφησης κακόβουλου λογισμικού βρίσκεται ακόμα στο σύστημα, θα πρέπει να λάβετε ένα εργαλείο αφαίρεσης κακόβουλου λογισμικού για να το τερματίσετε. Για να διορθώσετε με μη αυτόματο τρόπο τον Stun ransomware ιό δεν είναι εύκολη διαδικασία και μπορεί να οδηγήσει σε περαιτέρω βλάβη στο σύστημά σας. Η χρήση ενός προγράμματος anti-malware είναι μια καλύτερη απόφαση. Αυτό το εργαλείο είναι ευεργετικό να έχει στον υπολογιστή, επειδή δεν μπορεί μόνο να διορθώσει, Stun ransomware αλλά και να θέσει ένα τέλος σε παρόμοιες αυτές που προσπαθούν να εισέλθουν. Μόλις το εργαλείο αφαίρεσης κακόβουλου λογισμικού της επιλογής σας έχει εγκατασταθεί, απλά σαρώστε τη συσκευή σας και αφήστε την να απαλλαγούμε από την απειλή. Να έχετε κατά νου ότι, ένα κακόβουλο λογισμικό αφαίρεσης Stun ransomware αρχείων ξεκλειδώματος. Μόλις το σύστημα είναι καθαρό, θα πρέπει να αποκατασταθεί η κανονική χρήση του υπολογιστή.

Offers

Κατεβάστε εργαλείο αφαίρεσηςto scan for Stun ransomwareUse our recommended removal tool to scan for Stun ransomware. Trial version of provides detection of computer threats like Stun ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft αναθεώρηση λεπτομέρειες WiperSoft είναι ένα εργαλείο ασφάλεια που παρέχει σε πραγματικό χρόνο ασφάλεια απ� ...

Κατεβάσετε|περισσότερα

Είναι MacKeeper ένας ιός;MacKeeper δεν είναι ένας ιός, ούτε είναι μια απάτη. Ενώ υπάρχουν διάφορες απόψεις σχετικά με τ� ...

Κατεβάσετε|περισσότερα

Ενώ οι δημιουργοί του MalwareBytes anti-malware δεν έχουν σε αυτήν την επιχείρηση για μεγάλο χρονικό διάστημα, συνθέτουν ...

Κατεβάσετε|περισσότερα

Quick Menu

βήμα 1. Διαγραφή Stun ransomware χρησιμοποιώντας την ασφαλή λειτουργία με τη δικτύωση.

Καταργήστε το Stun ransomware από Windows 7/Windows Vista/Windows XP

- Κάντε κλικ στο Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και κάντε κλικ στο κουμπί Ok.

- Ξεκινήστε πατώντας το πλήκτρο F8 όταν το PC σας ξεκινά τη φόρτωση.

- Στην περιοχή επιλογές εκκίνησης για προχωρημένους, επιλέξτε Ασφαλής λειτουργία με δικτύωση.

- Ανοίξτε το πρόγραμμα περιήγησης και να κατεβάσετε το βοηθητικό πρόγραμμα anti-malware.

- Χρησιμοποιήστε το βοηθητικό πρόγραμμα για να καταργήσετε το Stun ransomware

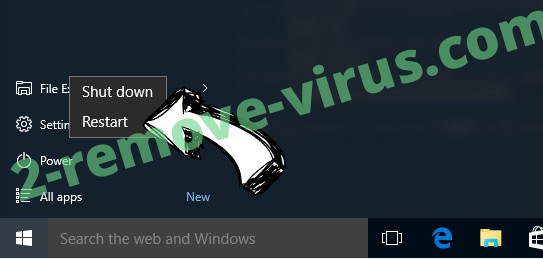

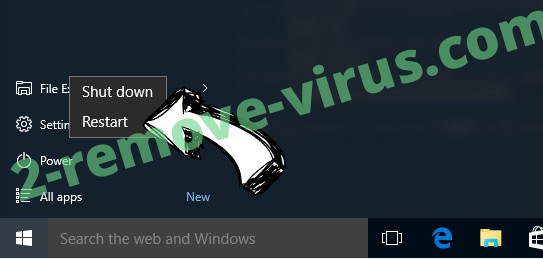

Καταργήστε το Stun ransomware από Windows 8/Windows 10

- Στην οθόνη σύνδεσης των Windows, πιέστε το κουμπί τροφοδοσίας.

- Πατήστε και κρατήστε πατημένο το Shift και επιλέξτε επανεκκίνηση.

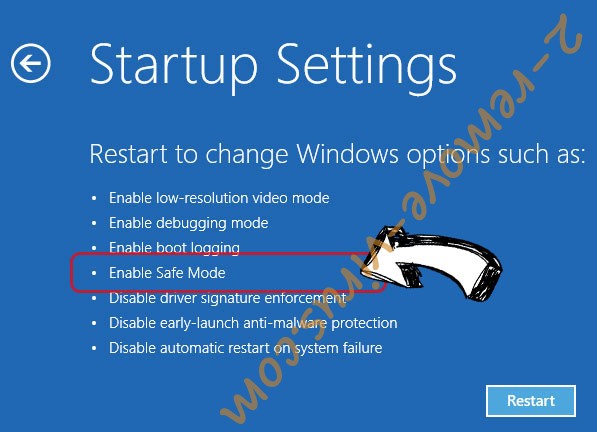

- Πήγαινε στο Troubleshoot → Advanced options → Start Settings.

- Επιλέξτε ασφαλή λειτουργία ή ασφαλή λειτουργία με τη δικτύωση στο πλαίσιο ρυθμίσεις εκκίνησης.

- Κάντε κλικ στο κουμπί επανεκκίνηση.

- Ανοίξτε το πρόγραμμα περιήγησης web και να κατεβάσετε της αφαίρεσης κακόβουλου λογισμικού.

- Χρησιμοποιήστε το λογισμικό για να διαγράψετε Stun ransomware

βήμα 2. Επαναφέρετε τα αρχεία σας χρησιμοποιώντας την επαναφορά συστήματος

Διαγραφή Stun ransomware από τα Windows 7/Windows Vista/Windows XP

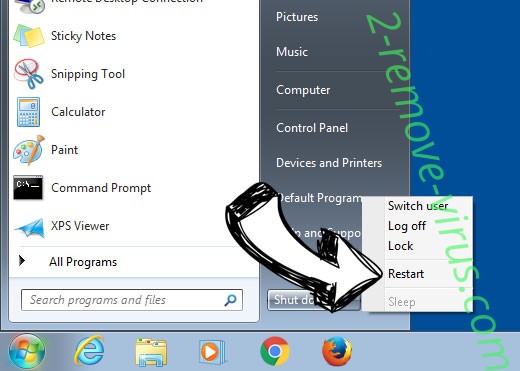

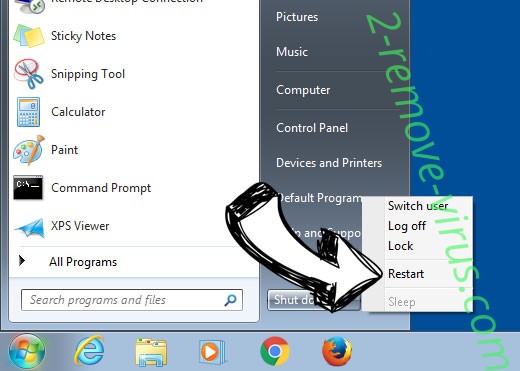

- Κάντε κλικ στο κουμπί Έναρξη και επιλέξτε Τερματισμός λειτουργίας.

- Επιλέξτε επανεκκίνηση και ΟΚ

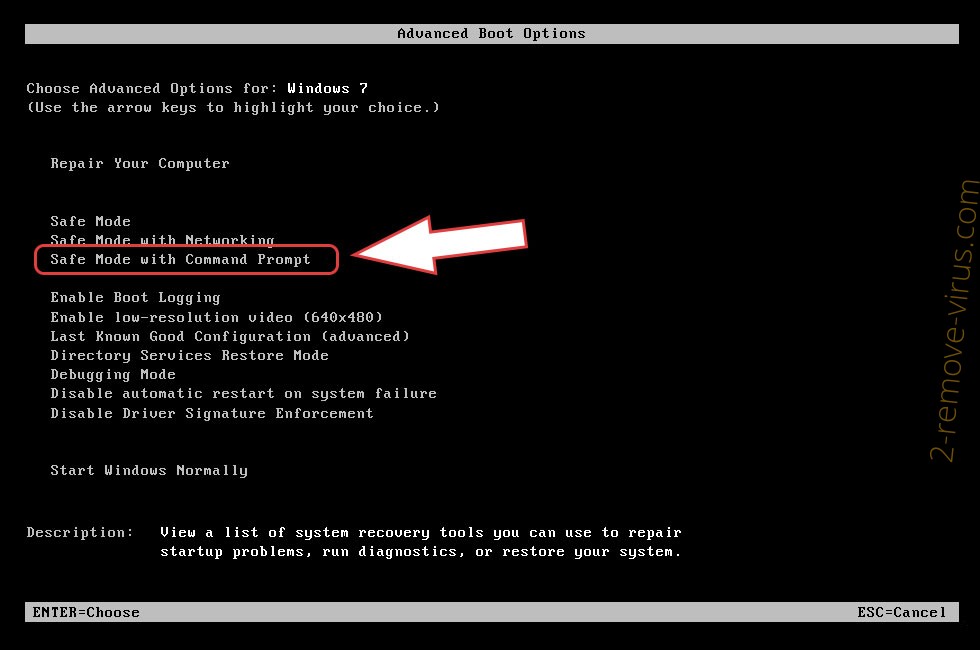

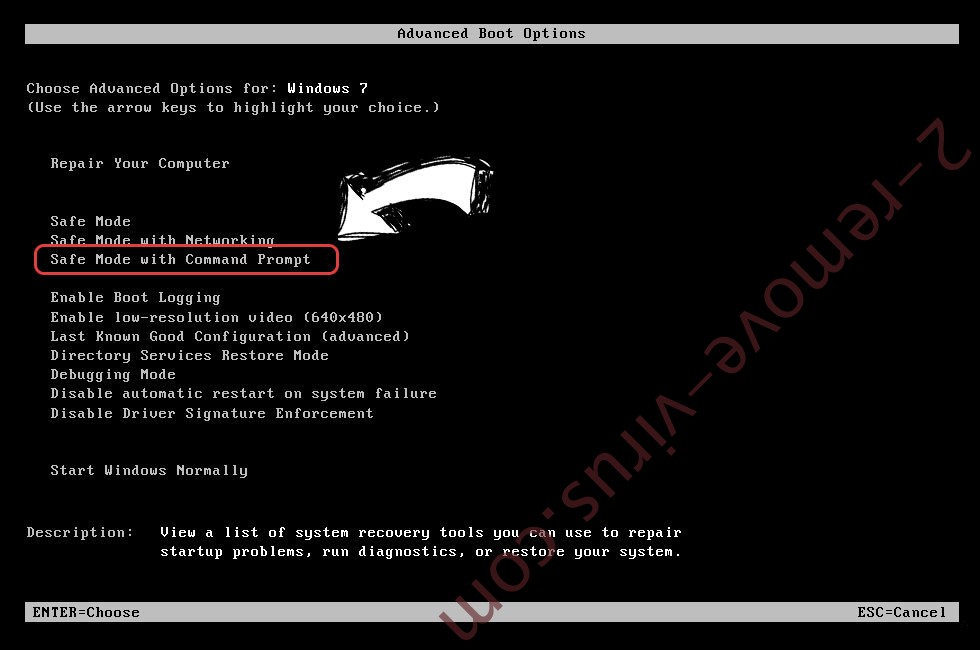

- Όταν το PC σας ξεκινά τη φόρτωση, πατήστε επανειλημμένα το πλήκτρο F8 για να ανοίξετε το επιλογές εκκίνησης για προχωρημένους

- Επιλέξτε γραμμή εντολών από τη λίστα.

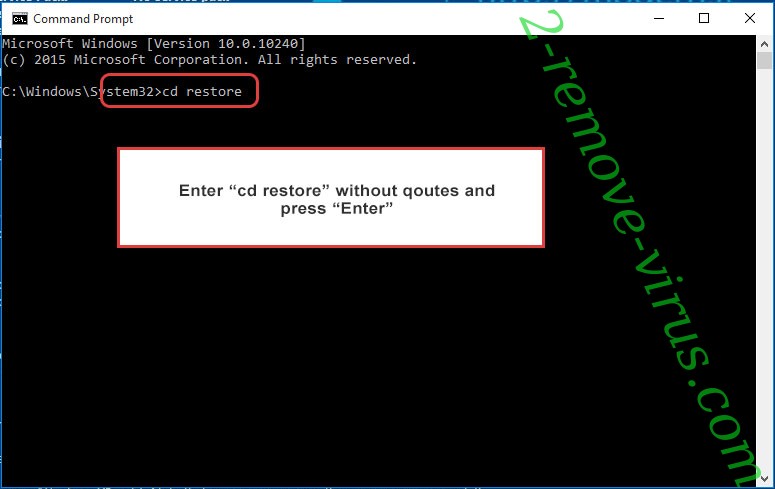

- Πληκτρολογήστε cd restore και πατήστε Enter.

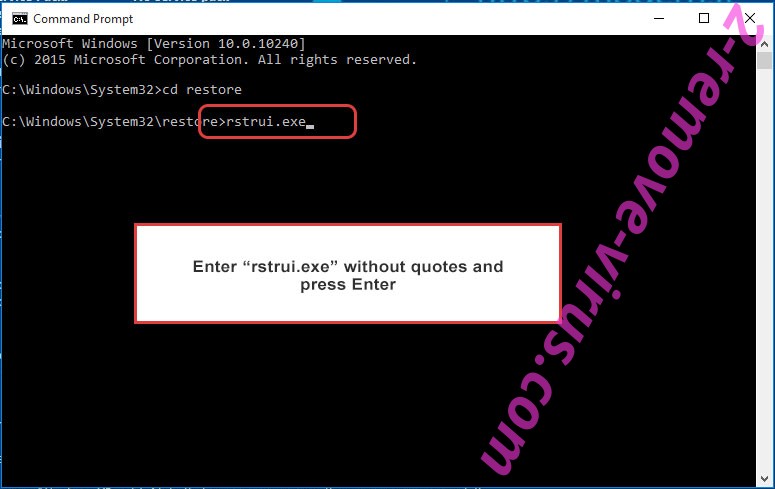

- Πληκτρολογήστε rstrui.exe και πιέστε το πλήκτρο Enter.

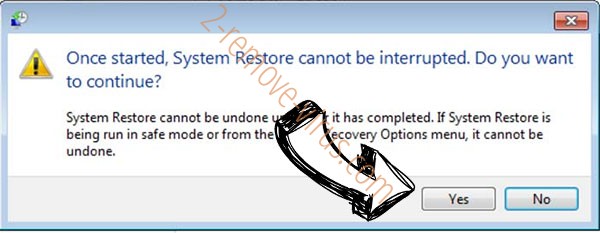

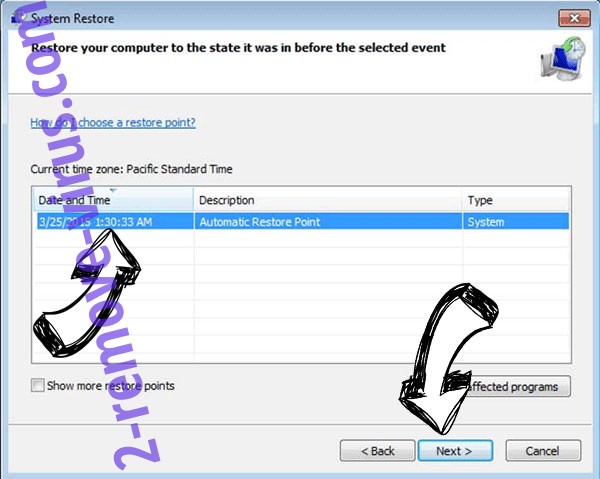

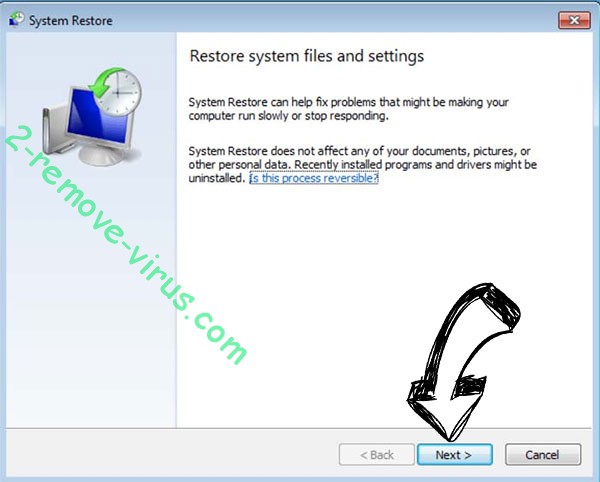

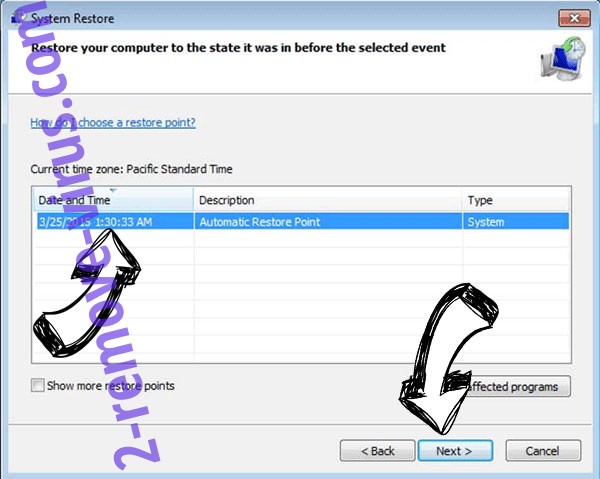

- Κάντε κλικ στο κουμπί Επόμενο στο νέο παράθυρο και επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

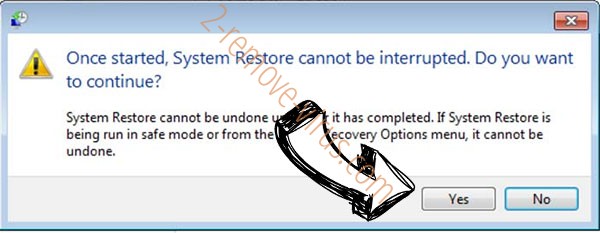

- Κάντε κλικΕπόμενοκαι πάλι, και κάντε κλικ στο κουμπί Ναι για να ξεκινήσετε τη διαδικασία επαναφοράς συστήματος.

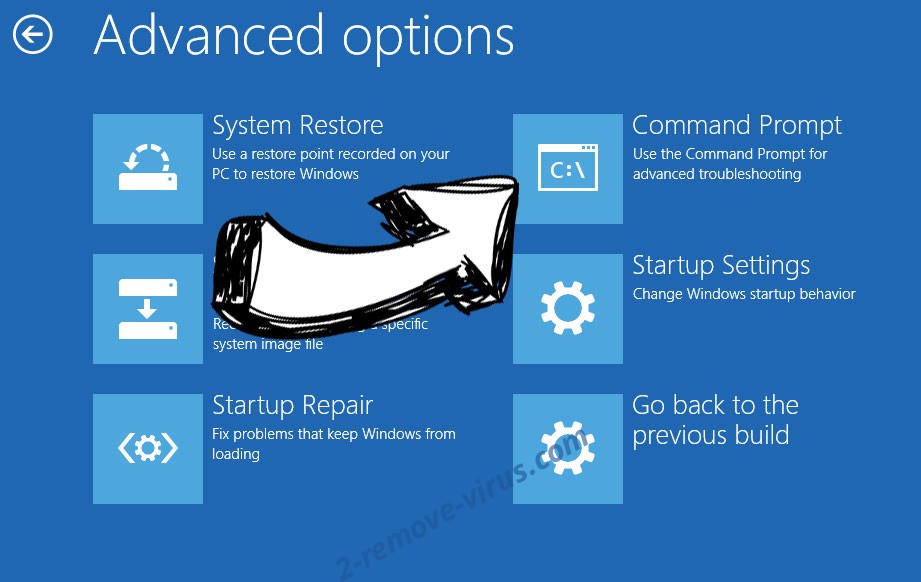

Διαγραφή Stun ransomware από τα Windows 8/Windows 10

- Πατήστε το κουμπί τροφοδοσίας στην οθόνη σύνδεσης των Windows.

- Πιέστε και κρατήστε πατημένο το Shift και κάντε κλικ στο κουμπί επανεκκίνηση.

- Επιλέξτε Αντιμετώπιση προβλημάτων και πηγαίνετε στο επιλογές για προχωρημένους.

- Επιλέξτε γραμμή εντολών και κάντε κλικ στο κουμπί επανεκκίνηση.

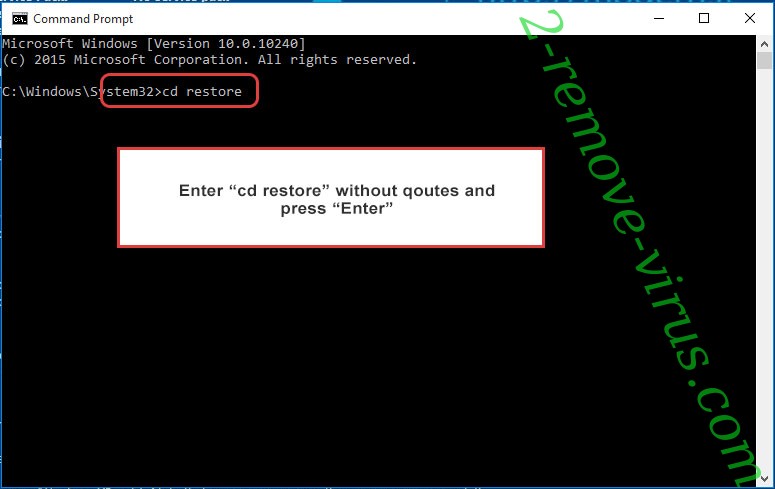

- Στη γραμμή εντολών, είσοδος cd restore και πατήστε Enter.

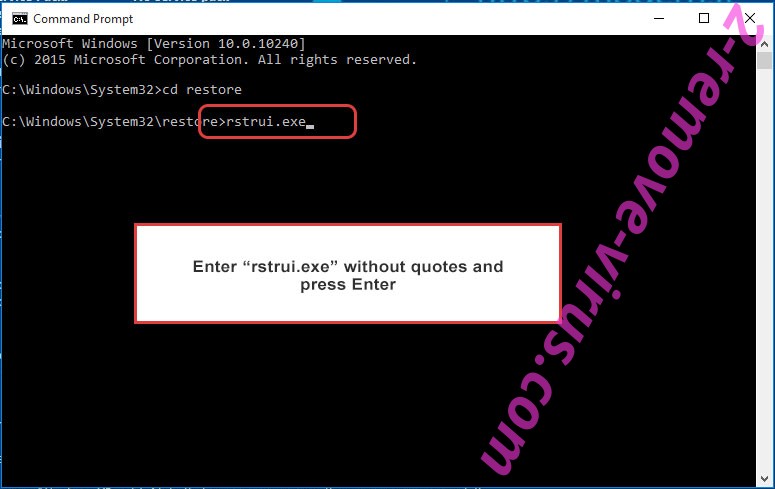

- Πληκτρολογήστε rstrui.exe και πατήστε ξανά Enter.

- Κάντε κλικ στο κουμπί επόμενη στο παράθυρο νέο σύστημα επαναφέρω.

- Επιλέξτε το σημείο επαναφοράς πριν από τη μόλυνση.

- Κάντε κλικ στο κουμπίΕπόμενο, και στη συνέχεια κάντε κλικ στο κουμπί Ναι για να επαναφέρετε το σύστημά σας.