Che cos’è Nmon.exe

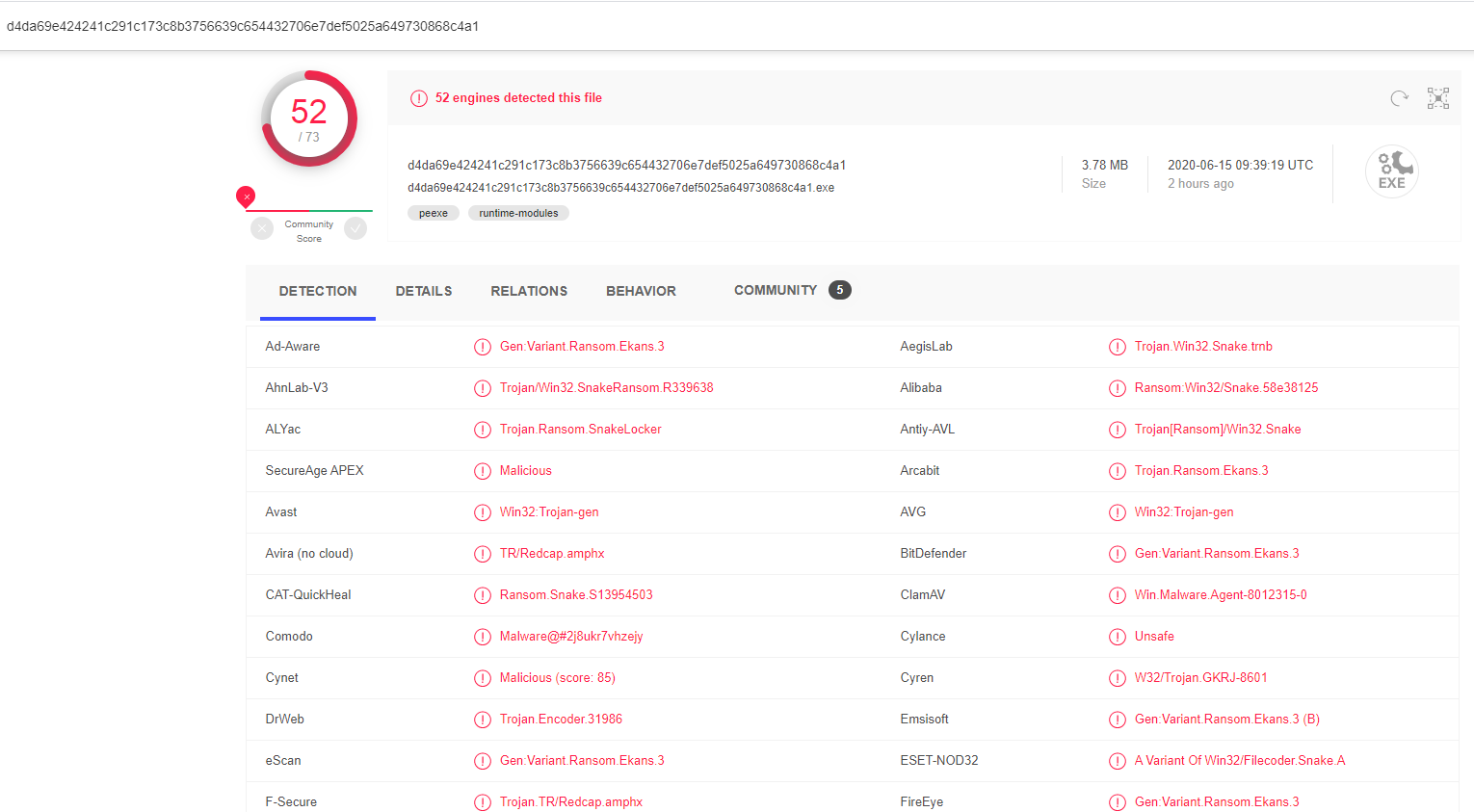

Nmon.exe sembra essere un file eseguibile related to the Snake , o altrimenti noto come Ekans ransomware. Il ransomware è un pezzo particolarmente pericoloso di malware che si rivolge principalmente sistemi di controllo industriale (ICS), non singole macchine, ma intere reti. Produttore di auto Honda è riferito l’ultima vittima di essere colpiti dal ransomware Snake. Si dice che abbia causato gravi interruzioni nelle attività regolari dell’azienda.

Come la maggior parte ransomware, Snake malware sembra utilizzare i soliti metodi di infiltrazione, come e-mail di spam. Una volta che è in, termina processi specifici su un computer ed elimina copie Shadow del volume al fine di impedire alle vittime di recuperare i file. Quindi avvia la crittografia dei file, dopo di che i file diventano inaccessibili. Il ransomware scende una richiesta di riscatto, ma non specifica l’importo vittime devono pagare per recuperare i file, solo che è necessario contattare i truffatori dietro il ransomware.

Pagare il ransomware è altamente scoraggiato da entrambi gli specialisti di sicurezza e le forze dell’ordine, perché non ci sono garanzie che i file saranno decifrati. Non è raro che i truffatori decollino con i soldi. E considerando che Ekans si rivolge alle grandi aziende, la somma di riscatto è probabile che sia sostanziale.

Per rimuovere Nmon.exe e il ransomware Snake, utilizzando il software anti-malware sarà necessario.

Come si diffonde il ransomware?

Secondo la società di software Acronis, Snake ransomware entra tramite configurazione RDP insicura. E ‘principalmente distribuito tramite allegati di posta elettronica di spam, ma può anche essere diffuso tramite botnet, exploit pack, annunci dannosi, infezioni web, aggiornamenti falsi, e installatori infetti.

Email di spam con allegati sono uno dei principali metodi di distribuzione ransomware. I file dannosi vengono attaccati alle e-mail di spam che sono fatti per apparire come una sorta di corrispondenza ufficiale da una società, banca, agenzia governativa, ecc. Le e-mail cercano di convincere le potenziali vittime ad aprire il file allegato sostenendo che è una sorta di documento importante. Quando il file viene scaricato e aperto, il malware può essere eseguito. In molti casi, le e-mail hanno alcuni segni che indicano che non è quello che sembra essere a prima vista. Lo spam viene spesso inviato da indirizzi e-mail discutibili, le e-mail hanno errori grammaticali e ortografici, indirizzano il destinatario con saluti generici “Utente/Cliente/Membro”, ecc. E ‘certamente possibile differenziare le e-mail legittime da quelli che trasportano malware. Infine, tutti i file allegati che vengono con e-mail non richieste devono essere scansionati con software anti-malware o un servizio come VirusTotal.

Avere un software anti-malware affidabile installato sul sistema andrà un lungo cammino verso la protezione contro il malware. Un sacco di questi strumenti di sicurezza rilevare ransomware non appena entra e sono in grado di prevenire la crittografia dei file.

Che cosa fa il ransomware?

Quando il ransomware viene eseguito, sarà immediatamente eliminare Copie Volume Shadow e fermare i processi relativi a sistemi SCADA, macchine virtuali, sistemi di controllo industriale, strumenti di gestione remota, e software di gestione di rete. Copie Volume Ombra consentirebbe alle vittime di recuperare i file senza pagare il riscatto, quindi la maggior parte ransomware eliminarli.

Il ransomware poi inizia la crittografia dei file, saltando quelli che si trovano in determinate cartelle, come ad esempio : : programmi. Tutti i file crittografati avranno una stringa casuale maiuscola e amante caso cinque caratteri aggiunto. Una volta che il processo di crittografia è completo, si elimina una richiesta di riscatto “Fix-Your-Files.txt”. La richiesta di riscatto spiega che la rete aziendale è stata violata e file crittografati. La nota ha inoltre chiarito che l’unico modo sicuro per recuperare i file sarebbe l’acquisto dello strumento di decrittazione. La nota spiega anche che le vittime possono inviare truffatori fino a tre file crittografati non importanti come assicurazione che i file possono davvero essere decifrati. La somma richiesta per il decryptor non è specificato nella nota, e sarà probabilmente chiarito se le vittime li contattano via e-mail (bapcocrypt@ctemplar.com).

Le vittime sono sempre sconsigliati di pagare il riscatto perché non ci sono garanzie che un decryptor sarà inviato. E vedendo che Snake ransomware prende di mira le aziende invece di singoli utenti, la somma di riscatto richiesto sarà probabilmente almeno un paio di centinaia di migliaia di dollari, se non di più. Pagare può anche portare a un attacco ripetuto, come i criminali informatici dietro questo ransomware terrà a mente chi è disposto a pagare.

Nmon.exe Rimozione

Nmon.exe indica la presenza di Snake ransomware, che dovrebbe essere rimosso solo con software anti-malware. Se il backup è disponibile, dovrebbe essere accessibile solo una volta che tutte le tracce del ransomware sono stati rimossi.

Offers

Scarica lo strumento di rimozioneto scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.