Wisz ransomware è un malware per la crittografia dei file della famigerata famiglia di ransomware Djvu/STOP. Si tratta di un’infezione molto pericolosa che prende di mira i file personali e li prende in ostaggio. Il recupero dei file non è sempre possibile.

Il ransomware inizia le sue attività dannose non appena viene avviato dagli utenti. Durante la crittografia dei file, mostrerà una falsa finestra di Windows Update per distrarre gli utenti. Una volta terminata la crittografia, i file diventeranno inapribili.

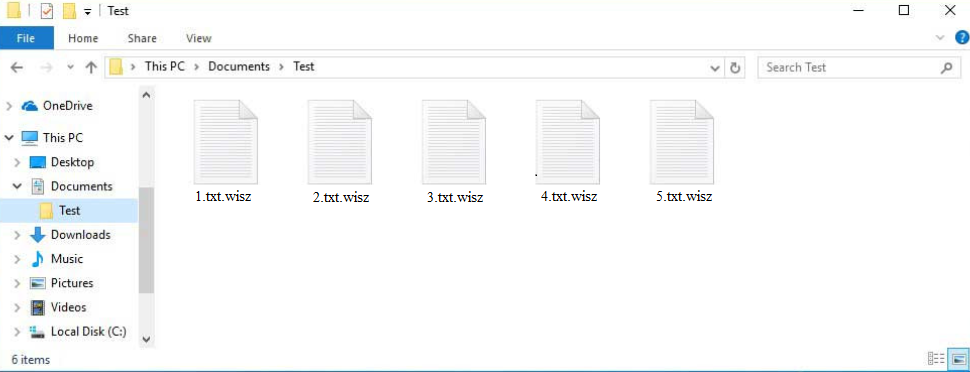

Sfortunatamente, il ransomware prende di mira tutti i file personali, inclusi foto, video e documenti. I file crittografati sono facili da riconoscere perché avranno l’estensione .wisz. Ad esempio, un file text.txt crittografato diventerebbe text.txt.wisz.

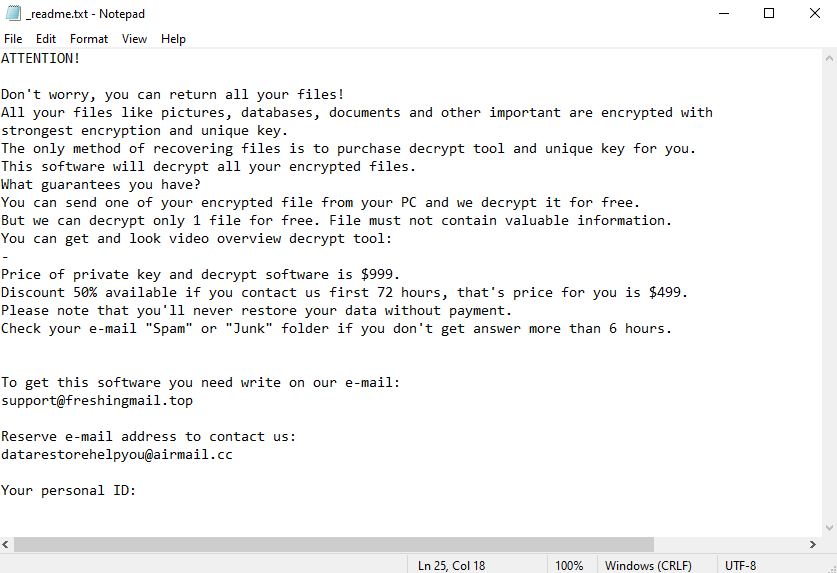

I file crittografati rimarranno non apribili fino a quando non verranno prima eseguiti attraverso un decrittografo. Tuttavia, ottenere un decryptor sarà difficile perché gli unici che lo hanno al momento sono i criminali informatici che gestiscono questo ransomware. Come spiegato nella richiesta di riscatto _readme.txt, le vittime di ransomware possono acquistare un decryptor dagli operatori per $ 999, da pagare in Bitcoin. La nota menziona anche che gli utenti che si metteranno in contatto entro le prime 72 ore riceveranno uno sconto del 50%. Inoltre, gli operatori del ransomware presumibilmente decrittografano un file gratuitamente, a condizione che non contenga informazioni importanti.

Di seguito è riportata la richiesta di riscatto completa Wisz ransomware :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Il pagamento del riscatto non è mai consigliato perché non garantisce la decrittazione dei file. Gli utenti dovrebbero tenere presente che hanno a che fare con criminali informatici, che non si sentiranno obbligati a inviare un decryptor solo perché una vittima paga. È anche possibile che anche se inviano il decryptor, non funzionerà necessariamente. Innumerevoli vittime di ransomware hanno pagato denaro ai criminali informatici, ma non hanno ottenuto nulla in cambio.

Se disponi di un backup, puoi iniziare a recuperare i tuoi file non appena li rimuovi Wisz ransomware dal computer. Si consiglia vivamente di utilizzare un programma anti-malware affidabile per l’eliminazione Wisz ransomware perché si tratta di un’infezione complicata. Solo quando il ransomware è completamente scomparso, è sicuro connettersi al backup.

Se non disponi di backup, esegui il backup dei file crittografati e attendi il rilascio di un decryptor gratuito Wisz ransomware . Tuttavia, è ancora necessario eliminare Wisz ransomware .

In che modo il ransomware infetta i computer?

Il ransomware viene distribuito attraverso i consueti metodi di distribuzione del malware. Gli utenti che hanno cattive abitudini di navigazione hanno molte più probabilità di raccogliere malware perché si impegnano in comportamenti rischiosi. Ad esempio, se utilizzi torrent per piratare contenuti protetti da copyright, apri allegati e-mail non richiesti senza prima controllarli, fai clic su collegamenti casuali, ecc., è molto più probabile che tu prenda infezioni dannose. Sviluppare migliori abitudini online è un ottimo modo per evitare il malware.

Poiché gli utenti tendono ad aprire gli allegati di posta elettronica senza prima controllarli, i malintenzionati spesso utilizzano questo metodo per distribuire malware. Allegano file dannosi alle e-mail e quando gli utenti aprono tali file, infettano i loro computer con il malware. Fortunatamente, la maggior parte delle e-mail dannose sono semplici da riconoscere perché prendono di mira molti utenti contemporaneamente e non sono personalizzate.

Le e-mail dannose vengono spesso inviate da aziende legittime, spesso quelle che forniscono servizi. Ad esempio, il malware è spesso nascosto nelle e-mail che sembrano notifiche di consegna dei pacchi. È anche comune che le e-mail affermino che il file allegato è un documento importante che deve essere esaminato immediatamente. In questo modo gli utenti devono aprire gli allegati. Tuttavia, queste e-mail sono spesso piene di errori grammaticali/ortografici. Questo è un omaggio immediato perché raramente troverai errori nelle e-mail legittime, soprattutto non nelle e-mail automatiche.

Le e-mail dannose prendono di mira molti utenti contemporaneamente, quindi non sono personalizzate. Tali e-mail si rivolgono agli utenti utilizzando parole generiche come Utente, Membro, Cliente, ecc., E anche questo è un omaggio. Le aziende i cui servizi utilizzano gli utenti utilizzano sempre i nomi degli utenti nelle e-mail per rivolgersi a loro perché ciò fa sembrare le e-mail più personali. Le parole generiche utilizzate nel saluto possono quindi essere un segno di spam o di un’e-mail dannosa.

Quando i malintenzionati prendono di mira qualcuno in particolare, rendono le e-mail molto più convincenti. Le e-mail non contengono errori e contengono anche informazioni che darebbero credibilità all’e-mail. Queste sofisticate campagne malware sono il motivo per cui si consiglia di scansionare tutti gli allegati e-mail non richiesti con un software antivirus o VirusTotal prima di aprirli.

Il malware si trova spesso anche nei torrent, in particolare nei torrent per contenuti di intrattenimento (ad es. film, serie TV, videogiochi, ecc.). I siti torrent sono spesso scarsamente moderati, il che consente ai torrent dannosi di rimanere attivi a lungo. La pirateria tramite torrent non è solo un furto di contenuti, ma anche pericolosa per i computer e i dati degli utenti.

Wisz ransomware allontanamento

Il ransomware è un’infezione complicata, motivo per cui la rimozione manuale Wisz ransomware non è consigliata. Utilizzare un buon programma anti-malware per rimuovere Wisz ransomware completamente . Una volta rimosso il ransomware, è possibile accedere al backup e iniziare a recuperare i file. Vale la pena ricordare che se il ransomware è ancora presente quando accedi al backup, anche i file di backup verranno crittografati.

Se non disponi di backup, le tue opzioni sono molto limitate quando si tratta di recupero dei file. In futuro potrebbe essere disponibile un decryptor gratuito Wisz ransomware , quindi esegui il backup dei file crittografati per tenerli al sicuro fino a quando ciò non accadrà. Se un decryptor gratuito Wisz ransomware viene rilasciato, verrà pubblicato su NoMoreRansom . Sii scettico nei confronti dei decryptor gratuiti Wisz ransomware promossi su forum e siti Web discutibili perché probabilmente sarebbero falsi. Se non riesci a trovarlo su NoMoreRansom, probabilmente non troverai un decryptor legittimo Wisz ransomware su nessun altro sito.

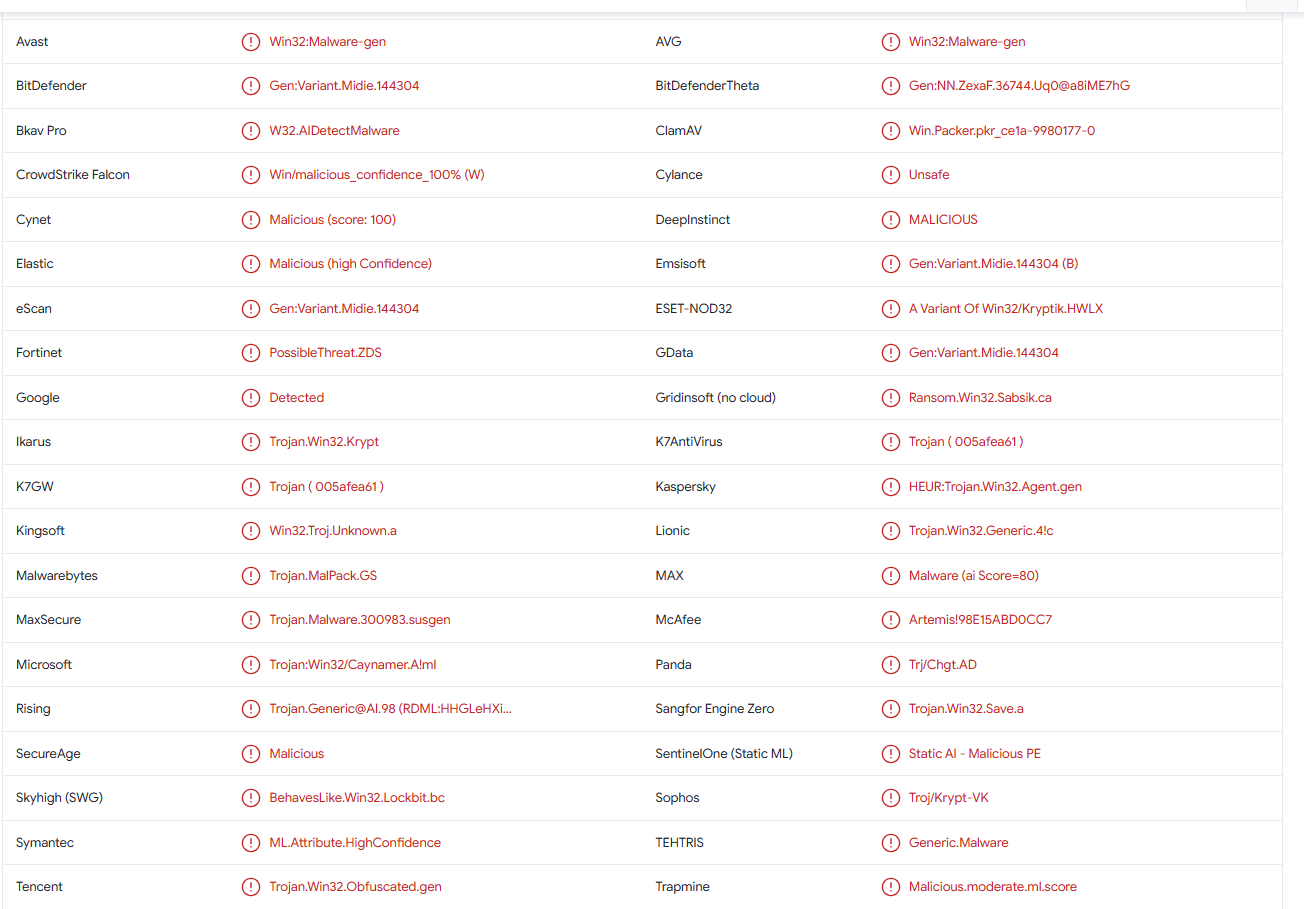

Wisz ransomware viene rilevato come:

- Win32:Malware-gen di Avast/AVG

- Gen:Variant.Midie.144304 di BitDefender

- Trojan.MalPack.GS da Malwarebytes

- Trojan:Win32/Caynamer.A!ml di Microsoft

- Una variante di Win32/Kryptik.HWLX di ESET

- HEUR:Trojan.Win32.Agent.gen di Kaspersky

- Gen:Variant.Midie.144304 (B) di Emsisoft