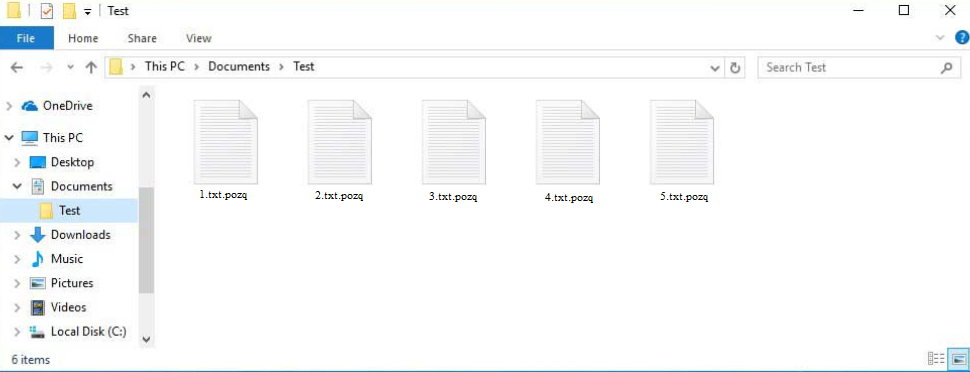

La variante più recente di Djvu / STOP ransomware è Pozq ransomware . Come tutte le versioni precedenti, Pozq ransomware crittografa i file personali degli utenti e richiede il pagamento per sbloccarli. L’estensione .pozq viene aggiunto ai file crittografati, quindi perché questo ransomware è noto come Pozq ransomware . Non sarai in grado di aprire nessuno dei file interessati senza un decryptor. E sfortunatamente, solo i criminali informatici dietro questo ransomware hanno accesso a un decryptor. Gli operatori di questa famiglia ransomware richiedono un pagamento di $ 980 per il decryptor.

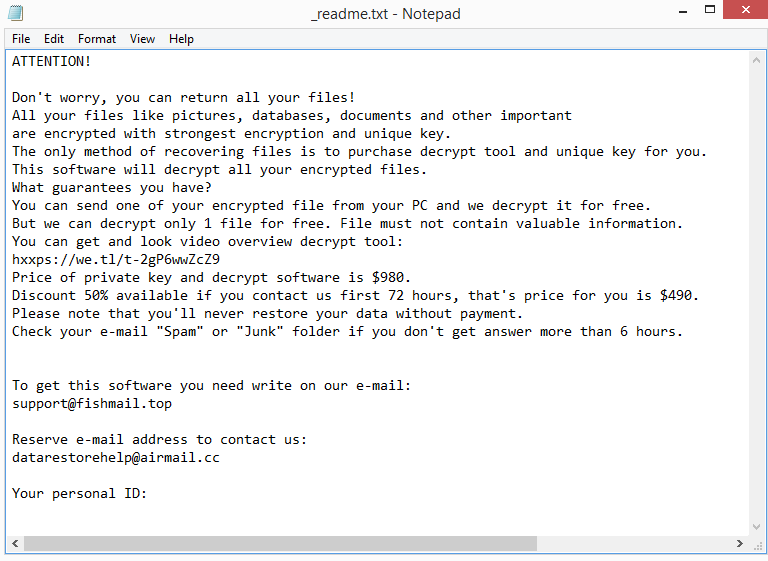

Non appena il ransomware viene avviato, inizierà immediatamente a crittografare i file. Si concentra principalmente su file personali, come foto, video e documenti. Sarà chiaro quali file sono stati crittografati grazie all’estensione .pozq. Purtroppo, non sarai in grado di aprire file con questa estensione a meno che tu non li detitoli prima usando un file decryptor. Tuttavia, poiché solo gli operatori di malware hanno il decryptor, metterci le mani non sarà facile. Come acquistarlo è spiegato nella _readme.txt richiesta di riscatto lasciato cadere dal ransomware. Le note rilasciate dalle versioni di Djvu / STOP ransomware sono più o meno identiche. Solo gli indirizzi e-mail di contatto cambiano di volta in volta.

Secondo la richiesta di riscatto, il Pozq ransomware decryptor costa $980. Le vittime che entrano in contatto con gli operatori di malware entro le prime 72 ore riceveranno presumibilmente uno sconto del 50%, secondo la nota. E’ discutibile, tuttavia, se sia davvero così. In generale, non è una buona idea nemmeno contattare i criminali informatici, per non parlare del pagamento del riscatto. Non ci sono garanzie che un decryptor verrà inviato anche se le vittime pagano il riscatto. Il ransomware non funziona come un business tipico e non ci si può fidare dei suoi operatori. Anche se le vittime pagano, è improbabile che questi criminali informatici sentano alcun tipo di obbligo di aiutarle. È anche importante notare che il denaro che le vittime inviano ai criminali informatici verrebbe utilizzato per finanziare future attività criminali.

Per le vittime senza backup, un decryptor gratuito Pozq ransomware non è, purtroppo, ancora disponibile. È difficile per i ricercatori di malware creare decryptor gratuiti per le versioni Djvu / STOP perché utilizzano chiavi online per crittografare i file. Ciò significa che le chiavi sono uniche per ogni vittima e, a meno che tali chiavi non vengano rilasciate, un decryptor non è molto probabile. Non è inaudito che gli operatori di ransomware rilascino le chiavi se decidono di interrompere le attività con quel particolare ransomware. Ma questo non accade molto spesso. Tuttavia, è necessario eseguire il backup dei file crittografati e conservarli fino a quando non viene rilasciato un decryptor gratuito Pozq ransomware . Ma dobbiamo avvertirti che devi stare molto attento con i decryptor gratuiti perché ce ne sono molti falsi. NoMoreRansom è una buona fonte per i decryptor e di solito ha tutti quelli disponibili. Se non riesci a trovarlo lì, non lo troverai da nessun’altra parte.

Se si dispone di un backup dei file, è possibile iniziare a ripristinarli non appena si rimuovono Pozq ransomware dal computer. Poiché il ransomware è un’infezione particolarmente sofisticata, si consiglia vivamente di utilizzare un buon programma anti-malware per rimuoverlo. Inoltre, dovresti iniziare a eseguire regolarmente il backup dei tuoi file se non hai già questa abitudine. Se si dispone di backup, è possibile evitare molti problemi in futuro, in particolare se si incontra di nuovo ransomware.

Come ha fatto il ransomware a entrare nel tuo computer?

Il ransomware si diffonde attraverso cose come torrent e allegati e-mail, proprio come la maggior parte dei malware. Gli utenti con cattive abitudini online hanno molte più probabilità di incontrare infezioni dannose perché si impegnano in attività online rischiose. Molti malware possono essere evitati in futuro cambiando le cattive abitudini.

Gli allegati e-mail sono uno dei metodi più comuni utilizzati per distribuire malware. I criminali informatici acquistano migliaia di indirizzi e-mail dai forum degli hacker e procedono allo spam di tali indirizzi con e-mail contenenti allegati dannosi. Quando gli utenti aprono tali allegati e-mail, consentono l’avvio del malware. Poiché di solito sono piuttosto a basso sforzo, queste e-mail dannose sono generalmente semplici da identificare. Di solito sono pieni di errori di ortografia e grammatica. Gli errori sono abbastanza evidenti perché i mittenti malintenzionati spesso fingono di essere rappresentanti di aziende legittime. Gli errori sono rari nelle e-mail legittime poiché conferiscono all’e-mail un aspetto non professionale.

Un altro indizio che un’e-mail potrebbe essere dannosa è l’uso di parole generiche come “Utente”, “Membro” e “Cliente” al posto del tuo nome nelle e-mail presumibilmente inviate da aziende i cui servizi utilizzi. Quando inviano e-mail agli utenti, i clienti si rivolgono sempre ai destinatari per nome. Tuttavia, gli attori malintenzionati utilizzano un linguaggio generico perché non hanno accesso alle informazioni personali degli utenti.

Gli attori malintenzionati possono inviare e-mail molto più sofisticate se hanno accesso alle informazioni personali di un utente e li prendono di mira in modo specifico. Tali e-mail utilizzerebbero i nomi per indirizzare i destinatari, sarebbero prive di errori e menzionerebbero un’informazione che renderebbe l’e-mail più credibile. Pertanto, prima di aprire allegati e-mail non richiesti, si consiglia vivamente di scansionarli con software antivirus o VirusTotal .

Puoi anche incontrare malware nei torrent. Molti siti Web torrent sono piuttosto scarsamente moderati, il che consente agli attori malintenzionati di caricare torrent contenenti malware. I torrent per contenuti di intrattenimento (film, programmi TV e videogiochi) sono quelli che hanno maggiori probabilità di includere malware. Sconsigliamo vivamente di scaricare contenuti piratati tramite torrent. Oltre ad essere essenzialmente un furto, è anche pericoloso per il tuo computer.

Come rimuovere Pozq ransomware

Si consiglia vivamente agli utenti di rimuovere Pozq ransomware utilizzando software antivirus. Un programma professionale dovrebbe essere utilizzato per rimuovere questo malware perché è una sofisticata infezione da malware. Se si tenta di rimuovere Pozq ransomware manualmente , si corre il rischio di causare ancora più danni al computer. Una volta che il ransomware è stato completamente rimosso dal programma antivirus, è possibile iniziare a ripristinare i file dal backup.

Se non si dispone di un backup dei file, è possibile provare a utilizzare . free Djvu/STOP ransomware decryptor by Emsisoft È improbabile che funzioni, ma vale comunque la pena provare. Se non funziona, l’unica opzione è attendere il rilascio di un decryptor gratuito Pozq ransomware .

Quick Menu

passo 1. Eliminare Pozq ransomware utilizzando la modalità provvisoria con rete.

Rimuovere Pozq ransomware da Windows 7/Windows Vista/Windows XP

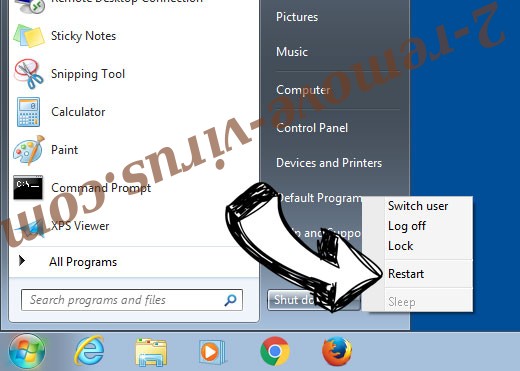

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere Pozq ransomware

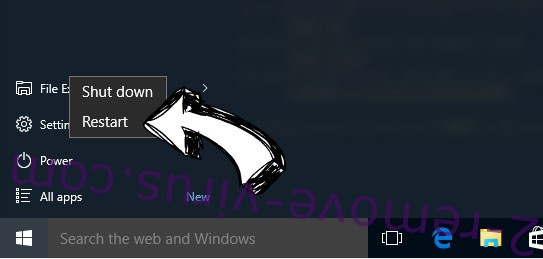

Rimuovere Pozq ransomware da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

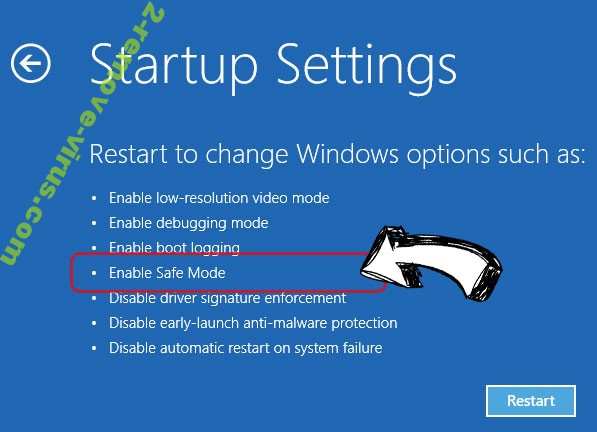

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare Pozq ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

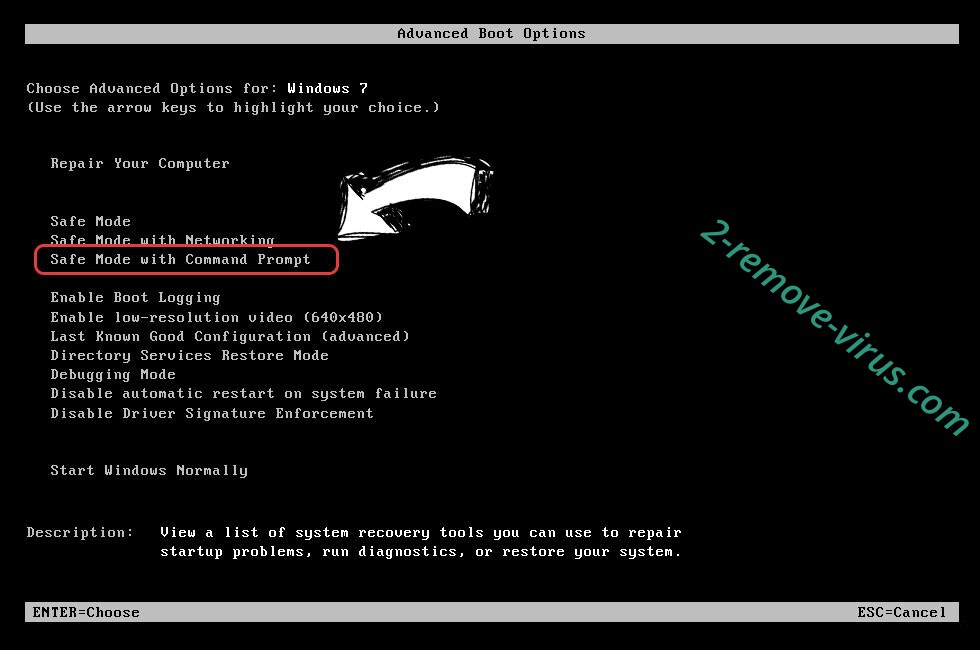

Eliminare Pozq ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

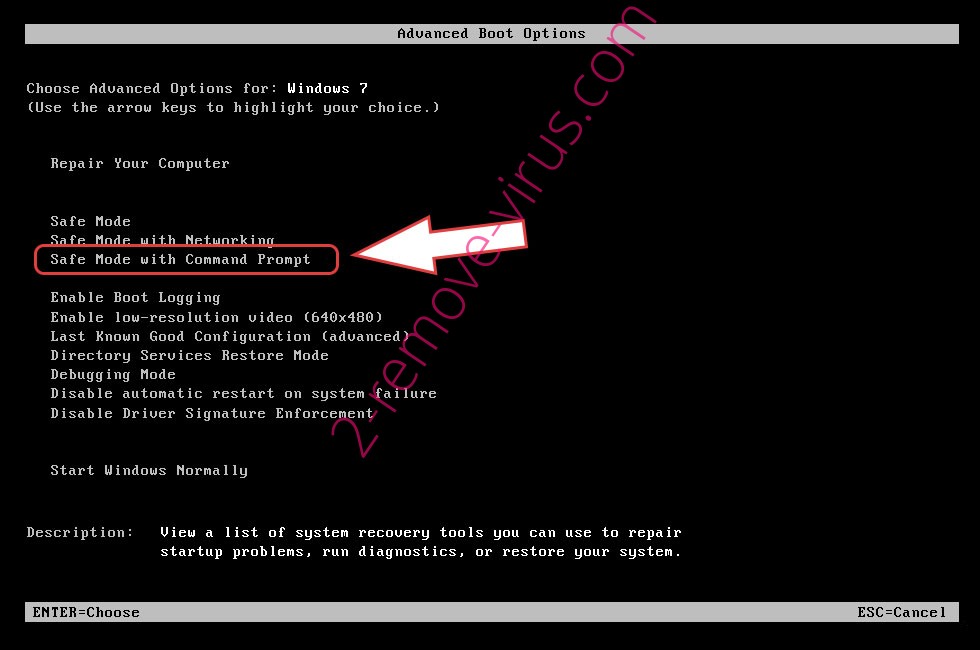

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

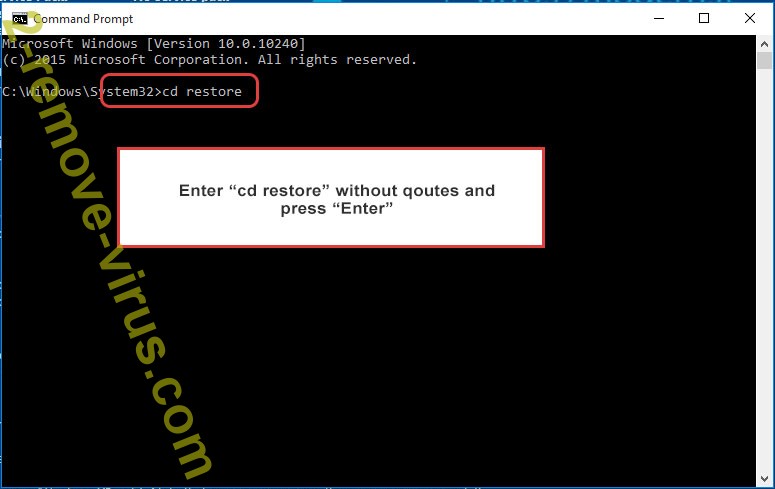

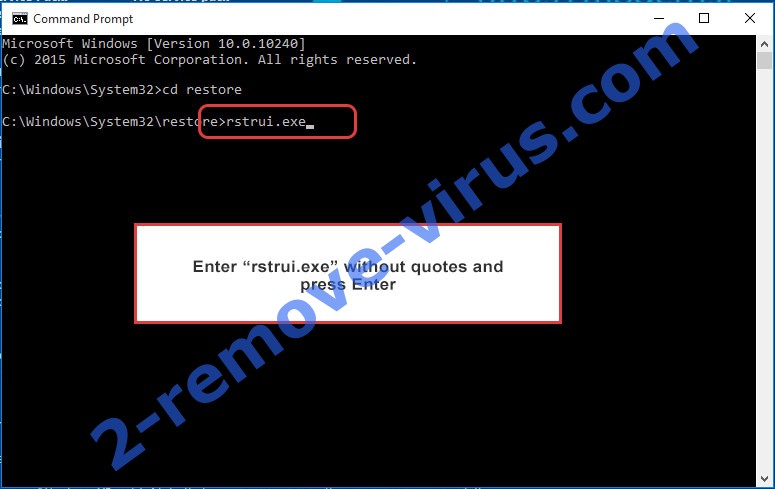

- Digitare cd restore e toccare INVIO.

- Digitare rstrui.exe e premere INVIO.

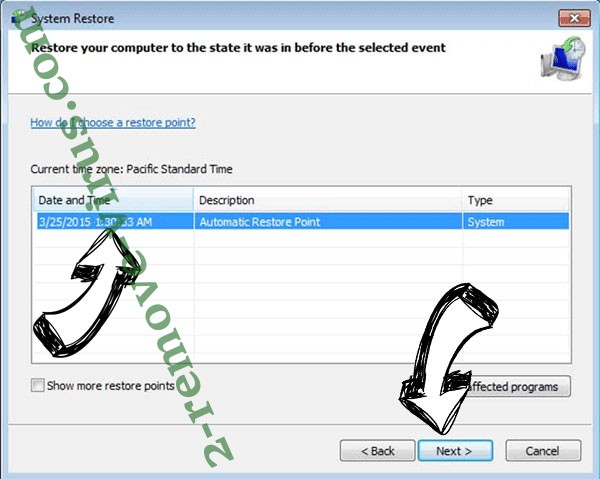

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

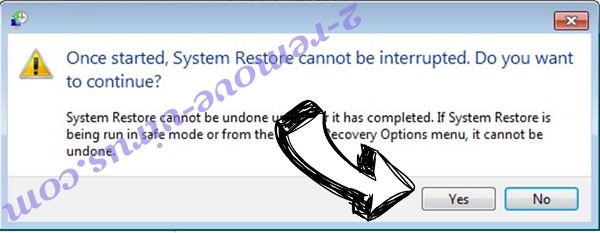

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

Eliminare Pozq ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

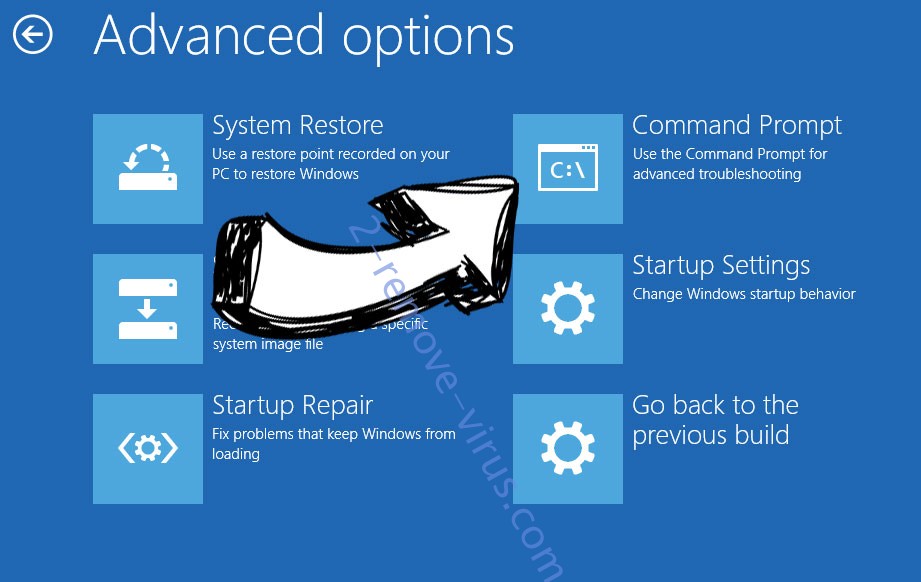

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

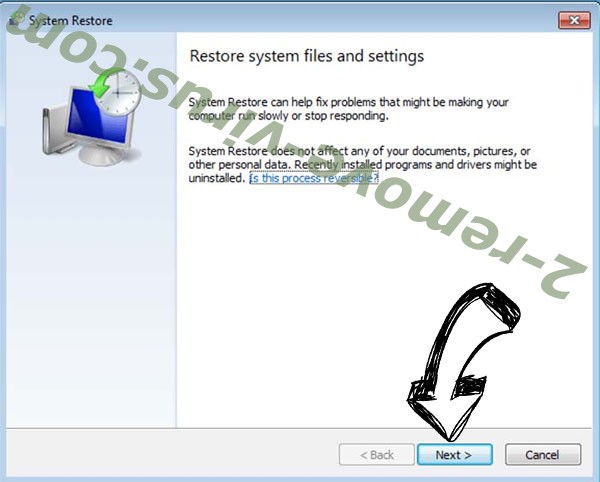

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

Offers

Scarica lo strumento di rimozioneto scan for Pozq ransomwareUse our recommended removal tool to scan for Pozq ransomware. Trial version of provides detection of computer threats like Pozq ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più