Che cosa è ransomware

[Cleverhorse@ctemplar.com].HORSELIKER è un file di crittografia malware, noto come ransomware in breve. Se non avete mai sentito parlare di questo tipo di software maligno che, fino ad ora, si può essere uno shock. Se un potente algoritmo di cifratura utilizzato per crittografare i dati, si sarà in grado di aprire loro come si sarà bloccato. La codifica di File dannosi programma si crede di essere uno dei più pericolosi malware, come decrittografia di file potrebbe essere impossibile. C’è anche la opzione di comprare il decryptor da cyber criminali, ma per vari motivi, che non è l’idea migliore. Prima di ogni altra cosa, pagare non garantisce che i file vengono ripristinati. Sarebbe ingenuo pensare che i truffatori si sente in dovere di aiutare nel recupero dei dati, quando non è necessario. Inoltre, pagando, si sarebbe sostenere il loro futuro malware progetti. Vuoi davvero sostenere il tipo di attività criminale che fa del valore di miliardi di danni. E più la gente a rispettare le esigenze, più di un business redditizio ransomware diventa, e che attira sempre più persone per l’industria. Investire il denaro che è richiesto di voi in un qualche tipo di backup potrebbe essere un saggio opzione, perché non avrebbe bisogno di preoccuparsi per la perdita di file di nuovo. Si potrebbe semplicemente eliminare [Cleverhorse@ctemplar.com].HORSELIKER virus e ripristino dei dati. Ransomware metodi di distribuzione non può essere familiare a voi, e vi spieghiamo più comuni modi di seguito.

Ransomware di distribuzione modi

Una codifica di file malware è normalmente diffusa attraverso spam e-mail allegati, download pericolosi e kit di exploit. Perché gli utenti tendono a essere piuttosto disattento quando hanno aperto le email e il download di file, spesso non è necessario per ransomware distributori per l’utilizzo di più metodi sofisticati. Si può anche possibile che un metodo più sofisticato, è stato utilizzato per l’infezione, come alcuni ransomware di fare uso di loro. I criminali semplicemente utilizzare una famosa azienda di nome, scrivere un generico, ma un po ‘ credibile, e-mail, aggiungere il malware-guidato file e-mail e inviarlo a possibili vittime. Argomenti circa i soldi sono di solito utilizzati perché le persone sono più propensi ad aprire questi tipi di messaggi di posta elettronica. Cyber criminali preferiscono far finta di essere da Amazon ed informare insolita attività è stata osservata nel tuo account o un acquisto. Dovete guardare fuori per alcuni segni durante l’apertura dei messaggi di posta elettronica se si desidera proteggere il vostro dispositivo. È essenziale indagare il mittente per vedere se sono noti a voi e se sono affidabili. Anche se si conosce il mittente, non si deve rush, in primo luogo verificare l’indirizzo e-mail per assicurarsi che corrisponda l’indirizzo che si sa appartenere a quella persona/società. Quei messaggi dannosi anche spesso gli errori di grammatica, che tendono a essere abbastanza facile da vedere. Un altro significativo indizio potrebbe essere il vostro nome non utilizzato ovunque, se, diciamo che sono un’amazzone cliente e che sono state per inviare una e-mail, non sarebbe di uso generale saluto come Gentile Cliente/Socio/Utente, e invece vorresti inserire il nome che hai fornito loro. È anche possibile che i dati di codifica di programmi dannosi per l’utilizzo out-of-data di programmi sul dispositivo per infettare. Un programma viene fornito con le vulnerabilità che possono essere utilizzati per infettare un computer, ma in generale, i produttori di software patch di loro. Tuttavia, diffusa attacchi ransomware hanno dimostrato, non tutti installa le patch. Siete invitati a installare un aggiornamento ogni volta che viene rilasciato. Patch in grado di installare automaticamente, se trovate quelli di avvisi fastidiosi.

Che cosa potete fare per i vostri dati

Quando il dispositivo diventa infetto, sarà a target specifici tipi di file e crittografare una volta trovato. Il tuo file non è accessibile, quindi, anche se non si nota il processo di crittografia, si saprà qualcosa di sbagliato alla fine. Controllare i file di strani, ampliamenti, si dovrebbe visualizzare il nome della codifica dei dati di malware. In molti casi, il file di decodifica potrebbero impossibile, perché gli algoritmi di crittografia utilizzato in crittografia potrebbe non essere recuperabile. Una nota di riscatto sarà spiegare che cosa è accaduto ai tuoi dati. Ti verrà chiesto di pagare un determinato importo di denaro in cambio per decrittografare i dati attraverso il software. La nota deve indicare chiaramente il prezzo per la decrittazione del programma, ma se non, si otterrà un indirizzo email per contattare i criminali di impostare un prezzo. Per i motivi di cui sopra, pagare non è l’opzione di malware specialisti raccomandano. Solo prendere in considerazione di seguire le richieste quando hai provato tutte le altre alternative. Cercare di ricordare se avete mai fatto backup, i file possono essere memorizzati da qualche parte. Per alcuni ransomware, libero decryptors può essere trovato. Ci sono alcuni tipi di malware specialisti che sono in grado di rompere il file di crittografia programma dannoso, quindi si potrebbe creare un programma di utilità libero. Considera che prima di pagare il riscatto, anche attraversa la mente. Utilizzando tale somma per il backup può essere più utile. Se tu avessi eseguito il backup di file più importanti, basta cancellare [Cleverhorse@ctemplar.com].HORSELIKER virus e poi recuperare i dati. È possibile proteggere il computer da file di codifica programma dannoso nel futuro e uno dei modi per farlo è quello di diventare consapevoli di probabile mezzi attraverso i quali potrebbe infettare il vostro dispositivo. Si, essenzialmente, per mantenere il software aggiornato, scarica solo da safe/fonti legittime e non a caso aprire i file allegati ai messaggi di posta elettronica.

[Cleverhorse@ctemplar.com].HORSELIKER di rimozione

Se la codifica dei dati programma maligno rimane sul vostro dispositivo, incoraggiamo il download di un software anti-malware per terminare. Quando si cerca di riparare manualmente [Cleverhorse@ctemplar.com].HORSELIKER virus potrebbe causare ulteriori danni se non si è saggi di computer. Invece, consigliamo di utilizzare un software di rimozione malware, un metodo che non danneggiare ulteriormente il sistema. L’utilità non è solo in grado di aiutare ad affrontare l’infezione, ma possono anche prevenire simili a quelli da raggiungere nel futuro. Una volta installato il programma di rimozione malware, solo la scansione del dispositivo e permettono di eliminare la minaccia. Tuttavia sfortunato può essere, un software di rimozione malware non vi sarà d’aiuto nel ripristino di dati in quanto non è in grado di farlo. Quando il tuo computer è l’infezione connessione, avviare regolarmente il backup dei file.

Offers

Scarica lo strumento di rimozioneto scan for [Cleverhorse@ctemplar.com].HORSELIKERUse our recommended removal tool to scan for [Cleverhorse@ctemplar.com].HORSELIKER. Trial version of provides detection of computer threats like [Cleverhorse@ctemplar.com].HORSELIKER and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare [Cleverhorse@ctemplar.com].HORSELIKER utilizzando la modalità provvisoria con rete.

Rimuovere [Cleverhorse@ctemplar.com].HORSELIKER da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/10/remove-ci-282-boot-options.jpg)

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere [Cleverhorse@ctemplar.com].HORSELIKER

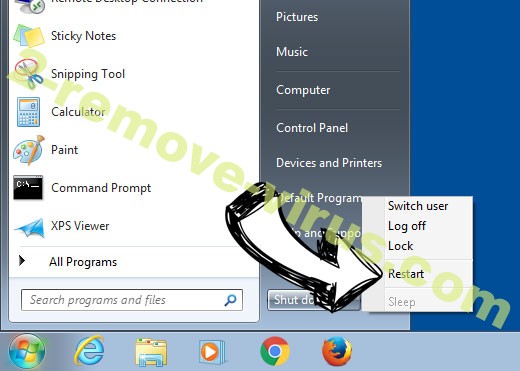

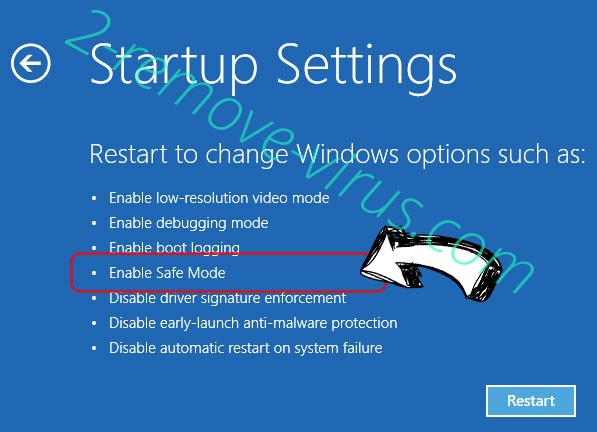

Rimuovere [Cleverhorse@ctemplar.com].HORSELIKER da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare [Cleverhorse@ctemplar.com].HORSELIKER

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

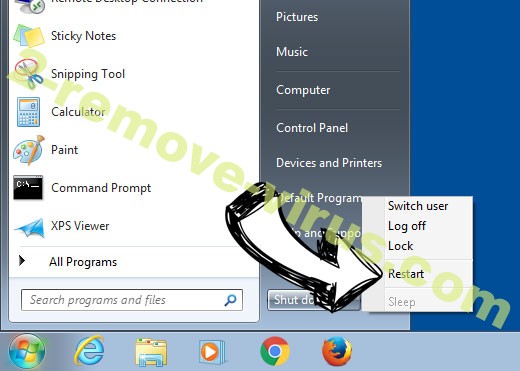

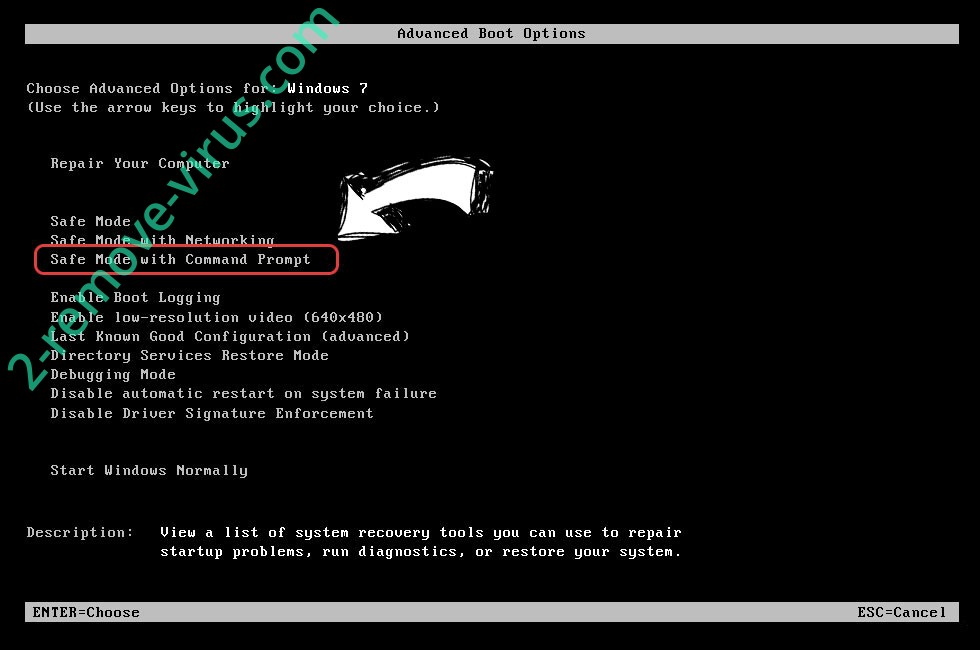

Eliminare [Cleverhorse@ctemplar.com].HORSELIKER da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

- Digitare cd restore e toccare INVIO.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Digitare rstrui.exe e premere INVIO.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)

Eliminare [Cleverhorse@ctemplar.com].HORSELIKER da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

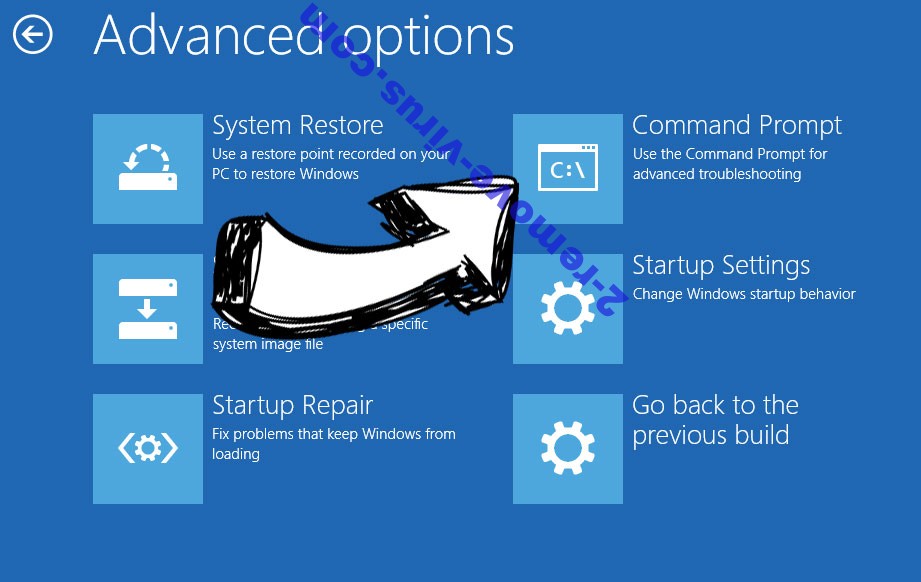

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Digitare rstrui.exe e toccare nuovamente INVIO.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-restore-init.jpg)

- Scegliere il punto di ripristino prima dell'infezione.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)