Che cos’è ransomware

.TELEGRAM ransomware si crede di essere un’infezione del programma dannoso molto grave, classificato come ransomware. Ransomware non è qualcosa che ogni utente ha sentito parlare, e se avete appena incontrato ora, imparerete come dannoso può essere di prima mano. Ransomware tende a utilizzare potenti algoritmi di crittografia per bloccare i file, che si impedisce di accedervi più a lungo. Perché la decrittazione dei file non è possibile in tutti i casi, per non parlare dello sforzo necessario per restituire tutto alla normalità, codifica dei file programma dannoso si crede di essere uno dei software dannosi più pericolosi che si potrebbe incontrare.

C’è la possibilità di pagare truffatori a pagamento per un decryptor, ma che non è raccomandato. Dare nelle richieste non garantirà necessariamente che i file saranno recuperati, quindi c’è la possibilità che si può solo sprecare i vostri soldi. Saremmo sorpresi se i criminali informatici non solo prendere i vostri soldi e sentire alcun obbligo di aiutarvi. Inoltre, il denaro che fornisci andrebbe verso il finanziamento più futuro di dati codifica malware e malware. Vuoi davvero sostenere qualcosa che fa molti milioni di dollari di danni. E più persone danno nelle richieste, più redditizio file codifica software dannoso ottiene, e quel tipo di denaro attira sicuramente le persone che vogliono un reddito facile. Situazioni in cui si potrebbe perdere i dati possono verificarsi tutto il tempo in modo backup sarebbe un acquisto migliore. Se il backup è stato fatto prima che i dati di crittografia programma dannoso infettato il computer, si può solo terminare .TELEGRAM ransomware virus e procedere a sbloccare i .TELEGRAM ransomware file. Dettagli sui metodi di distribuzione più frequenti saranno forniti nel paragrafo sottostante, se non siete certi di come il ransomware anche entrato nel dispositivo.

Come hai fatto a ottenere il ransomware

Allegati di posta elettronica, exploit kit e download dannosi sono i metodi di distribuzione ransomware più frequenti. Un sacco di ransomware si basano sulla negligenza dell’utente quando si aprono allegati di posta elettronica e modi più elaborati non sono necessariamente necessari. Tuttavia, alcuni ransomware utilizzano metodi sofisticati. Tutti i criminali devono fare è fingere di essere da una società affidabile, scrivere una e-mail plausibile, allegare il file infetto per l’e-mail e inviarlo a potenziali vittime. Problemi relativi al denaro sono un argomento comune in quelle e-mail come le persone tendono a impegnarsi con quelle e-mail. Se gli hacker hanno usato il nome di una società come Amazon, le persone possono aprire l’allegato senza pensare se i criminali informatici semplicemente dire che c’è stata attività discutibile nel conto o un acquisto è stato fatto e la ricevuta viene aggiunto. Per questo motivo, è necessario essere cauti circa l’apertura di e-mail, e guardare fuori per suggerimenti che potrebbero essere dannosi. In primo luogo, se non si conosce il mittente, controllare la loro identità prima di aprire l’allegato. Non commettere l’errore di aprire l’allegato solo perché il mittente appare legittimo, in primo luogo è necessario verificare se l’indirizzo e-mail corrisponde reale e-mail del mittente. Quelle e-mail dannosi sono anche spesso pieni di errori grammaticali. Un’altra caratteristica comune è la mancanza del tuo nome nel saluto, se una vera azienda / mittente dovesse inviarti un’email, sicuramente saprebbero il tuo nome e lo userebbero al posto di un saluto tipico, rivolgendoti come Cliente o Membro. L’infezione potrebbe anche essere fatto utilizzando software non aggiornato del computer. I punti deboli del software si trovano regolarmente e i fornitori rilasciano correzioni per risolverli in modo che i creatori di malware non possano sfruttarli per diffondere il loro malware. Tuttavia, a giudicare dalla quantità di dispositivi infettati da WannaCry, ovviamente non tutti sono così veloci da aggiornare il loro software. E ‘molto fondamentale che si installano questi aggiornamenti, perché se una vulnerabilità è abbastanza grave, punti deboli gravi potrebbero essere utilizzati da malware, quindi è fondamentale che si aggiorna tutto il software. Se trovi le notifiche sugli aggiornamenti problematici, puoi configurarli per l’installazione automatica.

Che cosa fa

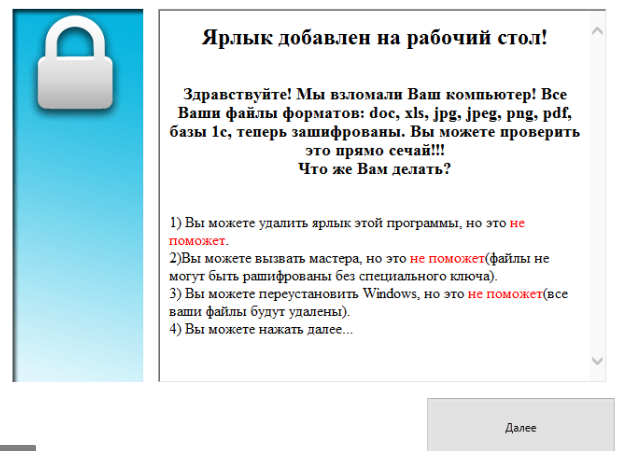

Un dato che crittografa software dannoso non si rivolge a tutti i file, solo alcuni tipi, e sono crittografati una volta che vengono identificati. Inizialmente, potrebbe non essere ovvio su quello che sta succedendo, ma quando i file non possono essere aperti come al solito, saprai almeno che qualcosa non va. Controllare le estensioni aggiunte ai file crittografati, dovrebbero visualizzare il nome del ransomware. Sfortunatamente, il ripristino dei file potrebbe essere impossibile se il software dannoso di codifica dei file utilizzasse un potente algoritmo di crittografia. Nel caso in cui non si è ancora sicuri di quello che sta succedendo, tutto sarà chiarito nella notifica di riscatto. Quello che vi offrirà è quello di utilizzare il loro decryptor, che non sarà libero. Un prezzo chiaro dovrebbe essere visualizzato nella nota, ma se non lo è, si dovrebbe utilizzare l’indirizzo e-mail dato per contattare i truffatori per scoprire quanto si dovrebbe pagare. Come abbiamo già detto, pagare per uno strumento di decrittazione non è l’idea migliore, per motivi che abbiamo già specificato. Considera attentamente tutte le altre alternative, prima ancora di pensare di acquistare ciò che offrono. Cerca di ricordare se hai eseguito di recente il backup dei file ma dimenticati. O forse c’è un’utilità di decrittazione gratuita. Ci sono alcuni specialisti di malware che sono in grado di rompere il software dannoso di codifica dei file, quindi potrebbero rilasciare un programma gratuito. Tienilo a mente prima di pagare il denaro richiesto anche attraversa la tua mente. L’utilizzo di tale somma per il backup potrebbe essere più utile. E se il backup è un’opzione, è possibile recuperare i dati da lì dopo aver cancellato .TELEGRAM ransomware il virus, se abita ancora il dispositivo. Ora che ti rendi conto di quanto possa essere dannoso ransomware, cercare di evitarlo il più possibile. Assicurati che il software venga aggiornato ogni volta che un aggiornamento diventa disponibile, non apri file casuali allegati alle e-mail e ritieni attendibili solo le fonti affidabili con i tuoi download.

Metodi per rimuovere .TELEGRAM ransomware

Ottenere un programma di utilità anti-malware perché sarà necessario per ottenere il ransomware dal dispositivo se rimane. Per risolvere manualmente .TELEGRAM ransomware non è un processo facile e se non si sta attenti, si può finire per danneggiare il computer per caso. Invece, utilizzando uno strumento di rimozione malware non mettere il computer in pericolo. L’utilità non solo vi aiuterà a prendersi cura dell’infezione, ma potrebbe fermare futuro file codifica malware di entrare. Quindi scegliere un programma di utilità, installarlo, farlo eseguire la scansione del dispositivo e se la minaccia si trova, eliminarlo. Va detto che un software anti-malware ha lo scopo di eliminare la minaccia e non sbloccare i .TELEGRAM ransomware file. Una volta che il sistema è pulito, si dovrebbe essere in grado di tornare al normale uso del computer.

Offers

Scarica lo strumento di rimozioneto scan for .TELEGRAM ransomwareUse our recommended removal tool to scan for .TELEGRAM ransomware. Trial version of provides detection of computer threats like .TELEGRAM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare .TELEGRAM ransomware utilizzando la modalità provvisoria con rete.

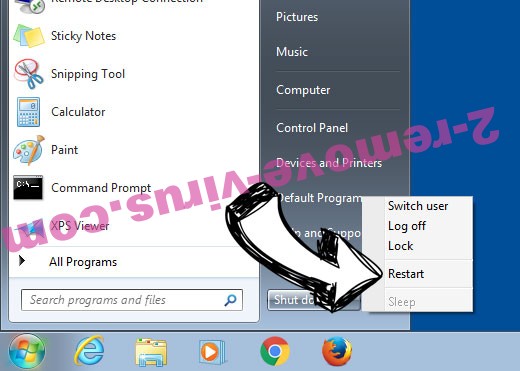

Rimuovere .TELEGRAM ransomware da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

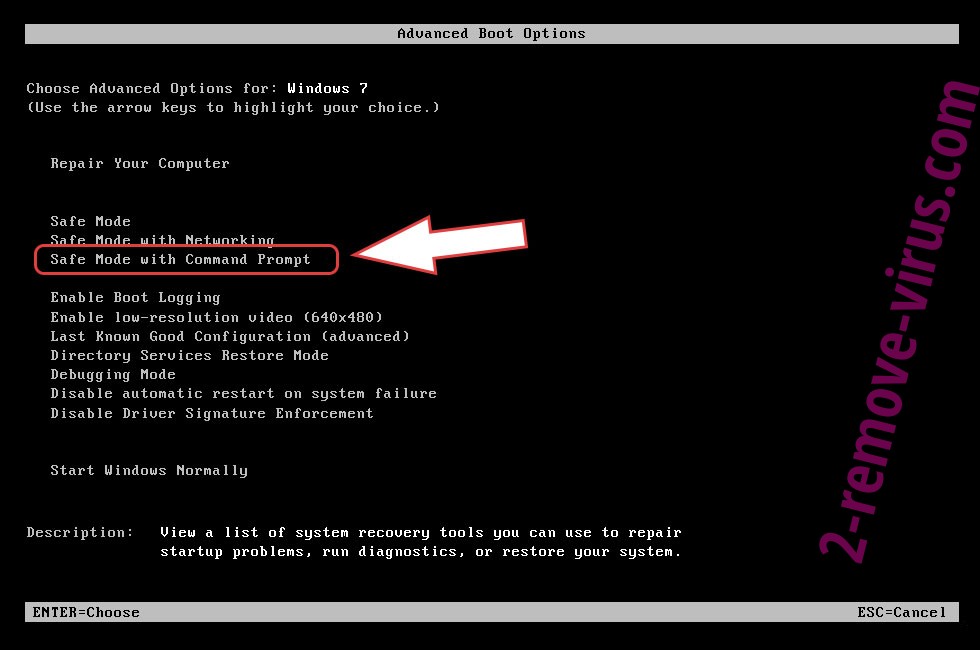

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere .TELEGRAM ransomware

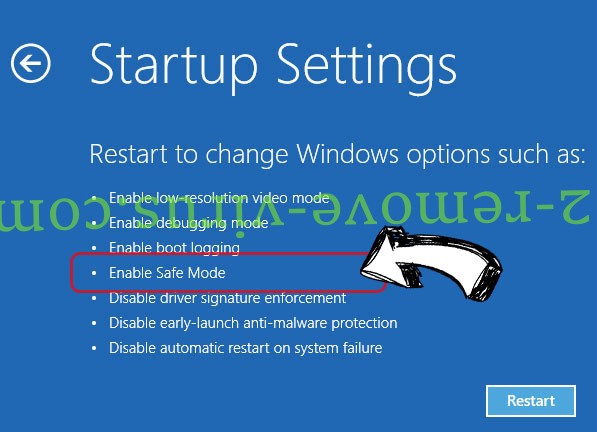

Rimuovere .TELEGRAM ransomware da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare .TELEGRAM ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

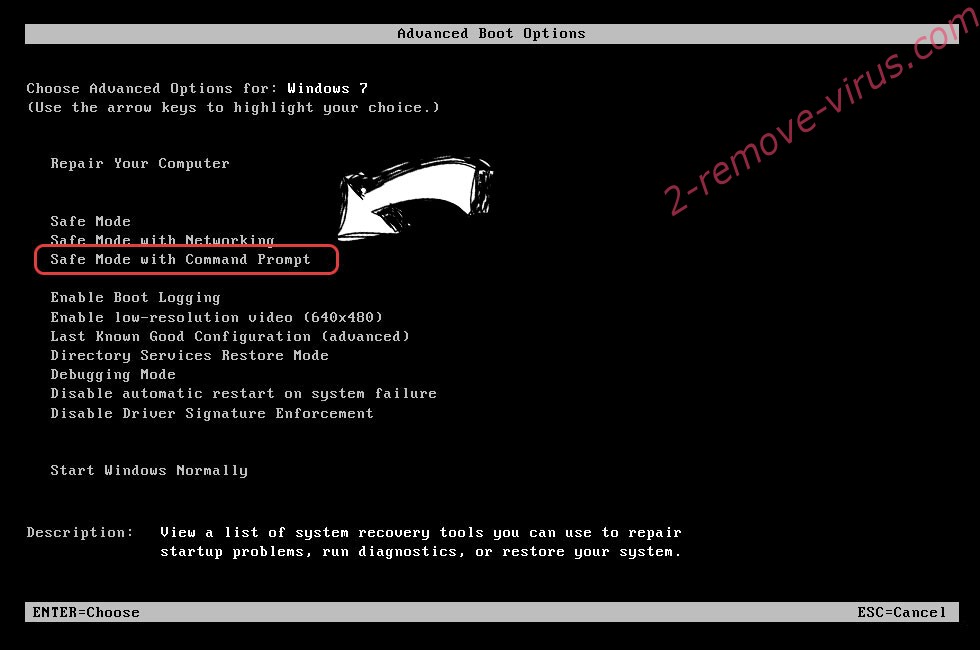

Eliminare .TELEGRAM ransomware da Windows 7/Windows Vista/Windows XP

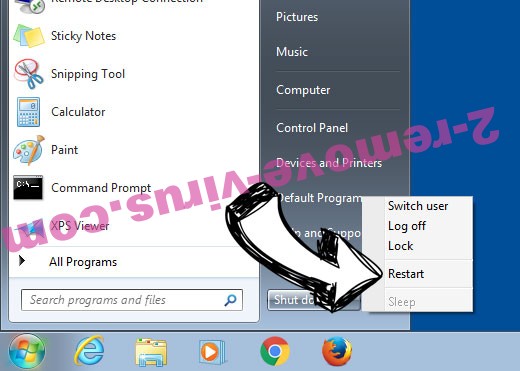

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

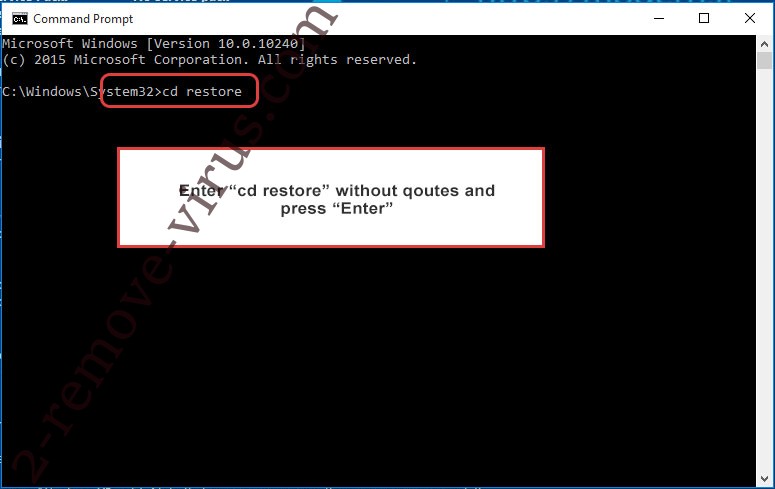

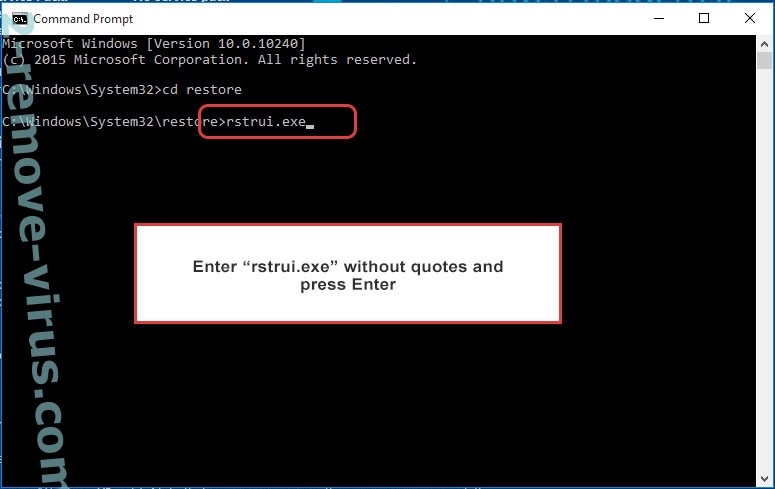

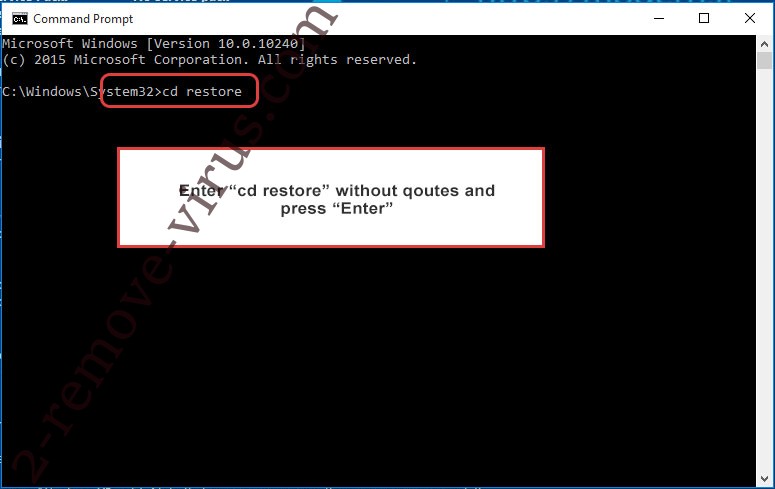

- Digitare cd restore e toccare INVIO.

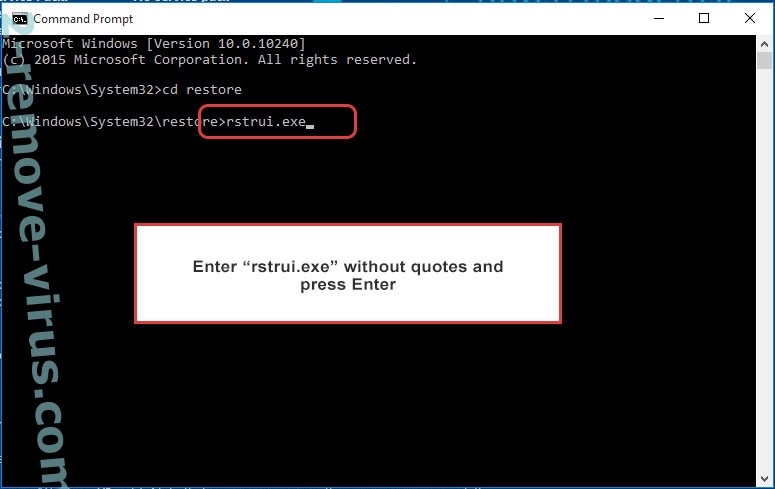

- Digitare rstrui.exe e premere INVIO.

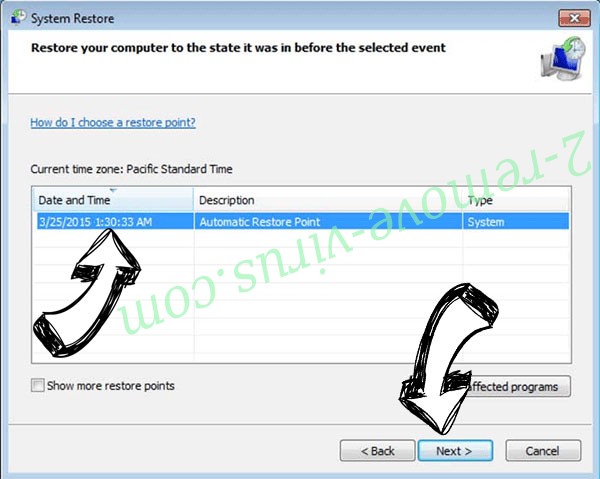

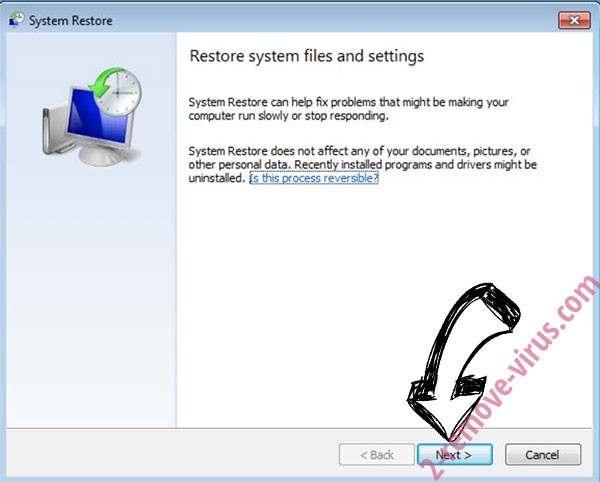

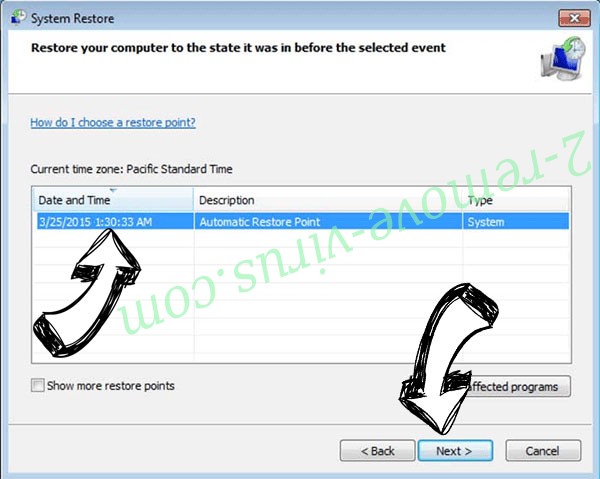

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

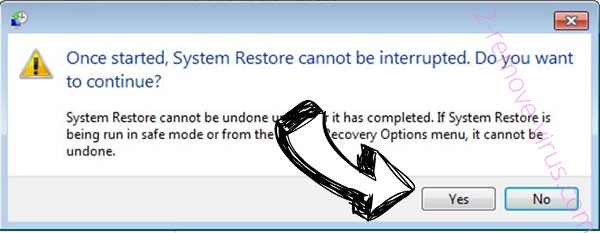

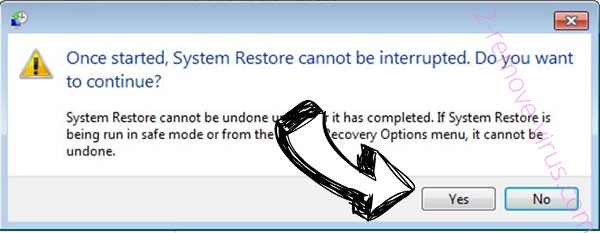

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

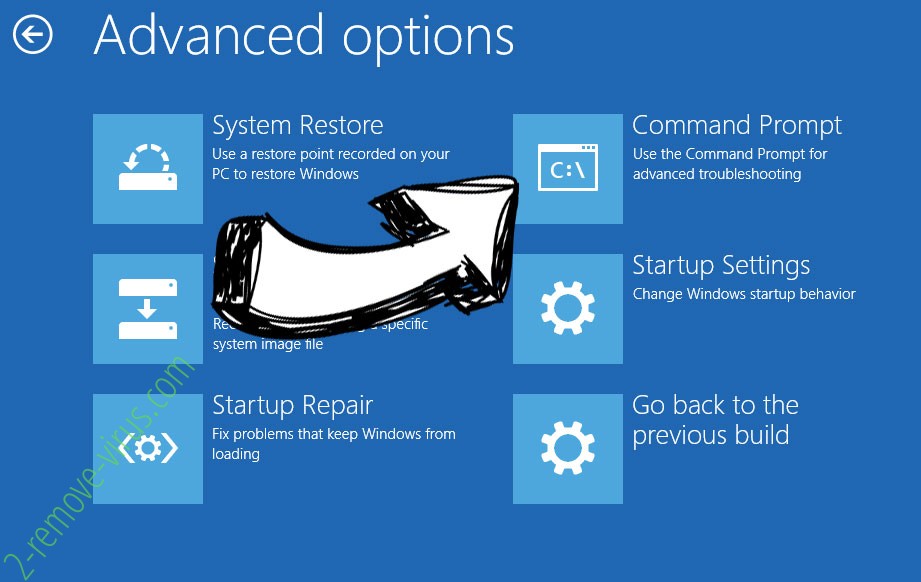

Eliminare .TELEGRAM ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.