Cosa si può dire di . Tisc File virus

Tisc virus estensione è considerato come una grave infezione, generalmente noto come ransomware o malware di crittografia file. Se il ransomware era qualcosa che non hai mai incontrato fino ad ora, ti aspetta una sorpresa. Il ransomware utilizza algoritmi di crittografia avanzati per la crittografia dei dati e, una volta completato il processo, non sarà possibile accedervi. Ciò rende il ransomware una minaccia così pericolosa, poiché può portare alla perdita permanente dei dati.

Ti verrà data la possibilità di recuperare i file se paghi il riscatto, ma questa non è l’opzione incoraggiata. Prima di tutto, potresti finire per sprecare i tuoi soldi perché i truffatori non sempre recuperano i dati dopo il pagamento. Cosa impedisce ai criminali informatici di prendere solo i tuoi soldi, senza darti un decryptor. Quel denaro andrebbe anche nelle attività future di questi truffatori. Vuoi davvero sostenere un settore che già fa milioni di danni alle imprese? E più persone danno loro soldi, più diventa un ransomware aziendale redditizio, e quel tipo di denaro attirerà sicuramente vari truffatori. Considera invece di investire quei soldi nel backup perché potresti essere messo in una situazione in cui la perdita di file è di nuovo una possibilità. Se il backup è stato effettuato prima di avere un’infezione, è possibile rimuovere il virus di estensione Tisc e procedere a sbloccare i file dei virus di estensione Tisc. Se non hai mai incontrato ransomware prima, è anche possibile che tu non sappia come è riuscito a infettare il tuo dispositivo, motivo per cui leggi attentamente il paragrafo seguente.

Tisc Ransomware virus si diffonde modi

L’infezione da ransomware può verificarsi abbastanza facilmente, spesso utilizzando metodi di base come l’aggiunta di file infetti alle e-mail, l’utilizzo di kit di exploit e l’hosting di file infetti su piattaforme di download sospette. Visto che questi metodi sono ancora utilizzati, ciò significa che le persone sono un po ‘negligenti quando usano la posta elettronica e scaricano file. C’è qualche possibilità che sia stato utilizzato un metodo più elaborato per l’infezione, poiché alcuni ransomware li usano. Tutto ciò che i criminali devono fare è allegare un file dannoso a un’e-mail, scrivere un testo plausibile e fingere di essere di un’azienda / organizzazione legittima. Quelle e-mail parlano comunemente di soldi perché a causa della sensibilità dell’argomento, gli utenti sono più inclini ad aprirle. Comunemente, i criminali informatici fingono di essere di Amazon, con l’e-mail che ti informa che è stata notata un’attività sospetta nel tuo account o che è stato effettuato un acquisto. Quando hai a che fare con le e-mail, ci sono alcune cose a cui prestare attenzione se vuoi proteggere il tuo sistema. Prima di ogni altra cosa, esamina il mittente dell’e-mail. E se li conosci, controlla l’indirizzo e-mail per assicurarti che siano effettivamente loro. Le e-mail contengono spesso anche errori grammaticali, che tendono ad essere piuttosto evidenti. Un altro suggerimento significativo potrebbe essere il tuo nome non utilizzato da nessuna parte, se, diciamo che sei un utente Amazon e ti dovessero inviare un’e-mail, non userebbero saluti universali come Caro cliente / Membro / Utente, e invece userebbero il nome che hai fornito loro. È anche possibile che il ransomware utilizzi software obsoleto sul dispositivo per infettare. Questi punti deboli nei programmi vengono solitamente corretti rapidamente dopo che sono stati trovati in modo che il malware non possa utilizzarli. Tuttavia, per un motivo o per l’altro, non tutti installano tali aggiornamenti. Poiché molti software dannosi utilizzano questi punti deboli, è così fondamentale che i programmi ottengano regolarmente aggiornamenti. Se non si desidera interrompere con gli aggiornamenti, è possibile che vengano configurati per l’installazione automatica.

Che cosa fa

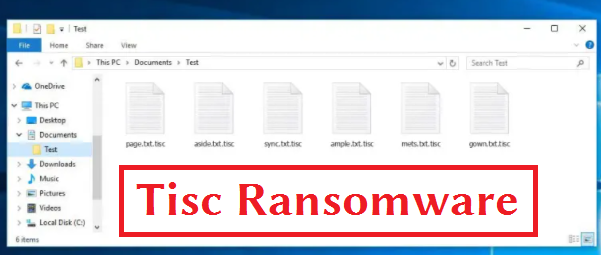

Quando un malware di codifica dei dati riesce a entrare nel tuo computer, eseguirà la scansione di tipi di file specifici e li codificherà una volta trovati. All’inizio, potrebbe non essere ovvio cosa sta succedendo, ma quando noti che non puoi aprire i tuoi file, almeno saprai che qualcosa non va. Tutti i file crittografati avranno un’estensione di file aggiunta a loro, che aiuta gli utenti a identificare quale malware di codifica dei dati hanno. In molti casi, la decrittografia dei file può essere impossibile perché gli algoritmi di crittografia utilizzati nella crittografia possono essere molto difficili, se non impossibili da decifrare. Dopo che tutti i dati sono stati crittografati, una richiesta di riscatto verrà inserita sul tuo computer, che dovrebbe chiarire, in una certa misura, cosa è successo e come dovresti procedere. L’utilità di decrittazione proposta non sarà gratuita, ovviamente. Se il prezzo per un decryptor non è specificato, dovresti contattare gli hacker via e-mail. Come abbiamo già detto, non suggeriamo di pagare per un decryptor, per i motivi che abbiamo già specificato. Pensa solo a soddisfare le richieste quando hai provato tutto il resto. Cerca di ricordare se hai recentemente eseguito il backup dei tuoi file da qualche parte ma hai dimenticato. È anche possibile che sia stato pubblicato un decryptor gratuito. Se il programma dannoso di crittografia dei dati è decifrabile, qualcuno potrebbe essere in grado di rilasciare un programma di decrittazione gratuitamente. Prendi in considerazione questa opzione e solo quando sei sicuro che non ci sia un decryptor gratuito, dovresti anche solo pensare di pagare. Un investimento molto più intelligente sarebbe il backup. E se il backup è un’opzione, il ripristino dei file dovrebbe essere eseguito dopo aver risolto il virus dell’estensione Tisc, se è ancora presente sul tuo computer. Se si desidera proteggere il computer dalla codifica di file software dannoso in futuro, acquisire familiarità con il modo in cui potrebbe entrare nel sistema. Assicurati di installare l’aggiornamento ogni volta che un aggiornamento diventa disponibile, non apri casualmente allegati e-mail e scarichi solo elementi da fonti reali.

Modi per disinstallare il virus di estensione Tisc

Se il ransomware è ancora nel dispositivo, sarà necessario un programma anti-malware per liberarsene. Quando si tenta di correggere manualmente il virus di estensione Tisc si può causare ulteriori danni se non si è cauti o esperti quando si tratta di computer. Invece, l’utilizzo di un software anti-malware non metterebbe ulteriormente in pericolo il tuo dispositivo. L’utilità non solo ti aiuterebbe ad affrontare la minaccia, ma potrebbe anche impedire a quelli simili di entrare in futuro. Esamina quale software anti-malware corrisponderebbe meglio a ciò di cui hai bisogno, scaricalo e scansiona il tuo dispositivo per l’infezione una volta installato. Tieni presente che un programma di rimozione malware ha lo scopo di correggere il virus di estensione Tisc e non di aiutare a recuperare i file. Dopo che il ransomware è sparito, puoi tranquillamente utilizzare nuovamente il tuo sistema, mentre crei regolarmente il backup per i tuoi dati.

Offers

Scarica lo strumento di rimozioneto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare Tisc virus utilizzando la modalità provvisoria con rete.

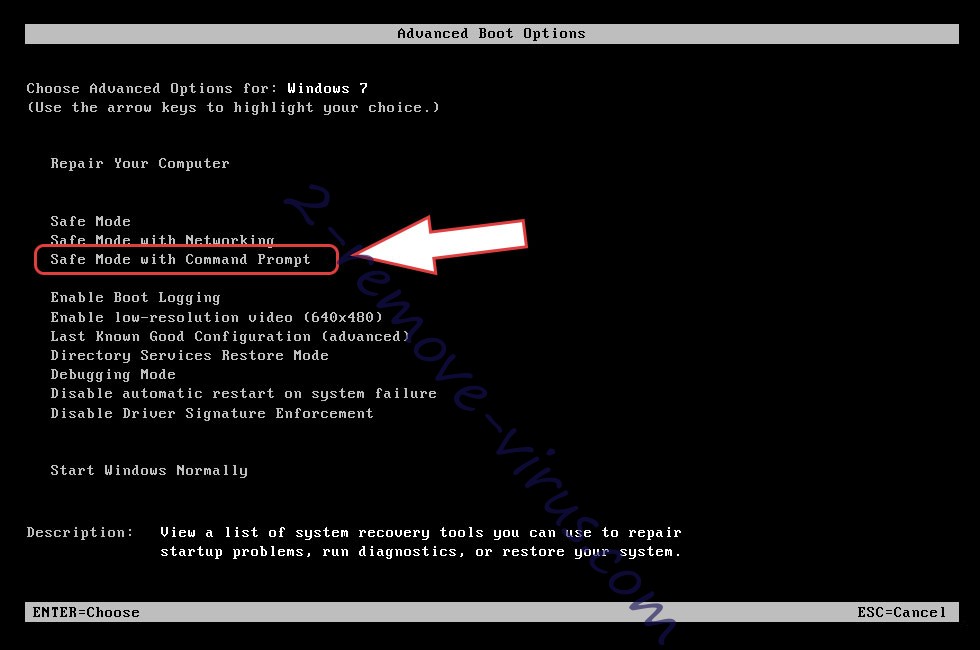

Rimuovere Tisc virus da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere Tisc virus

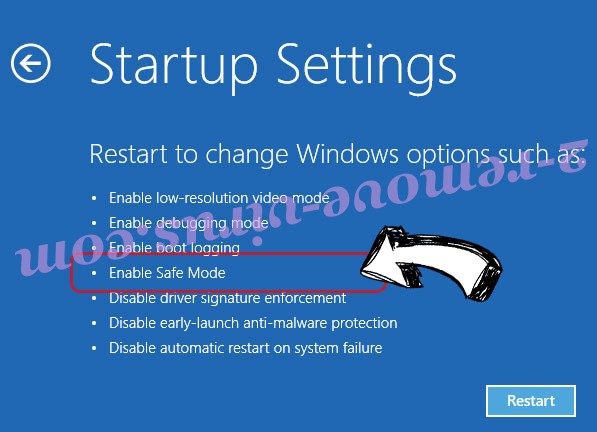

Rimuovere Tisc virus da Windows 8 e Windows 10

- La schermata di login di Windows, premere il pulsante di alimentazione.

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare Tisc virus

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

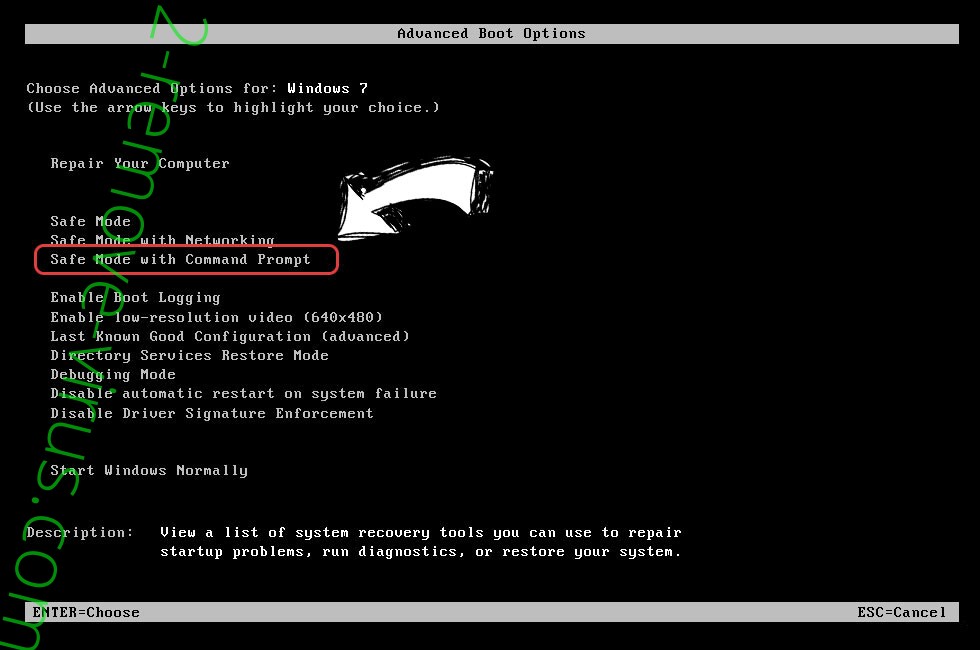

Eliminare Tisc virus da Windows 7/Windows Vista/Windows XP

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

- Digitare cd restore e toccare INVIO.

- Digitare rstrui.exe e premere INVIO.

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

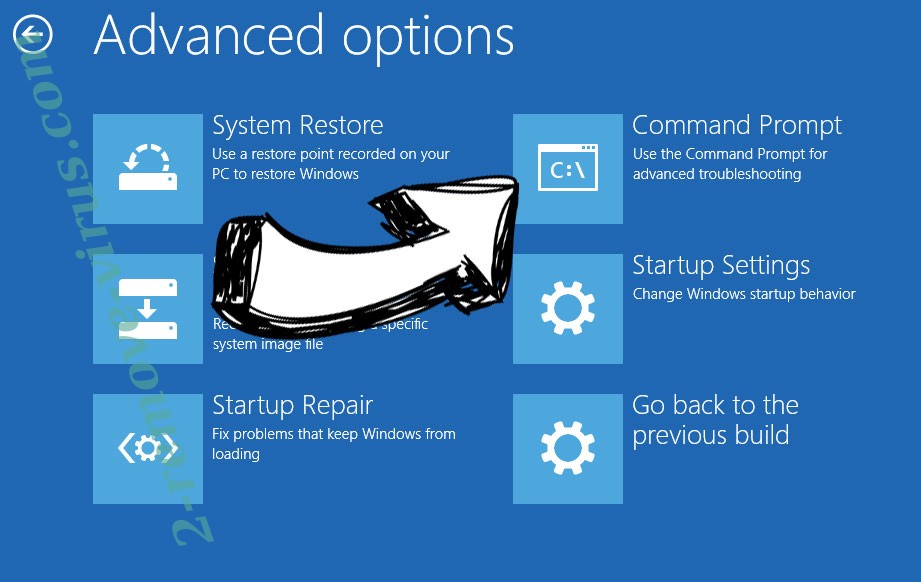

Eliminare Tisc virus da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

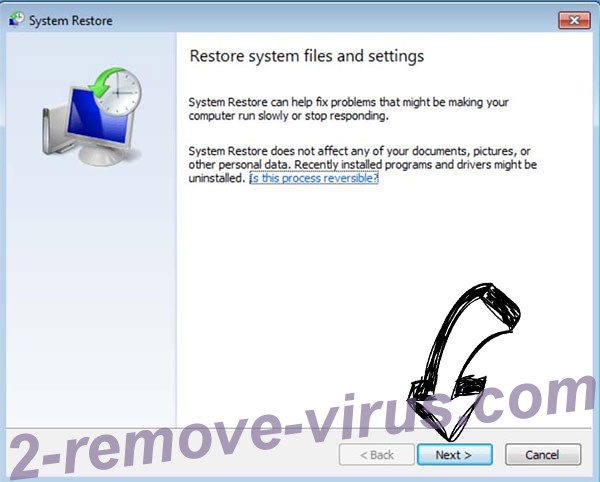

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

- Digitare rstrui.exe e toccare nuovamente INVIO.

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.