L’email di phishing Webmail – Final Warning 2FA Authentication required afferma che il destinatario deve attivare o confermare urgentemente l’autenticazione a due fattori per evitare che il proprio account email venga limitato o disabilitato. Presenta la situazione come un avviso finale, suggerendo che non verranno dati ulteriori avvertimenti. Questa urgenza è pensata per spingere il destinatario ad agire rapidamente senza verificare il messaggio.

L’email non spiega cosa abbia attivato l’avvertimento. Può menzionare un aggiornamento della politica di sicurezza o un requisito di sistema, ma non include dettagli verificabili come attività di accesso recente o modifiche all’account. Invece, si concentra sul dirigere il destinatario a completare il processo tramite un link.

Cliccando sul link si accede a una pagina che imita un login o un portale di verifica della sicurezza tramite webmail. Il design può assomigliare a un servizio email familiare, ma non offre accesso a funzionalità reali dell’account. Non ci sono impostazioni, opzioni di sicurezza e nessuna informazione sull’autenticazione a due fattori. La pagina chiede solo le credenziali di accesso.

Inserire queste credenziali non abilita alcuna funzione di sicurezza. Le informazioni vengono inviate direttamente ai truffatori e la pagina può mostrare un messaggio di conferma o reindirizzare a una pagina di login legittima. Questo comportamento viene utilizzato per far sembrare il processo completo.

L’avviso sull’autenticazione 2FA richiesta non è reale. Si tratta di un’affermazione generica pensata per creare pressione e provocare un’azione immediata. Etichettando l’email come un “avvertimento finale”, la truffa aumenta la probabilità che il destinatario risponda senza verificarne l’autenticità.

Se gli attaccanti ottengono dati di accesso validi, possono tentare di accedere all’account email. Questo può rivelare messaggi, allegati e liste di contatti. Poiché gli account email sono spesso collegati ad altri servizi, l’accesso può anche essere usato per reimpostare password e compromettere ulteriori account.

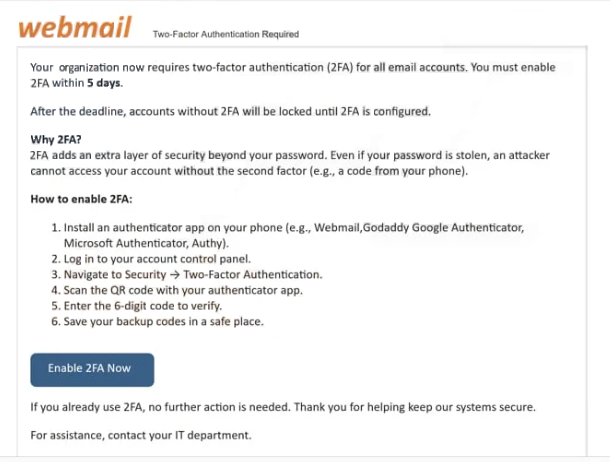

L’email completa di phishing Webmail – Final Warning 2FA Authentication required “” è riportata di seguito:

Subject: Final Warning: 2FA Authentication Required for –

webmail Two-Factor Authentication Required –

Your organization now requires two-factor authentication (2FA) for all email accounts. You must enable 2FA within 5 days.

After the deadline, accounts without 2FA will be locked until 2FA is configured.

Why 2FA?

2FA adds an extra layer of security beyond your password. Even if your password is stolen, an attacker cannot access your account without the second factor (e.g., a code from your phone).How to enable 2FA:

Install an authenticator app on your phone (e.g., Webmail,Godaddy Google Authenticator, Microsoft Authenticator, Authy).

Log in to your account control panel.

Navigate to Security → Two-Factor Authentication.

Scan the QR code with your authenticator app.

Enter the 6‑digit code to verify.

Save your backup codes in a safe place.Enable 2FA Now

If you already use 2FA, no further action is needed. Thank you for helping keep our systems secure.

For assistance, contact your IT department.

This notification was generated automatically on {now}. Please do not respond.

Security settings: Manage 2FA

This is an automated notification. Replies are not monitored.

Copyright © 2026 cPanel, L.L.C. All rights reserved. –

Come riconoscere email di phishing come ” Webmail – Final Warning 2FA Authentication required “

Le email di phishing che utilizzano avvisi di sicurezza urgenti spesso si basano su spiegazioni vaghe. Sostengono che sia necessaria un’azione, ma non forniscono informazioni specifiche che possano essere verificate. Le notifiche di sicurezza legittime di solito includono dettagli come tentativi di accesso, informazioni sui dispositivi o timestamp.

Un altro indicatore chiave è l’uso di un collegamento diretto per la verifica. Invece di indirizzare gli utenti ad accedere al proprio account tramite il sito ufficiale, l’email include un link a una pagina di accesso ospitata su un dominio diverso. Questa pagina può assomigliare a un servizio reale, ma non è collegata ad esso.

Anche l’indirizzo del mittente è importante da verificare. Sebbene il nome visualizzato possa suggerire un team di supporto o sicurezza, l’indirizzo email effettivo spesso proviene da un dominio non correlato. Questa discrepanza è un forte segnale che l’email non è autentica.

L’email è solitamente scritta in un formato generale. Non può includere il nome del destinatario né informazioni specifiche dell’account. Questo permette di inviarlo a molti utenti senza modifiche.

La formulazione è pensata per creare urgenza. Affermando che si tratta di un avvertimento finale e che deve agire immediatamente, l’email incoraggia risposte rapide senza una revisione attenta.

Riconoscere questi schemi aiuta a identificare le email di phishing prima di interagire con esse. Le email che combinano avvisi urgenti, link di accesso esterni e dettagli incoerenti del mittente devono essere trattate con cautela.