Che cos’è TOR ransomware

Il ransomware noto come TOR ransomware è classificato come una minaccia altamente dannosa, a causa del possibile danno che potrebbe causare. Il malware di crittografia dei file non è qualcosa di cui ogni persona ha sentito parlare e, se è la prima volta che lo incontri, imparerai quanti danni potrebbe causare in prima persona. Quando i file vengono crittografati utilizzando un potente algoritmo di crittografia, non sarai in grado di aprirli poiché saranno bloccati. Perché la decrittazione dei file non è sempre possibile, oltre allo sforzo necessario per riportare tutto alla normalità, si ritiene che il ransomware sia uno dei programmi dannosi più pericolosi là fuori.

Truffatori vi darà la possibilità di decifrare i file tramite la loro utilità di decrittazione, si dovrebbe solo pagare una certa quantità di denaro, ma questa opzione non è suggerito per un paio di motivi. Prima di ogni altra cosa, pagare non garantirà che i file siano decifrati. Perché le persone che hanno bloccato i tuoi file in primo luogo dovrebbero aiutarti a recuperarli quando non c’è nulla che impedisca loro di prendere solo i tuoi soldi. Quei soldi andrebbero anche alle attività future di questi truffatori. Vuoi davvero sostenere il tipo di attività criminale? E più persone danno loro soldi, più un ransomware aziendale redditizio diventa, e questo attrae sempre più persone nel settore. Potresti essere messo di nuovo in questo tipo di situazione in futuro, quindi investire il denaro richiesto nel backup sarebbe meglio perché la perdita di file non sarebbe una possibilità. Se hai un’opzione di backup disponibile, puoi semplicemente terminare TOR ransomware e quindi recuperare i dati senza essere ansioso di perderli. E nel caso in cui tu sia confuso su come sei riuscito ad acquisire il ransomware, i suoi modi di distribuzione saranno spiegati ulteriormente nell’articolo nel paragrafo qui sotto.

Come hai acquisito il TOR ransomware

Un file che crittografa software dannoso utilizza comunemente metodi di base per diffondersi, come e-mail di spam e download dannosi. Visto che questi metodi sono ancora abbastanza popolari, ciò significa che le persone sono piuttosto incurante quando usano e-mail e scaricano file. C’è una certa probabilità che un metodo più elaborato è stato utilizzato per l’infezione, come alcuni ransomware li usano. I truffatori informatici non hanno bisogno di fare molto sforzo, basta scrivere una semplice e-mail che sembra un po ‘credibile, aggiungere il file contaminato all’e-mail e inviarlo alle future vittime, che potrebbero pensare che il mittente sia qualcuno affidabile. Gli argomenti sul denaro sono comunemente usati poiché gli utenti hanno maggiori probabilità di preoccuparsi di questi tipi di e-mail, quindi sono meno attenti quando li aprono. E se qualcuno come Amazon doveva inviare un’e-mail a una persona che è stata notata nel proprio account o in un acquisto, il proprietario dell’account potrebbe farsi prendere dal panico, diventare di conseguenza disattento e finire per aprire l’allegato. Per proteggerti da questo, ci sono alcune cose che dovresti fare quando hai a che fare con le e-mail. In primo luogo, se non conosci il mittente, esaminali prima di aprire il file allegato. Se il mittente risulta essere qualcuno che conosci, non affrettarti ad aprire il file, prima controlla attentamente l’indirizzo e-mail. Le e-mail potrebbero essere piene di errori grammaticali, che tendono ad essere abbastanza evidenti. Un altro segno evidente potrebbe essere il tuo nome non utilizzato da nessuna parte, se, diciamo che usi Amazon e che ti invieranno un’e-mail, non userebbero saluti universali come Caro Cliente / Membro / Utente e userebbero invece il nome con cui hai dato loro. Alcuni malware di codifica dei dati potrebbero anche utilizzare punti deboli nei computer per entrare. Tali vulnerabilità nel software sono solitamente risolti rapidamente dopo la loro scoperta in modo che non possano essere utilizzati da software dannoso. Sfortunatamente, come potrebbe essere visto dalla diffusa di WannaCry ransomware, non tutti installano quelle patch, per un motivo o per l’altro. Poiché molti software dannosi possono utilizzare tali vulnerabilità, è importante aggiornare regolarmente il software. Le patch possono essere installate automaticamente, se trovi fastidiosi quegli avvisi.

Cosa TOR ransomware fa

Un malware di crittografia dei file non è di destinazione di tutti i file, solo di determinati tipi, e vengono codificati non appena vengono trovati. Se per caso non hai notato nulla di strano fino ad ora, quando non riesci ad aprire file, noterai che qualcosa si è verificato. Controlla le estensioni aggiunte ai file crittografati, aiuteranno a riconoscere i dati che crittografano il malware. Purtroppo, potrebbe non essere possibile decodificare i dati se il malware di codifica dei file utilizzava algoritmi di crittografia avanzati. Se sei ancora incerto su quello che sta succedendo, tutto sarà spiegato nella richiesta di riscatto. Un decryptor sarà offerto a voi, per un prezzo, ovviamente, e truffatori a claim che l’utilizzo di qualsiasi altro modo per TOR ransomware sbloccare i file può danneggiarli. La nota dovrebbe visualizzare il prezzo per un programma di decrittazione, ma se non è così, dovresti usare l’indirizzo e-mail fornito per contattare gli hacker per scoprire quanto dovresti pagare. Per i motivi già specificati, pagare i truffatori non è un’opzione consigliata. Pensa solo a soddisfare le richieste quando hai tentato tutto il resto. È anche molto probabile che tu abbia semplicemente dimenticato di aver fatto copie dei tuoi file. Oppure, se la fortuna è dalla tua parte, qualcuno avrebbe potuto sviluppare un decryptor gratuito. Se il ransomware è decifrabile, qualcuno potrebbe essere in grado di rilasciare un decryptor gratuitamente. Tienilo a mente prima ancora di pensare di soddisfare le richieste. Sarebbe un’idea più saggia acquistare rinforzi con parte di quei soldi. Se hai memorizzato i tuoi file da qualche parte, puoi andare a recuperarli dopo aver eliminato il TOR ransomware virus. Se ora hai familiarità con il ransomware, dovresti essere in grado di evitare futuri ransomware. Attienti a siti Web sicuri quando si tratta di download, presta attenzione al tipo di allegati e-mail che apri e mantieni aggiornato il tuo software.

Metodi per rimuovere il TOR ransomware virus

In modo da terminare il ransomware se è ancora presente sul sistema, utilizzare malware di crittografia dei file. Quando si tenta di correggere TOR ransomware manualmente il virus si può causare ulteriori danni se non si è esperti di computer. L’utilizzo di un software anti-malware sarebbe più semplice. Un’utilità di rimozione malware è fatta allo scopo di prendersi cura di queste infezioni, a seconda di quale hai scelto, potrebbe anche prevenire un’infezione. Ricerca quale programma anti-malware corrisponderebbe meglio a ciò di cui hai bisogno, scaricalo e scansiona il tuo sistema per la minaccia una volta installato. Tuttavia, un’utilità di rimozione malware non ti aiuterà nel recupero dei dati in quanto non è in grado di farlo. Quando il computer è pulito, iniziare a eseguire regolarmente il backup dei dati.

Offers

Scarica lo strumento di rimozioneto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft dettagli WiperSoft è uno strumento di sicurezza che fornisce protezione in tempo reale dalle minacce potenziali. Al giorno d'oggi, molti utenti tendono a scaricare il software gratuito da ...

Scarica|più

È MacKeeper un virus?MacKeeper non è un virus, né è una truffa. Mentre ci sono varie opinioni sul programma su Internet, un sacco di persone che odiano così notoriamente il programma non hanno ma ...

Scarica|più

Mentre i creatori di MalwareBytes anti-malware non sono stati in questo business per lungo tempo, essi costituiscono per esso con il loro approccio entusiasta. Statistica da tali siti come CNET dimost ...

Scarica|più

Quick Menu

passo 1. Eliminare TOR ransomware utilizzando la modalità provvisoria con rete.

Rimuovere TOR ransomware da Windows 7/Windows Vista/Windows XP

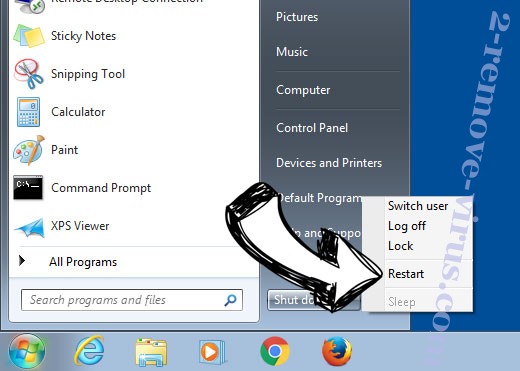

- Fare clic su Start e selezionare Arresta il sistema.

- Scegliere Riavvia e scegliere OK.

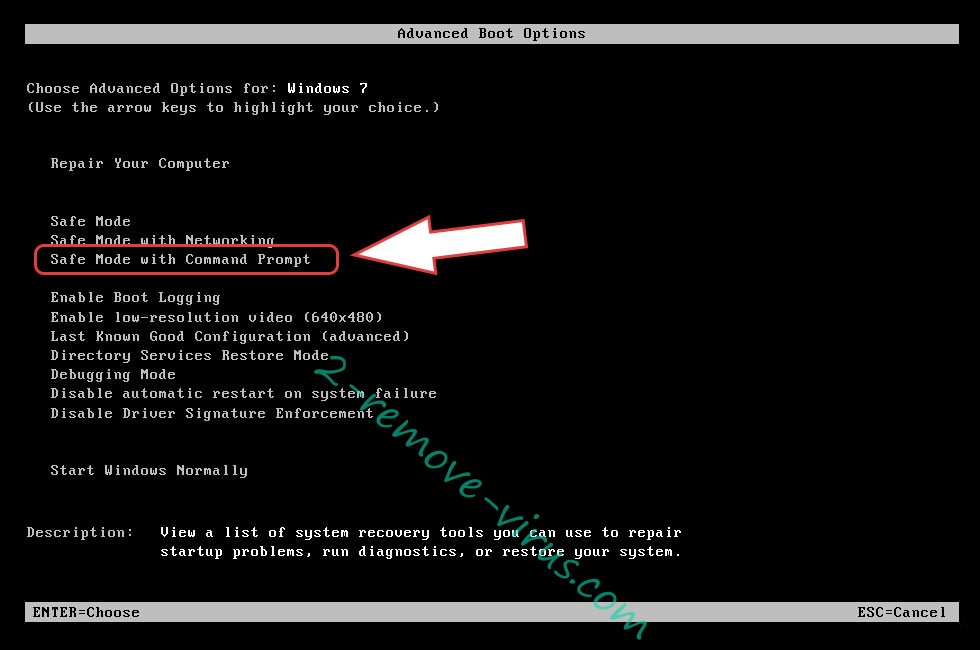

- Iniziare toccando F8 quando il tuo PC inizia a caricare.

- Sotto opzioni di avvio avanzate, selezionare modalità provvisoria con rete.

- Aprire il browser e scaricare l'utilità anti-malware.

- Utilizzare l'utilità per rimuovere TOR ransomware

Rimuovere TOR ransomware da Windows 8 e Windows 10

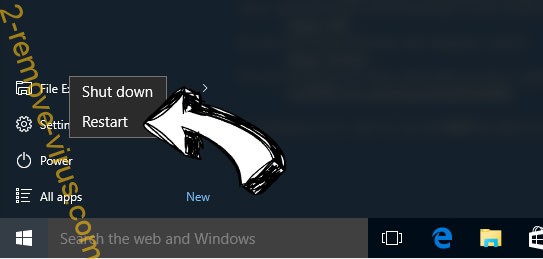

- La schermata di login di Windows, premere il pulsante di alimentazione.

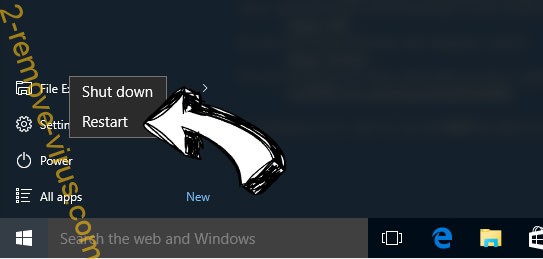

- Toccare e tenere premuto MAIUSC e selezionare Riavvia.

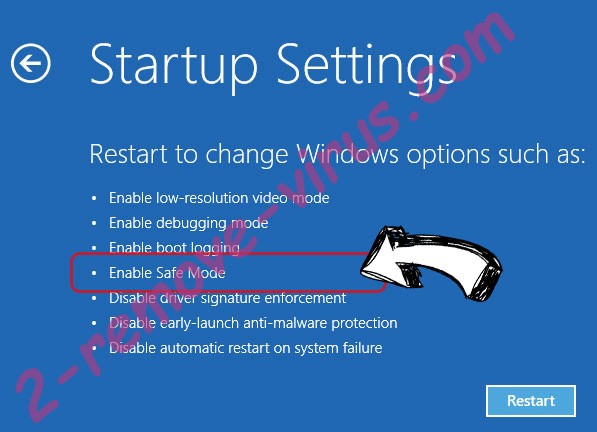

- Vai a Troubleshoot → Advanced options → Start Settings.

- Scegliere di attivare la modalità provvisoria o modalità provvisoria con rete in impostazioni di avvio.

- Fare clic su Riavvia.

- Aprire il browser web e scaricare la rimozione di malware.

- Utilizzare il software per eliminare TOR ransomware

passo 2. Ripristinare i file utilizzando Ripristino configurazione di sistema

Eliminare TOR ransomware da Windows 7/Windows Vista/Windows XP

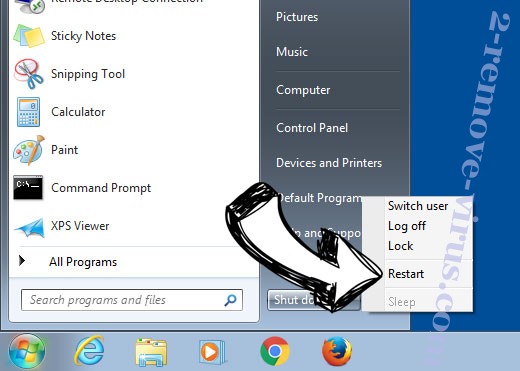

- Fare clic su Start e scegliere Chiudi sessione.

- Selezionare Riavvia e OK

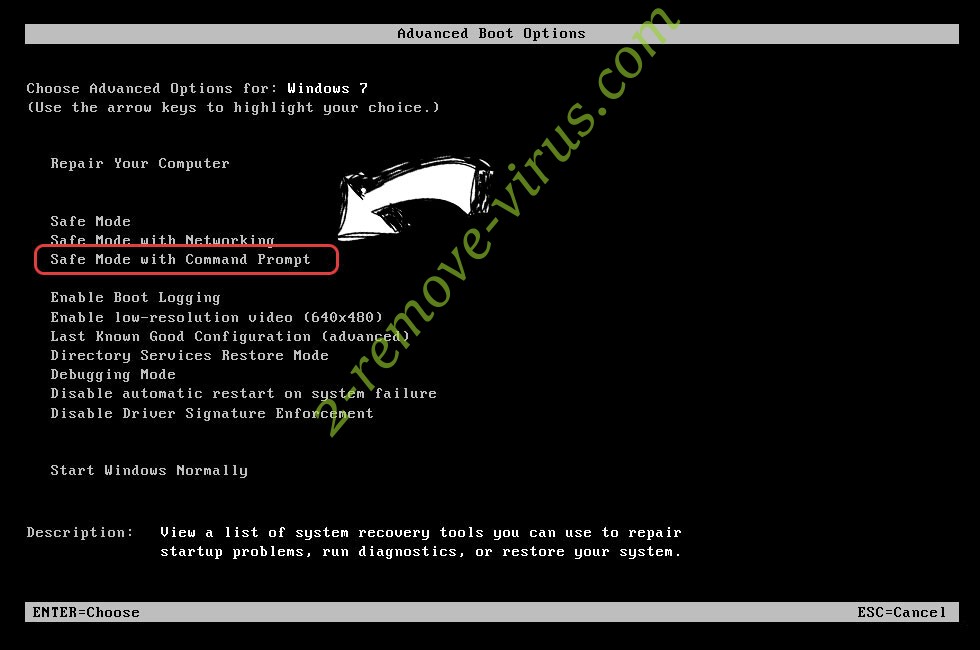

- Quando il tuo PC inizia a caricare, premere F8 ripetutamente per aprire le opzioni di avvio avanzate

- Scegliere prompt dei comandi dall'elenco.

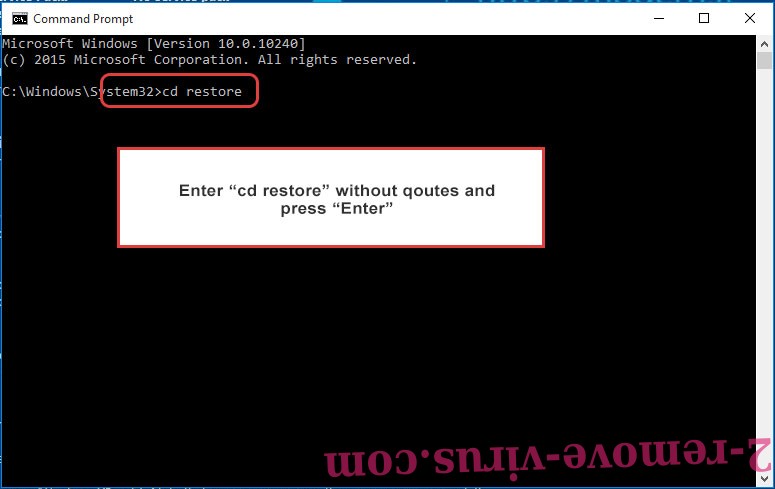

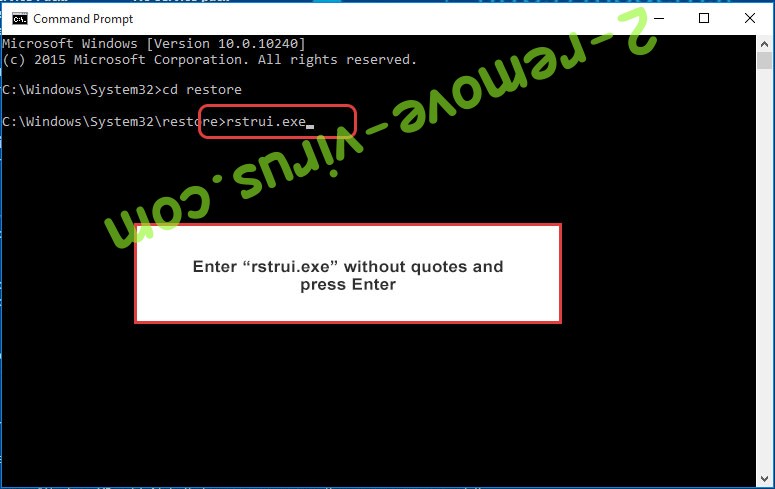

- Digitare cd restore e toccare INVIO.

- Digitare rstrui.exe e premere INVIO.

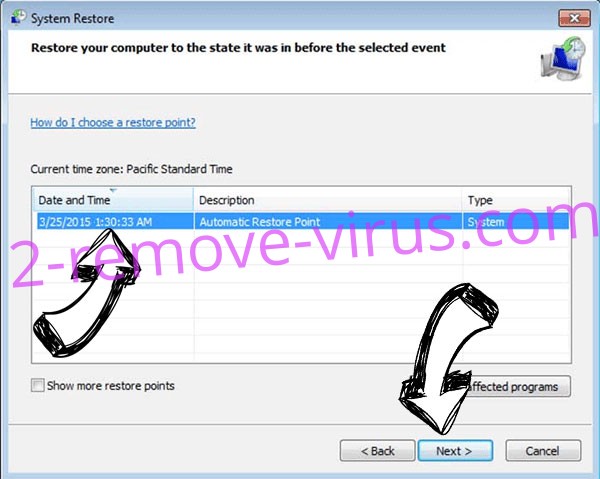

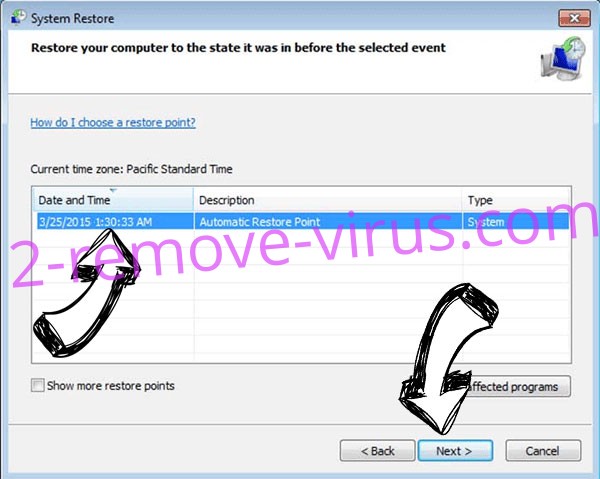

- Fare clic su Avanti nella nuova finestra e selezionare il punto di ripristino prima dell'infezione.

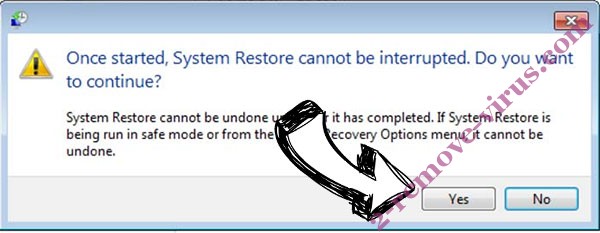

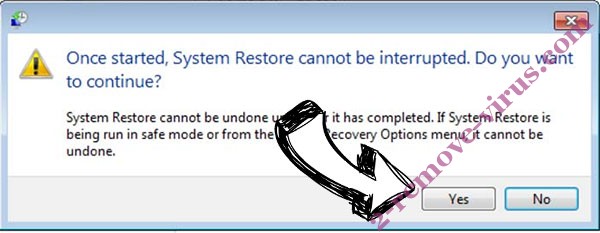

- Fare nuovamente clic su Avanti e fare clic su Sì per avviare il ripristino del sistema.

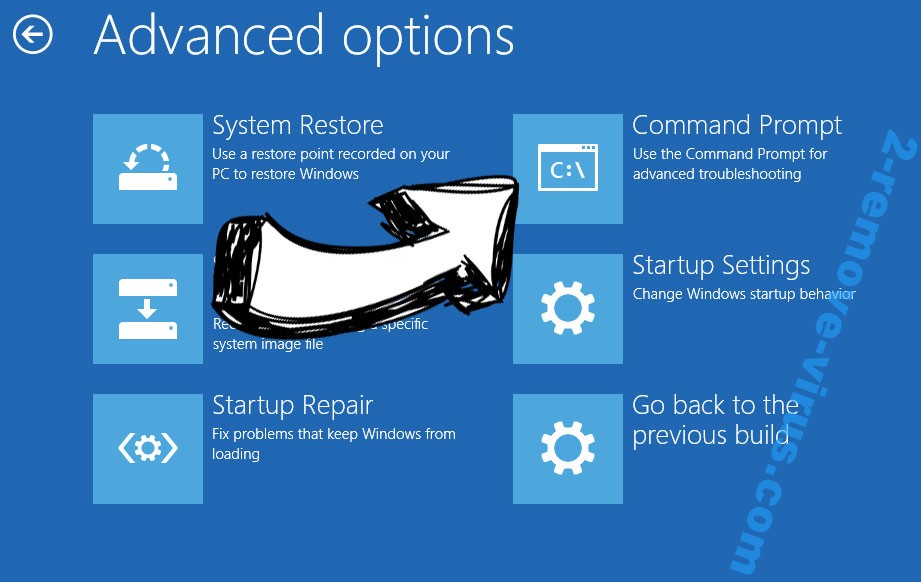

Eliminare TOR ransomware da Windows 8 e Windows 10

- Fare clic sul pulsante di alimentazione sulla schermata di login di Windows.

- Premere e tenere premuto MAIUSC e fare clic su Riavvia.

- Scegliere risoluzione dei problemi e vai a opzioni avanzate.

- Selezionare Prompt dei comandi e scegliere Riavvia.

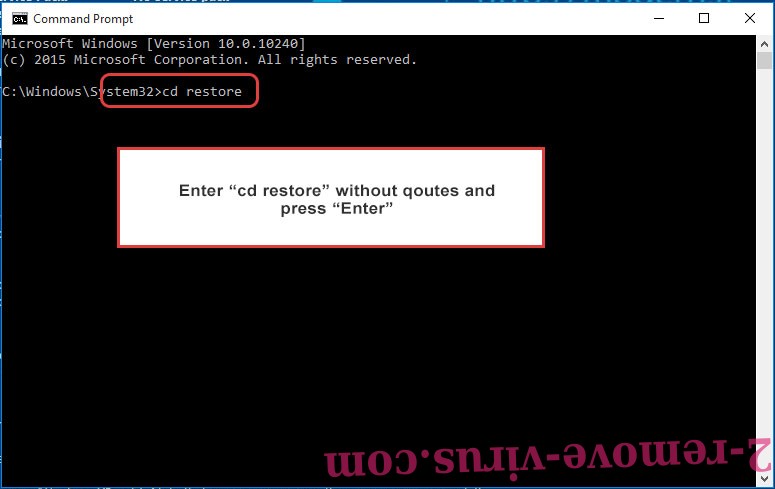

- Nel Prompt dei comandi, ingresso cd restore e premere INVIO.

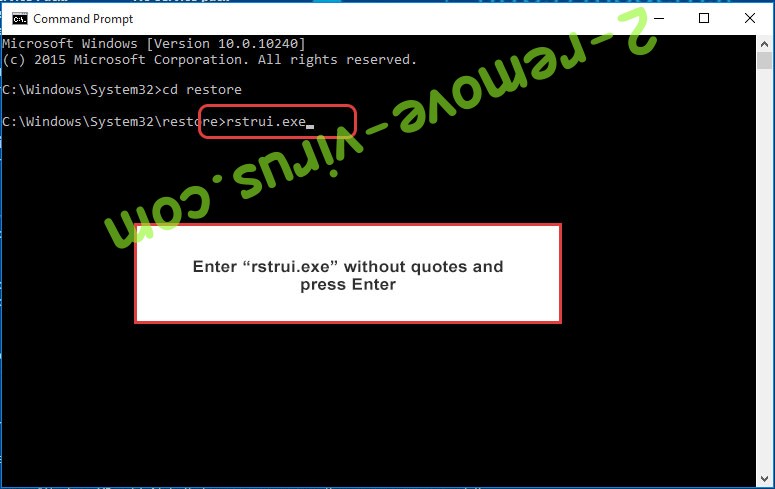

- Digitare rstrui.exe e toccare nuovamente INVIO.

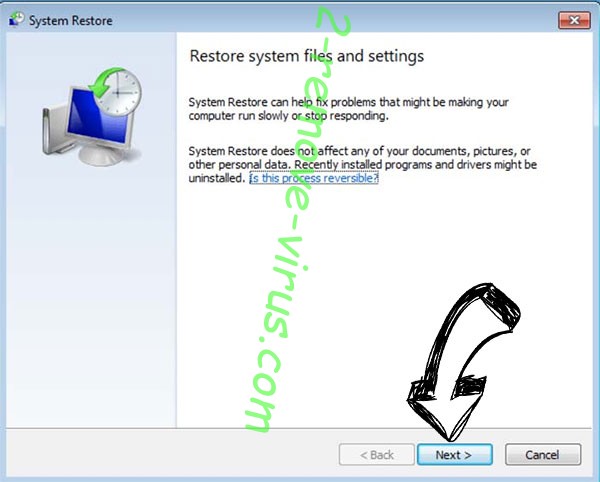

- Fare clic su Avanti nella finestra Ripristino configurazione di sistema nuovo.

- Scegliere il punto di ripristino prima dell'infezione.

- Fare clic su Avanti e quindi fare clic su Sì per ripristinare il sistema.