Hva er Army Ransomware virus

Ransomware kjent som Army Ransomware er kategorisert som en svært skadelig infeksjon, på grunn av mulig skade det kan gjøre på datamaskinen din. Hvis ransomware var noe du aldri har hørt om før nå, kan du være inne på en overraskelse. Ransomware bruker sterke krypteringsalgoritmer for å kode filer, og når prosessen er utført, vil filene bli låst, og du vil ikke kunne åpne dem. Ofre har ikke alltid muligheten til å gjenopprette filer, og det er derfor filkryptering av ondsinnet program antas å være en så høynivåforurensning.

Cyberkriminelle vil tilby deg en dekrypter, du trenger bare å betale et visst beløp, men det er et par grunner til at dette alternativet ikke anbefales. For det første vil betaling ikke sikre datadekryptering. Ikke forvent at skurker ikke bare tar pengene dine og føler seg nødt til å dekryptere filene dine. Videre, ved å betale vil du støtte fremtidige prosjekter (mer ransomware og malware) av disse kriminelle. Vil du virkelig støtte den slags kriminell aktivitet. Crooks innser også at de kan tjene enkle penger, og når ofrene betaler løsepenger, gjør de ransomware-bransjen attraktiv for slike mennesker. Vurder å investere som ba om penger i sikkerhetskopi i stedet fordi du kan bli satt i en situasjon der du står overfor tap av data igjen. Hvis sikkerhetskopiering ble gjort før ransomware infiserte systemet ditt, kan du bare slette Army Ransomware og gjenopprette filer. Du kan finne informasjon om hvordan du beskytter systemet mot denne trusselen i avsnittet nedenfor, hvis du ikke er sikker på hvordan den filkrypterende skadelige programvaren klarte å infisere enheten din.

Hvordan spres ransomware

En filkrypterende skadelig programvare kan komme inn i systemet ditt ganske enkelt, ofte ved hjelp av metoder som å legge til forurensede filer i e-post, dra nytte av sårbarheter i dataprogramvare og være vert for infiserte filer på mistenkelige nedlastingsplattformer. Ganske mange ransomware er avhengige av at folk uforsiktig åpner e-postvedlegg og ikke trenger å bruke mer sofistikerte måter. Noen ransomware bruker imidlertid mer forseggjorte metoder. Crooks må bare legge ved en infisert fil i en e-post, skrive en semi-overbevisende tekst og late som om de er fra et ekte selskap / organisasjon. Det er mer sannsynlig at folk åpner pengerelaterte e-poster, og dermed brukes disse typene emner ofte. Og hvis noen som utgir seg for å være Amazon, skulle sende en e-post til en bruker om tvilsom aktivitet i kontoen sin eller et kjøp, ville kontoeieren være mye mer sannsynlig å åpne vedlegget. Når du har å gjøre med e-post, er det visse ting å se etter hvis du vil beskytte systemet ditt. Hvis avsenderen ikke er kjent for deg, må du undersøke dem før du åpner noe de har sendt deg. Selv om du kjenner avsenderen, ikke haste, må du først sjekke e-postadressen for å sikre at den er ekte. E-postene kan være fulle av grammatikkfeil, som pleier å være ganske merkbare. Måten du blir møtt på kan også være en ledetråd, et ekte selskaps e-post som er viktig nok til å åpne, vil bruke navnet ditt i hilsenen, i stedet for en universell kunde eller medlem. Infeksjon kan også gjøres ved å bruke visse svake punkter som finnes i dataprogrammer. Disse sikkerhetsproblemene i programvare løses vanligvis raskt etter oppdagelsen, slik at skadelig programvare ikke kan bruke dem. Likevel, som verdensomspennende ransomware-angrep har bevist, installerer ikke alle disse oppdateringene. Fordi mye skadelig programvare bruker de svake flekkene, er det så viktig at programvaren ofte får oppdateringer. Hvis du synes oppdateringsvarsler er irriterende, kan de konfigureres til å installeres automatisk.

Hvordan oppfører det seg

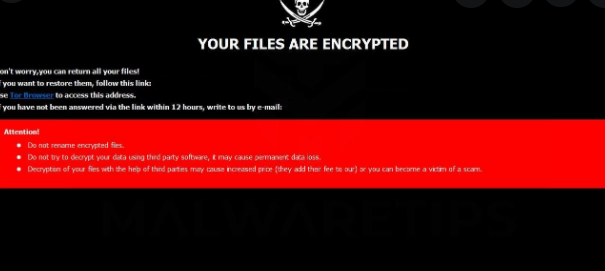

Når enheten din blir infisert, vil den målrette mot bestemte filtyper, og så snart de er lokalisert, blir de kodet. Selv om infeksjon ikke var tydelig i utgangspunktet, vil du definitivt vite at noe er galt når du ikke kan åpne filene dine. Du vet hvilke av filene dine som ble kryptert fordi de har en merkelig utvidelse lagt til dem. Dessverre kan filer krypteres permanent hvis en sterk krypteringsalgoritme ble implementert. Hvis du fortsatt er usikker på hva som skjer, bør løsepengevarselet rydde opp i alt. Du vil bli foreslått en dekrypter i bytte mot et visst beløp. Notatet bør tydelig forklare hvor mye dekrypteren koster, men hvis den ikke gjør det, vil den gi deg en e-postadresse for å kontakte de kriminelle for å sette opp en pris. Å betale for dekrypteringsprogramvaren er ikke det vi anbefaler av grunnene vi allerede har nevnt ovenfor. Når du har forsøkt alle andre alternativer, bør du bare da vurdere å overholde kravene. Kanskje du har tatt forsterkninger, men bare glemt det. For visse data som krypterer skadelig programvare, kan folk til og med få gratis dekryptatorer. Vi bør nevne at nå og da er ondsinnede programvareforskere i stand til å knekke ransomware, noe som betyr at du kan gjenopprette filer gratis. Før du bestemmer deg for å betale, se på det alternativet. Et smartere kjøp ville være backup. I tilfelle du hadde tatt sikkerhetskopi før infeksjonen rammet, kan du låse opp Army Ransomware filer etter at du har Army Ransomware fikset fullt ut. Hvis du ønsker å unngå ransomware i fremtiden, bli kjent med sannsynlige midler som det kan komme inn i systemet ditt. Forsikre deg om at du installerer oppdateringen når en oppdatering blir tilgjengelig, du ikke tilfeldig åpner filer som er lagt ved e-post, og du bare stoler på legitime kilder med nedlastingene dine.

Army Ransomware fjerning

Hvis du ønsker å fullstendig bli kvitt ransomware, vil et verktøy for fjerning av skadelig programvare være nødvendig å ha. Hvis du ikke har erfaring med datamaskiner, kan du ved et uhell forårsake ytterligere skade når du prøver å fikse Army Ransomware manuelt. Hvis du går med det automatiske alternativet, ville det være et mye bedre valg. Denne typen programmer er opprettet med den hensikt å fjerne eller til og med stoppe denne typen trusler. Velg programvaren for fjerning av skadelig programvare som passer best til det du trenger, last den ned og skann enheten din for trusselen når du har installert den. Verktøyet er imidlertid ikke i stand til å gjenopprette filer, så ikke bli overrasket over at filene dine forblir som de var, kryptert. Når infeksjonen er rengjort, må du sørge for at du regelmessig tar sikkerhetskopi for alle filene dine.

Offers

Last ned verktøyet for fjerningto scan for Army RansomwareUse our recommended removal tool to scan for Army Ransomware. Trial version of provides detection of computer threats like Army Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Army Ransomware ved hjelp av sikkermodus med nettverk.

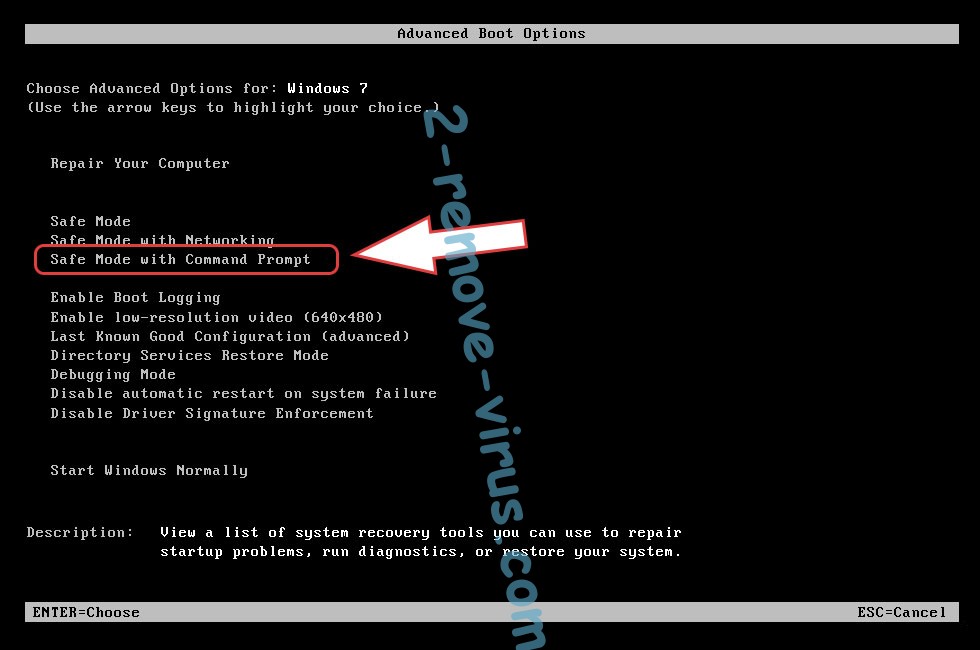

Fjern Army Ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Army Ransomware

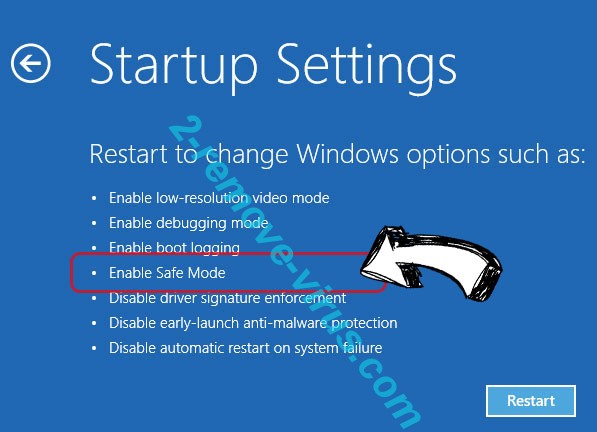

Fjern Army Ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Army Ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

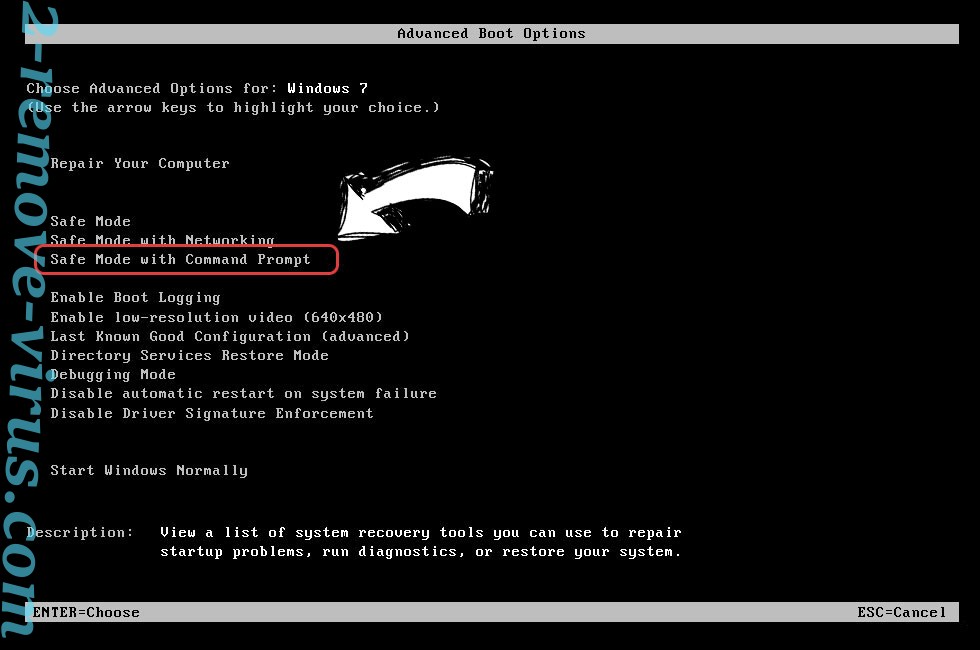

Slette Army Ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

- Skriv inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter.

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

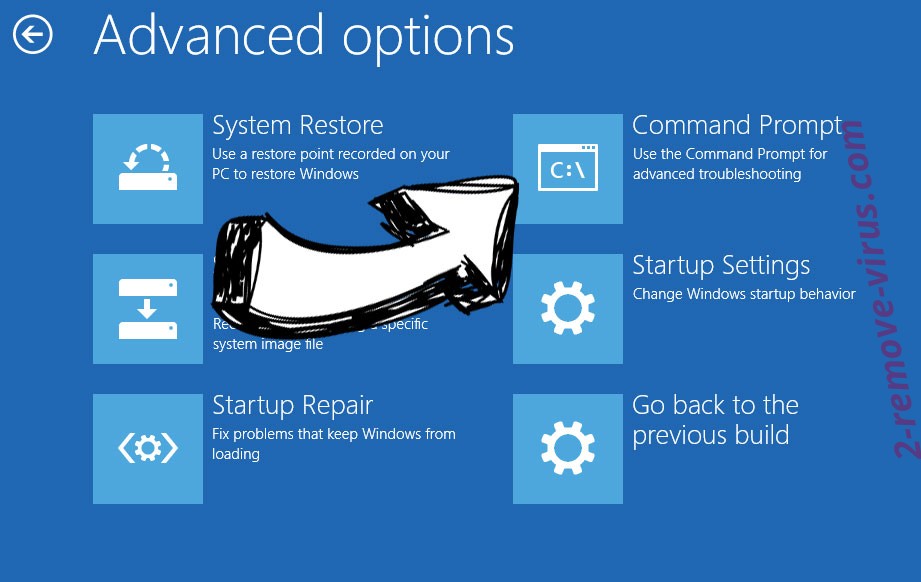

Slette Army Ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

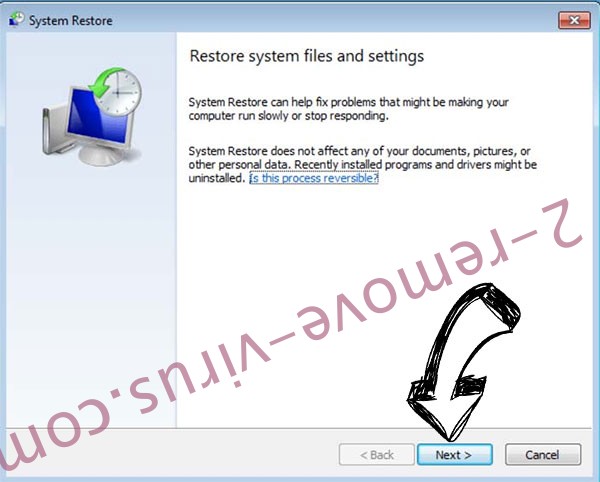

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.