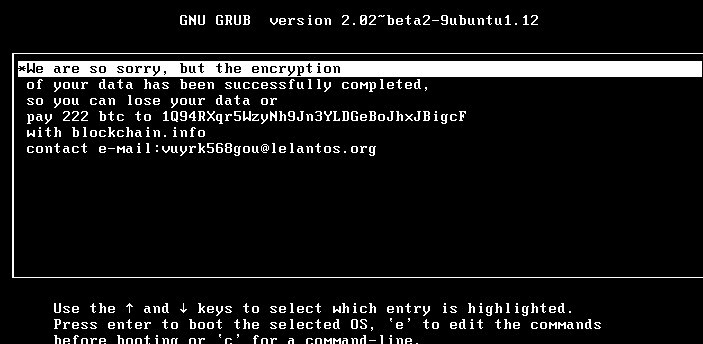

Er dette en alvorlig Boot ransomware virus

Den ransomware kjent som Boot ransomware er klassifisert som en alvorlig infeksjon, på grunn av mengden av skade det kan gjøre til datamaskinen. Ransomware er ikke noe hver person har hørt om, og hvis du nettopp har støtt på det nå, vil du lære hvordan skade det kan være første hånd. Ransomware bruker sterke krypterings algoritmer til å kode filer, og når prosessen er utført, vil filene bli låst, og du vil ikke kunne åpne dem. Grunnen til dette malware antas å være en alvorlig trussel er fordi ransomware låste filer er ikke alltid gjenopprettes. Du vil også bli tilbudt å kjøpe en dekryptering nytte for en viss sum penger, men det er ikke foreslått alternativ for et par grunner.

Før noe annet, betaler vil ikke sikre fil dekryptering. Hvorfor skulle folk ansvarlig for filkryptering hjelpe deg å gjenopprette dem når det er ingenting å hindre dem fra bare å ta pengene dine. Videre, ved å betale du vil finansiere Cyber kriminelle ‘ fremtidige prosjekter. Ransomware allerede gjorde milliarder verdt av skade på bedrifter i 2017, og det er bare et anslag. Og jo flere mennesker gir dem penger, jo mer av en lønnsom bedrift ransomware blir, og som tiltrekker seg mange mennesker til næringen. Kjøpe backup med de etterspurte pengene ville være en mye klokere beslutninger fordi hvis du noen gang kjører inn i denne type situasjon igjen, kan du bare låse opp Boot ransomware data fra backup og deres tap ville ikke være en mulighet. I tilfellet du did ha sikkerhetskopien tidligere å infeksjon, fjerne Boot ransomware virus og komme seg data fra der. Informasjon om de vanligste distribusjonsmetoder vil bli gitt i avsnittet nedenfor, hvis du ikke er sikker på hvordan ransomware klarte å infisere systemet.

Ransomware spre måter

E-postvedlegg, utnyttelses kits og ondsinnede nedlastinger er de vanligste metodene for ransomware-spredning. Det er vanligvis ikke nødvendig å komme opp med mer sofistikerte metoder fordi mange mennesker er ikke forsiktig når de bruker e-post og laste ned noe. Mer sofistikerte metoder kan også brukes, men ikke så ofte. Kriminelle må bare bruke en berømt firmanavn, skrive en overbevisende e-post, legge til malware-ridd filen til e-post og sende den til mulige ofre. Brukere er mer utsatt for å åpne penger-relaterte e-poster, og dermed disse typer emner er ofte brukt. Og hvis noen som later til å være Amazon var e en person om tvilsom aktivitet i sin konto eller et kjøp, ville kontoeieren være mye mer utsatt for å åpne vedlegget uten å tenke. På grunn av dette, må du være forsiktig med å åpne e-post, og se opp for indikasjoner på at de kan være skadelig. Hvis du ikke er kjent med avsenderen, kan du undersøke saken. Selv om du kjenner avsenderen, ikke rush, først undersøke e-postadressen for å sikre at det er legitimt. E-postene kan være full av grammatiske feil, som pleier å være ganske tydelig. En annen tydelig ledetråd kan være ditt navn blir borte, hvis, kan si at du bruker Amazon og de skulle sende deg en e-post, ville de ikke bruke generelle hilsener som Kjære kunde/medlem/bruker, og i stedet ville sette inn navnet du har gitt dem med. Svake punkter i et system kan også brukes til infeksjon. All programvare har svake flekker, men vanligvis, programvare forfattere fikse dem når de identifiserer dem slik at malware ikke kan bruke den til å angi en enhet. Som har blitt vist av WannaCry, men ikke alle er at raske til å oppdatere sine programmer. Det er svært viktig at du ofte oppdaterer programvaren fordi hvis et svakt punkt er alvorlig nok, kan det brukes av skadelig programvare. Stadig å måtte installere oppdateringer kan bli plagsomme, slik at du kan sette dem opp til å installere automatisk.

Hvordan oppfører det seg

Når en datakryptering skadelig programvare klarer å gå inn i systemet, vil den søke etter bestemte filtyper og så snart de er funnet, vil de bli kryptert. I utgangspunktet kan det være forvirrende om hva som skjer, men når filene ikke kan åpnes som normalt, vil du i det minste vet noe er galt. En uvanlig utvidelse vil også være knyttet til alle berørte filer, som kan bidra til å identifisere den riktige filen koding malware. Det bør nevnes at det kan være umulig å dekryptere data hvis kraftige krypterings algoritmer ble brukt. I tilfelle du fortsatt er forvirret om hva som skjer, vil alt bli gjort klart i løsepenger varsling. Du vil bli foreslått en i bytte for en viss sum penger. Hvis prisen for en er ikke vist på riktig måte, må du kontakte hackere, normalt gjennom den med følgende e-postadresse for å finne ut hvor mye og hvordan du skal betale. For allerede diskutert grunner, betaler skurkene er ikke oppmuntret valg. Prøv ut alle andre sannsynlige alternativet, før du selv vurdere å etterkomme kravene. Kanskje du rett og slett ikke husker å gjøre backup. En gratis dekryptering programvare kan også være et alternativ. En dekryptering verktøyet kan være tilgjengelig for gratis, hvis noen var i stand til å dekryptere ransomware. Tenk at før du betaler de forespurte pengene selv krysser tankene dine. Du ville ikke møte mulig tap av data hvis du noen gang ende opp i denne situasjonen igjen hvis du investert noe av at summen i kjøpe backup med de pengene. Hvis sikkerhetskopien ble opprettet før infeksjonen invaderte, kan du gjenopprette filer etter at du eliminerer Boot ransomware virus. Hvis du vil unngå ransomware i fremtiden, bli kjent med sannsynlige midler der det kan gå inn på datamaskinen. Hold deg til trygge sider når det kommer til nedlastinger, vær forsiktig når du arbeider med e-postvedlegg, og sørg for at programmene er oppdatert.

Måter å slette på Boot ransomware

Hvis filen kryptere ondsinnede programmet er fortsatt i datamaskinen, må du få en anti-malware verktøy for å kvitte seg med det. Å manuelt fikse Boot ransomware er ingen enkel prosess, og du kan ende opp med å få til mer skade. I stedet foreslår vi at du bruker en malware flytting verktøyet, en metode som ikke ville sette datamaskinen i fare. Det kan også stoppe fremtidige ransomware fra å komme inn, i tillegg til å hjelpe deg med å fjerne denne. Finn ut hvilke malware fjerning programvare som er mest egnet for deg, installere den og autorisere den til å utføre en skanning av enheten for å identifisere infeksjonen. Men uheldig det kan være, en anti-malware verktøyet vil ikke hjelpe deg i data gjenopprette som det ikke er i stand til å gjøre det. Etter at infeksjonen er rengjort, sørg for at du anskaffer sikkerhetskopiering og rutinemessig backup alle viktige data.

Offers

Last ned verktøyet for fjerningto scan for Boot ransomwareUse our recommended removal tool to scan for Boot ransomware. Trial version of provides detection of computer threats like Boot ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette Boot ransomware ved hjelp av sikkermodus med nettverk.

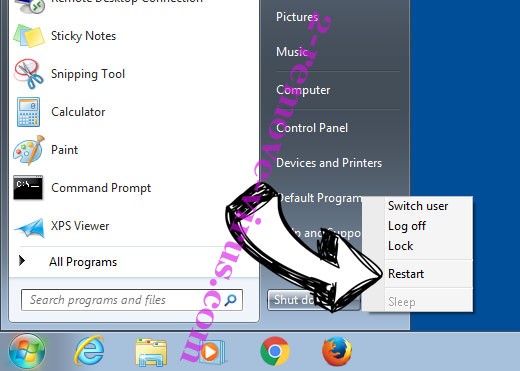

Fjern Boot ransomware fra Windows 7/Windows Vista/Windows XP

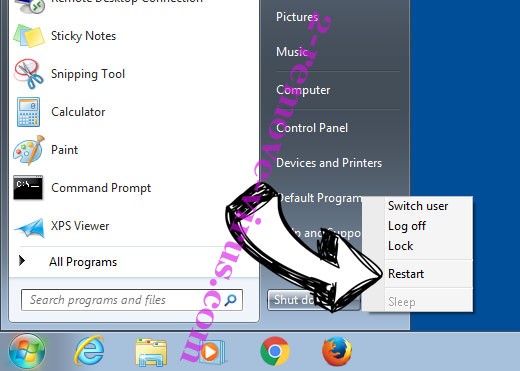

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

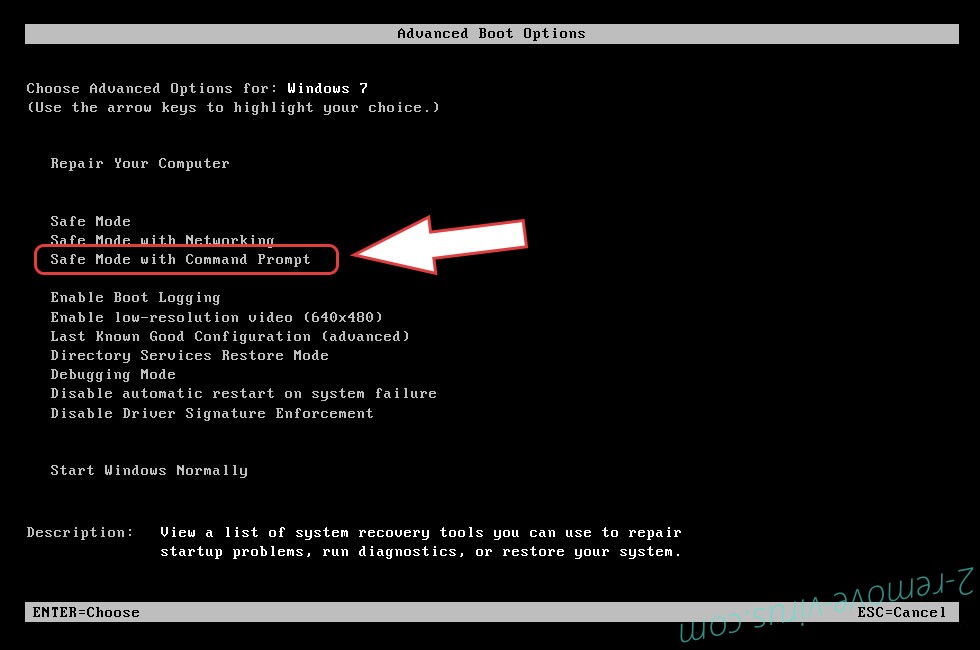

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Boot ransomware

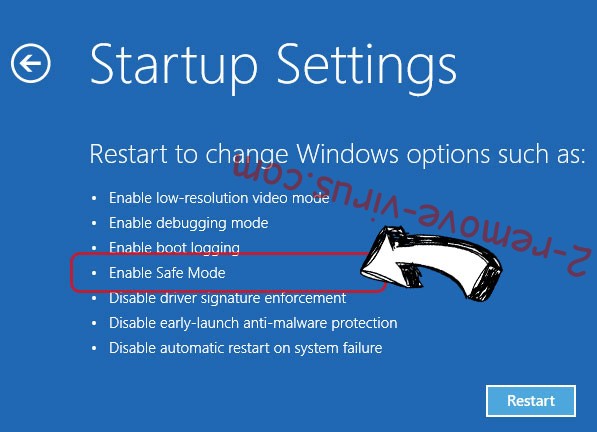

Fjern Boot ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Boot ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

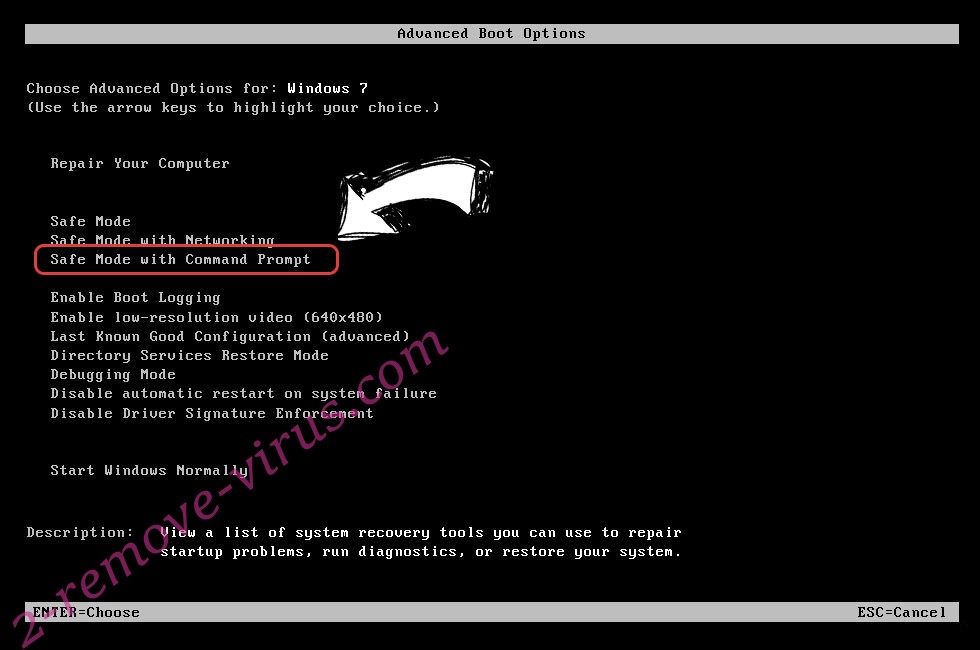

Slette Boot ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

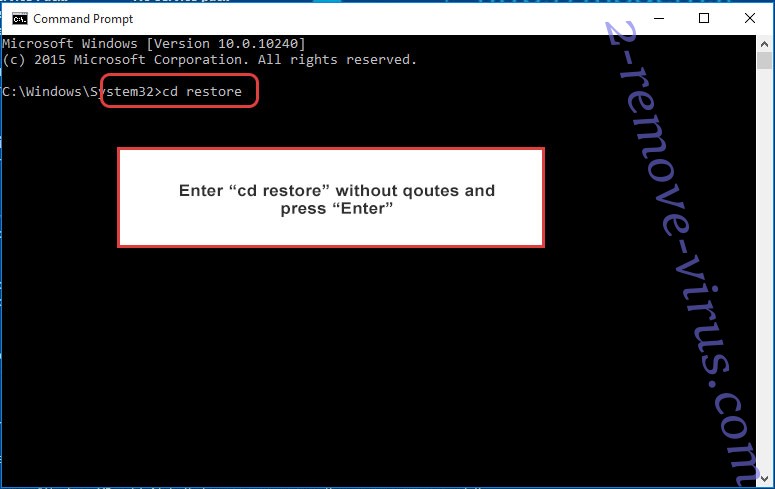

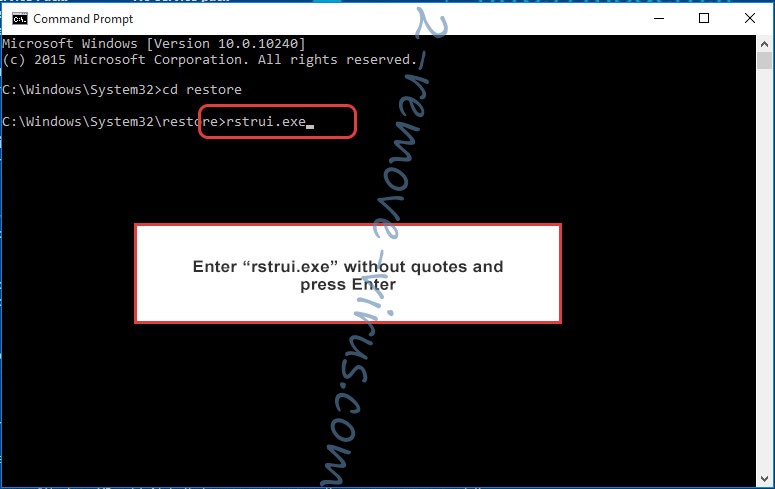

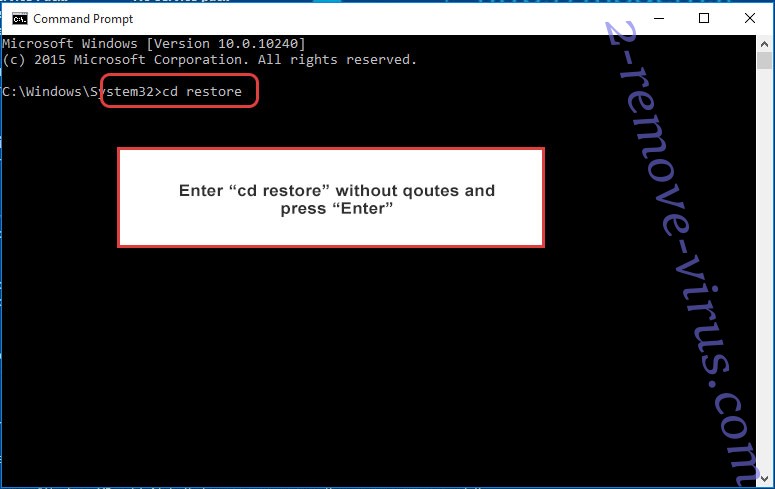

- Skriv inn cd restore, og trykk Enter.

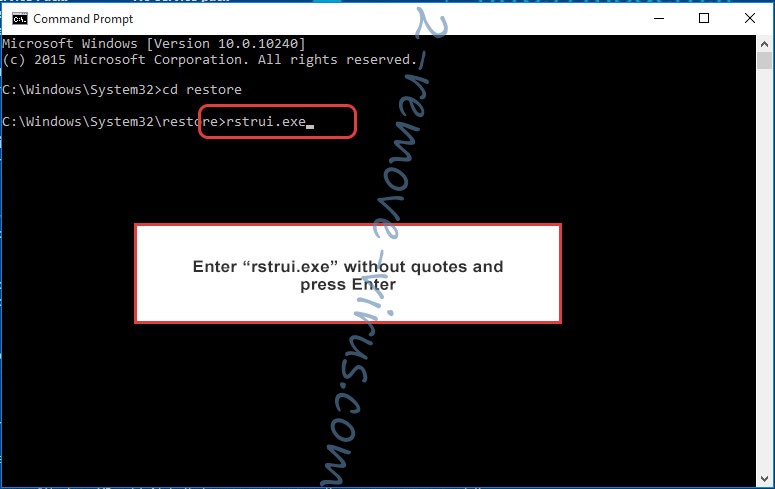

- Skriv inn rstrui.exe og trykk Enter.

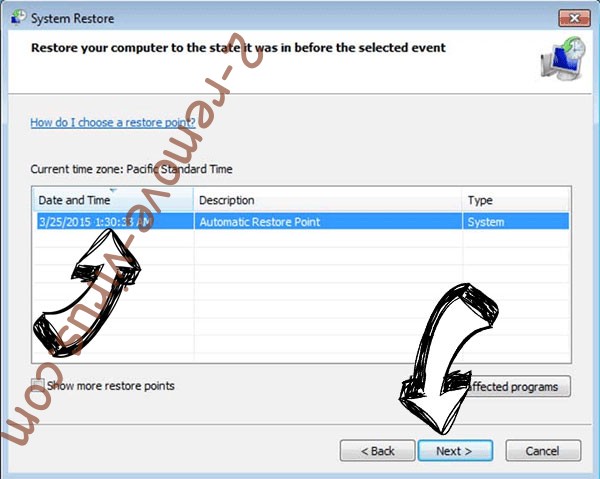

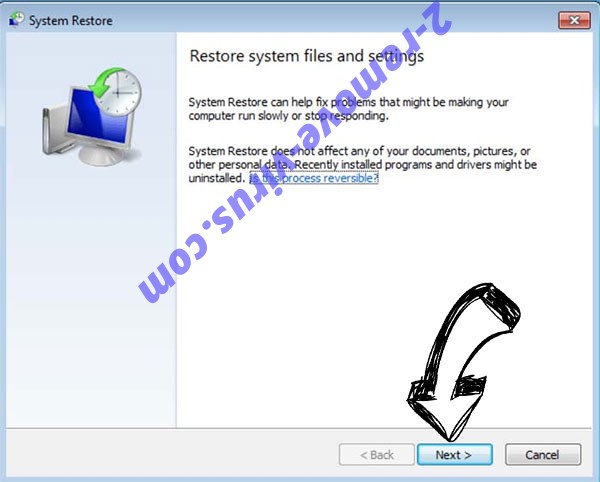

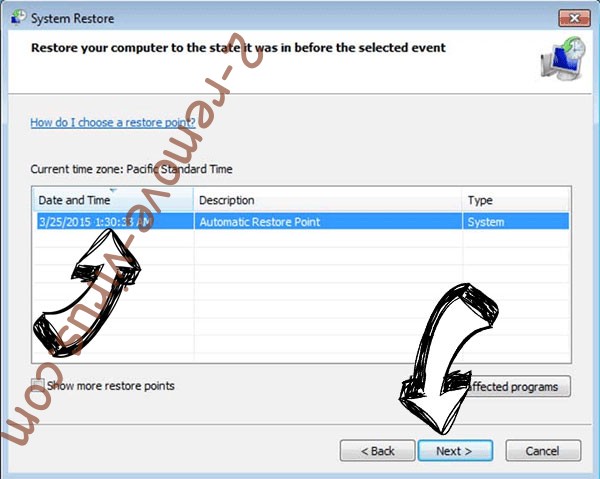

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

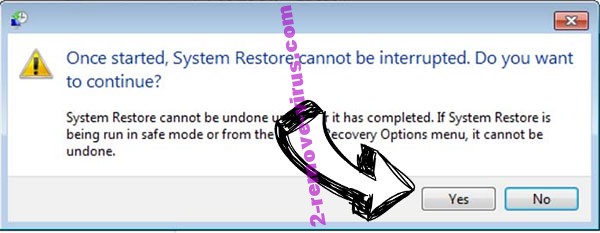

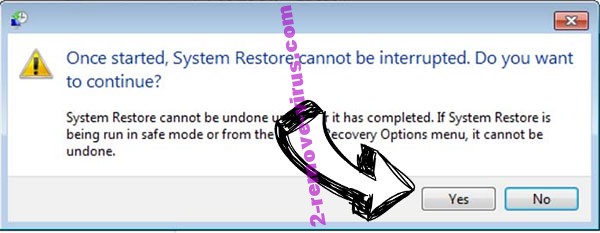

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette Boot ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

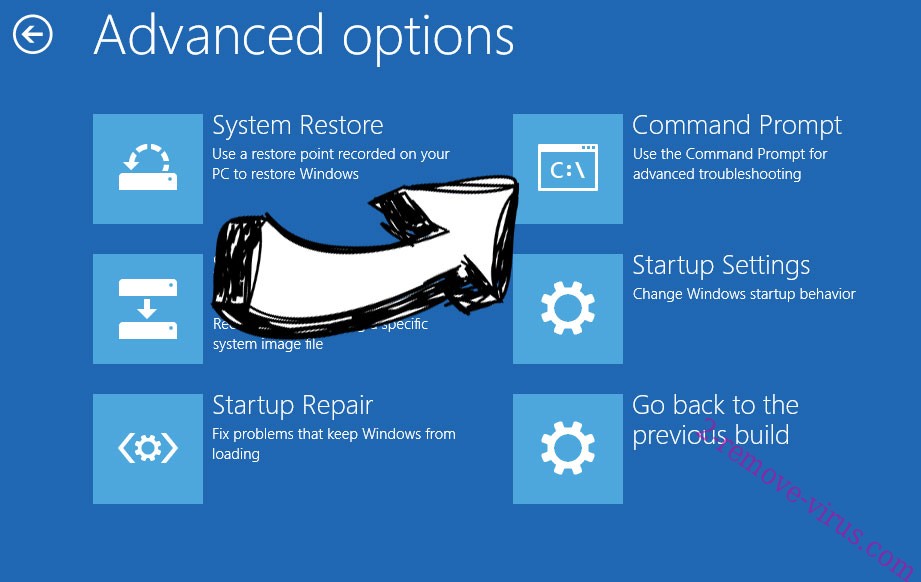

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.