Dkey ransomware er filkrypterende skadelig programvare som tilhører Dharma ransomware-familien. Poenget med denne infeksjonen er å kryptere brukernes filer og selge en dekrypteringsprogram til ofre som ikke har sikkerhetskopier. Krypterte filer kan gjenkjennes av en utvidelse som er lagt til dem. Utvidelsen inkluderer brukernes unike ID-er, og en kontakt-e-postadresse, og slutter på .dkey. Dessverre, når filer er kryptert, vil de ikke kunne åpnes med mindre brukerne først bruker en dekrypteringsprogram på dem. Men å få dekrypteringsprogrammet vil ikke være lett fordi bare malware-operatørene har det.

Dkey ransomware retter seg mot alle personlige filer, inkludert bilder, videoer, bilder, dokumenter osv. Krypterte filer er umiddelbart gjenkjennelige på grunn av utvidelsen som legges til dem. Utvidelsen inneholder brukernes tildelte ID-er, og en kontakt-e-postadresse, samt .dkey. For eksempel vil image.jpg bli image.jpg.unique ID.[Daniel22key@aol.com].dkey.

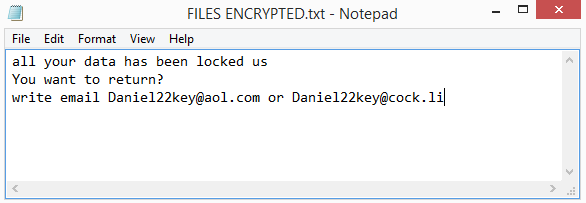

Når filer er fullstendig kryptert, viser ransomware en popup-løsepenger, samt slipper en FIL KRYPTERT.txt tekstnotat. Begge notatene inneholder svært lite informasjon og ber om at ofre sender en e-post til Daniel22key@aol.com med sin tildelte ID. Malware-operatørene vil antagelig sende tilbake instruksjoner, så vel som prisen for dekrypteringsprogrammet. Selv om det ikke er nevnt i notatet, er det sannsynligvis trygt å anta at dekrypteringsprogrammet vil koste rundt $ 1000 fordi det er den vanlige prisen. Uansett hva det måtte være, anbefales det ikke å betale fordi det ikke garanterer en dekrypteringsprogram. Brukere bør huske på at de har å gjøre med nettkriminelle, og de opererer ikke som legitime virksomheter. Det er ingenting som hindrer dem i å bare ta brukernes penger og ikke sende noe i retur. Dette har skjedd med mange ofre tidligere, dessverre. Videre er det verdt å nevne at brukernes løsepenger vil gå til fremtidig kriminell virksomhet. Og grunnen til at ransomware fortsatt er så stor, er at ofrene fortsetter å betale løsepenger. Så lenge de fortsetter å gjøre det, vil ransomware fortsette å trives.

For brukere som ikke har noen sikkerhetskopi, er alternativene for filgjenoppretting svært begrensede. Det eneste alternativet er å vente på at en gratis Dkey ransomware dekrypteringsprogram skal slippes. Det er ikke tilgjengelig for øyeblikket, men det er ikke umulig at det vil bli utgitt i fremtiden. Så brukere anbefales å sikkerhetskopiere filene sine og av og til se etter en Dkey ransomware dekrypterer.

Distribusjonsmetoder for ransomware

De fleste malware distribueres via de samme metodene. Disse metodene inkluderer e-postvedlegg, torrenter, nedlastinger fra usikre kilder, etc. Brukere som har dårlige surfevaner, er mye mer sannsynlig å infisere datamaskinene sine med skadelig programvare. Å utvikle bedre vaner kan gå langt for å unngå malwareinfeksjoner.

E-postvedlegg er en svært vanlig distribusjonsmetode for skadelig programvare. Ondsinnede aktører kjøper e-postadresser fra hackerfora, legger ved ondsinnede filer i e-post og sender dem. Når brukere åpner vedleggene, infiserer de datamaskinene sine. Det er en ganske lav innsatsmetode, og det er derfor den er ganske populær blant ondsinnede skuespillere. Heldigvis for brukere er slike e-poster vanligvis ganske åpenbare. Først av alt, de er fulle av grammatikk / stavefeil. Avsendere hevder vanligvis å være fra legitime selskaper, så feilene virker veldig malplasserte. Legitime e-poster fra selskaper vil sjelden inneholde feil fordi de ser veldig uprofesjonelle ut.

Ondsinnede e-postmeldinger sendes vanligvis fra tilfeldige e-postadresser, noe som er en annen gave. Brukere bør alltid først sjekke e-postadressen før de samhandler med en e-post som ber dem om å klikke på en lenke eller åpne et vedlegg. Hvis det ser helt tilfeldig ut, er det sannsynligvis en ondsinnet e-post. Men selv om det ser legitimt ut, anbefales det fortsatt å undersøke det for å se om det tilhører hvem avsenderen hevder å være.

Hvordan en e-postadresser til brukere også kan fortelle mye om det. Når du sender e-post til kunder, vil legitime selskaper vanligvis adressere brukere ved navn. Det er en vanlig taktikk som brukes av selskaper for å få en e-post til å virke mer personlig. Men fordi nettkriminelle vanligvis ikke har brukernes personlige opplysninger, blir de tvunget til å bruke generiske ord som «Bruker», «Medlem», «Kunde» osv., Når de henvender seg til brukere.

Noen ondsinnede e-poster kan være mye mer sofistikerte, spesielt hvis nettkriminelle retter seg mot noen spesifikke og har informasjon om dem. En slik e-post ville ha riktig grammatikk og ingen stavefeil, adressere brukere ved navn og ha biter av informasjon som ville få det hele til å virke mye mer troverdig. For å unngå å åpne skadelige filer, anbefales det sterkt å skanne alle e-postvedlegg med antivirusprogramvare eller VirusTotal før du åpner dem.

Brukere kan også infisere datamaskinene sine med alle slags skadelig programvare ved å laste ned fra usikre kilder. Malware lurer på hvert hjørne av Internett, og derfor bør nedlastinger bare gjøres fra offisielle / bekreftede kilder.

Til slutt spres skadelig programvare ofte via torrenter. Ondsinnede aktører laster opp torrenter med skadelig programvare på dårlig modererte torrent-nettsteder. Det er vanligvis torrenter for underholdningsinnhold som har skadelig programvare i seg. Mer spesifikt torrenter for filmer, TV-serier og videospill. Ikke bare stjeler torrenting av opphavsrettsbeskyttet innhold, men det er også farlig for datamaskinen.

Dkey ransomware fjerning

Ransomware anses å være en av de mer alvorlige malwareinfeksjonene. Med mindre brukerne vet nøyaktig hva de skal gjøre, er det ikke en god idé å prøve å fjerne Dkey ransomware manuelt. Det kan føre til enda mer skade på datamaskinen. Tatt i betraktning at det er en sofistikert malwareinfeksjon, bør fjerningen overlates til et profesjonelt verktøy.

Hvis brukere har en sikkerhetskopi, kan de begynne å gjenopprette filer så snart antivirusprogramvaren fjernes Dkey ransomware helt fra datamaskinen. Hvis ransomware fortsatt var til stede når brukere kobler seg til sikkerhetskopien, vil de sikkerhetskopierte filene også bli kryptert.

Hvis det ikke er noen sikkerhetskopi, er det ingenting brukere kan gjøre foruten å vente på at en gratis Dkey ransomware dekrypteringsprogram skal utgis. Når, eller til og med om, det vil skje, er ikke sikkert. Hvis den blir utgitt, vil brukerne finne den på NoMoreRansom .

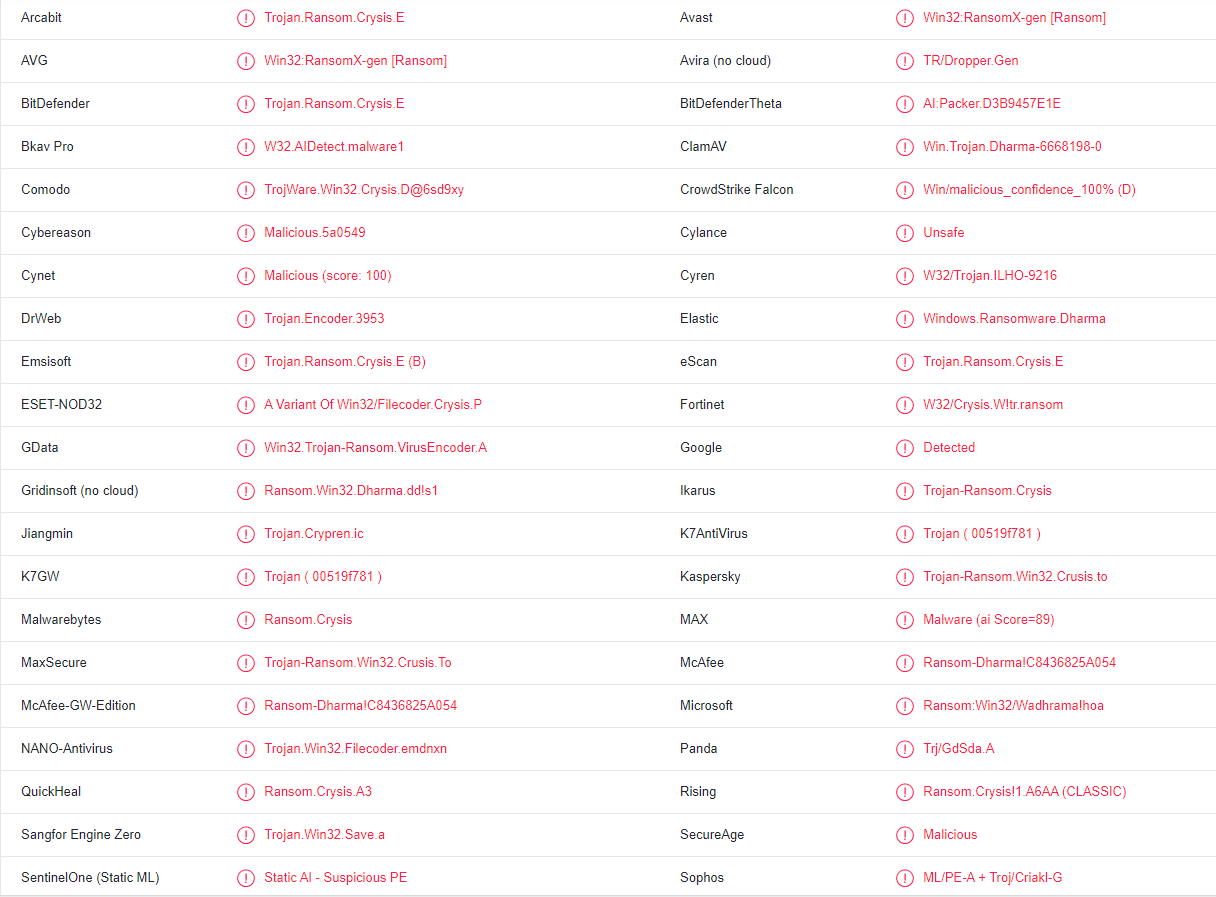

Dkey ransomware oppdages som:

- Win32: RansomX-gen [Ransom] av AVG / Avast

- Trojan.Ransom.Crysis.E av Bitdefender

- Trojan.Ransom.Crysis.E (B) av Emsisoft

- En variant av Win32/Filecoder.Crysis.P av ESET

- Ransom.Crysis av Malwarebytes

- Ransom.Win32.CRYSIS.SM av TrendMicro

- Løsepenger:Win32/Wadhrama!hoa av Microsoft

- Løsepenger-Dharma! C8436825A054 av McAfee

- Trojan-Ransom.Win32.Crusis.to av Kaspersky

Quick Menu

trinn 1. Slette Dkey ransomware ved hjelp av sikkermodus med nettverk.

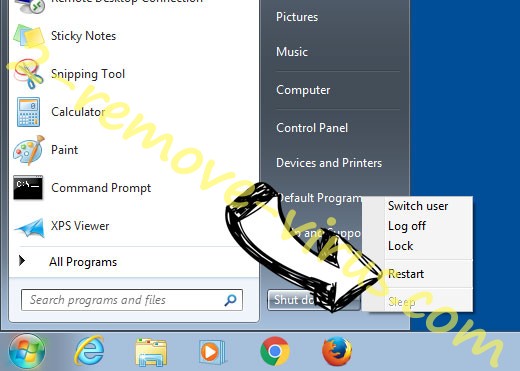

Fjern Dkey ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne Dkey ransomware

Fjern Dkey ransomware fra Windows 8/Windows 10

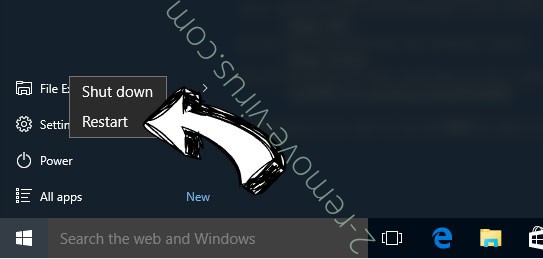

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

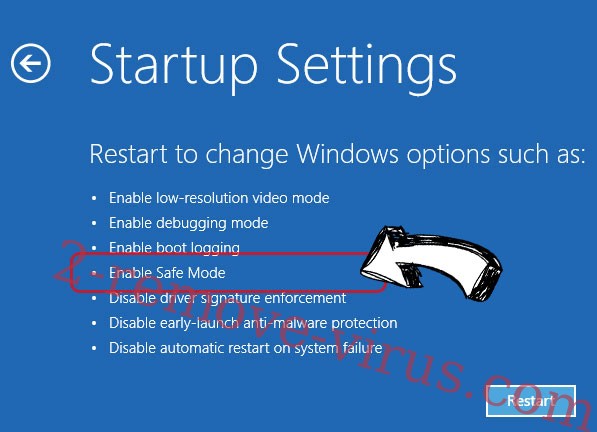

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette Dkey ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

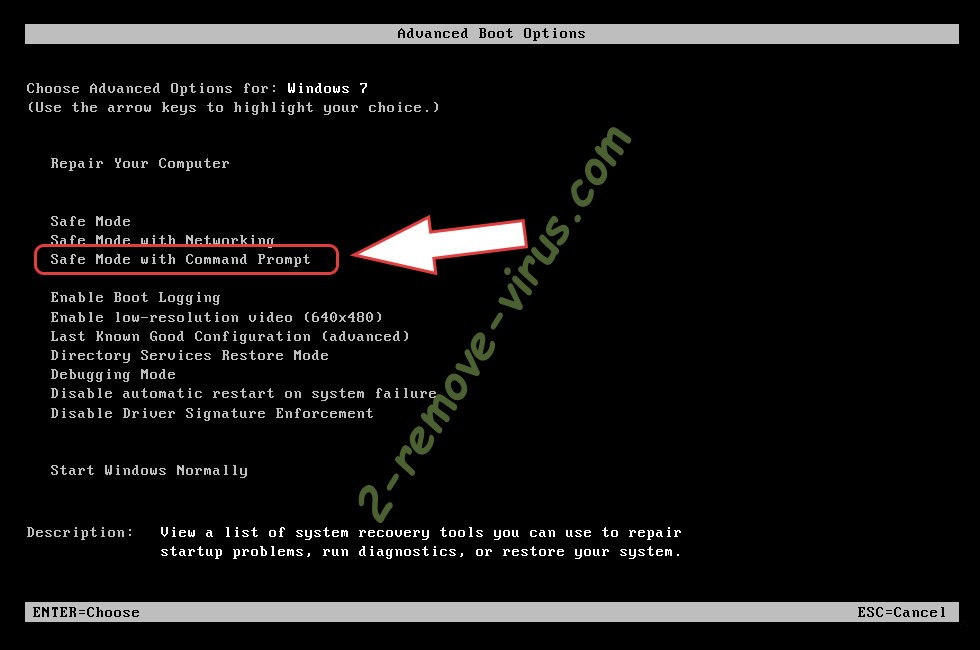

Slette Dkey ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

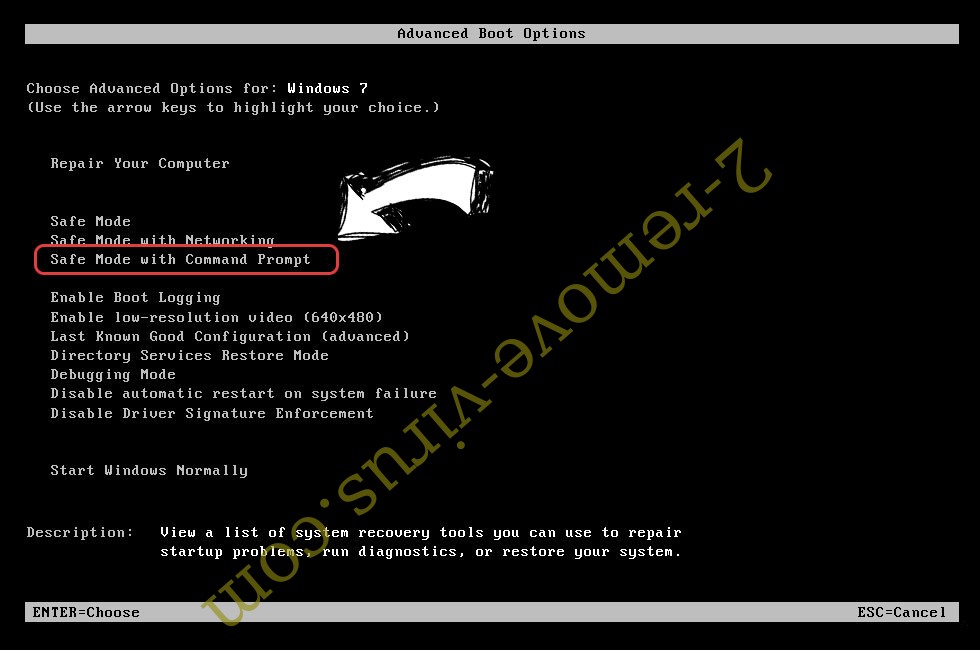

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

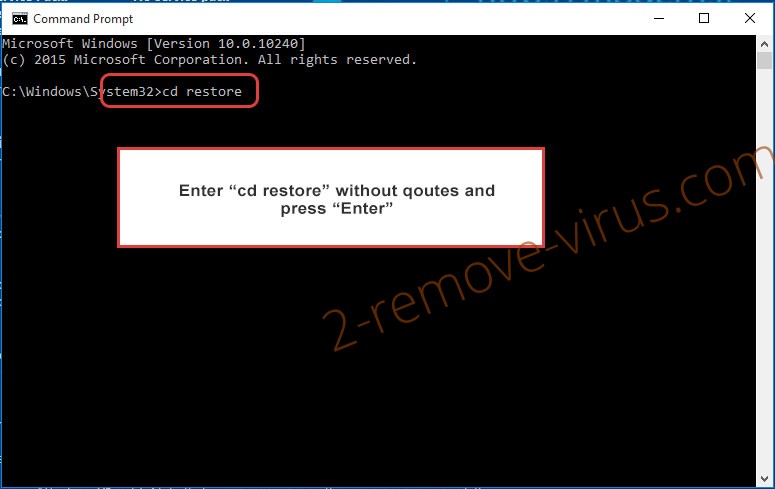

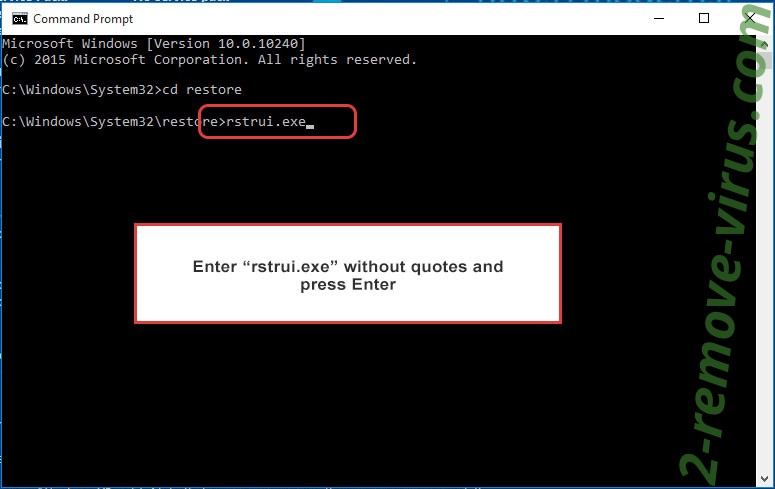

- Skriv inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter.

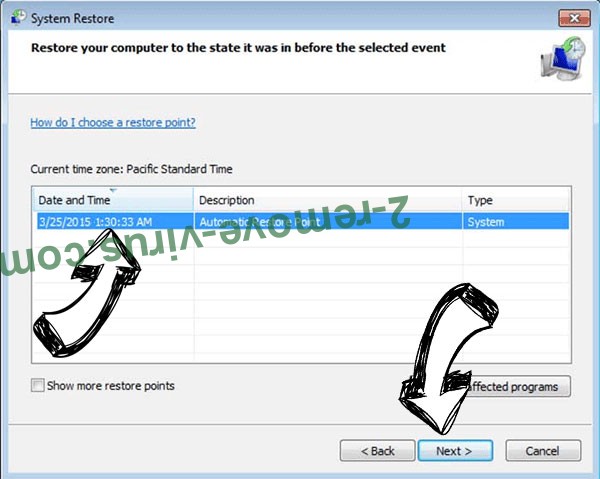

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

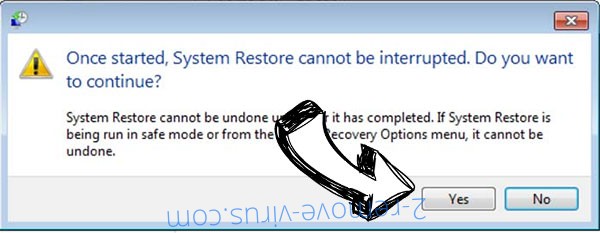

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

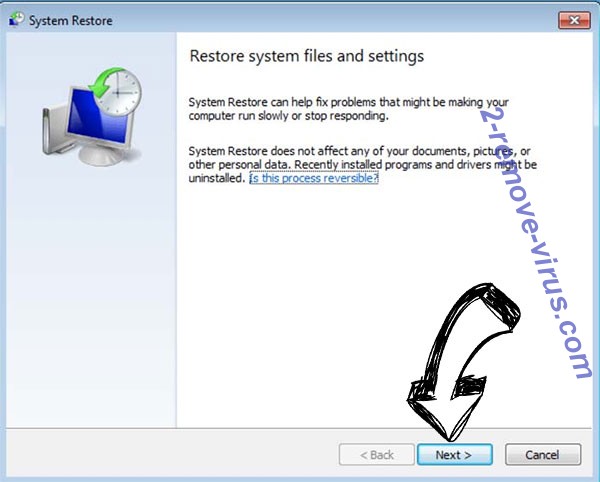

Slette Dkey ransomware fra Windows 8/Windows 10

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

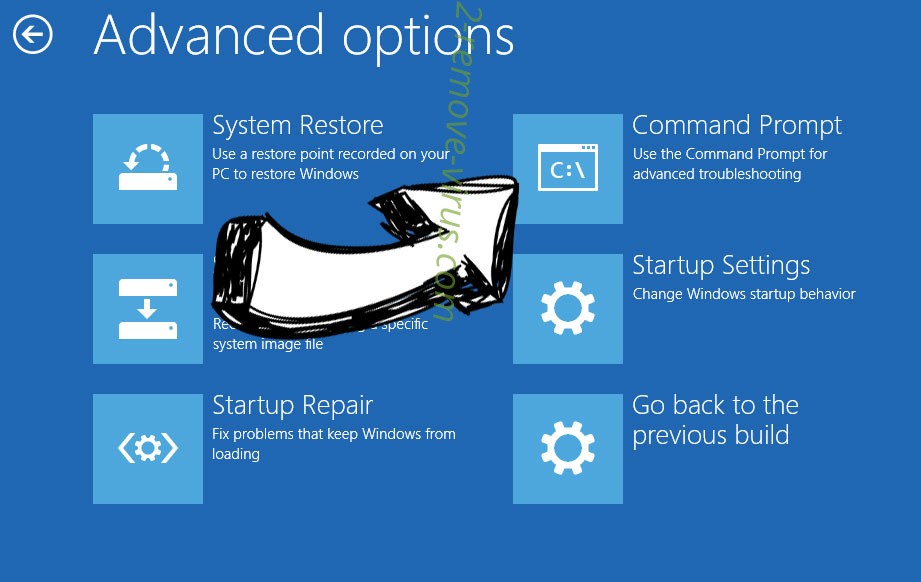

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.

Offers

Last ned verktøyet for fjerningto scan for Dkey ransomwareUse our recommended removal tool to scan for Dkey ransomware. Trial version of provides detection of computer threats like Dkey ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer