Hva er ransomware

Ransomware kjent som rdp ransomware er klassifisert som en alvorlig trussel, på grunn av mengden av skade det kan føre til. Fil kryptering malware er ikke noe enhver person har hørt om, og hvis du har støtt på det nå, vil du vite hvor raskt hvor mye skade det kan gjøre. Du vil ikke være i stand til å få tilgang til filene dine hvis de har blitt kodet av ransomware, som vanligvis bruker sterk kryptering algoritmer. Fordi data dekryptering er ikke mulig i alle tilfeller, for ikke å nevne tid og krefter det tar å gi alt tilbake til det normale, data koding ondsinnede programmet er ansett for å være en veldig farlig infeksjon.

Du har muligheten til å betale løsepenger, men mange malware spesialister vil ikke foreslå at alternativet. Det er en sannsynlighet for at dine data vil ikke bli dekryptert selv etter å ha betalt så du kan bare bruke av dine penger for ingenting. Hva hindrer crooks fra bare å ta pengene dine, og ikke å gi en måte å dekryptere data. I tillegg, dine penger vil også støtte deres fremtidige ransomware eller andre malware prosjekter. Det er allerede anslått at ransomware koster $5 milliarder kroner i tap for bedrifter i 2017, og det er en estimering bare. Når ofrene gi i kravene, data kryptering malware gradvis blir mer lønnsom, og dermed tegning flere mennesker som ønsker å tjene enkle penger. Kjøp backup med den forespurte penger ville være et mye bedre valg fordi hvis du noensinne kommer over denne type situasjon igjen, du kan bare låse opp rdp ransomware data fra backup og ikke bekymre deg for å miste dem. Hvis du hadde backup er tilgjengelig, kan du bare avinstallere rdp ransomware virus og deretter gjenopprette filer uten å være bekymret for å miste dem. Hvis du ikke vet hva ransomware er, du kan ikke vite hvordan det klart å komme inn i enheten, som er grunnen til å lese nøye nedenfor avsnitt.

Hvordan er ransomware fordelt

En fil kryptering malware er ofte spres via metoder som e-post vedlegg, skadelige nedlastinger og utnytte-kits. Fordi brukere har en tendens til å være ganske uaktsom når du arbeider med e-post og nedlasting av filer, er det ofte ikke nødvendig for ransomware distributører til å bruke mer kompliserte metoder. Det betyr ikke at mer kompliserte metoder som ikke brukes i det hele tatt, men. Crooks skrive noe overbevisende e-post, mens utgir seg for å være fra en troverdig selskap eller organisasjon, legge til malware til e-post og sende det. Penger relaterte problemer er et vanlig tema i disse e-postene, fordi brukere har en tendens til å ta dem alvorlig, og er mer tilbøyelig til å engasjere seg i. Hvis kriminelle har brukt et kjent navn på selskap som Amazon, brukere lavere ned sitt forsvar og kan åpne vedlegget uten å tenke på som hackere kan bare si at det har vært tvilsom aktivitet i kontoen din eller et kjøpet ble gjort, og kvitteringen er lagt til. Det er et par ting du bør ta i betraktning når du åpner e-postvedlegg hvis du ønsker å holde systemet ditt beskyttet. Sjekk om avsender er kjent for deg før du åpner vedlegget de har sendt, og hvis du ikke gjenkjenner dem, sjekk dem nøye. Ikke gjør den feilen å åpne den vedlagte filen bare fordi avsenderen ser ut kjent for deg, må du først sjekke om e-post adressen samsvarer med avsenderens faktiske e-post. Grell grammatikk feil er også et tegn. En annen viktig ledetråd kan være ditt navnet ditt blir fraværende, hvis, la oss si at du bruker Amazon og de var til å sende deg en e-post, ville de ikke bruke typiske hilsener som Kjære Kunde/Medlem/Bruker, og ville i stedet setter du inn det navnet du har gitt dem. Ut-av-dato sårbarheter i programvaren kan også brukes av ransomware å komme inn i datamaskinen. De sårbarheter i programmer er ofte løst raskt etter sine funn slik at de ikke kan brukes av skadelig programvare. Imidlertid, å dømme av fordelingen av WannaCry, tydeligvis ikke alle er at raske til å oppdatere sine programmer. Situasjoner hvor skadelig programvare bruker sårbarheter for å skrive inn, er hvorfor det er avgjørende at programmene dine regelmessig få flekker. Oppdateringer kan også være tillatt å installere automatisk.

Hva kan du gjøre om din data

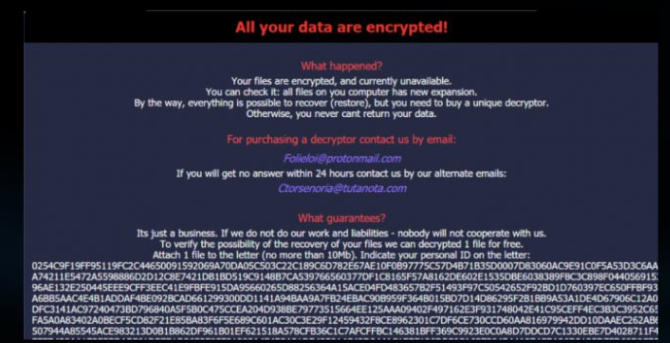

Dine data vil bli kodet som snart fil koding ondsinnet program som infiserer systemet ditt. Du vil ikke være i stand til å åpne filene dine, så selv om du ikke merke til krypteringsprosessen, vil du vite slutt. Du vil se at de kodede filer nå har en filtype, og som trolig hjalp deg med å gjenkjenne data kryptering av skadelig programvare. Dessverre, filer kan bli permanent kodet om en kraftig krypteringsalgoritme som ble brukt. Etter kryptering prosessen er ferdig, en løsepenge notatet vil bli plassert på enheten, og som skal forklare, i noen grad, hva som har skjedd og hvordan du bør gå fram. Dekryptering programvare som tilbys vil ikke være gratis, selvsagt. Hvis prisen for en decryptor er ikke spesifisert, vil du kontakte cyber kriminelle via e-post. Som vi allerede har diskutert, å betale for en dekryptering verktøyet er ikke den beste ideen, for årsaker har vi allerede diskutert. Bare vurdere å betale når alt annet er ikke en suksess. Kanskje du har bare glemt at du har sikkerhetskopiert filene dine. For noen ransomware, folk kunne selv finne gratis decryptors. Hvis dataene kryptere ondsinnet program er crackable, en malware spesialist kunne være i stand til å utgi et verktøy som ville låse opp rdp ransomware filer for gratis. Se inn i dette alternativet, og bare når du er sikker på at det er ingen gratis dekryptering programvare, bør du også tenke på å betale. Bruke pengene for sikkerhetskopiering kan være mer nyttig. Hvis du hadde tatt backup før enheten ble smittet, bør du være i stand til å gjenopprette dem fra det etter at du slette rdp ransomware virus. Nå som du vet hvor mye skade denne typen infeksjon kan føre til, kan du prøve å unngå det så mye som mulig. Du primært har å alltid oppdatere programvaren din, bare laste ned fra sikker/legitime kilder og stopp tilfeldig åpne filer som er knyttet til e-post.

Måter å avslutte rdp ransomware virus

Hvis filen kryptere malware forblir på datamaskinen, En anti-malware-programvaren som skal brukes til å bli kvitt det. Hvis du prøver å avslutte rdp ransomware i en manuell måte, du kan ende opp med å skade systemet ytterligere, slik at ikke oppmuntret. Dermed velger den automatiske metoden ville være hva vi foreslår. Det kan også bidra til å forhindre disse typer av infeksjoner i fremtiden, i tillegg til å hjelpe deg å fjerne dette. Så sjekk hva som matcher hva du trenger, må du installere det, har det vil skanne systemet og hvis trusselen er funnet, si det. Men, programmet er ikke i stand til å gjenopprette filer, så ikke bli overrasket over at dine filer forblir som de var kryptert. Hvis du er sikker på at datamaskinen er ren, gå låse opp rdp ransomware filer fra backup.

Offers

Last ned verktøyet for fjerningto scan for dp ransomwareUse our recommended removal tool to scan for dp ransomware. Trial version of provides detection of computer threats like dp ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft anmeldelse detaljer WiperSoft er et sikkerhetsverktøy som gir sanntids sikkerhet mot potensielle trusler. I dag, mange brukernes har tendens til å laste ned gratis programvare fra Interne ...

Last ned|mer

Er MacKeeper virus?MacKeeper er ikke et virus, er heller ikke en svindel. Mens det er ulike meninger om programmet på Internett, en masse folk som hater så notorisk programmet aldri har brukt det, o ...

Last ned|mer

Mens skaperne av MalwareBytes anti-malware ikke har vært i denne bransjen i lang tid, gjøre de opp for det med sin entusiastiske tilnærming. Flygninger fra slike nettsteder som CNET viser at denne ...

Last ned|mer

Quick Menu

trinn 1. Slette dp ransomware ved hjelp av sikkermodus med nettverk.

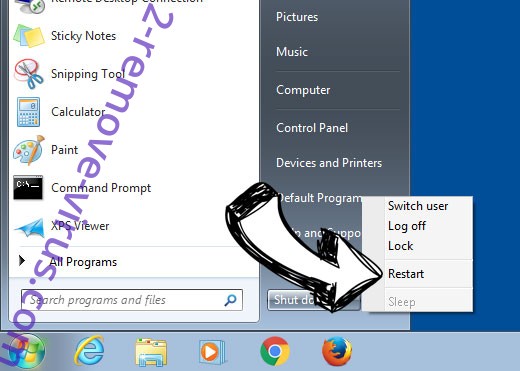

Fjern dp ransomware fra Windows 7/Windows Vista/Windows XP

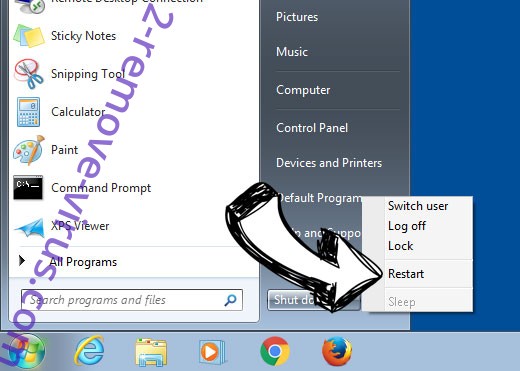

- Klikk på Start og velg nedleggelse.

- Velg Start, og klikk OK.

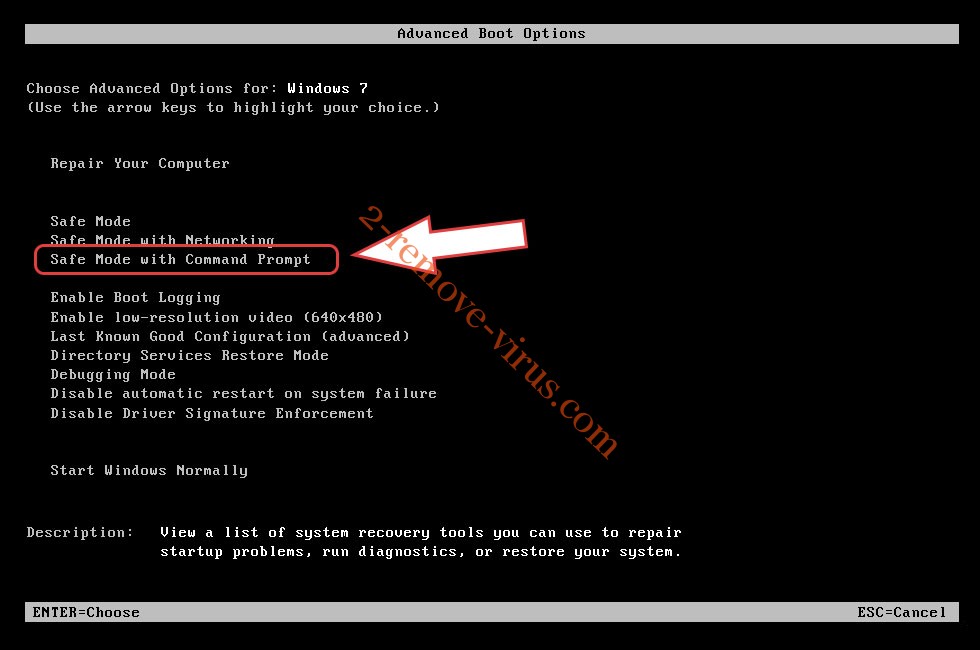

- Start å trykke F8 når datamaskinen starter lastes.

- Under avansert støvel valgmulighetene, velge Sikkermodus med nettverk.

- Åpne nettleseren og laste ned verktøyet skadelig.

- Bruke verktøyet til å fjerne dp ransomware

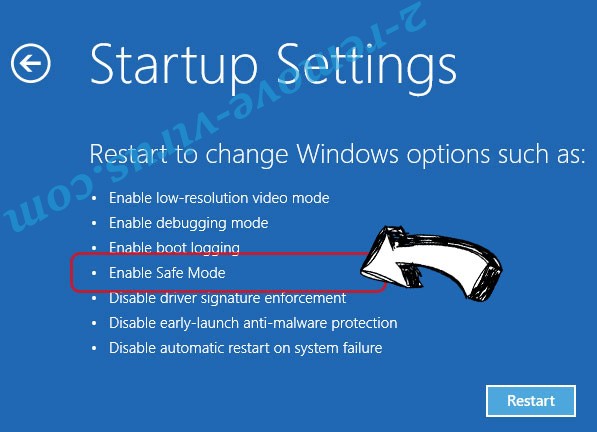

Fjern dp ransomware fra Windows 8/Windows 10

- Det Vinduer logikk skjermen, trykk på strømknappen.

- Trykk og hold forskyvning og velge hvile.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Velg Aktiver sikkermodus eller sikkermodus med nettverk under oppstartsinnstillinger.

- Klikk på omstart.

- Åpne nettleseren og laste ned malware remover.

- Bruke programvaren til å slette dp ransomware

trinn 2. Gjenopprette filene med Systemgjenoppretting

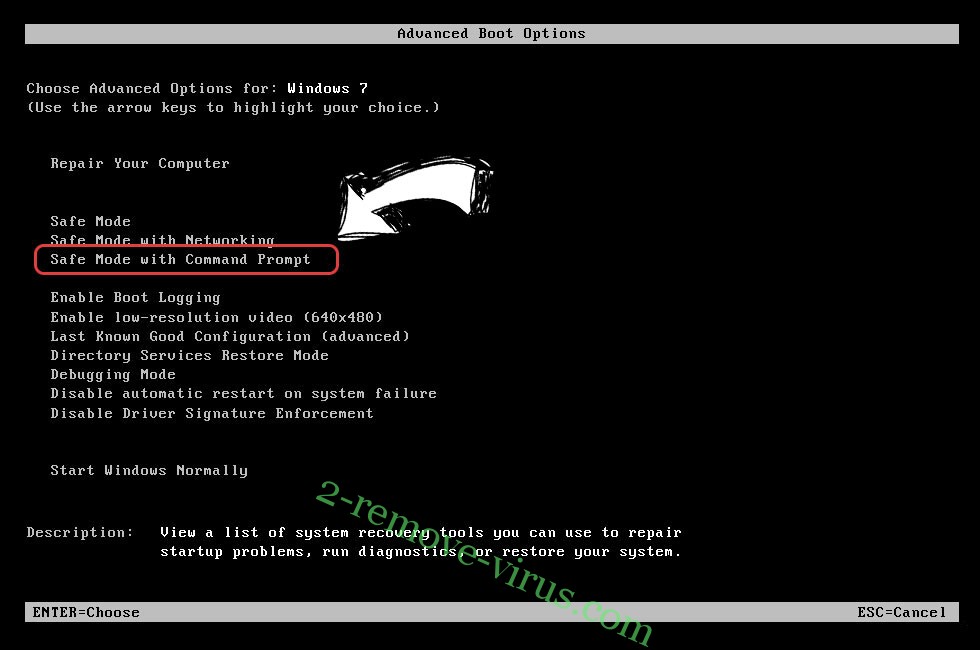

Slette dp ransomware fra Windows 7/Windows Vista/Windows XP

- Klikk Start og velg nedleggelse.

- Velg Start og OK

- Når PC starter lasting, trykker du F8 flere ganger for å åpne Avanserte oppstartsalternativer

- Velg ledetekst fra listen.

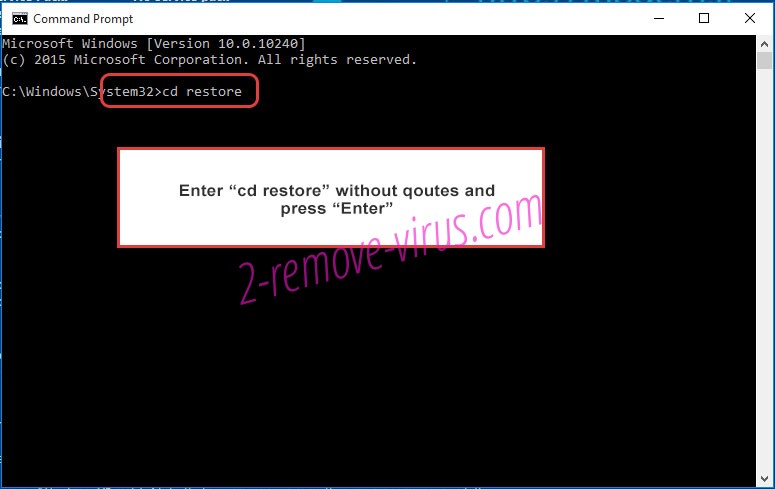

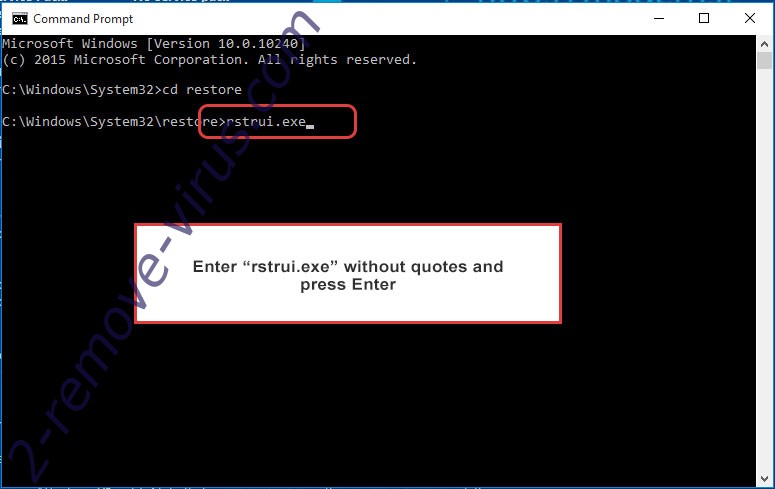

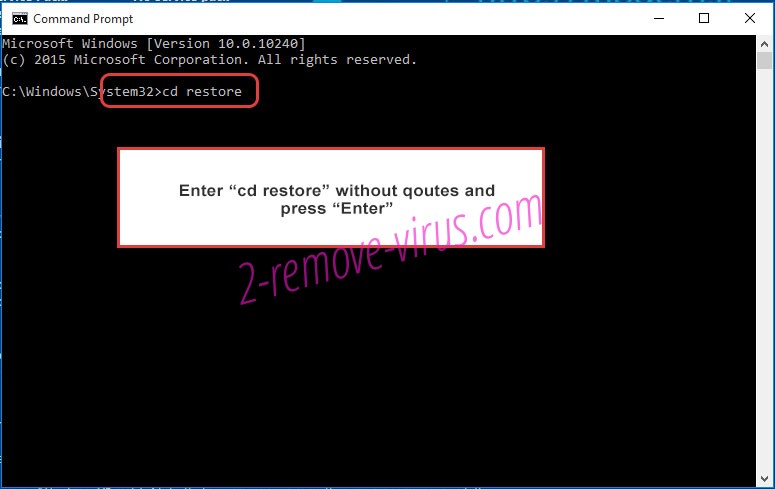

- Skriv inn cd restore, og trykk Enter.

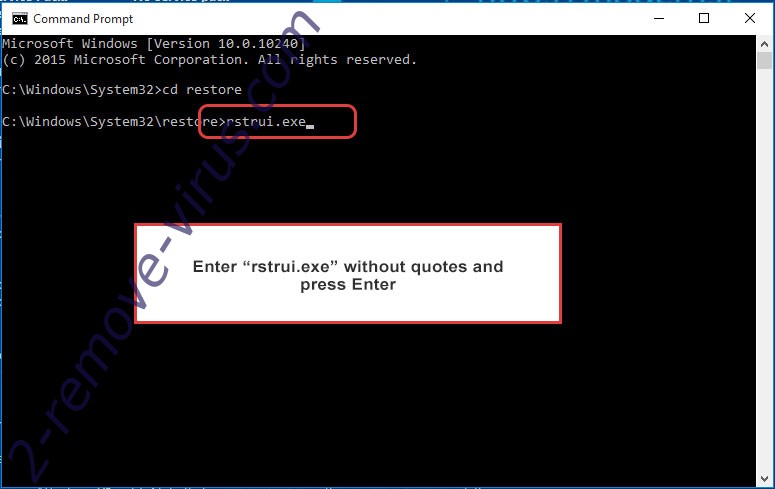

- Skriv inn rstrui.exe og trykk Enter.

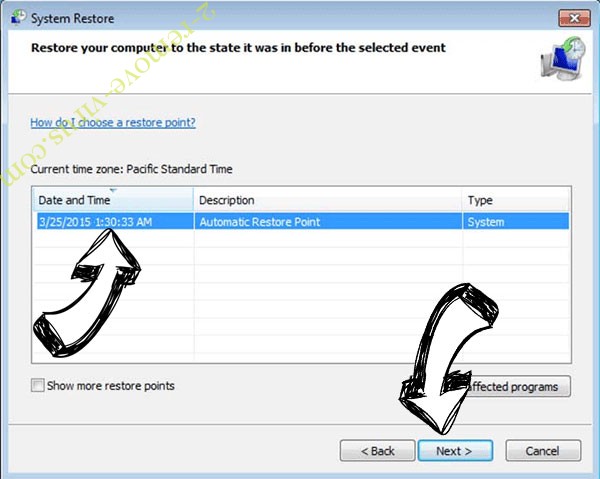

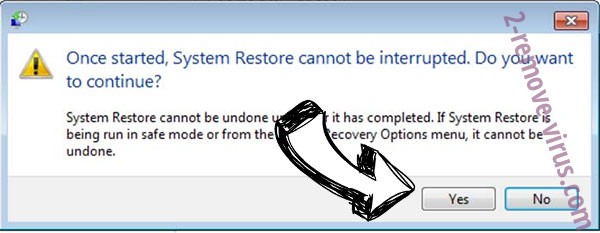

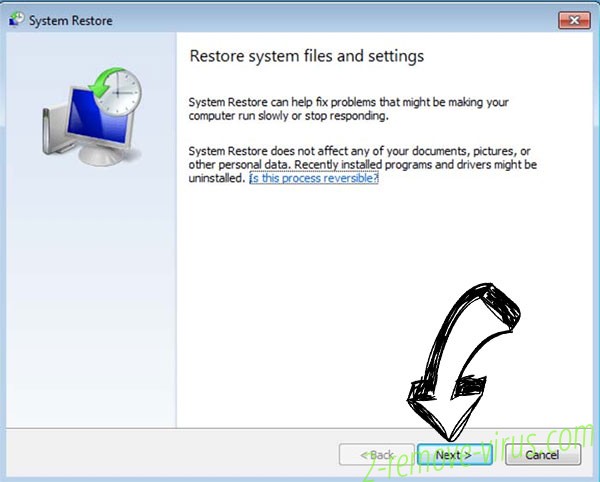

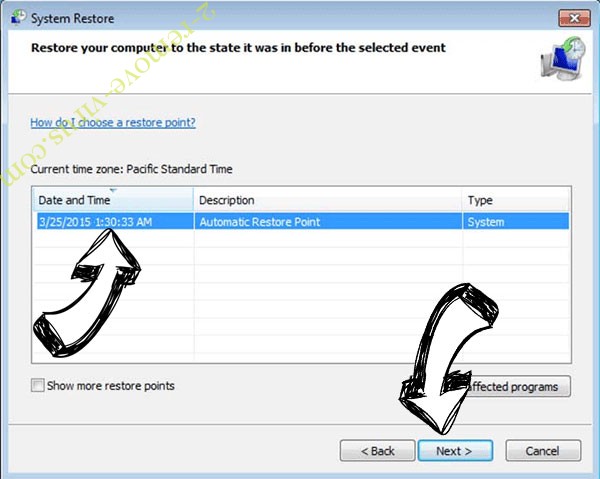

- Klikk Neste i det nye vinduet og velg gjenopprettingspunktet før infeksjonen.

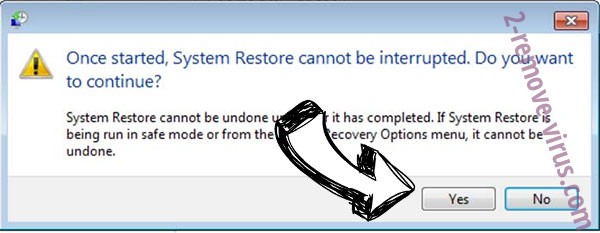

- Klikk Neste igjen og klikk Ja for å starte system restaurere.

Slette dp ransomware fra Windows 8/Windows 10

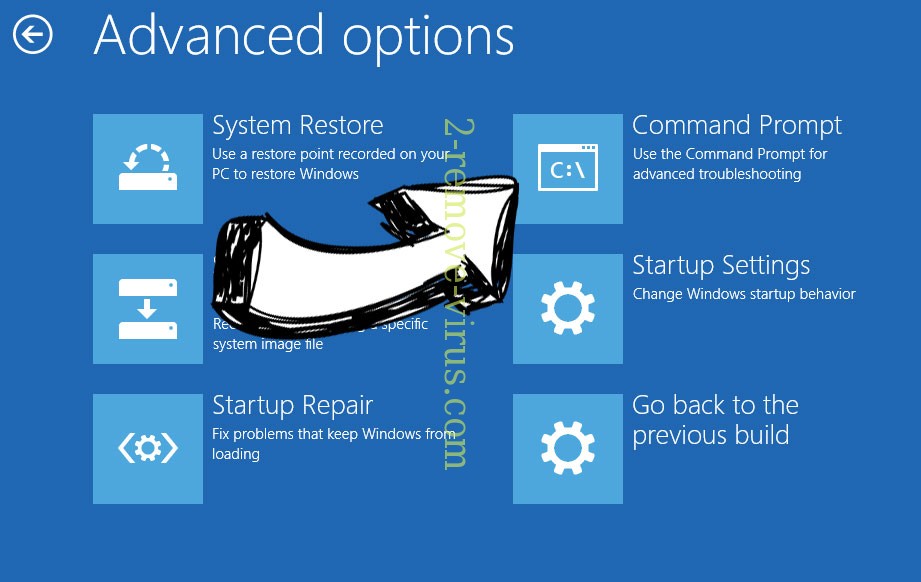

- Klikk strøm-knappen på det Vinduer logikk skjermen.

- Trykk og hold nede SKIFT og klikker Start.

- Velg feilsøking og gå til avanserte alternativer.

- Velg ledetekst og klikk Start.

- I ledeteksten inn cd restore, og trykk Enter.

- Skriv inn rstrui.exe og trykk Enter igjen.

- Klikk Neste i vinduet over nye Systemgjenoppretting.

- Gjenopprettingspunktet før infeksjonen.

- Klikk Neste og deretter Ja for å gjenopprette systemet.